VPN 閘道拓撲和設計

VPN 閘道聯線有許多不同的組態選項。 為了協助您選取符合您要求的連線拓撲,請使用以下章節中的圖表和描述。 圖表顯示主要比較基準拓撲,但可以使用圖表作為指導方針來建置更複雜的設定。

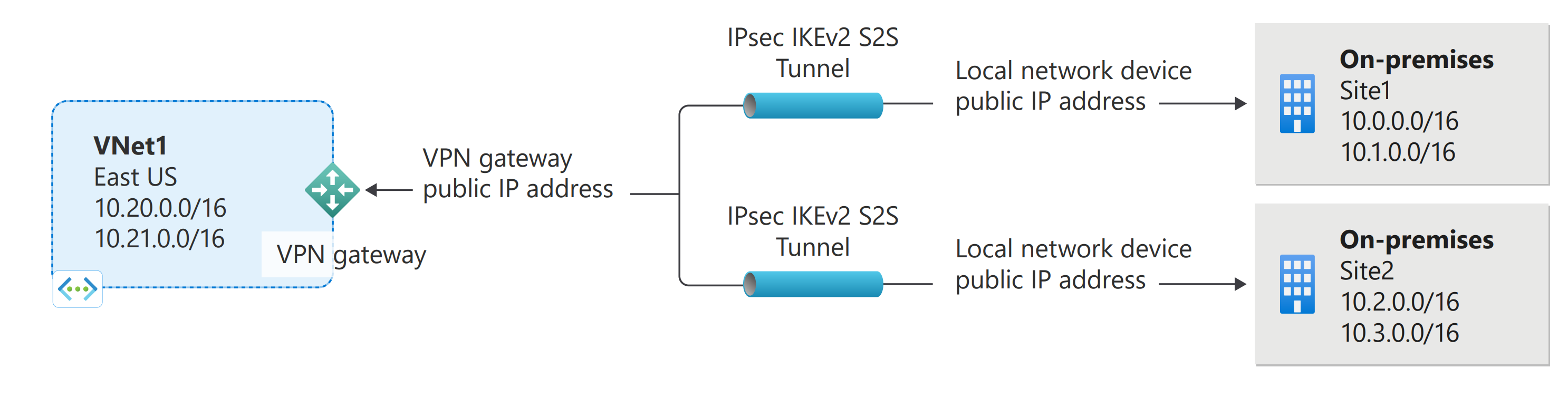

站對站 VPN

「站對站 (S2S)」VPN 閘道連線是透過 IPsec/IKE (IKEv1 或 IKEv2) VPN 通道建立的連線。 站對站連線可以用於跨部署與混合式組態。 站對站連線需要位於內部部署的 VPN 裝置,其具有指派的公用 IP 位址。

您可以從虛擬網路閘道建立多個 VPN 連線,通常會連線到多個內部部署網站。 處理多重連線時,您必須使用路由式 VPN 類型。 因為每個虛擬網路只能有一個 VPN 閘道,所有透過閘道的連接共用可用頻寬。 此連線類型設計有時稱為「多站台」。

如果您想要建立高可用性閘道連線的設計,您可以將閘道設定為處於主動-主動模式。 此模式可讓您在相同的 VPN 裝置上設定兩個作用中通道 (每個閘道虛擬機器執行個體一個),以建立高可用性連線。 除了作為高可用性連線設計之外,主動-主動模式的另一個優點是客戶或體驗到更高的輸送量。

- 如需選取 VPN 裝置的資訊,請參閱 VPN 閘道常見問題集 - VPN 裝置。

- 如需高可用性連線的詳細資訊,請參閱設計高可用性連線。

- 如需主動-主動模式的詳細資訊,請參閱關於主動-主動模式閘道。

S2S 的部署模型和方法

| 部署模型 | Azure 入口網站 | PowerShell | Azure CLI |

|---|---|---|---|

| Resource Manager | 教學課程 | 教學課程 | 教學課程 |

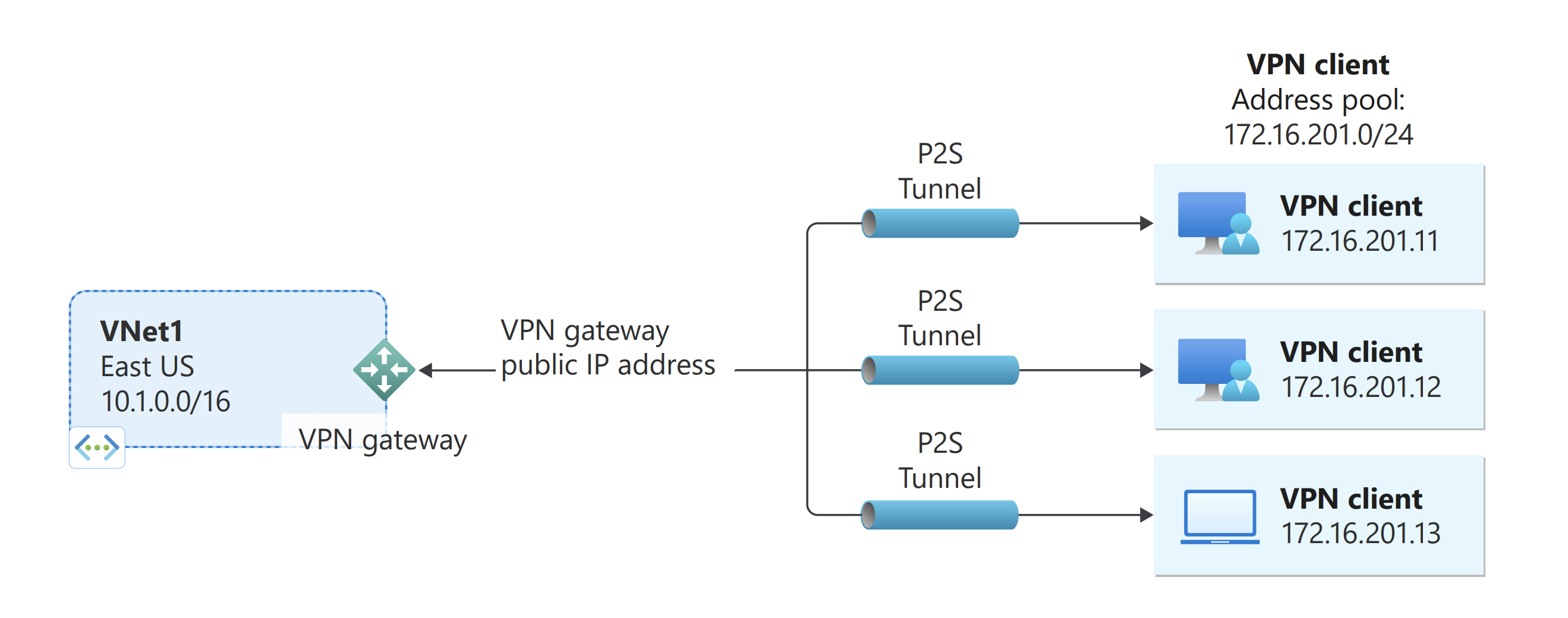

點對站 VPN

點對站 (P2S) VPN 閘道連線可讓您建立從個別用戶端電腦到虛擬網路的安全連線。 點對站連線的建立方式是從用戶端電腦開始。 此解決方案適合想要從遠端位置 (例如從住家或會議) 連線到 Azure 虛擬網路的遠距工作者。 當您只有少數用戶端需要連線到虛擬網路時,點對站 VPN 也是一個有用的解決方案,可用來取代站對站 VPN。

不同於站對站連線,點對站連線不需要內部部署公用 IP 位址或 VPN 裝置。 點對站連線可與站對站連線透過相同的 VPN 閘道一起使用,前提是這兩個連線的所有設定需求都相容。 如需點對站連線的詳細資訊,請參閱關於點對站 VPN。

P2S 的部署模型和方法

| 驗證方法 | 發行項 |

|---|---|

| [MSSQLSERVER 的通訊協定內容] | 教學課程 操作說明 |

| Microsoft Entra ID | 操作說明 |

| RADIUS | 操作說明 |

點對站 VPN 用戶端設定

| 驗證 | 通道類型 | 用戶端作業系統 | VPN 用戶端 |

|---|---|---|---|

| [MSSQLSERVER 的通訊協定內容] | |||

| IKEv2、SSTP | Windows | 原生 VPN 用戶端 | |

| IKEv2 | macOS | 原生 VPN 用戶端 | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Windows | Azure VPN 用戶端 OpenVPN 用戶端 2.x 版 OpenVPN 用戶端 3.x 版 |

|

| OpenVPN | macOS | OpenVPN 用戶端 | |

| OpenVPN | iOS | OpenVPN 用戶端 | |

| OpenVPN | Linux | Azure VPN Client OpenVPN 用戶端 |

|

| Microsoft Entra ID | |||

| OpenVPN | Windows | Azure VPN 用戶端 | |

| OpenVPN | macOS | Azure VPN Client | |

| OpenVPN | Linux | Azure VPN Client |

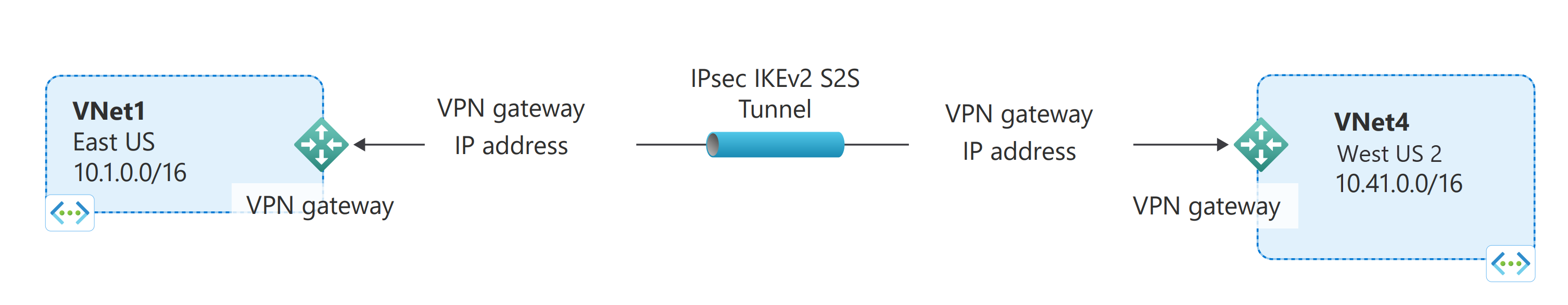

VNet 對 VNet 連線 (IPsec/IKE VPN 通道)

將一個虛擬網路連接到另一個虛擬網路 (VNet 對 VNet) 類似於將虛擬網路連接到內部部署站台位置。 兩種連結類型都使用 VPN 閘道提供使用 IPsec/IKE 的安全通道。 您甚至可以將 VNet 對 VNet 通訊與多站台連結設定合併。 這樣,便可以建立將跨界連線與虛擬網路間連線相結合的網路拓撲。

您所連線的虛擬網路可以是:

- 在相同或不同區域中

- 在相同或不同訂用帳戶中

- 在相同或不同部署模型中

VNet 對 VNet 的部署模型和方法

| 部署模型 | Azure 入口網站 | PowerShell | Azure CLI |

|---|---|---|---|

| Resource Manager | 教學課程+ | 教學課程 | 教學課程 |

(+) 表示此部署方法僅適用於相同訂用帳戶中的 VNet。

在某些情況下,您可能想要使用虛擬網路對等互連,而不是使用 VNet 對 VNet 來與您的虛擬網路連線。 虛擬網路對等互連不使用虛擬網路閘道。 如需詳細資訊,請參閱虛擬網路對等互連。

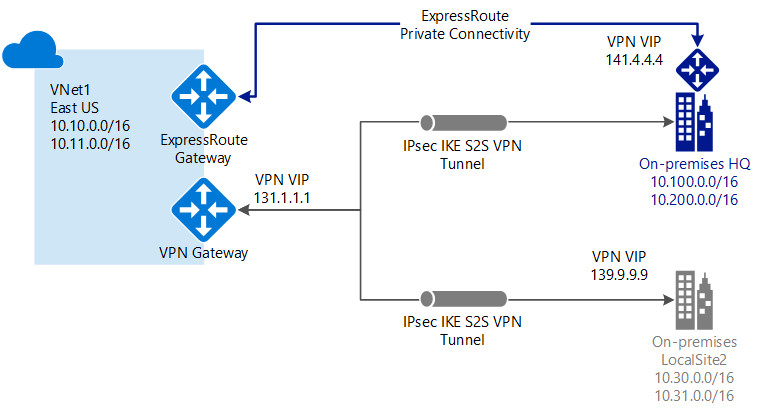

站對站和 ExpressRoute 並存連線

ExpressRoute 是從 WAN (不透過公用網際網路) 到 Microsoft 服務 (包括 Azure) 的私人連線。 站對站 VPN 流量會以加密方式透過公用網際網路進行傳輸。 能夠對相同的虛擬網路設定站對站 VPN 和 ExpressRoute 連線有諸多好處。

您會將站對站 VPN 設定為 ExpressRoute 的安全容錯移轉路徑,或使用站對站 VPN 來連線至不屬於您的網路但透過 ExpressRoute 連線的網站。 請注意,對於相同的虛擬網路,此組態需要兩個虛擬網路閘道,一個使用 Vpn 閘道類型,而另一個使用 ExpressRoute 閘道類型。

站對站和 ExpressRoute 的部署模型和方法並存連線

| 部署模型 | Azure 入口網站 | PowerShell |

|---|---|---|

| Resource Manager | 教學課程 | 教學課程 |

高可用性連線

如要規劃和設計高可用性連線,包括主動-主動模式設定,請參閱針對跨單位和 VNet 對 VNet 連線設計高可用性閘道連線。

下一步

如需詳細資訊,請參閱 VPN 閘道常見問題集。

深入了解 VPN 閘道組態設定。

如需 VPN 閘道 BGP 考量項目,請參閱關於 BGP。

檢視訂用帳戶與服務限制。

了解 Azure 的一些其他重要網路功能。