這很重要

自 2025 年 5 月 1 日起,Azure AD B2C 將不再可供新客戶購買。 在我們的常見問題中深入瞭解。

開始之前,請使用此頁面頂端的 [選擇原則類型] 選取器,選擇您要設定的原則類型。 Azure Active Directory B2C 提供兩種方法來定義使用者如何與您的應用程式互動:透過預先定義的使用者流程,或透過完全可設定的自訂原則。 此文章中所需的步驟隨各方法而異。

此功能僅適用於自訂原則。 如需設定步驟,請在前述選取器中選取 [自訂原則]。

在 Azure Active Directory B2C(Azure AD B2C)中,您可以使用提供給 Azure AD B2C 的連接字串,將事件數據直接傳送至 Application Insights 。 使用 Application Insights 技術配置檔案,您可以獲取用戶旅程中詳細和自訂的事件日誌:

- 深入瞭解用戶行為。

- 針對開發或生產環境中您自己的原則進行疑難解答。

- 測量效能。

- 從 Application Insights 建立通知。

備註

這項功能處於公開預覽狀態。

概觀

若要啟用自定義事件記錄,請新增Application Insights技術配置檔。 在技術配置檔中,您會定義 Application Insights 連接字串、事件名稱和要記錄的宣告。 若要發佈事件,請在 使用者旅程中將技術設定新增為協調流程步驟。

當您使用 Application Insights 時,請考慮下列事項:

- 在 Application Insights 中提供新的記錄之前,延遲通常少於五分鐘。

- Azure AD B2C 允許您選擇要記錄哪些宣告。 請勿包含含有個人資料的資訊。

- 若要記錄使用者會話,您可以使用相互關聯標識符來統一事件。

- 直接從 使用者旅程 或 子旅程 呼叫 Application Insights 技術概要。 請勿使用 Application Insights 技術配置檔作為 驗證技術配置檔。

先決條件

- 完成開始使用 Active Directory B2C 中的自定義原則中的步驟。 本教學課程會引導您更新自定義原則檔案,以使用您的 Azure AD B2C 租用戶設定。

- 如果您尚未註冊 Web 應用程式,請使用 註冊 Web 應用程式中的步驟來註冊一個 Web 應用程式。

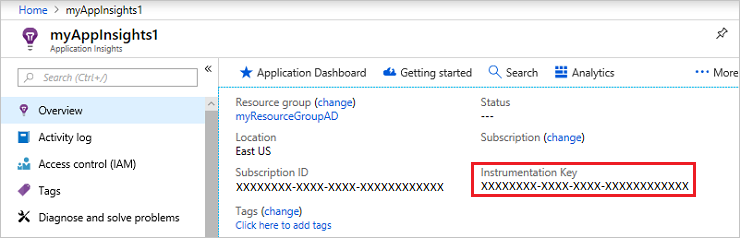

建立 Application Insights 資源

當您搭配 Azure AD B2C 使用 Application Insights 時,您只需要建立資源並取得連接字串。 如需詳細資訊,請參閱 建立 Application Insights 資源。

- 登入 Azure 入口網站。

- 如果您有多個租戶的存取權,請選取頂端功能表中的設定圖示,從目錄 + 訂用帳戶功能表切換至Microsoft Entra ID 租戶。

- 選擇 Azure 入口網站左上角的 [建立資源 ],然後搜尋並選取 [Application Insights]。

- 選取 ,創建。

- 針對 [名稱],輸入資源的名稱。

- 針對 [應用程式類型],選取 [ASP.NET Web 應用程式]。

- 針對 [資源群組],選取現有的群組或輸入新群組的名稱。

- 選取 ,創建。

- 開啟新的 Application Insights 資源,展開 [基本資訊],然後複製連接字串。

定義要求

宣告會在 Azure AD B2C 原則執行期間提供數據的暫時存儲。 您會在 ClaimsSchema 元素中宣告您的主張。

開啟您政策的延伸檔案。 檔案看起來可能類似

SocialAndLocalAccounts/TrustFrameworkExtensions.xml。搜尋 BuildingBlocks 元素。 如果您沒有看到元素,請加以新增。

尋找 ClaimsSchema 元素。 如果您沒有看到元素,請加以新增。

將下列宣告新增至 ClaimsSchema 元素:

<ClaimType Id="EventType"> <DisplayName>Event type</DisplayName> <DataType>string</DataType> </ClaimType> <ClaimType Id="EventTimestamp"> <DisplayName>Event timestamp</DisplayName> <DataType>string</DataType> </ClaimType> <ClaimType Id="PolicyId"> <DisplayName>Policy Id</DisplayName> <DataType>string</DataType> </ClaimType> <ClaimType Id="Culture"> <DisplayName>Culture ID</DisplayName> <DataType>string</DataType> </ClaimType> <ClaimType Id="CorrelationId"> <DisplayName>Correlation Id</DisplayName> <DataType>string</DataType> </ClaimType> <ClaimType Id="federatedUser"> <DisplayName>Federated user</DisplayName> <DataType>boolean</DataType> </ClaimType> <ClaimType Id="parsedDomain"> <DisplayName>Domain name</DisplayName> <DataType>string</DataType> <UserHelpText>The domain portion of the email address.</UserHelpText> </ClaimType> <ClaimType Id="userInLocalDirectory"> <DisplayName>userInLocalDirectory</DisplayName> <DataType>boolean</DataType> </ClaimType>

新增技術檔案

技術概況可視為自訂政策中的功能。 這些功能會使用 技術配置檔包含 方法,其中技術配置檔包含另一個技術配置檔並修改設定或新增功能。 下表定義用來開啟會話和張貼事件的技術配置檔。

| 技術概況 | 任務 |

|---|---|

| AppInsights-Common | 具有典型設定的常見技術設定資料。 其中包含 Application Insights 連接字串、要記錄的宣告集合,以及開發人員模式。 其他技術設定檔包括常見的技術設定檔,並新增更多聲明,例如事件名稱。 |

| AppInsights-SignInRequest | 當收到登入要求時,記錄 SignInRequest 事件及其相關的屬性聲明。 |

| AppInsights-UserSignUp | 當用戶在註冊或登入過程中觸發註冊選項時,記錄 UserSignUp 事件。 |

| AppInsights-SignInComplete | 在成功驗證時記錄 SignInComplete 事件,即當令牌已傳送至信任應用程式時。 |

從入門套件開啟 TrustFrameworkExtensions.xml 檔案。 將技術設定檔新增至 ClaimsProvider 元素:

<ClaimsProvider>

<DisplayName>Application Insights</DisplayName>

<TechnicalProfiles>

<TechnicalProfile Id="AppInsights-Common">

<DisplayName>Application Insights</DisplayName>

<Protocol Name="Proprietary" Handler="Web.TPEngine.Providers.Insights.AzureApplicationInsightsProvider, Web.TPEngine, Version=1.0.0.0, Culture=neutral, PublicKeyToken=null" />

<Metadata>

<!-- The ApplicationInsights connection string, which you use for logging the events -->

<Item Key="ConnectionString">xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx</Item>

<Item Key="DeveloperMode">false</Item>

<Item Key="DisableTelemetry ">false</Item>

</Metadata>

<InputClaims>

<!-- Properties of an event are added through the syntax {property:NAME}, where NAME is the property being added to the event. DefaultValue can be either a static value or a value that's resolved by one of the supported DefaultClaimResolvers. -->

<InputClaim ClaimTypeReferenceId="EventTimestamp" PartnerClaimType="{property:EventTimestamp}" DefaultValue="{Context:DateTimeInUtc}" />

<InputClaim ClaimTypeReferenceId="tenantId" PartnerClaimType="{property:TenantId}" DefaultValue="{Policy:TrustFrameworkTenantId}" />

<InputClaim ClaimTypeReferenceId="PolicyId" PartnerClaimType="{property:Policy}" DefaultValue="{Policy:PolicyId}" />

<InputClaim ClaimTypeReferenceId="CorrelationId" PartnerClaimType="{property:CorrelationId}" DefaultValue="{Context:CorrelationId}" />

<InputClaim ClaimTypeReferenceId="Culture" PartnerClaimType="{property:Culture}" DefaultValue="{Culture:RFC5646}" />

</InputClaims>

</TechnicalProfile>

<TechnicalProfile Id="AppInsights-SignInRequest">

<InputClaims>

<!-- An input claim with a PartnerClaimType="eventName" is required. This is used by the AzureApplicationInsightsProvider to create an event with the specified value. -->

<InputClaim ClaimTypeReferenceId="EventType" PartnerClaimType="eventName" DefaultValue="SignInRequest" />

</InputClaims>

<IncludeTechnicalProfile ReferenceId="AppInsights-Common" />

</TechnicalProfile>

<TechnicalProfile Id="AppInsights-UserSignUp">

<InputClaims>

<InputClaim ClaimTypeReferenceId="EventType" PartnerClaimType="eventName" DefaultValue="UserSignUp" />

</InputClaims>

<IncludeTechnicalProfile ReferenceId="AppInsights-Common" />

</TechnicalProfile>

<TechnicalProfile Id="AppInsights-SignInComplete">

<InputClaims>

<InputClaim ClaimTypeReferenceId="EventType" PartnerClaimType="eventName" DefaultValue="SignInComplete" />

<InputClaim ClaimTypeReferenceId="federatedUser" PartnerClaimType="{property:FederatedUser}" DefaultValue="false" />

<InputClaim ClaimTypeReferenceId="parsedDomain" PartnerClaimType="{property:FederationPartner}" DefaultValue="Not Applicable" />

<InputClaim ClaimTypeReferenceId="identityProvider" PartnerClaimType="{property:IDP}" DefaultValue="Local" />

</InputClaims>

<IncludeTechnicalProfile ReferenceId="AppInsights-Common" />

</TechnicalProfile>

</TechnicalProfiles>

</ClaimsProvider>

這很重要

將技術配置檔中的 AppInsights-Common 連接字串變更為 Application Insights 資源提供的 GUID。

將技術概況新增為配置步驟

新增參考技術配置文件的協調流程步驟。

這很重要

新增協調流程步驟之後,請循序重新編號步驟,而不會略過從 1 到 N 的任何整數。

識別包含您使用者旅程的原則檔案,例如

SocialAndLocalAccounts/SignUpOrSignin.xml,然後開啟它。呼叫

AppInsights-SignInRequest作為第二個協調流程步驟。 此步驟會追蹤已收到註冊或登入要求。<!-- Track that we have received a sign in request --> <OrchestrationStep Order="2" Type="ClaimsExchange"> <ClaimsExchanges> <ClaimsExchange Id="TrackSignInRequest" TechnicalProfileReferenceId="AppInsights-SignInRequest" /> </ClaimsExchanges> </OrchestrationStep>在進行

SendClaims協調步驟之前,先新增一個呼叫AppInsights-UserSignup的新步驟。 當用戶在註冊或登入流程中選取 [註冊] 按鈕時,就會觸發它。 您可能需要更新協調流程步驟,Order="8"以確保您不會略過第一個協調流程步驟到最後一個協調流程步驟的任何整數。<!-- Handles the user selecting the sign-up link in the local account sign-in page The `SendClaims` orchestration step comes after this one, --> <OrchestrationStep Order="8" Type="ClaimsExchange"> <Preconditions> <Precondition Type="ClaimsExist" ExecuteActionsIf="false"> <Value>newUser</Value> <Action>SkipThisOrchestrationStep</Action> </Precondition> <Precondition Type="ClaimEquals" ExecuteActionsIf="true"> <Value>newUser</Value> <Value>false</Value> <Action>SkipThisOrchestrationStep</Action> </Precondition> </Preconditions> <ClaimsExchanges> <ClaimsExchange Id="TrackUserSignUp" TechnicalProfileReferenceId="AppInsights-UserSignup" /> </ClaimsExchanges> </OrchestrationStep>在

SendClaims協調流程步驟之後,呼叫AppInsights-SignInComplete。 此步驟會顯示成功完成的旅程。 您可能需要更新協調流程步驟Order="10",以確保您不會略過第一個協調流程步驟到最後一個協調流程步驟的任何整數。<!-- Track that we have successfully sent a token The `SendClaims` orchestration step come before this one, --> <OrchestrationStep Order="10" Type="ClaimsExchange"> <ClaimsExchanges> <ClaimsExchange Id="TrackSignInComplete" TechnicalProfileReferenceId="AppInsights-SignInComplete" /> </ClaimsExchanges> </OrchestrationStep>

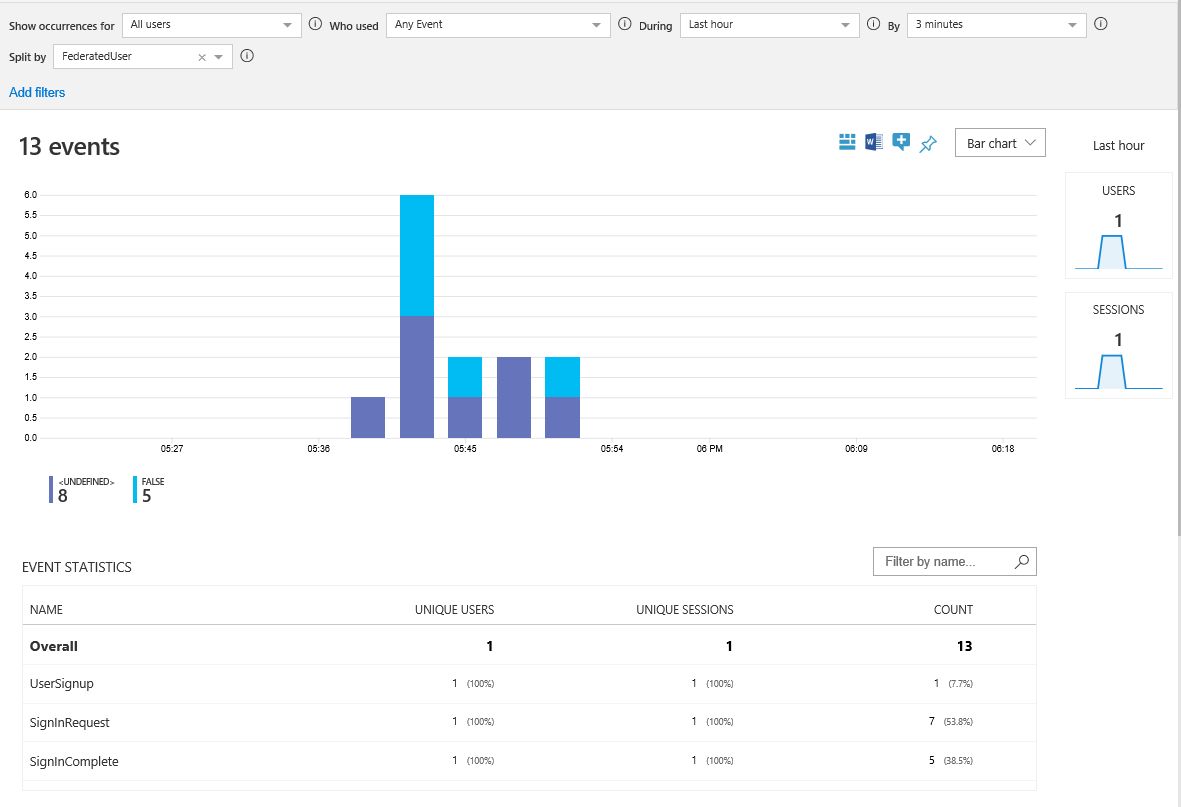

上傳檔案、執行策略並檢視事件

儲存並上傳 TrustFrameworkExtensions.xml 檔案。 然後從您的應用程式呼叫授信方政策,或使用 Azure 入口網站中的 [ 立即執行 ] 功能。 請等待您的事件在 Application Insights 中變得可用。

- 在您的 Microsoft Entra 租戶中開啟Application Insights資源。

- 選取 [使用量],然後選取 [ 事件]。

- 將 [期間] 設定為 [ 過去一小時 ] 和 [ 到3 分鐘]。 您可能需要重新整理視窗才能看到結果。

收集更多數據

若要符合您的業務需求,您可能會想要記錄更多索賠。 若要新增宣告,請先 定義宣告,然後將宣告新增至輸入宣告集合。 您新增至 AppInsights-Common 技術設定檔的宣告會出現在所有事件中。 您新增至特定技術資料檔的聲明只會出現在此事件中。 輸入的宣告元素包含以下屬性:

- ClaimTypeReferenceId是索賠類型的ID參考。

-

PartnerClaimType 是出現在 Azure Insights 中的屬性名稱。 使用語法

{property:NAME},其中NAME是要加入至某個事件的屬性。 -

DefaultValue 是要記錄的預先定義值,例如事件名稱。 如果使用者旅程圖中使用的宣告是空的,則會使用預設值。 例如,

identityProvider宣告是由同盟技術概況所設定,例如 Facebook。 如果宣告是空的,表示使用者使用本機帳戶登入。 因此,預設值會設定為 Local。 您也可以使用上下文值來記錄 宣告解析程式,例如應用程式識別碼或使用者 IP 位址。

操控索賠

您可以使用 輸入宣告轉換 來修改輸入宣告或產生新的宣告,再將它們傳送至 Application Insights。 在下列範例中,技術配置檔包含 CheckIsAdmin 輸入宣告轉換。

<TechnicalProfile Id="AppInsights-SignInComplete">

<InputClaimsTransformations>

<InputClaimsTransformation ReferenceId="CheckIsAdmin" />

</InputClaimsTransformations>

<InputClaims>

<InputClaim ClaimTypeReferenceId="isAdmin" PartnerClaimType="{property:IsAdmin}" />

...

</InputClaims>

<IncludeTechnicalProfile ReferenceId="AppInsights-Common" />

</TechnicalProfile>

新增事件

若要新增事件,請建立包含 AppInsights-Common 技術設定檔的新技術設定。 然後將新的技術描述檔新增為 使用者旅程的協調步驟。 當您準備好時,請使用 前置條件 元素來觸發事件。 例如,只有在使用者透過多重要素驗證執行時,才報告事件。

<TechnicalProfile Id="AppInsights-MFA-Completed">

<InputClaims>

<InputClaim ClaimTypeReferenceId="EventType" PartnerClaimType="eventName" DefaultValue="MFA-Completed" />

</InputClaims>

<IncludeTechnicalProfile ReferenceId="AppInsights-Common" />

</TechnicalProfile>

這很重要

當您將事件新增至使用者旅程圖時,請記得循序重新編號協調流程步驟。

<OrchestrationStep Order="8" Type="ClaimsExchange">

<Precondition Type="ClaimsExist" ExecuteActionsIf="true">

<Value>isActiveMFASession</Value>

<Action>SkipThisOrchestrationStep</Action>

</Precondition>

</Preconditions>

<ClaimsExchanges>

<ClaimsExchange Id="TrackUserMfaCompleted" TechnicalProfileReferenceId="AppInsights-MFA-Completed" />

</ClaimsExchanges>

</OrchestrationStep>

啟用開發人員模式

當您使用 Application Insights 來定義事件時,可以指出是否啟用開發人員模式。 開發人員模式會控制事件的緩衝處理方式。 在最少事件量的開發環境中,啟用開發人員模式會導致立即將事件傳送至 Application Insights。 預設值是 false。 請勿在生產環境中啟用開發人員模式。

若要啟用開發人員模式,請將 DeveloperMode 元資料變更為 true 技術設定檔中的 AppInsights-Common :

<TechnicalProfile Id="AppInsights-Common">

<Metadata>

...

<Item Key="DeveloperMode">true</Item>

</Metadata>

</TechnicalProfile>

停用遙測

若要停用 Application Insights 記錄,請將 DisableTelemetry 技術設定檔中的元資料變更為 trueAppInsights-Common :

<TechnicalProfile Id="AppInsights-Common">

<Metadata>

...

<Item Key="DisableTelemetry">true</Item>

</Metadata>

</TechnicalProfile>