設定及啟用風險原則

您可以在Microsoft Entra 條件式存取中設定兩種類型的 風險 原則。 您可以使用這些原則,將風險的回應自動化,讓使用者在偵測到風險時進行自我補救:

選擇可接受的風險層級

組織必須決定他們想要要求訪問控制以平衡用戶體驗和安全性狀態的風險層級。

選擇在高風險層級套用訪問控制可減少觸發原則的次數,並將使用者的摩擦降到最低。 不過,它會排除 原則中的低 和 中風險 ,這可能不會阻止攻擊者利用遭入侵的身分識別。 選取 [低風險層級] 以要求訪問控制引進更多用戶中斷。

Identity Protection 會在某些風險偵測中使用已 設定的信任網路位置 ,以減少誤判。

下列原則設定包括 登入頻率會話控件 ,需要對有風險的使用者和登入進行重新驗證。

Microsoft的建議

Microsoft建議下列風險原則設定來保護貴組織:

- 使用者風險原則

- 當用戶風險層級為 [高] 時,需要安全密碼變更。 必須先Microsoft Entra 多重要素驗證,使用者才能建立具有密碼回寫的新密碼,以補救其風險。

- 登入風險原則

- 登入風險層級為 中 或 高時,需要Microsoft Entra 多重要素驗證,讓用戶能夠使用其中一種已註冊的驗證方法來證明其身分,並補救登入風險。

當風險等級較低時,要求訪問控制會產生比中或高更多的摩擦和用戶中斷。 選擇封鎖存取,而不是允許自我補救選項,例如安全密碼變更和多重要素驗證,更會影響您的使用者和系統管理員。 設定原則時,權衡這些選擇。

風險補救

組織可以選擇在偵測到風險時封鎖存取。 封鎖有時會阻止合法使用者執行所需的動作。 更好的解決方案是設定使用者和登入風險型條件式存取原則,讓用戶能夠自我修復。

警告

用戶必須先註冊Microsoft Entra 多重要素驗證,才能面臨需要補救的情況。 針對從內部部署同步的混合式使用者,必須啟用密碼回寫。 未註冊的使用者會遭到封鎖,而且需要系統管理員介入。

密碼變更(我知道我的密碼,並想要將其變更為新的密碼),在有風險的用戶原則補救流程之外,不符合安全密碼變更的需求。

啟用原則

組織可以選擇使用下列步驟在條件式存取中部署風險型原則, 或使用條件式存取範本。

組織啟用這些原則之前,應採取動作來 調查 並 補救 任何作用中的風險。

原則排除專案

條件式存取原則是功能強大的工具,建議您從原則中排除下列帳戶:

- 緊急存取或急用帳戶,以防止整個租用戶帳戶鎖定。 雖然不太可能發生,但如果所有管理員都遭到鎖定而無法使用租用戶,緊急存取系統管理帳戶就可以用來登入租用戶,以採取存取權復原步驟。

- 如需詳細資訊,請參閱在 Microsoft Entra ID 中管理緊急存取帳戶 (部分機器翻譯) 一文。

- [服務帳戶] 和 [服務主體],例如 Microsoft Entra Connect 同步帳戶。 服務帳戶是未與任何特定使用者繫結的非互動式帳戶。 後端服務通常會使用這些帳戶以程式設計方式存取應用程式,但也可用來登入系統以供管理之用。 請排除這類服務帳戶,因為您無法透過程式設計方式來完成 MFA。 服務主體所進行的呼叫不會遭到範圍設定為使用者的條件式存取原則封鎖。 使用適用於工作負載身分識別的條件式存取,來定義以服務主體為目標的原則。

- 如果您的組織在指令碼或程式碼中使用這些帳戶,請考慮將它們取代為受管理的身分識別。 您可以在基準原則中排除這些特定帳戶,暫時解決此問題。

條件式存取中的用戶風險原則

- 至少以條件式存取系統管理員身分登入 Microsoft Entra 系統管理中心。

- 瀏覽至 [保護]>[條件式存取]。

- 選取 [新增原則]。

- 為您的原則命名。 建議組織針對其原則的名稱建立有意義的標準。

- 在 [指派] 底下,選取 [使用者] 或 [工作負載識別]。

- 在 [包含] 下,選取 [所有使用者]。

- 在 [排除] 下,選取 [使用者和群組],然後選擇您組織的緊急存取或急用帳戶。

- 選取完成。

- 在 [雲端應用程式或動作]>[包含] 下,選取 [所有雲端應用程式]。

- 在 [條件] > [使用者風險] 底下,將 [設定] 設為 [是]。

- 在 [設定原則強制執行所需的使用者風險等級] 下,選取 [高]。 本指南是以Microsoft建議為基礎,而且每個組織可能不同

- 選取完成。

- 在 [存取控制]>[授與] 底下。

- 選取 [ 授與存取權]、 [需要多重要素驗證] 和 [需要密碼變更]。

- 選取選取。

- 在 [工作階段] 下。

- 選取 [登入頻率]。

- 確定已選取 [每次]。

- 選取選取。

- 確認您的設定,並將 [啟用原則] 設為 [報告專用]。

- 選取 [建立] 以建立並啟用您的原則。

管理員使用報告專用模式確認設定之後,即可以將 [啟用原則] 從 [報告專用] 切換至 [開啟]。

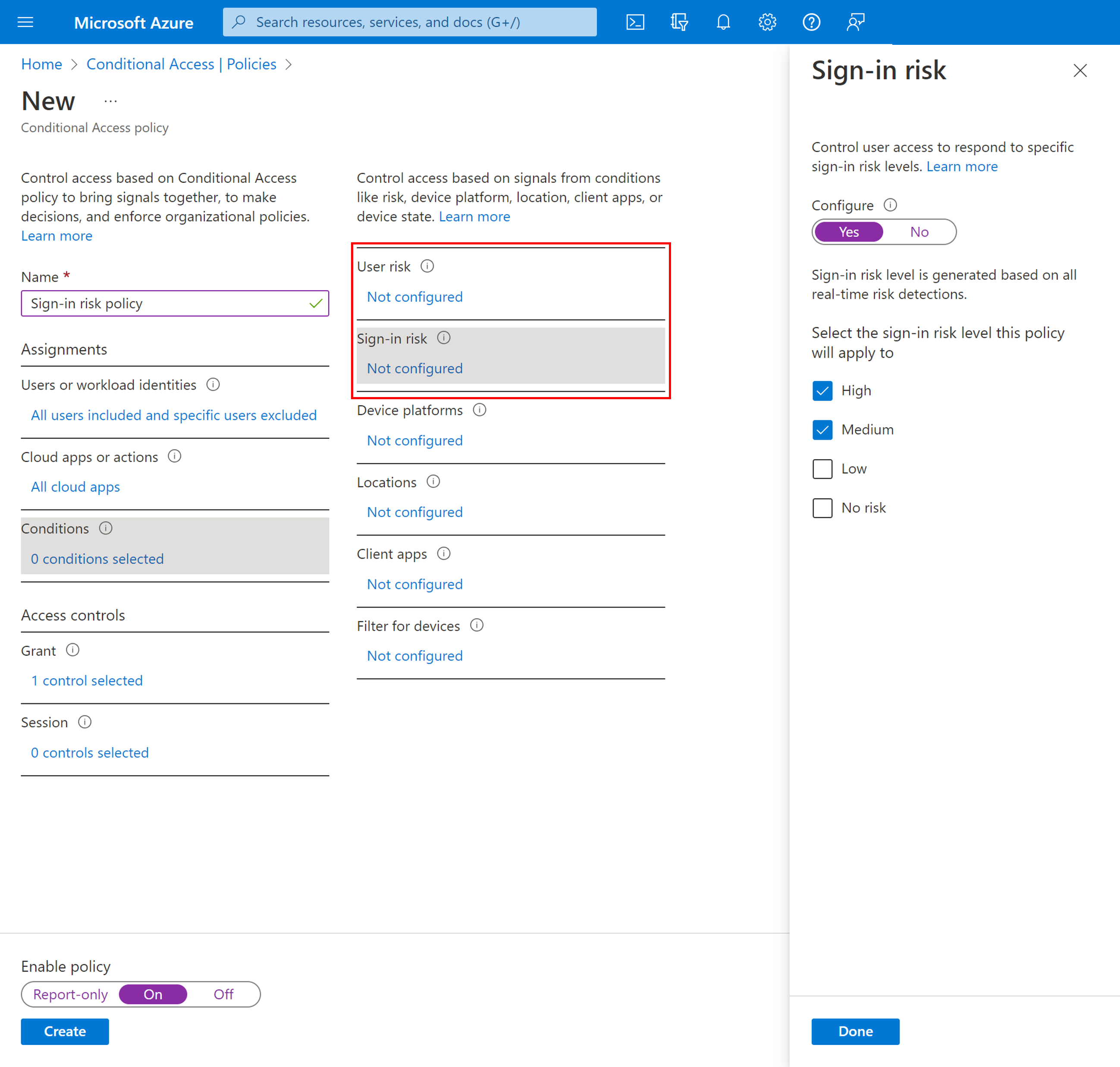

條件式存取中的登入風險原則

- 至少以條件式存取系統管理員身分登入 Microsoft Entra 系統管理中心。

- 瀏覽至 [保護]>[條件式存取]。

- 選取 [新增原則]。

- 為您的原則命名。 建議組織針對其原則的名稱建立有意義的標準。

- 在 [指派] 底下,選取 [使用者] 或 [工作負載識別]。

- 在 [包含] 下,選取 [所有使用者]。

- 在 [排除] 下,選取 [使用者和群組],然後選擇您組織的緊急存取或急用帳戶。

- 選取完成。

- 在 [雲端應用程式或動作]>[包含] 下,選取 [所有雲端應用程式]。

- 在 [條件] > [登入風險] 底下,將 [設定] 設為 [是]。

- 在 [選取此原則將套用的登入風險層級] 下方,選取 [高] 和 [中]。 本指南是以Microsoft建議為基礎,而且每個組織可能不同

- 選取完成。

- 在 [存取控制]>[授與] 底下。

- 選取 [授與存取權]、[需要多重要素驗證]。

- 選取選取。

- 在 [工作階段] 下。

- 選取 [登入頻率]。

- 確定已選取 [每次]。

- 選取選取。

- 確認您的設定,並將 [啟用原則] 設為 [報告專用]。

- 選取 [建立] 以建立並啟用您的原則。

管理員使用報告專用模式確認設定之後,即可以將 [啟用原則] 從 [報告專用] 切換至 [開啟]。

將風險原則遷移至條件式存取

如果您在 Microsoft Entra ID Protection 中啟用舊版風險原則,您應該計劃將它們遷移至條件式存取:

警告

Microsoft Entra ID Protection 中設定的舊版風險原則將於 2026 年 10 月 1 日淘汰。

遷移至條件式存取

- 在僅限報表模式的條件式存取中,建立對等的用戶風險型和以風險為基礎的原則。 您可以使用先前的步驟建立原則,或根據Microsoft的建議和組織需求,使用 條件式存取範本 。

- 管理員使用報告專用模式確認設定之後,即可以將 [啟用原則] 從 [報告專用] 切換至 [開啟]。

- 停用 標識碼保護中的舊風險原則。

- 流覽至 [保護身分識別保護>>] 選取 [用戶風險] 或 [登入風險原則]。

- 將 [強制執行原則] 設定為 [已停用]。

- 如有需要,請在條件式存取中建立其他風險原則。

相關內容

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應