教學課程:使用Microsoft Entra識別碼和資料wiza 設定安全混合式存取

在本教學課程中,瞭解如何整合Microsoft Entra識別碼與Datawiza以進行混合式存取。 Datawiza Access Proxy (DAP) 擴充Microsoft Entra識別碼,以啟用單一登入 (SSO) ,並提供存取控制來保護內部部署和雲端裝載的應用程式,例如 Oracle E-Business Suite、Microsoft IIS 和 SAP。 透過此解決方案,企業可以從舊版 Web 存取管理員 (WAM) ,例如 Symantec SiteMinder、NetIQ、Oracle 和 IBM,轉換為Microsoft Entra識別碼,而不需重寫應用程式。 企業可以使用 Datawiza 作為無程式碼或低程式碼的解決方案,將新的應用程式整合到Microsoft Entra識別碼。 這種方法可讓企業實作其零信任策略,同時節省工程時間和降低成本。

深入瞭解:零信任安全性

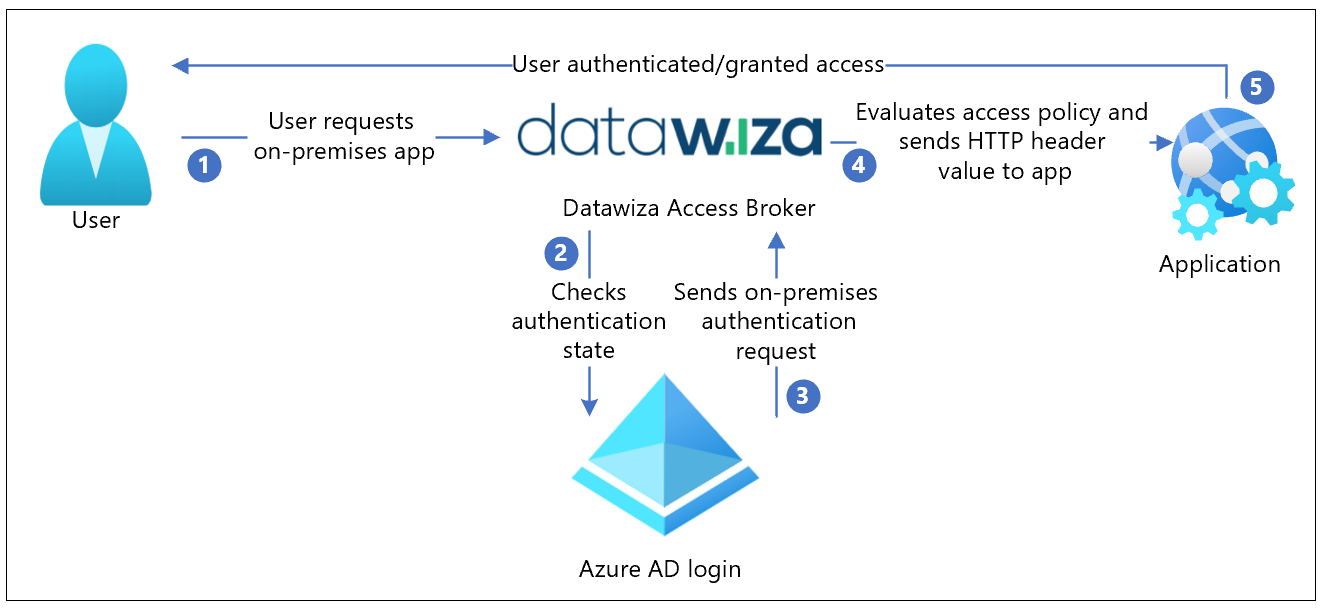

具有Microsoft Entra驗證架構的 Datawiza

Datawiza 整合包括下列元件:

- Microsoft Entra識別碼- 身分識別和存取管理服務,可協助使用者登入及存取外部和內部資源

- Datawiza Access Proxy (DAP) - 此服務會透過 HTTP 標頭以透明方式將身分識別資訊傳遞至應用程式

- Datawiza Cloud Management Console (DCMC) - 讓系統管理員管理 DAP 設定和存取控制原則的 UI 和 RESTful API

下圖說明混合式環境中的 Datawiza 驗證架構。

- 使用者要求存取內部部署或雲端裝載的應用程式。 DAP 會將要求 Proxy 處理至應用程式。

- DAP 會檢查使用者驗證狀態。 如果沒有會話權杖,或會話權杖無效,DAP 會將使用者要求傳送至Microsoft Entra識別碼以進行驗證。

- Microsoft Entra識別碼會將使用者要求傳送至Microsoft Entra租使用者中 DAP 註冊期間指定的端點。

- DAP 會評估要包含在轉送至應用程式的 HTTP 標頭中的原則和屬性值。 DAP 可能會呼叫識別提供者,以擷取資訊以正確設定標頭值。 DAP 會設定標頭值,並將要求傳送至應用程式。

- 使用者經過驗證並被授與存取權。

必要條件

若要開始,您需要:

- Azure 訂用帳戶

- 如果沒有訂用帳戶,您可以取得 Azure 免費帳戶

- 連結至 Azure訂用帳戶的Microsoft Entra租使用者

- 需要 Docker 和 docker-compose 才能執行 DAP

- 您的應用程式可以在平臺上執行,例如虛擬機器 (VM) 或裸機

- 要從舊版身分識別系統轉換到Microsoft Entra識別碼的內部部署或雲端裝載應用程式

- 在此範例中,DAP 會部署在與應用程式相同的伺服器上

- 應用程式會在 localhost 上執行:3001。 DAP Proxy 會透過 localhost 將流量傳送至應用程式:9772

- 應用程式的流量會到達 DAP,並且會代理至應用程式

設定 Datawiza Cloud Management Console

登入 Datawiza Cloud Management Console (DCMC)。

在 DCMC 上建立應用程式,並為應用程式產生金鑰組:

PROVISIONING_KEY和PROVISIONING_SECRET。若要建立應用程式並產生金鑰組,請遵循 Datawiza Cloud Management Console 中的指示。

在 [Microsoft Entra識別碼] 中註冊您的應用程式,並使用 [單鍵整合] Microsoft Entra識別碼。

![[設定 IdP] 對話方塊上 [自動產生器] 功能的螢幕擷取畫面。](media/datawiza-configure-sha/configure-idp.png)

若要使用 Web 應用程式,請手動填入表單欄位: 租使用者識別碼、 用戶端識別碼和 用戶端密碼。

深入瞭解:若要建立 Web 應用程式並取得值,請移至Microsoft Entra識別碼檔的 docs.datawiza.com。

![[設定 IdP] 對話方塊的螢幕擷取畫面,其中已關閉自動產生器。](media/datawiza-configure-sha/use-form.png)

使用 Docker 或 Kubernetes 執行 DAP。 需要 docker 映像才能建立範例標頭式應用程式。

- 針對 Kubernetes,請參閱 使用 Kubernetes 使用 Web 應用程式部署 Datawiza Access Proxy

- 針對 Docker,請參閱 使用您的應用程式部署 Datawiza 存取 Proxy

- 您可以使用下列範例 Docker 映像 docker-compose.yml 檔案:

services:

datawiza-access-broker:

image: registry.gitlab.com/datawiza/access-broker

container_name: datawiza-access-broker

restart: always

ports:

- "9772:9772"

environment:

PROVISIONING_KEY: #############################################

PROVISIONING_SECRET: ##############################################

header-based-app:

image: registry.gitlab.com/datawiza/header-based-app

restart: always

ports:

- "3001:3001"

- 登入容器登錄。

- 在此 重要步驟中下載 DAP 映射和標頭型應用程式。

- 執行下列命令:

docker-compose -f docker-compose.yml up。 - 標頭型應用程式已啟用具有Microsoft Entra識別碼的 SSO。

- 在瀏覽器中,前往

http://localhost:9772/。 - Microsoft Entra登入頁面隨即出現。

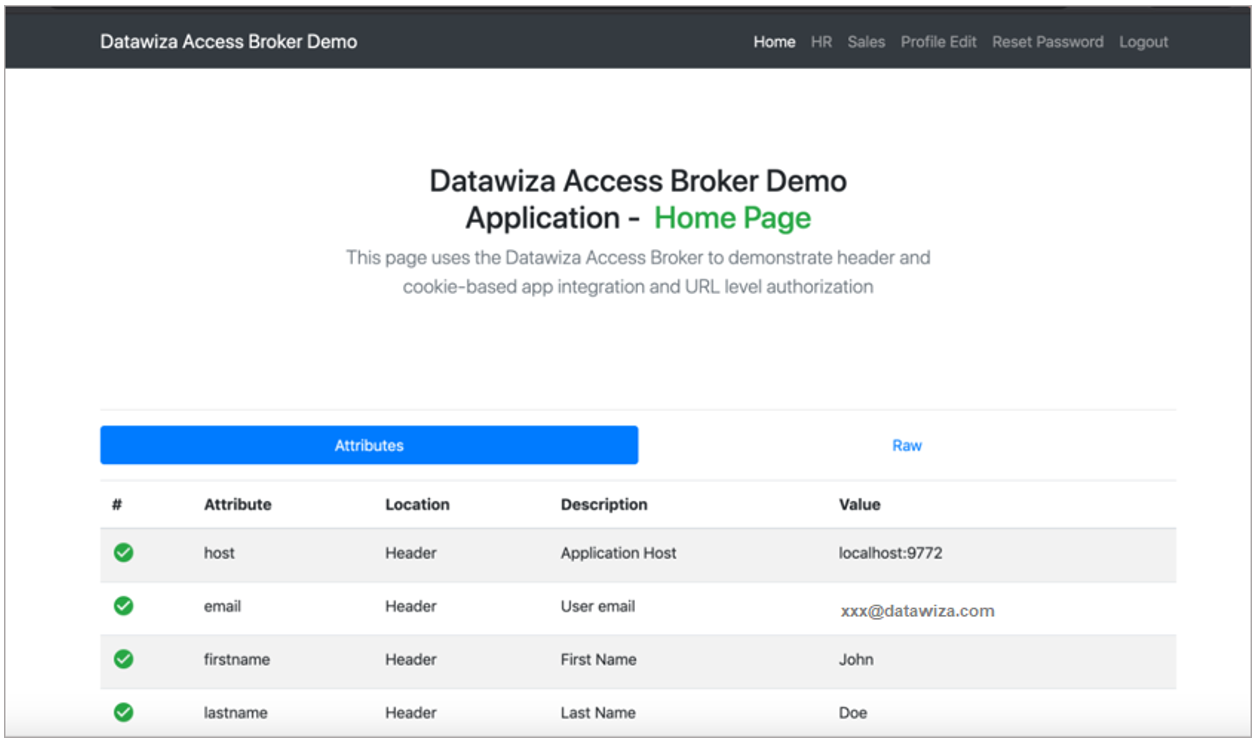

- 將使用者屬性傳遞給標頭式應用程式。 DAP 會從Microsoft Entra識別碼取得使用者屬性,並透過標頭或 Cookie 將屬性傳遞至應用程式。

- 若要將電子郵件地址、名字和姓氏等使用者屬性傳遞至標頭型應用程式,請參閱 傳遞使用者屬性。

- 若要確認已設定的使用者屬性,請觀察每個屬性旁的綠色核取記號。

測試流程

- 移至應用程式 URL。

- DAP 會將您重新導向至Microsoft Entra登入頁面。

- 驗證之後,系統會將您重新導向至 DAP。

- DAP 會評估原則、計算標頭,並將您傳送至應用程式。

- 要求的應用程式隨即出現。