零信任是一種安全策略,它假設存在違規行為並驗證每個請求,就好像它來自不受控制的網路一樣。 本文介紹零信任原則及其如何應用於 Microsoft Azure。

小提示

欲了解全面的零信任指引,請參閱零 信任文件 ,內容包括:

- 什麼是零信任? - 核心概念與原則

- Azure 服務的零信任 - Azure IaaS、網路與工作負載的詳細實作指引

- 零信任部署指引 -技術支柱專屬部署目標

- 零信任採用框架 ——以業務成果為導向的實施

本文以 Azure 為核心介紹零信任概念。

Azure 的零信任原則

如今,組織需要一種安全模型,能夠有效適應現代環境的複雜性,擁抱行動員工,並保護人員、裝置、應用程式和資料,無論他們身在何處。

零信任安全模型基於三個指導原則:

- 明確驗證 - 一律根據所有可用的數據點進行驗證和授權,包括使用者身分識別、位置、裝置健康情況和服務或工作負載。

- 使用最低許可權存取 - 使用 Just-In-Time 和 Just-Enough-Access 限制使用者存取權(JIT/JEA)、風險型調適型原則和數據保護。

- 假設缺口 - 最小化爆炸半徑和區段存取。 確認端對端加密,並使用分析來取得可見度、驅動威脅偵測,以及改善防禦。

將原則套用至 Azure 工作負載

在 Azure 中實作零信任時,這些原則會轉譯為特定的架構模式:

明確驗證表示 每個 Azure 資源的存取要求都必須使用 Microsoft Entra ID 進行驗證和授權,條件式存取原則會根據多個訊號評估風險,包括使用者、裝置、位置和工作負載內容。

使用最低許可權存取 的要求包括:採用最低權限的角色型存取控制(RBAC)、即時存取(JIT)以進行系統管理作業,並使用受管理的身分識別,而非儲存認證。

假設漏洞 驅動網路分段以限制橫向移動、對靜態和傳輸中資料進行加密、持續監控和威脅偵測以及不可變備份以防止破壞性攻擊。

Azure 中的零信任架構

零信任方法會在整個數位環境中延伸,並作為整合式安全理念和端到端策略。 套用至 Azure 時,它需要多學科方法,系統地解決基礎結構、網路、身分識別和資料保護問題。

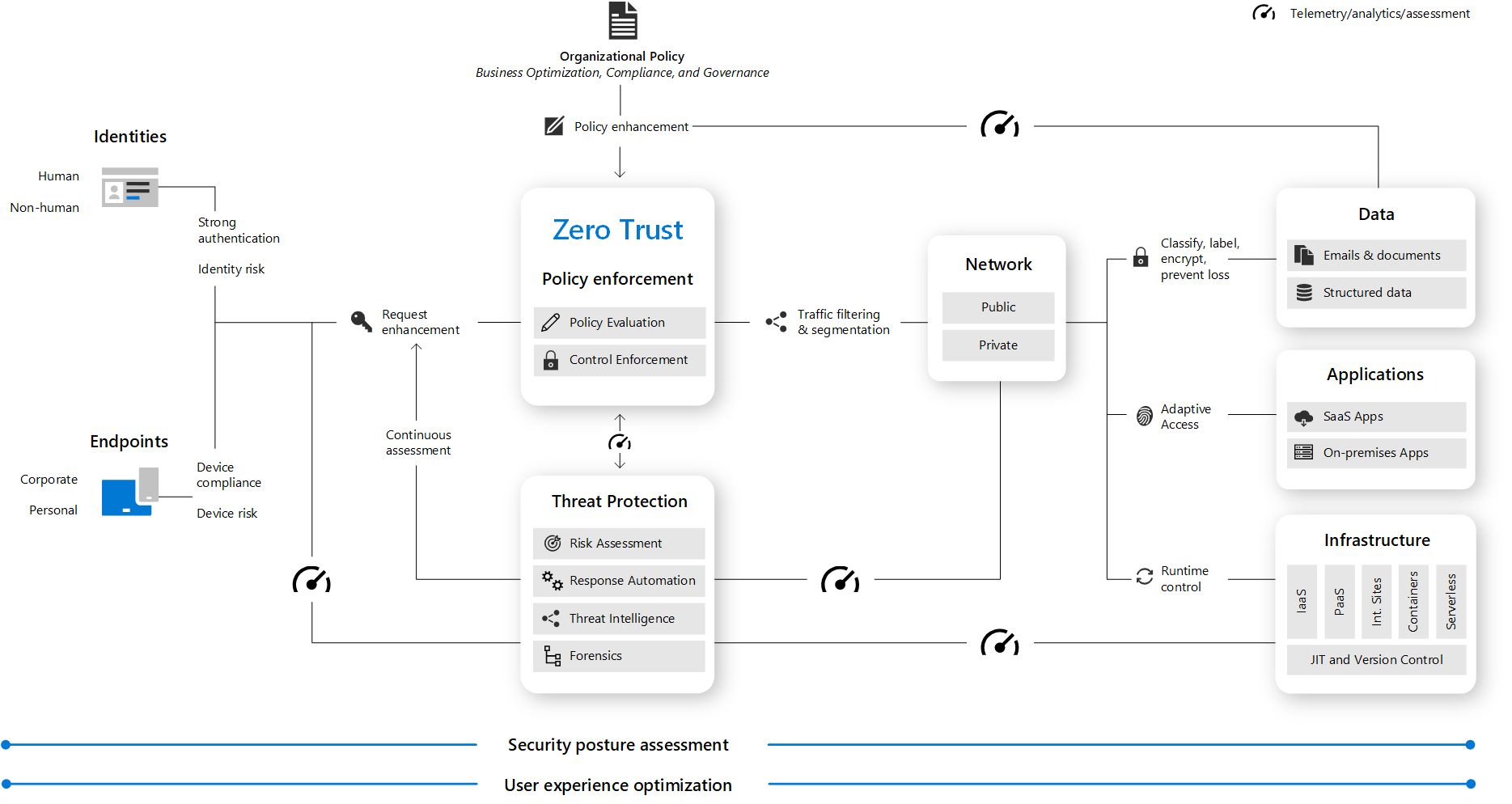

此圖提供零信任附加的主要元素表示法。

在圖例中:

- 安全策略強制執行位於零信任架構的中心。 這包括使用條件式存取的多重要素驗證,該驗證會考慮使用者帳戶風險、裝置狀態,以及您設定的其他準則和原則。

- 身分識別、 裝置 (也稱為端點)、 數據、 應用程式、 網路和其他 基礎結構 元件都已設定適當的安全性。 針對每個元件所設定的原則會與您的整體零信任策略協調。

- 威脅防護和情報會監視環境、呈現目前的風險,並採取自動化動作來補救攻擊。

從邊界型到零信任

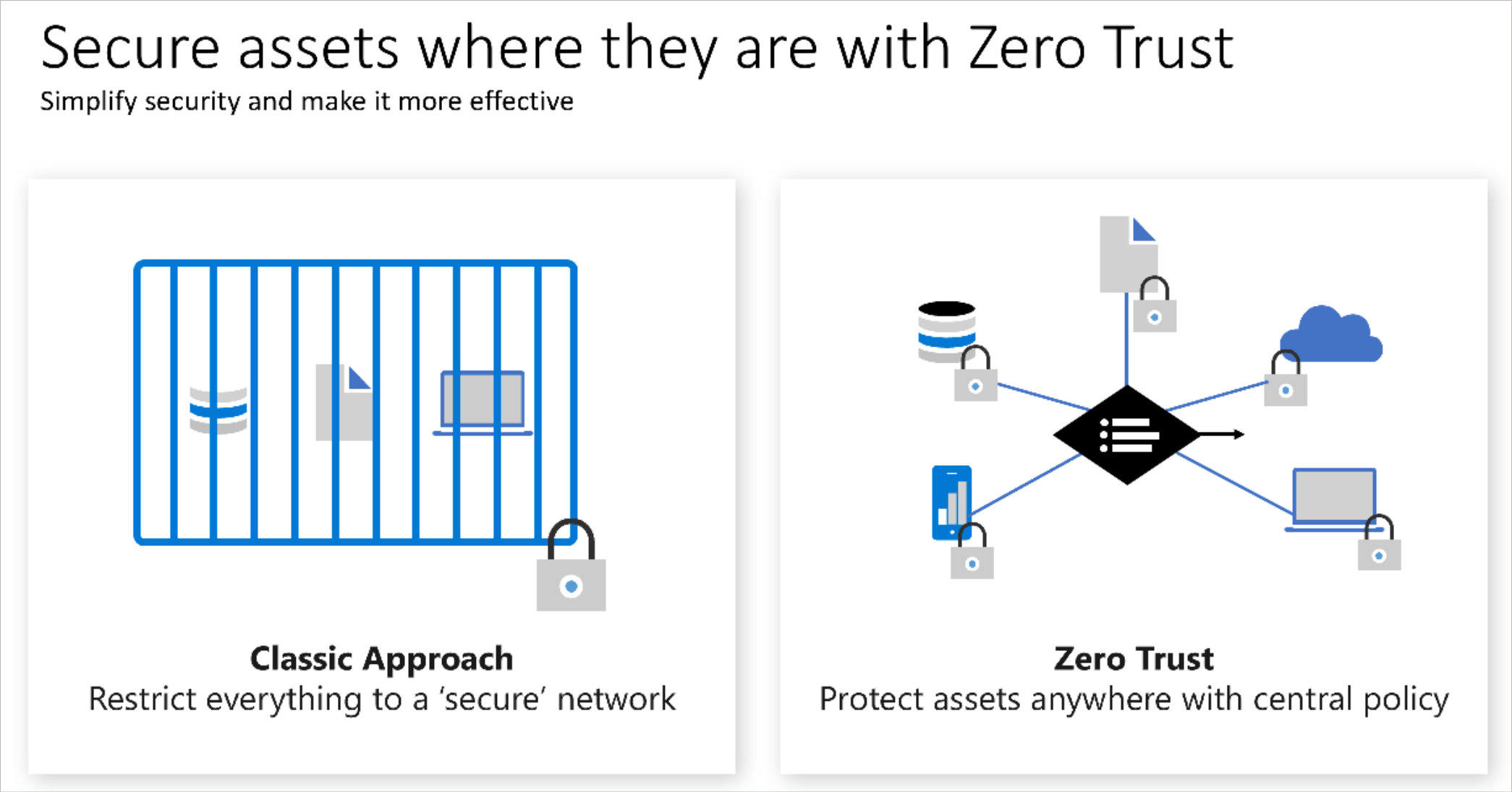

IT 的傳統存取控制方法以限制對公司網路邊界的存取為基礎。 此模型將所有資源限制在公司擁有的網路連線上,並且已經變得過於嚴格,無法滿足動態企業的需求。

在 Azure 環境中,向零信任的轉變尤其重要,因為雲端資源存在於傳統網路邊界之外。 組織在接受遠端工作並使用雲端技術來轉變其業務模式時,必須採用零信任方法來進行存取控制。

零信任原則有助於建立並持續改善安全保證,同時保持現代雲端環境所需的靈活性。 大多數零信任的實施過程始於存取控制,並將身分識別作為首選的主要控制重點。 網路安全技術仍然是一個關鍵要素,但它並不是完整存取控制策略的主要方法。

如需 Azure 中存取控制的零信任轉換的詳細資訊,請參閱雲端採用架構的 存取控制。

實作 Azure 基礎結構的零信任

將零信任套用至 Azure 需要有系統的方法來解決基礎結構的不同層,從基礎元素到完整的工作負載。

Azure IaaS 和基礎結構元件

適用於 Azure IaaS 的零信任可解決完整的基礎結構堆疊:具有加密和存取控制的儲存體服務、具有信任啟動和磁碟加密的虛擬機器、具有微分段的輪輻網路、具有集中式安全性服務的中樞網路,以及透過私人端點的 PaaS 整合。 如需詳細指引,請參閱 將零信任原則套用至 Azure IaaS 概觀。

Azure 網路

網路安全性著重於四個關鍵領域:所有網路流量的加密、使用網路安全性群組和 Azure 防火牆進行分段、透過流量監視進行可見性,以及停止舊版 VPN 型控制,以支持以身分識別為中心的方法。 如需詳細指引,請參閱 將零信任原則套用至 Azure 網路。

身分識別作為控制平面

身分識別是 Azure 中零信任的主要控制平面。 條件式存取可作為主要原則引擎,根據多個訊號評估存取要求,以授與、限制或封鎖存取。 如需詳細資訊,請參閱零 信任的條件式存取 和 Azure 身分識別管理安全性概觀。

保護資料並確保可用性

Azure 中的資料保護需要多層:靜態與傳輸中的加密、使用受控識別和 RBAC 的身分識別存取控制,以及針對高度敏感的工作負載,透過機密運算在處理期間保護資料。 抵禦破壞性攻擊的復原能力需要資源鎖定、不可變備份、異地複寫,以及保護復原基礎結構本身。 如需詳細指引,請參閱 保護 Azure 資源免於破壞性網路攻擊。

威脅偵測和回應

零信任需要持續監控,並假設威脅可能已經存在。 適用於雲端的 Microsoft Defender 為 Azure 資源提供統一的安全性管理和威脅防護,而與 Microsoft Defender 全面偵測回應 的整合可在整個環境中實現相互關聯的偵測。 如需詳細資訊,請參閱 Azure 威脅偵測概觀 和 Microsoft Sentinel 和 Microsoft Defender 全面偵測回應。

共同責任和 Azure 安全性

Azure 中的安全性是 Microsoft 與客戶之間的共同責任。 Microsoft 保護實體基礎結構和 Azure 平台,而客戶則負責身分識別、資料和應用程式安全性,其劃分因服務模型 (IaaS、PaaS、SaaS) 而異。 實施零信任需要將平台層級控制與客戶組態選擇進行協調。 如需詳細資訊,請參閱雲端中的共同責任。

Azure 安全性功能

雖然本文著重於零信任對 Azure 的概念應用,但請務必瞭解可用的安全性功能的廣度。 Azure 提供跨基礎結構所有層的全方位安全性服務。

如需依功能區域組織的 Azure 安全性功能概觀,請參閱 Azure 安全性簡介。 如需依保護、偵測和回應功能組織的 Azure 安全性檢視,請參閱 Azure 中的端對端安全性。

其他詳細指引適用於特定網域:

- 身分識別和存取權 - Azure 身分識別管理安全性概觀

- 網路安全 - Azure 網路安全性概觀

- 資料保護 - Azure 加密概觀 和 Azure 金鑰保存庫安全性

- 運算安全性 - Azure 虛擬機器安全性概觀

- 平台安全 - Azure 平臺安全性概觀

- 威脅偵測 - Azure 威脅偵測概觀

- 管理與監控 - Azure 安全性管理和監視概觀

應用程式開發和零信任

部署在 Azure 上的應用程式必須驗證和授權每個要求,而不是依賴來自網路位置的隱含信任。 主要原則包括使用 Microsoft Entra ID 進行身分識別驗證、要求最低權限、保護敏感性資料,以及使用受控識別而不是預存的認證。 如需完整指引,請參閱 使用零信任原則進行開發 和 使用 Microsoft 身分識別平臺建置零信任就緒應用程式。

後續步驟

若要在 Azure 環境中實作零信任,請從下列資源開始:

- 將零信任原則套用至 Azure 服務概觀 - 從這裡開始,全面檢視如何在不同的 Azure 服務類型中套用零信任

- 將零信任原則套用至 Azure IaaS 概觀 - 基礎結構工作負載的詳細指引

- 將零信任原則套用至 Azure 網路 - 網路安全性實作指引

- 保護您的 Azure 資源免於破壞性網路攻擊 - 復原和復原規劃

- 什麼是零信任? - 跨 Microsoft 產品的完整零信任指引

如需更廣泛的 Microsoft 零信任資源:

- 零信任部署指引 - 技術領域特定的部署目標

- 零信任採用架構 - 以業務成果為中心的實作指引

- 適用於 Microsoft 365 的零信任 - SaaS 和生產力工作負載指南