Azure VMware 解決方案 提供包含由專用裸機 Azure 基礎設施建構的 VMware vSphere 叢集的私有雲。 Azure VMware 解決方案 可於 Azure Commercial 及 Azure Government 中取得。 最小初始部署為三部主機,您可以選擇增加更多主機,每個叢集最多 16 部主機。 所有佈建的私人雲端都有 VMware vCenter Server、VMware vSAN、VMware vSphere 和 VMware NSX。 因此,你可以從本地環境遷移工作負載、部署新的虛擬機(VM),並從私有雲使用Azure服務。 有關SLA的資訊,請參閱Azure服務水準協議頁面。

Azure VMware 解決方案 是經過 VMware 驗證的解決方案,持續進行驗證與測試,涵蓋增強與升級。 Microsoft 管理並維護私有雲基礎設施與軟體,讓您能專注於私有雲中的工作負載開發與執行,以創造商業價值。

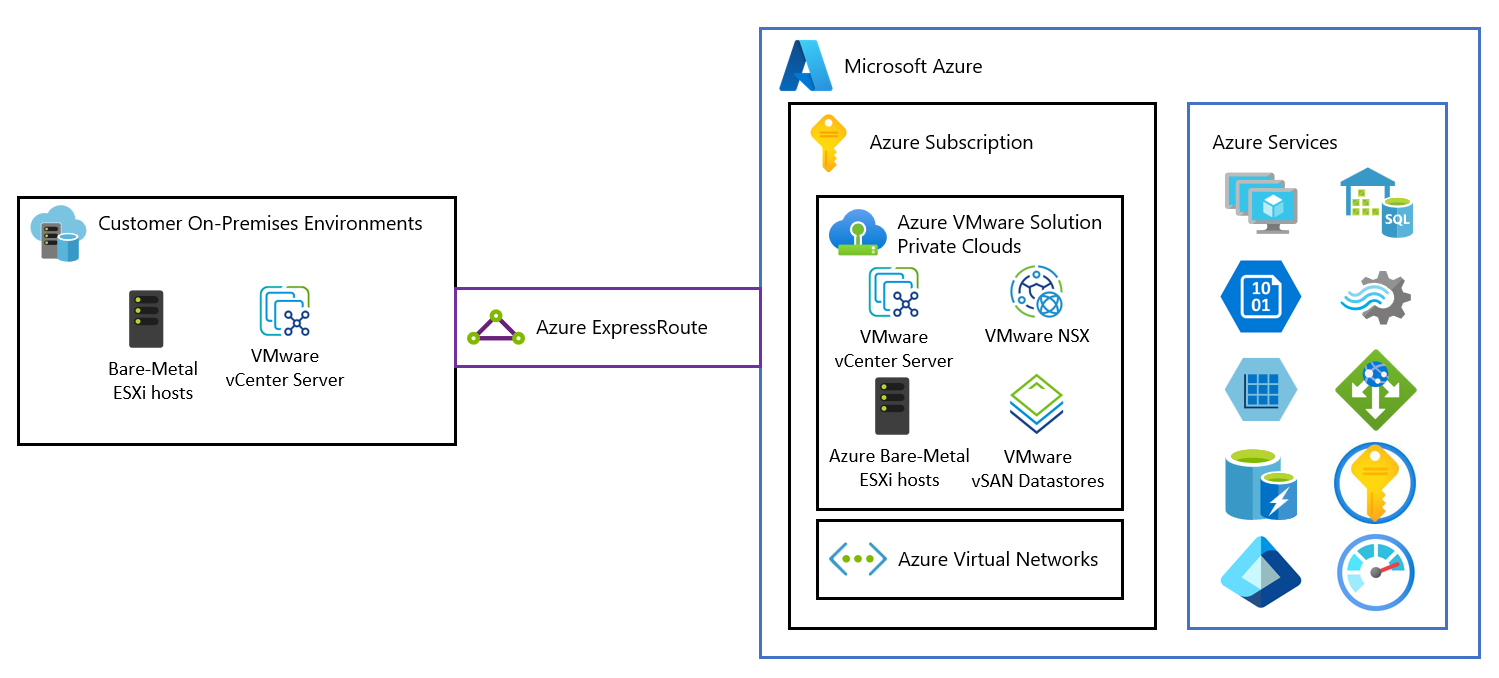

圖示顯示私有雲與 VNet 在 Azure、Azure 服務及本地環境中的鄰近關係。 從私有雲到Azure服務或VNet之間的網路存取,提供以SLA為導向的Azure服務端點整合。 ExpressRoute Global Reach 將您的本地環境與 Azure VMware 解決方案 私有雲連結起來。

Azure VMware 解決方案私有雲類型

Azure VMware 解決方案 提供兩種不同的私有雲世代:

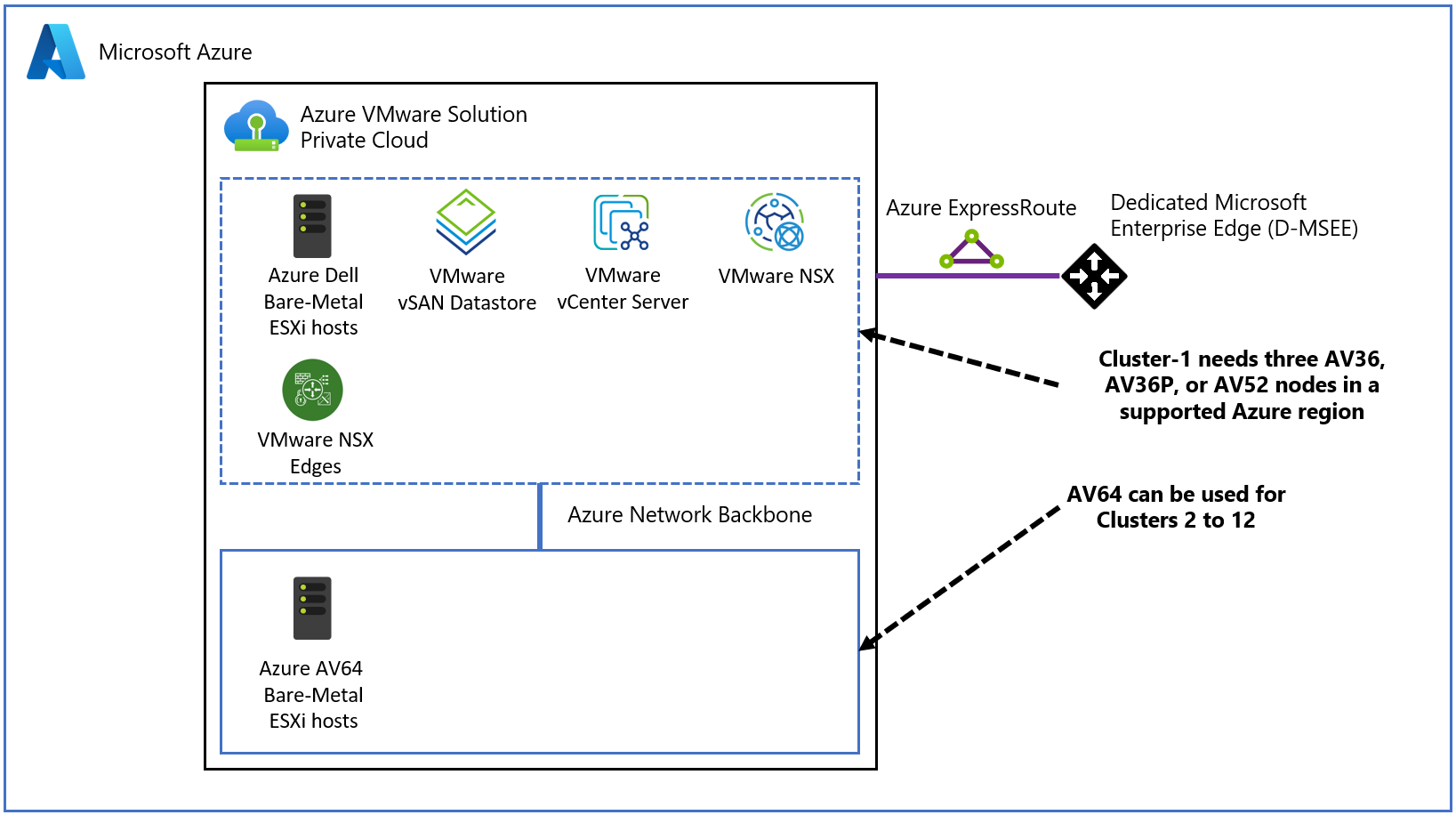

Azure VMware 解決方案 第一代提供由部署於 Azure 資料中心設施的專用裸機主機所建構的 VMware vSphere 叢集。 Microsoft管理的ExpressRoute電路提供 VMware vSphere 主機與部署於虛擬網路中的原生Azure資源之間的連接。

Azure VMware 解決方案 第二代提供由專用 Azure 裸機主機建構的 VMware vSphere 叢集。 Azure VMware 解決方案 第二代採用更新的網路架構,讓 VMware vSphere 主機直接連接到 Azure 虛擬網路。 只有 AV64 SKU 才支援此產品。

主機、叢集和私人雲端

Azure VMware 解決方案 叢集基於超融合基礎架構。 下表顯示主機的CPU、記憶體、磁碟和網路規格。

| 主機類型 | CPU (核心/GHz) | RAM (GB) | vSAN 架構 | vSAN 快取層 (TB、原始***) | vSAN 容量層 (TB, raw***) | 區域可用性 |

|---|---|---|---|---|---|---|

| AV36 | 雙 Intel Xeon Gold 6140 CPU (Skylake 微架構) 搭配 18 個核心/CPU @ 2.3 GHz,總計 36 個實體核心 (超執行緒下為 72 個邏輯核心) | 576 | OSA | 3.2 (NVMe) | 15.20 (SSD) | 選取的區域 (*) |

| AV36P | 雙 Intel Xeon Gold 6240 CPU (Cascade Lake 微架構) 搭配 18 個核心/CPU @ 2.6 GHz/3.9 GHz 渦輪加速,總計 36 個實體核心 (超執行緒下為 72 個邏輯核心) | 768 | OSA | 1.5 (Intel 快取) | 19.20 (NVMe) | 選取的區域 (*) |

| AV48 | 雙 Intel Xeon Gold 6442Y 處理器(Sapphire Rapids 微架構),每個處理器具有 24 個核心,時脈速度為 2.6 GHz / 4.0 GHz Turbo,總計 48 個實體核心(含超執行緒的共 96 個邏輯核心) | 1,024 | ESA | N/A | 25.6 (NVMe) | 選取的區域 (*) |

| AV52 | 雙 Intel Xeon Platinum 8270 CPU (Cascade Lake 微架構) 搭配 26 個核心/CPU @ 2.7 GHz/4.0 GHz 渦輪加速,總計 52 個實體核心 (超執行緒下為 104 個邏輯核心) | 1,536 | OSA | 1.5 (Intel 快取) | 38.40 (NVMe) | 選取的區域 (*) |

| AV64 | 雙 Intel Xeon Platinum 8370C CPU (Ice Lake 微架構) 搭配 32 個核心/CPU @ 2.8 GHz/3.5 GHz 渦輪加速,總計 64 個實體核心 (超執行緒下為 128 個邏輯核心) | 1,024 | OSA / ESA**** | 3.84 (NVMe) / N/A**** | 15.36 (NVMe) / 19.25 (NVMe)**** | 選取的區域 (**) |

Azure VMware 解決方案 叢集至少需要三台主機。 你只能在單一的 Azure VMware 解決方案 私有雲中使用同類型的主機。 用來建置或調整叢集 (來自主機的隔離集區) 的主機。 這些主機在新增至叢集之前已通過硬體測試,並已安全地刪除所有資料。

上述所有主機類型都有 100-Gbps 網路介面輸送量。

*詳細資訊可透過 Azure 價格計算器查詢。

**AV64 先決條件:在加入 AV64 前,必須先部署 Azure VMware 解決方案 私有雲,並搭配 AV36、AV36P、AV48 或 AV52。

***原始值是以磁碟製造商所報告的國際單位制 (SI) 為依據。 範例:1 TB Raw = 1000000000000 個字節。 以二進位計算的計算機計算的空間(1 TB 二進位 = 1099511627776位元組二進位)等於從原始十進位轉換的931.3 GB。

****ESA 適用於AV64 Gen 2 部署。

你可以透過 Azure 入口網站或 Azure CLI 部署新私有雲或擴展現有私有雲。

具有 AV64 節點大小的 Azure VMware 解決方案私人雲端擴充

AV64 是 Azure VMware 解決方案 的主機 SKU,可用於擴充以現有 AV36、AV36P 或 AV52 SKU 建構的 Azure VMware 解決方案 私有雲。 如果你想直接部署 AV64,請參考 Azure 虛擬網路中的 Azure VMware 解決方案 。 請使用 Microsoft 文件 查詢該區域內 AV64 SKU 的可用性。

在 AV36、AV36P 和 AV52 上進行 AV64 擴充的必要條件

請參閱下列 AV64 叢集部署的必要條件。

Azure VMware 解決方案的私有雲是使用 AV36、AV36P、AV48 或 AV52,並在支援 region/AZ 的 AV64 中建立。

AV64 叢集管理需要一個 /23 或三個 (連續或非連續) /25 位址區塊。

客戶案例的支援性

客戶已有Azure VMware 解決方案私有雲:當客戶已部署Azure VMware 解決方案私有雲時,他們可以透過在該私有雲中新增一個獨立的 AV64 vCenter 節點叢集來擴展私有雲。 在此案例中,客戶應該使用下列步驟:

- 取得來自 Microsoft 的 AV64 配額核准,並且至少包含三個節點。 補充你計劃使用 AV64 擴展的 Azure VMware 解決方案 私有雲的其他細節。

- 利用現有的 Azure VMware 解決方案 加叢集工作流程搭配 AV64 主機來擴充。

客戶計劃建立新的Azure VMware 解決方案私有雲:當客戶想要建立一個新的Azure VMware 解決方案私有雲時,可使用AV64 SKU,但僅用於擴充目的。 在此情況下,客戶符合使用 AV36、AV36P 或 AV52 SKU 建置 Azure VMware 解決方案 私有雲的前提條件。 客戶必須在使用 AV64 進行擴充前,先購買至少三個 AV36、AV36P 或 AV52 SKU 的節點。 在此案例中,請使用下列步驟:

- 取得 AV36、AV36P 或 AV52 以及 AV64 的 Microsoft 配額核准,每種最少三個節點。

- 使用 AV36、AV36P 或 AV52 SKU,建立 Azure VMware 解決方案 私有雲。

- 利用現有的 Azure VMware 解決方案 加叢集工作流程搭配 AV64 主機來擴充。

Azure VMware 解決方案 stretched clusters private cloud:AV64 的 SKU 不支援 Azure VMware 解決方案 stretched clusters 私有雲。 這表示基於 AV64 的擴充對於 Azure VMware 解決方案 擴展叢集的私有雲來說是不可能的。

Note

從 AV64 主機到客戶網路的所有流量都會使用 VMKernel 網路介面 1 的 IP 位址。

具備 AV64 擴充功能的增強型 vMotion 相容性 (EVC)

將 AV64 節點加入 Azure VMware 解決方案 私有雲會產生異質環境,從而導致 AV64 叢集與使用 AV36、AV36P 或 AV52 SKU 的基礎 SKU 叢集之間出現增強型 vMotion 相容性(EVC)問題。 AV64 叢集使用 Icelake EVC 模式,因其使用 Intel Icelake CPU,而基於舊款 Intel CPU 的 AV36、AV36P 和 AV52 叢集則未明確啟用 EVC 模式。 上述列出各 SKU 的 CPU 世代細節。

叢集間EVC模式的異質性,對Broadcom根據特定場景與遷移方向所定義的即時vMotion運作構成挑戰。 以下章節總結了在 AV64 與基底叢集之間執行即時 vMotion 時的使用者體驗。

從基本 SKU 叢集 vMotion 到 AV64 叢集:此案例運作正常,因為虛擬機器會從較低 EVC 模式叢集 vMotion 到較高 EVC 模式叢集。

從 AV64 叢集 vMotion 到基本 SKU 叢集:兩種情境

如果虛擬機器先前已從基本叢集移動過,且沒有重新開機,則即時 vMotion 會成功。

如果虛擬機器是在 AV64 叢集上建立,或已重新開機,即使它先前曾從基本 SKU 叢集 vMotion 過,即時 vMotion 仍會因 EVC 相容性錯誤而失敗。

客戶可藉由將虛擬機層級的 EVC 模式調整為較低基礎叢集的 EVC 模式,或是關閉虛擬機並執行冷 vMotion 來避免基礎 SKU 與 AV64 叢集之間的即時 vMotion 問題。

AV64 叢集 vSAN 容錯網域 (FD) 設計和建議

傳統的 Azure VMware 解決方案 主機叢集沒有明確的 vSAN FD 設定。 其原因在於主機配置邏輯確保在叢集內,Azure 區域內不會有兩台主機存在於相同的物理故障領域。 這項功能原本就會為儲存體帶來復原能力和高可用性,足以滿足 vSAN FD 設定應達到的標準。 如需 vSAN FD 的詳細資訊,請參閱 VMware 文件。

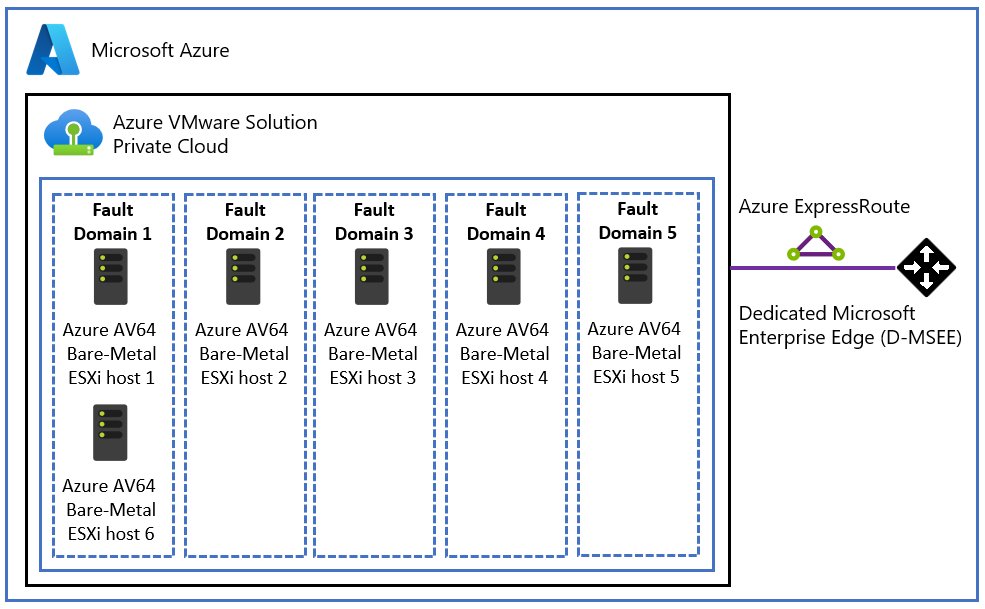

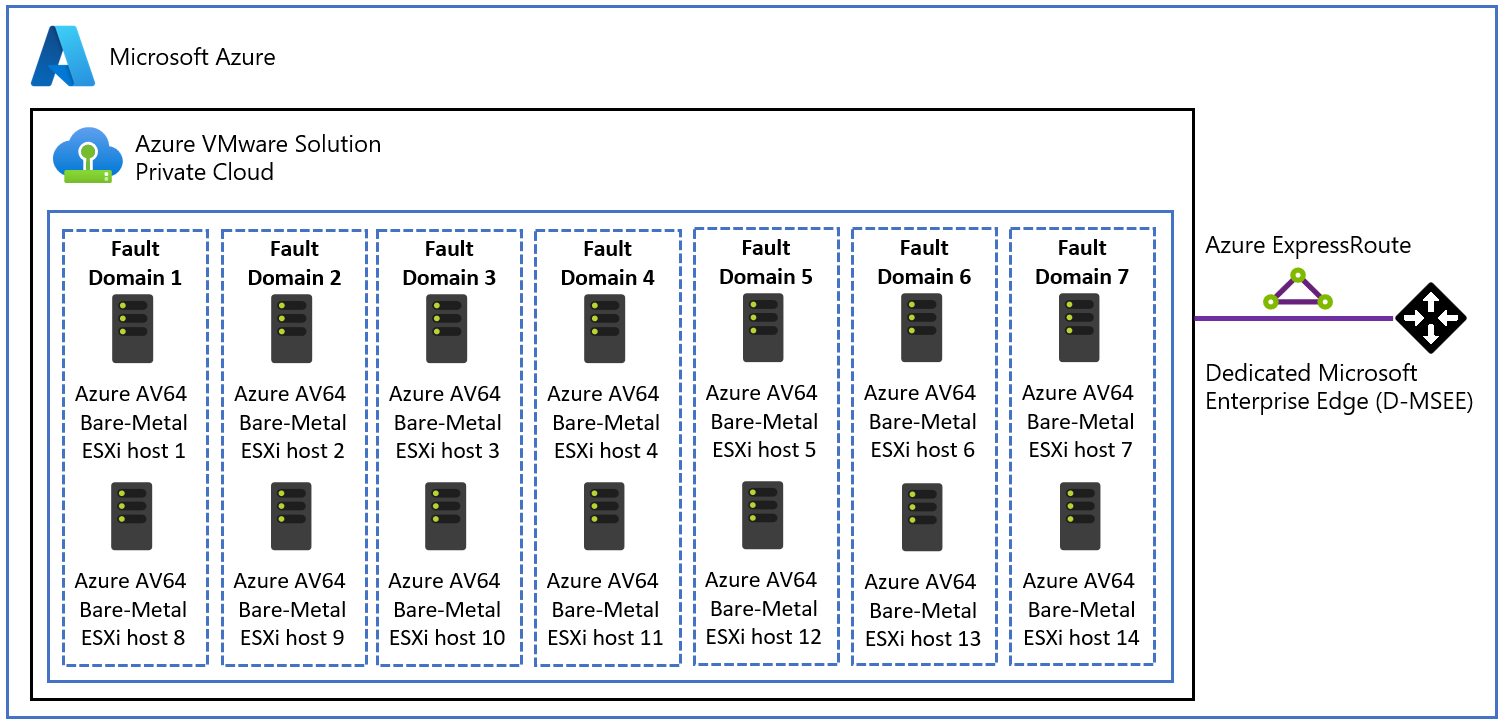

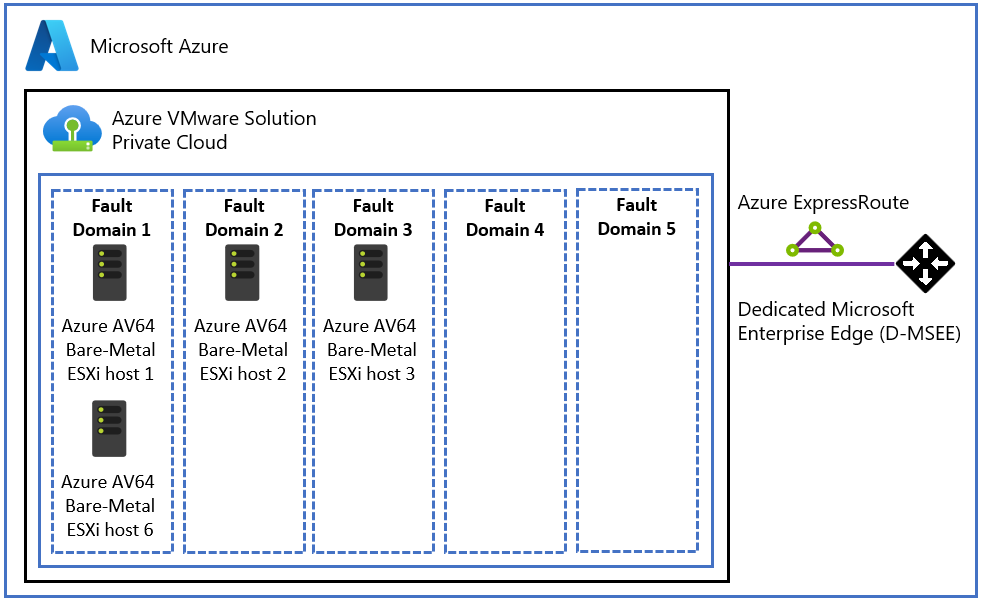

Azure VMware 解決方案 AV64 主機叢集有明確的 vSAN 故障域(FD)配置。 Azure VMware 解決方案 控制平面為 AV64 叢集配置七個 vSAN 故障域(FD)。 隨著使用者將叢集中的主機數量從三個節點擴充到 16 個節點,系統會將主機平均分配到七個 FD 中。 部分 Azure 區域仍支援最多五個 FD,作為 AV64 SKU 初期版本的一部分。 更多資訊請參閱 Azure區域可用性區以取得主機類型映射表。

叢集大小建議

Azure VMware 解決方案 支援的最低 vSphere 節點叢集大小為三個。 vSAN 資料備援的處理方式是確保在不同的 vSAN FD 中至少有三部主機的叢集大小。 在三部主機的 vSAN 叢集中,即使一部主機的 FD 發生故障 (例如頂置機架交換器故障),vSAN 資料仍會受到保護。 物件建立等作業 (新增 VM、VMDK 和其他作業) 將會失敗。 任何需要將 ESXi 主機置於維護模式和/或重新啟動的維護作業,也會遇到相同的情況。 為了避免這類情況,建議部署至少四部 ESXi 主機的 vSAN 叢集。

AV64 主機移除工作流程和最佳做法

由於 AV64 叢集的 vSAN 故障領域(FD)配置,以及需要在所有 FD 中均衡主機,從 AV64 叢集移除主機的過程與傳統的 Azure VMware 解決方案 其他 SKU 的主機叢集不同。

目前,使用者可以使用入口網站或 API 從叢集選取一或多部要移除的主機。 其中一個條件是叢集至少應該有三部主機。 不過,若 AV64 使用 vSAN FD,AV64 叢集在某些案例中的行為會有所不同。 任何主機移除要求都會針對可能存在的 vSAN FD 不平衡情況進行檢查。 如果主機移除要求會造成不平衡,要求會遭到拒絕,並傳回「HTTP 409 衝突」的回應。 「HTTP 409 衝突」的回應狀態代碼表示要求與目標資源 (主機) 的目前狀態相衝突。

下列三個案例顯示通常會導致錯誤的實例範例,並示範可用來移除主機而不造成 vSAN 容錯網域 (FD) 不平衡的不同方式。

移除主機會造成 vSAN FD 不平衡,且最多主機的 FD 與最少主機的 FD 之間的主機數差異將會超過 1 個。 在下列範例中,使用者必須先從 FD 1 移除其中一個主機,才能從其他 FD 移除主機。

同時發出多個主機移除的要求,其中某些主機移除作業會造成不平衡。 在這種情況下,Azure VMware 解決方案 控制平面只會移除不會造成不平衡的主機。 在下列範例中,除非使用者將叢集大小縮減為四部以下,否則將無法同時移除同一 FD 的兩部主機。

選取的主機移除會導致作用中的 vSAN FD 少於三個。 假設所有 AV64 區域都有五個或七個 FD,則不會發生此案例。 在新增主機時,Azure VMware 解決方案 控制平面負責將主機平均分配至七個 FD 中。 在下列範例中,使用者可以從 FD 1 移除其中一部主機,但不能從 FD 2 或 3 中移除。

如何識別可以在不造成 vSAN FD 不平衡的情況下移除的主機:使用者可以移至 vSphere 用戶端介面取得 vSAN FD 的目前狀態,以及與每個 FD 相關聯的主機。 根據先前的範例,這有助於識別可移除的主機,且不影響 vSAN FD 的平衡狀況,並避免造成移除作業中的任何錯誤。

AV64 支援的 RAID 設定

此表提供 AV64 叢集中支援的 RAID 設定清單和主機需求。 某些地區的 AV64 SKU 支援 RAID-6 FTT2 和 RAID-1 FTT3 原則。 在目前限制為五個 FD 的 Azure 區域中,Microsoft 允許客戶使用 RAID-5 FTT1 vSAN 儲存政策,適用於擁有六個或以上節點的 AV64 叢集,以符合服務水準協議(SLA)。 更多資訊請參閱 Azure區域可用性區以取得主機類型映射表。

| RAID 設定 | 可容許的失敗 (FTT) | 最低主機需求 |

|---|---|---|

| RAID-1 (鏡像) 預設設定。 | 1 | 3 |

| RAID-5 (抹除編碼) | 1 | 4 |

| RAID-1 (鏡像) | 2 | 5 |

| RAID-6 (抹除編碼) | 2 | 6 |

| RAID-1 (鏡像) | 3 | 7 |

儲存體

Azure VMware 解決方案 支援利用 Azure 儲存服務,將資料儲存容量擴展到超過 vSAN 所包含的範圍,讓您能在不擴展叢集的情況下擴充資料儲存容量。 如需詳細資訊,請參閱資料存放區容量擴充選項 (部分機器翻譯)。

網路

Azure VMware 解決方案 提供私有雲環境,可從本地站點及 Azure 基礎資源存取。 像是 Azure ExpressRoute、VPN 連線或 Azure Virtual WAN 這類服務提供連線。 不過,這些服務需要特定的網路位址範圍和防火牆連接埠來啟用服務。

部署私人雲端時,會建立用於管理、佈建和 vMotion 的私人網路。 您會使用這些私人網路來存取 VMware vCenter Server 和 VMware NSX Manager,以及虛擬機器 vMotion 或部署。

ExpressRoute Global Reach 可用來將私人雲端連線至內部部署環境。 它直接在 Microsoft Edge 層級連接電路。 連線需要虛擬網路 (vNet),該網路具有訂用帳戶中內部部署的 ExpressRoute 線路。 原因是 vNet 閘道 (ExpressRoute 閘道) 無法傳輸流量,這表示您可以將兩個線路連結至相同的閘道,但不會將流量從一個線路傳送到另一個線路。

每個 Azure VMware 解決方案 環境都有其獨立的 ExpressRoute 區域(虛擬 MSEE 裝置),讓你能將 Global Reach 連接到「本地」對等節點。 它允許你在同一區域內將多個 Azure VMware 解決方案 實例連接到同一個對等節點。

Note

例如,對於因當地法規未啟用 ExpressRoute Global Reach 的地區,你必須使用 Azure IaaS 虛擬機來建立路由解決方案。 部分範例請參見 Azure 雲端採用架構 - 用於 Azure VMware 解決方案 的網路拓撲與連接性。

部署在私有雲上的虛擬機可透過

如需詳細資訊,請參閱網路架構。

存取和安全性

Azure VMware 解決方案 私有雲使用 vSphere 基於角色的存取控制以增強安全性。 你可以將vSphere SSO LDAP功能整合到Microsoft Entra ID。 如需詳細資訊,請參閱存取和身分識別架構頁面。

vSAN 待用資料加密預設為啟用,可用來提供 vSAN 資料存放區的安全性。 如需詳細資訊,請參閱儲存體架構。

資料落地和客戶資料

Azure VMware 解決方案 不會儲存客戶資料。

VMware 軟體版本

下表列出新部署 Azure VMware 解決方案 私有雲所使用的軟體版本。

| Software | Version | 組建編號 |

|---|---|---|

| VMware vCenter 伺服器 | 8.0 U3e | 24674346 |

| VMware ESXi | 8.0 U3f + 熱修補 (VAIO 錯誤修正) | 24797835 |

| VMware vSAN | 8.0 U3 | 24797835 |

| VMware vSAN 見證 | 8.0 U3 | 24797835 |

| VMware vSAN 磁碟格式 | 20 | N/A |

| VMware vSAN 儲存體架構 | 第 1 代:OSA、Gen2:ESA | N/A |

| VMware NSX | 4.2.3.2 | 25077145 |

| VMware HCX | 4.11.3 | 24972695 |

| VMware 即時現場恢復 | 9.0.2.1 | 24401761 |

| VMware vSphere 複寫 | 9.0.2.1 | 24383568 |

如果列出的組建編號不符合版本資訊中列出的組建編號,這是因為已針對雲端提供者套用自定義修補程式。

如果 vCenter Server 版本支援,目前執行的軟體版本會套用至新增至現有私人雲端的新叢集。

主機和軟體生命週期維護

定期升級 Azure VMware 解決方案 私有雲及 VMware 軟體,確保您的私有雲中運行最新的安全性、穩定性與功能集。 如需詳細資訊,請參閱主機維護和生命週期管理。

監視為您的私人雲端

一旦你將Azure VMware 解決方案部署到訂閱中,Azure 監視器 日誌 就會自動產生。

在您的私人雲端中,您可以:

- 收集每個 VM 上的記錄。

- 在 Linux 和 Windows 虛擬機上下載並安裝 MMA agent。

- 啟用 Azure 診斷擴充功能。

- 建立並執行新的查詢。

- 執行您通常在 VM 上執行的相同查詢。

Azure VMware 解決方案 內部的監控模式與 IaaS 平台內的 Azure 虛擬機相似。 欲了解更多資訊和操作方法,請參閱 使用 Azure 監視器 監控 Azure 虛擬機器。

客戶通訊

您可以在Azure入口網站中透過Service Health找到服務問題、計畫維護、健康警示及安全警示通知。 當您為這些通知設定活動記錄警示時,可以及時採取行動。 欲了解更多資訊,請參閱 使用 Azure 入口網站 建立服務健康警示。

Azure VMware 解決方案責任矩陣 - Microsoft 與客戶

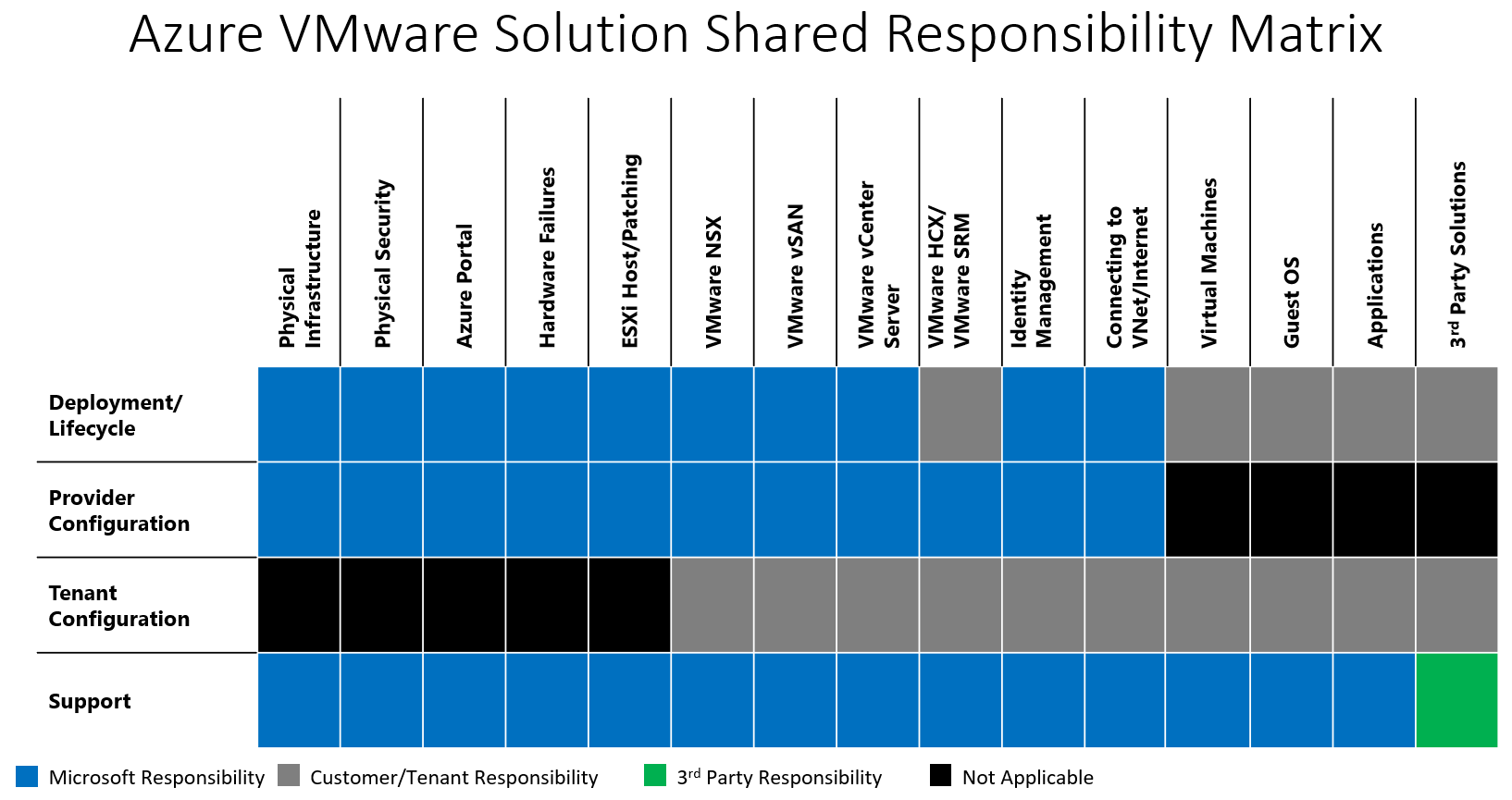

Azure VMware 解決方案 實作了共同責任模型,定義了產品中兩方——客戶與 Microsoft——的不同角色與責任。 以下兩個表格會更詳細地說明共用角色責任。

共同責任矩陣表概述了客戶與 Microsoft 各自負責部署和管理私有雲及客戶應用工作負載的主要任務。

下表提供了客戶與 Microsoft 之間角色與責任的詳細清單,涵蓋最常見的任務與定義。 如有更多問題,請聯絡 Microsoft。

| Role | Task/details |

|---|---|

| Microsoft - Azure VMware 解決方案 | 實體基礎結構

(選擇性) VMWare HCX 可以透過附加元件的方式,在雲端以完整設定的計算設定檔進行部署 (選擇性) VMware SRM 部署、升級及擴大/縮小 支援 - 私人雲端平台和 VMware HCX |

| Customer | 向 Microsoft 請求 Azure VMware 解決方案 主機報價 在 Azure 入口網站規劃並建立私有雲請求,包括以下功能:

從入口網站新增或刪除主機對叢集的要求 合作夥伴 (第三方) 解決方案的部署/生命週期管理 |

| 合作夥伴生態系統 | 其產品/解決方案的支援。 供參考,以下是部分支援的 Azure VMware 解決方案 合作夥伴解決方案/產品:

|

後續步驟

下一個步驟是了解重要的私人雲端架構概念。