虛擬網路對等互連和 Azure Bastion

Azure Bastion 和 虛擬網絡 對等互連可以一起使用。 設定 虛擬網絡 對等互連時,您不需要在每個對等互連 VNet 中部署 Azure Bastion。 這表示如果您在一個虛擬網路 (VNet) 中設定了 Azure Bastion 主機,則其可以用來連線至部署於對等互連 VNet 中 VM,而不需要部署額外的堡壘主機。 如需 VNet 對等互連的詳細資訊,請參閱虛擬網路對等互連。

Azure Bastion 適用於下列類型的對等互連:

- 虛擬網路對等互連:在相同的 Azure 區域內連線虛擬網路。

- 全域虛擬網路對等互連:跨 Azure 區域連線虛擬網路。

注意

不支援在虛擬 WAN 中樞內部署 Bastion。 您可以在輪輻 VNet 中部署 Azure Bastion,並使用 IP 型連線功能,透過虛擬 WAN 中樞連線到跨不同 VNet 部署的虛擬機器。

架構

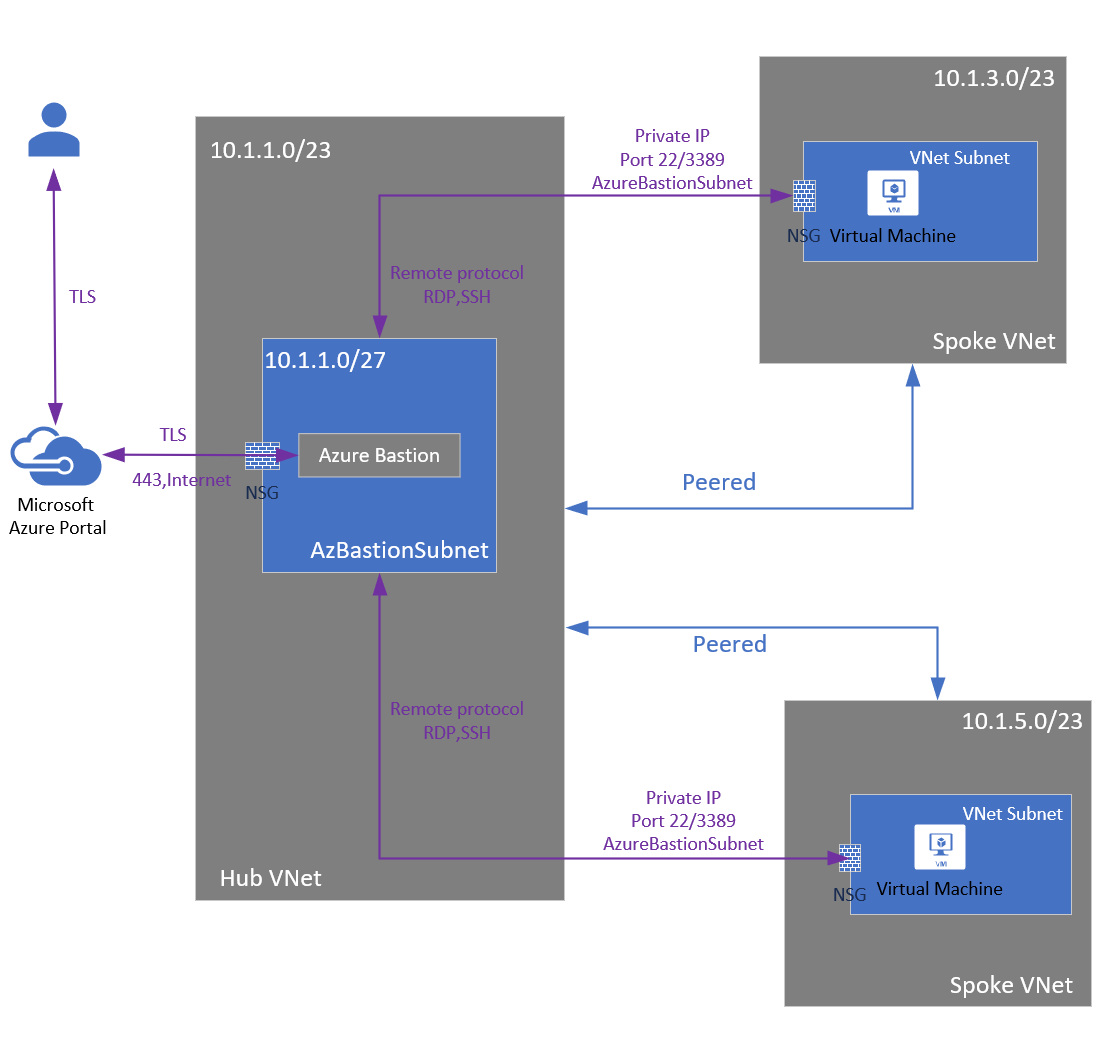

設定 VNet 對等互連時,Azure Bastion 可以部署在中樞和輪輻或完整網格拓撲中。 Azure Bastion 部署依虛擬網路來進行,而非以訂用帳戶/帳戶或虛擬機器為依據。

您在虛擬網路中佈建 Azure Bastion 服務後,即可對相同虛擬網路與對等互連虛擬網路中的所有 VM 提供 RDP/SSH 體驗。 這表示您可以將 Bastion 部署合併至單一 VNet,且仍可連線至在對等互連 VNet 中部署的 VM,以集中處理整體部署。

此圖顯示中樞和輪輻模型中 Azure Bastion 部署的架構。 在圖表中,您可以看到下列設定:

- 堡壘主機部署在集中式中樞虛擬網路中。

- 已部署集中式網路安全性群組 (NSG)。

- Azure VM 上不需要公用 IP。

部署概觀

- 確認您已設定 VNet 和 VNet 內的虛擬機器。

- 設定 VNet 對等互連。

- 在其中一個 VNet 中設定 Bastion。

- 確認權限。

- 使用 Azure Bastion 連線至 VM。 若要透過 Azure Bastion 連線,您必須擁有已登入訂用帳戶的正確權限。

確認權限

使用此架構時,請確認下列權限:

- 請確定您具有目標 VM 和對等互連 VNet 的讀取權限。

- 在 [您的訂用帳戶 | IAM] 中檢查您的全縣,並確認您具有下列資源的讀取權限:

- 虛擬機器上的讀取者角色。

- 虛擬機器的私人 IP 位址與 NIC 上的讀取者角色。

- Azure Bastion 資源上的讀者角色。

- 目標虛擬機器虛擬網路上的讀取者角色。

Bastion VNet 對等互連常見問題集

如需常見問題集,請參閱 Bastion VNet 對等互連常見問題集。

下一步

閱讀 Bastion 常見問題集。