部署 Azure 通訊閘道

本文會引導您規劃及建立 Azure 中的 Azure 通訊閘道資源。

必要條件

完成 準備以部署 Azure 通訊閘道。 請確定您可以存取遵循該程式收集的所有資訊。

重要

您必須是電信業者,才能使用 Azure 通訊閘道。

針對 電信業者連線 或 Teams 電話 Mobile,您也必須已與 Microsoft 簽署 電信業者連線 或 Teams 電話 Mobile 合約。 如需這些程式的詳細資訊,請參閱 電信業者連線 或 Teams 電話 Mobile。

針對 Zoom 電話 雲端對等互連,您也必須開始使用 Zoom 上線程式,以成為 Zoom 電話 雲端對等互連提供者。 如需雲端對等互連的詳細資訊,請參閱 縮放的雲端對等互連資訊。

重要

您必須完全瞭解所選通訊服務的上線程式,以及上線程式所引進的任何相依性。

允許部署和上線程式有足夠的經過時間。 例如,您可能需要等候最多兩周才能布建新的 Azure 通訊閘道資源,才能將它連線到您的網路。

您必須擁有可全域路由傳送的數位,才能進行兩種類型的測試:

- 部署和整合期間由員工進行整合測試

- 選取通訊服務的服務驗證(持續呼叫測試)

下表描述您需要配置多少個數位。

| 服務 | 整合測試的數位 | 服務驗證號碼 |

|---|---|---|

| 操作員連線 | 1 (最小值) | - 生產部署:6 - 實驗室部署:3 |

| Teams 電話行動版 | 1 (最小值) | - 生產部署:6 - 實驗室部署:3 |

| Microsoft Teams 直接路由 | 1 (最小值) | 無(不適用) |

| 縮放 電話 雲端對等互連 | 1 (最小值) | - 美國和加拿大:6 - 世界其他地區:2 |

| Azure 操作員通話保護預覽 | 1 (最小值) | 無(不適用) |

重要

在部署的存留期內,服務驗證號碼必須可供使用。

建立 Azure 通訊閘道資源

使用 Azure 入口網站 來建立 Azure 通訊閘道資源。

登入 Azure 入口網站。

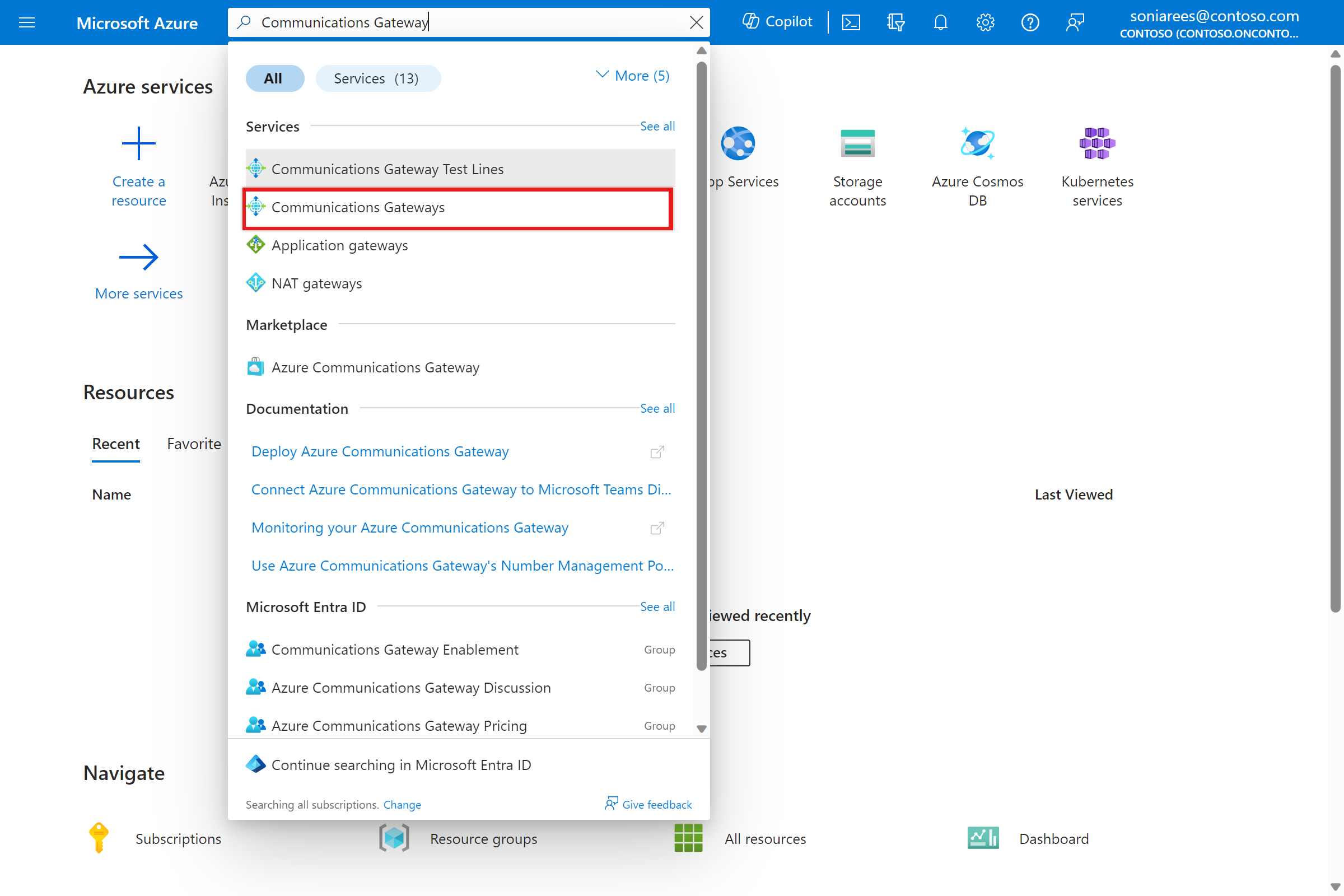

在頁面頂端的搜尋列中,搜尋通訊網關,然後選取 [ 通訊網關]。

選取 [ 建立] 選項。

![Azure 入口網站 的螢幕快照。顯示現有的 Azure 通訊閘道。[建立] 按鈕可讓您建立更多 Azure 通訊網關。](media/deploy/create.png)

使用您在 [收集基本資訊以部署 Azure 通訊閘道] 中收集的資訊,在 [基本設定] 索引標籤中填寫字段,然後選取 [下一步:服務區域]。

使用您在收集服務區域的組態值中收集的資訊,填寫 [服務區域] 索引卷標的欄位,然後選取 [下一步:通訊服務]。

在 [通訊服務組態] 索引標籤中選取您想要支援的通訊服務、使用您在收集每個通訊服務的組態值中收集的資訊填寫字段,然後選取 [下一步:測試行]。

使用您在 [收集服務驗證編號的值] 中收集的信息,填寫 [測試行組態] 索引卷標的字段,然後選取 [下一步:卷標]。

- 請勿設定整合測試的數位。

- Microsoft Teams 直接路由和 Azure 操作員通話保護預覽不需要服務驗證號碼。

(選擇性)設定 Azure 通訊閘道資源的標籤:針對您想要建立的每個標籤輸入 [名稱 ] 和 [值 ]。

選取 [檢閱 + 建立]。

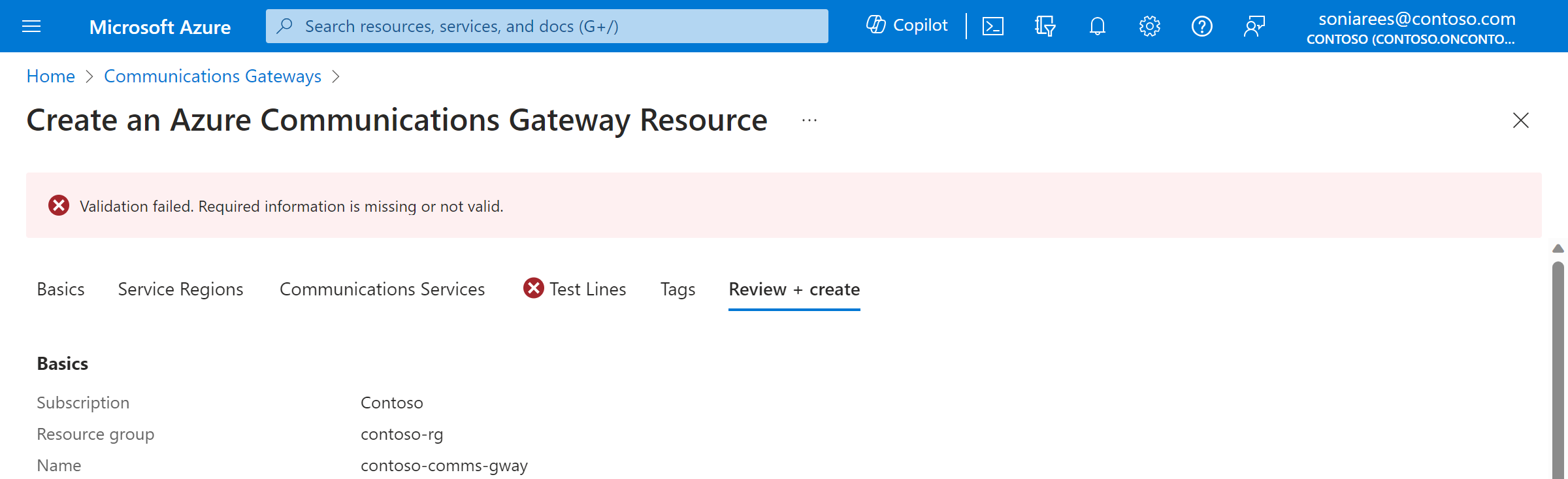

如果您已正確輸入組態,Azure 入口網站 會顯示畫面頂端的 [驗證通過] 訊息。 流覽至 [ 檢閱 + 建立] 區段。

如果您尚未正確填入組態,Azure 入口網站 會顯示具有無效組態之區段的錯誤符號。 選取 區段,並使用錯誤訊息內的資訊來更正組態,然後返回 [ 檢閱 + 建立] 區段。

提交您的 Azure 通訊閘道組態

請檢查您的設定,並確定其符合您的需求。 如果組態正確,請選取 [ 建立]。

布建資源之後,會出現一則訊息,指出 您的部署已完成。 選取 [移至資源群組],然後檢查您的資源群組是否包含正確的 Azure 通訊閘道資源。

注意

您無法立即撥打電話。 您必須先完成本指南中的其餘步驟,資源才能處理流量。

![[建立 Azure 通訊閘道] 入口網站的螢幕快照,其中顯示已完成的部署畫面。](media/deploy/go-to-resource-group.png)

等候布建完成

等候您的資源布建。 當您的資源準備就緒時, 資源概觀上的 [布建狀態 ] 字段會變更為 [完成]。建議您定期簽入,以查看 [布建狀態] 欄位是否為 [完成]。此步驟最多可能需要兩周的時間。

連線 Azure 通訊閘道至您的網路

布建資源之後,您可以將 Azure 通訊網關聯機到您的網路。

- 與上線小組交換 TLS 憑證資訊。

- Azure 通訊閘道已預先設定為支援 DigiCert Global Root G2 憑證和 Baltimore CyberTrust 跟證書作為跟證書授權單位 (CA) 憑證。 如果您的網路向 Azure 通訊閘道出示的憑證使用不同的根 CA 憑證,請為您的上線小組提供此根 CA 憑證。

- Azure 通訊閘道憑證的根 CA 憑證是 DigiCert 全域根 G2 憑證。 如果您的網路沒有此跟證書,請從 https://www.digicert.com/kb/digicert-root-certificates.htm 下載,並在您的網路中安裝。

- 設定基礎結構以符合 Azure 通訊閘道可靠性中所述的通話路由需求。

- 視您的網路而定,您可能需要設定 SBC、軟切換和存取控制清單 (ACL)。

重要

設定 SBC、防火牆和 ACL 時,請確定您的網路可以接收上線小組提供給您之 /28 IP 範圍的兩個流量,因為 Azure 通訊網關所使用的 IP 位址可能會因為維護、調整或災害案例而變更。

- 如果您使用 Azure 操作員通話保護預覽版,網路中的元件(通常是 SBC),必須作為 SIPREC 會話錄製用戶端 (SRC)。

- 您的網路必須將 SIP 流量傳送至 Azure 通訊閘道的個別區域 FQDN。 若要尋找這些 FQDN:

- 登入 Azure 入口網站。

- 在頁面頂端的搜尋列中,搜尋您的通訊網關資源。

- 移至 Azure 通訊閘道資源的 [ 概觀 ] 頁面。

- 在每個 [服務位置] 區段中,尋找 [主機名] 字段。 您必須驗證此主機名的 TLS 連線,以確保連線安全。

- 我們建議使用

_sip._tls.<regional-FQDN-from-portal>設定每個區域的SRV查閱。 以資源 [概觀] 頁面上 [主機名] 欄位的 [個別區域 FQDN] 取代<regional-FQDN-from-portal>。

- 如果您的 Azure 通訊閘道包含整合式 MCP,請設定 MCP 的連線:

- 移至 Azure 通訊閘道資源的 [ 概觀 ] 頁面。

- 在每個 [服務位置] 區段中,尋找 [MCP 主機名] 字段。

- 以下列格式的 iFC 設定測試編號,並將

<mcp-hostname>取代為該訂閱者慣用區域的 MCP 主機名。<InitialFilterCriteria> <Priority>0</Priority> <TriggerPoint> <ConditionTypeCNF>0</ConditionTypeCNF> <SPT> <ConditionNegated>0</ConditionNegated> <Group>0</Group> <Method>INVITE</Method> </SPT> <SPT> <ConditionNegated>1</ConditionNegated> <Group>0</Group> <SessionCase>4</SessionCase> </SPT> </TriggerPoint> <ApplicationServer> <ServerName>sip:<mcp-hostname>;transport=tcp;service=mcp</ServerName> <DefaultHandling>0</DefaultHandling> </ApplicationServer> </InitialFilterCriteria>

- 設定路由器和對等互連連線,以確保所有 Azure 通訊閘道的流量都是透過 Microsoft Azure 對等互連服務語音(也稱為 MAPS 語音)或 ExpressRoute Microsoft 對等互連。

- 在您的內部部署邊緣路由器上啟用雙向轉送偵測 (BFD),以加速鏈接失敗偵測。

- 間隔必須是 150 毫秒(如果無法使用 150 毫秒,則為 300 毫秒)。

- 使用MAPS語音時,BFD必須針對每個專用網介面 (PNI) 提出 BGP 對等互連。

- 符合通訊平臺的任何其他需求(例如,電信業者連線 或 Teams 電話 行動裝置版的網路 連線 性規格)。 如果您需要存取 電信業者連線 或 Teams 電話 行動裝置規格,請連絡您的上線小組。

設定升級、維護和資源健康情況的警示

Azure 通訊閘道會與 Azure 服務健康情況和 Azure 資源健康狀態 整合。

- 我們會使用 Azure 服務健康狀態的服務健康情況通知,通知您即將進行的升級和排程維護活動。

- Azure 資源健康狀態 提供資源健康情況的個人化儀錶板,讓您能夠查看資源的目前和歷程記錄健康情況狀態。

您必須為作業小組設定下列警示。

- 服務健康情況通知的警示,用於升級和維護活動。

- 資源健康狀態的警示,以取得 Azure 通訊閘道健康情況的變更。

警示可讓您傳送作業小組主動式變更通知。 例如,您可以設定電子郵件和/或 SMS 通知。 如需警示的概觀,請參閱 什麼是 Azure 監視器警示?。 如需 Azure 服務健康情況和 Azure 資源健康狀態 的詳細資訊,請參閱什麼是 Azure 服務健康狀態?和 資源健康狀態 概觀。