將Google Cloud Platform 記錄數據內嵌至 Microsoft Sentinel

組織正逐漸移至多雲端架構,無論是根據設計還是持續的需求。 越來越多的組織使用應用程式和將數據儲存在多個公用雲端上,包括Google Cloud Platform(GCP)。

本文說明如何將 GCP 數據內嵌至 Microsoft Sentinel,以取得完整的安全性涵蓋範圍,並分析和偵測多雲端環境中的攻擊。

使用 GCP Pub/Sub 連接器,根據我們的無程式代碼連接器平臺 (CCP),您可以使用 GCP Pub/Sub 功能從 GCP 環境內嵌記錄:

Google Cloud Platform (GCP) Pub/Sub Audit Logs 連接器會收集 GCP 資源的存取稽核線索。 分析師可以監視這些記錄,以追蹤資源存取嘗試,並偵測 GCP 環境中的潛在威脅。

Google Cloud Platform (GCP) Security Command Center 連接器會收集 Google Security Command Center 的結果,這是 Google Cloud 的強大安全性和風險管理平臺。 分析師可以檢視這些結果,以深入瞭解組織的安全性狀態,包括資產清查和探索、弱點和威脅的偵測,以及風險降低和補救。

重要

GCP Pub/Sub 連接器目前處於預覽狀態。 Azure 預覽補充條款 包含適用於 Azure 功能 (搶鮮版 (Beta)、預覽版,或尚未發行的版本) 的其他法律條款。

必要條件

開始之前,請確認您有下列專案:

- 已啟用Microsoft Sentinel 解決方案。

- 已定義Microsoft Sentinel 工作區存在。

- GCP 環境存在,並包含產生您要內嵌之下列其中一個記錄類型的資源:

- GCP 稽核記錄

- Google Security Command Center 結果

- 您的 Azure 使用者具有Microsoft Sentinel 參與者角色。

- 您的 GCP 用戶有權在 GCP 專案中建立和編輯資源。

- 同時啟用 GCP 身分識別和存取管理 (IAM) API 和 GCP 雲端資源管理員 API。

設定 GCP 環境

您需要在 GCP 環境中設定兩件事:

在 GCP IAM 服務中建立下列資源,在 GCP 中設定 Microsoft Sentinel 驗證:

- 工作負載身分識別集區

- 工作負載識別提供者

- 服務帳戶

- 角色

在 GCP Pub/Sub 服務中建立下列資源,以在 GCP 中設定記錄收集,並擷取至 Microsoft Sentinel :

- 主題

- 主題的訂用帳戶

您可以使用下列兩種方式之一來設定環境:

透過 Terraform API 建立 GCP 資源:Terraform 提供用於資源建立和身分識別和存取管理的 API(請參閱 必要條件)。 Microsoft Sentinel 提供向 API 發出必要命令的 Terraform 腳本。

手動設定 GCP 環境,在 GCP 控制台中自行建立資源。

注意

沒有 Terraform 腳本可用來從 資訊安全命令中心建立用於記錄收集的 GCP Pub/Sub 資源。 您必須手動建立這些資源。 您仍然可以使用 Terraform 腳本來建立 GCP IAM 資源以進行驗證。

重要

如果您要手動建立資源,則必須在相同的 GCP 專案中建立所有驗證 (IAM) 資源,否則將無法運作。 (Pub/Sub 資源可以位於不同的專案中。

GCP 驗證設定

開啟 GCP Cloud Shell。

在編輯器中輸入下列命令,以選取您想要使用的專案:

gcloud config set project {projectId}將 sentinel GitHub 存放庫Microsoft Sentinel 所提供的 Terraform 驗證腳本複製到您的 GCP Cloud Shell 環境。

開啟 Terraform GCPInitialAuthenticationSetup 腳本 檔案,並複製其內容。

注意

若要將 GCP 資料內嵌至 Azure Government 雲端, 請改用此驗證設定腳本。

在您的 Cloud Shell 環境中建立目錄、輸入目錄,然後建立新的空白檔案。

mkdir {directory-name} && cd {directory-name} && touch initauth.tf在 Cloud Shell 編輯器中開啟 initauth.tf ,並將腳本檔案的內容貼入其中。

在終端機中輸入下列命令,在目錄中初始化 Terraform:

terraform init當您收到 Terraform 已初始化的確認訊息時,請在終端機中輸入下列命令來執行腳本:

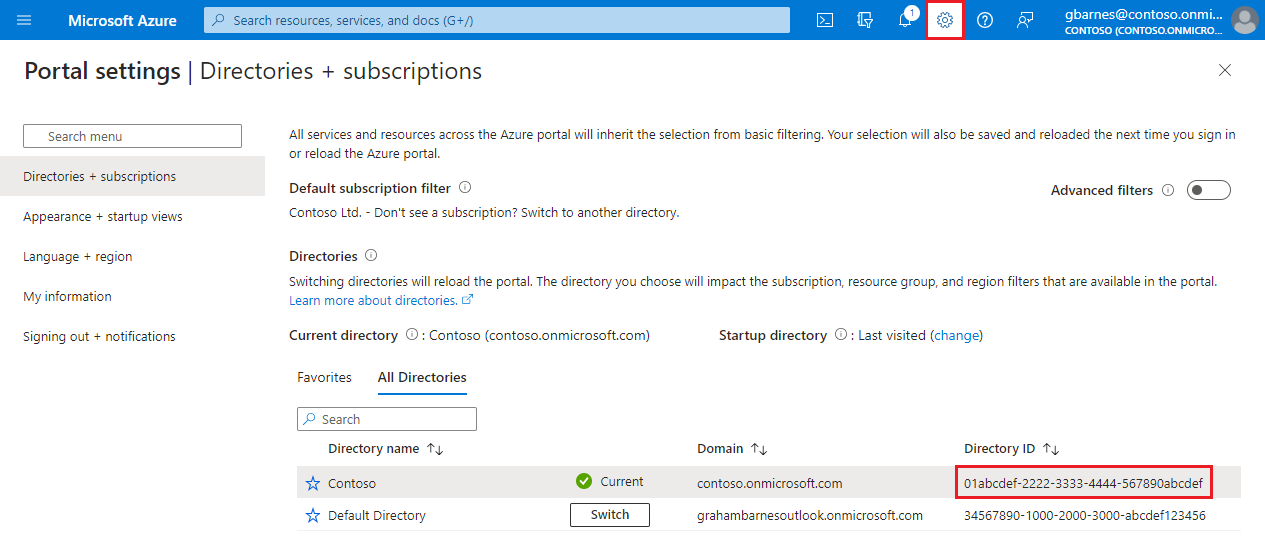

terraform apply當文稿提示您輸入Microsoft租使用者識別碼時,請將它複製並貼到終端機。

當系統詢問是否已為 Azure 建立工作負載身分識別集區時,請據以回答 是 或 否 。

當系統詢問您是否要建立列出的資源時,請輸入 yes。

顯示文稿的輸出時,請儲存資源參數以供稍後使用。

GCP 稽核記錄設定

本節中的指示是使用 Microsoft Sentinel GCP Pub/Sub Audit Logs 連接器。

請參閱 下一節 中的指示,以瞭解如何使用 Microsoft Sentinel GCP Pub/Sub Security Command Center 連接器。

將 Sentinel GitHub 存放庫中Microsoft Sentinel 所提供的 Terraform 稽核記錄設定腳本複製到 GCP Cloud Shell 環境中的不同資料夾。

開啟 Terraform GCPAuditLogsSetup 腳本 檔案,並複製其內容。

注意

若要將 GCP 資料內嵌至 Azure Government 雲端, 請改用此稽核記錄設定腳本。

在您的 Cloud Shell 環境中建立另一個目錄、輸入該目錄,然後建立新的空白檔案。

mkdir {other-directory-name} && cd {other-directory-name} && touch auditlog.tf在 Cloud Shell 編輯器中開啟 auditlog.tf ,並將腳本檔案的內容貼入其中。

在終端機中輸入下列命令,在新的目錄中初始化 Terraform:

terraform init當您收到 Terraform 已初始化的確認訊息時,請在終端機中輸入下列命令來執行腳本:

terraform apply若要使用單一 Pub/Sub 從整個組織內嵌記錄,請輸入:

terraform apply -var="organization-id= {organizationId} "當系統詢問您是否要建立列出的資源時,請輸入 yes。

顯示文稿的輸出時,請儲存資源參數以供稍後使用。

請等候五分鐘,再移至下一個步驟。

如果您也正在設定 GCP Pub/Sub Security Command Center 連接器,請繼續進行下一節。

否則,請跳至 在 Sentinel Microsoft 設定 GCP Pub/Sub 連接器。

GCP 安全性命令中心設定

本節中的指示是使用 Microsoft Sentinel GCP Pub/Sub Security Command Center 連接器。

請參閱 上一節 中的指示,以瞭解如何使用 Microsoft Sentinel GCP Pub/Sub Audit Logs 連接器。

設定結果的連續匯出

請遵循 Google Cloud 檔中的指示,將 未來 SCC 結果的 Pub/Sub 匯出 設定為 GCP Pub/Sub 服務。

在 Microsoft Sentinel 中設定 GCP Pub/Sub 連接器

開啟 Azure 入口網站,並流覽至Microsoft Sentinel 服務。

在內容中 樞的搜尋列中,輸入 Google Cloud Platform Audit Logs。

安裝Google Cloud Platform Audit Logs 解決方案。

選取 [數據連接器],然後在搜尋列中輸入 GCP Pub/Sub Audit Logs。

選取 GCP 發佈/子稽核記錄 (預覽) 連接器。

在詳細資料窗格中,選取 [Open connector page] \(開啟連接器頁面\)。

在 [ 組態 ] 區域中,選取 [ 新增收集器]。

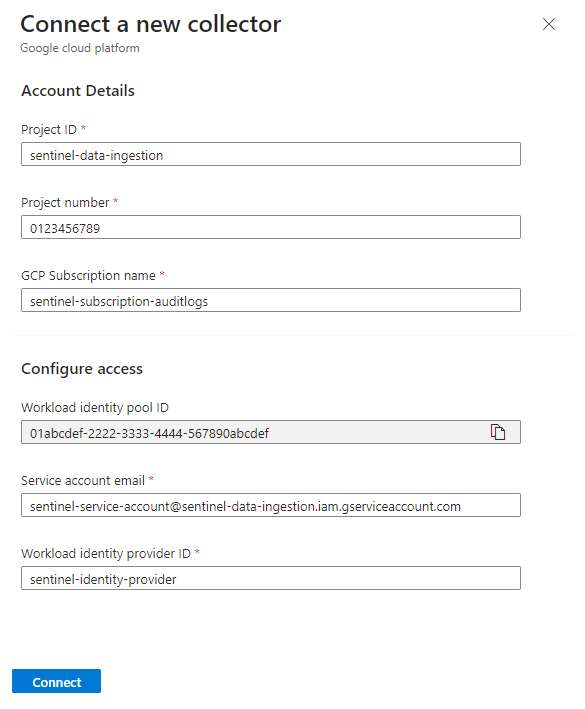

在 [ 連接新的收集器 ] 面板中,輸入您在建立 GCP 資源時 所建立的資源參數。

請確定所有欄位中的值都符合 GCP 專案中的對應專案(螢幕快照中的值為範例,而非常值),然後選取 [ 連線]。

確認 GCP 數據位於 Microsoft Sentinel 環境中

若要確保 GCP 記錄已成功內嵌至 Microsoft Sentinel,請在完成 設定連接器之後 30 分鐘執行下列查詢。

GCPAuditLogs | take 10

下一步

在本文中,您已瞭解如何使用 GCP Pub/Sub 連接器將 GCP 數據內嵌至 Microsoft Sentinel。 若要深入了解 Microsoft Sentinel,請參閱下列文章:

- 深入了解如何取得資料的可見度以及潛在威脅。

- 開始 使用 Microsoft Sentinel 來偵測威脅。

- 使用活頁簿監視資料。