MITRE ATT&CK 是一個公開可取得的知識庫,收錄攻擊者常用的戰術與技術,並透過觀察真實世界的觀察來建立與維護。 許多組織使用 MITRE ATT&CK 知識庫來開發特定的威脅模型與方法論,用以驗證其環境中的安全狀態。

Microsoft Sentinel 分析已接收的資料,不僅用來偵測威脅並協助調查,也能視覺化您組織安全狀態的性質與覆蓋範圍。

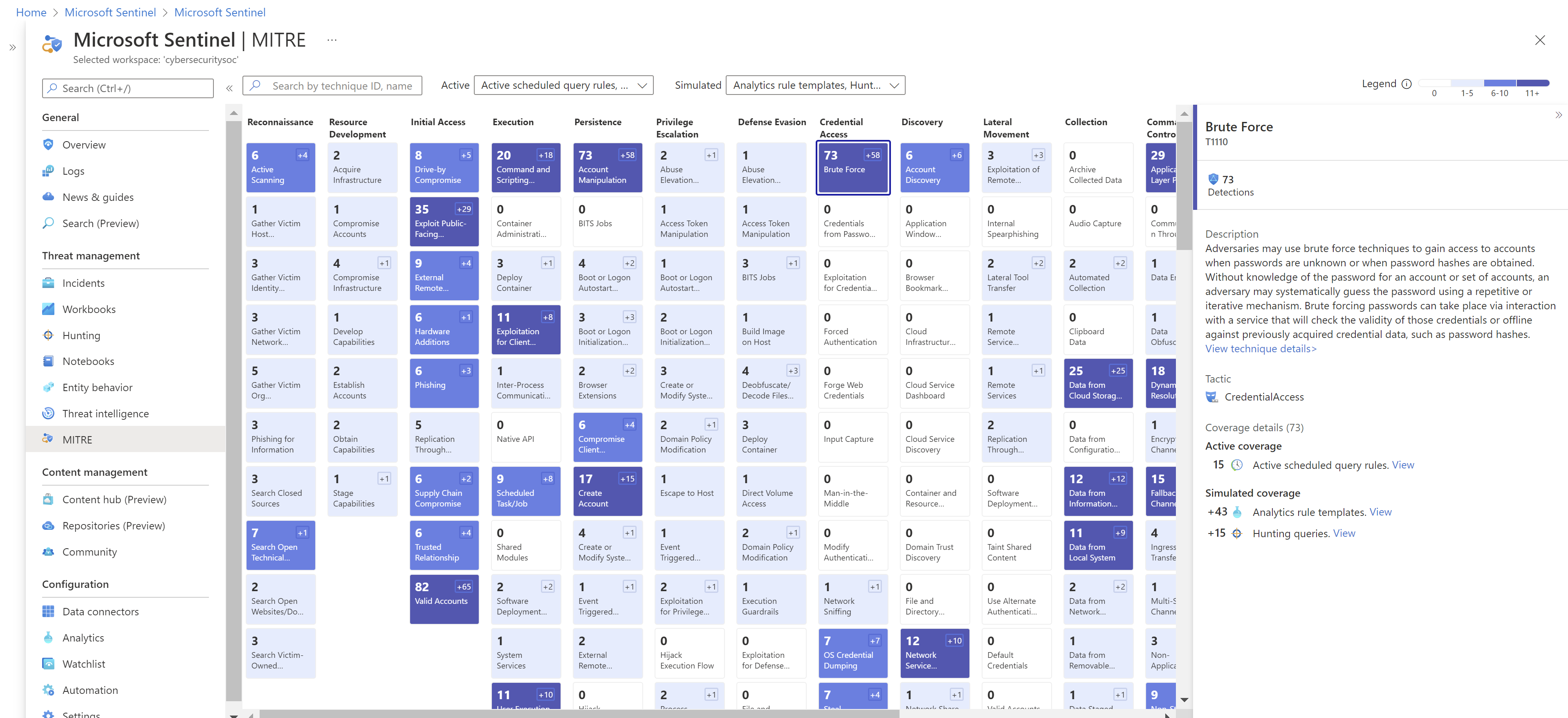

本文說明如何利用 Microsoft Sentinel 的 MITRE 頁面,查看工作空間中已啟動的分析規則 () 偵測,以及可供你設定的偵測,以了解你組織的安全覆蓋範圍,這些策略與技術來自 MITRE ATT&CK® 框架。

重要事項

Microsoft Sentinel 中的 MITRE 頁面目前處於預覽階段。 Azure 預覽補充條款包含適用於 Azure 測試版、預覽版或其他尚未正式發布的功能的法律條款。

必要條件

在您查看 Microsoft Sentinel 中您組織的 MITRE 覆蓋範圍之前,請確保您具備以下先決條件:

- 一個活躍的 Microsoft Sentinel 實例。

- 在 Microsoft Sentinel 中查看內容所需的必要權限。 欲了解更多資訊,請參閱 Microsoft Sentinel 中的角色與權限。

- 資料連接器設定用來將相關安全資料匯入 Microsoft Sentinel。 欲了解更多資訊,請參閱 Microsoft Sentinel 資料連接器。

- Microsoft Sentinel 上設置了主動排程查詢規則,並建立近即時 (NRT) 規則。 欲了解更多資訊,請參閱 Microsoft Sentinel 中的威脅偵測。

- 熟悉 MITRE ATT&CK 框架及其戰術與技術。

MITRE ATT&CK 框架版本

Microsoft Sentinel 目前與 MITRE ATT&CK 框架第 18 版對齊。

查看目前的MITRE報導

預設情況下,目前啟用的排程查詢與近即時 (NRT) 規則都會在覆蓋矩陣中標示。

根據你使用的入口網站,請採取以下其中一項:

在 Defender 入口網站中,選擇 Microsoft Sentinel > 威脅管理 > MITRE ATT&CK。

若要依特定威脅情境篩選頁面,請開啟「 依威脅情境檢視 MITRE 」選項,然後從下拉選單中選擇威脅情境。 該頁面會相應更新。 例如:

可採用以下任一方法:

利用圖例 了解你工作區目前有多少偵測值在特定技術中活躍。

使用搜尋欄 在矩陣中搜尋特定技術,使用技術名稱或識別碼,查看組織對該技術的安全狀態。

在矩陣中選擇特定技術,可在詳細選單中查看更多細節。 在那裡,請利用連結跳轉至以下任一地點:

在描述區,選擇「查看完整技術詳情......」以了解 MITRE ATT&CK 框架知識庫中所選技術的更多資訊。

在選區往下捲動,選擇任何活躍項目的連結,跳轉到 Microsoft Sentinel 中相關區域。

例如,選擇「 狩獵查詢 」即可跳到 「狩獵 」頁面。 在那裡,你會看到一個篩選過的搜尋查詢清單,這些查詢與所選技術相關,並且你可以在工作區中設定。

在 Defender 入口網站上,詳細資料面板也會顯示建議的覆蓋範圍,包括主動偵測與安全服務 (產品) 所選技術中所有推薦偵測與服務的比例。

用現有偵測模擬可能的覆蓋範圍

在 MITRE 覆蓋矩陣中,模擬覆蓋指的是目前尚未在 Microsoft Sentinel 工作空間中設定的偵測。 查看您的模擬覆蓋範圍,了解如果您設定所有可用的偵測,您的組織可能的安全狀態。

在 Microsoft Sentinel 中,在威脅管理中選擇 MITRE ATTA&CK (預覽) ,然後在模擬規則選單中選擇項目,以模擬組織可能的安全狀態。

接著,像平常一樣使用頁面元素來查看特定技術下的模擬覆蓋。

在分析規則與事件中使用 MITRE ATT&CK 框架

在您的 Microsoft Sentinel 工作空間中定期執行一套包含 MITRE 技術的排程規則,能提升組織在 MITRE 覆蓋矩陣中顯示的安全狀態。

分析規則:

- 在設定分析規則時,請選擇特定的 MITRE 技術來套用到你的規則中。

- 搜尋分析規則時,請依技術篩選顯示的規則,以更快找到你的規則。

欲了解更多資訊,請參閱「 開箱即用偵測威脅 」及 「建立自訂分析規則以偵測威脅」。

事件:

當事件由規則中設定 MITRE 技術時,該警報也會被加入事件中。

更多資訊請參閱「調查 Microsoft Sentinel 事件」。 如果 Microsoft Sentinel 已加入 Defender 入口網站,則應在 Microsoft Defender 入口網站調查事件。

威脅狩獵:

- 當你創建新的狩獵查詢時,選擇具體的策略和技巧來應用於你的查詢。

- 搜尋主動搜尋搜尋時,請從網格上方的列表中選擇項目,過濾策略顯示的查詢。 選擇查詢,即可在側邊的細節欄目中查看策略與策略細節

- 當你建立書籤時,要麼使用從搜尋查詢繼承的技術映射,要麼自行建立映射。

欲了解更多資訊,請參閱「使用 Microsoft Sentinel 搜尋威脅」及「追蹤追蹤 Microsoft Sentinel 搜尋期間的資料。

相關內容

如需詳細資訊,請參閱: