在 Microsoft Defender入口網站中調查事件

Microsoft Defender 入口網站會將來自所有資產的相互關聯警示、資產、調查和辨識項呈現至事件,讓您全面瞭解攻擊的整個範圍。

在事件中,您會分析警示、瞭解警示的意義,並定序辨識項,以便設計有效的補救計劃。

初始調查

在深入瞭解詳細數據之前,請先查看事件的屬性和整個攻擊案例。

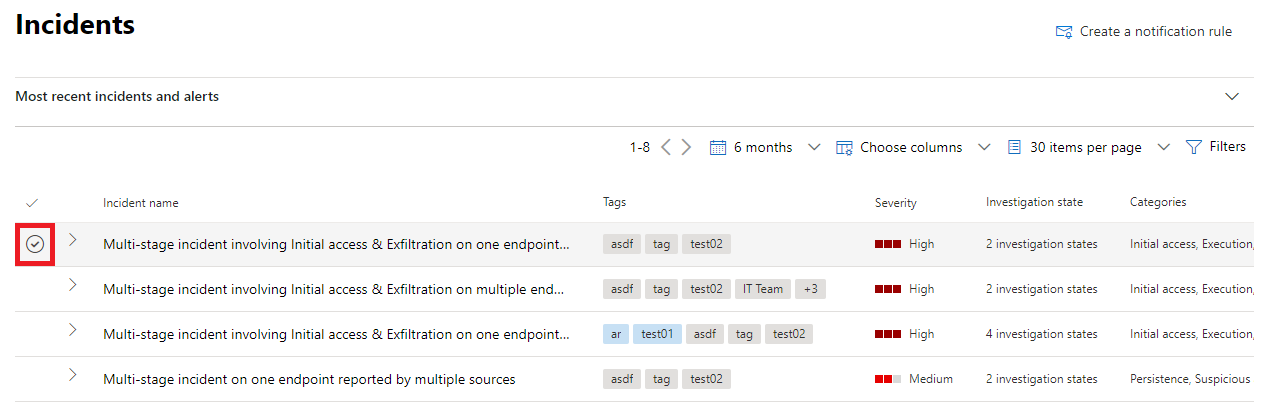

您可以從複選標記資料列中選取事件開始。 以下為範例。

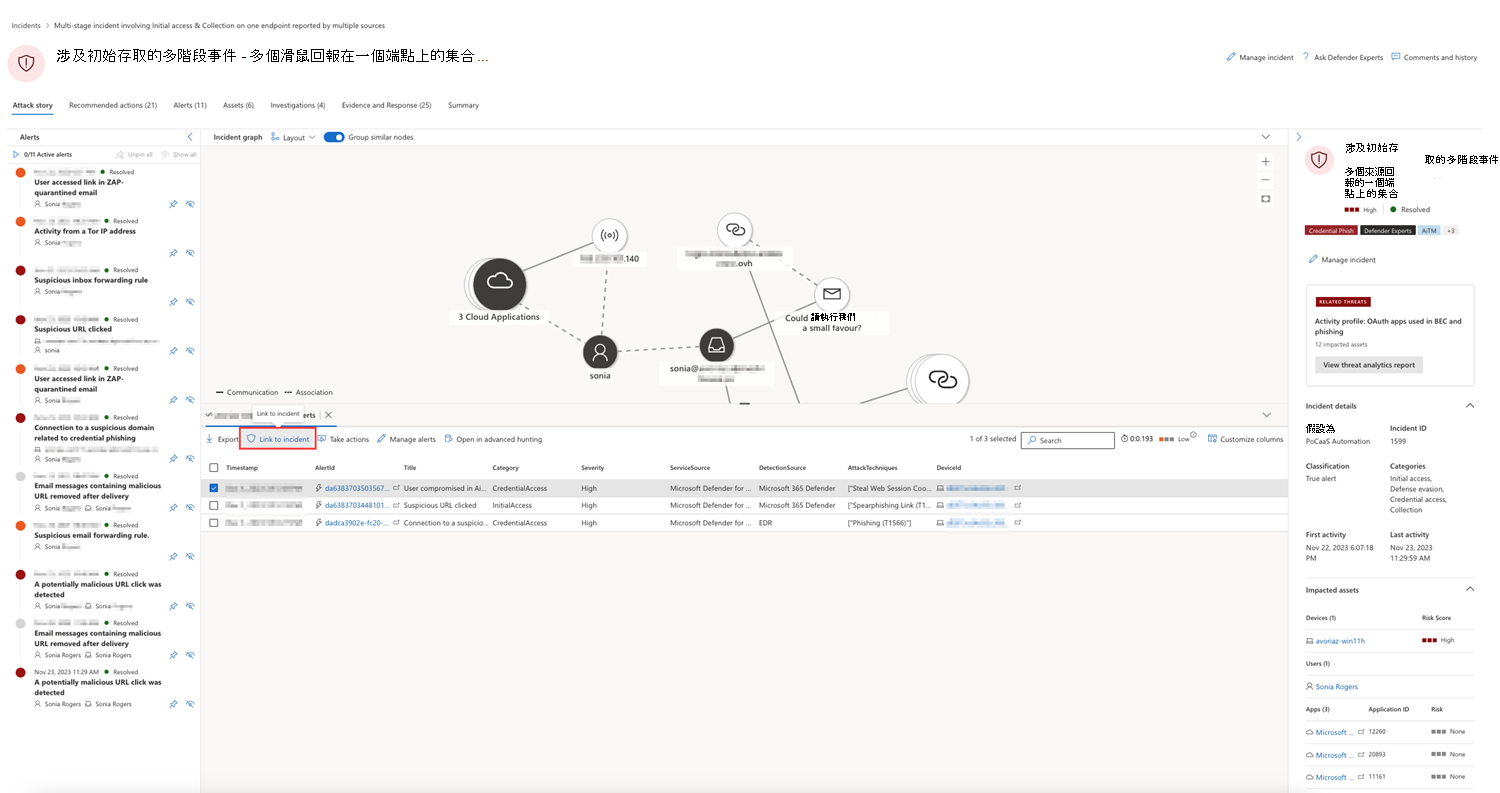

當您這麼做時,會開啟摘要窗格,其中包含事件的重要資訊,例如事件的詳細數據、建議的動作和相關威脅。 以下為範例。

您可以從這裡選取 [開啟事件頁面]。 這會開啟事件的主頁面,您可以在其中找到警示、裝置、使用者、調查和辨識項的完整攻擊故事資訊和索引卷標。 您也可以從事件佇列中選取事件名稱,以開啟事件的主頁面。

注意事項

具有 Microsoft Security Copilot 布建存取權的用戶在開啟事件時,會在畫面右側看到 [Copilot] 窗格。 Copilot 提供即時深入解析和建議,協助您調查和回應事件。 如需詳細資訊,請參閱 Microsoft Defender 中的 Microsoft Copilot。

攻擊故事

攻擊案例可協助您快速檢閱、調查及補救攻擊,同時在同一個索引卷標上檢視攻擊的完整故事。它也可讓您檢閱實體詳細數據並採取補救動作,例如刪除檔案或隔離裝置,而不會遺失內容。

下列影片會簡短描述攻擊案例。

在攻擊案例中,您可以找到警示頁面和事件圖表。

事件警示頁面有下列區段:

警示案例,包括:

- 發生了什麼事

- 採取的動作

- 相關事件

右窗格中的警示屬性 (狀態、詳細數據、描述和其他)

請注意,並非每個警示都會有警示 本文 一節中列出的所有子區段。

此圖表顯示攻擊的完整範圍、攻擊如何隨著時間分散到您的網路、其開始位置,以及攻擊者所進行的程度。 它會將屬於攻擊一部分的不同可疑實體與其相關資產連線,例如使用者、裝置和信箱。

從圖表中,您可以:

在圖形上播放警示和節點,因為這些節點會隨著時間而發生,以瞭解攻擊的時間順序。

開啟實體窗格,讓您檢閱實體詳細數據,並針對補救動作採取行動,例如刪除檔案或隔離裝置。

根據其相關實體醒目提示警示。

搜捕裝置、檔案、IP 位址、URL、使用者、電子郵件、信箱或雲端資源的實體資訊。

開始搜補

Go 搜捕動作會利用進階搜捕功能來尋找實體的相關信息。 Go 搜尋查詢會檢查相關的架構數據表,以找出涉及您所調查之特定實體的任何事件或警示。 您可以選取任何選項來尋找實體的相關信息:

- 查看所有可用的查詢 – 此選項會傳回您正在調查之實體類型的所有可用查詢。

- All Activity – 查詢會傳回與實體相關聯的所有活動,為您提供事件內容的完整檢視。

- 相關警示 – 查詢會搜尋並傳回涉及特定實體的所有安全性警示,確保您不會錯過任何資訊。

藉由選取結果,然後選取 [ 連結至事件],即可將產生的記錄或警示連結至事件。

如果事件或相關警示是您已設定的分析規則結果,您也可以選取 [ 執行查詢 ] 以查看其他相關結果。

重要事項

本文中的部分資訊與發行前版本產品有關,在產品正式發行前可能會大幅度修改。 Microsoft 對此處提供的資訊,不提供任何明確或隱含的瑕疵擔保。

攻擊路徑

事件圖表也包含 攻擊路徑的相關信息。 這些路徑可讓安全性分析師識別攻擊者接下來可能鎖定的其他實體。 若要檢視攻擊路徑,您可以按下事件圖表中的實體,然後選取 [顯示攻擊路徑]。 攻擊路徑適用於具有 重要資產 標籤的實體。

選取 [顯示攻擊路徑] 時,側邊窗格隨即開啟,顯示所選實體的攻擊路徑清單。 攻擊路徑會以數據表格式顯示,顯示攻擊路徑名稱、進入點、進入點類型、目標、目標類型、目標嚴重性。

從清單中選取攻擊路徑會顯示攻擊路徑圖表,其中顯示從進入點到目標的攻擊路徑。 選 取 [檢視] 會開啟新的視窗,以完整檢視攻擊路徑。

注意事項

若要檢視攻擊路徑的詳細數據,您必須在 Microsoft Defender 入口網站中擁有讀取訪問許可權,以及 Microsoft 安全性暴露風險管理 的授權。

若要使用統一安全性作業平臺中的 Microsoft Sentinel 來檢視攻擊路徑詳細數據,需要 Sentinel 讀取者角色。 若要建立新的攻擊路徑,需要 安全性系統管理員 角色。

警示

在 [ 警示] 索引標籤 上,您可以檢視與事件相關的警示及其相關信息的警示佇列,如下所示:

- 警示的嚴重性。

- 涉及警示的實體。

- 警示 (適用於身分識別的 Microsoft Defender、適用於端點的 Microsoft Defender、適用於 Office 365 的 Microsoft Defender、Defender for Cloud Apps 和應用程式的來源治理附加元件) 。

- 它們連結在一起的原因。

以下為範例。

根據預設,警示會依時間順序排序,讓您查看攻擊在一段時間內的運作方式。 當您選取事件內的警示時,Microsoft Defender 全面偵測回應 顯示整體事件內容特定的警示資訊。

您可以看到警示的事件、其他觸發的警示導致目前的警示,以及攻擊涉及的所有受影響實體和活動,包括裝置、檔案、使用者、雲端應用程式和信箱。

以下為範例。

瞭解如何在 調查警示中使用警示佇列和警示頁面。

注意事項

如果您已佈建存取 Microsoft Purview 內部風險管理,您可以在 Microsoft Defender 入口網站中檢視和管理內部風險管理警示,並搜捕內部風險管理事件。 如需詳細資訊,請參閱在 Microsoft Defender 入口網站中調查內部風險威脅。

資產

使用新的 [資產] 索引標籤,輕鬆地在單一位置檢視和管理所有 資產 。此統一檢視包括 [裝置]、[使用者]、[信箱] 和 [應用程式]。

[資產] 索引標籤會顯示其名稱旁邊的資產總數。 選取 [資產] 索引標籤時,會顯示具有該類別內資產數目的不同類別清單。

裝置

[ 裝置 ] 檢視會列出與事件相關的所有裝置。 以下為範例。

從清單中選取裝置會開啟可讓您管理所選裝置的列。 您可以快速匯出、管理標籤、起始自動化調查等等。

您可以選取裝置的複選標記,以查看裝置、目錄數據、作用中警示和登入使用者的詳細數據。 選取裝置名稱,以查看適用於端點的 Defender 裝置清查中的裝置詳細數據。 以下為範例。

從裝置頁面,您可以收集裝置的其他相關信息,例如其所有警示、時程表和安全性建議。 例如,從 [ 時程表] 索引卷 標,您可以捲動裝置時間軸,並依時間順序檢視計算機上觀察到的所有事件和行為,並插入引發的警示。

使用者

[ 使用者 ] 檢視會列出已識別為事件一部分或與事件相關的所有使用者。 以下為範例。

您可以選取使用者的複選標記,以查看使用者帳戶威脅、曝光和連絡資訊的詳細數據。 選取使用者名稱以查看其他用戶帳戶詳細數據。

瞭解如何在調查用戶中檢視其他用戶資訊及管理事件的 使用者。

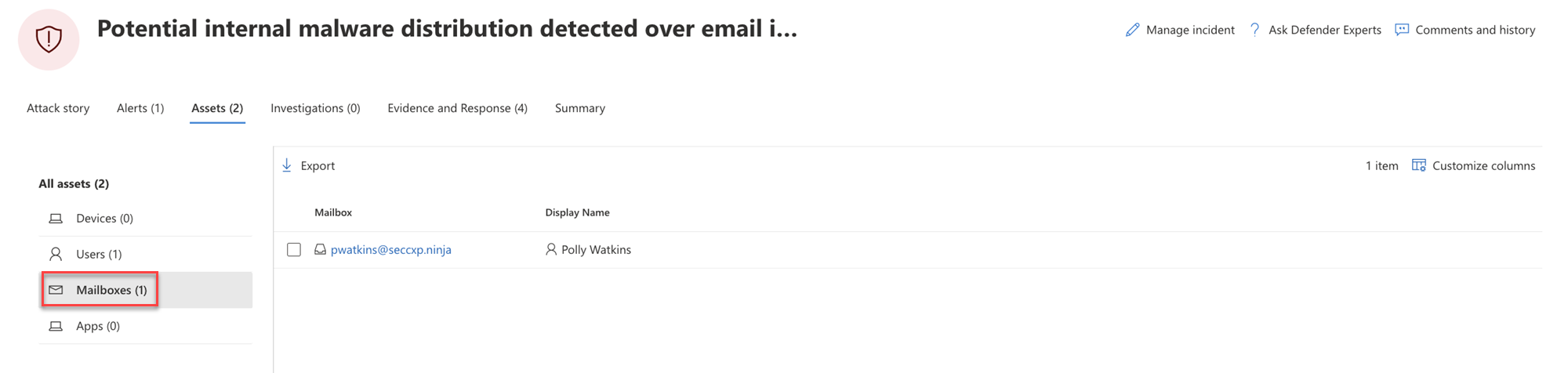

信箱

[ 信箱] 檢視 會列出已識別為事件一部分或與事件相關的所有信箱。 以下為範例。

您可以選取信箱的複選標記,以查看作用中警示的清單。 選取信箱名稱,以在 [總管] 頁面上查看其他信箱詳細數據,以取得 適用於 Office 365 的 Defender。

應用程式

[ 應用程式] 檢視會列出識別為事件一部分或與事件相關的所有應用程式。 以下為範例。

您可以選取應用程式的複選標記,以查看作用中警示的清單。 選取應用程式名稱,以在 [總管] 頁面上查看 Defender for Cloud Apps 的其他詳細數據。

雲端資源

[ 雲端資源] 檢視會列出識別為事件一部分或與事件相關的所有雲端資源。 以下為範例。

您可以選取雲端資源的複選標記,以查看資源的詳細數據和作用中警示清單。 選取 [開啟雲端資源] 頁面以查看其他詳細數據,並在雲端 Microsoft Defender 中檢視其完整詳細數據。

調查

[ 調查] 索引標籤會列出此事件中警示所觸發的所有 自動化調查 。 自動化調查會執行補救動作,或等候分析師核准動作,視您如何設定自動調查以在適用於端點的 Defender 中執行並 適用於 Office 365 的 Defender 而定。

選取調查以流覽至其詳細數據頁面,以取得調查和補救狀態的完整資訊。 如果在調查過程中有任何待核准的動作,它們會出現在 [ 擱置 動作] 索引標籤中。在事件補救過程中採取動作。

另外還有一個 [ 調查圖表] 索引標籤 ,其中顯示:

- 警示與組織中受影響資產的連線。

- 哪些實體與哪些警示相關,以及它們如何成為攻擊故事的一部分。

- 事件的警示。

調查圖表可協助您快速了解攻擊的完整範圍,方法是將屬於攻擊一部分的不同可疑實體與其相關資產連線,例如使用者、裝置和信箱。

如需詳細資訊,請參閱 Microsoft Defender 全面偵測回應 中的自動化調查和回應。

辨識項和回應

[ 辨識項和回應] 索引 卷標會顯示事件中警示中的所有支援事件和可疑實體。 以下為範例。

Microsoft Defender 全面偵測回應 會自動調查警示中所有事件的支援事件和可疑實體,為您提供重要電子郵件、檔案、程序、服務、IP 位址等的相關信息。 這可協助您快速偵測並封鎖事件中的潛在威脅。

每個分析的實體都會標示 (惡意、可疑、清除) 和補救狀態的決策。 這可協助您了解整個事件的補救狀態,以及可採取的後續步驟。

核准或拒絕補救動作

對於補救狀態為 [擱置核准] 的事件,您可以核准或拒絕補救動作、在 [總管] 中開啟,或從 [辨識項和回應] 索引卷標內進行搜捕。以下是範例。

摘要

使用 [ 摘要] 頁面來評估事件的相對重要性,並快速存取相關聯的警示和受影響的實體。 [ 摘要] 頁面可讓您以快照集概覽事件最常注意的事項。

這些章節會組織資訊。

| 區段 | 描述 |

|---|---|

| 警示和類別 | 視覺和數值檢視,指出攻擊對終止鏈結的進階程度。 如同其他Microsoft安全性產品,Microsoft Defender 全面偵測回應 會對齊MITRE ATT&CK™ 架構。 警示時間軸會顯示警示發生的時間順序,以及每個警示的狀態和名稱。 |

| 範圍 | 顯示受影響的裝置、使用者和信箱數目,並依風險層級和調查優先順序列出實體。 |

| 警示 | 顯示與事件相關的警示。 |

| 證據 | 顯示受事件影響的實體數目。 |

| 事件資訊 | 顯示事件的屬性,例如標籤、狀態和嚴重性。 |

類似事件

某些事件可能會在 [ 類似事件 ] 頁面上列出類似的事件。 本節顯示具有類似警示、實體和其他屬性的事件。 這可協助您了解攻擊的範圍,並識別其他可能相關的事件。 以下為範例。

提示

Defender Boxed 是一系列的卡片,會顯示貴組織在過去六個月/每年 1 月和 7 月的安全性成功、改善和回應動作,且時間有限。 瞭解如何共用 Defender Boxed醒目 提示。

後續步驟

視需要:

另請參閱

提示

想要深入了解? 請到我們的技術社群中與 Microsoft 安全性社群互動: Microsoft Defender 全面偵測回應技術社群。

![在攻擊案例中選取裝置上的 [搜捕] 選項](/zh-tw/defender/media/investigate-incidents/fig1-gohunt-attackstory.png)

![醒目提示事件圖表中的 [顯示攻擊路徑] 動作。](/zh-tw/defender/media/investigate-incidents/attack-path-small.png)

![Microsoft Defender 入口網站中事件的 [警示] 窗格](/zh-tw/defender/media/investigate-incidents/incident-page-alerts-small.png)

![Microsoft Defender 入口網站中事件的 [資產] 頁面](/zh-tw/defender/media/investigate-incidents/incident-assetstab-small.png)

![Microsoft Defender 入口網站中事件的 [裝置] 頁面](/zh-tw/defender/media/investigate-incidents/incident-devices2.png)

![Microsoft Defender 入口網站中 [資產] 頁面中的 [裝置] 選項。](/zh-tw/defender/media/investigate-incidents/incident-devicebar.png)

![Microsoft Defender 入口網站中的 [使用者] 頁面。](/zh-tw/defender/media/investigate-incidents/incident-users2.png)

![Microsoft Defender 入口網站中事件的 [應用程式] 頁面。](/zh-tw/defender/media/investigate-incidents/incident-apps.png)

![Microsoft Defender 入口網站中事件的 [雲端資源] 頁面。](/zh-tw/defender/media/investigate-incidents/incident-assets-cloudresource-small.png)

![Microsoft Defender 入口網站中事件的 [調查] 頁面](/zh-tw/defender/media/investigate-incidents/incident-investigationspage-small.png)

![Microsoft Defender 入口網站中事件 [辨識項與回應管理] 窗格中的 [核准\拒絕] 選項。](/zh-tw/defender/media/investigate-incidents/evidence-approve-small.png)

![此螢幕快照顯示 Microsoft Defender 入口網站中事件的 [類似事件] 索引標籤。](/zh-tw/defender/media/investigate-incidents/incident-similartab-small.png)