在 Microsoft Sentinel 中使用摘要規則,在背景彙整大量資料,讓所有日誌層級的安全操作體驗更順暢。 摘要資料會預先編譯成自訂日誌表,提供快速的查詢效能,包括對 低成本日誌層級資料的查詢。 摘要規則有助於優化您的資料,涵蓋以下事項:

- 分析與報告,特別是針對大型資料集與時間範圍,如安全與事件分析所需,月度或年度業務報告等。

- 冗長日誌的成本節省,你可以在較低的日誌層級中保留少量或長時間,且僅將摘要資料送至分析表進行分析與報告。

- 安全與資料隱私,透過移除或混淆可分享摘要資料中的隱私細節,並限制存取包含原始資料的資料表。

Microsoft Sentinel 會將摘要規則的結果儲存在 Analytics 資料計畫中的自訂表格中。 欲了解更多資料計畫與儲存成本,請參閱 日誌表計畫。

本文說明如何在 Microsoft Sentinel 中建立摘要規則或部署預先建構的摘要規則範本,並提供使用摘要規則的常見範例。

重要事項

自 2027 年 3 月 31 日起,Microsoft Sentinel 將不再支援 Azure 入口網站,僅能在 Microsoft Defender 入口網站中使用。 所有在 Azure 入口網站使用 Microsoft Sentinel 的客戶,將被重新導向至 Defender 入口網站,且僅在 Defender 入口網站使用 Microsoft Sentinel。 自 2025 年 7 月起,許多新客戶會自動被引導 至 Defender 入口網站。

如果您仍在 Azure 入口網站使用 Microsoft Sentinel,建議您開始規劃轉換至 Defender 入口網站,以確保順利過渡並充分利用 Microsoft Defender 所提供的統一安全運營體驗。 欲了解更多資訊,請參閱「是時候行動了:退休 Microsoft Sentinel 的 Azure 入口網站以提升安全性。」

必要條件

要在 Microsoft Sentinel 中建立摘要規則:

Microsoft Sentinel 必須在至少一個工作空間啟用,並積極使用日誌。

您必須能夠使用 Microsoft Sentinel 貢獻者的權限存取 Microsoft Sentinel。 欲了解更多資訊,請參閱 Microsoft Sentinel 中的角色與權限。

要在 Microsoft Defender 入口網站建立摘要規則,您必須先將您的工作區導入 Defender 入口網站。 欲了解更多資訊,請參閱「連接 Microsoft Sentinel 與 Microsoft Defender 入口網站」。

我們建議您在建立規則前,先在日誌頁面嘗試摘要規則查詢。 確認查詢未達到或接近 查詢上限,並檢查查詢是否產生預期的結構與預期結果。 如果查詢接近查詢上限,考慮使用較小 binSize 的 bin 以減少每個 bin 處理的資料量。 你也可以修改查詢,讓回傳的紀錄數量減少或移除容量較大的欄位。

建立新的摘要規則

建立新的摘要規則,將特定且大量的資料彙整成動態資料表。 設定規則頻率,以決定彙整資料集從原始資料更新的頻率。

打開摘要規則精靈:

選擇 + 建立 並輸入以下細節:

名稱。 為你的規則輸入一個有意義的名稱。

描述。 輸入可選的描述。

目的地桌。 定義自訂日誌表,匯總你的資料:

如果你選擇 「現有自訂日誌」,就選擇你想使用的表格。

如果你選擇 「新的自訂日誌資料表」,請輸入一個有意義的資料表名稱。 您的完整資料表名稱使用以下語法:

<tableName>_CL。

我們建議您在工作區啟用 SummaryLogs 診斷設定,以取得歷史符文與故障的可見性。 如果 SummaryLogs 的診斷設定沒有啟用,系統會提示你在 診斷設定 區啟用它們。

如果 SummaryLogs 的診斷設定已經啟用,但你想修改設定,請選擇 「配置進階診斷設定」。 當你回到 摘要規則精靈 頁面時,務必選擇 「重新整理 」以刷新你的設定細節。

重要事項

SummaryLogs 的診斷設定有額外費用。 更多資訊請參閱 Azure Monitor 中的診斷設定。

選擇 下一步:設定摘要邏輯 > 繼續。

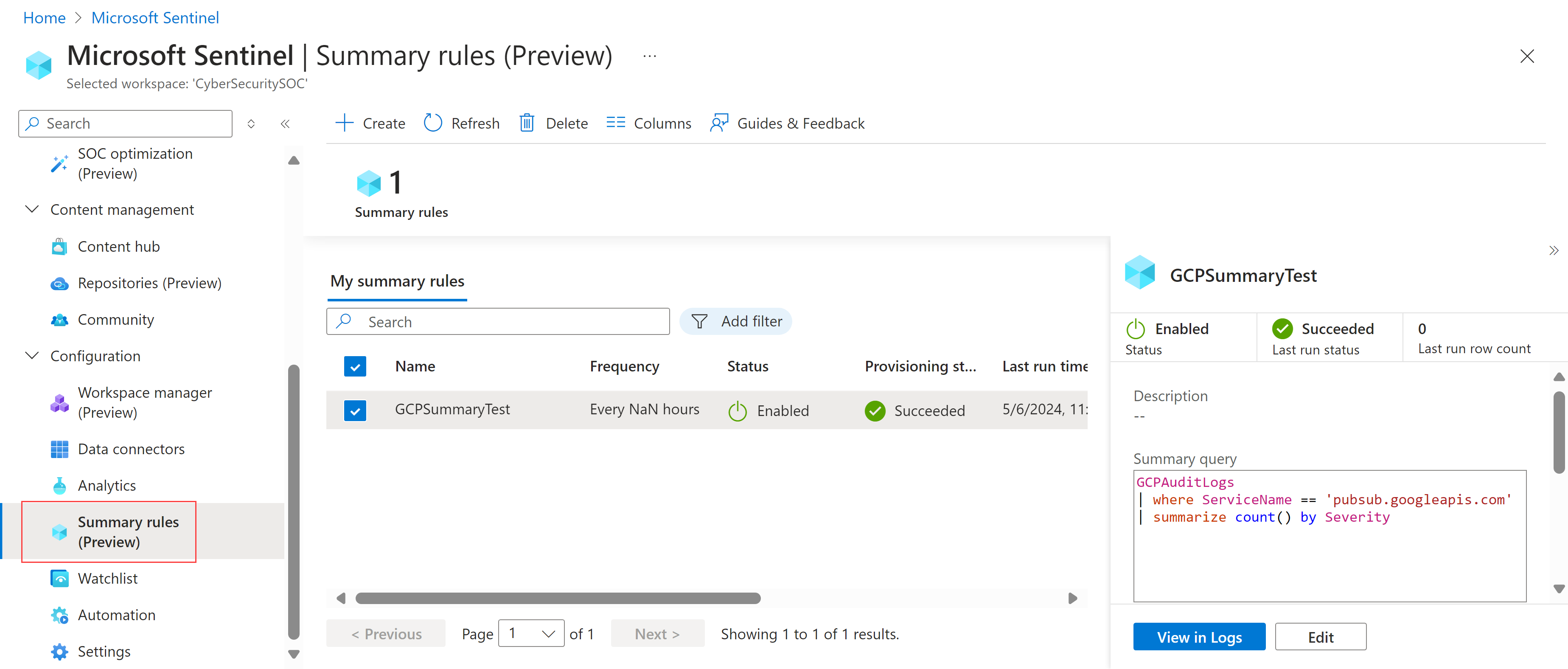

在 集合摘要邏輯 頁面,輸入你的摘要查詢。 例如,要摘要 Google Cloud Platform 的資料,你可能想輸入:

GCPAuditLogs | where ServiceName == 'pubsub.googleapis.com' | summarize count() by Severity欲了解更多資訊,請參閱範例摘要規則情境及Kusto 查詢語言 (Azure Monitor 中的 KQL) 。

選擇預覽 結果 ,以顯示你用設定查詢收集的資料範例。

在 查詢排程 區,請定義以下細節:

- 你想讓規則執行的頻率

- 你是否希望規則能延遲運行,甚至以幾分鐘計算

- 當你想讓規則開始執行時

排程中定義的時間是根據

timegenerated你資料中的欄位來決定的選擇 下一步:檢視 + 建立 >>儲存 以完成摘要規則。

現有的摘要規則已列於 摘要規則 頁面,您可以在那裡檢視您的規則狀態。 對於每條規則,請選擇該列末尾的選項選單,執行以下任一操作:

- 在 日誌 頁面查看規則的當前資料,就像你要立即執行查詢一樣

- 查看所選規則的跑動歷史

- 請停用或啟用該規則。

- 編輯規則設定

要刪除規則,請選擇規則列,然後在頁面頂端的工具列選擇 刪除 。

注意事項

Azure Monitor 也支援透過 API 或 ARM) 範本 (Azure Resource Monitor 建立摘要規則。 欲了解更多資訊,請參閱 建立或更新摘要規則。

部署預先建構的摘要規則範本

摘要規則範本是預先建置好的摘要規則,你可以直接部署或依需求自訂。

要部署摘要規則範本:

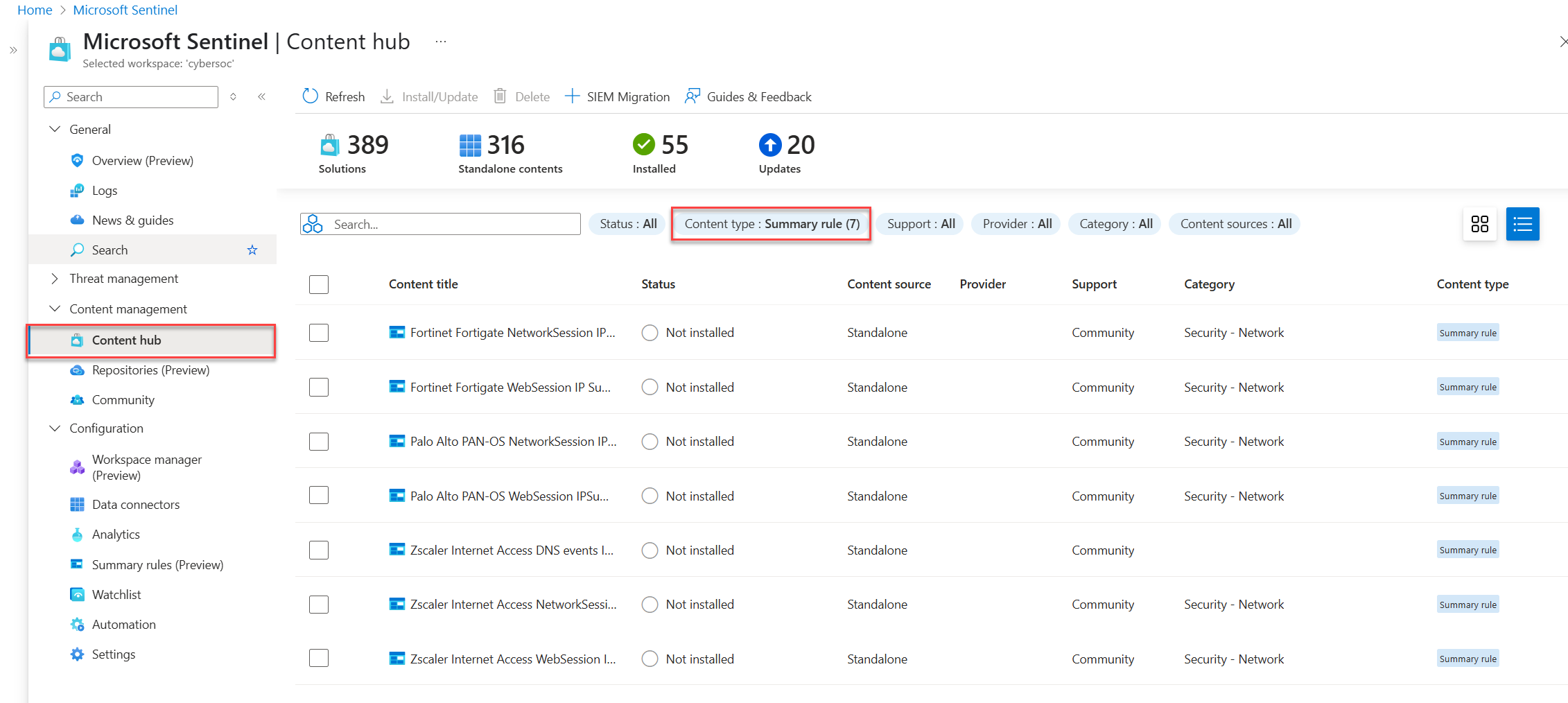

開啟內容中心,並依摘要規則篩選內容類型,以查看可用的摘要規則範本。

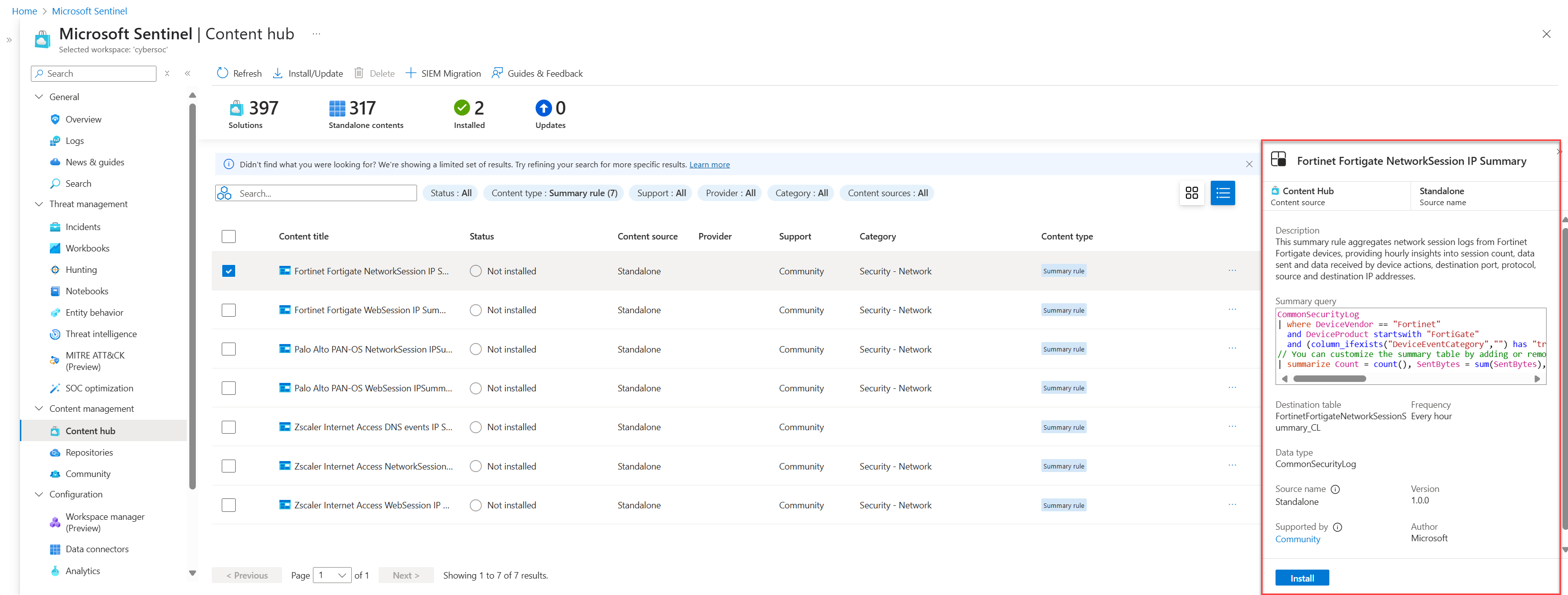

選擇摘要規則範本。

會打開一個包含摘要規則範本資訊的面板,顯示描述、摘要查詢和目的表格等欄位。

選擇 安裝 以安裝範本。

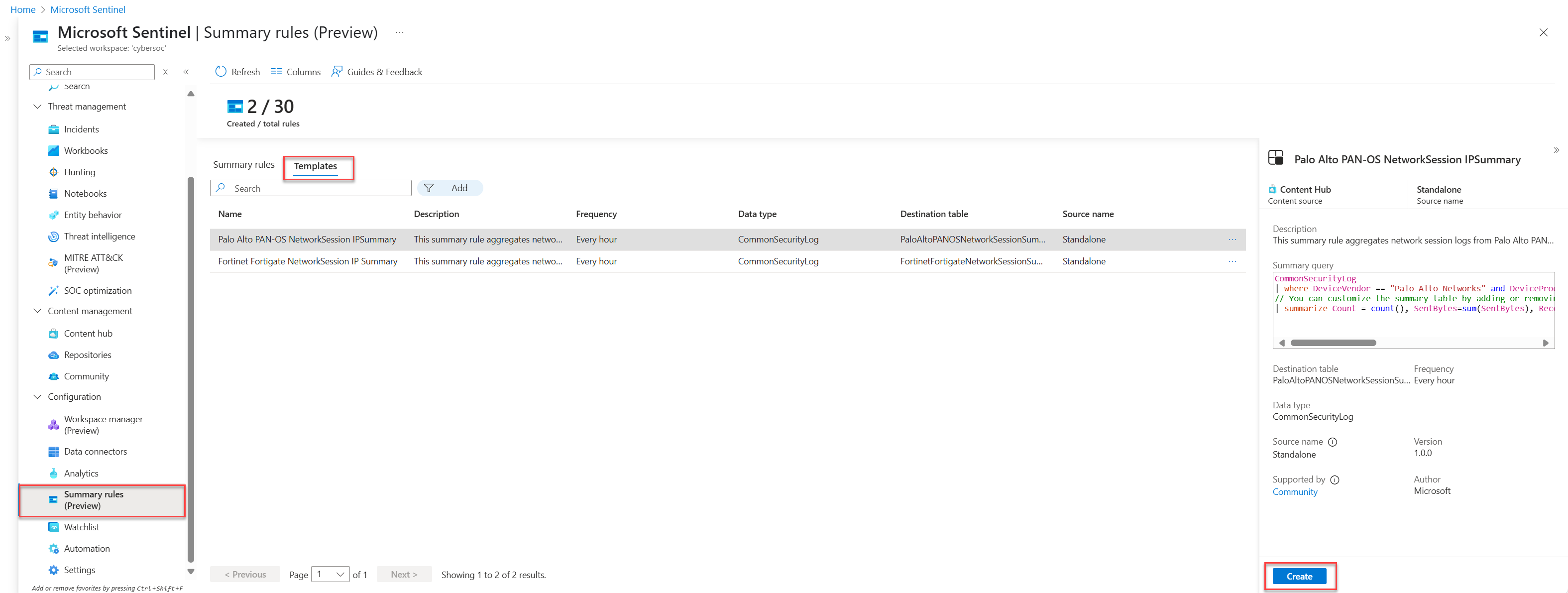

在摘要規則頁面選擇範本標籤,並選擇你安裝的摘要規則。

選擇 「建立 」以開啟摘要規則向導,所有欄位都已預先填入。

請進入摘要規則向導,選擇 儲存 以部署摘要規則。

欲了解更多關於摘要規則精靈的資訊,請參閱 「建立新的摘要規則」。

Microsoft Sentinel 中的範例摘要規則場景

本節回顧在 Microsoft Sentinel 中建立摘要規則的常見情境,以及我們對如何配置每條規則的建議。 欲了解更多資訊與範例,請參閱「將輔助資料表中的原始資料摘要至Microsoft Sentinel中的分析資料表,以及用於輔助日誌擷取的日誌來源。

快速在網路流量中找到惡意 IP 位址

情境:你是一名威脅獵人,團隊的目標之一是在過去90天內,找出所有惡意IP位址在網路流量日誌中互動的事件。

挑戰:Microsoft Sentinel 目前每天接收數 TB 的網路日誌。 你需要快速瀏覽這些檔案,找到與惡意 IP 位址相符的匹配。

解決方案:我們建議使用摘要規則來執行以下事項:

為每個與事件相關的 IP 位址建立摘要資料集,包括

SourceIP、DestinationIP、MaliciousIP、RemoteIP,每個列出重要屬性,如IPType、FirstTimeSeen、LastTimeSeen和 。摘要資料集讓你能快速搜尋特定 IP 位址,並縮小該 IP 位址出現的時間範圍。 即使搜尋事件發生在超過 90 天前,且已超過工作區保留期限,你也可以這麼做。

在此範例中,設定摘要每日執行,使查詢每天新增摘要記錄直到過期。

建立一條分析規則,針對摘要資料集執行不到兩分鐘,快速深入分析惡意 IP 位址與公司網路互動的特定時間範圍。

務必設定至少五分鐘的運行間隔,以因應不同的摘要有效載荷大小。 這確保即使事件攝取延遲,也不會有損失。

例如:

let csl_columnmatch=(column_name: string) { summarized_CommonSecurityLog | where isnotempty(column_name) | extend Date = format_datetime(TimeGenerated, "yyyy-MM-dd"), IPaddress = column_ifexists(column_name, ""), FieldName = column_name | extend IPType = iff(ipv4_is_private(IPaddress) == true, "Private", "Public") | where isnotempty(IPaddress) | project Date, TimeGenerated, IPaddress, FieldName, IPType, DeviceVendor | summarize count(), FirstTimeSeen = min(TimeGenerated), LastTimeSeen = min(TimeGenerated) by Date, IPaddress, FieldName, IPType, DeviceVendor }; union csl_columnmatch("SourceIP") , csl_columnmatch("DestinationIP") , csl_columnmatch("MaliciousIP") , csl_columnmatch("RemoteIP") // Further summarization can be done per IPaddress to remove duplicates per day on larger timeframe for the first run | summarize make_set(FieldName), make_set(DeviceVendor) by IPType, IPaddress進行後續搜尋或與其他資料的關聯 ,以完成攻擊故事。

針對威脅情報與網路資料的匹配產生警示

針對與噪音大、流量大且安全性低的網路資料匹配,產生警示。

情境:你需要建立一個分析規則,讓防火牆日誌與系統中已造訪的網域名稱與威脅情報網域名稱清單相匹配。

大多數資料來源都是原始日誌,噪音大且流量大,但安全性較低,包括 IP 位址、Azure 防火牆流量、Fortigate 流量等等。 每天總量大約是1TB。

挑戰:建立獨立規則需要多個邏輯應用程式,增加額外的設定與維護負擔與成本。

解決方案:我們建議使用摘要規則來執行以下事項:

建立摘要規則:

將查詢延伸至從 CommonSecurityLog_CL 表(即 CommonSecurityLog 與輔助計畫)中擷取關鍵欄位,例如來源地址、目的地地址和目的地埠。

對活躍的威脅情報指標進行內部查詢,以找出與我們來源地址的匹配。 這讓你能將資料與已知威脅進行交叉比對。

投影相關資訊,包括產生的時間、活動類型、任何惡意來源 IP,以及目的地細節。 設定你想讓查詢執行的頻率,以及目的表,例如 MaliciousIPDetection 。 本表中的結果屬於分析層級,並依此收費。

建立警示:

在 Microsoft Sentinel 建立一個分析規則,根據 MaliciousIPDetection 表格的結果發出警報。 此步驟對於主動偵測威脅與事件回應至關重要。

摘要規則範例:

CommonSecurityLog_CL

| extend sourceAddress = tostring(parse_json(Message).sourceAddress), destinationAddress = tostring(parse_json(Message).destinationAddress), destinationPort = tostring(parse_json(Message).destinationPort)

| lookup kind=inner (ThreatIntelligenceIndicator | where Active == true ) on $left.sourceAddress == $right.NetworkIP

| project TimeGenerated, Activity, Message, DeviceVendor, DeviceProduct, sourceMaliciousIP =sourceAddress, destinationAddress, destinationPort