設定 Azure VPN Client - Microsoft Entra 驗證 - macOS

本文協助您針對執行 macOS 10.15 和更新版本的電腦,將 VPN 用戶端設定為使用點對站 VPN 和 Microsoft Entra 驗證,以連線至虛擬網路。 您必須先設定 Microsoft Entra 租用戶,才能使用 Microsoft Entra ID 進行連線和驗證。 如需詳細資訊,請參閱設定 Microsoft Entra 租用戶。 如需點對站連線的詳細資訊,請參閱關於點對站連線。

注意

- Microsoft Entra 驗證僅支援 OpenVPN® 通訊協定連線,而且需要 Azure VPN Client。

- 適用於 macOS 的 Azure VPN Client 目前無法在法國和中國使用,因為有當地法規和需求。

針對您要使用點對站 VPN 連線來連線至虛擬網路的每部電腦,您需要執行下列動作:

- 將 Azure VPN Client 下載到電腦。

- 設定含有 VPN 設定的用戶端設定檔。

如果要設定多部電腦,您可以在一部電腦上建立用戶端設定檔、匯出設定檔,然後匯入到其他電腦。

必要條件

您必須先設定 Microsoft Entra 租用戶,才能使用 Microsoft Entra ID 進行連線和驗證。 如需詳細資訊,請參閱設定 Microsoft Entra 租用戶。 此外,如果您的裝置正在執行 MacOS M1 或 MacOS M2,則必須安裝 Rosetta 軟體 (若尚未在裝置上安裝),請參閱此處的指示。

下載 Azure VPN Client

- 從 Apple Store 下載 Azure VPN Client。

- 在電腦上安裝用戶端。

產生 VPN 用戶端設定檔的組態檔

- 若要產生 VPN 用戶端設定檔設定套件,請參閱使用 P2S VPN 用戶端設定檔檔案。

- 下載並擷取 VPN 用戶端設定檔的組態檔。

匯入 VPN 用戶端設定檔的組態檔

注意

我們正在將 Azure Active Directory 的 Azure VPN Client 欄位變更為 Microsoft Entra。 如果您看到本文所參考的 Microsoft Entra 欄位,但尚未看到這些值反映在用戶端中,請選取可比較的 Azure Active Directory 值。

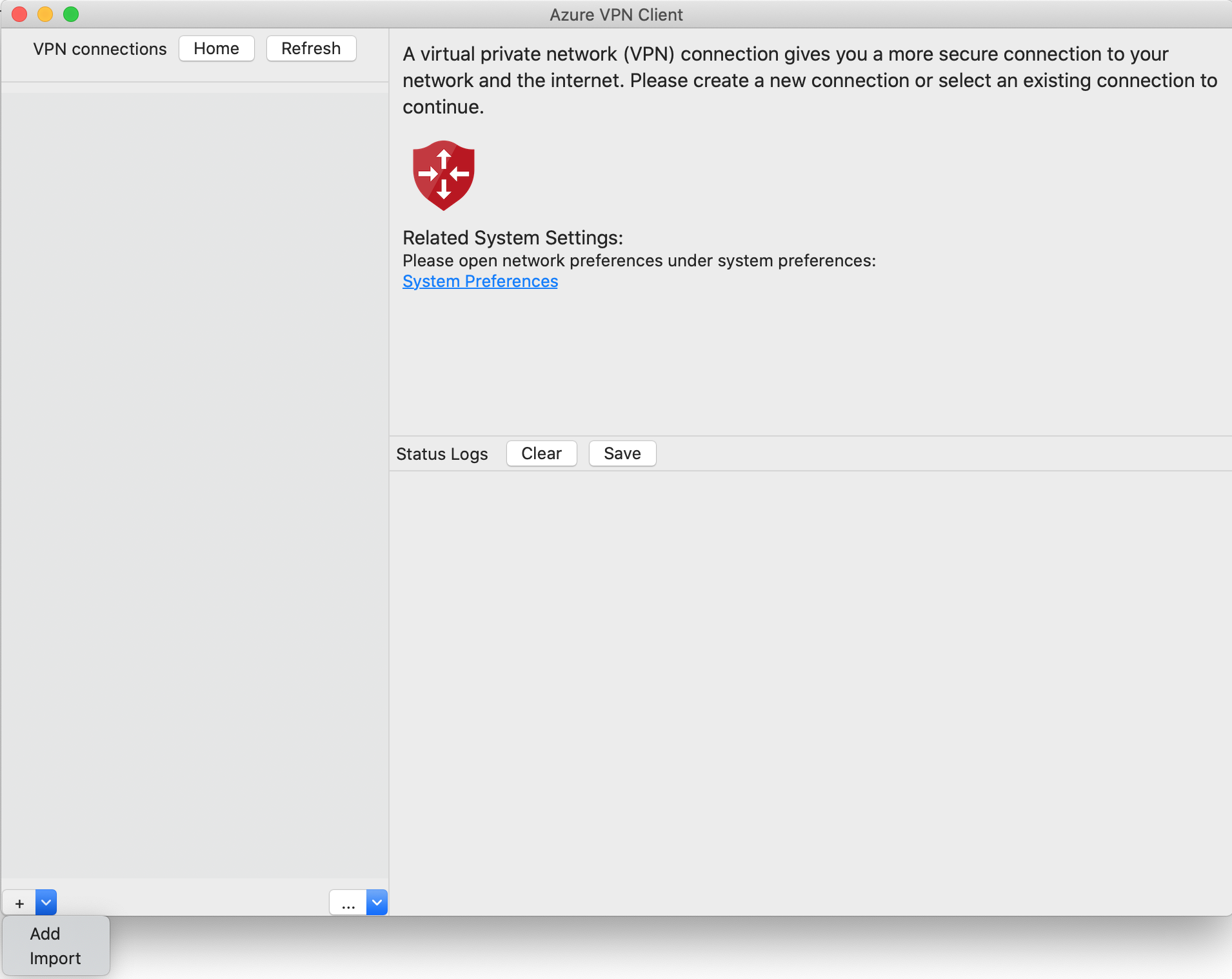

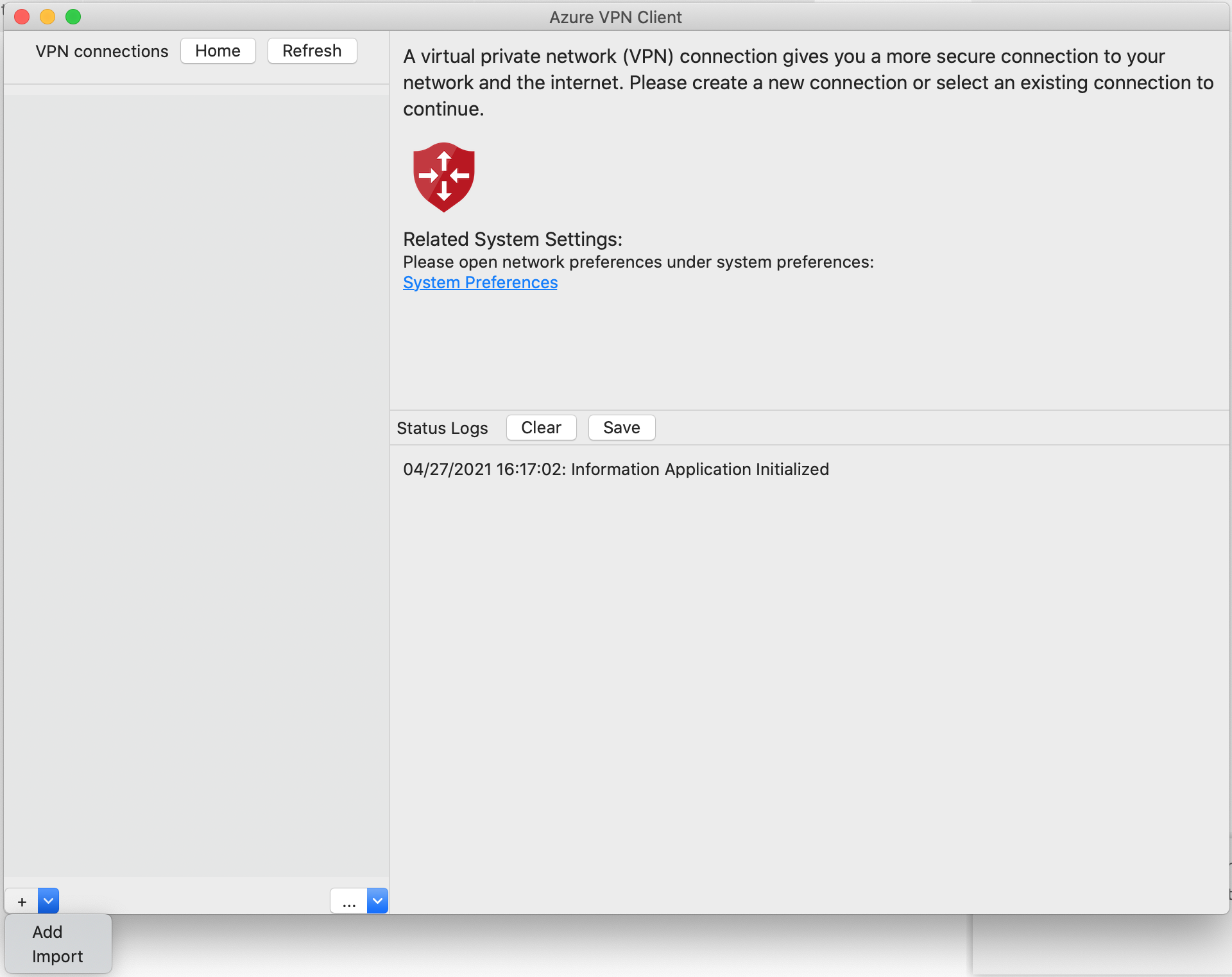

在 Azure VPN Client 頁面上,選取 [匯入]。

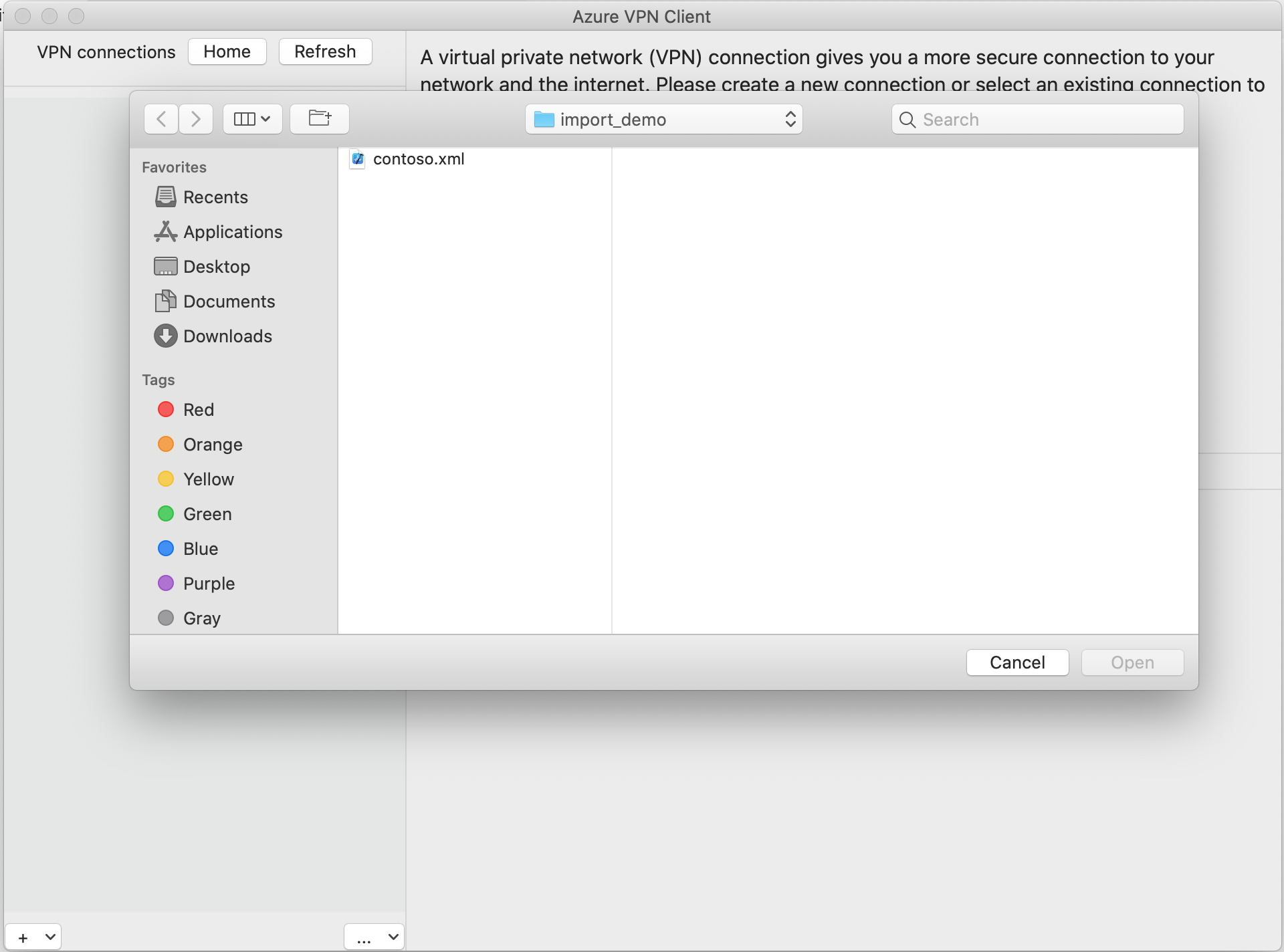

巡覽至您要匯入的設定檔,選取設定檔,然後按一下 [開啟]。

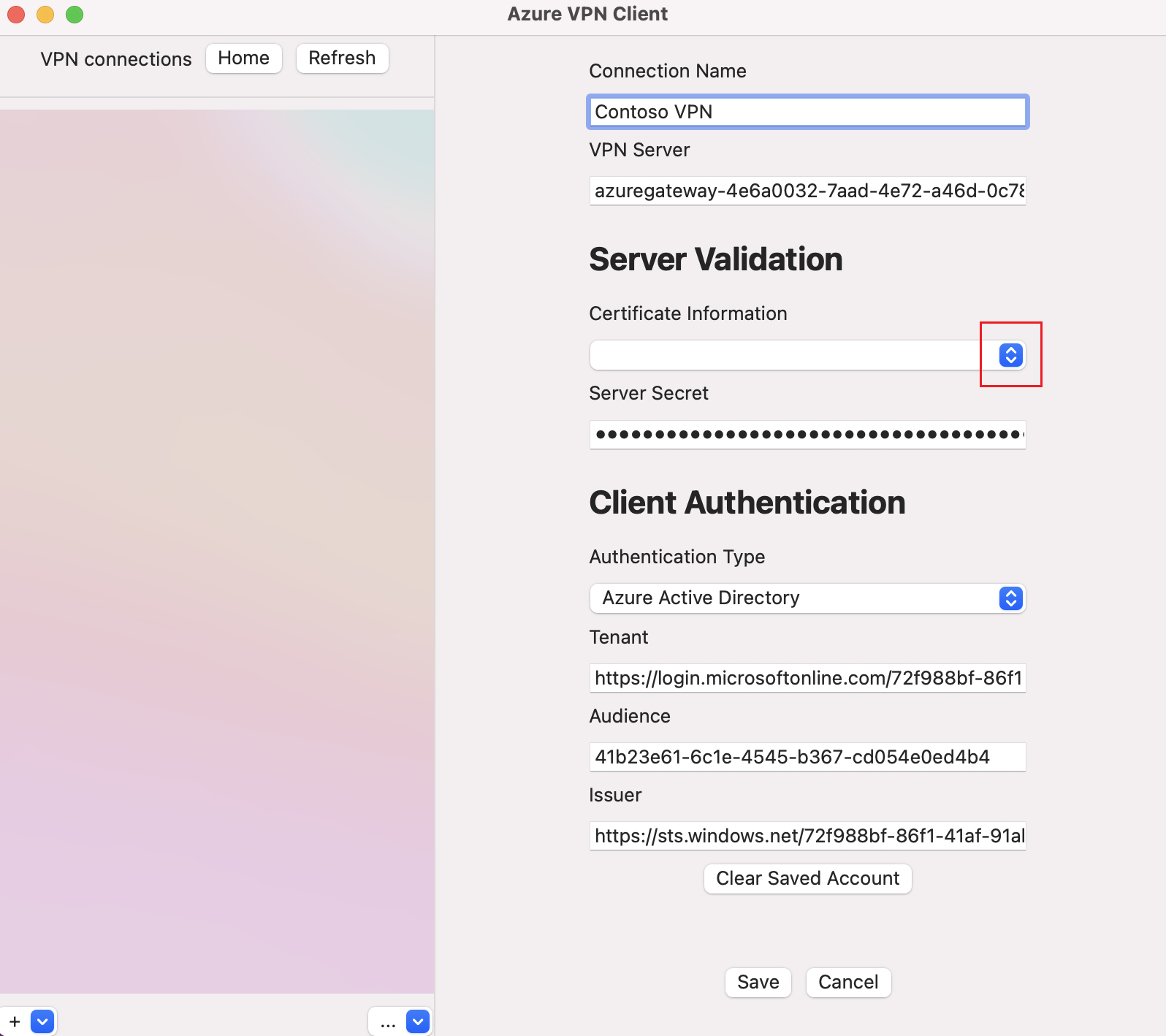

檢視連線設定檔資訊。 變更憑證資訊值以顯示 DigiCert Global Root G2,而不是預設值或空白,然後按一下 [儲存]。

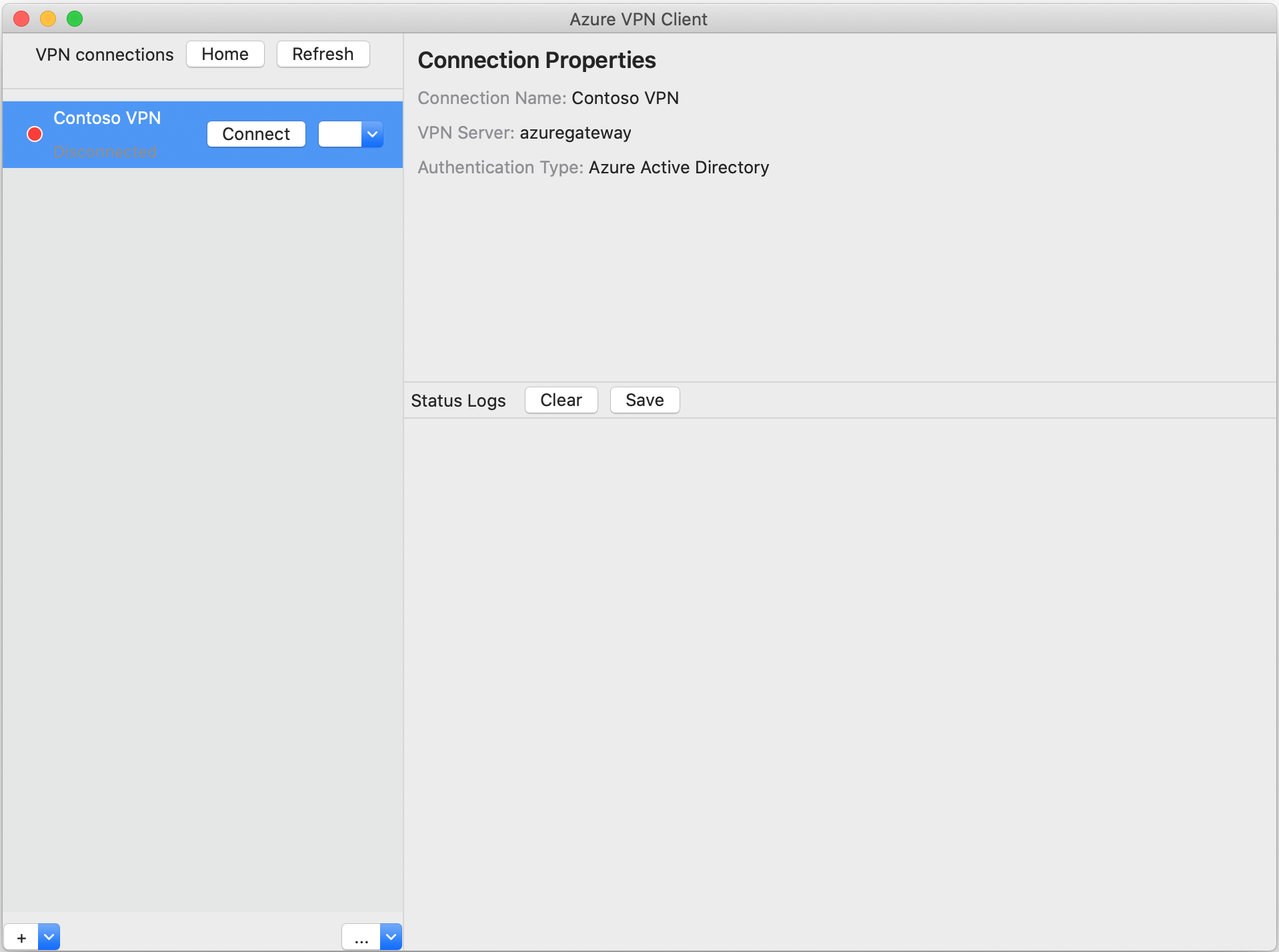

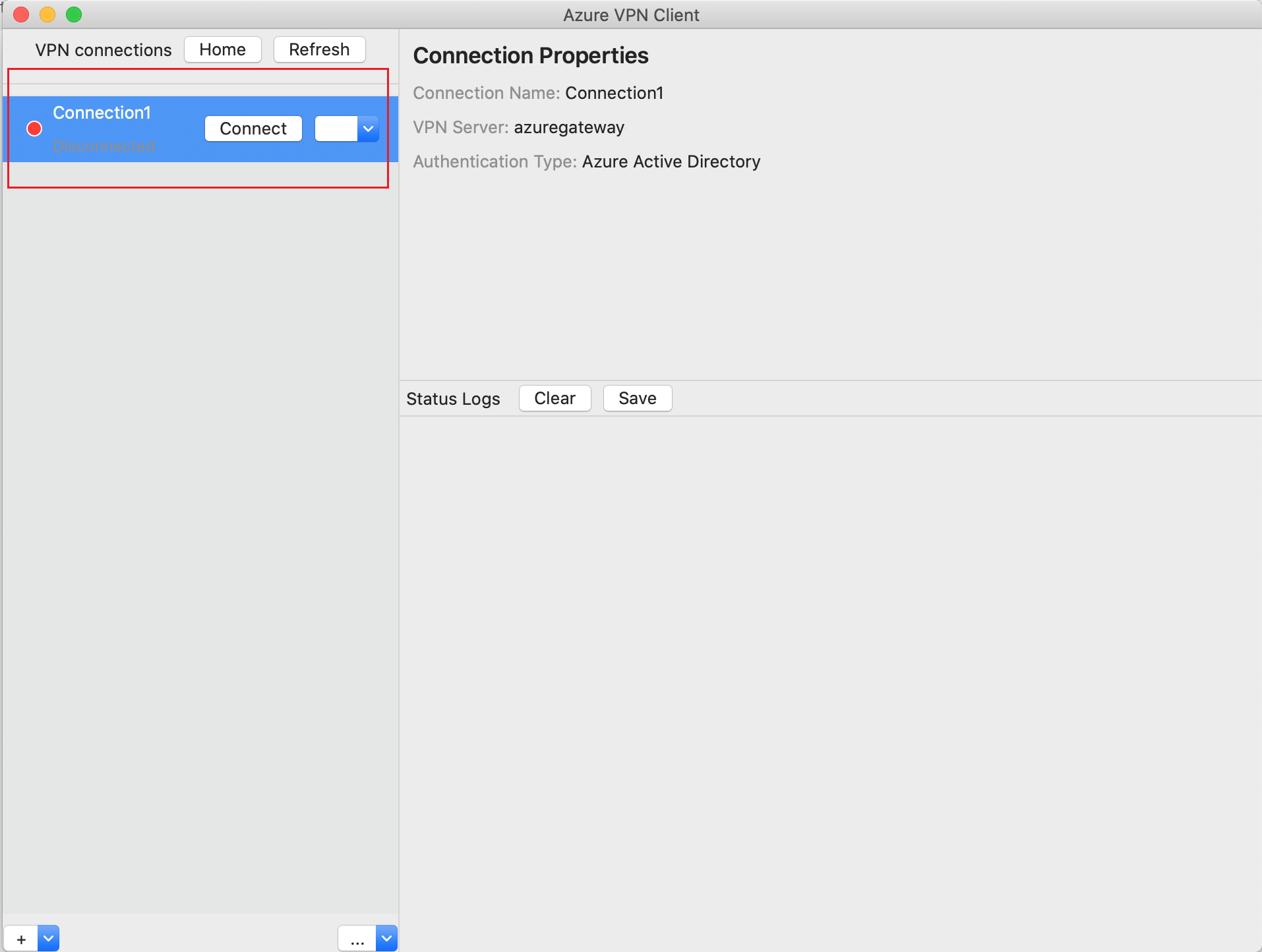

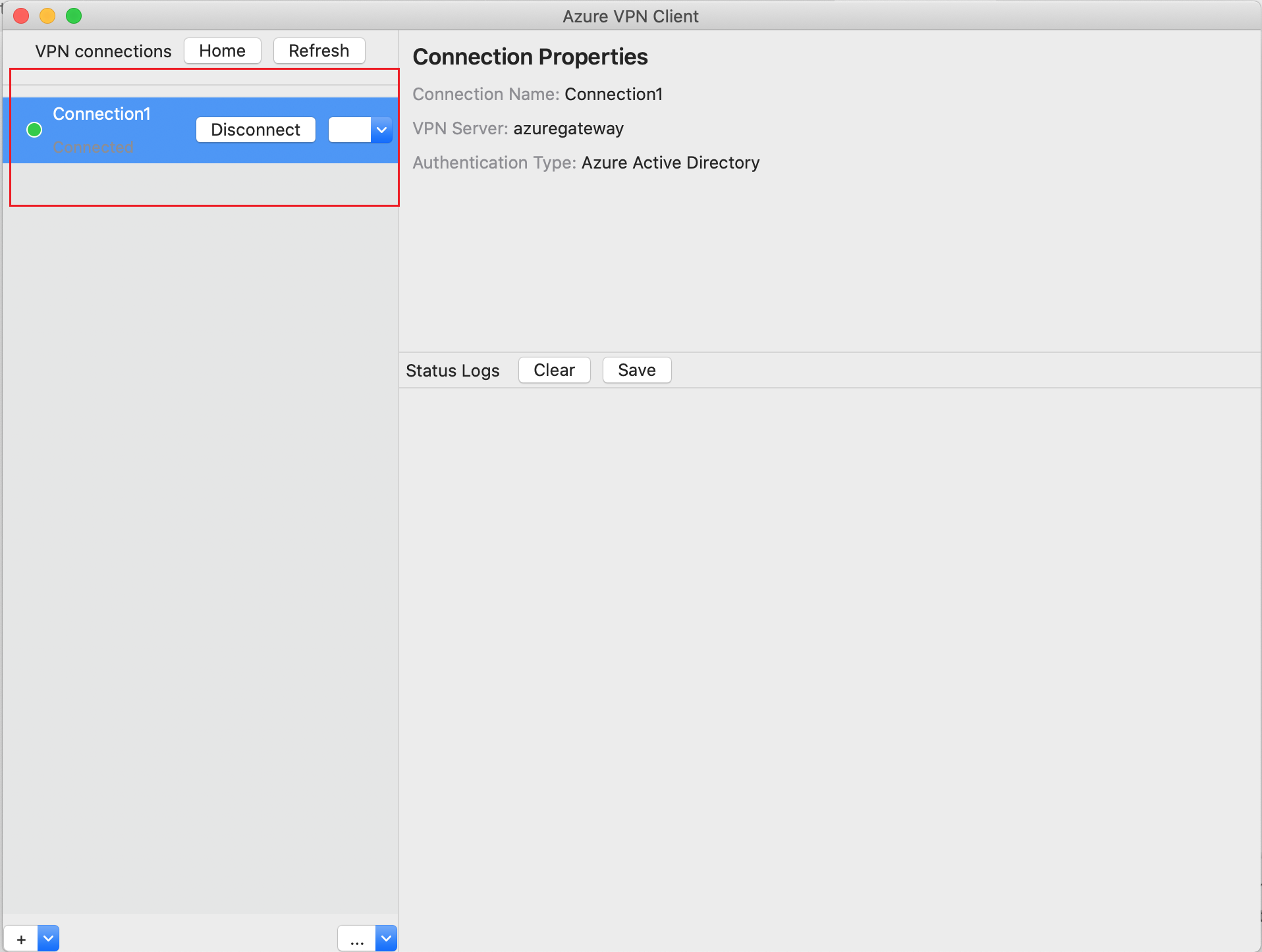

在 [VPN 連線] 窗格中,選取您儲存的連線設定檔。 然後按一下 [連線]。

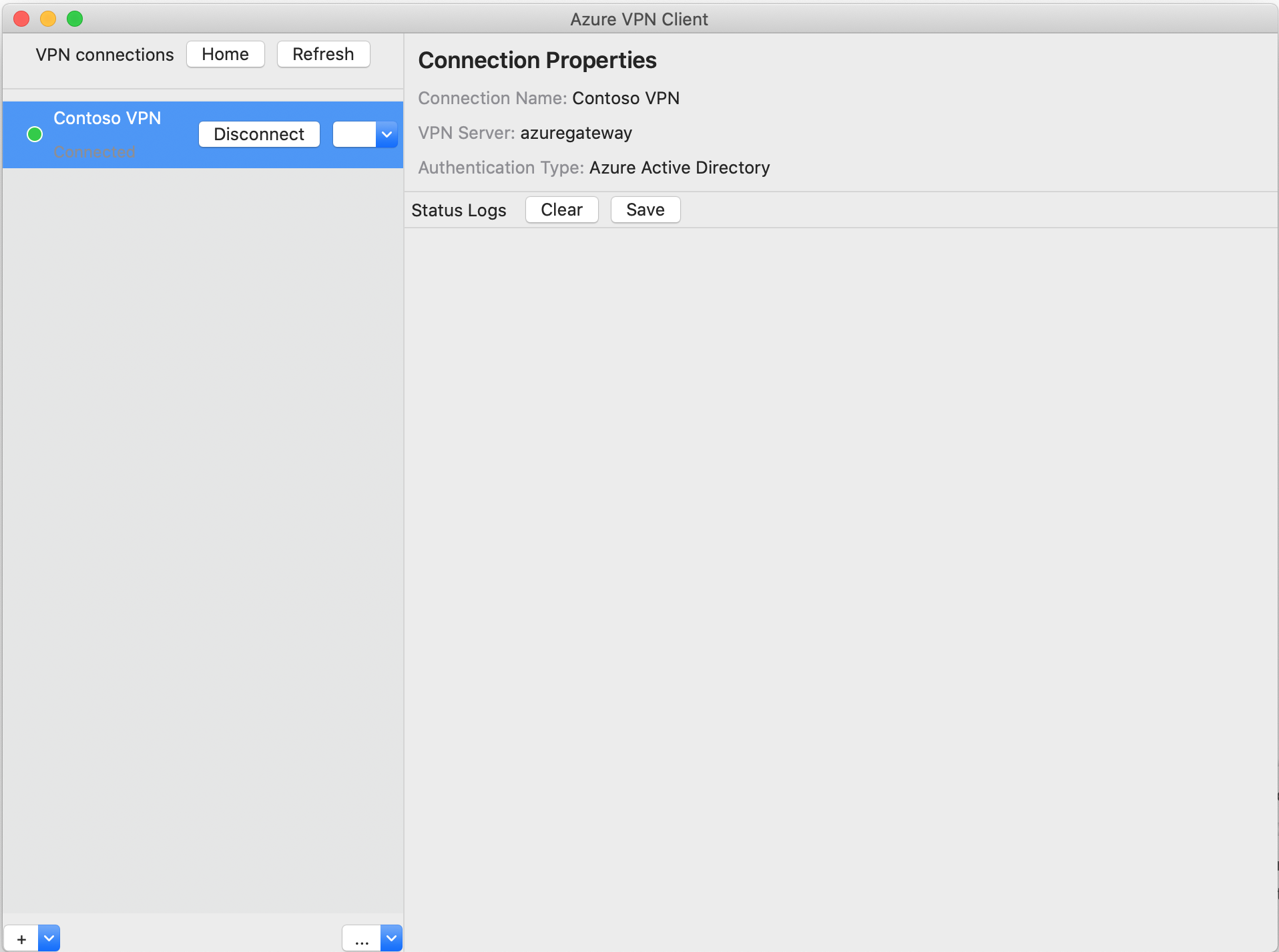

連線之後,狀態會變更為 [已連線]。 若要中斷工作階段的連線,請按一下 [中斷連線]。

手動建立連線

開啟 Azure VPN Client。 選取 [新增] 以建立新的連線。

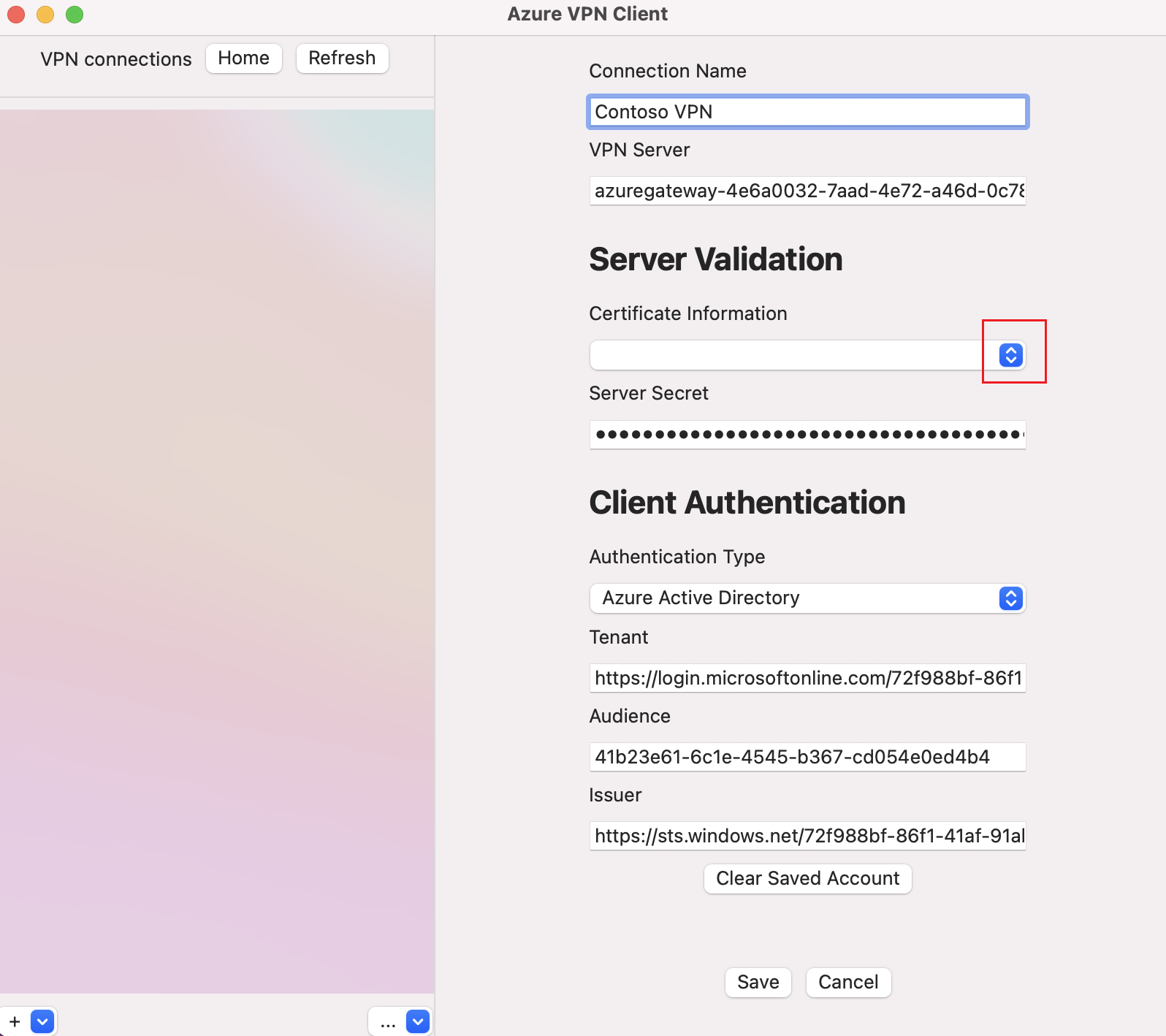

在 Azure VPN Client 頁面上,您可以進行設定檔的設定。 變更憑證資訊值以顯示 DigiCert Global Root G2,而不是預設值或空白,然後按一下 [儲存]。

設定下列設定:

- 連線名稱:用來參考連線設定檔的名稱。

- VPN 伺服器:這是用來參考伺服器的名稱。 您在此選擇的名稱不必是伺服器正式名稱。

- 伺服器驗證

- 憑證資訊:憑證 CA。

- 伺服器密碼:伺服器密碼。

- 用戶端驗證

- 驗證類型:Microsoft Entra ID

- 租用戶:租用戶的名稱。

- 簽發者:簽發者的名稱。

填寫欄位之後,按一下 [儲存]。

在 [VPN 連線] 窗格中,選取您設定的連線設定檔。 然後按一下 [連線]。

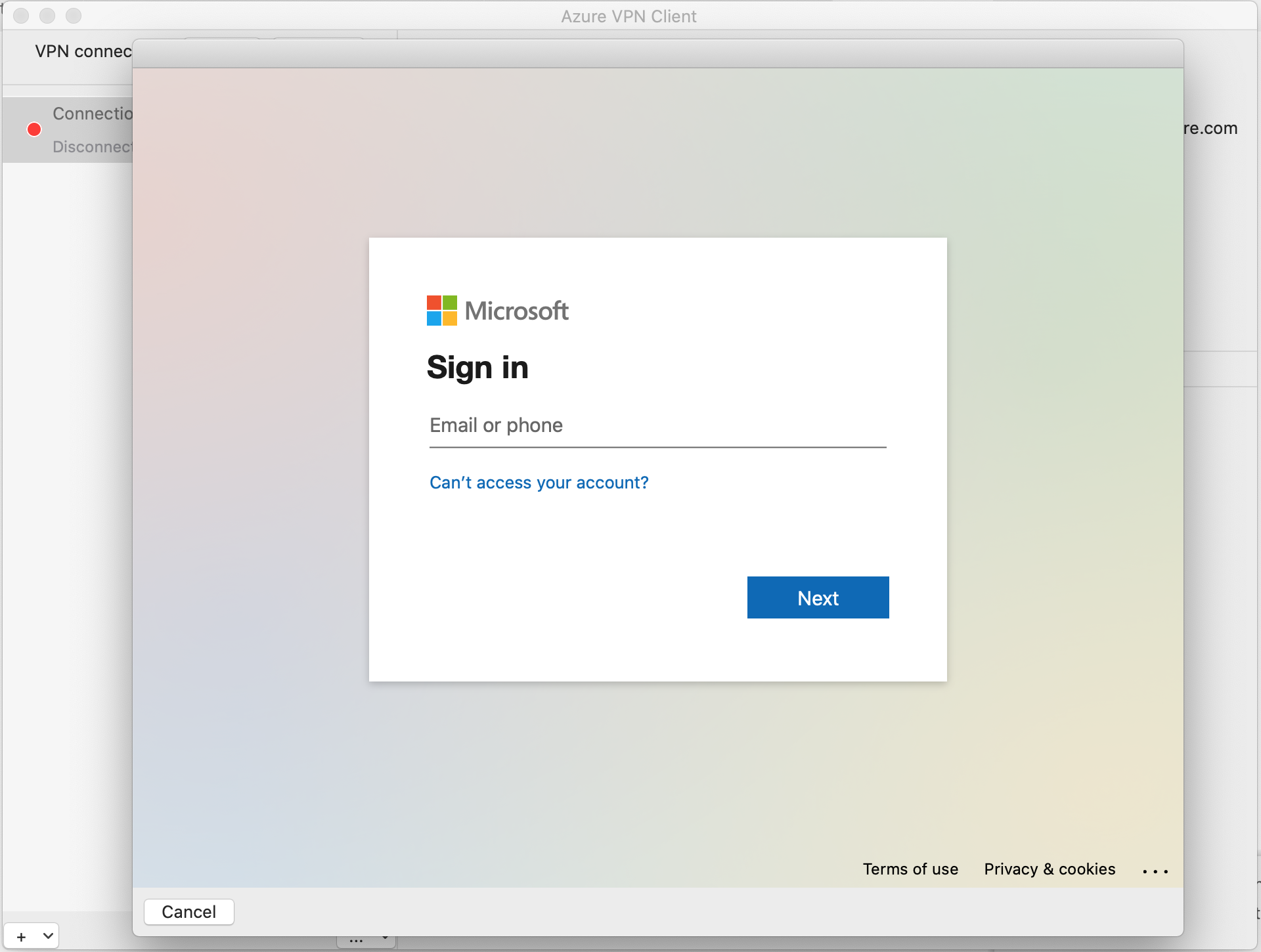

使用您的認證,登入以連線。

連線之後,您會看到 [已連線] 狀態。 當您想要中斷連線時,按一下 [中斷連線] 以中斷連線。

移除 VPN 連線設定檔

您可以從電腦移除 VPN 連線設定檔。

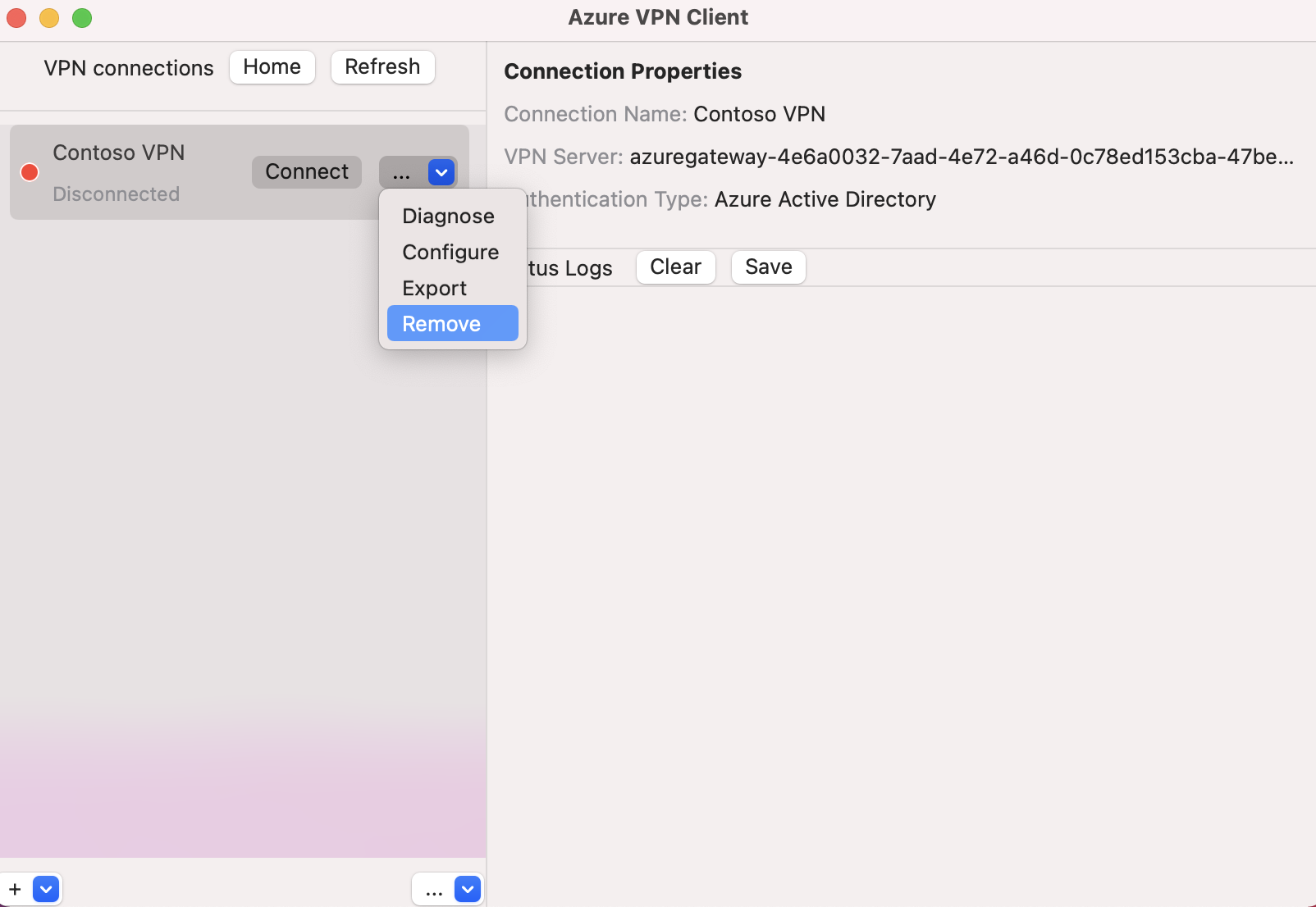

巡覽至 Azure VPN Client。

選取您要移除的 VPN 連線,按下拉式清單,然後選取 [移除]。

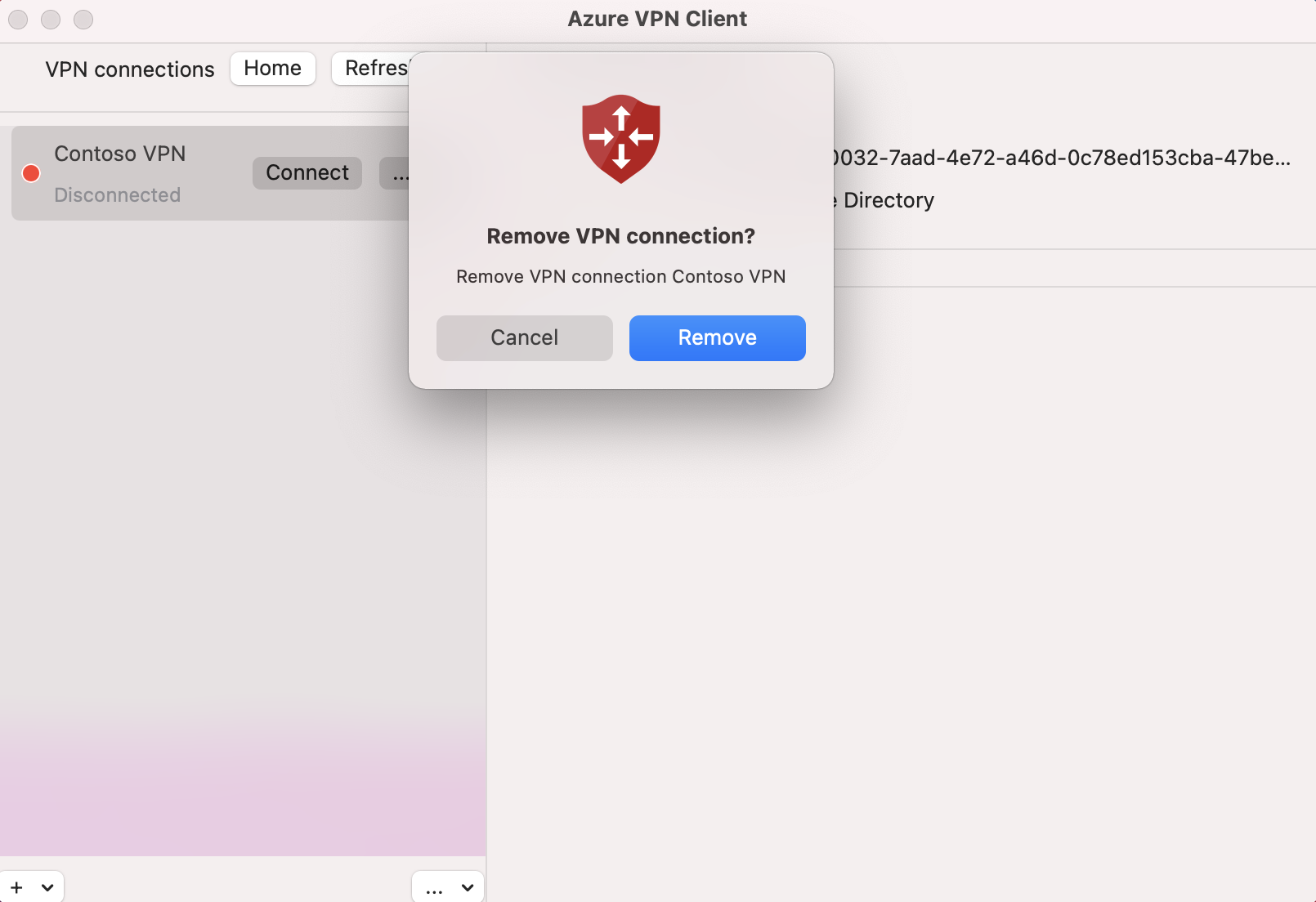

在 [移除 VPN 連線?] 方塊中,按一下 [移除]。

選擇性 Azure VPN Client 組態設定

您可以使用選擇性的組態設定來設定 Azure VPN Client,例如其他 DNS 伺服器、自訂 DNS、強制通道、自訂路由和其他額外設定。 如需可用選擇性設定和組態步驟的描述,請參閱 Azure VPN Client 選擇性設定。

下一步

如需詳細資訊,請參閱為使用 Microsoft Entra 驗證的 P2S OpenVPN 連線建立 Microsoft Entra 租用戶。