本文說明如何將先前已) (至 Defender for Endpoint 的裝置重新接入,並使用簡化的裝置連接方式。 欲了解更多關於簡化連接性的資訊,請參閱 使用簡化連接的裝置入門。 裝置必須符合 簡化連接中列出的先決條件。

大多數情況下,重新入職時不需要全裝置下線。 你可以執行更新後的入門套件,然後重新啟動裝置切換連線。 請參閱以下資訊以了解各作業系統的詳細資訊。

重要事項

限制與已知問題:

- 對於裝置遷移 (重新上線) :轉換到簡化連接方式時,不一定要離職。 一旦執行更新的入門套件,Windows 裝置需全面重啟裝置,macOS 與 Linux 則需重新啟動服務。 欲了解更多資訊,請參閱本文所包含的詳細資訊。

- Windows 10 版本 1607、1703、1709 和 1803 不支援重新上線。 先下船,再用更新的套件上船。 這些版本也需要更長的網址清單。

- 運行 MMA 代理的裝置不被支援,必須繼續使用 MMA 上線方式。

注意事項

Defender 部署工具現已 (公開預覽) 可用於在 Windows 及 Linux 裝置上部署 Defender 端點安全。 此工具是一款輕量級、自我更新的應用程式,簡化了部署流程。 欲了解更多資訊,請參閱使用 Defender 部署工具Microsoft Defender (預覽) 部署端點安全至 Windows 裝置,以及使用 Defender 部署工具 (預覽) ,將端點安全Microsoft Defender部署至Linux裝置。

使用簡化方法遷移裝置

遷移建議

從小處開始。 建議先從一小組裝置開始。 使用任何支援的部署工具套用入職 blob,然後監控連線狀況。 如果你使用新的入職政策,為了避免衝突,務必將該裝置排除在其他現有的入職政策之外。

驗證並監控。 在啟用這小組裝置後,確認設備已成功上線且與服務有效溝通。

完全遷徙。 在這個階段,你可以逐步將遷移推向更大的裝置群。 要完成遷移,你可以替換先前的入職政策,並從網路裝置中移除舊的網址。

在進行任何遷移前,先驗證 裝置的前提 條件。 這些資訊在前一篇文章基礎上,聚焦於現有裝置的遷移。

要重新啟用裝置,你需要使用簡化的入門套件。 欲了解更多如何存取該方案,請參閱 簡化連接。

依作業系統不同,遷移可能需要在套用啟用套件後重新啟動裝置或重新啟動服務:

Windows:重新啟動裝置

macOS:透過執行以下方式重新啟動裝置或重新啟動 Defender for Endpoint 服務:

sudo launchctl unload /Library/LaunchDaemons/com.microsoft.fresno.plistsudo launchctl load /Library/LaunchDaemons/com.microsoft.fresno.plist

Linux:透過執行以下方式重新啟動 Defender for Endpoint 服務:

sudo systemctl restart mdatp

下表列出根據裝置作業系統提供的可用上線工具的遷移指示。

Windows 10 與 11

重要事項

Windows 10 版本 1607、1703、1709 和 1803 不支援重新上線。 要遷移現有裝置,你需要使用簡化的入門套件,先完成完全離線與上線。

關於 Windows 用戶端裝置的入門一般資訊,請參見 Windows 用戶端的上線。

確認是否符合先決條件: 使用簡化方法的先決條件。

本機指令碼

請依照 本地腳本的指引 (最多 10 台裝置 使用簡化的入門套件) 。 完成步驟後,您必須重新啟動裝置,才能切換裝置連線。

群組原則

請依照 群組政策 中的指引,使用簡化的入職套件。 完成步驟後,您必須重新啟動裝置,才能切換裝置連線。

Microsoft Intune

請依照 Intune 的指引,使用簡化的入職套件。 你可以使用「自動從連接器」的選項;不過,這個選項不會自動重新套用入職套件。 建立新的入職政策,並先鎖定測試群組。 完成步驟後,您必須重新啟動裝置,才能切換裝置連線。

Microsoft Configuration Manager

請依照 設定管理員 中的指引操作。

VDI

請參考 VDI) 裝置 (Onboard 非持久虛擬桌面基礎架構中的指引。 完成步驟後,您必須重新啟動裝置,才能切換裝置連線。

以簡化方法驗證遷移裝置的連接性

你可以使用以下方法檢查是否成功連接 Windows 裝置:

- 用戶端分析器

- Microsoft Defender 全面偵測回應 進階狩獵追蹤

- 用 Windows 事件檢視器 (在本地追蹤)

- 執行測試以確認與 Defender for Endpoint 服務的連線

- 檢查登錄編輯器

- PowerShell 偵測測試

對於 macOS 和 Linux,你可以使用以下方法:

- MDATP 連通性測試

- Microsoft Defender 全面偵測回應 進階狩獵追蹤

- 執行測試以確認與 Defender for Endpoint 服務的連線

使用 Defender for Endpoint Client Analyzer (Windows) 驗證遷移端點的連線性

上線後,執行 MDE 用戶端分析器確認裝置是否連接到正確的更新網址。

下載適用於端點的 Microsoft Defender 用戶端分析工具,該工具正運行在 Defender for Endpoint 感測器的區域。

你可以按照 Verify client connectivity 與 適用於端點的 Microsoft Defender 服務相同的指示操作。 腳本會自動使用裝置上設定的入門套件 (應該是簡化版) 來測試連線。

確保與適當的網址建立連結。

Microsoft Defender 全面偵測回應 進階狩獵追蹤

你可以在 Microsoft Defender 入口網站使用進階搜尋功能來查看連線類型狀態。

這些資訊可在 DeviceInfo 表格的「ConnectivityType」欄位中找到:

- 欄位名稱:ConnectivityType

- 可能值:

<blank>、Streamlined、Standard - 資料型態:字串

- 說明:裝置與雲端之間的連接類型

一旦裝置遷移至使用簡化方法,且與 EDR 指令成功通訊 & 控制通道,該值即表示為「簡化」。

如果你把裝置移回一般方法,數值就會變成「標準」。

對於尚未嘗試重新接載的裝置,該值保持空值。

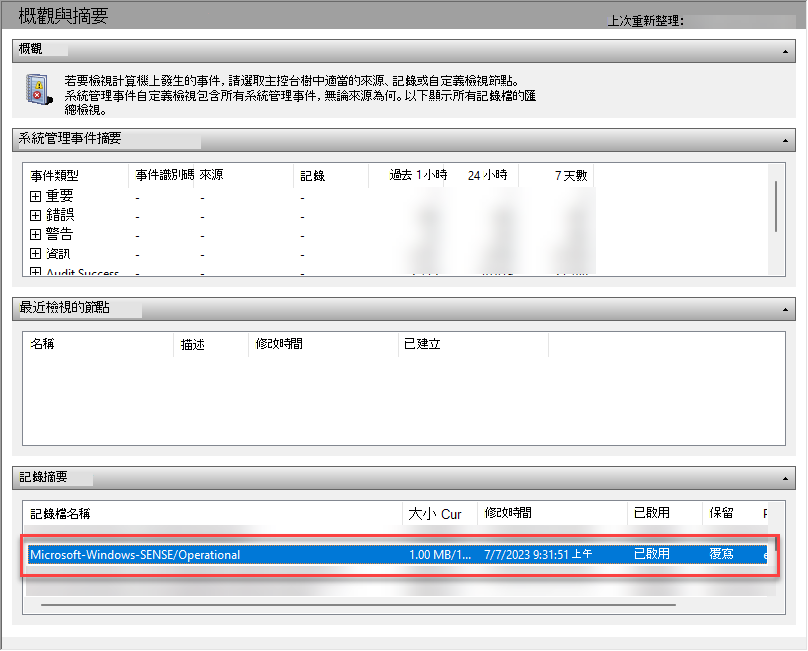

透過 Windows 事件檢視器在裝置上本地追蹤

你可以使用 Windows 事件檢視器中的 SENSE 操作日誌,透過新的簡化方法在本地驗證連線。 SENSE 事件識別碼 4 追蹤成功的 EDR 連線。

請依照以下步驟開啟 Defender for Endpoint 服務事件日誌:

在 Windows 選單中,選擇開始,然後輸入事件檢視器。 然後選擇事件檢視器。

在日誌清單中,在 日誌摘要下,往下滑直到看到 Microsoft-Windows-SENSE/Operational。 雙擊該項目即可開啟日誌。

您也可以透過展開應用程式 與服務日誌、>Microsoft>、Windows>SENSE 並選擇 「運作中」來存取該日誌。

Event ID 4 追蹤與 Defender for Endpoint Command & Control 通道的成功連線。 用更新的網址驗證連線成功。 例如:

Contacted server 6 times, all succeeded, URI: <region>.<geo>.endpoint.security.microsoft.com. <EventData> <Data Name="UInt1">6</Data> <Data Name="Message1">https://<region>.<geo>.endpoint.security.microsoft.com> </EventData>訊息 1 包含已聯絡的 URL。 請確認活動包含簡化版網址 (endpoint.security.microsoft.com) 。

事件 ID 5 會追蹤錯誤(如適用)。

注意事項

SENSE 是內部名稱,用來指稱驅動適用於端點的 Microsoft Defender的行為感測器。

服務記錄的事件會記錄在日誌中。

欲了解更多資訊,請參閱使用事件檢視器檢視事件與錯誤。

執行測試以確認與 Defender for Endpoint 服務的連線

裝置在 Defender for Endpoint 上線後,請確認它是否持續出現在裝置清單中。 DeviceID 應該保持不變。

請檢查裝置頁面時間軸標籤,確認事件是否從裝置流出。

現場回應

確保你的測試裝置上即時 回應 正常運作。 請依照 使用即時回應的裝置上的調查實體指示操作。

連線後記得執行幾個基本指令確認連線 (,例如 CD、工作、連線) 。

自動化調查及回應

確保您的測試裝置自動調查與回應功能正常運作: 設定自動化調查與回應功能。

關於自動紅外線測試實驗室,請瀏覽Microsoft Defender 全面偵測回應>評估 & 教學>教學 & 模擬>教學> 自動化調查教學。

雲端提供的保護

確認雲端保護網路連線是否正常:

在你選擇 以管理員身份執行) 開啟的命令提示字元視窗 (提升級命令提示字元中,執行以下指令:

提示

第一個指令會將目錄變更為 <>%ProgramData%\Microsoft\Windows Defender\Platform\<antimalware platform version>。 如果那條路徑不存在,它就會去 %ProgramFiles%\Windows Defender到 。

(set "_done=" & if exist "%ProgramData%\Microsoft\Windows Defender\Platform\" (for /f "delims=" %d in ('dir "%ProgramData%\Microsoft\Windows Defender\Platform" /ad /b /o:-n 2^>nul') do if not defined _done (cd /d "%ProgramData%\Microsoft\Windows Defender\Platform\%d" & set _done=1)) else (cd /d "%ProgramFiles%\Windows Defender")) >nul 2>&1

MpCmdRun.exe -ValidateMapsConnection

欲了解更多關於 MpCmdRun 的資訊,請參閱使用 MpCmdRun 命令列工具配置與管理 Microsoft Defender 防毒軟體。

一見即得的測試區塊

請依照 BAFS) 示範適用於端點的 Microsoft Defender (第一眼區塊的指示操作。

測試 SmartScreen

請依照 SmartScreen 示範Microsoft Defender說明 (msft.net) 操作。

PowerShell 偵測測試

在 Windows 裝置上,建立資料夾:

C:\test-MDATP-test。以系統管理員身分開啟 [命令提示字元]。

在 [命令提示字元] 視窗中,執行下列 PowerShell 命令:

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden $ErrorActionPreference = 'silentlycontinue';(New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-MDATP-test\\invoice.exe');Start-Process 'C:\\test-MDATP-test\\invoice.exe'

指令執行後,命令提示字元視窗會自動關閉。 若成功,偵測測試即標記為完成。

對於 macOS 和 Linux,你可以使用以下方法:

- MDATP 連通性測試

- Microsoft Defender 全面偵測回應 進階狩獵追蹤

- 執行測試以確認與 Defender for Endpoint 服務的連線

macOS 和 Linux) (MDATP 連線測試

跑去 mdatp health --details edr 確認 edr_partner_geo_location 是否可用。 價值應該是 GW_<geo> 「geo」是租戶的地理位置。

執行 mdatp 連線測試。 確保有簡化的網址模式。 你應該預期「\storage」有兩張,『\mdav』有一張,『\xplat』有一張,『/packages』有一張。

例如:https://mdav.us.endpoint.security.microsoft.com/storage

Microsoft Defender 全面偵測回應 進階狩獵追蹤

要查看所有裝置限制 30k) (及其最近回報的連線類型:

DeviceInfo

| where OnboardingStatus == "Onboarded"

| summarize arg_max(ConnectivityType, Timestamp) by DeviceName

要以條狀圖查看依 OSPlatform 分類的裝置數量及其連接類型:

DeviceInfo

| where OnboardingStatus == "Onboarded"

| summarize arg_max(ConnectivityType, Timestamp, OSPlatform) by DeviceName

| summarize count() by OSPlatform, ConnectivityType

| render columnchart

使用 Defender for Endpoint Client Analyzer (跨平台) 來驗證新遷移端點的連線性

下載並執行 macOS 或 Linux 的客戶端分析器。 欲了解更多資訊,請參閱 下載並執行客戶端分析器。

從

mdeclientanalyzer.cmd -o <path to cmd file>MDEClientAnalyzer 資料夾執行。 該指令使用啟動套件中的參數來測試連線性。執行

mdeclientanalyzer.cmd -g <GW_US, GW_UK, GW_EU>(參數為GW_US、GW_EU、GW_UK) 。 GW 指的是精簡型的選項。 跟適用的租戶地理單位合作。