設定 Microsoft Defender 全面偵測回應 將進階搜捕事件串流至 Azure 事件中樞

適用於:

注意事項

使用 MS Graph 安全性 API 試用新的 API。 如需詳細資訊,請參閱:使用 Microsoft Graph 安全性 API - Microsoft Graph |Microsoft Learn。

重要事項

本文中的部分資訊與發行前版本產品有關,在產品正式發行前可能會大幅度修改。 Microsoft 對此處提供的資訊,不提供任何明確或隱含的瑕疵擔保。

必要條件

在設定 Microsoft Defender 全面偵測回應 將數據串流至事件中樞之前,請確定已滿足下列必要條件:

建立事件中樞 (以取得資訊,請參閱 設定事件中樞) 。

建立事件中樞Namespace (以取得信息,請參閱 設定事件中樞命名空間) 。

將許可權新增至具有 參與者 許可權的實體,讓此實體可以將數據匯出至事件中樞。 如需新增許可權的詳細資訊,請 參閱新增許可權

注意事項

串流 API 可以透過事件中樞或 Azure 記憶體帳戶進行整合。

啟用原始數據串流

- 以安全性系統管理員身分登入 Microsoft Defender 入口網站。

重要事項

Microsoft 建議您使用權限最少的角色。 使用較低許可權的帳戶有助於改善組織的安全性。 全域系統管理員是高度特殊權限角色,應僅在無法使用現有角色的緊急案例下使用。

移至 [ 串流 API 設定] 頁面。

按兩下 [ 新增]。

選擇新設定的名稱。

選擇 [將事件轉送至 Azure 事件中樞]。

您可以選取是否要將事件數據匯出至單一事件中樞,或將每個事件數據表匯出至事件中樞命名空間中的不同事件中樞。

若要將事件數據匯出至單一事件中樞,請輸入事件中 樞名稱 和事件中 樞Namespace資源標識符。

若要取得事件中樞Namespace資源標識符,請移至 [Azure>屬性] 索引卷標>上的 [Azure 事件中樞 命名空間] 頁面,複製 [資源標識符] 底下的文字:

移至事件串流 API 中支援的 Microsoft Defender 全面偵測回應 事件類型,以檢閱Microsoft 365 串流 API 中事件類型的支持狀態。

選擇您想要串流的事件,然後按兩下 [ 儲存]。

Azure 事件中樞中事件的架構

{

"records": [

{

"time": "<The time Microsoft Defender XDR received the event>"

"tenantId": "<The Id of the tenant that the event belongs to>"

"category": "<The Advanced Hunting table name with 'AdvancedHunting-' prefix>"

"properties": { <Microsoft Defender XDR Advanced Hunting event as Json> }

}

...

]

}

Azure 事件中樞 中的每個事件中樞訊息都包含記錄清單。

每一筆記錄都包含事件名稱、收到事件 Microsoft Defender 全面偵測回應 時間、它所屬的租使用者 (您只會從租使用者) 取得事件,以及 JSON 格式的事件,其屬性稱為 “properties”。

如需 Microsoft Defender 全面偵測回應 事件架構的詳細資訊,請參閱進階搜捕概觀。

在進階搜捕 中,DeviceInfo 數據表有一個名為 MachineGroup 的數據行,其中包含裝置的群組。 這裡也會使用此數據行裝飾每個事件。

數據類型對應

若要取得事件屬性的數據類型,請執行下列步驟:

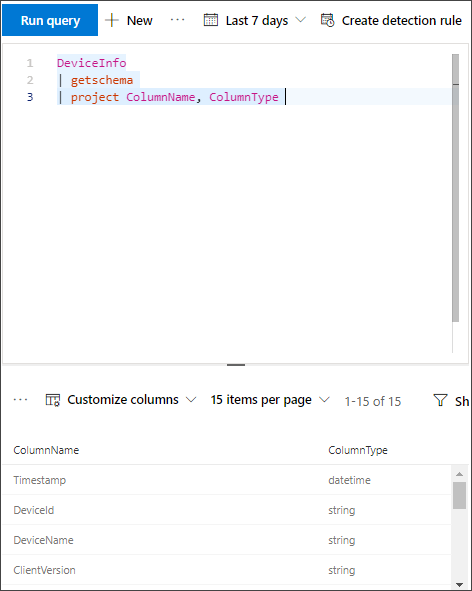

登入 Microsoft Defender 全面偵測回應 並移至 [進階搜捕] 頁面。

執行下列查詢以取得每個事件的資料類型對應:

{EventType} | getschema | project ColumnName, ColumnType

估計初始事件中樞容量

下列進階搜捕查詢可協助根據事件/秒和估計的 MB/秒,提供數據磁碟區輸送量和初始事件中樞容量的粗略估計。建議您在一般上班時間執行查詢,以擷取「實際」輸送量。

let bytes_ = 1000;

union withsource=MDTables MyDefenderTable // TODO: Insert desired tables one by one separated by a comma (for example: DeviceEvents, DeviceInfo) or with a wildcard (Device*)

| where Timestamp > startofday(ago(7d))

| summarize count() by bin(Timestamp, 1m), MDTables

| extend EPS = count_ /60

| summarize avg(EPS), estimatedMBPerSec = avg(EPS) * bytes_ / (1024*1024) by MDTables, bin(Timestamp, 3h)

| summarize avg_EPS=max(avg_EPS), estimatedMBPerSec = max(estimatedMBPerSec) by MDTables

| sort by toint(estimatedMBPerSec) desc

| project MDTables, avg_EPS, estimatedMBPerSec

若要檢查不同的事件中樞限制,請檢閱 Azure 事件中樞 配額和限制。

監視建立的資源

您可以使用 Azure 監視器來監視串流 API 所建立的資源。 如需詳細資訊,請參閱 Azure 監視器中的 Log Analytics 工作區數據匯出。

相關主題

提示

想要深入了解? 請到我們的技術社群中與 Microsoft 安全性社群互動: Microsoft Defender 全面偵測回應技術社群。