概觀:在外部租用戶中使用外部 ID 保護您的應用程式

適用於: 員工租用戶

員工租用戶  外部租用戶 (深入了解)

外部租用戶 (深入了解)

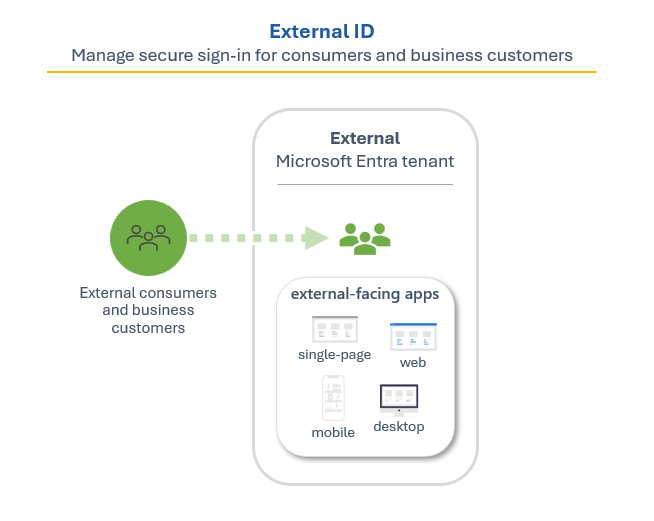

Microsoft Entra 外部 ID 包含 Microsoft 的客戶身分識別和存取管理 (CIAM) 解決方案。 對於想要將應用程式提供給消費者和企業客戶的組織和企業,外部 ID 可讓您輕鬆地新增 CIAM 功能,例如自助式註冊、個人化登入體驗,以及客戶帳戶管理。 由於這些 CIAM 功能內建在 Microsoft Entra ID 中,因此您也會受益於增強的安全性、合規性和延展性等平台功能。

建立專用的外部租用戶

若要將外部 ID 提供給消費者和企業客戶應用程式使用,您必須先為應用程式、資源和客戶帳戶的目錄建立租用戶。

如果您曾使用過 Microsoft Entra ID,則應該熟悉使用包含員工目錄、內部應用程式和其他組織資源的 Microsoft Entra 租用戶。 透過外部 ID,您可以建立遵循標準 Microsoft Entra 租用戶模型,但針對外部情境設定的相異租用戶。 此外部租用戶包含:

目錄:目錄會儲存客戶的認證和設定檔資料。 當消費者或商務客戶註冊您的應用程式時,系統會在您的外部租用戶中為其建立本機帳戶。

應用程式註冊:Microsoft Entra ID 只會針對已註冊的應用程式執行身分識別和存取管理。 註冊您的應用程式會建立信任關係,並可讓您將應用程式與 Microsoft Entra ID 進行整合。

使用者流程:外部租用戶包含您想為客戶提供的自助式註冊、登入及密碼重設體驗。

延伸模組:如果您需要從外部系統新增使用者屬性和資料,則可以為您的使用者流程建立自訂驗證延伸模組。

登入方法:您可以啟用各種登入應用程式的選項,包括使用者名稱和密碼、單次密碼,以及 Google 或 Facebook 身分識別。

加密金鑰:新增及管理用於簽署和驗證權杖、用戶端密碼、憑證和密碼的加密金鑰。

深入了解密碼和一次性密碼登入,以及 Google 和 Facebook 同盟。

您可在外部租用戶中管理的使用者帳戶有兩種類型:

客戶帳戶:代表存取應用程式的客戶帳戶。

系統管理員帳戶:具有公司帳戶的使用者可管理租用戶中的資源,而具有系統管理員角色的使用者也可管理租用戶。 具有工作帳戶的使用者可以建立新的取用者帳戶、重設密碼、封鎖/解除封鎖帳戶,以及設定權限或將帳戶指派給安全性群組。

新增自訂登入

外部 ID 專門用於讓企業支援其客戶使用 Microsoft Entra 平台進行身分識別並存取其應用程式。

將註冊和登入頁面新增至您的應用程式。 快速為您的客戶應用程式新增直覺、適合使用者的註冊及註冊體驗。 透過單一身分識別,客戶可以安全地存取您要讓他們使用的所有應用程式。

使用社交和企業身分識別新增單一登入 (SSO)。 客戶可以選擇社交、企業或受控識別,以使用者名稱和密碼、電子郵件或單次密碼進行登入。

將貴公司商標新增至註冊頁面。 自訂註冊和登入體驗的外觀和風格,包括預設體驗和特定瀏覽器語言的體驗。

輕鬆自訂及擴充註冊流程。 根據您的需求量身打造身分識別使用者流程。 選擇您在註冊期間想要向客戶收集的屬性,或新增您自己的自訂屬性。 如果您應用程式所需的資訊包含在外部系統中,請建立自訂驗證延伸模組,以收集及新增資料至驗證權杖。

整合多個應用程式語言和平台。 您可以利用 Microsoft Entra,快速設定及提供多個應用程式類型、平台和語言的安全品牌驗證流程。

針對您的應用程式使用原生驗證。 使用適用於 iOS 和 Android 的 Microsoft 驗證連結庫 (MSAL),建立適用於行動和傳統型應用程式的流暢驗證體驗。

提供自助帳戶管理。 客戶可以自行註冊您的線上服務、管理其設定檔、刪除其帳戶、註冊多重要素驗證 (MFA) 方法,或在沒有系統管理員或技術支援中心協助的情況下,重設其密碼。

同意您的使用規定和隱私權原則。 您可以在註冊期間提示使用者接受您的條款及條件。 藉由使用客戶使用者屬性,您可以在註冊表單中新增核取方塊,並包含使用規定和隱私權原則的連結。

深入了解如何將登入及註冊新增至您的應用程式以及自訂登入外觀和風格。

設計自助式註冊的使用者流程

您可以藉由將使用者流程新增至您的應用程式,來為您的客戶建立簡單的註冊和登入體驗。 使用者流程會定義客戶遵循的一系列註冊步驟,以及他們可以使用的登入方法 (例如來自 Google 或 Facebook 的電子郵件和密碼、一次性密碼或社交帳戶)。 您也可以在註冊期間從一系列使用者內建屬性中進行選取,或新增您自己的自訂屬性,向客戶收集資訊。

數個使用者流程設定可讓您控制客戶註冊應用程式的方式,包括:

- 登入方法和社交識別提供者 (Google 或 Facebook)

- 要在使用者註冊時收集的屬性,例如名字、郵遞區號或所在國家/地區

- 公司商標和語言自訂

如需設定使用者流程的詳細資訊,請參閱為客戶建立註冊和登入使用者流程。

新增您自己的商務邏輯

外部 ID 是專為提供彈性而設計,可讓您定義驗證流程內特定時間點的動作。 您可以使用自訂驗證延伸模組,將來自外部系統的宣告新增至權杖,然後再發行至您的應用程式。

深入了解如何使用自訂驗證延伸模組來新增您自己的商務邏輯。

Microsoft Entra 安全性與可靠性

外部 ID 代表將企業對消費者 (B2C) 功能整合到 Microsoft Entra 平台。 您可以受益於平台功能,例如更高的安全性、法規合規性,以及調整身分識別與存取管理程式的能力。

Microsoft Entra 安全性。 取得 Microsoft Entra 的所有安全性和資料隱私權優點,包括條件式存取、多重要素驗證和治理。 使用增強式驗證和風險型自適性存取原則來保護對應用程式的存取。 由於客戶是在個別租用戶中進行管理,因此您可以針對通常使用個人和共用裝置的使用者 (而非受控裝置的使用者) 量身訂做存取原則。

Microsoft Entra 可靠性和延展性。 建立高度自訂的登入體驗,並大規模管理客戶帳戶。 利用 Microsoft Entra 效能、復原能力、商務持續性、低延遲和高輸送量,確保良好的客戶體驗。

深入了解外部租用戶中可用的安全性與治理功能。

分析使用者活動和參與狀況

[使用方式與深入解析] 底下的 [應用程式使用者活動] 功能,將提供租用戶中已註冊應用程式的使用者活動和參與度資料分析。 您可以使用這項功能,在 Microsoft Entra 系統管理中心檢視、查詢及分析使用者活動資料。 這有助於您找出可輔助策略決策,並推動業務成長的寶貴深入解析。

深入了解外部租用戶所提供的應用程式使用者活動儀表板。

關於 Azure AD B2C

如果您是新客戶,可能會想知道哪一個解決方案更適合您:Azure AD B2C 或 Microsoft Entra 外部 ID。 若符合下列狀況,請選擇目前的 Azure AD B2C 產品:

您需要立即部署可供實際執行的組建版本。

注意

請記住,新一代 Microsoft Entra 外部 ID 平台代表著 CIAM Microsoft 的未來,快速創新、新特色和功能都將優先於此平台推出。 透過直接採用新一代平台,您將享有快速創新與因應未來架構的優勢。

若符合下列情況,請選擇新一代 Microsoft Entra 外部 ID 平台:

- 您正開始將身分識別從頭建置至應用程式,或處於產品探索的早期階段。

- 快速創新、新特色和新增功能的優勢乃是首要考量。

下一步

- 請參閱我們的訓練、即時示範和影片。

- 深入了解規劃 Microsoft Entra 外部 ID。

- 如需最新的開發人員內容和資源,另請參閱 Microsoft Entra 外部 ID 開發人員中心。