使用權利管理,您可以與組織外部的人員共同作業。 如果您經常與來自特定外部組織的許多使用者共同作業,便可將這些組織的身分識別來源新增為已連線的組織。 擁有一個已連線組織可以簡化來自這些組織的更多人員要求存取權的方式。 本文說明如何新增已連線的組織,使您可以讓組織外部的使用者要求您目錄中的資源。

什麼是已連線的組織?

有關聯的組織是與您有關係的另一個組織。 為了讓該組織中的使用者能夠存取您的資源,例如您的 SharePoint Online 網站或應用程式,您需要在該目錄中為該組織的使用者建立一個對應。 因為在大部分情況下,該組織中的使用者尚未存在於您的 Microsoft Entra 目錄中,所以您可以視需要使用權利管理,將使用者帶入您的 Microsoft Entra 目錄。

若要為任何人提供要求存取的路徑,而且您不確定這些新使用者可能來自哪些組織,則可以為不在目錄中的使用者設定存取套件指派原則。 在該原則中,選取 [所有使用者 (所有連線的組織 + 任何新的外部使用者)] 選項。 如果要求者獲得核准,且不屬於您目錄中的連線組織,系統會自動為其建立連線組織。

若只想要允許來自指定組織的個人要求存取權,請先建立這些已連線的組織。 其次,為不在目錄中的使用者設定存取套件指派原則、選取 [特定的連線組織] 選項,然後選取您建立的組織。

權利管理有四種方式可讓您指定形成連線組織的使用者。 其可以是:

- 另一個 Microsoft Entra 目錄中的使用者 (來自任何 Microsoft 雲端),

- 在其他已為 SAML/WS-Fed 識別提供者 (IdP) 聯盟設定的非 Microsoft 目錄中的使用者,

- 另一個非 Microsoft 組織目錄中的使用者,其電子郵件位址都具有相同的網域名稱,且特定於該組織,或

- 擁有 Microsoft 帳戶的使用者,例如來自網域 live.com 的使用者,如果您有需要與不屬於同一組織的使用者共同作業的商務需求。

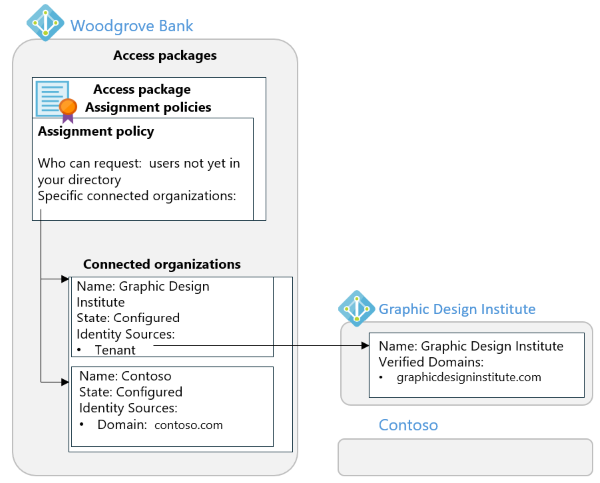

例如,假設您任職於 Woodgrove Bank,而且您想要與兩個外部組織共同作業。 您想要為兩個外部組織的使用者提供相同資源的存取權,但這兩個組織有不同的組態:

- Contoso 尚未使用 Microsoft Entra ID。 Contoso 使用者的電子郵件位址結尾為 contoso.com。

- Graphic Design Institute 使用 Microsoft Entra ID,而且至少有一些使用者具有以 graphicdesigninstitute.com 結尾的使用者主體名稱。

在此情況下,您可以設定兩個已連線的組織,然後使用一個原則設定一個存取套件。

- 確保您已啟用電子郵件一次性密碼 (OTP) 驗證,以便來自尚未屬於 Microsoft Entra 目錄的網域的使用者,在要求存取權或稍後存取您的資源時,使用電子郵件一次性密碼進行驗證。 此外,您可能需要設定您的 Microsoft Entra B2B 外部共同作業設定,以允許外部使用者存取。

- 建立 Contoso 的連接的組織。 指定網域 contoso.com 後,權限管理會辨識出該網域沒有與任何現有的 Microsoft Entra 租用戶相關聯,並且如果使用者以 contoso.com 電子郵件位址的郵件一次性密碼進行驗證,則會辨識來自該連線組織的使用者。

- 為 Graphic Design Institute 建立另一個連線組織。 指定網域 graphicdesigninstitute.com 後,權利管理會辨識有與該網域相關聯的租用戶。

- 在可讓外部使用者要求的目錄中,建立存取套件。

- 在該存取套件中,為尚未在目錄中的使用者建立存取套件指派原則。 在該原則中,選取 [特定的連線組織] 選項,並指定兩個連線組織。 這可讓來自各個組織的使用者使用符合其中一個已連線組織的身分來源來申請存取套件。

- 在具有 contoso.com 網域的使用者主體名稱的外部使用者要求存取套件時,他們會使用電子郵件進行驗證。 此電子郵件網域與 Contoso 相關聯的組織相符,且使用者將可要求使用該套件。 要求之後,外部使用者存取的運作方式會描述如何邀請 B2B 使用者,並為外部使用者指派存取權。

- 此外,使用來自 Graphic Design Institute 租戶的組織帳戶的外部使用者,會與 Graphic Design Institute 連接的組織匹配,並被允許請求存取套件。 此外,由於 Graphic Design Institute 會使用 Microsoft Entra ID,因此主體名稱與新增至 Graphic Design Institute 租用戶的另一個已驗證網域相符的任何使用者,例如新增至租用戶的graphicdesigninstitute.example,也將能夠使用相同的原則來要求存取套件。

來自 Microsoft Entra 目錄或網域的使用者如何驗證取決於驗證類型。 連線組織的驗證類型如下:

- 位於同一個雲端的 Microsoft Entra ID

- 另一個雲端中的 Microsoft Entra ID

- SAML/WS-Fed 識別提供者 (IdP) 同盟

- 一次性密碼 (網域)

- Microsoft 帳戶

如需如何新增連線組織的示範,請觀看下列影片:

檢視已連線組織的清單

以至少作為 [身分識別治理系統管理員] 的身分登入 Microsoft Entra 系統管理中心。

流覽至身分識別治理>權利管理>連結的組織。

在搜尋方塊中,您可以依連線組織的名稱搜尋已連線的組織。 不過,您無法搜尋網域名稱。

新增已連線的組織

若要新增外部 Microsoft Entra 目錄或網域做為已連線的組織,請遵循本節中的指示。

以至少作為 [身分識別治理系統管理員] 的身分登入 Microsoft Entra 系統管理中心。

流覽至身分識別治理>權利管理>連結的組織。

在 [已連線的組織] 頁面上,選取 [新增已連線的組織]。

![[新增已連線的組織] 按鈕](media/entitlement-management-organization/connected-organization.png)

選取 [基本] 索引標籤,然後輸入組織的顯示名稱和描述。

![[新增已連線的組織] [基本資料] 窗格](media/entitlement-management-organization/organization-basics.png)

當您建立新的連線組織時,狀態會自動設定為 [已設定]。 如需已連線組織之狀態屬性的詳細資訊,請參閱已連線組織的狀態屬性

選取 [目錄 + 網域] 索引標籤,然後選取 [新增目錄 + 網域]。

接著 [選取目錄 + 網域] 窗格隨即開啟。

在搜尋方塊中,輸入網域名稱以搜尋 Microsoft Entra 目錄或網域。 您也可以新增未與任何 Microsoft Entra 目錄相關聯的網域。 請務必輸入完整的網域名稱。

驗證組織名稱和驗證類型是否正確。 在能夠存取 MyAccess 入口網站之前,使用者登入取決於其組織的驗證類型。 如果已連線組織的驗證類型是 Microsoft Entra ID,則在該組織目錄 (具有 Microsoft Entra 目錄的任何已驗證網域) 中帳戶的所有使用者,都會登入其目錄,然後可以要求存取允許該連線組織的套件。 如果驗證類型是一次性密碼,這讓具有該網域電子郵件的使用者可造訪 MyAccess 入口網站。 在他們使用密碼進行驗證之後,使用者可以提出要求。

![[選取目錄 + 網域] 窗格](media/entitlement-management-organization/organization-select-directories-domains.png)

注意

Microsoft Entra 企業對企業 (B2B) 的允許或拒絕清單可能會封鎖某些網域的存取。 此外,如果使用者的電子郵件位址與已設定為 Microsoft Entra 驗證的連線組織具有相同的網域,但未向該 Microsoft Entra 目錄進行驗證,則不會被識別為該連線組織的一部分。 如需詳細資訊,請參閱允許或封鎖對特定組織的 B2B 使用者的邀請。

選取 [新增] 以新增 Microsoft Entra 目錄或網域。 您可以新增多個Microsoft Entra 目錄和網域。

新增 Microsoft Entra 目錄或網域之後,請按一下 [選取]。

組織會出現在清單中。

![[目錄 + 網域] 窗格](media/entitlement-management-organization/organization-directory-domain.png)

選取 [贊助者] 索引標籤,然後為這個已連線的組織新增選用的贊助者。

贊助者是已經在您的目錄中的內部或外部使用者,作為與這個連線組織的聯絡窗口。 內部贊助者是您目錄中的成員使用者。 外部贊助者是來自連結組織的來賓使用者,他們之前已經被邀請並且已經在您的目錄中。 當這個連線組織中的使用者要求存取此存取套件時,您可以使用贊助者作為核准者。 如需如何邀請來賓使用者加入目錄的資訊,請參閱新增 Microsoft Entra B2B 共同作業使用者。

當您選取 [新增/移除] 時,有一個窗格會開啟,您可以在其中選擇內部或外部贊助者。 此窗格會顯示您目錄中未篩選的使用者和群組清單。

![[贊助者] 窗格](media/entitlement-management-organization/organization-sponsors.png)

選取 [檢閱 + 建立] 索引標籤、檢閱您的組織設定,然後選取 [建立]。

![[檢閱 + 建立] 窗格](media/entitlement-management-organization/organization-review-create.png)

更新已連接的組織

如果連線組織變更為不同的網域、組織的名稱變更,或您想要變更贊助者,則您可以遵循本節中的指示來更新連線組織。

以至少作為 [身分識別治理系統管理員] 的身分登入 Microsoft Entra 系統管理中心。

流覽至身分識別治理>權利管理>連結的組織。

在 [已連線的組織] 頁面上,選取您要更新的已連線組織。

在線組織的概觀窗格中,選取 [編輯] 來變更組織名稱、描述或狀態。

在 [目錄 + 網域] 窗格中,選取 [更新目錄 + 網域] 以變更為不同的目錄或網域。

在 [贊助者] 窗格中,選取 [新增內部贊助者] 或 [新增外部贊助者],將使用者新增為贊助者。 若要移除贊助者,請選取贊助者,然後在右窗格中選取 [刪除]。

刪除連線組織

如果您不再與外部 Microsoft Entra 目錄或網域建立關聯,或不想再有建議的已連線組織,即可刪除已連線的組織。

以至少作為 [身分識別治理系統管理員] 的身分登入 Microsoft Entra 系統管理中心。

流覽至身分識別治理>權利管理>連結的組織。

在 [已連線的組織] 頁面上,選取您要刪除的已連線組織並加以開啟。

在連線組織的概觀窗格中,選取 [刪除] 以將其刪除。

![已連線的組織 [刪除] 按鈕](media/entitlement-management-organization/organization-delete.png)

以程式設計方式管理連線組織

您也可以使用 Microsoft Graph 來建立、列出、更新及刪除連線組織。 在適當角色中具有所委派 EntitlementManagement.ReadWrite.All 權限的應用程式的使用者可以呼叫 API,來管理 connectedOrganization 物件並為其設定贊助者。

透過 Microsoft PowerShell 管理已連線的組織

您也可以在 PowerShell 中,使用來自適用於 Identity Governance 的 Microsoft Graph PowerShell Cmdlet 模組版本 1.16.0 或更新版本的 Cmdlet 來管理連線組織。

下列腳本說明如何使用 v1.0 Graph 配置檔來擷取所有已連線的組織。 每個回傳的已連線組織都包含名為identitySources的清單,列出該已連線組織的目錄和網域。

Connect-MgGraph -Scopes "EntitlementManagement.ReadWrite.All"

$co = Get-MgEntitlementManagementConnectedOrganization -all

foreach ($c in $co) {

foreach ($i in $c.identitySources) {

write-output $c.Id $c.DisplayName $i.AdditionalProperties["@odata.type"]

}

}

連線組織的狀態屬性

在授權管理中,連線的組織有兩個不同的狀態:已設定和建議。

已設定的連線組織是可充分運作的連線組織,可讓該組織內的使用者存取套件。 若管理員透過 Microsoft Entra 系統管理中心建立新的連線組織,系統預設會處於 [已設定] 狀態,因為管理員已建立並想要使用這個連線組織。 此外,當透過 API 以程式設計方式建立連線組織時,除非明確地設定為另一種狀態,否則預設狀態應為 [已設定]。

已設定的連線組織會顯示在連線組織的選取器中,而且將會包括在以「所有已設定的連線組織」為目標的任何原則範圍內。

已建議的連線組織是已自動建立的連線組織,但尚未讓管理員建立或核准該組織。 若使用者在已設定的連線組織之外註冊存取套件,任何自動建立的連線組織都會處於 [已建議] 狀態,因為租用戶中的管理員不會設定該合作關係。

擬議中的連線組織不屬於任何政策中的「所有配置的連線組織」設定範圍,但只能用於針對特定組織的政策。

只有來自已設定的連線組織的使用者可以要求來自所有已設定組織的使用者可使用的存取套件。 來自擬連線組織的用戶之體驗為其網域彷彿沒有連線的組織;他們只能查看與請求限於其特定組織或任何使用者的存取套件。 若您的租用戶中有允許「所有已設定的連線組織」的政策,請確保您不會將建議的連線組織轉換為已設定的狀態,以便社交身份提供者使用。

注意

在推出這個新功能的過程中,於 09/09/20 之前建立的所有連線組織都被視為 [已設定]。 如果您擁有的存取套件允許來自任何組織的使用者註冊,則應該檢閱在該日期之前建立的已連接組織清單,以確保沒有任何組織被誤分類為 [已設定]。 如果存在一項指派策略,該策略對於所有已設定的連線組織中的使用者不需要核准,那麼不應將社交識別提供者標示為已設定。 管理員可以適當地更新 [狀態] 屬性。 如需指引,請參閱更新連接組織。

注意

在某些情況下,使用者可能會使用其個人帳戶,向社交身份提供者申請存取套件,而該帳戶的電子郵件地址所屬的網域名稱與一個對應於 Microsoft Entra 租用戶的現有連線組織相同。 如果該使用者獲得核准,則會產生代表該網域的新建議連線組織。 在此情況下,請確保使用者改用其組織帳戶來重新申請存取權,入口網站會辨識到這位使用者來自已設定連線的組織,即 Microsoft Entra 租用戶。