在 Privileged Identity Management 中核准或拒絕 Azure 資源角色的要求

Microsoft Entra Privileged Identity Management (PIM) 可讓您將角色設定為需經核准才能啟用,並從您的 Microsoft Entra 組織選擇使用者或群組作為委派的核准者。 我們建議您為每個角色選取兩個或多個核准者,以降低特殊權限角色系統管理員的工作負載。 委派核准者會有 24 小時的時間來核准要求。 如果未在 24 小時內核准要求,符合資格的使用者就必須重新提交新要求。 24 小時核准時間範圍無法進行設定。

依照本文中的步驟核准或拒絕 Azure 資源角色的要求。

檢視擱置的要求

身為委派核准者,若 Azure 資源角色要求正等待您的核准,您會收到電子郵件通知。 您可以在 Privileged Identity Management 中檢視這些擱置的要求。

至少以特殊權限角色管理員身分登入 Microsoft Entra 系統管理中心。

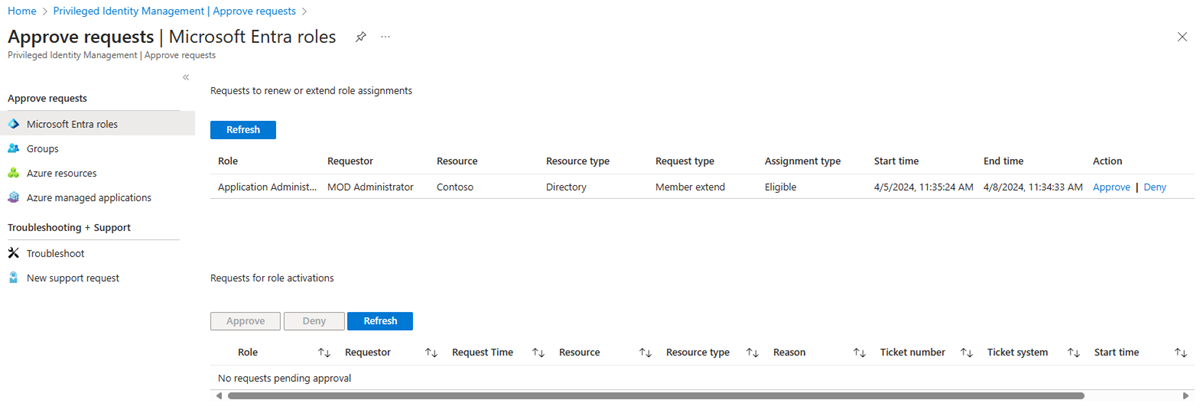

瀏覽至 [身分識別治理] > [Privileged Identity Management] > [核准要求]。

在 [要求啟用角色] 區段中,您會看見正等待您核准的要求清單。

核准要求

- 尋找並選取您要核准的要求。 核准或拒絕頁面隨即出現。

- 在 [理由] 方塊中,輸入業務理由。

- 選取核准。 您將會收到 Azure 的核准通知。

使用 Microsoft ARM API 核准擱置的要求

注意

Microsoft ARM API 目前不支援延伸和更新要求核准

為需要核准的步驟取得識別碼

若要取得任何階段角色指派核准的詳細資料,您可以使用角色指派核准步驟 - 依識別碼取得 REST API。

HTTP 要求

GET https://management.azure.com/providers/Microsoft.Authorization/roleAssignmentApprovals/{approvalId}/stages/{stageId}?api-version=2021-01-01-preview

核准啟用要求步驟

HTTP 要求

PATCH

PATCH https://management.azure.com/providers/Microsoft.Authorization/roleAssignmentApprovals/{approvalId}/stages/{stageId}?api-version=2021-01-01-preview

{

"reviewResult": "Approve", // or "Deny"

"justification": "Trusted User"

}

HTTP 回應

成功的 PATCH 呼叫會產生空回應。

如需詳細資訊,請參閱使用角色指派核准以 REST API 核准 PIM 角色啟用要求

拒絕要求

- 尋找並選取您要核准的要求。 核准或拒絕頁面隨即出現。

- 在 [理由] 方塊中,輸入業務理由。

- 選取 [拒絕]。 表示您拒絕的通知隨即顯示。

工作流程通知

以下是一些工作流程通知相關資訊:

- 當對角色的要求等待核准時,將透過電子郵件通知核准者。 電子郵件通知包括要求的直接連結,核准者可以在其中核准或拒絕。

- 要求由核准或拒絕的第一個核准者解决。

- 當核准這回應要求時,將通知所有核准者該動作。

- 已核准的使用者變成有效角色時,資源管理員會收到通知。

注意

如果資源管理員認為已核准的使用者不應啟用,可以在 Privileged Identity Management 中移除作用中的角色指派。 雖然資源管理員必須是核准者才會收到待核准要求的通知,但他們可以透過檢視 Privileged Identity Management 中的待核准要求,來檢視和取消所有使用者的待核准要求。

下一步

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應