您可以直接將裝置聯結至 Microsoft Entra ID,而不必聯結至內部部署的 Active Directory,同時維持使用者的生產力和安全。 Microsoft Entra 整合適合企業運作,無論是大規模部署或是限域部署。 存取內部部署資源的單一登入 (SSO) 也可用於聯結 Microsoft Entra 的裝置。 如需詳細資訊,請參閱如何在加入 Microsoft Entra 的裝置上實現對內部部署資源的 SSO。

本文將為您提供規劃 Microsoft Entra 聯結實作所需的資訊。

必要條件

本文假設您熟悉 Microsoft Entra ID 中的裝置管理簡介。

規劃您的執行

若要規劃您的 Microsoft Entra 聯結實作,您應該熟悉:

- 檢閱您的案例

- 檢閱您的身分識別基礎結構

- 評估您的裝置管理

- 了解應用程式和資源的考量

- 了解您的佈建選項

- 設定企業狀態漫遊

- 設定條件式存取

檢閱您的案例

Microsoft Entra 聯結可讓您使用 Windows 轉換至雲端優先模型。 如果您打算現代化裝置管理,並降低裝置相關 IT 成本,Microsoft Entra 聯結所提供的絕佳基礎將可讓您達到這些目標。

如果您的目標符合下列準則,請考慮使用 Microsoft Entra 聯結:

- 您想要採用 Microsoft 365 作為使用者的生產力套件。

- 您想要以雲端裝置管理解決方案來管理裝置。

- 您想要為分散於各處的使用者簡化裝置佈建程序。

- 您想要現代化應用程式基礎結構。

檢閱您的身分識別基礎結構

Microsoft Entra 聯結可在受控和同盟環境中運作。 大部分組織會部署受控網域。 受控網域案例不需要設定和管理同盟伺服器,例如 Active Directory 同盟服務 (AD FS)。

受控環境

受控環境可以透過密碼雜湊同步或傳遞驗證與無縫單一登入進行部署。

同盟環境

同盟環境應具有支援 WS-Trust 和 WS-Fed 通訊協定的識別提供者:

- WS-Fed:必須使用此通訊協定,才能將裝置加入 Microsoft Entra ID。

- WS-Trust:必須使用此通訊協定,才能登入已聯結 Microsoft Entra 的裝置。

當您使用 AD FS 時,您必須啟用下列 WS-Trust 端點:/adfs/services/trust/2005/usernamemixed/adfs/services/trust/13/usernamemixed/adfs/services/trust/2005/certificatemixed/adfs/services/trust/13/certificatemixed

如果您的識別提供者不支援這些通訊協定,則 Microsoft Entra 聯結無法原生運作。

注意

目前,Microsoft Entra 加入無法用於配置為以外部驗證提供者作為主要驗證方法的 AD FS 2019。 Microsoft Entra 聯結預設為密碼驗證做為主要方法,這會在此案例中導致驗證失敗

使用者設定

如果您將使用者建立於:

- 內部部署 Active Directory,您必須使用 Microsoft Entra Connect 將其同步至 Microsoft Entra ID。

- Microsoft Entra ID,則不需要額外的設定。

內部環境使用者主體名稱 (UPN) 與 Microsoft Entra UPN 不同,因而不受已聯結 Microsoft Entra 的裝置支援。 如果您的使用者使用內部部署 UPN,您應考慮在 Microsoft Entra ID 中改為使用他們的主要 UPN。

Windows 10 2004 更新開始才支援 UPN 變更。 裝置上具有此更新的使用者在變更其 UPN 之後將不會有任何問題。 針對 Windows 10 2004 更新之前的裝置,使用者會在其裝置上有 SSO 和條件式存取問題。 他們必須透過 [其他使用者] 圖格以其新的 UPN 登入 Windows 來解決此問題。

評估您的裝置管理

支援的裝置

Microsoft Entra 加入

- 支援 Windows 10 和 Windows 11 裝置。

- 不支援舊版的 Windows 或其他作業系統。 如果您有 Windows 7/8.1 裝置,您必須至少升級至 Windows 10,才能部署 Microsoft Entra 加入。

- 支援符合聯邦資訊處理標準 (FIPS) 規範的信賴平台模組 (TPM) 2.0,但不支援 TPM 1.2。 如果您的裝置具有符合 FIPS 規範的 TPM 1.2,則必須先停用它們,才能繼續進行 Microsoft Entra 聯結。 Microsoft 不會提供任何工具來針對 TPM 停用 FIPS 模式,因為其取決於 TPM 製造商。 請連絡您的硬體 OEM 以尋求支援。

建議:一律使用最新的 Windows 版本,以享有更新的功能。

管理平台

已聯結 Microsoft Entra 裝置的裝置管理,以行動裝置管理 (MDM) 平台 (例如 Intune) 和 MDM CSP 為基礎。 從 Windows 10 開始提供內建 MDM 代理程式,可以搭配所有相容的 MDM 解決方案使用。

注意

已聯結 Microsoft Entra 的裝置不支援群組原則,因為其並未連線至內部部署 Active Directory。 只有透過 MDM 才能管理已聯結 Microsoft Entra 的裝置

有兩種方法可用來管理已聯結 Microsoft Entra 的裝置:

- 僅由 MDM 管理 - 裝置由 Intune 之類的 MDM 提供者專門管理。 所有原則都會在 MDM 註冊的過程中提供。 針對 Microsoft Entra ID P1 或 P2 或 EMS 客戶,MDM 註冊是屬於 Microsoft Entra 聯結一部分的自動化步驟。

- 共同管理 - 裝置由 MDM 提供者和 Microsoft Configuration Manager 共同管理。 使用此方法時,為管理特定層面,Microsoft Configuration Manager 代理程式會安裝在 MDM 管理裝置上。

如果您使用的是群組原則,請在 Microsoft Intune 中使用群組原則分析工具,以評估群組原則物件 (GPO) 和 MDM 原則的一致性。

請檢閱支援和不支援的原則,以判斷您是否可使用 MDM 解決方案,而非群組原則。 針對不支援的政策,請考量下列問題:

- Microsoft Entra 已聯結的裝置或使用者是否需要使用不支援的政策?

- 不支援的原則是否適用於雲端驅動的部署中?

如果您的 MDM 解決方案無法透過 Microsoft Entra 應用程式資源庫來啟用,您可以依照 Microsoft Entra 與 MDM 的整合中所列的程序新增該解決方案。

透過共同管理,您可以使用 Microsoft Configuration Manager 管理裝置的特定層面,同時透過 MDM 平台提供原則。 Microsoft Intune 會啟動與 Microsoft Configuration Manager 的共同管理。 如需 Windows 10 或更新版本裝置共同管理的詳細資訊,請參閱什麼是共同管理?。 如果您使用 Intune 以外的 MDM 產品,請向 MDM 提供者洽詢適用的共同管理案例。

建議:針對已聯結 Microsoft Entra 的裝置,請考慮使用僅限 MDM 的管理。

了解應用程式和資源的考量

建議您將應用程式從內部部署移轉至雲端,以獲取較佳的使用者體驗和存取控制。 已聯結 Microsoft Entra 的裝置可以順暢地提供對內部部署和雲端應用程式的存取。 如需詳細資訊,請參閱如何在加入 Microsoft Entra 的裝置上實現對內部部署資源的 SSO。

以下幾節將列出不同應用程式和資源類型的考量。

雲端式應用程式

如果應用程式已新增至 Microsoft Entra 應用程式資源庫,使用者將可透過已聯結 Microsoft Entra 的裝置進行 SSO。 不需要其他設定。 使用者可在Microsoft Edge 和 Chrome 瀏覽器上進行 SSO。 若要使用 Chrome,您必須部署 Windows 10 帳戶延伸模組。

所有符合以下條件的 Win32 應用程式:

- 使用 Web 帳戶管理員 (WAM) 提出權杖要求,則也可在已聯結 Microsoft Entra 的裝置上進行 SSO。

- 不要依賴 WAM,因為它可能會提示使用者進行身份驗證。

內部部署 Web 應用程式

如果您的應用程式是以自訂方式建置或裝載於內部部署,您就必須將其新增至瀏覽器的信任網站,以便:

- 啟用 Windows 整合式驗證以確保其運行

- 為使用者提供無提示的 SSO 體驗。

如果您使用 AD FS,請參閱驗證及管理使用 AD FS 的單一登入。

建議:考慮裝載於雲端 (例如 Azure) 並且與 Microsoft Entra ID 整合,以提供更理想的體驗。

使用舊版通訊協定的內部部署應用程式

如果裝置可存取網域控制站,則使用者可從已聯結 Microsoft Entra 的裝置進行 SSO。

注意

已聯結 Microsoft Entra 的裝置可以順暢地提供對內部部署和雲端應用程式的存取。 如需詳細資訊,請參閱如何在加入 Microsoft Entra 的裝置上實現對內部部署資源的 SSO。

建議:部署 Microsoft Entra 應用程式 Proxy,以啟用這些應用程式的安全存取。

本機網路共用

當裝置能存取內部部署的網域控制器時,貴使用者便可透過已加入 Microsoft Entra 的裝置進行 SSO。 了解如何運作

印表機

建議您部署通用列印,以獲得雲端式列印管理解決方案,而不需要任何內部部署相依性。

使用機器驗證的內部部署應用程式

已聯結 Microsoft Entra 的裝置不支援使用機器驗證的內部部署應用程式。

建議:考慮淘汰這些應用程式,並改用其最新的替代方案。

遠端桌面服務

已聯結 Microsoft Entra 裝置的遠端桌面連線需要主機電腦聯結至 Microsoft Entra 或混合聯結至 Microsoft Entra。 不支援使用未加入網域或非 Windows 的裝置進行遠端桌面連線功能。 如需詳細資訊,請參閱連線至已聯結 Microsoft Entra 的遠端 PC

Windows 10 2004 更新之後,使用者可以從 Microsoft Entra 註冊 Windows 10 或更新版本裝置,使用遠端桌面到另一個已聯結 Microsoft Entra 的裝置。

RADIUS 和 Wi-Fi 驗證

目前,已聯結 Microsoft Entra 的裝置不支援使用內部部署電腦帳戶和憑證進行 RADIUS 驗證來連線到 Wi-Fi 存取點,因為在此情況下 RADIUS 依賴內部部署電腦帳戶。 或者,您可以使用透過 Intune 或使用者認證推送的憑證向 Wi-Fi 進行驗證。

了解您的佈建選項

注意

無法使用系統準備工具 (Sysprep) 或類似的影像工具來部署已加入 Microsoft Entra 的裝置。

您可以使用下列方法來佈建已聯結 Microsoft Entra 的裝置:

- OOBE/設定中的自助模式 - 自助模式下,使用者可以在 Windows 初始化體驗 (OOBE) 期間或透過 Windows 設定進行 Microsoft Entra 加入程序。 如需詳細資訊,請參閱了解如何將您的工作裝置加入組織的網路。

- Windows Autopilot - Windows Autopilot 可讓您預先設定裝置,以提升在 OOBE 中執行 Microsoft Entra 聯結的體驗。 如需詳細資訊,請參閱 Windows Autopilot 概觀。

- 大量註冊 - 大量註冊可讓系統管理員使用大量佈建工具將裝置聯結至 Microsoft Entra。 如需詳細資訊,請參閱 Windows 裝置的批次註冊。

以下是這三種方法的比較

| 元素 | 自助式設定 | Windows 自動駕駛儀 | 大量註冊 |

|---|---|---|---|

| 需要使用者手動設定 | 是的 | 是的 | 不 |

| 需要 IT 投入 | 不 | 是的 | 是的 |

| 適用的流程 | OOBE 和設定 | 僅限 OOBE | 僅限 OOBE |

| 主要使用者的本機系統管理員權限 | 是,依照預設 | 可設定 | 不 |

| 需要裝置 OEM 支援 | 不 | 是的 | 不 |

| 支援的版本 | 1511+ | 1709+ | 1703+ |

請檢閱前表,並檢閱下列有關於採用任一方法的考量,選擇您的一或多個部署方法:

- 使用者是否有精熟的技術可獨自完成設定?

- 這類使用者最適合使用自助模式。 請考慮以 Windows Autopilot 提升使用者體驗。

- 使用者位於遠端還是公司內部?

- 遠端使用者最適合使用自助模式或 Autopilot 輕鬆完成設定。

- 您偏好由使用者驅動還是由管理員管理的設定?

- 由管理員主導的部署更適合用大量註冊來設定裝置,再交給使用者。

- 您是向 1 到 2 個 OEM 購買裝置,還是向許多不同的 OEM 購買裝置?

- 如果從少數幾個也支援 Autopilot 的 OEM 購買,您可以享受與 Autopilot 更緊密的整合帶來的好處。

設定您的裝置設定

Microsoft Entra 系統管理中心可讓您控制組織中已聯結 Microsoft Entra 裝置的部署。 若要設定相關設定,請瀏覽至 Entra ID>裝置>所有裝置>裝置設定。 深入了解

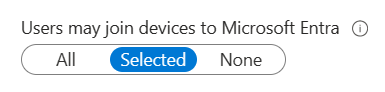

使用者可以將裝置聯結至 Microsoft Entra ID

請根據您部署的範圍,和您要哪些人設定已聯結 Microsoft Entra 的裝置,將此選項設為 [全部] 或 [選取的]。

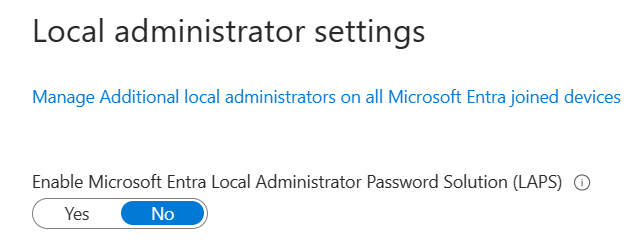

其他本地系統管理員已加入 Microsoft Entra 的裝置上

選擇 [選取的],然後選取您要在所有已加入 Microsoft Entra 的裝置上新增至本機管理員群組的使用者。

需要多重要素驗證 (MFA) 才能聯結裝置

如果您要求使用者在將裝置聯結至 Microsoft Entra ID 時必須執行 MFA,請選取 [是]。

建議:在條件式存取中使用使用者動作註冊或加入裝置,以強制加入裝置時使用 MFA。

設定您的行動性設定

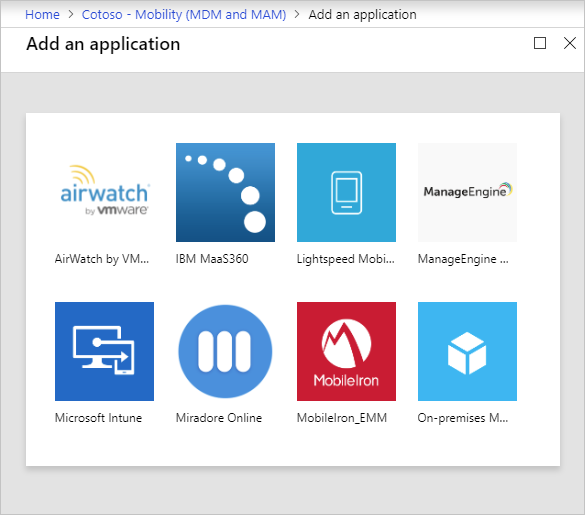

您可能必須先新增 MDM 提供者,才能設定行動性設定。

若要新增 MDM 提供者:

在 [Microsoft Entra ID 頁面] 的 [管理] 區段上,選取

Mobility (MDM and MAM)。選取新增應用程式。

從清單中選取您的 MDM 提供者。

選取您的 MDM 提供者以設定相關設定。

MDM 使用者範圍

根據您的部署範圍選取 [部分] 或 [全部]。

根據您的範圍,會發生下列情況之一:

- 使用者在 MDM 範圍內:如果您具有 Microsoft Entra ID P1 或 P2 訂用帳戶,則會隨著 Microsoft Entra 聯結自動執行 MDM 註冊。 範圍內的所有使用者皆必須具有適當的 MDM 授權。 在此情況下,如果 MDM 註冊失敗,則 Microsoft Entra 加入將回復到原始狀態。

- 使用者不在 MDM 範圍內:如果使用者不在 MDM 範圍內,則 Microsoft Entra 聯結會逕自完成而不進行 MDM 註冊。 此範圍會導致裝置未受管理。

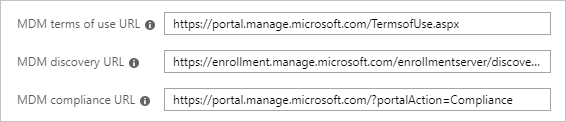

MDM URL

您的 MDM 組態會有三個相關的 URL:

- MDM 使用條款 URL

- MDM 探索 URL

- MDM 合規性網址

每個 URL 都有預先定義的預設值。 如果這些欄位為空白,請連絡 MDM 提供者以取得詳細資訊。

MAM 設定

行動應用程式管理 (MAM) 不適用於 Microsoft Entra 加入。

設定企業狀態漫遊

如果您想要啟用 Microsoft Entra ID 的狀態漫遊,讓使用者可在裝置間同步其設定,請參閱在 Microsoft Entra ID 中啟用企業狀態漫遊。

建議:即使對已混合加入 Microsoft Entra 的裝置,也應啟用此設定。

設定條件式存取

如果您為已聯結 Microsoft Entra 的裝置設定 MDM 提供者,只要裝置受到管理,提供者即會將裝置標示為符合規範。

您可以使用此實作 要求受管理的裝置透過條件式存取來存取雲端應用程式。