在 Microsoft Intune 中建立裝置設定檔

裝置設定檔可讓您新增和設置設定,然後將這些設定推播到貴組織中的裝置。 您在建立原則時有一些選項:

系統管理範本: 在 Windows 10/11 裝置上,這些範本是您設置的 ADMX 設定。 如果您熟悉 ADMX 原則或群組原則物件 (GPO),則使用系統管理範本是使用 Microsoft Intune 的必然步驟。

如需詳細資訊,請移至 [系統管理範本]

基準:在 Windows 10/11 裝置上,這些基準包含預先設定的安全性設定。 如果您想要使用 Microsoft 安全性小組的建議來建立安全性原則,則安全性基準就很適合您。

如需詳細資訊,請移至 [安全性基準]。

[設定] 目錄: 在您的 Apple 和 Windows 裝置上,您可以使用設定目錄來設定裝置功能和設定。 設定目錄具備所有可供使用的設定,且都位於單一個位置。 例如,您可以看到套用至 BitLocker 的所有設定,並建立只著重於 BitLocker 的原則。 在 macOS 裝置上,使用設定目錄來設定 Microsoft Edge 版本 77 和設定。

如需詳細資訊,請移至 [設定] 目錄。

範本: 在 Android、iOS/iPadOS、macOS 和 Windows 裝置上,範本包括設置功能或概念之設定的邏輯分組,如 VPN、電子郵件、kiosk 裝置等。 如果您熟悉如何在 Microsoft Intune 中建立裝置設定原則,那您就是已經在使用這些範本。

如需詳細資訊,包括可用的範本,請移至 使用裝置設定檔在您的裝置上套用功能和設定。

本文內容:

- 列出建立設定檔的步驟。

- 顯示如何新增範圍標籤以「篩選」您的原則。

- 描述 Windows 用戶端裝置上的適用性規則,並示範如何建立規則。

- 在裝置接收設定檔和任何設定檔更新時,擁有關於簽到重新整理周期時間的詳細資訊。

本功能適用於:

- Android

- iOS/iPadOS

- macOS

- Windows

建立設定檔

設定檔會在 Microsoft Intune 系統管理中心 中建立。 在此系統管理中心中,選取 [裝置]。 您有下列選項:

![此螢幕擷取畫面顯示如何選取 [裝置] 以查看您可以在 Microsoft Intune 中設定和管理的內容。](media/device-profile-create/devices-overview.png)

- 概觀: 列出設定檔的狀態,並提供您指派給使用者和裝置之設定檔的詳細資料。

- 監視: 檢查設定檔的狀態為成功或失敗,同時檢視設定檔上的記錄。

- 依平台: 依平台建立和檢視原則及設定檔。 此檢視也可顯示平台特定功能。 例如,選取 [Windows 10 和更新版本]。 您會看到 Windows 特定功能,例如 Windows Update 通道和PowerShell 指令碼。

- 管理裝置: 建立裝置設定檔、上傳自訂 PowerShell 指令碼 以在裝置上執行,以及使用 eSIM 將資料方案新增至裝置。

當您建立設定檔 ([裝置]>[管理裝置]>[設定]>[建立]) 時,請選擇您的平台:

- Android 裝置系統管理員

- Android 企業版

- iOS/iPadOS

- macOS

- Windows 10 和更新版本

- Windows 8.1 和更新版本

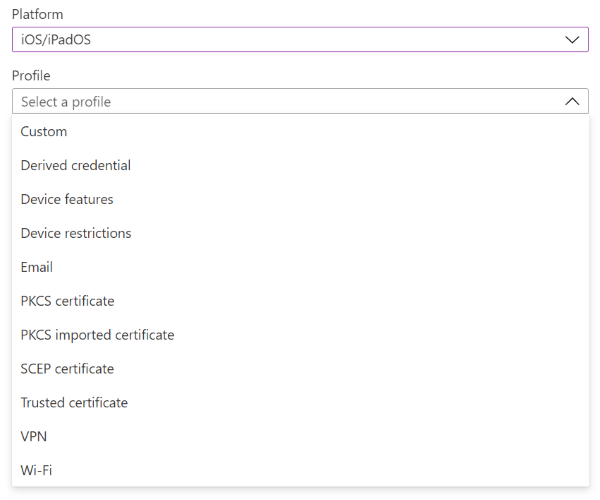

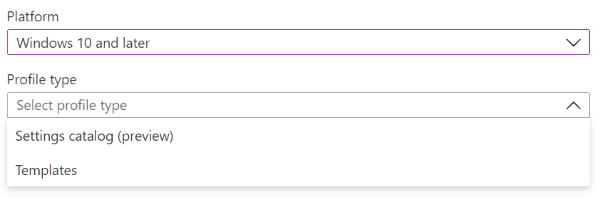

然後,選擇設定檔。 取決於您選擇的平台,您可以設置的設定會有所不同。 下列文章說明不同的設定檔:

- 系統管理範本 (Windows)

- BIOS 組態和其他設定

- 自訂

- 傳遞最佳化 (Windows)

- 衍生認證 (Android 企業版、iOS、iPadOS)

- 裝置功能 (macOS、iOS、iPadOS)

- 裝置韌體設定介面 (DFCI) (Windows)

- 裝置限制

- 網域加入 (Windows)

- 版本升級和模式切換 (Windows)

- 教育 (iOS、iPadOS)

- 電子郵件

- 端點保護 (macOS, Windows)

- 擴充功能 (macOS)

- 資訊站

- 適用於端點的 Microsoft Defender (Windows)

- 行動擴充功能 (MX) 設定檔 (Android 裝置系統管理員)

- 網路界限 (Windows)

- OEMConfig (Android 企業版)

- PKCS 憑證

- PKCS 匯入的憑證

- 喜好設定檔案 (macOS)

- SCEP 憑證

- 安全評定 (教育) (Windows)

- 已共用的多使用者裝置 (Windows)

- 信任的憑證

- VPN

- Wi-Fi

- Windows 健康情況監視

- 有線網路 (macOS)

例如,如果您針對平台選取 [Android 企業版],那您的選項看起來就會類似下列設定檔:

例如,如果您針對平台選取 Windows 10 及更新版本,那您的選項看起來就會類似下列設定檔:

範圍標籤

新增設定之後,您也可以將範圍標籤新增至設定檔。 將標籤篩選條件設定檔的範圍限定到特定的 IT 群組,例如 US-NC IT Team 或 JohnGlenn_ITDepartment。 此外,也會在分散式 IT 中使用。

如需範圍標籤的詳細資訊,以及您可以執行的事項,請移至 針對分散式 IT 使用 RBAC 和範圍標籤。

適用性規則

適用於:

- Windows 11

- Windows 10

適用性規則可讓系統管理員鎖定符合特定準則之群組中的裝置。 例如,您會建立適用於 所有 Windows 10/11 裝置 群組的裝置限制設定檔。 而且,您只想要將設定檔指派給執行 Windows 企業版的裝置。

若要執行這項工作,請建立 適用性規則。 這些規則很適合用於下列案例:

- 您可以使用 Windows 10 教育版 (EDU)。 在 Bellows 大學,您想要鎖定所有介於 RS3 與 RS4 之間的 Windows 10 EDU 裝置。

- 您想要鎖定 Contoso 人力資源中的所有使用者,但只想要 Windows 10 專業版或企業版裝置。

若要處理這些案例,您:

建立包含 Bellows 大學之所有裝置的裝置群組。 在設定檔中,新增適用性規則以便在 OS 最低版本為

16299且最大版本為17134時套用。 將此設定檔指派給 Bellows 大學裝置群組。指派設定檔時,它會套用至介於您輸入的最低和最大版本之間的裝置。 對於不介於您輸入之最低和最大版本之間的裝置,其狀態會顯示為 [不適用]。

建立包含 Contoso 人力資源 (HR) 中所有使用者的使用者群組。 在設定檔中,新增適用性規則,就可以讓它套用至執行 Windows 10 專業版或企業版的裝置。 將此設定檔指派給 HR 使用者群組。

指派設定檔時,會套用至執行 Windows 10 專業版或企業版的裝置。 對於未執行這些版本的裝置,其狀態會顯示為 [不適用]。

如果有兩個設定檔具備完全相同的設定,則會套用不含適用性規則的設定檔。

例如,ProfileA 以 Windows 10 裝置群組為目標、啟用 BitLocker,而且不具備適用性規則。 ProfileB 以相同的 Windows 10 裝置群組為目標、啟用 BitLocker,且具有僅將設定檔套用至 Windows 10 企業版的適用性規則。

指派這兩個設定檔時,會套用 ProfileA,因為它沒有適用性規則。

當您將設定檔指派給群組時,適用性規則會作為篩選條件,而且只會以符合您準則的裝置為目標。

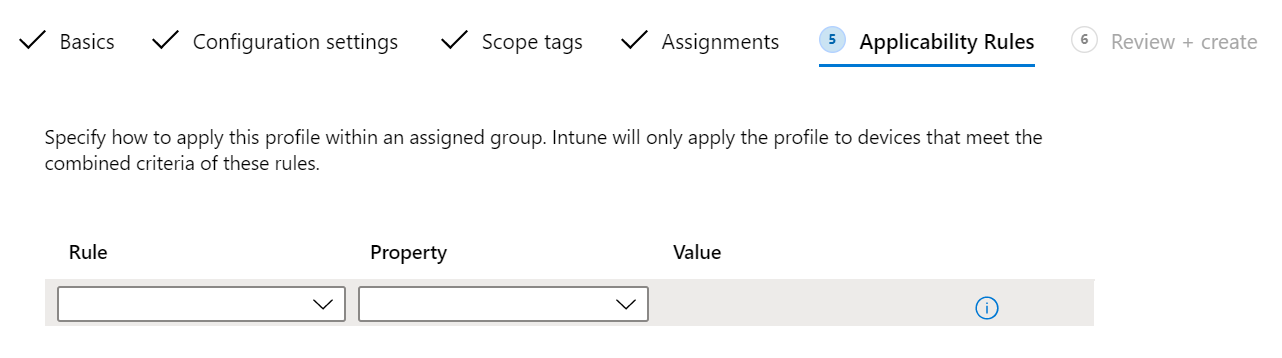

新增規則

在您的原則中,選取 [適用性規則]。 您可以選擇 [規則] 和 [屬性]:

在 [規則] 中,選擇是否要包含或排除使用者或群組。 選項包括:

- 如果有以下情況,請指派設定檔: 包含符合您輸入之準則的使用者或群組。

- 如果有以下情況,請勿指派設定檔: 排除符合您輸入之準則的使用者或群組。

在 [屬性] 中,選擇您的篩選條件。 選項包括:

OS 版本: 在清單中,檢查您想要在規則中包含 (或排除) 的 Windows 用戶端版本。

OS 版本: 輸入您想要在規則中包含 (或排除) 的最 小 和 最大 Windows 用戶端版本號碼。 這兩個值都是必要項目。

例如,您可以輸入

10.0.16299.0(RS3 或 1709) 作為最小的版本,而10.0.17134.0(RS4 或 1803) 則為最大的版本。 或者,您可以更精細地輸入10.0.16299.001為最低版本和10.0.17134.319為最大版本。如需更多版本號碼,請移至 Windows 用戶端版本資訊。

選取 [新增] 以儲存您的變更。

原則重新整理周期時間

Intune 使用不同重新整理週期來檢查組態設定檔的更新。 如果裝置最近註冊,則調查執行的頻率會更高。 原則和設定檔重新整理週期 列出了估計的重新整理時間。

使用者可以隨時開啟公司入口網站應用程式,並同步裝置以立即檢查設定檔更新。

建議

建立設定檔時,請考慮下列建議:

為您的原則命名,您就可以知道是什麼原則及其用途。 所有 合規性原則 和 組態設定檔 都有選用的 [描述] 屬性。 在 [描述] 中,請明確說明並包含資訊,其他人就會知道原則的用途。

部分組態設定檔範例包括:

設定檔名稱: 系統管理範本 - OneDrive 組態設定檔適用於所有的 Windows 10 使用者

設定檔描述: OneDrive 系統管理範本設定檔包含適用於所有 Windows 10 使用者的最低設定和基本設定。 由user@contoso.com建立以防止使用者將組織資料分享到個人的 OneDrive 帳戶。設定檔名稱: 適用於所有 iOS/iPadOS 使用者的 VPN 設定檔

設定檔描述: VPN 設定檔包含適用於所有 iOS/iPadOS 使用者連線到 Contoso VPN 的最低設定和基本設定。 由user@contoso.com建立,就可以讓使用者自動對 VPN 驗證,而不是向使用者提示輸入他們的使用者名稱和密碼。依其工作建立設定檔,例如設置 Microsoft Edge 設定、啟用 Microsoft Defender 防毒軟體設定、封鎖 iOS/iPadOS 越獄裝置等等。

建立套用至特定群組的設定檔,例如行銷、銷售、IT 系統管理員,或依據位置或學校系統。 使用內建功能,包括:

將使用者原則從裝置原則區隔開。

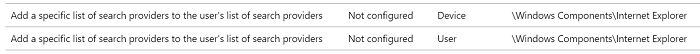

例如, Intune 中的系統管理範本 有數千個 ADMX 設定。 這些範本會顯示設定是否適用於使用者或裝置。 建立系統管理範本時,請將使用者設定指派給使用者群組,並將您的裝置設定指派給裝置群組。

下圖顯示可套用至使用者、套用至裝置,或同時套用至兩者的設定範例:

使用 Intune 中的 Microsoft Copilot 來評估原則、深入了解原則設定及其對使用者與安全性的影響,並比較兩個裝置之間的原則。

如需詳細資訊,請移至 Intune 中的 Microsoft Copilot。

每次建立限制性原則時,請將這項變更傳達給您的使用者。 例如,如果您要將密碼要求從四 (4) 個字元變更為六 (6) 個字元,請先讓您的使用者知道,再指派原則。