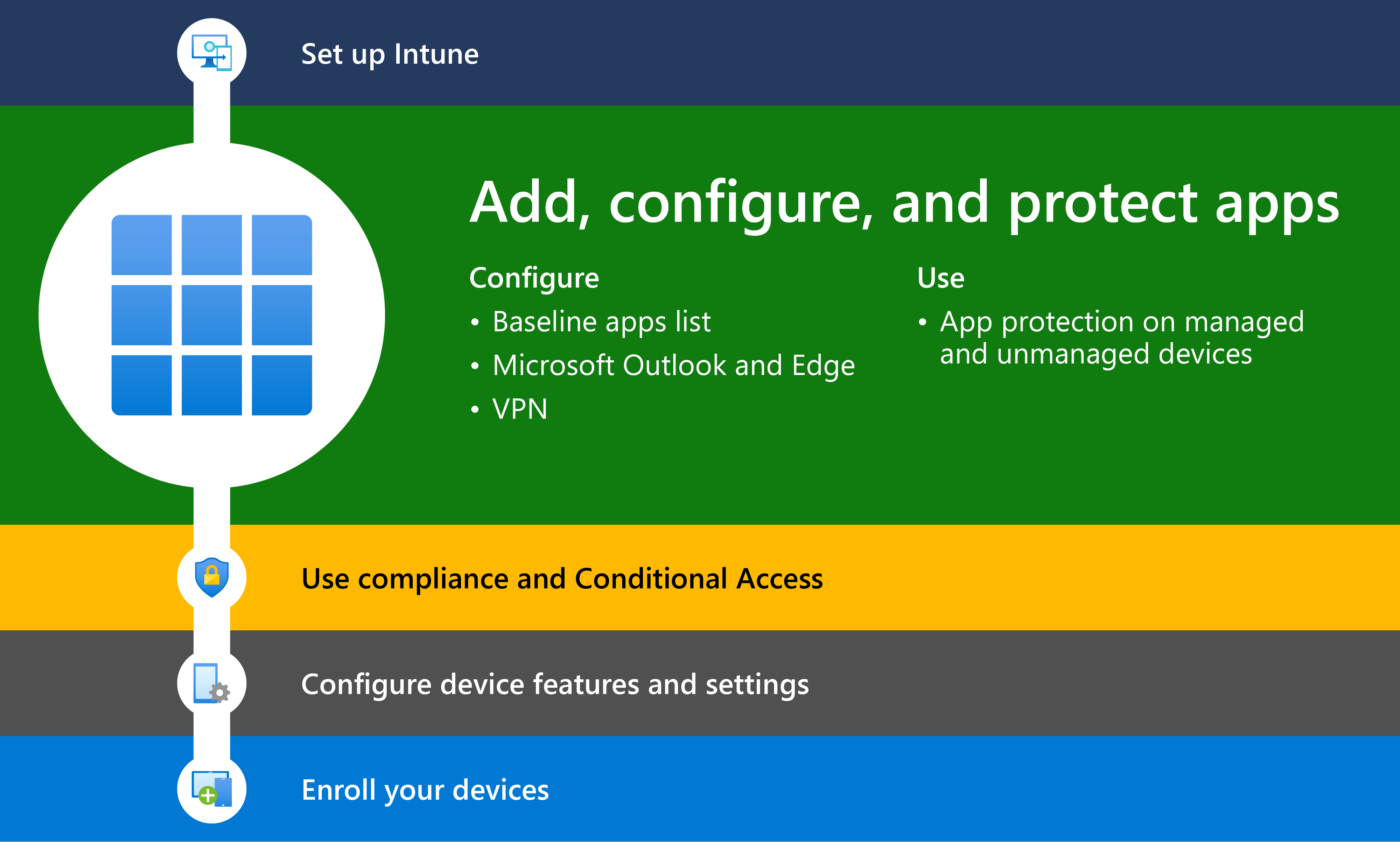

步驟 2 - 使用 Intune 新增、設定及保護應用程式

部署 Intune 的下一個步驟是新增和保護存取組織資料的應用程式。

管理組織中裝置上的應用程式是安全且具生產力的企業生態系統的核心部分。 您可以使用Microsoft Intune來管理公司員工所使用的應用程式。 透過管理應用程式,您可以協助控制公司使用的應用程式,以及應用程式的設定和保護。 這項功能稱為行動應用程式管理 (MAM) 。 Intune 中的 MAM 是設計來保護應用層級的組織資料,包括自訂應用程式和市集應用程式。 應用程式管理可用於組織擁有的裝置和個人裝置上。 搭配個人裝置使用時,只會管理與組織相關的存取和資料。 這種類型的應用程式管理稱為 MAM,不需要註冊 (MAM-WE) ,或從使用者的觀點來看,將您自己的裝置 (BYOD) 。

MAM 組態

使用沒有限制的應用程式時,公司和個人資料可能會交集在一起。 公司資料最終可能會位於個人儲存體等位置,或傳輸至您 Purview 以外的應用程式,並導致資料遺失。 在不註冊裝置或Intune MDM + MAM的情況下使用 MAM的主要原因之一,是協助保護貴組織的資料。

Microsoft Intune支援兩個 MAM 組態:

不含裝置管理的 MAM

此設定可讓您組織的應用程式由 Intune 管理,但不會註冊要由 Intune 管理的裝置。 此設定通常稱為 沒有裝置註冊的 MAM,或 MAM-WE。 IT 系統管理員可以在未向 Intune 行動裝置管理 (MDM) 註冊的裝置上使用 Intune 設定和保護原則來管理使用 MAM 的應用程式。

注意事項

此設定包括在向協力廠商企業行動管理 (EMM) 提供者註冊的裝置上,使用 Intune 管理應用程式。 您可以使用與任何 MDM 解決方案無關的 Intune 應用程式保護原則。 無論是否在裝置備管理解決方案中註冊裝置,這種獨立性可以幫助您保護公司的資料。 藉由實作應用程式層級原則,您可以限制公司資源的存取權,並將資料保留在 IT 部門的範圍內。

行動應用程式管理 (MAM) 很適合用來協助保護組織成員用於個人和工作工作的行動裝置上的組織資料。 在確保貴組織的成員能夠提高生產力的同時,您想要防止資料遺失、刻意和無意。 您也想要保護從不受您管理之裝置存取的公司資料。 MAM 可讓您管理和保護應用程式內的組織資料。

提示

許多生產力應用程式 (例如 Microsoft Office 應用程式) 都可由 Intune MAM 管理。 請參閱可公開使用的 Microsoft Intune 受保護應用程式官方清單。

對於未在任何 MDM 解決方案中註冊的 BYOD 裝置,應用程式保護原則可協助保護應用層級的公司資料。 但是,要注意有某些限制,像是:

- 您無法將應用程式部署到裝置。 終端使用者必須從市集取得應用程式。

- 您無法在這些裝置上佈建憑證設定檔。

- 您無法在這些裝置上佈建公司Wi-Fi和 VPN 設定。

如需 Intune 中應用程式保護的詳細資訊,請參閱應用程式防護原則概觀。

使用裝置管理的 MAM

此設定可讓您管理組織的應用程式和裝置。 此設定通常稱為 MAM + MDM。 IT 系統管理員可以在已向 Intune MDM 註冊的裝置上使用 MAM 來管理應用程式。

除了 MAM 之外,MDM 也可確保裝置受到保護。 您可以要求 PIN 碼以存取裝置,或是將受管理應用程式部署到裝置。 您也可以透過 MDM 解決方案將應用程式部署到裝置,讓您更充分掌控應用程式管理。

搭配應用程式防護原則使用 MDM 還有其他好處,而且公司可以同時使用具有和不具有 MDM 的應用程式防護原則。 例如,貴組織的成員可以同時擁有公司所簽發的電話,以及他們自己的個人平板電腦。 公司電話可以在 MDM 中註冊,並受到應用程式保護原則的保護,而個人裝置只能受到應用程式保護原則的保護。

在使用 MDM 服務的已註冊裝置上,應用程式保護原則可以新增額外的保護層。 例如,使用者使用其組織認證登入裝置。 使用該組織資料時,應用程式防護原則會控制資料的儲存和共用方式。 當使用者使用其個人身分識別登入時,不會套用這些相同的保護 (存取和限制) 。 如此一來,IT 即可控制組織資料,而終端使用者則可保有其個人識別資訊的控制權和隱私權。

MDM 解決方案藉由提供下列專案來增加價值:

- 註冊裝置

- 將應用程式部署至裝置

- 提供持續的裝置合規性與管理

應用程式防護原則會藉由提供下列專案來增加價值:

- 協助保護公司資料免于洩漏至取用者應用程式和服務

- 將另 存新檔、 剪貼簿或 PIN等限制套用至用戶端應用程式

- 視需要從應用程式抹除公司資料,而不從裝置移除這些應用程式

使用 Intune 的 MAM 優點

在 Intune 中管理應用程式時,系統管理員可以執行下列動作:

- 保護應用層級的公司資料。 您可以新增行動應用程式,並將其指派給使用者群組和裝置。 這可讓您的公司資料在應用層級受到保護。 您可以保護受控和非受控裝置上的公司資料,因為行動應用程式管理不需要裝置管理。 此管理會以使用者身分識別為中心,這會對移除裝置管理的需求。

- 將應用程式設定為在啟用特定設定時啟動或執行。 此外,您可以更新裝置上已存在的應用程式。

- 指派原則以限制存取,並防止資料在組織外部使用。 您可以根據組織的需求選擇這些原則的設定。 例如,您可以:

- 需要 PIN 碼才能在工作環境中開啟應用程式。

- 禁止受管理的應用程式在經過越獄或 Root 的裝置上執行

- 控制應用程式之間的資料共用。

- 使用資料重新配置原則防止將公司應用程式資料儲存到個人儲存位置,例如儲存 組織資料的複本,以及 限制剪下、複製和貼上。

- 支援各種平臺和作業系統上的應用程式。 每個平臺都不同。 Intune 會特別針對每個支援的平臺提供可用的設定。

- 請參閱有關使用哪些應用程式的報告,並追蹤其使用量。 此外,Intune 還提供端點分析來協助您評估和解決問題。

- 只移除應用程式中的組織資料,以進行選擇性抹除。

- 請確定個人資料與受控資料分開。 使用者生產力不會受到影響,且在個人內容中使用應用程式時不會套用原則。 這些原則只會套用在工作內容中,讓您能夠保護公司資料,而不需要觸碰個人資料。

將應用程式新增至 Intune

將應用程式提供給組織時的第一個步驟是先將應用程式新增至 Intune,再從 Intune 將應用程式指派給裝置或使用者。 雖然您可以使用許多不同的應用程式類型,但基本程式是相同的。 使用 Intune,您可以新增不同的應用程式類型,包括內部撰寫 (企業營運) 、市集的應用程式、內建的應用程式,以及 Web 上的應用程式。

貴公司應用程式和裝置的使用者 (公司的員工) 可能有數個應用程式需求。 將應用程式新增至 Intune 並提供給您的員工使用之前,您可能會發現評估和瞭解一些應用程式基本概念很有説明。 有各種類型的應用程式可供 Intune 使用。 您必須判斷公司使用者所需的應用程式需求,例如您的員工所需的平臺和功能。 您必須判斷是要使用 Intune 來管理裝置, (包括應用程式) ,還是讓 Intune 管理應用程式而不管理裝置。 此外,您也必須判斷您的員工所需的應用程式和功能,以及需要這些應用程式和功能的人員。 本文中的資訊可協助您開始使用。

將應用程式新增至 Intune 之前,請考慮檢閱支援應用程式類型並評估您的應用程式需求。 如需詳細資訊,請參閱將應用程式新增至Microsoft Intune。

提示

若要進一步瞭解 Intune 的應用程式類型、應用程式購買和應用程式授權,請參閱針對Microsoft Intune購買和新增應用程式解決方案。 此解決方案內容也提供評估應用程式需求、建立應用程式類別、購買應用程式,以及新增應用程式的建議步驟。 此外,此解決方案內容說明如何管理應用程式和應用程式授權。

新增 Microsoft 應用程式

Intune 包含一些以您用於 Intune 的 Microsoft 授權為基礎的 Microsoft 應用程式。 若要深入瞭解包含 Intune 的不同 Microsoft 企業授權,請參閱Microsoft Intune授權。 若要比較 Microsoft 365 提供的不同 Microsoft 應用程式,請參閱 Microsoft 365 提供的授權選項。 若要查看每個方案的所有選項 (包括可用的 Microsoft 應用程式) ,請下載完整的Microsoft 訂用帳戶比較資料表,並找出包含Microsoft Intune的方案。

其中一個可用的應用程式類型為適用於 Windows 10 裝置的 Microsoft 365 Apps。 藉由在 Intune 中選取此應用程式類型,您可以將 Microsoft 365 應用程式指派並安裝到您管理的執行Windows 10裝置。 如果您擁有應用程式的授權,您也可以為Microsoft Project Online桌面用戶端和 Microsoft Visio Online 方案 2 指派和安裝應用程式。 可用的 Microsoft 365 應用程式會在 Azure 內 Intune 主控台的應用程式清單中顯示為單一專案。

將下列核心 Microsoft 應用程式新增至 Intune:

- Microsoft Edge

- Microsoft Excel

- Microsoft Office

- Microsoft OneDrive

- Microsoft OneNote

- Microsoft Outlook

- Microsoft PowerPoint

- Microsoft SharePoint

- Microsoft Teams

- Microsoft To-Do

- Microsoft Word

如需將 Microsoft 應用程式新增至 Intune 的詳細資訊,請移至下列主題:

新增市集應用程式 (選擇性)

Intune 主控台內顯示的許多標準市集應用程式都免費可供您新增和部署至組織成員。 此外,您可以為每個裝置平臺購買市集應用程式。

下表提供市集應用程式可用的不同類別:

| 市集應用程式類別 | 說明 |

|---|---|

| 免費市集應用程式 | 您可以自由地將這些應用程式新增至 Intune,並將它們部署到組織的成員。 這些應用程式不需要任何額外的使用成本。 |

| 購買的應用程式 | 您必須先購買這些應用程式的授權,才能新增至 Intune。 Windows、iOS、Android) (每個裝置平臺都提供標準方法來購買這些應用程式的授權。 Intune 提供方法來管理每個使用者的應用程式授權。 |

| 需要應用程式開發人員帳戶、訂用帳戶或授權的應用程式 | 您可以從 Intune 免費新增和部署這些應用程式,不過應用程式可能需要應用程式廠商的帳戶、訂用帳戶或授權。 如需支援 Intune 管理功能的應用程式清單,請參閱 合作夥伴生產力應用程式 和 合作夥伴 UEM 應用程式。 注意: 針對可能需要帳戶、訂用帳戶或授權的應用程式,您必須連絡應用程式廠商以取得特定應用程式詳細資料。 |

| Intune 授權隨附的應用程式 | 您與Microsoft Intune搭配使用的授權可能包含您所需的應用程式授權。 |

注意事項

除了購買應用程式授權之外,您還可以建立 Intune 原則,讓終端使用者將個人帳戶新增至其裝置,以購買非受控應用程式。

如需將 Microsoft 應用程式新增至 Intune 的詳細資訊,請移至下列主題:

- 將 Microsoft Store 應用程式新增至 Microsoft Intune

- 將 iOS 市集應用程式新增至 Microsoft Intune

- 將 Android 市集應用程式新增至 Microsoft Intune

使用 Intune 設定應用程式

應用程式設定原則可讓您選取原則的組態設定,協助您排除應用程式設定問題。 然後,該原則會指派給使用者,然後再執行特定應用程式。 然後在使用者裝置上設定應用程式時,會自動提供這些設定。 終端使用者不需要採取動作。 每個應用程式的組態設定都是獨特的。

您可以建立並使用應用程式設定原則,為 iOS/iPadOS 或 Android 應用程式提供組態設定。 這些組態設定可允許使用應用程式組態和管理來自訂應用程式。 組態原則設定會在應用程式檢查這些設定時使用,通常是在應用程式第一次執行時。

例如,應用程式組態設定可能需要您指定下列任何詳細資料:

- 自訂連接埠號碼

- 語言設定

- 安全性設定

- 商標設定,例如公司標誌

如果終端使用者改為輸入這些設定,則可能會不正確地執行此動作。 應用程式設定原則可協助提供企業間的一致性,並減少使用者嘗試自行設定設定的技術服務人員呼叫。 透過使用應用程式組態原則,可以更容易且更快速地採用新應用程式。

應用程式的開發人員最終會決定可用的組態參數。 應檢閱應用程式廠商的檔,以查看應用程式是否支援設定,以及有哪些組態可供使用。 針對某些應用程式,Intune 會填入可用的組態設定。

如需應用程式設定的詳細資訊,請移至下列主題:

設定 Microsoft Outlook

iOS 版 Outlook 和 Android 應用程式的設計目的是要讓組織中的使用者透過將電子郵件、行事曆、連絡人和其他檔案結合在一起,從其行動裝置執行更多動作。

當您訂閱 Enterprise Mobility + Security 套件時,可以使用 Microsoft 365 資料最豐富且最廣泛的保護功能,其中包括 Microsoft Intune 和 Microsoft Entra ID P1 或 P2 功能,例如條件式存取。 您至少會想要部署條件式存取原則,以允許從行動裝置連線到 iOS 和 Android 版 Outlook,以及可確保共同作業體驗受到保護的 Intune 應用程式保護原則。

如需設定 Microsoft Outlook 的詳細資訊,請移至下列主題:

設定 Microsoft Edge

iOS 和 Android 版 Edge 的設計目的是要讓使用者瀏覽網頁並支援多重身分識別。 使用者可以新增工作帳戶和個人帳戶以進行瀏覽。 這兩個身分識別之間有完整的區隔,就像其他 Microsoft 行動應用程式所提供的一樣。

如需設定 Microsoft Edge 的詳細資訊,請移至下列主題:

設定 VPN

虛擬私人網路 (VPN) 允許使用者從遠端存取組織資源,包括從住家、旅館、旅館等。 在Microsoft Intune中,您可以使用應用程式設定原則,在 Android Enterprise 裝置上設定 VPN 用戶端應用程式。 然後,使用其 VPN 設定將此原則部署至組織中的裝置。

您也可以建立特定應用程式所使用的 VPN 原則。 此功能稱為個別應用程式 VPN。 當應用程式處於作用中狀態時,它可以連線到 VPN,並透過 VPN 存取資源。 當應用程式不在使用中時,不會使用 VPN。

如需設定電子郵件的詳細資訊,請移至下列主題:

使用 Intune 保護應用程式

應用程式防護應用程式) (原則是確保組織資料保持安全或包含在受控應用程式中的規則。 原則可以是當使用者嘗試存取或移動「企業」資料時所強制執行的規則,或當使用者位於應用程式內時所禁止或監視的一組動作。 受管理應用程式是已套用應用程式防護原則的應用程式,且可由 Intune 管理。

行動應用程式管理 (MAM) 應用程式保護原則可讓您管理和保護應用程式內的組織資料。 許多生產力應用程式 (例如 Microsoft Office 應用程式) 都可由 Intune MAM 管理。 請參閱可公開使用的 Microsoft Intune 受保護應用程式官方清單。

Intune 提供行動應用程式安全性的主要方式之一是透過原則。 應用程式防護原則可讓您執行下列動作:

- 使用Microsoft Entra身分識別來隔離組織資料與個人資料。 因此,個人資訊會與組織 IT 感知隔離。 使用組織認證存取的資料會獲得額外的安全性保護。

- 限制使用者可對組織資料採取的動作,例如複製和貼上、儲存和檢視,以協助保護個人裝置上的存取。

- 在已在 Intune 註冊、註冊于另一個行動裝置管理 (MDM) 服務,或未在任何 MDM 服務中註冊的裝置上建立和部署。

注意事項

應用程式防護原則是設計來將一致套用到一組應用程式,例如在所有 Office 行動應用程式上套用原則。

組織可以同時使用具有和不含 MDM 的應用程式保護原則。 例如,假設員工同時使用公司發行的平板電腦,以及自己的個人電話。 公司平板電腦已在 MDM 中註冊,並受到應用程式保護原則的保護,而其個人手機僅受應用程式保護原則保護。

如需 Intune 中應用程式保護的詳細資訊,請移至下列主題:

應用程式保護層級

隨著更多組織實作行動裝置策略來存取公司或學校資料,防止資料外泄變得至關重要。 Intune 的行動應用程式管理解決方案是應用程式保護原則 (應用程式) ,以防範資料外泄。 APP 是確保組織資料安全或包含在受控應用程式中的規則,不論裝置是否已註冊。

設定應用程式保護原則時,可用的不同設定和選項可讓組織根據其特定需求自訂保護。 由於此彈性,實作完整案例所需的原則設定排列可能不明顯。 為了協助組織排定用戶端端點強化工作的優先順序,Microsoft 為Windows 10中的安全性設定引進了新的分類法,而 Intune 針對其應用程式資料保護架構運用類似的分類法來管理行動應用程式。

應用程式資料保護組態架構會組織成三個不同的組態案例:

層級 1 企業基本資料保護 – Microsoft 建議將此設定作為企業裝置的最低資料保護設定。

層級 2 企業增強型資料保護 – Microsoft 建議針對使用者存取敏感或機密資訊的裝置使用此設定。 此設定適用于大部分存取公司或學校資料的行動使用者。 某些控制項可能會影響使用者體驗。

層級 3 企業高資料保護 – Microsoft 建議針對組織所執行且具有較大或更複雜安全性小組的裝置,或針對具有唯一高風險的特定使用者或群組, (處理未經授權洩漏會對組織) 造成大量資料遺失之高敏感性資料的使用者進行這項設定。 可能以資金高且複雜的敵人為目標的組織應該想要進行此設定。

基本應用程式保護 (層級 1)

Intune (層級 1) 中的基本應用程式保護是企業行動裝置的最低資料保護設定。 此設定會藉由要求 PIN 存取公司或學校資料、加密公司或學校帳戶資料,以及提供選擇性抹除學校或公司資料的功能,來取代基本Exchange Online裝置存取原則的需求。 不過,與Exchange Online裝置存取原則不同,下列應用程式保護原則設定會套用至原則中選取的所有應用程式,藉此確保資料存取受到行動訊息案例以外的保護。

層級 1 中的原則會強制執行合理的資料存取層級,同時將對使用者的影響降到最低,並在Microsoft Intune內建立應用程式保護原則時鏡像預設的資料保護和存取需求設定。

如需基本應用程式保護的特定資料保護、存取需求和條件式啟動設定,請移至下列主題:

增強的應用程式保護 (層級 2)

Intune 中增強的應用程式保護 (層級 2) 是建議為使用者存取更敏感資訊之裝置的標準資料保護設定。 這些裝置是現今企業中的自然目標。 這些建議不會假設有大量高技能的安全性從業人員,因此大部分的企業組織都應該能夠存取這些建議。 此組態會藉由限制資料傳輸案例和要求最低作業系統版本,來擴充層級 1 中的設定。

層級 2 中強制執行的原則設定包含針對層級 1 建議的所有原則設定,但只會列出下列已新增或變更的設定,以實作比層級 1 更多的控制項和更複雜的設定。 雖然這些設定可能會對使用者或應用程式產生稍微較高的影響,但其強制執行的資料保護層級更符合使用者在行動裝置上存取敏感性資訊所面臨的風險。

如需增強應用程式保護的特定資料保護和條件式啟動設定,請移至下列主題:

高應用程式保護 (層級 3)

Intune (層級 3) 的高應用程式保護是建議的資料保護設定,以作為具有大型和複雜安全性組織之組織的標準,或針對將以攻擊者唯一為目標的特定使用者和群組。 這類組織通常會以資金高且複雜的敵人為目標,因此值得說明其他條件約束和控制項。 此設定會藉由限制其他資料傳輸案例、增加 PIN 設定的複雜度,以及新增行動威脅偵測,來擴充層級 2 中的設定。

層級 3 中強制執行的原則設定包含針對層級 2 建議的所有原則設定,但只會列出下列已新增或變更的設定,以實作比層級 2 更多的控制項和更複雜的設定。 這些原則設定可能會對使用者或應用程式造成重大影響,強制執行與目標群組織所面臨風險相符的安全性層級。

如需基本應用程式保護的特定資料保護、存取需求和條件式啟動設定,請移至下列主題:

保護受管理裝置上的 Exchange Online 電子郵件

您可以使用裝置合規性原則搭配條件式存取,以確保貴組織的裝置只有在受 Intune 管理並使用已核准的電子郵件應用程式時,才能存取Exchange Online電子郵件。 您可以建立 Intune 裝置合規性政策,以設定裝置必須符合才能視為符合規範的條件。 您也可以建立Microsoft Entra條件式存取原則,要求裝置在 Intune 中註冊、遵守 Intune 原則,以及使用核准的 Outlook 行動應用程式來存取Exchange Online電子郵件。

如需保護Exchange Online的詳細資訊,請移至下列主題:

使用應用程式保護原則的使用者需求

下列清單提供在 Intune 管理的應用程式上使用應用程式保護原則的使用者需求,包括:

- 終端使用者必須具有Microsoft Entra帳戶。 請參閱新增使用者並將系統管理許可權授與 Intune,以瞭解如何在Microsoft Entra識別碼中建立 Intune 使用者。

- 使用者必須擁有指派給其Microsoft Entra帳戶的Microsoft Intune授權。 請 參閱管理 Intune 授權 ,以瞭解如何將 Intune 授權指派給使用者。

- 使用者必須屬於應用程式保護原則的目標安全性群組。 相同的應用程式保護原則必須針對所使用的特定應用程式。 應用程式防護原則可以在 Microsoft Intune系統管理中心建立和部署。 安全性群組目前可在Microsoft 365 系統管理中心中建立。

- 終端使用者必須使用其Microsoft Entra帳戶登入應用程式。

遵循建議的最低基準原則

- 設定Microsoft Intune

- 🡺 新增、設定及保護應用程式 (您在這裡)

- 規劃合規性政策

- 設定裝置功能

- 註冊裝置

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應