設定 Android 上適用於端點的 Microsoft Defender 功能

適用於:

在 Android 上使用適用於端點的 Defender 的條件式存取

在 Android 上 適用於端點的 Microsoft Defender,以及 Microsoft Intune 和 Microsoft Entra ID,可根據裝置風險層級強制執行裝置合規性和條件式存取原則。 適用於端點的Defender是可透過 Intune部署的Mobile Threat Defense (MTD) 解決方案。

如需如何在Android和條件式存取上設定適用於端點的Defender的詳細資訊,請參閱適用於端點和 Intune的Defender。

設定自訂指標

注意事項

適用於 Android 上的適用於端點的 Defender 僅支援建立 IP 位址和 URL/網域的自定義指標。

適用於 Android 上的適用於端點的 Defender 可讓系統管理員設定自定義指標,以支援 Android 裝置。 如需如何設定自定義指標的詳細資訊,請參閱 管理指標。

設定 Web 保護

適用於 Android 上的適用於端點的 Defender 可讓 IT 系統管理員設定 Web 保護功能。 這項功能可在 Microsoft Intune 系統管理中心內取得。

Web 保護 有助於保護裝置免於遭受 Web 威脅,並保護使用者免於遭受網路釣魚攻擊。 Web 保護中支援 (URL 和 IP 位址) 的反網路釣魚和自定義指標。 行動平臺目前不支援 Web 內容篩選。

注意事項

適用於 Android 上的適用於端點的 Defender 會使用 VPN 來提供 Web 保護功能。 此 VPN 不是一般 VPN。 而是本機/自我迴圈 VPN,不會將流量帶出裝置。

如需詳細資訊, 請參閱在執行 Android 的裝置上設定 Web 保護。

網路保護

這項功能可保護惡意 Wi-Fi 相關威脅和惡意憑證,這些是 Wi-Fi 網路的主要攻擊媒介。 系統管理員可以在 Microsoft Intune 系統管理中心列出證書頒發機構單位 (CA) 和私人根 CA 憑證,並與端點建立信任。 它可為使用者提供連線到安全網路的引導式體驗,並在偵測到相關威脅時通知使用者。

它包含數個系統管理控制件,可提供彈性,例如能夠從 Microsoft Intune 系統管理中心內設定功能,以及新增受信任的憑證。 系統管理員可以啟用 隱私權控制 ,以設定從 Android 裝置傳送到適用於端點的 Defender 的數據。

預設會停用端點 Microsoft Defender 中的網路保護。 系統管理員可以使用下列步驟 ,在Android裝置中設定網路保護。

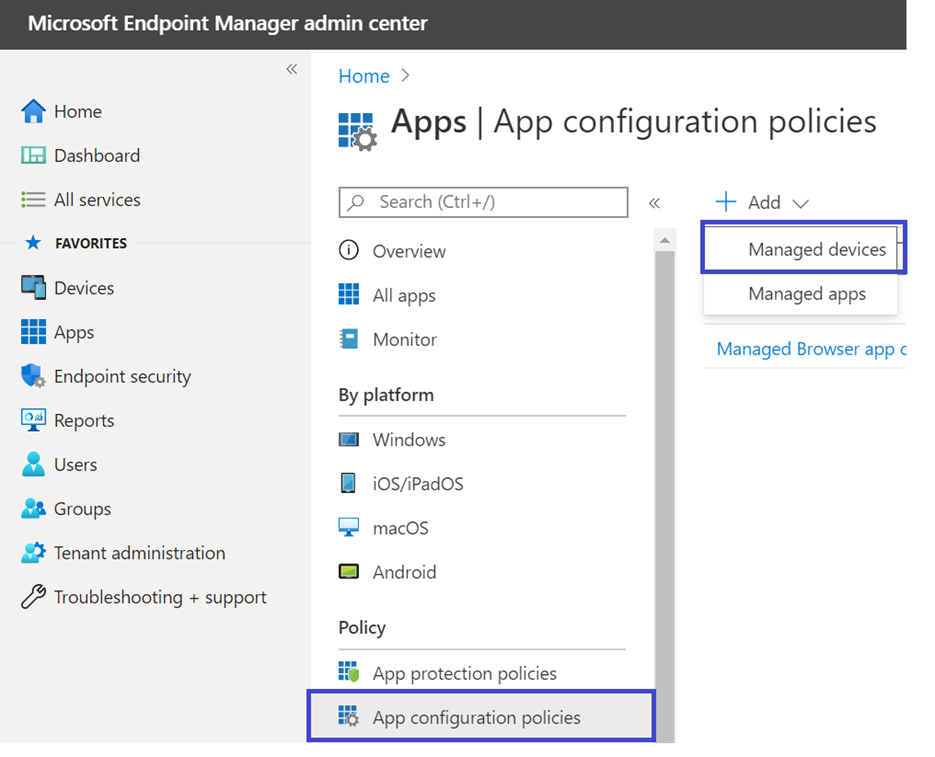

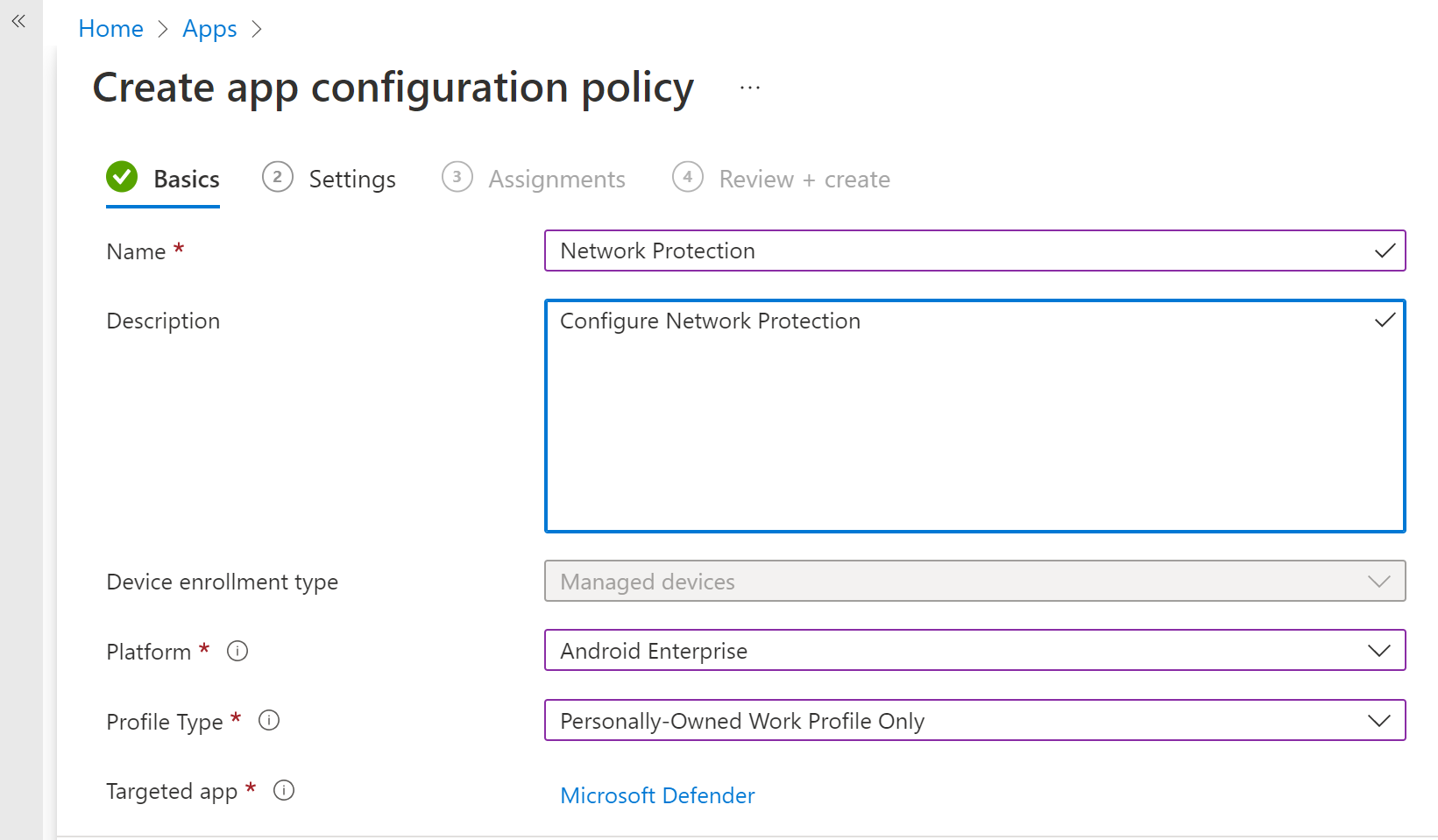

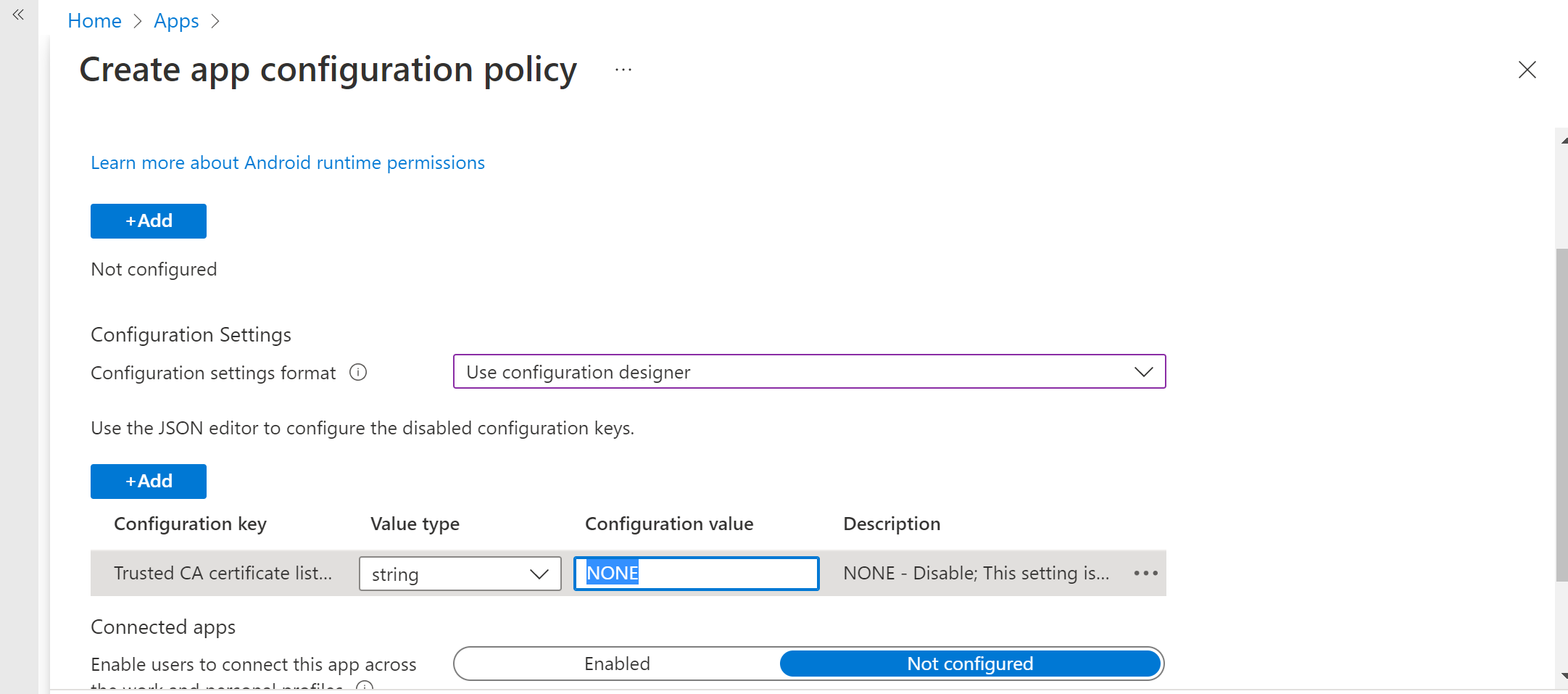

在 Microsoft Intune 系統管理中心,流覽至 [應用程式>應用程式設定原則]。 Create 新的應用程式設定原則。

提供可唯一識別原則的名稱和描述。 選取 [Android Enterprise] 作為平臺,並選取 [僅限個人擁有的工作配置檔] 作為配置檔類型,並選取 [Microsoft Defender] 作為目標應用程式。

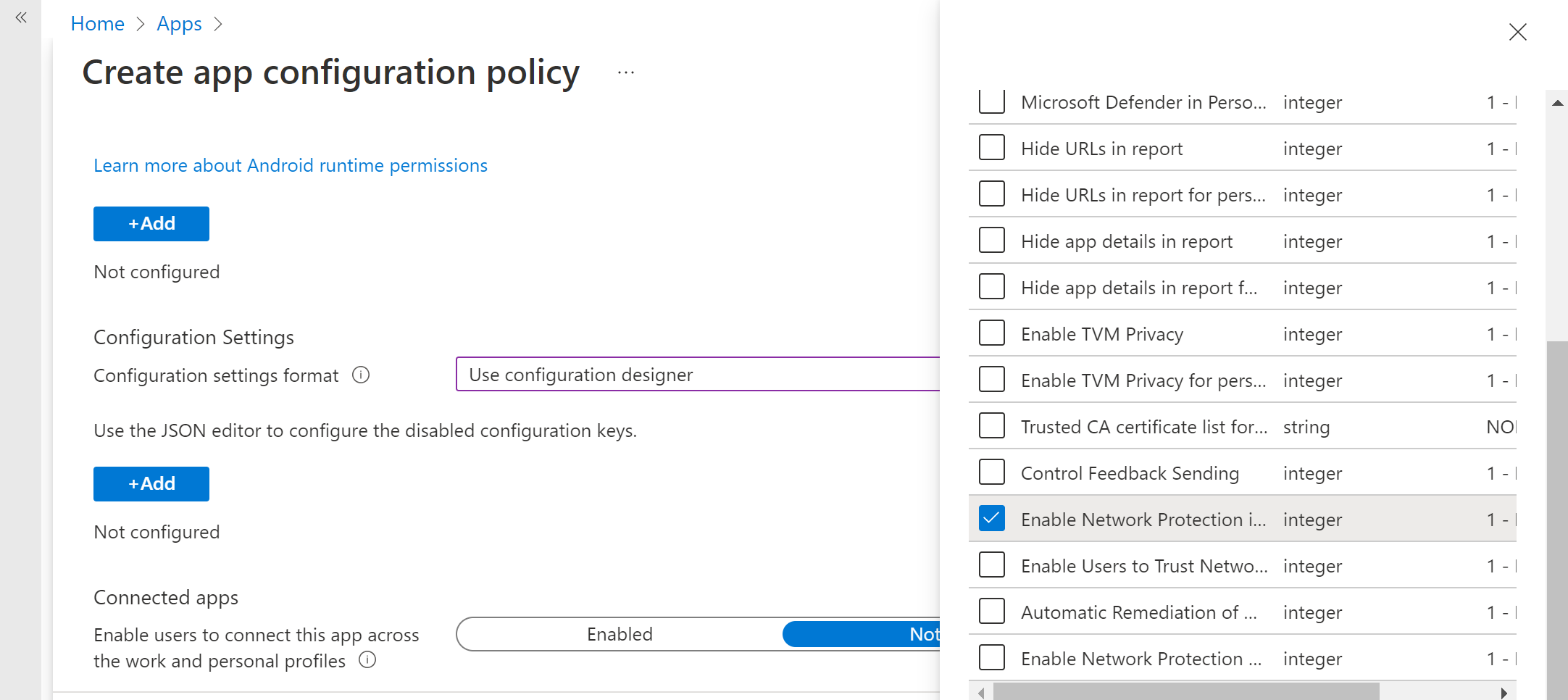

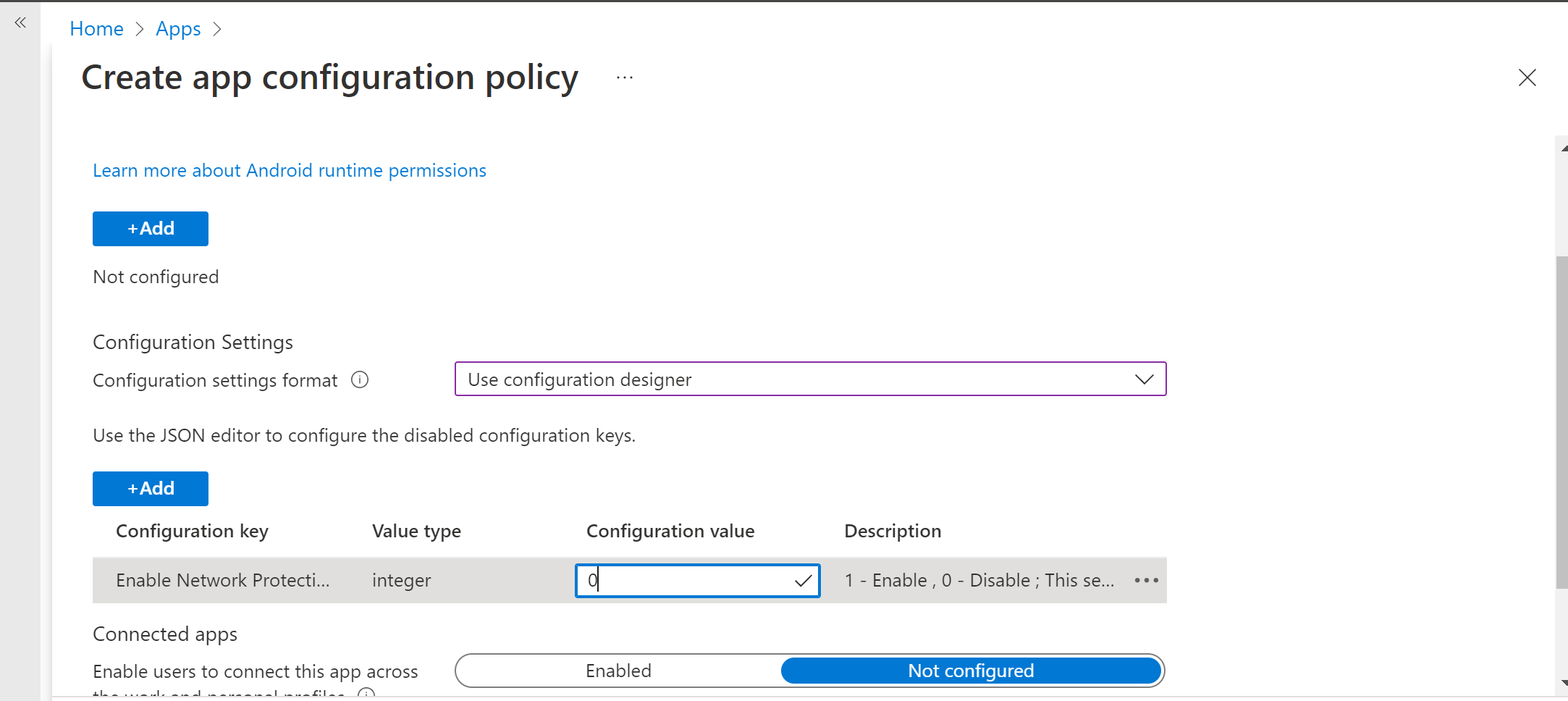

在 [設定] 頁面中,選取 [使用設定設計工具],並將 [在 Microsoft Defender 中啟用網络保護] 新增為索引鍵,並將值新增為 '1',以啟用網络保護。 (網路保護預設為停用)

如果您的組織使用私人的根 CA,您必須建立 Intune (MDM 解決方案) 與使用者裝置之間的明確信任。 建立信任有助於防止 Defender 將根 CA 標示為 Rogue 憑證。

若要建立根 CA 的信任,請使用 「網路保護的信任 CA 憑證清單」 作為密鑰。 在值中,新增 「憑證指紋的逗號分隔清單 (SHA 1) 」。

要新增的指紋格式範例:

50 30 06 09 1d 97 d4 f5 ae 39 f7 cb e7 92 7d 7d 65 2d 34 31, 503006091d97d4f5ae39f7cbe7927d7d652d3431重要事項

憑證 SHA-1 指紋字元應該以空格符分隔或非分隔。

此格式無效:

50:30:06:09:1d:97:d4:f5:ae:39:f7:cb:e7:92:7d:7d:65:2d:34:31任何其他分隔字元都無效。

針對與網路保護相關的其他設定,請新增下列索引鍵和對應的適當值。

組態金鑰 描述 網路保護的受信任 CA 憑證清單 安全性系統管理員會管理此設定,以建立根 CA 和自我簽署憑證的信任。 在 Microsoft Defender 中啟用網路保護 1 - 啟用,0- 停用預設) (。 IT 系統管理員會使用此設定來啟用或停用Defender應用程式中的網路保護功能。 啟用網路保護隱私權 1 - 啟用 (預設) ,0 - 停用。 安全性系統管理員會管理此設定,以啟用或停用網路保護中的隱私權。 讓使用者信任網路和憑證 1 - 啟用,0 - 停用預設) (。 安全性系統管理員會管理此設定,以啟用或停用終端使用者的應用程式內體驗,以信任和不信任不安全且可疑的網路和惡意憑證。 自動補救網路保護警示 1 - 啟用 (預設) ,0 - 停用。 安全性系統管理員會管理此設定,以啟用或停用當使用者執行補救活動時所傳送的補救警示,例如切換至更安全的 Wi-Fi 存取點,或刪除 Defender 偵測到的可疑憑證。 管理開放式網路的網路保護偵測 0 - 停用 (預設) ,1 - 稽核模式,2 - 啟用。 安全性系統管理員會管理此設定,分別停用、稽核或啟用開放式網路偵測。 在「稽核」模式中,警示只會傳送至沒有用戶體驗的 ATP 入口網站。 針對用戶體驗,請將設定設定為 [啟用] 模式。 管理憑證的網路保護偵測 0 - 停用,1 - 稽核模式 (預設) ,2 - 啟用。 啟用網路保護時,預設會啟用憑證偵測的稽核模式。 在稽核模式中,通知警示會傳送給SOC系統管理員,但是當Defender偵測到錯誤的憑證時,不會對用戶顯示任何使用者通知。 不過,系統管理員可以使用 0 作為值來停用此偵測,並藉由將 2 設定為 值來啟用完整功能。 啟用值為 2 的功能時,當 Defender 偵測到錯誤的憑證時,會將使用者通知傳送給使用者,而警示也會傳送至 SOC 管理員。 新增必須套用原則的必要群組。 檢閱並建立原則。

組態金鑰 描述 在 Microsoft Defender 中啟用網路保護 1:啟用

0:停用預設 ()

IT 系統管理員會使用此設定來啟用或停用Defender應用程式中的網路保護功能。啟用網路保護隱私權 1:啟用 (預設)

0:停用

安全性系統管理員會管理此設定,以啟用或停用網路保護中的隱私權。讓使用者信任網路和憑證 1

啟用

0:停用預設 ()

IT 系統管理員會使用此設定來啟用或停用使用者應用程式內體驗,以信任和不信任不安全且可疑的網路和惡意憑證。自動補救網路保護警示 1:啟用 (預設)

0:停用

IT 系統管理員會使用此設定來啟用或停用當用戶進行補救活動時所傳送的補救警示。 例如,使用者切換到更安全 Wi-Fi 存取點,或刪除 Defender 偵測到的可疑憑證。管理開放式網路的網路保護偵測 0:停用預設 ()

1:稽核模式

安全性系統管理員會管理此設定,以啟用或停用開放式網路偵測。管理憑證的網路保護偵測 0:停用

1:預設) (稽核模式

2:啟用

啟用網路保護時,預設會啟用憑證偵測的稽核模式。 在稽核模式中,通知警示會傳送給SOC系統管理員,但是當Defender偵測到不正確的憑證時,不會顯示任何使用者通知。 系統管理員可以停用值為 0 的此偵測,或藉由設定值 2 來啟用完整功能功能。 當值為 2 時,終端使用者通知會傳送給使用者,而當 Defender 偵測到錯誤的憑證時,警示會傳送給 SOC 系統管理員。新增必須套用原則的必要群組。 檢閱並建立原則。

注意事項

用戶必須啟用位置許可權 (這是選擇性許可權) ;這可讓適用於端點的 Defender 掃描其網路,並在有 WIFI 相關威脅時發出警示。 如果使用者拒絕位置許可權,適用於端點的 Defender 將只能針對網路威脅提供有限的保護,而且只會保護使用者免於遭受惡意憑證。

設定低觸控上線

系統管理員可以在低觸控式上線模式中設定 適用於端點的 Microsoft Defender。 在此案例中,系統管理員會建立部署配置檔,而使用者只需要提供一組減少的許可權,才能完成上線。

預設會停用Android低觸控上線。 系統管理員可以依照下列步驟,在 Intune 上透過應用程式設定原則加以啟用:

遵循下列 步驟,將Defender應用程式推送至目標使用者群組。

依照 此處的指示,將 VPN 配置檔推送至使用者的裝置。

在 [應用程式 > 應用程式設定原則] 中,選取 [受控裝置]。

提供名稱以唯一識別原則。 選取 [Android Enterprise] 作為 [平臺]、所需的 [配置檔類型] 和 [Microsoft Defender:防病毒軟體] 作為目標應用程式。 按兩下 [下一步]。

新增運行時間許可權。 選取 [位置存取 (精細) (Android 13 和更新版本) 不支援此許可權,POST_NOTIFICATIONS並將 [許可權] 狀態變更為 [自動授與]。

在 [組態設定] 下,選取 [使用組態設計工具],然後按兩下 [新增]。

選取 [低觸控上線] 和 [使用者 UPN]。 針對 [使用者 UPN],將 [值類型] 變更為 [變數],並將 [組態] 值從下拉式清單中的 [啟用低觸控上線] 變更為 [設定值] 為 [1]。

將原則指派給目標使用者群組。

檢閱並建立原則。

隱私權控制

下列隱私權控制可用於設定適用於端點的 Defender 從 Android 裝置傳送的數據:

| 威脅報告 | 詳細資料 |

|---|---|

| 惡意代碼報告 | 系統管理員可以設定惡意代碼報告的隱私權控制。 如果已啟用隱私權,則適用於端點的 Defender 將不會在惡意代碼警示報告中傳送惡意程式碼應用程式名稱和其他應用程式詳細數據。 |

| 網路釣魚報告 | 系統管理員可以設定網路釣魚報告的隱私權控制。 如果已啟用隱私權,則適用於端點的 Defender 將不會在網路釣魚警示報告中傳送不安全網站的功能變數名稱和詳細數據。 |

| 應用程式的弱點評量 | 根據預設,只會傳送工作配置檔中所安裝之應用程式的相關信息,以進行弱點評估。 系統管理員可以停用隱私權以包含個人應用程式 |

| 網路保護 (預覽) | 系統管理員可以在網路保護中啟用或停用隱私權。 如果啟用,則 Defender 將不會傳送網路詳細數據。 |

設定隱私權警示報告

系統管理員現在可以啟用網路釣魚報告、惡意代碼報告,以及Android上 適用於端點的 Microsoft Defender所傳送網路報表的隱私權控制。 此設定可確保每當偵測到對應的威脅時,不會分別傳送功能變數名稱、應用程式詳細數據和網路詳細數據作為警示的一部分。

管理員 MDM (隱私權控制) 使用下列步驟來啟用隱私權。

在 Microsoft Intune 系統管理中心,移至 [應用程式>應用程式設定原則>] [新增>受控裝置]。

將 原則命名為 Platform > Android Enterprise,然後選取配置檔類型。

選取 [適用於端點的 Microsoft Defender] 作為目標應用程式。

在 [設定] 頁面上,選取 [ 使用設定設計工具 ],然後選取 [ 新增]。

選取必要的隱私權設定 -

- 隱藏報表中的 URL

- 隱藏個人配置檔報表中的URL

- 隱藏報表中的應用程式詳細數據

- 隱藏個人配置檔報表中的應用程式詳細數據

- 啟用網路保護隱私權

若要啟用隱私權,請輸入整數值作為 1,並將此原則指派給使用者。 根據預設,工作配置檔中 MDE 的這個值會設定為0,而個人配置檔的 MDE設為1。

檢閱此配置檔並指派給目標裝置/使用者。

終端用戶隱私權控制

這些控制項可協助使用者設定與其組織共用的資訊。

- 針對 Android Enterprise 工作設定檔,將不會顯示終端使用者控制件。 系統管理員會控制這些設定。

- 針對 Android Enterprise 個人設定檔,控件會顯示在 [設定隱私權>] 底下。

- 使用者會看到不安全的網站資訊、惡意應用程式和網路保護的切換。

只有當系統管理員啟用這些切換時,才會顯示這些切換。用戶可以決定是否要將資訊傳送給其組織。

啟用/停用上述隱私權控制不會影響裝置合規性檢查或條件式存取。

設定 BYOD 裝置應用程式的弱點評量

從 Android 上的 適用於端點的 Microsoft Defender 1.0.3425.0303 版開始,您可以對已上線行動裝置上安裝的作業系統和應用程式執行弱點評估。

注意事項

弱點評量是 適用於端點的 Microsoft Defender 中 Microsoft Defender 弱點管理 的一部分。

關於從個人裝置 (BYOD) 之應用程式的隱私權相關注意事項:

- 針對具有工作配置檔的 Android Enterprise,僅支援安裝在工作配置檔上的應用程式。

- 對於其他 BYOD 模式,預設 不會 啟用應用程式的弱點評估。 不過,當裝置處於系統管理員模式時,系統管理員可以透過 Microsoft Intune 明確啟用這項功能,以取得裝置上安裝的應用程式清單。 如需詳細資訊,請參閱下方的詳細數據。

設定裝置系統管理員模式的隱私權

使用下列步驟,為目標使用者啟用裝置系統管理員模式中裝置的應用程式弱點評量。

注意事項

根據預設,使用裝置系統管理模式註冊的裝置會關閉此功能。

在 Microsoft Intune 系統管理中心,移至 [裝置>組態配置檔Create 配置檔>],然後輸入下列設定:

- 平台:選取 [Android 裝置系統管理員]

- 配置檔:選取 [自定義],然後選取 [Create]。

在 [ 基本] 區段中 ,指定配置檔的名稱和描述。

在 [ 組態設定] 中,選取 [新增 OMA-URI 設定]:

- 名稱:輸入此 OMA-URI 設定的唯一名稱和描述,以便稍後輕鬆找到。

- OMA-URI: ./Vendor/MSFT/DefenderATP/DefenderTVMPrivacyMode

- 數據類型:在下拉式清單中選取 [整數]。

- 值:輸入 0 以停用隱私權設定 (預設值為 1)

選 取 [下一步 ],並將此配置檔指派給目標裝置/使用者。

設定 Android Enterprise 工作設定檔的隱私權

適用於端點的Defender支援工作配置檔中應用程式的弱點評估。 不過,如果您想要為目標使用者關閉這項功能,您可以使用下列步驟:

- 在 Microsoft Intune 系統管理中心,移至 [應用程式>應用程式設定原則] \>[新增>受控裝置]。

- 為原則命名; 平臺 > Android Enterprise;選取配置檔類型。

- 選取 [適用於端點的 Microsoft Defender] 作為目標應用程式。

- 在 [設定] 頁面中,選取 [ 使用設定設計工具 ],並將 DefenderTVMPrivacyMode 新增為索引鍵和值類型作為 Integer

- 若要停用工作配置檔中應用程式的弱點,請輸入 value 作為

1,並將此原則指派給使用者。 根據預設,此值會設定為0。 - 針對金鑰設定為

0的使用者,適用於端點的 Defender 會將應用程式清單從工作設定檔傳送至後端服務,以進行弱點評估。

- 若要停用工作配置檔中應用程式的弱點,請輸入 value 作為

- 選 取 [下一步 ],並將此配置檔指派給目標裝置/使用者。

開啟或關閉上述隱私權控制不會影響裝置合規性檢查或條件式存取。

設定網路釣魚警示報告的隱私權

網路釣魚報告的隱私權控制可用來停用網路釣魚威脅報告中域名或網站資訊的收集。 此設定可讓組織彈性地選擇是否要在適用於端點的Defender偵測到惡意或網路釣魚網站時收集功能變數名稱。

在已註冊 Android 裝置系統管理員的裝置上設定網路釣魚警示報告的隱私權:

使用下列步驟為目標用戶開啟此功能:

在 Microsoft Intune 系統管理中心,移至 [裝置>組態配置檔>Create 配置檔,然後輸入下列設定:

- 平台:選取 [Android 裝置系統管理員]。

- 配置檔:選取 [自定義],然後選取 [Create]。

在 [ 基本] 區段中 ,指定配置檔的名稱和描述。

在 [ 組態設定] 中,選取 [新增 OMA-URI 設定]:

- 名稱:輸入此 OMA-URI 設定的唯一名稱和描述,以便稍後輕鬆找到。

- OMA-URI: ./Vendor/MSFT/DefenderATP/DefenderExcludeURLInReport

- 數據類型:在下拉式清單中選取 [整數]。

- 值:輸入 1 以啟用隱私權設定。 預設值為 0。

選 取 [下一步 ],並將此配置檔指派給目標裝置/使用者。

使用此隱私權控制不會影響裝置合規性檢查或條件式存取。

在 Android Enterprise 工作設定檔上設定網路釣魚警示報告的隱私權

使用下列步驟開啟工作配置檔中目標用戶的隱私權:

- 在 Microsoft Intune 系統管理中心,並移至 [應用程式>設定原則>] [新增>受控裝置]。

- 為原則命名 為 Platform > Android Enterprise,然後選取配置檔類型。

- 選取 [適用於端點的 Microsoft Defender] 作為目標應用程式。

- 在 [設定] 頁面中,選取 [ 使用設定設計工具 ],並將 DefenderExcludeURLInReport 新增為索引鍵和值類型 作為 Integer。

- 輸入 1以啟用隱私權。 預設值為 0。

- 選 取 [下一步 ],並將此配置檔指派給目標裝置/使用者。

開啟或關閉上述隱私權控制不會影響裝置合規性檢查或條件式存取。

設定惡意代碼威脅報告的隱私權

惡意代碼威脅報告的隱私權控制可用來停用從惡意代碼威脅報告) 的應用程式詳細數據 (名稱和套件資訊的收集。 這個設定可讓組織彈性地選擇是否要在偵測到惡意應用程式時收集應用程式名稱。

在已註冊 Android 裝置系統管理員的裝置上設定惡意代碼警示報告的隱私權:

使用下列步驟為目標用戶開啟此功能:

在 Microsoft Intune 系統管理中心,移至 [裝置>組態配置檔>Create 配置檔,然後輸入下列設定:

- 平台:選取 [Android 裝置系統管理員]。

- 配置檔:選取 [自定義],然後選取 [Create]。

在 [ 基本] 區段中 ,指定配置檔的名稱和描述。

在 [ 組態設定] 中,選取 [新增 OMA-URI 設定]:

- 名稱:輸入此 OMA-URI 設定的唯一名稱和描述,以便稍後輕鬆找到。

- OMA-URI: ./Vendor/MSFT/DefenderATP/DefenderExcludeAppInReport

- 數據類型:在下拉式清單中選取 [整數]。

- 值:輸入 1 以啟用隱私權設定。 預設值為 0。

選 取 [下一步 ],並將此配置檔指派給目標裝置/使用者。

使用此隱私權控制不會影響裝置合規性檢查或條件式存取。 例如,具有惡意應用程式的裝置一律會有「中」風險層級。

在 Android Enterprise 工作設定檔上設定惡意代碼警示報告的隱私權

使用下列步驟開啟工作配置檔中目標用戶的隱私權:

- 在 Microsoft Intune 系統管理中心,並移至 [應用程式>設定原則>] [新增>受控裝置]。

- 為原則命名 為 Platform > Android Enterprise,然後選取配置檔類型。

- 選取 [適用於端點的 Microsoft Defender] 作為目標應用程式。

- 在 [設定] 頁面中,選取 [ 使用設定設計工具 ],並將 DefenderExcludeAppInReport 新增為索引鍵和值類型作為 Integer

- 輸入 1以啟用隱私權。 預設值為 0。

- 選 取 [下一步 ],並將此配置檔指派給目標裝置/使用者。

使用此隱私權控制不會影響裝置合規性檢查或條件式存取。 例如,具有惡意應用程式的裝置一律會有「中」風險層級。

停用註銷

適用於端點的 Defender 支援在沒有應用程式註銷按鈕的情況下進行部署,以防止使用者註銷 Defender 應用程式。 這對於防止使用者竄改裝置很重要。 使用下列步驟來設定停用註銷:

- 在 Microsoft Intune 系統管理中心,移至 [應用程式>應用程式設定原則>] [新增>受控裝置]。

- 為原則命名,選取 [平臺 > Android Enterprise],然後選取配置檔類型。

- 選取 [適用於端點的 Microsoft Defender] 作為目標應用程式。

- 在 [設定] 頁面中,選取 [ 使用設定設計工具 ],然後新增 [ 停用註銷 ] 做為索引鍵,並新增 [整 數] 作為值類型。

- 根據預設,針對 Android Enterprise 個人擁有的工作配置檔停用註銷 = 1、完全受控、公司擁有的個人啟用配置檔,以及 0 表示裝置系統管理員模式。

- 系統管理員必須將 [停用註銷 = 0] 設為 ,才能在應用程式中啟用 [註銷] 按鈕。 一旦推送原則,使用者就可以看到 [註銷] 按鈕。

- 選 取 [下一步 ],並將此配置檔指派給目標裝置和使用者。

重要事項

這項功能處於公開預覽狀態。 下列資訊與發行前版本產品相關,可能會在正式發行前進行大幅修改。 Microsoft 對此處提供的資訊,不提供任何明確或隱含的瑕疵擔保。

裝置標記

適用於 Android 上的適用於端點的 Defender 可讓系統管理員透過 Intune 設定標籤,以在上線期間大量標記行動裝置。 管理員 可以透過設定原則透過 Intune 來設定裝置標籤,並將它們推送至使用者的裝置。 一旦使用者安裝並啟用Defender,用戶端應用程式就會將裝置標籤傳遞至安全性入口網站。 裝置標籤會針對裝置清查中的裝置顯示。

使用下列步驟來設定裝置標籤:

在 Microsoft Intune 系統管理中心,移至 [應用程式>應用程式設定原則>] [新增>受控裝置]。

為原則命名,選取 [平臺 > Android Enterprise],然後選取配置檔類型。

選取 [適用於端點的 Microsoft Defender] 作為目標應用程式。

在 [設定] 頁面中,選取 [使用設定設計工具],並將 DefenderDeviceTag 新增為 [字串] 的索引鍵和值類型。

- 管理員 可以藉由新增Key DefenderDeviceTag並設定裝置捲標的值來指派新的標籤。

- 管理員 可以修改 Key DefenderDeviceTag 的值來編輯現有的標籤。

- 管理員 可以藉由移除密鑰 DefenderDeviceTag 來刪除現有的標籤。

按 [下一步] 並將此原則指派給目標裝置和使用者。

注意事項

必須開啟Defender應用程式,標籤才能與 Intune同步,並傳遞至安全性入口網站。 卷標最多可能需要 18 小時才會反映在入口網站中。

相關文章

提示

想要深入了解? Engage 技術社群中的 Microsoft 安全性社群:適用於端點的 Microsoft Defender 技術社群。

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應