步驟 2. 部署攻擊偵測和回應

作為 Microsoft 365 租使用者中勒索軟體攻擊偵測和回應強烈建議的初始步驟,請設定試用環境來評估Microsoft Defender 全面偵測回應的功能。

如需詳細資訊,請參閱這些資源。

| 功能 | 描述 | 從何處開始? | 如何使用它來偵測和回應 |

|---|---|---|---|

| Microsoft Defender 全面偵測回應 | 將訊號和協調功能結合成單一解決方案。 讓安全性專業人員結合威脅訊號,以及決定威脅的完整範圍和影響。 自動化動作以防止或停止攻擊及自我修復受影響的信箱、端點和使用者身分識別。 |

開始使用 | 事件回應 |

| 適用於身分識別的 Microsoft Defender | 透過雲端式安全性介面使用內部部署 Active Directory 網域服務 (AD DS) 訊號,識別、偵測並調查貴組織中的進階威脅、遭入侵的身分識別,以及惡意內部人員攻擊動作。 | 概觀 | 使用適用於身分識別的 Microsoft Defender 入口網站 |

| 適用於 Office 365 的 Microsoft Defender | 可保護貴組織免受電子郵件訊息、連結 (URL) 與共同作業工具所帶來的惡意威脅。 防止惡意程式碼、網路釣魚、詐騙及其他攻擊類型。 |

概觀 | 威脅搜捕 |

| 適用於端點的 Microsoft Defender | 跨端點 (裝置) 啟用對進階威脅的偵測和回應。 | 概觀 | 端點偵測及回應 |

| Microsoft Entra ID Protection | 自動偵測和補救身分識別的風險,並調查這些風險。 | 概觀 | 調查風險 |

| Microsoft 雲端 App 安全性 | 在所有 Microsoft 和協力廠商雲端服務中探索、調查和控管的雲端存取安全性代理程式。 | 概觀 | 調查 |

注意事項

所有這些服務都需要使用 Microsoft 365 E5 安全性附加元件的 Microsoft 365 E5 或 Microsoft 365 E3。

使用這些服務來偵測和回應來自勒索軟體攻擊者的下列常見威脅:

認證竊取

- Microsoft Entra ID Protection

- 適用於身分識別的 Defender

- 適用於 Office 365 的 Defender

裝置遭入侵

- 適用於端點的 Defender

- 適用於 Office 365 的 Defender

提高權限

- Microsoft Entra ID Protection

- Defender for Cloud Apps

惡意應用程式行為

- Defender for Cloud Apps

資料外流、刪除或上傳

- 適用於 Office 365 的 Defender

- 具有異常偵測原則的適用於雲端的 Defender應用程式

下列服務會使用 Microsoft Defender 全面偵測回應 及其入口網站 (https://security.microsoft.com) 作為常見的威脅收集和分析點:

- 適用於身分識別的 Defender

- 適用於 Office 365 的 Defender

- 適用於端點的 Defender

- Defender for Cloud Apps

Microsoft Defender 全面偵測回應將威脅訊號結合成警示,並將警示連線到事件中,讓安全性分析師可以更快速地偵測、調查和補救勒索軟體攻擊的階段。

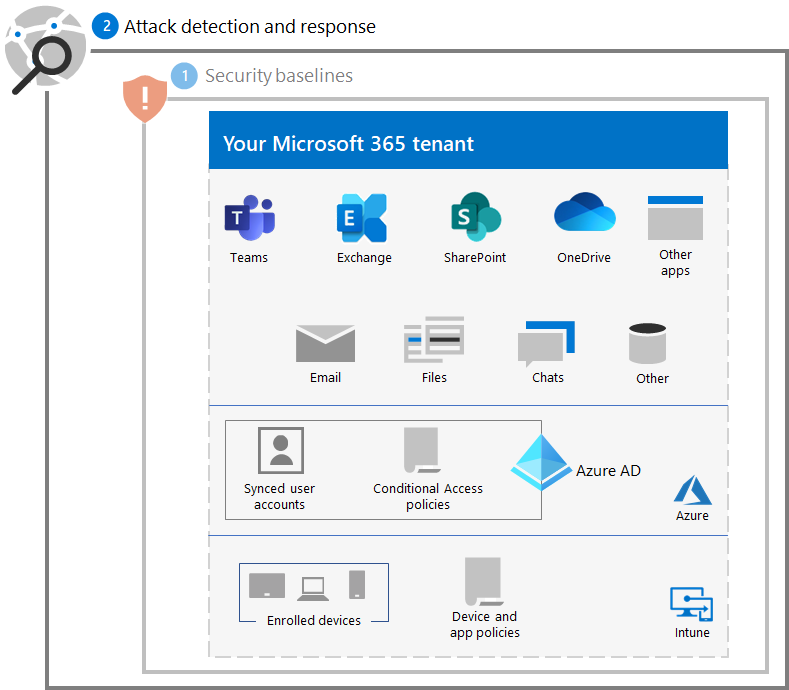

所產生的設定

以下是針對步驟 1 和 2 之租用戶的勒索軟體防護。

下一步

繼續進行步驟 3,以保護 Microsoft 365 租用戶中的身分識別。