在 Power Apps 中建立裝合的 Azure Key Vault

若要在裝合精靈的步驟 2 中自動登入您的 Android 或 iOS 行動裝置應用程式套件,您需要先設定好 Azure Key Vault。 Azure Key Vault 是一種雲端式服務,專門用來提供包含憑證、密碼、金鑰及其他敏感資訊的機密安全儲存方案。 若要了解 Azure Key Vault 的詳細資訊,請參閱 Azure Key Vault 簡介。

在本文中,您將了解如何使用現有的 Azure Key Vault 或建立新的 Azure 入口網站。

先決條件

- Microsoft Entra 訂閱 建立 Key Vault。

- 您租用戶的管理員存取權。

- 您必須在 Apple 開發人員程式或 Apple 企業開發人員程式中,有已經註冊的 Apple 帳戶。

- 建立分發憑證或臨機操作佈建設定檔或企業佈建設定檔。

建立 Azure Key Vault 並設定 KeyVault URI

若要建立 1P Microsoft Entra 應用程式 4e1f8dc5-5a42-45ce-a096-700fa485ba20 (WrapKeyVaultAccessApp) 的新 Azure 服務主體,請以系統管理員身分登入您的租用戶。然後在 PowerShell 中執行下列指令碼:

Connect-AzureAD -TenantId <your tenant ID>

New-AzureADServicePrincipal -AppId 4e1f8dc5-5a42-45ce-a096-700fa485ba20 -DisplayName "Wrap KeyVault Access App"請遵循這些步驟,以確保代表應用程式的服務主體 (例如,Wrap Key Vault Access 應用程式) 具備必要的存取權限,在預設訂閱的存取控制 (IAM) 中,新增讀者角色指派給它。 這應該會同時出現在訂閱和 Key Vault 的 IAM 中。

在左側選取存取控制 (IAM) 索引標籤,然後新增 > 新增角色指派。

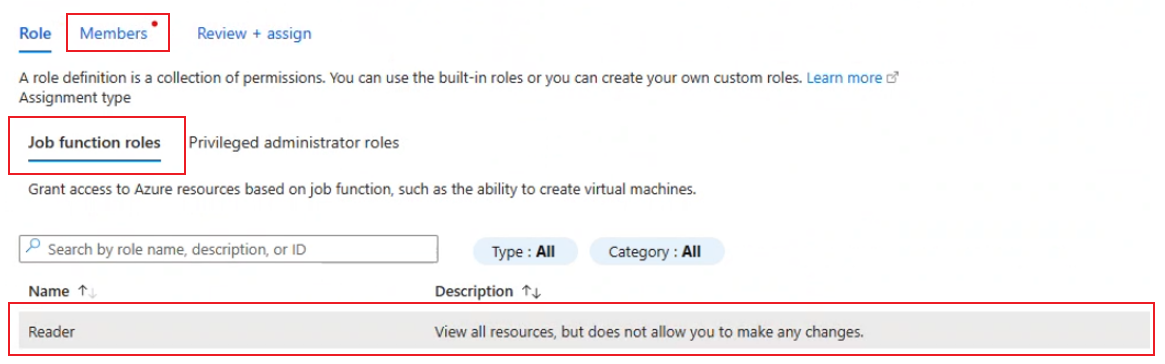

選取成員索引標籤,然後選取工作功用角色。 請確認已選取讀者角色。

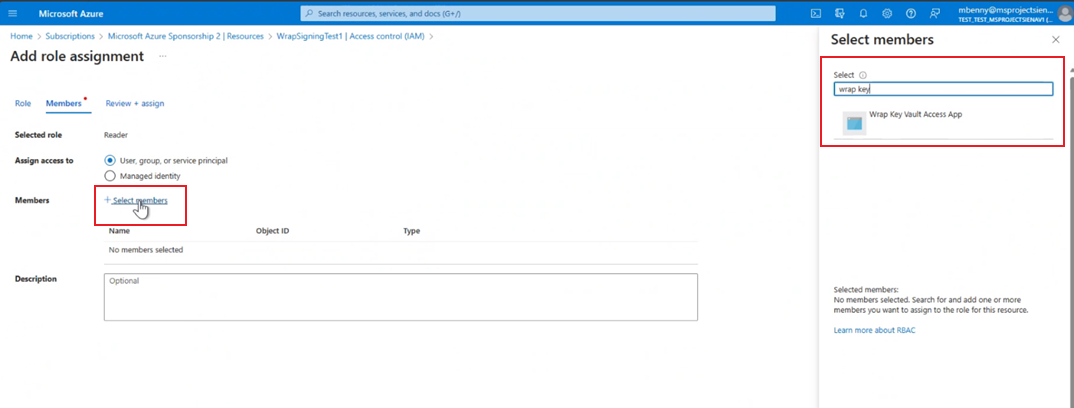

在成員索引標籤上,選取選取成員,然後在右側的文字方塊中,輸入 Wrap Key Vault Access 應用程式 ,然後搜尋它。

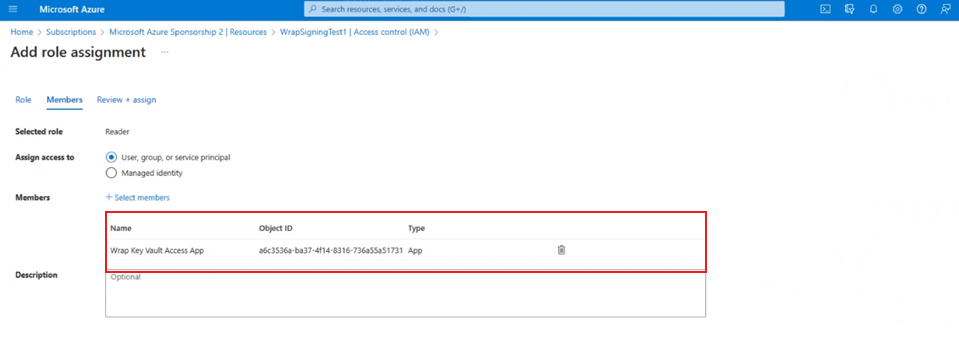

選取 Wrap Key Vault Access 應用程式,然後選取檢閱 + 指派來指派讀者角色。

建立或存取現有的 Key Vault。 請確定此 Key Vault 位於您的租用戶預設訂閱中。 其他資訊:使用 Azure 入口網站建立 key vault。

新增 Key Vault 的存取原則。

請根據您的裝置,選擇下列其中一個選項:

Android

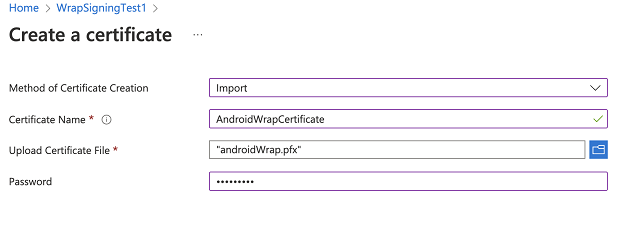

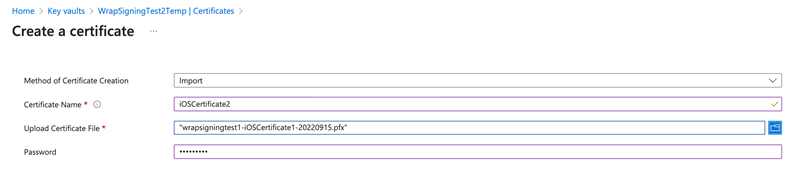

產生 .pfx 檔案,然後繼續將它上傳至 Key Vault 的憑證區段。 其他資訊:產生金鑰

注意

請確定憑證名稱包括在索引標籤步驟中,且密碼符合在步驟 2 用來建立 .pfx 檔案時,為儲存密碼參數所輸入的密碼。

iOS

- 選取 .cer 至 Keychain Access 應用程式以安裝它。 如需詳細資訊,請參閱 建立分發憑證。

- 以滑鼠右鍵按一下您的憑證檔案,將檔案匯出為 .p12 檔案,選取匯出,然後選取檔案格式 .p12。

- iOS 憑證擴充 (.p12) 應重命名為 .pfx,因為它是 Key Vault 接受的格式

注意

當您上傳至Key Vault 時,您需要提供您在上一個步驟中為 .p12 檔案設定的密碼。

建立佈建設定檔,並執行此命令,將它編碼為 base64:

- Mac:base64

-i example.mobileprovision - Windows:

certutil -encode data.txt tmp.b64

- Mac:base64

將取自先前步驟的

base64字串上傳至 Key Vault 密碼。 接著,將 .pfx 檔案上傳至 Key Vault 憑證。

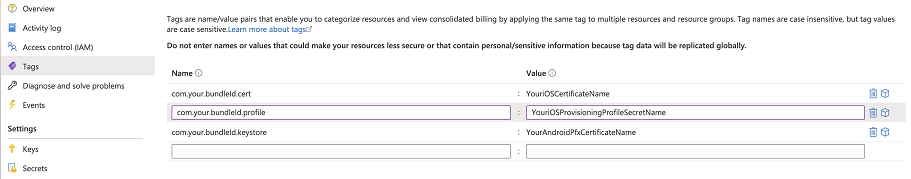

建立並上傳 iOS 或 Android 憑證後,請新增三個標籤,其名稱為組合識別碼,值對應至已上傳之憑證的名稱。

疑難排解

如需疑難排解問題,請參閱疑難排解 Power Apps 中裝合功能的問題。

另請參閱

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應