تمكين File Integrity Monitoring عند استخدام عامل Azure Monitor

لتوفير File Integrity Monitoring (FIM)، يجمع عامل Azure Monitor (AMA) البيانات من الأجهزة وفقا لقواعد جمع البيانات. عندما تتم مقارنة الحالة الحالية لملفات النظام لديك بالحالة أثناء الفحص السابق، يخطرك FIM بالتعديلات المشبوهة.

إشعار

كجزء من استراتيجية Defender for Cloud المحدثة، لن يطلب من Azure Monitor Agent تلقي جميع قدرات Defender for Servers. ستتوفر جميع الميزات التي تعتمد حاليا على عامل Azure Monitor، بما في ذلك تلك الموضحة في هذه الصفحة، من خلال التكامل Microsoft Defender لنقطة النهاية أو الفحص بدون عامل، بحلول أغسطس 2024. للوصول إلى الإمكانات الكاملة لخادم Defender ل SQL على الأجهزة، يلزم وجود عامل مراقبة Azure (المعروف أيضا باسم AMA). لمزيد من المعلومات حول مخطط طريق الميزات، راجع هذا الإعلان.

تقدم مراقبة تكامل الملفات باستخدام Azure Monitor Agent ما يلي:

- التوافق مع عامل المراقبة الموحد - متوافق مع عامل Azure Monitor الذي يعزز الأمان والموثوقية ويسهل تجربة متعددة التوجيه لتخزين البيانات.

- التوافق مع أداة التعقب - متوافق مع ملحق تتبع التغييرات (CT) المنشور من خلال سياسة Azure على الجهاز الظاهري للعميل. يمكنك التبديل إلى عامل Azure Monitor (AMA)، ثم يدفع ملحق CT البرنامج والملفات والتسجيل إلى AMA.

- الإلحاق المبسط- يمكنك إلحاق FIM من Microsoft Defender for Cloud.

- تجربة نظام التوجيه المتعدد - توفر توحيد الإدارة من مساحة عمل مركزية واحدة. يمكنك الانتقال من Log Analytics (LA) إلى AMA بحيث تشير جميع الأجهزة الظاهرية إلى مساحة عمل واحدة لجمع البيانات وصيانتها.

- إدارة القواعد - تستخدم قواعد جمع البيانات لتكوين أو تخصيص جوانب مختلفة من جمع البيانات. على سبيل المثال، يمكنك تغيير تكرار مجموعة الملفات.

في هذا المقال، ستتعلم كيفية إجراء ما يلي:

- تمكين File Integrity Monitoring باستخدام AMA

- تحرير قائمة الملفات المتعقبة ومفاتيح التسجيل

- استبعاد الأجهزة من File Integrity Monitoring

التوافر

| الجانب | التفاصيل |

|---|---|

| حالة الإصدار: | معاينة |

| التسعير: | يتطلب Microsoft Defender للخوادم خطة 2 |

| الأدوار والأذونات المطلوبة: | المالك المساهم |

| سحابات: | australiaeast، australiasoutheast، canadacentralcentralindia، centralus، eastasia، eastus2euap، eastus، eastus2، francecentral، japaneast، koreacentral، northcentralus، northeurope، southcentralus، southeastasia، switzerlandnorth، uksouth، westcentralus،westeurope، westus، westus2 |

المتطلبات الأساسية

لتتبع التغييرات على ملفاتك على الأجهزة باستخدام AMA:

تمكين Defender for Servers الخطة 2.

قم بتثبيت AMA على الأجهزة التي تريد مراقبتها.

تفعيل مراقبة سلامة الملفات باستخدام AMA

لتمكين File Integrity Monitoring (FIM)، استخدم توصية FIM لتحديد الأجهزة للمراقبة:

من قائمة مركز الأمان، افتح صفحة التوصيات.

حدد التوصية يجب تمكين مراقبة تكامل الملف على الأجهزة. تعرف على المزيد حول توصيات Defender for Cloud.

حدد الأجهزة التي تريد استخدام File Integrity Monitoring عليها، وحدد Fix، وحدد Fix X resources.

إصلاح التوصية:

- تثبيت الملحق

ChangeTracking-WindowsأوChangeTracking-Linuxعلى الأجهزة. - إنشاء قاعدة تجميع بيانات (DCR) للاشتراك المسمى

Microsoft-ChangeTracking-[subscriptionId]-default-dcrالذي يحدد الملفات والسجلات التي يجب مراقبتها استنادا إلى الإعدادات الافتراضية. يقوم الإصلاح بإرفاق DCR بجميع الأجهزة في الاشتراك الذي تم تثبيت AMA عليه وتمكين FIM. - إنشاء مساحة عمل Log Analytics جديدة مع اصطلاح

defaultWorkspace-[subscriptionId]-fimالتسمية ومع إعدادات مساحة العمل الافتراضية.

يمكنك تحديث إعدادات مساحة عمل DCR وLog Analytics لاحقًا.

- تثبيت الملحق

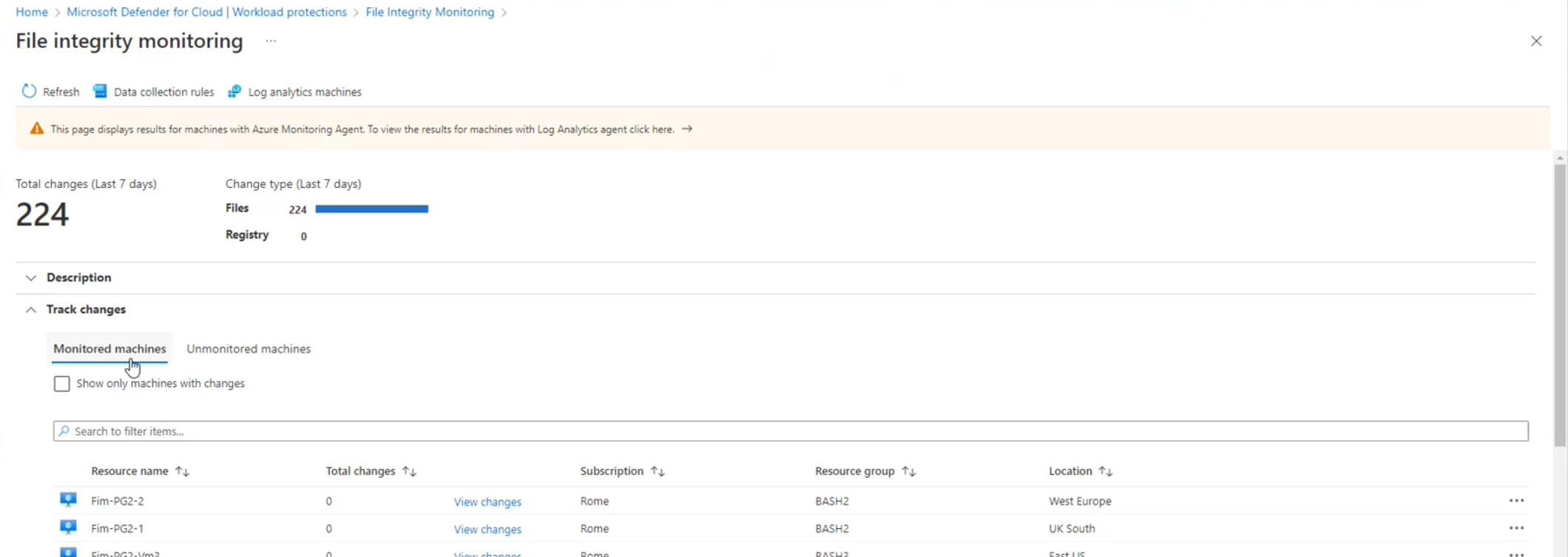

من الشريط الجانبي لـ Defender for Cloud، انتقل إلى Workload protections>File integrity monitoring، وحدد الشعار لإظهار نتائج الأجهزة باستخدام عامل Azure Monitor.

يتم عرض الأجهزة التي تم تمكين File Integrity Monitoring بها.

يمكنك مشاهدة عدد التغييرات التي تم إجراؤها على الملفات المتعقبة، ويمكنك تحديد عرض التغييرات لرؤية التغييرات التي تم إجراؤها على الملفات المتعقبة على هذا الجهاز.

تحرير قائمة الملفات المتعقبة ومفاتيح التسجيل

تستخدم File Integrity Monitoring (FIM) للأجهزة المزودة بعامل Azure Monitor قواعد تجميع البيانات (DCRs) لتحديد قائمة الملفات ومفاتيح التسجيل لتعقبها. يحتوي كل اشتراك على DCR للأجهزة الموجودة في هذا الاشتراك.

ينشئ FIM DCRs مع تكوين افتراضي للملفات المتعقبة ومفاتيح التسجيل. يمكنك تحرير DCRs لإضافة قائمة الملفات والسجلات التي يتم تعقبها بواسطة FIM أو إزالتها أو تحديثها.

لتحرير قائمة الملفات والسجلات المتعقبة:

في File integrity monitoring، حدد Data collection rules.

يمكنك مشاهدة كل من القواعد التي تم إنشاؤها للاشتراكات التي لديك حق الوصول إليها.

حدد DCR الذي تريد تحديثه للاشتراك.

يحتوي كل ملف في قائمة مفاتيح تسجيل Windows وملفات Windows وملفات Linux على تعريف لملف أو مفتاح تسجيل، بما في ذلك الاسم والمسار والخيارات الأخرى. يمكنك أيضًا تعيين Enabled إلى False لإلغاء تعقب الملف أو مفتاح التسجيل دون إزالة التعريف.

تعرف على المزيد حول ملفات النظام وتعريفات مفتاح التسجيل.

حدد ملفًا، ثم أضف تعريف الملف أو مفتاح التسجيل أو قم بتحريره.

حدد إضافة لحفظ التغييرات.

استبعاد الأجهزة من File Integrity Monitoring

تتم مراقبة كل جهاز في الاشتراك المرفق بـ DCR. يمكنك فصل جهاز من DCR بحيث لا يتم تعقب الملفات ومفاتيح التسجيل.

لاستبعاد جهاز من File Integrity Monitoring:

- في قائمة الأجهزة المراقبة في نتائج FIM، حدد القائمة (...) للجهاز

- حدد فصل قاعدة جمع البيانات.

ينتقل الجهاز إلى قائمة الأجهزة غير الخاضعة للمراقبة، ولا يتم تعقب تغييرات الملفات لهذا الجهاز بعد الآن.

الخطوات التالية

تعرف على المزيد حول Defender for Cloud في:

- تعيين سياسات الأمان - تعرف على كيفية تكوين سياسات الأمان لاشتراكات Azure ومجموعات الموارد.

- إدارة توصيات الأمان - تعرف على كيف تساعدك التوصيات في حماية مواردك في Azure.

- مدونة Azure Security - احصل على آخر أخبار ومعلومات أمان Azure.

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ