إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

توضح هذه المقالة مفاهيم الاتصال والشبكات لقاعدة بيانات Azure لمثيلات خادم PostgreSQL المرنة.

عند إنشاء قاعدة بيانات Azure لمثيل خادم PostgreSQL المرن، يجب عليك اختيار أحد خيارات الشبكات التالية:

- الوصول الخاص (تكامل الشبكة الظاهرية)

- الوصول العام (عناوين IP المسموح بها) ونقطة النهاية الخاصة

يصف هذا المستند خيار شبكة الوصول الخاص (تكامل الشبكة الظاهرية).

الوصول الخاص (تكامل الشبكة الظاهرية)

يمكنك نشر قاعدة بيانات Azure لمثيل خادم مرن PostgreSQL في شبكة Azure الظاهرية باستخدام حقن الشبكة الظاهرية. تساعد شبكات Azure الظاهرية على توفير اتصال شبكة خاص وآمن. الموارد في الشبكة الافتراضية تتواصل عبر عناوين IP الخاصة التي تعينها على هذه الشبكة.

حدد خيار الشبكة هذا إذا كنت تريد الإمكانات التالية:

- اتصل من موارد Azure في نفس الشبكة الظاهرية بقاعدة بيانات Azure لمثيل الخادم المرن PostgreSQL باستخدام عناوين IP الخاصة.

- استخدم VPN أو Azure ExpressRoute للاتصال من موارد غير Azure بقاعدة بيانات Azure لمثيل الخادم المرن PostgreSQL.

- تأكد من أن قاعدة بيانات Azure لمثيل الخادم المرن PostgreSQL لا يحتوي على نقطة نهاية عامة يمكن الوصول إليها عبر الإنترنت.

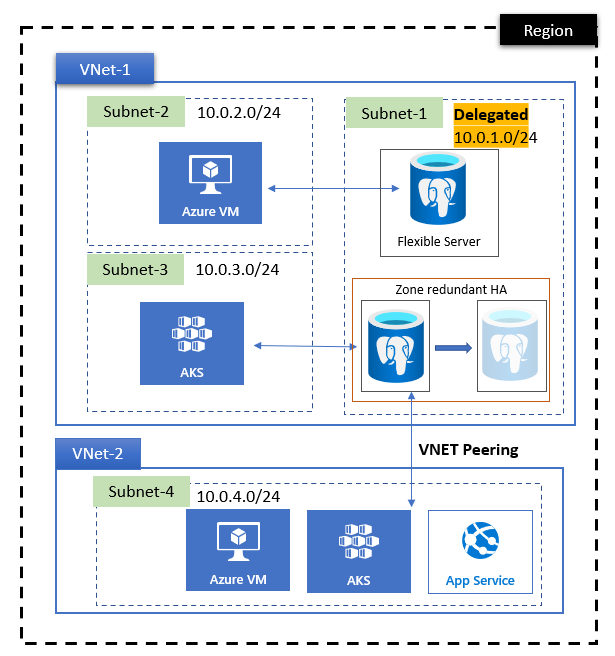

في الرسم التخطيطي السابق:

- يتم حقن قاعدة بيانات Azure لمثيلات الخوادم المرنة PostgreSQL في الشبكة الفرعية 10.0.1.0/24 من شبكة VNet-1 الافتراضية.

- يمكن للتطبيقات التي يتم نشرها على شبكات فرعية مختلفة داخل نفس الشبكة الظاهرية الوصول إلى قاعدة بيانات Azure لمثيلات الخادم المرنة PostgreSQL مباشرة.

- لا تتمتع التطبيقات التي يتم نشرها على شبكة ظاهرية مختلفة (VNet-2) بوصول مباشر إلى قاعدة بيانات Azure لمثيلات خادم PostgreSQL المرنة. يجب عليك إجراء تناظر الشبكة الظاهرية لمنطقة DNS خاصة قبل أن يتمكنوا من الوصول إلى مثيل الخادم المرن.

مفاهيم الشبكة الظاهرية

تحتوي شبكة Azure الافتراضية على مساحة عناوين IP خاصة تقوم بتكوينها لاستخدامك. يجب أن تكون شبكتك الظاهرية في نفس منطقة Azure مثل مثيل الخادم المرن Azure Database for PostgreSQL. لمعرفة المزيد حول الشبكات الظاهرية، راجع نظرة عامة على Azure Virtual Network.

تعرف على هذه المفاهيم عند استخدام الشبكات الافتراضية حيث يتم دمج الموارد في شبكة افتراضية مع Azure Database for PostgreSQL مرنة من الخوادم:

الشبكة الفرعية المفوضة: تحتوي الشبكة الظاهرية على شبكات فرعية (شبكات فرعية). تمكنك الشبكات الفرعية من تقسيم شبكتك الظاهرية إلى مساحات عناوين أصغر. تقوم بنشر موارد Azure في شبكات فرعية محددة داخل شبكة افتراضية.

يجب أن يكون مثيل الخادم المرن Azure Database for PostgreSQL المدمج في شبكة ظاهرية في شبكة فرعية مفوضة. أي أنه يمكن فقط لقاعدة بيانات Azure لمثيلات الخادم المرنة PostgreSQL استخدام تلك الشبكة الفرعية. لا يمكن أن توجد أنواع موارد Azure أخرى في الشبكة الفرعية المفوضة. يمكنك تفويض شبكة فرعية عن طريق تعيين خاصية التفويض الخاصة بها كـ

Microsoft.DBforPostgreSQL/flexibleServers.أصغر نطاق CIDR يمكنك تحديده للشبكة الفرعية هو /28، والذي يوفر 16 عنوان IP. لا يمكن تعيين العنوان الأول والأخير في أي شبكة أو شبكة فرعية إلى أي مضيف فردي. تحتفظ Azure بخمسة عناوين IP لاستخدامها داخليا بواسطة شبكة Azure، والتي تتضمن اثنين من عناوين IP التي لا يمكن تعيينها للمضيف، كما هو مذكور. هذا الحجز يترك لك 11 عنوان IP متاح لنطاق /28 CIDR. يستخدم مثيل خادم Azure Database واحد ل PostgreSQL المرن مع ميزات قابلية الوصول العالية أربعة عناوين.

بالنسبة لاتصالات النسخ المتماثل وMicrosoft Entra، تأكد من أن جداول التوجيه لا تؤثر على حركة المرور. نمط شائع هو توجيه جميع حركة المرور الصادرة عبر جدار حماية Azure أو جهاز تصفية شبكة مخصص داخل الموقع.

إذا كانت الشبكة الفرعية تحتوي على جدول توجيه مقترن بالقاعدة لتوجيه كافة نسبة استخدام الشبكة إلى جهاز ظاهري:

- أضف قاعدة مع علامة

AzureActiveDirectoryخدمة الوجهة والوثبةInternetالتالية . - أضف قاعدة بنطاق IP الوجهة مثل قاعدة بيانات Azure لنطاق الشبكة الفرعية لمثيل الخادم المرن PostgreSQL والقفزة

Virtual Networkالتالية.

Important

الأسماء

AzureFirewallSubnetوAzureFirewallManagementSubnetوAzureBastionSubnetوGatewaySubnetمحجوزة داخل Azure. لا تستخدم أيا من هذه الأسماء كاسم الشبكة الفرعية. بالإضافة إلى ذلك، لا ينبغي أن تحتوي الشبكات الافتراضية على مساحة عناوين متداخلة لإنشاء نسخ متقاطعة عبر المناطق.- أضف قاعدة مع علامة

مجموعة أمان الشبكة (NSG): تمكنك قواعد الأمان في مجموعات أمان الشبكة من تصفية نوع حركة مرور الشبكة التي يمكن أن تتدفق داخل وخارج الشبكات الفرعية للشبكة الظاهرية وواجهات الشبكة. لمزيد من المعلومات، راجع نظرة عامة على NSG.

تسهل مجموعات أمان التطبيقات (ASGs) التحكم في أمان الطبقة الرابعة باستخدام مجموعات NSG للشبكات المسطحة. يمكنك بسرعة:

- ضم الأجهزة الظاهرية إلى ASG أو قم بإزالة الأجهزة الظاهرية من ASG.

- تطبيق القواعد ديناميكيا على تلك الأجهزة الظاهرية أو إزالة القواعد من تلك الأجهزة الظاهرية.

لمزيد من المعلومات، راجع نظرة عامة على ASG.

في الوقت الحالي، قاعدة بيانات Azure لنسخ الخوادم المرنة PostgreSQL لا تدعم NSG حيث يكون ASG جزءا من القاعدة. استخدم تصفية المصدر أو الوجهة المعتمدة على IP في NSG.

تتطلب الميزات العالية والميزات الأخرى لخادم قاعدة بيانات Azure لPostgreSQL القدرة على إرسال واستقبال حركة المرور إلى منفذ الوجهة 5432 داخل شبكة Azure الافتراضية حيث يتم نشر نسخة خادم مرنة من قاعدة بيانات Azure ل PostgreSQL وإلى Azure Storage لأرشفة السجلات. إذا قمت بإنشاء مجموعات أمان الشبكة لرفض تدفق نسبة استخدام الشبكة من أو إلى قاعدة بيانات Azure لمثيل الخادم المرن PostgreSQL داخل الشبكة الفرعية حيث تم نشره، فتأكد من السماح بحركة المرور إلى منفذ الوجهة 5432 داخل الشبكة الفرعية، وكذلك إلى التخزين، باستخدام علامة الخدمة التخزين كوجهة.

يمكنك تصفية قاعدة الاستثناء هذه عن طريق إضافة منطقة Azure إلى التسمية مثل

us-east.storage. أيضا، إذا اخترت استخدام مصادقة Microsoft Entra لمصادقة عمليات تسجيل الدخول إلى قاعدة بيانات Azure لمثيل خادم PostgreSQL المرن، فاسمح بنسبة استخدام الشبكة الصادرة إلى معرف Microsoft Entra باستخدام علامة خدمة Microsoft Entra.يتم تكوين نقطة نهاية خدمة Microsoft.Storage تلقائيا على الشبكة الفرعية المفوضة عند توفير أول خادم في تلك الشبكة الفرعية. يضمن هذا التكوين توجيها موثوقا لحركة المرور إلى حسابات Azure Storage المستخدمة لرفع ملفات سجل Write-Ahead (WAL). إزالة هذه النقطة قد تعطل الاتصال وقد تؤدي إلى عواقب غير مقصودة على عمليات الخدمة الأساسية.

عند إعداد قراءة النسخ المتماثلة عبر مناطق Azure، تتطلب قاعدة بيانات Azure لمثيل الخادم المرن PostgreSQL القدرة على إرسال نسبة استخدام الشبكة أو تلقيها إلى منفذ الوجهة 5432 لكل من النسخة المتماثلة الأساسية والنسخ المتماثلة وإلى Azure Storage في المناطق الأساسية والنسخ المتماثلة من كل من الخوادم الأساسية والنسخة المتماثلة. منفذ TCP الوجهة المطلوب للتخزين هو 443.

تكامل منطقة DNS الخاصة: يسمح لك تكامل منطقة Azure Private DNS بحل DNS الخاص داخل الشبكة الظاهرية الحالية أو أي شبكة ظاهرية نظيرة داخل المنطقة حيث ترتبط منطقة DNS الخاصة.

استخدام منطقة DNS خاصة

يوفر Azure Private DNS خدمة DNS موثوقة وآمنة لشبكتك الظاهرية. يقوم Azure Private DNS بإدارة وحل أسماء المجالات في الشبكة الافتراضية دون الحاجة إلى تكوين حل DNS مخصص.

عند استخدام الوصول إلى الشبكة الخاصة مع شبكة افتراضية في Azure، يجب عليك توفير معلومات منطقة DNS الخاصة لتمكين حل DNS. بالنسبة لنسخ Azure Database الجديدة لخوادم PostgreSQL المرنة التي تم إنشاؤها باستخدام الوصول إلى الشبكة الخاصة، تحتاج إلى استخدام مناطق DNS الخاصة أثناء تكوين Azure Database لمثيلات الخوادم المرنة PostgreSQL ذات الوصول الخاص.

Important

عند استخدام منطقة DNS خاصة في اشتراك مختلف، يجب أن يكون مزود موارد Microsoft.DBforPostgreSQL مسجلا أيضا في هذا الاشتراك. وإلا، فلن يكتمل نشر قاعدة بيانات Azure لنسخة خادم مرن PostgreSQL الخاصة بك.

لقاعدة بيانات Azure الجديدة لPostgreSQL التي يتم إنشاؤها باستخدام وصول خاص للشبكة مع واجهة برمجة تطبيقات أو قالب مدير موارد Azure (قالب ARM) أو Bicep أو Terraform، أنشئ مناطق DNS خاصة. ثم استخدمها أثناء تكوين قاعدة بيانات Azure لمثيلات الخادم المرنة PostgreSQL مع الوصول الخاص. لمزيد من المعلومات، راجع مواصفات واجهة برمجة تطبيقات REST ل Azure.

إذا كنت تستخدم مدخل Microsoft Azure أو Azure CLI لإنشاء قاعدة بيانات Azure لمثيلات خادم PostgreSQL المرنة، فيمكنك توفير اسم منطقة DNS خاصة قمت بإنشائه مسبقا في نفس الاشتراك أو اشتراك مختلف، أو يتم إنشاء منطقة DNS خاصة افتراضية تلقائيا في اشتراكك.

إذا كنت تستخدم واجهة برمجة تطبيقات Azure، أو قالب ARM، أو Bicep، أو Terraform، أنشئ مناطق DNS خاصة تنتهي ب .postgres.database.azure.com. استخدم هذه المناطق أثناء تكوين قاعدة بيانات Azure لمثيلات خادم PostgreSQL المرنة مع الوصول الخاص. على سبيل المثال، استخدم النموذج [name1].[name2].postgres.database.azure.com أو [name].postgres.database.azure.com. إذا اخترت استخدام النموذج [name].postgres.database.azure.com، فلا يمكن أن يكون الاسم هو الاسم الذي تستخدمه لأحد قواعد بيانات Azure الخاصة بك لخوادم PostgreSQL المرنة، وإلا ستظهر لك رسالة خطأ أثناء التجهيز. لمزيد من المعلومات، راجع نظرة عامة على مناطق DNS الخاصة.

عند استخدام بوابة Azure، أو واجهات برمجة التطبيقات (APIs)، أو واجهة زر Azure CLI، أو قالب ARM، يمكنك أيضا تغيير منطقة DNS الخاصة من تلك التي قدمتها عند إنشاء قاعدة بيانات Azure الخاصة بخادم PostgreSQL المرن إلى منطقة DNS خاصة أخرى موجودة في نفس الاشتراك أو اشتراك مختلف.

Important

القدرة على تغيير منطقة DNS خاصة من تلك التي قدمتها عند إنشاء قاعدة بيانات Azure لمثيل خادم PostgreSQL المرن إلى منطقة DNS خاصة أخرى معطلة حاليا للخوادم مع تمكين ميزة قابلية الوصول العالي.

بعد إنشاء منطقة DNS خاصة في Azure، تحتاج إلى ربط شبكة ظاهرية بها. يمكن للموارد المستضافة في الشبكة الظاهرية المرتبطة بعد ذلك الوصول إلى منطقة DNS الخاصة.

Important

لم نعد نتحقق من صحة وجود ارتباط الشبكة الظاهرية عند إنشاء الخادم لقاعدة بيانات Azure لمثيلات الخادم المرنة PostgreSQL مع الشبكات الخاصة. عند إنشاء خادم من خلال المدخل، نقدم اختيار العميل لإنشاء ارتباط على إنشاء الخادم عبر خانة الاختيار ربط منطقة DNS خاصة بشبكتك الظاهرية في مدخل Microsoft Azure.

تتميز مناطق DNS الخاصة بالمرونة في مواجهة الانقطاعات الإقليمية لأن بيانات المنطقة متاحة عالميا. يتم نسخ سجلات الموارد في منطقة خاصة تلقائيا عبر المناطق. Azure Private DNS هي خدمة أساسية لمنطقة التوفر ومكررة للمنطقة. لمزيد من المعلومات، راجع خدمات Azure مع دعم منطقة التوفر.

التكامل مع خادم DNS مخصص

إذا كنت تستخدم خادم DNS مخصص، يجب عليك استخدام محول DNS لحل مشكلة FQDN في قاعدة بيانات Azure الخاصة بك لنسخة PostgreSQL المرنة من السيرفر. يجب أن يكون عنوان IP الخاص بمعيد التوجيه هو 168.63.129.16.

يجب أن يكون خادم DNS المخصص داخل الشبكة الافتراضية أو يمكن الوصول إليه من خلال إعداد خادم DNS الخاص بالشبكة الافتراضية. لمزيد من المعلومات، راجع حل الأسماء الذي يستخدم خادم DNS الخاص بك.

Important

ترقيات الصيانة المجدولة تقوم تلقائيا بتحديث إعدادات خادم DNS المخصص لديك. للتعرف على إعدادات DNS المخصصة المحدثة وتطبيقها قبل الترقية المجدولة التالية، يجب على مايكروسوفت إجراء التحديث داخليا لأن هذه الوظيفة غير مكشوفة من خلال واجهات برمجة التطبيقات أو ضوابط المواجهة للعملاء. إذا كنت بحاجة إلى أن يدخل التغيير حيز التنفيذ في وقت أبكر، تواصل مع دعم مايكروسوفت.

منطقة DNS الخاصة وتناظر الشبكة الظاهرية

إعدادات منطقة DNS الخاصة وتنظير الشبكة الظاهرية مستقلان عن بعضهما البعض. إذا أردت الاتصال بقاعدة بيانات Azure لخادم PostgreSQL المرن من عميل تقوم بتوفيره في شبكة افتراضية أخرى من نفس المنطقة أو منطقة مختلفة، عليك ربط منطقة DNS الخاصة بالشبكة الافتراضية. لمزيد من المعلومات، راجع ارتباط الشبكة الظاهرية.

ملاحظة

يمكنك فقط ربط أسماء مناطق DNS الخاصة التي تنتهي ب postgres.database.azure.com. لا يمكن أن يكون اسم منطقة DNS هو نفسه قاعدة بيانات Azure لمثيلات الخادم المرنة PostgreSQL. وإلا، يفشل تحليل الاسم.

لتعيين اسم خادم إلى سجل DNS، قم بتشغيل nslookup الأمر في Azure Cloud Shell باستخدام Azure PowerShell أو Bash. استبدل اسم خادمك بالمعامل <server_name> في المثال التالي:

nslookup -debug <server_name>.postgres.database.azure.com | grep 'canonical name'

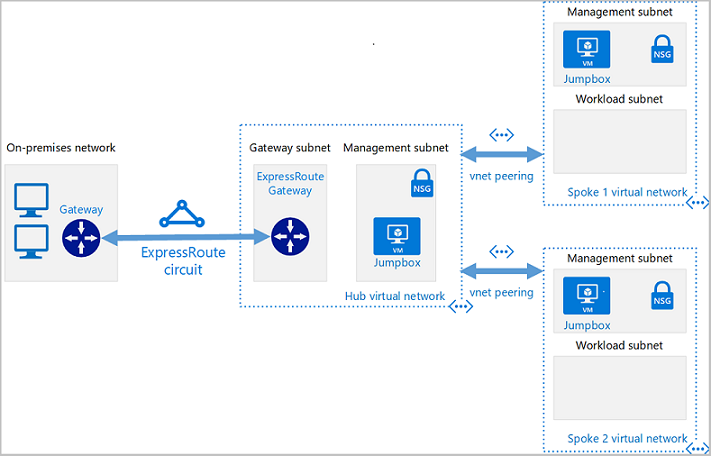

استخدم تصميم الشبكات الخاصة عبر المحور والسباكين

Hub and spoke هو نموذج شبكة شائع لإدارة متطلبات الاتصال أو الأمان الشائعة بكفاءة.

يعد المركز شبكة ظاهرية تعمل كموقع مركزي لإدارة الاتصالية الخارجية. كما يستضيف الخدمات المستخدمة من قبل أحمال عمل متعددة. يقوم المحور بتنسيق كافة الاتصالات من التخطيطات وإليها. يمكن أن تقوم قواعد تكنولوجيا المعلومات أو عمليات مثل الأمان بفحص نسبة استخدام الشبكة وتوجيهها وإدارتها مركزيًا. المحاور هي شبكات ظاهرية تستضيف أحمال العمل وتتصل بالمركز المركزي من خلال تناظر الشبكة الظاهرية. يتم استضافة الخدمات المشتركة في الشبكات الفرعية الخاصة بهم للمشاركة مع المحاورين. ثم تعمل الشبكة الفرعية المحيطة كجهاز أمان.

القطع هي أيضا شبكات افتراضية في Azure تستخدمها لعزل أحمال العمل الفردية. يتم توصيل تدفق نسبة استخدام الشبكة بين المقر المحلي وAzure من خلال Azure ExpressRoute أو VPN من موقع إلى موقع، متصل بالشبكة الظاهرية المركزية. يتم إقران الشبكات الظاهرية من المحاور إلى المركز وتمكين الاتصال بالموارد المحلية. يمكنك تطبيق المحور وكل تخطيط في اشتراكات منفصلة أو مجموعات موارد.

هناك ثلاثة أنماط رئيسية لتوصيل الشبكات الظاهرية المحورية ببعضها البعض:

- الأسباع متصلة مباشرة ببعضها البعض: تقوم بإنشاء نظائر الشبكة الافتراضية أو أنفاق VPN بين الشبكات الافتراضية المكبرة لتوفير اتصال مباشر دون عبور الشبكة الافتراضية المركزية.

- تتصل المحاور عبر جهاز شبكة: تحتوي كل شبكة ظاهرية محورية على نظير WAN ظاهري أو إلى شبكة ظاهرية مركزية. يقوم الجهاز بتوجيه نسبة استخدام الشبكة من spoke إلى spoke. يمكن إدارة الجهاز بواسطة Microsoft (كما هو الحال مع شبكة WAN ظاهرية) أو من قبلك.

- يتم إرفاق بوابة شبكة ظاهرية بشبكة المركز والاستفادة من المسارات المعرفة من قبل المستخدم: تمكين الاتصال بين المحاور.

استخدم Azure Virtual Network Manager لإنشاء طوبولوجيات شبكات مركزية وشبكة متحدثة جديدة (ومدمجة على الجهاز) للإدارة المركزية لتحكم الاتصال والأمان.

التواصل مع العملاء ذوي الشبكات الخاصة في مناطق مختلفة

غالبا ما يحتاج العملاء إلى الاتصال بعملاء في مناطق Azure المختلفة. وبشكل أكثر تحديدا، يتلخص هذا السؤال عادة في كيفية توصيل شبكتين ظاهريتين (إحداهما تحتوي على قاعدة بيانات Azure لمثيل خادم مرن PostgreSQL والأخرى تحتوي على عميل تطبيق) في مناطق مختلفة.

يمكنك تحقيق هذا الاتصال بطرق متعددة، منها:

- نظير الشبكة الظاهرية العمومية. هذه المنهجية هي الأكثر شيوعا لأنها أسهل طريقة لتوصيل الشبكات في مناطق مختلفة معا. ينشئ نظير الشبكة الظاهرية العمومية اتصالا عبر العمود الفقري ل Azure مباشرة بين الشبكتين الظاهريتين المتناظرتين. يوفر هذا الأسلوب أفضل معدل نقل للشبكة وأقل زمن انتقال للاتصال. عندما تقوم بنظير الشبكات الافتراضية، يتولى Azure أيضا التوجيه تلقائيا نيابة عنك. يمكن لهذه الشبكات الظاهرية الاتصال بجميع الموارد في الشبكة الظاهرية النظيرة التي تم إنشاؤها على بوابة VPN.

- اتصال من شبكة إلى شبكة. الاتصال بين الشبكات الظاهرية (اتصال من شبكة إلى شبكة) هو في الأساس VPN بين موقعي Azure. تقوم بإنشاء الاتصال بين الشبكات عبر بوابة VPN. تتحمل نسبة استخدام الشبكة الخاصة بك قفزتين إضافيتين من حركة المرور مقارنة بتناظر الشبكة الظاهرية العالمية. هناك أيضا زمن انتقال إضافي وعرض نطاق ترددي أقل مقارنة بتلك الطريقة.

- الاتصال عبر جهاز الشبكة في بنية النظام المحوري. بدلا من توصيل الشبكات الظاهرية المحورية مباشرة ببعضها البعض، يمكنك استخدام أجهزة الشبكة لإعادة توجيه نسبة استخدام الشبكة بين المحاور. توفر أجهزة الشبكة المزيد من خدمات الشبكة مثل الفحص العميق للحزمة وتجزئة حركة المرور أو المراقبة، ولكنها يمكن أن تؤدي إلى اختناقات في زمن الانتقال والأداء إذا لم يتم تغيير حجمها بشكل صحيح.

النسخ المتماثل عبر مناطق Azure والشبكات الظاهرية مع الشبكات الخاصة

النسخ المتماثل لقاعدة البيانات هو عملية نسخ البيانات من خادم مركزي أو أساسي إلى خوادم متعددة تعرف باسم النسخ المتماثلة. يقبل الخادم الأساسي عمليات القراءة والكتابة، ولكن النسخ المتماثلة تخدم معاملات للقراءة فقط. يشكل الخادم الأساسي والنسخ المتماثلة بشكل جماعي مجموعة قاعدة بيانات. الهدف من النسخ المتماثل لقاعدة البيانات هو ضمان التكرار والاتساق والتوافر العالي وإمكانية الوصول إلى البيانات، خاصة في التطبيقات ذات نسبة استخدام الشبكة العالية والمهمة الحرجة.

تقدم قاعدة بيانات Azure ل PostgreSQL طريقتين للنسخ المتماثلة: المادية (أي الدفق) عبر ميزة قراءة النسخة المتماثلة المضمنةوالنسخ المتماثل المنطقي. كلاهما مثالي لحالات استخدام مختلفة، وقد تختار أحدهما على الآخر حسب هدفك النهائي.

يتطلب التكرار عبر مناطق Azure، مع وجود شبكات افتراضية منفصلة في كل منطقة، اتصالا عبر حدود الشبكة الافتراضية الإقليمية التي يمكن أن توفرها الشبكات الافتراضية أو في بنى المحور والسمع عبر جهاز شبكة.

بشكل افتراضي، يتم تحديد نطاق تحليل اسم DNS إلى شبكة ظاهرية. لا يمكن لأي عميل في شبكة افتراضية واحدة (VNET1) حل قاعدة بيانات Azure لنسخة الخادم المرنة PostgreSQL في شبكة افتراضية أخرى (VNET2).

لحل هذه المشكلة، تأكد من أن العملاء في VNET1 يمكنهم الوصول إلى قاعدة بيانات Azure لمنطقة DNS الخاصة بمثيل الخادم المرن PostgreSQL. أضف ارتباط شبكة ظاهرية إلى منطقة DNS الخاصة بقاعدة بيانات Azure لمثيل الخادم المرن PostgreSQL.

سيناريوهات الشبكة الظاهرية غير المدعومة

فيما يلي بعض القيود للعمل مع الشبكات الظاهرية التي تم إنشاؤها عبر تكامل الشبكة الظاهرية:

- بعد نشر قاعدة بيانات Azure لخادم PostgreSQL مرن على شبكة افتراضية وشبكة فرعية، لا يمكنك نقله إلى شبكة افتراضية أو شبكة فرعية أخرى. لا يمكنك نقل الشبكة الظاهرية إلى مجموعة موارد أخرى أو اشتراك.

- لا يمكنك زيادة حجم الشبكة الفرعية (مساحات العناوين) بعد وجود الموارد في الشبكة الفرعية.

- بشكل افتراضي، لا يمكن للموارد المحتلقة في الشبكة الافتراضية التفاعل مع Private Link. إذا كنت ترغب في استخدام Private Link للشبكات الخاصة، فراجع قاعدة بيانات Azure لشبكات PostgreSQL مع Private Link.

- لا يتم دعم تكوينات الشبكات المخصصة التي توجه كل الحركة إلى Microsoft Azure Storage عبر جهاز الشبكة الافتراضية (NVA). على سبيل المثال، استخدام مسار شامل (0.0.0.0/0 → NVA) لإجبار جميع حركة المرور الصادرة عبر NVA يمكن أن يتداخل مع الاتصال المطلوب للمنصة. قد يؤدي ذلك إلى أعطال غير متوقعة في العمليات الحرجة، بما في ذلك سيناريوهات التوافر العالي. بشكل افتراضي، تضيف الخدمة نقطة نهاية خدمة Micosoft.Storage عند توفير أول خادم في الشبكة الفرعية المفوضة، والتي توفر اتصالا آمنا ومباشرا بتخزين Azure عبر شبكة العمود الفقري لآزور. إزالة هذه النقطة النهائية قد تؤدي إلى عواقب غير مقصودة على عمليات الخدمة الأساسية.

Important

يدعم Azure Resource Manager القدرة على تأمين الموارد كعنصر تحكم أمان. يتم تطبيق تأمين الموارد على المورد وهي فعالة عبر جميع المستخدمين والأدوار. يوجد نوعان من قفل الموارد: CanNotDelete و ReadOnly. يمكنك تطبيق هذه الأنواع من الأقفال إما على منطقة DNS خاصة أو على مجموعة سجلات فردية.

قد يتداخل تطبيق تأمين من أي نوع مقابل منطقة DNS خاصة أو مجموعة سجلات فردية مع قدرة قاعدة بيانات Azure لمثيل خادم PostgreSQL المرن على تحديث سجلات DNS. قد يسبب أيضا مشاكل أثناء العمليات المهمة على DNS، مثل التحويل عالي التوافر من البداية إلى الثانوية. لهذه الأسباب، تأكد من عدم استخدام منطقة DNS خاصة أو أقفال سجلات عند استخدام ميزات عالية التوافر مع نسخة خادم مرن لقاعدة بيانات Azure ل PostgreSQL.

اسم المضيف

بغض النظر عن خيار الشبكة الذي تختاره، استخدم دائما اسم نطاق مؤهل بالكامل (FQDN) كاسم مضيف عند الاتصال بقاعدة بيانات Azure الخاصة بك لخادم PostgreSQL المرن. قد يتغير عنوان IP الخاص بالخادم. باستخدام FQDN، لا تحتاج إلى تحديث سلسلة الاتصال الخاصة بك.

مثال يستخدم FQDN كاسم مضيف هو hostname = servername.postgres.database.azure.com. حيثما أمكن، تجنب استخدام hostname = 10.0.0.4 (عنوان خاص) أو hostname = 40.2.45.67 (عنوان عام).