إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

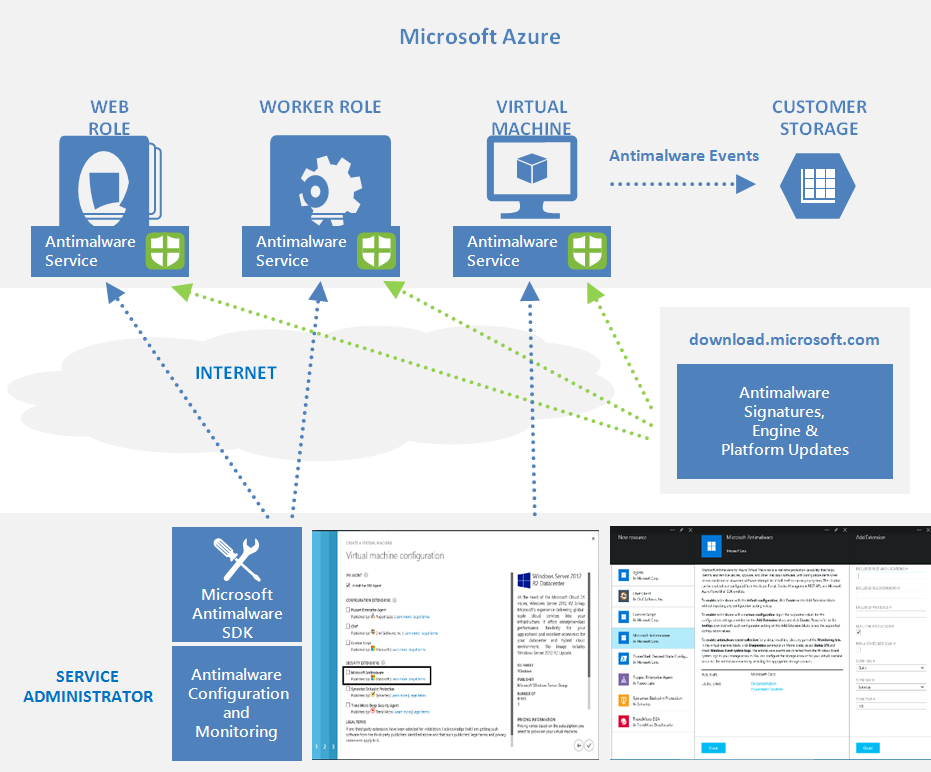

برنامج Microsoft Antimalware for Azure هو حماية مجانية في الوقت الحقيقي تساعد في تحديد وإزالة الفيروسات وبرامج التجسس وغيرها من البرمجيات الخبيثة. يولد تنبيهات عندما يحاول برنامج خبيث أو غير مرغوب فيه المعروف تثبيت نفسه أو تشغيله على أنظمة Azure الخاصة بك.

تم بناء الحل على نفس منصة مكافحة البرمجيات الخبيثة التي تميز Microsoft Security Essentials (MSE)، Microsoft Forefront Endpoint Protection، Microsoft System Center Endpoint Protection، Microsoft Intune، و Microsoft Defender for Cloud. برنامج Microsoft Antimalware for Azure هو حل وكيل واحد للتطبيقات وبيئات المستأجرين، مصمم ليعمل في الخلفية دون تدخل بشري. يمكن نشر الحماية بناء على احتياجات أحمال عمل التطبيق، مع تكوين مخصص أساسي آمن بشكل افتراضي أو متقدم، بما في ذلك مراقبة مكافحة البرامج الضارة.

عند نشر وتمكين برنامج Microsoft Anti Malware for Azure لتطبيقاتك، تتوفر الميزات الأساسية التالية:

- Real-time protection - تراقب النشاط في خدمات السحابة وعلى Virtual Machines لاكتشاف ومنع تنفيذ البرمجيات الخبيثة.

- المسح المجدول - يفحص بشكل دوري للكشف عن البرامج الضارة، بما في ذلك البرامج التي تعمل بنشاط.

- إصلاح البرامج الضارة - يتخذ تلقائيًا إجراء بشأن البرامج الضارة المكتشفة، مثل حذف الملفات الضارة أو الحجز وتنظيف إدخالات التسجيل الضارة.

- تحديثات التوقيع - يقوم تلقائيا بتثبيت أحدث توقيعات الحماية (تعريفات الفيروسات) لضمان تحديث الحماية على تردد محدد مسبقا.

- محرك مكافحة البرامج الضارة التحديثات - يقوم تلقائيا بتحديث محرك الحماية من البرامج الضارة من Microsoft.

- تحديثات النظام الأساسي للحماية من البرامج الضارة - يقوم تلقائيا بتحديث النظام الأساسي ل Microsoft Antimalware.

- Active protection - يبلغ بيانات القياس عن بعد حول التهديدات المكتشفة والموارد المشبوهة إلى Microsoft Azure لضمان الاستجابة السريعة لمشهد التهديدات المتطور ويمكن توصيل التوقيعات المتزامنة في الوقت الحقيقي عبر نظام الحماية النشطة من مايكروسوفت (MAPS).

- تقارير العينات: - توفر العينات وتقاريرها إلى خدمة Microsoft لمكافحة البرامج الضارة للمساعدة في تحسين الخدمة وتمكين استكشاف الأخطاء وإصلاحها.

- الاستثناءات - يسمح لمسؤولي التطبيقات والخدمة بتكوين الاستثناءات للملفات والعمليات ومحركات الأقراص.

- جمع أحداث مكافحة البرمجيات الخبيثة - يسجل صحة خدمة مكافحة البرمجيات الخبيثة، والأنشطة المشبوهة، وإجراءات المعالجة المتخذة في سجل أحداث نظام التشغيل ويجمعها في حساب العميل Azure Storage.

إشعار

يمكن أيضا نشر برامج Microsoft Antimalware باستخدام Microsoft Defender for Cloud. اقرأ تثبيت حماية نقطة النهاية في Microsoft Defender for Cloud لمزيد من المعلومات.

بناء الأنظمة

يتكون برنامج Microsoft Antimalware for Azure من عدة مكونات:

- عميل وخدمة Microsoft Antimalware

- نموذج نشر كلاسيكي لمكافحة البرامج الضارة

- أوامر PowerShell cmdlets لمكافحة البرامج الضارة

- Azure Diagnostics Extension

دعم المنصة ونشرها

Virtual Machines:

- غير مثبت بشكل افتراضي

- متوفر كإضافة أمنية اختيارية عبر بوابة Azure أو تكوين Visual Studio Virtual Machine

- مدعوم على Windows Server 2008 R2، Windows Server 2012، و Windows Server 2012 R2

- غير مدعوم على أنظمة تشغيل Windows Server 2008 وLinux

الخدمات السحابية:

- يتم تثبيته افتراضيا في حالة تعطيل على جميع أنظمة تشغيل Azure الضيف المدعومة

- يتطلب تنشيطا صريحا لحماية الخدمة السحابية

Azure App Service:

- تم تفعيله على الخدمة الأساسية التي تستضيف تطبيقات ويب مبنية على Windows

- محدود بحماية بنية Azure App Service فقط، وليس محتوى العملاء

- غير كاف لأمان تطبيقات الويب بالكامل (تنفيذ المزيد من ضوابط الأمان كما هو موضح في Azure أفضل ممارسات أمان تطبيقات الويب)

إشعار

Microsoft Defender Antivirus هو برنامج مكافحة البرمجيات الخبيثة المدمج المفعل في Windows Server 2016 وما فوق. لا يزال بالإمكان إضافة إضافة Azure VM Anti Software إلى جهاز Windows Server 2016 وما فوق Azure VM باستخدام Microsoft Defender Antivirus. في هذا السيناريو، يطبق الامتداد أي سياسات اختيارية configuration لتستخدمها Microsoft Defender مكافحة الفيروسات. لا ينشر الملحق أي خدمات أخرى لمكافحة البرامج الضارة. لمزيد من المعلومات حول Microsoft Defender Antivirus، راجع عينات Code لتمكين وتكوين Microsoft Anti Malware ل Azure.

سير عمل Microsoft لمكافحة البرامج الضارة

يمكن لمسؤول خدمة Azure تفعيل Anti Malware for Azure مع إعداد افتراضي أو مخصص لخدمات Virtual Machines وCloud Services باستخدام الخيارات التالية:

- Virtual Machines - في بوابة Azure، تحت امتدادات الأمان

- Virtual Machines - استخدام تكوين Visual Studio virtual machines في مستكشف الخادم

- Virtual Machines وخدمات السحابة - باستخدام البرمجيات المضادة للخبيثة ><نموذج النشر الكلاسيكي

- Virtual Machines and Cloud Services - باستخدام ملفات PowerShell المضادة للبرمجيات الخبيثة

تقوم منصات Azure portal أو PowerShell بدفع ملف حزمة إضافة Anti Software إلى نظام Azure في موقع محدد مسبقا. يقوم Azure Guest Agent (أو Fabric Agent) بتشغيل إضافة Anti Software Extension، مع تطبيق إعدادات إعداد Anti Software المرفقة كمدخل. تمكن هذه الخطوة خدمة مكافحة البرامج الضارة مع إعدادات التكوين الافتراضية أو المخصصة. إذا لم يتم توفير تكوين مخصص، فسيتم تمكين خدمة مكافحة البرامج الضارة بإعدادات التكوين الافتراضية. لمزيد من المعلومات حول تكوين برامج مكافحة البرمجيات الخبيثة، راجع عينات من الكود لتمكين وتكوين برامج مكافحة خبيثة مايكروسوفت ل Azure.

بعد التهيئة، يقوم عميل Microsoft Anti Badware باسترجاع أحدث محركات الحماية وتعريفات التوقيع تلقائيا من الإنترنت ويطبقها على نظام Azure الخاص بك. تسجل الخدمة جميع الأنشطة إلى سجل أحداث نظام التشغيل ضمن مصدر الحدث "Microsoft Antimalware". تتضمن هذه السجلات معلومات حول:

- حالة صحة العميل

- أنشطة الحماية والمعالجة

- تغييرات التكوين

- تحديثات تعريف المحرك والتوقيع

- أحداث تشغيلية أخرى

يمكنك تفعيل مراقبة البرمجيات الخبيثة لخدمة السحابة أو الآلة الافتراضية الخاصة بك ليتم كتابة أحداث سجل أحداث Anti Software الخبيثة فور إنتاجها في حساب تخزين Azure الخاص بك. تستخدم خدمة مكافحة البرمجيات الخبيثة إضافة Azure Diagnostics لجمع أحداث البرمجيات الخبيثة من نظام Azure إلى جداول في حساب Azure Storage الخاص بالعميل.

يتم توثيق سير عمل التوزيع، بما في ذلك خطوات التكوين والخيارات المعتمدة للسيناريوهات المذكورة أعلاه في قسم سيناريوهات نشر مكافحة البرامج الضارة في هذا المستند.

إشعار

ومع ذلك، يمكنك استخدام PowerShell/APIs وقوالب Azure Resource Manager لنشر Virtual Machine Scale Sets باستخدام إضافة Microsoft Anti-Malware. لتثبيت إضافة على آلة افتراضية تعمل بالفعل، يمكنك استخدام السكربت النموذجي Python vmssextn.py. يحصل هذا السكربت على إعدادات الامتدادات الموجودة على مجموعة Scale ويضيف امتدادا إلى قائمة الإضافات الموجودة في مجموعات Azure Virtual Machines Scale Sets.

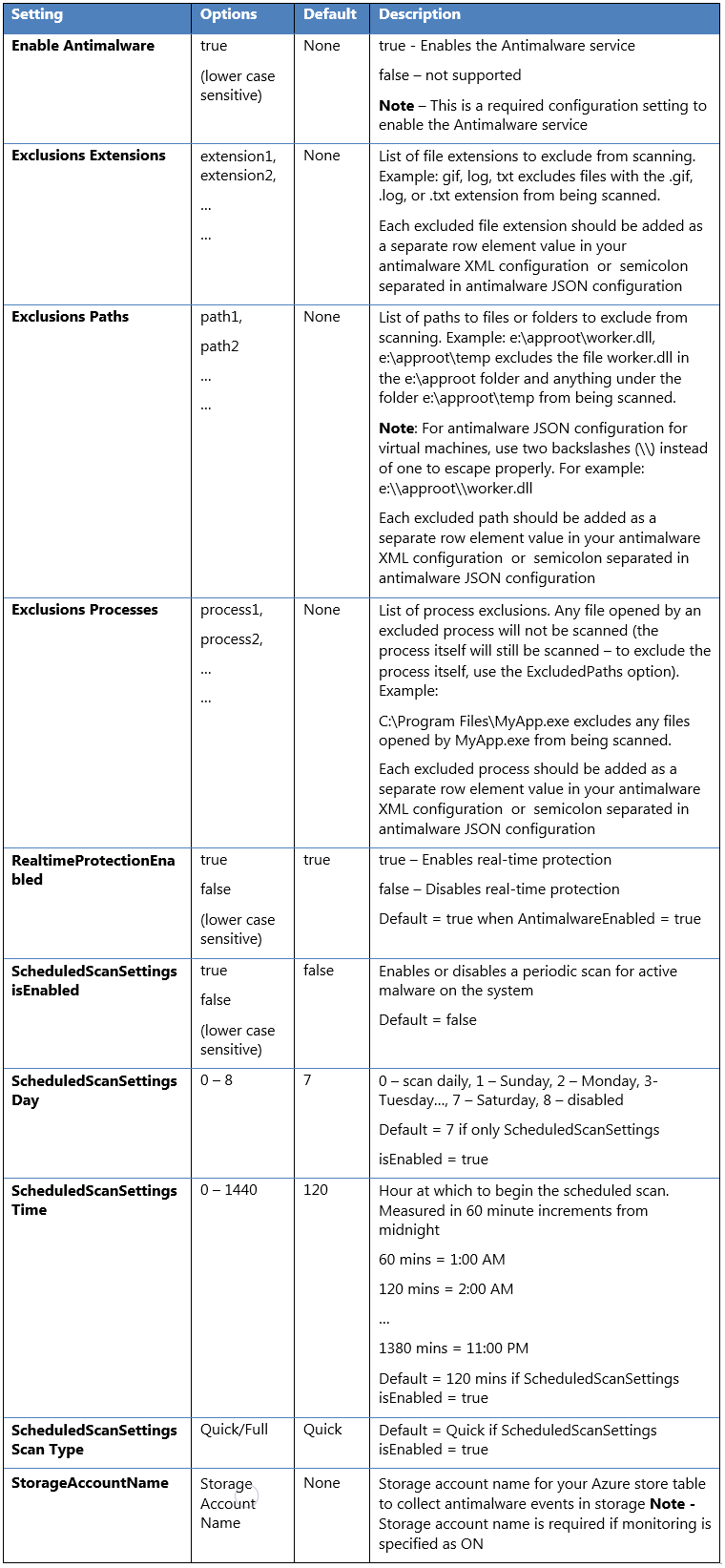

التكوين الافتراضي والمخصص لمكافحة البرامج الضارة

يتم تطبيق إعدادات التكوين الافتراضية لتمكين Anti Software for Azure Cloud Services أو Virtual Machines عندما لا توفر إعدادات إعدادات مخصصة. إعدادات التكوين الافتراضية محسنة مسبقا للعمل في بيئة Azure. اختياريا، يمكنك تخصيص هذه الإعدادات الافتراضية حسب الحاجة لنشر تطبيق أو خدمة Azure وتطبيقها على سيناريوهات نشر أخرى.

يلخص الجدول التالي إعدادات التكوين المتوفرة لخدمة مكافحة البرامج الضارة. يتم وضع علامة على إعدادات التكوين الافتراضية ضمن العمود المسمى "افتراضي".

تحذير

يتم استبدال أو تحديث إضافة Microsoft Anti Software بديل بإعدادات Microsoft Defender Antivirus الحالية، بما في ذلك الاستثناءات.

سيناريوهات نشر البرمجيات الخبيثة

تناقش السيناريوهات لتمكين وتكوين البرمجيات الخبيثة، بما في ذلك مراقبة Azure Cloud Services و Virtual Machines، في هذا القسم.

الأجهزة الظاهرية - تمكين وتكوين برامج الحماية من البرامج الضارة

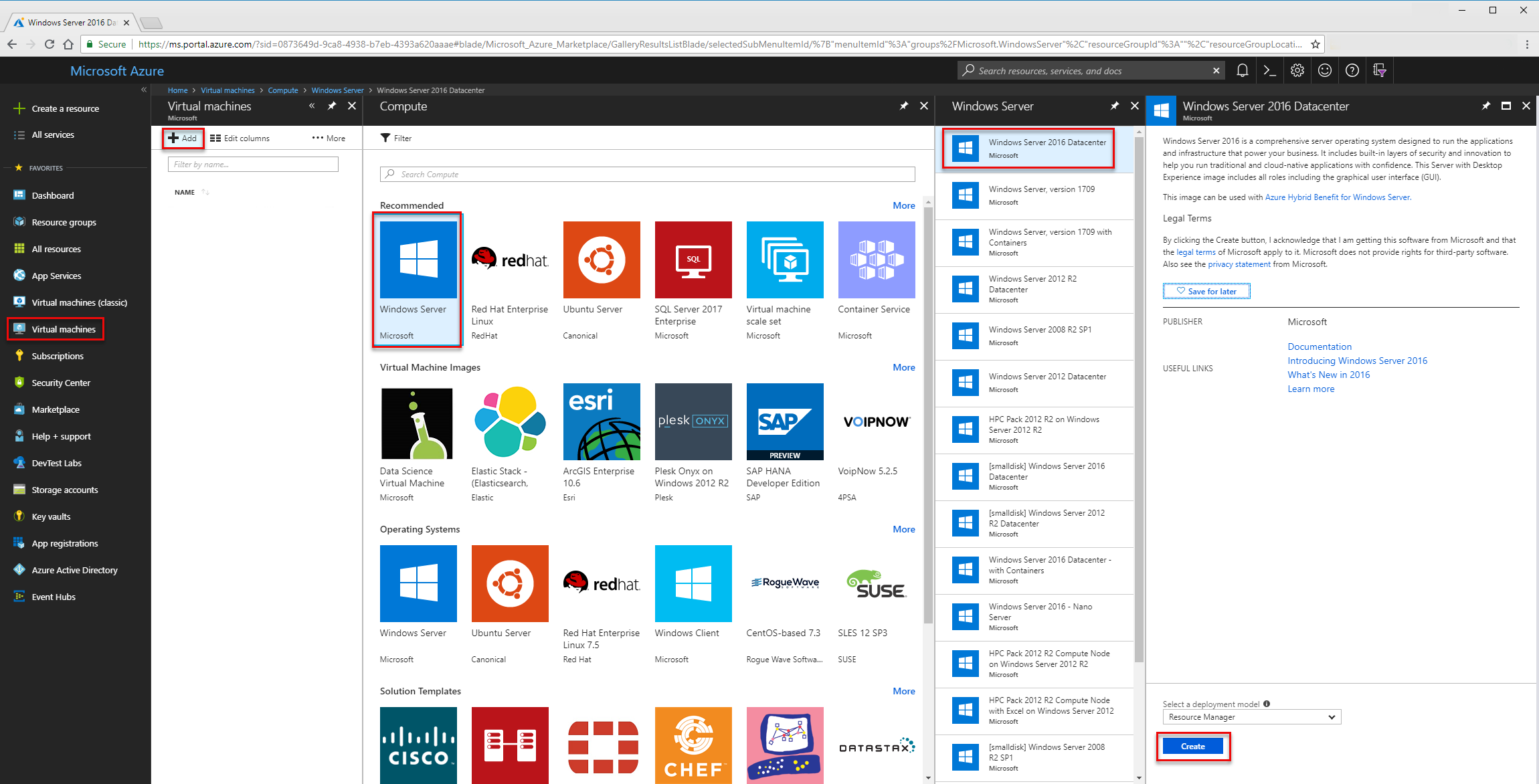

النشر أثناء إنشاء جهاز افتراضي باستخدام بوابة Azure

اتبع هذه الخطوات لتمكين وتكوين Microsoft Antimalware for Azure Virtual Machines باستخدام بوابة Azure أثناء إعداد جهاز افتراضي:

- سجل الدخول إلى بوابة Azure.

- لإنشاء آلة افتراضية جديدة، انتقل إلى Virtual machines، اختر Add، واختر Windows Server.

- اختر النسخة التي ترغب في استخدامها من خادم Windows.

- حدد إنشاء.

- قم بتوفير الاسم واسم المستخدموكلمة المرور وإنشاء مجموعة موارد جديدة أو اختر مجموعة موارد موجودة.

- حدد OK.

- اختر حجم الجهاز الظاهري.

- في القسم التالي، حدد الخيارات المناسبة لاحتياجاتك حدد قسم الملحقات.

- حدد إضافة ملحق

- ضمن مورد جديد، اختر Microsoft Antimalware.

- حدد إنشاء.

- في ملف قسم تثبيت الملحق، يمكن تكوين المواقع واستبعادات العملية بالإضافة إلى خيارات الفحص الأخرى. اختر موافق.

- اختر موافق.

- مرة أخرى في قسم الإعدادات، اختر موافق.

- في الشاشة إنشاء، اختر موافق.

انظر هذا القالب Azure Resource Manager لنشر إضافة VM لمكافحة البرمجيات الخبيثة على Windows.

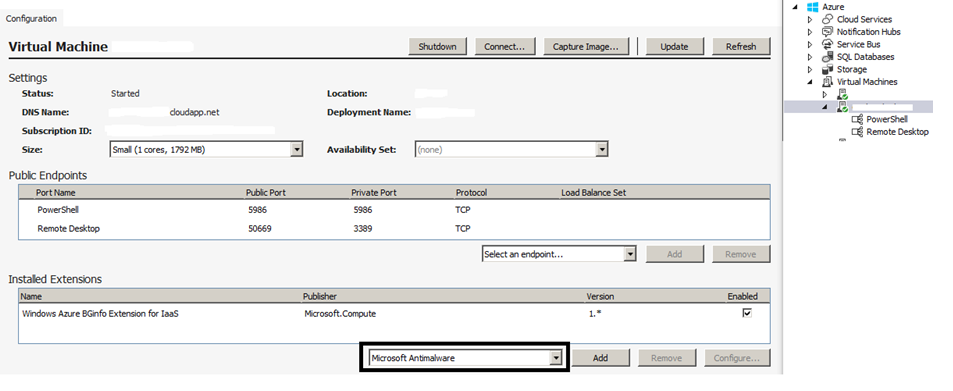

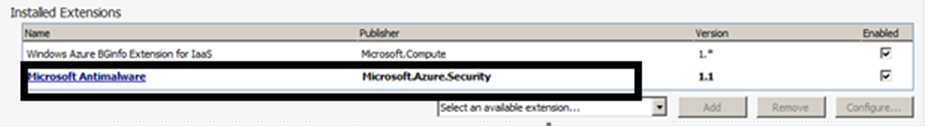

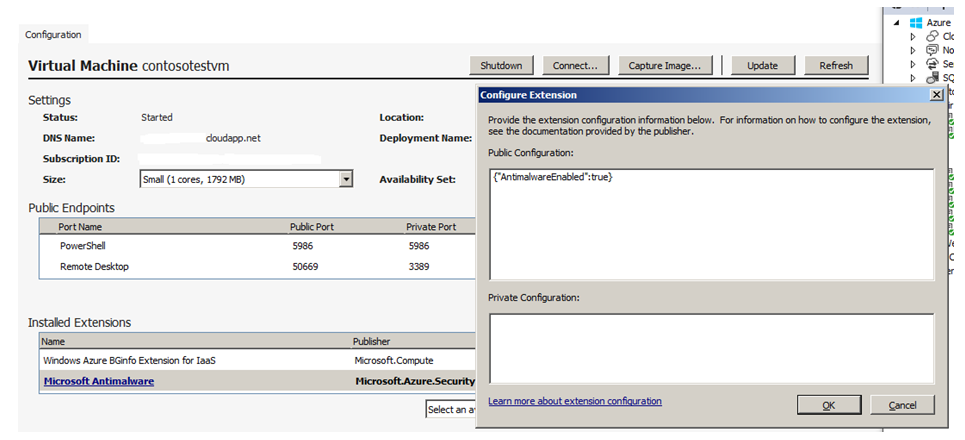

النشر باستخدام تكوين الآلة الافتراضية Visual Studio

لتمكين وتكوين خدمة مايكروسوفت المضادة للبرمجيات الخبيثة باستخدام Visual Studio:

Connect to Microsoft Azure in Visual Studio.

اختر جهازك الافتراضي في عقدة Virtual Machines في Server Explorer

انقر بزر الفأرة الأيمن فوق تكوين لعرض صفحة تكوين الجهاز الظاهري

حدد ملحق Microsoft Antimalware من القائمة المنسدلة ضمن Installed Extensions وحدد Add للتكوين باستخدام التكوين الافتراضي لمكافحة البرامج الضارة.

لتخصيص تكوين مكافحة البرامج الضارة الافتراضي، حدد (تمييز) ملحق مكافحة البرامج الضارة في قائمة الملحقات المثبتة وحدد تكوين.

استبدل تكوين مكافحة البرامج الضارة الافتراضي بالتكوين المخصص بتنسيق JSON المدعوم في مربع نص التكوين العام وحدد موافق.

حدد الزر تحديث لدفع تحديثات التكوين إلى الجهاز الظاهري.

إشعار

يدعم تكوين Visual Studio Virtual Machines لمكافحة البرمجيات الخبيثة فقط تكوين صيغة JSON. لمزيد من المعلومات حول إعدادات العينات، راجع عينات Code لتمكين وتكوين Microsoft Antimalware ل Azure.

النشر باستخدام PowerShell cmdlets

يمكن لتطبيق أو خدمة Azure تمكين وتكوين Microsoft Antimalware for Azure Virtual Machines باستخدام PowerShell cmdlets.

لتمكين وتكوين Microsoft لمكافحة البرامج الضارة باستخدام Cmdlets PowerShell :

- إعداد بيئة PowerShell الخاصة بك - راجع الوثائق في https://github.com/Azure/azure-powershell

- استخدم cmdlet

Set-AzureVMMicrosoftAntimalwareExtensionلتفعيل وتكوين برنامج Microsoft Anti Malware لجهازك الافتراضي.

إشعار

يدعم تكوين Azure Virtual Machines لمكافحة البرمجيات الخبيثة فقط تكوين صيغة JSON. لمزيد من المعلومات حول إعدادات العينات، راجع عينات Code لتمكين وتكوين Microsoft Antimalware ل Azure.

تمكين وتكوين برامج مكافحة البرمجيات الخبيثة باستخدام PowerShell cmdlets

يمكن لتطبيق أو خدمة Azure تمكين وتكوين Microsoft Antimalware for Azure Cloud Services باستخدام PowerShell cmdlets. يتم تثبيت برنامج Microsoft Antimalware في حالة تعطيل في منصة خدمات السحابة ويتطلب إجراء من تطبيق Azure لتفعيله.

لتمكين وتكوين Microsoft لمكافحة البرامج الضارة باستخدام Cmdlets PowerShell :

- إعداد بيئة PowerShell الخاصة بك - راجع الوثائق في https://github.com/Azure/azure-powershell

- استخدم cmdlet

Set-AzureServiceExtensionلتفعيل وتكوين برنامج Microsoft Anti Malware لخدمة السحابة الخاصة بك.

لمزيد من المعلومات حول أوامر PowerShell النموذجية، راجع عينات Code لتمكين وتكوين برنامج Microsoft Antimalware لنظام Azure.

الخدمات السحابية وVirtual Machines - التكوين باستخدام ملفات PowerShell cmdlets

يمكن لتطبيق أو خدمة Azure استرجاع تكوين Microsoft Anti Malware لخدمات السحابة وVirtual Machines باستخدام ملفات PowerShell cmdlets.

لاسترداد تكوين Microsoft Antimalware باستخدام PowerShell cmdlets:

- إعداد بيئة PowerShell الخاصة بك - راجع الوثائق في https://github.com/Azure/azure-powershell

-

ل Virtual Machines: استخدم ملف

Get-AzureVMMicrosoftAntimalwareExtensioncmdlet للحصول على إعدادات مضاد البرمجيات الخبيثة. -

لخدمات السحابة: استخدم cmdlet

Get-AzureServiceExtensionللحصول على تكوين برنامج مكافحة البرمجيات الخبيثة.

العينات

إزالة إعدادات البرمجيات الخبيثة باستخدام PowerShell cmdlets

يمكن لتطبيق أو خدمة Azure إزالة حماية Microsoft Anti Software تماما عن طريق إزالة الإضافات ذات الصلة من خدمات السحابة أو Virtual Machines. تزيل هذه العملية كلا من الحماية من البرامج الضارة وإعدادات المراقبة المرتبطة بها، وتتوقف تماما عن الحماية من البرامج الضارة ومجموعة الأحداث للموارد المحددة.

لإزالة Microsoft Antimalware باستخدام PowerShell cmdlets:

- إعداد بيئة PowerShell الخاصة بك - راجع الوثائق في https://github.com/Azure/azure-powershell

-

ل Virtual Machines: استخدم

Remove-AzureVMMicrosoftAntimalwareExtensioncmdlet. -

بالنسبة لخدمات السحابة: استخدم ال

Remove-AzureServiceExtensioncmdlet.

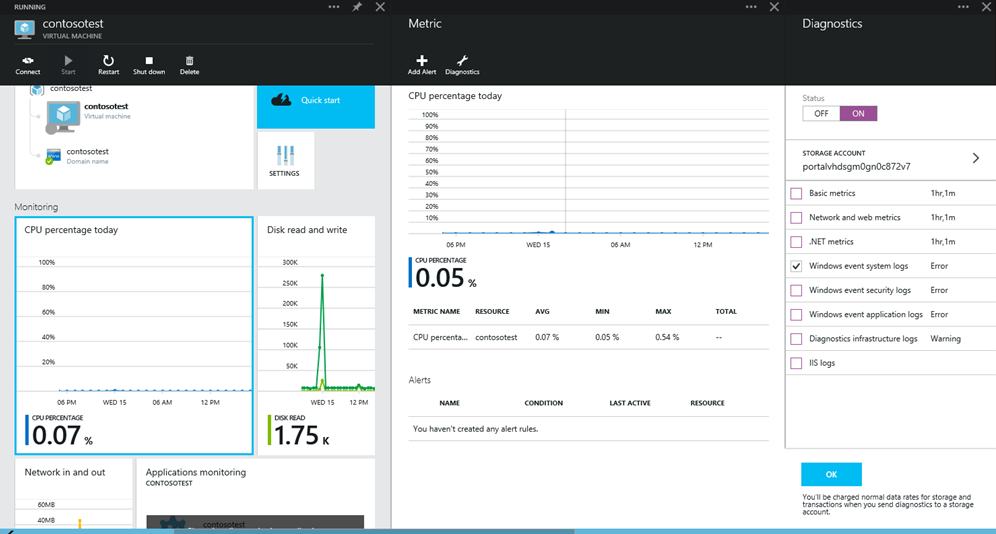

إلى enable لجمع أحداث مكافحة البرمجيات الخبيثة لآلة افتراضية باستخدام بوابة المعاينة Azure:

- حدد أي جزء من قسم المراقبة في صفحة تفاصيل الجهاز الظاهري.

- حدد الأمر Diagnostics في قسم Metrics.

- اختر Status ON واختر خيار نظام الفعاليات Windows.

- يمكنك اختيار إلغاء تحديد جميع الخيارات الأخرى في القائمة، أو تركها ممكنة وفقا لاحتياجات خدمة التطبيق.

- يتم التقاط فئات أحداث مكافحة البرمجيات الخبيثة مثل "خطأ"، "تحذير"، "معلوماتي"، إلخ، في حساب Azure Storage الخاص بك.

يتم جمع أحداث البرمجيات الخبيثة من سجلات نظام الأحداث في Windows إلى حسابك في Azure Storage. يمكنك تكوين حساب التخزين للجهاز الظاهري الخاص بك لجمع أحداث مكافحة البرامج الضارة عن طريق تحديد حساب التخزين المناسب.

تمكين وتكوين برامج مكافحة الخبيثة باستخدام PowerShell cmdlets for Azure Resource Manager VMs

لتمكين وتكوين Microsoft Antimalware for Azure Resource Manager VMs باستخدام PowerShell cmdlets:

- قم بإعداد بيئة PowerShell الخاصة بك باستخدام هذا documentation على GitHub.

- استخدم الأمر Cmdlet Set-AzVMExtension لتمكين وتكوين Microsoft Antimalware لجهازك الظاهري.

تتوفر نماذج التعليمات البرمجية التالية:

- نشر Microsoft Antimalware على الأجهزة الظاهرية لقالب ARM

- إضافة برامج مكافحة خبيثة من مايكروسوفت إلى Azure Service Fabric Clusters

تمكين وتكوين البرمجيات المضادة للخبيثة لدعم الخدمة السحابية الممتدة Azure (CS-ES) باستخدام ملفات PowerShell cmdlets

لتمكين وتكوين Microsoft لمكافحة البرامج الضارة باستخدام Cmdlets PowerShell :

- إعداد بيئة PowerShell الخاصة بك - راجع الوثائق في https://github.com/Azure/azure-powershell

- استخدم cmdlet جديدًا AzCloudServiceExtensionObject لتمكين وتكوين Microsoft Antimalware للجهاز الظاهري بخدمة سحابة الخاص بك.

يتوفر نموذج التعليمات البرمجية التالي:

تمكين وتكوين برامج مكافحة البرمجيات الخبيثة باستخدام PowerShell cmdlets لخوادم Azure Arc-enabled

لتمكين وتكوين Microsoft Anti Malware لخوادم Azure Arc المفعلة باستخدام أوامر PowerShell:

- قم بإعداد بيئة PowerShell الخاصة بك باستخدام هذا documentation على GitHub.

- استخدم الأمر Cmdlet New-AzConnectedMachineExtension لتمكين وتكوين Microsoft Antimalware للخوادم التي تدعم Arc.

تتوفر نماذج التعليمات البرمجية التالية: