إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

كموفر سحابة CRM رئيسي، يتضمن Salesforce كميات كبيرة من المعلومات الحساسة حول العملاء ودلائل مبادئ التسعير والصفقات الرئيسية داخل مؤسستك. كونه تطبيقا بالغ الأهمية للأعمال، يتم الوصول إلى Salesforce واستخدامه من قبل أشخاص داخل مؤسستك ومن قبل أشخاص آخرين خارجها (مثل الشركاء والمقاولين) لأغراض مختلفة. في كثير من الحالات، يكون لدى نسبة كبيرة من المستخدمين الذين يصلون إلى Salesforce وعي منخفض بالأمان وقد يعرضون معلوماتك الحساسة للخطر من خلال مشاركتها عن غير قصد. في حالات أخرى، قد يتمكن المستخدمون الضارون من الوصول إلى الأصول الأكثر حساسية المتعلقة بالعملاء.

يمنحك توصيل Salesforce Defender for Cloud Apps رؤى محسنة حول أنشطة المستخدمين، ويوفر الكشف عن التهديدات باستخدام عمليات الكشف عن الحالات الشاذة المستندة إلى التعلم الآلي واكتشافات حماية المعلومات (مثل الكشف عن مشاركة المعلومات الخارجية). كما أنه يمكن عناصر التحكم في المعالجة التلقائية، ويكتشف التهديدات من تطبيقات الجهات الخارجية الممكنة في مؤسستك.

استخدم موصل التطبيق هذا للوصول إلى ميزات SaaS Security Posture Management (SSPM)، عبر عناصر التحكم في الأمان المنعكسة في Microsoft Secure Score. تعرّف على المزيد.

التهديدات الرئيسية

- الحسابات المخترقة والتهديدات الداخلية

- تسرب البيانات

- امتيازات مرتفعة

- وعي أمني غير كاف

- تطبيقات الجهات الخارجية الضارة والمكونات الإضافية ل Google

- برامج الفدية الضارة

- إحضار جهازك (BYOD) غير المدار

المتطلبات الأساسية

قم بتثبيت وتخويل تطبيق Salesforce Connected في مؤسسة Salesforce المستهدفة قبل بدء عملية الاتصال. يفرض Salesforce قيود الاستخدام على التطبيقات المتصلة. لمزيد من المعلومات، راجع:التحضير لتغيير قيود استخدام التطبيقات المتصلة

قم بتعيين إذن الموافقة على التطبيقات المتصلة غير المثبتة إلى حساب خدمة Salesforce المستخدم للاتصال Microsoft Defender for Cloud Apps. يتطلب Salesforce هذا الإذن لتوصيل تطبيقات الجهات الخارجية عبر OAuth.

كيف يساعد Defender for Cloud Apps في حماية بيئتك

- الكشف عن التهديدات السحابية والحسابات المخترقة والمشتركين في برنامج Insider الضار

- اكتشاف البيانات المنظمة والحساسة المخزنة في السحابة وتصنيفها وتسميةها وحمايتها

- اكتشاف وإدارة تطبيقات OAuth التي لديها حق الوصول إلى بيئتك

- فرض نهج DLP والامتثال للبيانات المخزنة في السحابة

- الحد من تعرض البيانات المشتركة وفرض نهج التعاون

- استخدام سجل تدقيق الأنشطة للتحقيقات الجنائية

إدارة وضع أمان SaaS

قم بتوصيل Salesforce للحصول على توصيات الأمان تلقائيا ل Salesforce في Microsoft Secure Score.

في Secure Score، حدد Recommended actions وقم بالتصفية حسب Product = Salesforce. على سبيل المثال، تتضمن توصيات Salesforce ما يلي:

- طلب التحقق من الهوية أثناء تسجيل المصادقة متعددة العوامل (MFA)

- فرض نطاقات IP لتسجيل الدخول على كل طلب

- الحد الأقصى لمحاولات تسجيل الدخول غير الصالحة

- متطلبات تعقيد كلمة المرور

لمزيد من المعلومات، اطلع على:

التحكم في Salesforce باستخدام النهج المضمنة وقوالب النهج

يمكنك استخدام قوالب النهج المضمنة التالية للكشف عن التهديدات المحتملة وإخطارك بها:

| نوع | الاسم |

|---|---|

| نهج الكشف عن الحالات الشاذة المضمنة |

نشاط من عناوين IP مجهولة نشاط من بلد غير متكرر نشاط من عناوين IP المشبوهة السفر المستحيل النشاط الذي يقوم به المستخدم الذي تم إنهاؤه (يتطلب Microsoft Entra ID ك IdP) محاولات تسجيل الدخول الفاشلة المتعددة الأنشطة الإدارية غير العادية أنشطة حذف الملفات غير العادية (غير مدعومة مؤقتا بسبب القيود في واجهة برمجة تطبيقات Salesforce) أنشطة مشاركة الملفات غير العادية أنشطة منتحلة شخصية غير عادية أنشطة تنزيل ملفات متعددة غير عادية |

| قالب نهج النشاط | تسجيل الدخول من عنوان IP محفوف بالمخاطر تنزيل جماعي من قبل مستخدم واحد |

| قالب نهج الملف | الكشف عن ملف مشترك مع مجال غير مصرح به الكشف عن ملف تمت مشاركته مع عناوين البريد الإلكتروني الشخصية |

لمزيد من المعلومات حول إنشاء النهج، راجع إنشاء نهج.

أتمتة عناصر التحكم في الحوكمة

بالإضافة إلى مراقبة التهديدات المحتملة، يمكنك تطبيق إجراءات إدارة Salesforce التالية وأتمتتها لمعالجة التهديدات المكتشفة:

| نوع | العمل |

|---|---|

| إدارة المستخدم | - إعلام المستخدمين بالتنبيهات المعلقة - إرسال ملخص انتهاك DLP إلى مالكي الملفات - تعليق المستخدم - إعلام المستخدم عند التنبيه (عبر Microsoft Entra ID) - مطالبة المستخدم بتسجيل الدخول مرة أخرى (عبر Microsoft Entra ID) - تعليق المستخدم (عبر Microsoft Entra ID) |

| إدارة تطبيق OAuth | - إبطال تطبيق OAuth للمستخدمين |

لمزيد من المعلومات حول معالجة التهديدات من التطبيقات، راجع التحكم في التطبيقات المتصلة.

حماية Salesforce في الوقت الحقيقي

راجع أفضل ممارساتنا لتأمين المستخدمين الخارجيين والتعاون معهموحظر وحماية تنزيل البيانات الحساسة إلى الأجهزة غير المدارة أو الخطرة.

توصيل Salesforce Microsoft Defender for Cloud Apps

المتطلبات الأساسية

- لجميع عمليات التكامل بخلاف SSPM، تأكد من توفر Salesforce Shield لمثيل Salesforce الخاص بك.

يوفر هذا القسم إرشادات لتوصيل Microsoft Defender for Cloud Apps بحساب Salesforce الحالي باستخدام واجهة برمجة تطبيقات موصل التطبيق. يمنحك هذا الاتصال إمكانية الرؤية والتحكم في استخدام Salesforce.

استخدم موصل التطبيق هذا للوصول إلى ميزات SaaS Security Posture Management (SSPM)، عبر عناصر التحكم في الأمان المنعكسة في Microsoft Secure Score. تعرّف على المزيد.

في حساب Salesforce الخاص بك، قم بإنشاء حساب مسؤول خدمة مخصص Defender for Cloud Apps.

تأكد من تعيين حساب Salesforce إلى أحد الإصدارات التالية، والتي تدعم الوصول إلى واجهة برمجة تطبيقات REST:

- الاداء

- Enterprise

- غير محدود

- Developer

- المهنيه. يجب إضافة واجهة برمجة تطبيقات REST إلى إصدار Professional بشكل منفصل.

إنشاء ملف تعريف جديد لحساب خدمة Defender for Cloud Apps. سيتم استخدام ملف التعريف هذا لتكوين موصل التطبيق.

تأكد من أن ملف تعريف حساب الخدمة يتضمن الأذونات التالية:

- تمكين واجهة برمجة التطبيقات

- عرض كافة البيانات

- إدارة محتوى Salesforce CRM

- إدارة المستخدمين

- الاستعلام عن كافة الملفات

- تعديل بيانات التعريف من خلال وظائف واجهة برمجة تطبيقات بيانات التعريف

- عرض الإعداد والتكوين

إذا كان Salesforce CRM Content نشطا في مؤسستك:

- امنح Salesforce CRM الوصول إلى المحتوى إلى حساب مسؤول خدمة Defender for Cloud Apps.

- قم بإيقاف تشغيل تأمين جلسات العمل إلى عنوان IP الذي نشأت منه لملف تعريف حساب الخدمة.

- قم بتشغيل تسليم المحتوى والارتباطات العامة.

ملاحظة

يجب تمكين ميزة تسليم المحتوى Defender for Cloud Apps للاستعلام عن بيانات مشاركة الملفات. لمزيد من المعلومات، راجع ContentDistribution.

كيفية توصيل Defender for Cloud Apps ب Salesforce

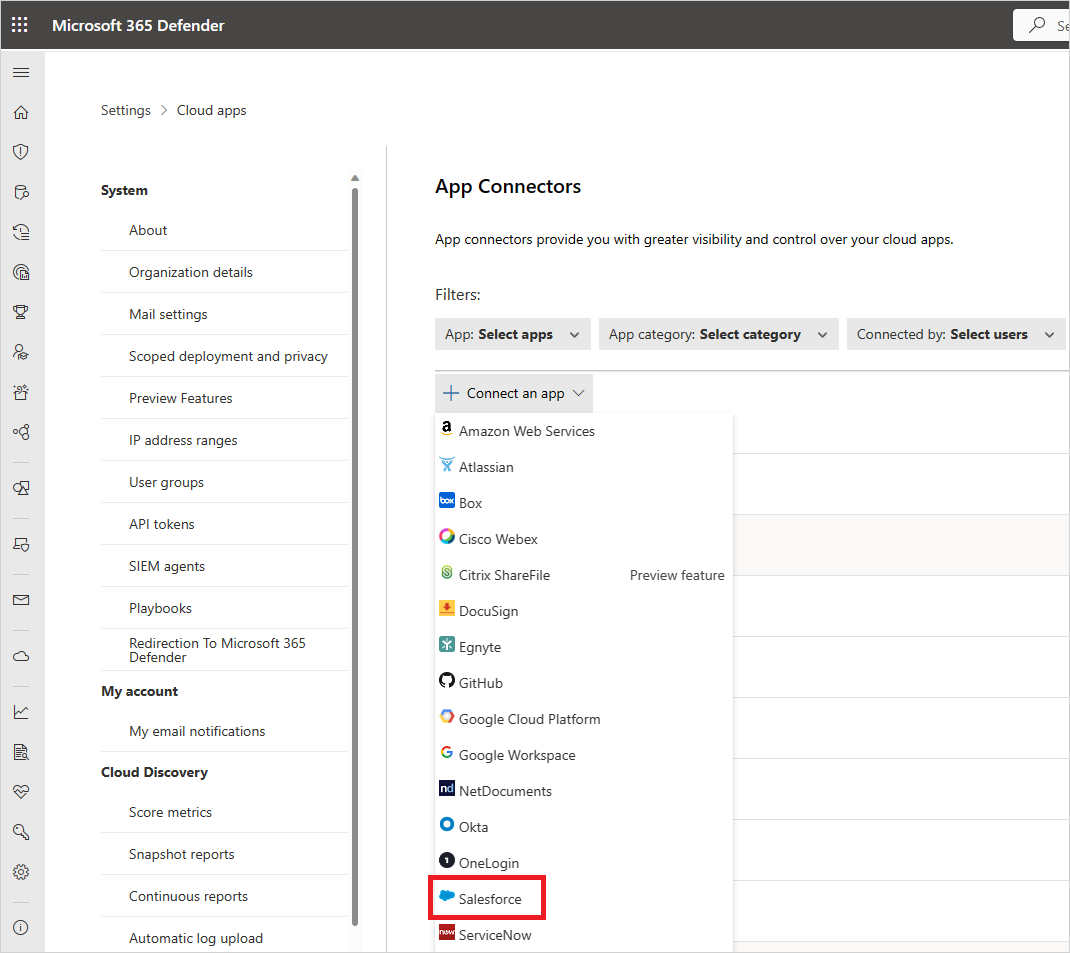

في وحدة تحكم Defender for Cloud Apps، حدد التحقيق ثم التطبيقات المتصلة.

في صفحة App connectors ، حدد +Connect an app متبوعا ب Salesforce.

في النافذة التالية، امنح الاتصال اسما وحدد التالي.

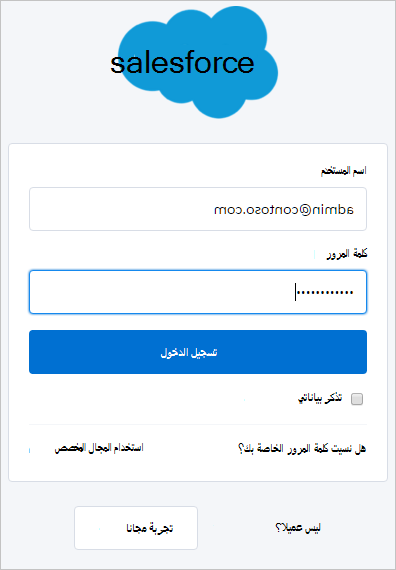

في صفحة متابعة الارتباط ، حدد Connect Salesforce.

يؤدي ذلك إلى فتح صفحة تسجيل الدخول إلى Salesforce. أدخل بيانات الاعتماد للسماح Defender for Cloud Apps بالوصول إلى تطبيق Salesforce الخاص بفريقك.

سيسألك Salesforce عما إذا كنت تريد السماح Defender for Cloud Apps بالوصول إلى معلومات الفريق وسجل النشاط وتنفيذ أي نشاط كأي عضو في الفريق. للمتابعة، حدد السماح.

في هذه المرحلة، ستتلقى إشعار نجاح أو فشل للتوزيع. Defender for Cloud Apps مصرح به الآن في Salesforce.com.

مرة أخرى في وحدة تحكم Defender for Cloud Apps، يجب أن ترى الرسالة Salesforce تم توصيلها بنجاح.

في مدخل Microsoft Defender، حدد الإعدادات. ثم اختر تطبيقات السحابة. ضمن التطبيقات المتصلة، حدد موصلات التطبيقات. تأكد من أن حالة موصل التطبيق المتصل متصلة.

بعد توصيل Salesforce، ستتلقى الأحداث على النحو التالي: تسجيل الدخول إلى الأحداث وإعداد سجل التدقيق لمدة سبعة أيام قبل الاتصال أو EventMonitoring 30 يوما أو يوما واحدا مرة أخرى - اعتمادا على ترخيص Salesforce EventMonitoring الخاص بك. تتصل واجهة برمجة تطبيقات Defender for Cloud Apps مباشرة بواجهات برمجة التطبيقات المتوفرة من Salesforce. نظرا لأن Salesforce يحد من عدد استدعاءات واجهة برمجة التطبيقات التي يمكن أن تتلقاها، Defender for Cloud Apps يأخذ ذلك في الاعتبار ويحترم القيد. ترسل واجهات برمجة تطبيقات Salesforce كل استجابة مع حقل لعدادات واجهة برمجة التطبيقات، بما في ذلك الإجمالي المتاح والباقي. يحسب Defender for Cloud Apps هذا إلى نسبة مئوية ويتأكد من ترك 10٪ من استدعاءات واجهة برمجة التطبيقات المتوفرة متبقية دائما.

ملاحظة

يتم حساب Defender for Cloud Apps التقييد فقط على استدعاءات واجهة برمجة التطبيقات الخاصة بها باستخدام Salesforce، وليس مع استدعاءات أي تطبيقات أخرى تجري استدعاءات واجهة برمجة التطبيقات مع Salesforce. قد يؤدي الحد من استدعاءات واجهة برمجة التطبيقات بسبب التقييد إلى إبطاء استيعاب البيانات مؤقتا في Defender for Cloud Apps، ولكن العملية عادة ما تلحق بالركب بين عشية وضحاها

ملاحظة

إذا لم يكن مثيل Salesforce باللغة الإنجليزية، فحدد قيمة سمة اللغة المناسبة لحساب مسؤول خدمة التكامل.

لتغيير سمة اللغة، انتقل إلى Administration ->Users ->User وافتح حساب مسؤول نظام التكامل. انتقل الآن إلى إعدادات الإعدادات المحلية ->اللغة وحدد اللغة المطلوبة.

Defender for Cloud Apps معالجة أحداث Salesforce كما يلي:

- أحداث تسجيل الدخول كل 15 دقيقة

- إعداد مسارات التدقيق كل 15 دقيقة

- سجلات الأحداث كل ساعة واحدة. لمزيد من المعلومات حول أحداث Salesforce، راجع استخدام مراقبة الأحداث.

الخطوات التالية

إذا كان لديك أي مشاكل في توصيل التطبيق، فراجع استكشاف أخطاء موصلات التطبيقات وإصلاحها.