معالجة الإيجابيات/السلبيات الخاطئة في Microsoft Defender لنقطة النهاية

ينطبق على:

- Defender for Endpoint الخطة 1

- خطة Defender لنقطة النهاية 2

- برنامج الحماية من الفيروسات من Microsoft Defender

الأنظمة الأساسية

- بالنسبة لنظام التشغيل

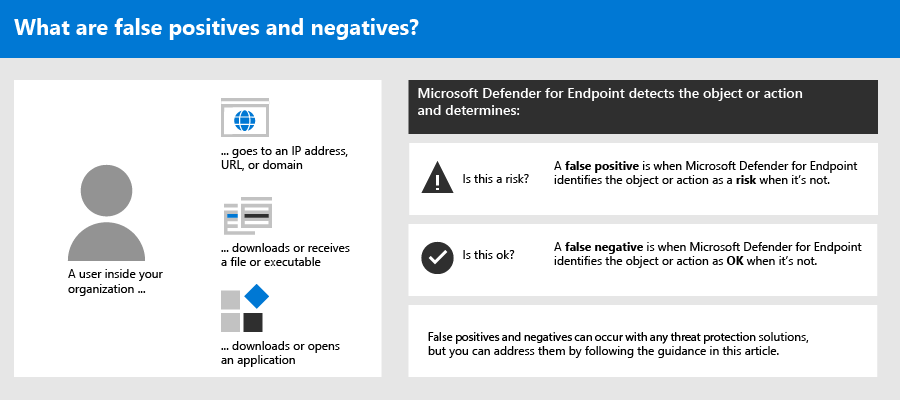

في حلول حماية نقطة النهاية، الإيجابي الخاطئ هو كيان، مثل ملف أو عملية تم اكتشافها وتحديدها على أنها ضارة على الرغم من أن الكيان ليس في الواقع تهديدا. السلبية الخاطئة هي كيان لم يتم اكتشافه كتهديد، على الرغم من أنه في الواقع ضار. يمكن أن تحدث الإيجابيات/السلبيات الخاطئة مع أي حل للحماية من التهديدات، بما في ذلك Defender لنقطة النهاية.

لحسن الحظ، يمكن اتخاذ خطوات لمعالجة هذه الأنواع من المشكلات وتقليلها. إذا كنت ترى إيجابيات/سلبيات خاطئة تحدث مع Defender لنقطة النهاية، يمكن لعمليات الأمان الخاصة بك اتخاذ خطوات لمعالجتها باستخدام العملية التالية:

- مراجعة التنبيهات وتصنيفها

- مراجعة إجراءات المعالجة التي تم اتخاذها

- مراجعة الاستثناءات وتحديدها

- إرسال كيان للتحليل

- مراجعة إعدادات الحماية من التهديدات وضبطها

يمكنك الحصول على المساعدة إذا كنت لا تزال تواجه مشكلات في الإيجابيات/السلبيات الخاطئة بعد تنفيذ المهام الموضحة في هذه المقالة. هل ما زلت بحاجة إلى المساعدة؟

ملاحظة

تهدف هذه المقالة إلى إرشادات لمشغلي الأمان ومسؤولي الأمان الذين يستخدمون Defender لنقطة النهاية.

الجزء الأول: مراجعة التنبيهات وتصنيفها

إذا رأيت تنبيها نشأ بسبب اكتشاف شيء ما على أنه ضار أو مريب ولا ينبغي أن يكون كذلك، يمكنك منع التنبيه لهذا الكيان. يمكنك أيضا منع التنبيهات التي ليست بالضرورة إيجابيات خاطئة، ولكنها غير ذات أهمية. نوصي أيضا بتصنيف التنبيهات.

تساعد إدارة التنبيهات وتصنيف الإيجابيات الحقيقية/الخاطئة على تدريب حل الحماية من التهديدات ويمكن أن يقلل من عدد الإيجابيات الزائفة أو السلبيات الكاذبة بمرور الوقت. يساعد اتخاذ هذه الخطوات أيضا على تقليل الضوضاء في قائمة الانتظار بحيث يمكن لفريق الأمان التركيز على عناصر العمل ذات الأولوية الأعلى.

تحديد ما إذا كان التنبيه دقيقا أم لا

قبل تصنيف تنبيه أو منعه، حدد ما إذا كان التنبيه دقيقا أو إيجابيا خاطئا أو حميدا.

في مدخل Microsoft Defender، في جزء التنقل، اختر الحوادث & التنبيهات ثم حدد التنبيهات.

حدد تنبيها لعرض مزيد من التفاصيل عنه. (للحصول على تعليمات حول هذه المهمة، راجع مراجعة التنبيهات في Defender لنقطة النهاية.)

استنادا إلى حالة التنبيه، اتبع الخطوات الموضحة في الجدول التالي:

حالة التنبيه ما يجب فعله التنبيه دقيق قم بتعيين التنبيه، ثم تحقق منه بشكل أكبر. التنبيه إيجابي خاطئ 1. تصنيف التنبيه على أنه إيجابي خاطئ.

2. منع التنبيه.

3. إنشاء مؤشر Microsoft Defender لنقطة النهاية.

4. إرسال ملف إلى Microsoft للتحليل.التنبيه دقيق، ولكنه حميد (غير مهم) تصنيف التنبيه على أنه إيجابي حقيقي، ثم منع التنبيه.

تصنيف تنبيه

يمكن تصنيف التنبيهات على أنها إيجابيات خاطئة أو إيجابيات حقيقية في مدخل Microsoft Defender. يساعد تصنيف التنبيهات على تدريب Defender لنقطة النهاية بحيث مع مرور الوقت، سترى المزيد من التنبيهات الحقيقية وتنبيهات خاطئة أقل.

في مدخل Microsoft Defender، في جزء التنقل، اختر الحوادث & التنبيهات، وحدد التنبيهات ثم حدد تنبيها.

بالنسبة للتنبيه المحدد، حدد إدارة التنبيه. يتم فتح جزء منبثقة.

في قسم إدارة التنبيه ، في حقل التصنيف ، قم بتصنيف التنبيه (إيجابي حقيقي أو إعلامي أو نشاط متوقع أو إيجابي خاطئ).

تلميح

لمزيد من المعلومات حول منع التنبيهات، راجع إدارة تنبيهات Defender لنقطة النهاية. وإذا كانت مؤسستك تستخدم خادم إدارة معلومات الأمان والأحداث (SIEM)، فتأكد من تحديد قاعدة منع هناك أيضا.

منع تنبيه

إذا كانت لديك تنبيهات إما إيجابيات خاطئة أو إيجابيات حقيقية ولكن للأحداث غير ذات أهمية، يمكنك منع هذه التنبيهات في Microsoft Defender XDR. يساعد منع التنبيهات على تقليل الضوضاء في قائمة الانتظار.

في مدخل Microsoft Defender، في جزء التنقل، اختر الحوادث & التنبيهات ثم حدد التنبيهات.

حدد تنبيها تريد منعه لفتح جزء التفاصيل الخاص به.

في جزء التفاصيل ، اختر علامة الحذف (...)، ثم إنشاء قاعدة منع.

حدد جميع الإعدادات لقاعدة المنع، ثم اختر حفظ.

تلميح

هل تحتاج إلى مساعدة في قواعد المنع؟ راجع منع تنبيه وإنشاء قاعدة منع جديدة.

الجزء 2: مراجعة إجراءات المعالجة

يتم اتخاذ إجراءات المعالجة، مثل إرسال ملف إلى العزل أو إيقاف عملية، على الكيانات (مثل الملفات) التي يتم اكتشافها كتهديدات. تحدث عدة أنواع من إجراءات المعالجة تلقائيا من خلال التحقيق التلقائي Microsoft Defender مكافحة الفيروسات:

- عزل ملف

- إزالة مفتاح التسجيل

- إنهاء عملية

- إيقاف خدمة

- تعطيل برنامج تشغيل

- إزالة مهمة مجدولة

تحدث الإجراءات الأخرى، مثل بدء فحص مكافحة الفيروسات أو جمع حزمة تحقيق، يدويا أو من خلال Live Response. لا يمكن التراجع عن الإجراءات المتخذة من خلال Live Response.

بعد مراجعة التنبيهات، تكون خطوتك التالية هي مراجعة إجراءات المعالجة. إذا تم اتخاذ أي إجراءات نتيجة لإيجابية خاطئة، يمكنك التراجع عن معظم أنواع إجراءات المعالجة. على وجه التحديد، يمكنك:

- استعادة ملف معزول من مركز الصيانة

- التراجع عن إجراءات متعددة في وقت واحد

- إزالة ملف من العزل عبر أجهزة متعددة. و

- استعادة ملف من الفحص

عند الانتهاء من مراجعة الإجراءات التي تم اتخاذها نتيجة إيجابيات خاطئة والتراجع عنها، تابع لمراجعة الاستثناءات أو تحديدها.

مراجعة الإجراءات المكتملة

في مدخل Microsoft Defender، حدد Actions & submissions ثم حدد Action center.

حدد علامة التبويب محفوظات لعرض قائمة بالإجراءات التي تم اتخاذها.

حدد عنصرا لعرض مزيد من التفاصيل حول إجراء المعالجة الذي تم اتخاذه.

استعادة ملف معزول من مركز الصيانة

في مدخل Microsoft Defender، حدد Actions & submissions ثم حدد Action center.

في علامة التبويب محفوظات ، حدد إجراء تريد التراجع فيه.

في جزء القائمة المنبثقة، حدد تراجع. إذا تعذر التراجع عن الإجراء باستخدام هذا الأسلوب، فلن ترى زر تراجع . (لمعرفة المزيد، راجع التراجع عن الإجراءات المكتملة.)

التراجع عن إجراءات متعددة في وقت واحد

في مدخل Microsoft Defender، حدد Actions & submissions ثم حدد Action center.

في علامة التبويب محفوظات ، حدد الإجراءات التي تريد التراجع عنها.

في جزء القائمة المنبثقة على الجانب الأيسر من الشاشة، حدد تراجع.

إزالة ملف من العزل عبر أجهزة متعددة

في مدخل Microsoft Defender، حدد Actions & submissions ثم حدد Action center.

في علامة التبويب محفوظات ، حدد ملفا يحتوي على نوع الإجراء ملف العزل.

في الجزء الموجود على الجانب الأيسر من الشاشة، حدد تطبيق على X المزيد من مثيلات هذا الملف، ثم حدد تراجع.

مراجعة الرسائل المعزولة

في مدخل Microsoft Defender، في جزء التنقل، ضمن التعاون & البريد الإلكتروني، حدد تتبع رسائل Exchange.

حدد رسالة لعرض التفاصيل.

استعادة ملف من الفحص

يمكنك التراجع عن ملف وإزالته من العزل إذا قررت أنه نظيف بعد التحقيق. قم بتشغيل الأمر التالي على كل جهاز تم عزل الملف فيه.

افتح موجه الأوامر كمسؤول على الجهاز:

- انتقل إلى البدء واكتب cmd.

- انقر بزر الماوس الأيمن فوق موجه الأوامر وحدد تشغيل كمسؤول.

اكتب الأمر التالي، واضغط على مفتاح الإدخال Enter:

"%ProgramFiles%\Windows Defender\MpCmdRun.exe" -Restore -Name EUS:Win32/CustomEnterpriseBlock -Allهام

في بعض السيناريوهات، قد يظهر ThreatName ك

EUS:Win32/CustomEnterpriseBlock!cl. سيقوم Defender لنقطة النهاية باستعادة جميع الملفات المحظورة المخصصة التي تم عزلها على هذا الجهاز في آخر 30 يوما. قد لا يكون الملف الذي تم عزله كتهديد محتمل للشبكة قابلا للاسترداد. إذا حاول مستخدم استعادة الملف بعد العزل، فقد لا يمكن الوصول إلى هذا الملف. يمكن أن يكون هذا بسبب عدم وجود بيانات اعتماد الشبكة للنظام للوصول إلى الملف. عادة ما يكون هذا نتيجة سجل مؤقت في نظام أو مجلد مشترك وانتهاء صلاحية الرموز المميزة للوصول.في الجزء الموجود على الجانب الأيسر من الشاشة، حدد تطبيق على X المزيد من مثيلات هذا الملف، ثم حدد تراجع.

الجزء 3: مراجعة الاستثناءات أو تعريفها

أنذر

قبل تحديد استثناء، راجع المعلومات التفصيلية في إدارة الاستثناءات Microsoft Defender لنقطة النهاية Microsoft Defender مكافحة الفيروسات. ضع في اعتبارك أن كل استثناء يتم تعريفه يقلل من مستوى الحماية.

الاستبعاد هو كيان، مثل ملف أو عنوان URL، تحدده كاستثناء لإجراءات المعالجة. لا يزال من الممكن اكتشاف الكيان المستبعد، ولكن لا يتم اتخاذ أي إجراءات معالجة على هذا الكيان. أي أنه لن يتم إيقاف الملف أو العملية المكتشفة أو إرسالها إلى العزل أو إزالتها أو تغييرها بطريقة أخرى بواسطة Microsoft Defender لنقطة النهاية.

لتعريف الاستثناءات عبر Microsoft Defender لنقطة النهاية، قم بتنفيذ المهام التالية:

- تحديد استثناءات برنامج الحماية من الفيروسات Microsoft Defender

- إنشاء مؤشرات "السماح" Microsoft Defender لنقطة النهاية

ملاحظة

تنطبق استثناءات برنامج الحماية من الفيروسات Microsoft Defender فقط على الحماية من الفيروسات، وليس عبر قدرات Microsoft Defender لنقطة النهاية الأخرى. لاستبعاد الملفات على نطاق واسع، استخدم استثناءات برنامج الحماية من الفيروسات Microsoft Defender والمؤشرات المخصصة Microsoft Defender لنقطة النهاية.

تصف الإجراءات الواردة في هذا القسم كيفية تحديد الاستثناءات والمؤشرات.

استثناءات برنامج الحماية من الفيروسات Microsoft Defender

بشكل عام، لا ينبغي أن تحتاج إلى تحديد استثناءات برنامج الحماية من الفيروسات Microsoft Defender. تأكد من تحديد الاستثناءات باعتدال، ومن تضمين الملفات والمجلدات والعمليات والملفات التي تفتحها العملية فقط والتي تؤدي إلى إيجابيات خاطئة. بالإضافة إلى ذلك، تأكد من مراجعة الاستثناءات المحددة بانتظام. نوصي باستخدام Microsoft Intune لتحديد استثناءات مكافحة الفيروسات أو تحريرها؛ ومع ذلك، يمكنك استخدام أساليب أخرى، مثل نهج المجموعة (راجع إدارة Microsoft Defender لنقطة النهاية.

تلميح

هل تحتاج إلى مساعدة في استثناءات مكافحة الفيروسات؟ راجع تكوين استثناءات برنامج الحماية من الفيروسات Microsoft Defender والتحقق من صحتها.

استخدام Intune لإدارة استثناءات مكافحة الفيروسات (للنهج الحالية)

في مركز إدارة Microsoft Intune، اختر Endpoint security>Antivirus، ثم حدد نهج موجود. (إذا لم يكن لديك نهج موجود، أو كنت تريد إنشاء نهج جديد، فانتقل إلى استخدام Intune لإنشاء نهج مكافحة فيروسات جديد مع استثناءات.)

اختر خصائص، وب بجانب إعدادات التكوين، اختر تحرير.

قم بتوسيع Microsoft Defender استثناءات مكافحة الفيروسات ثم حدد الاستثناءات الخاصة بك.

-

الملحقات المستبعدة هي استثناءات تحددها حسب ملحق نوع الملف. تنطبق هذه الملحقات على أي اسم ملف يحتوي على الملحق المحدد دون مسار الملف أو المجلد. يجب فصل كل نوع ملف في القائمة بحرف

|. على سبيل المثال،lib|obj. لمزيد من المعلومات، راجع ExcludedExtensions. -

المسارات المستبعدة هي استثناءات تحددها حسب موقعها (المسار). تعرف هذه الأنواع من الاستثناءات أيضا باسم استثناءات الملفات والمجلدات. افصل كل مسار في القائمة بحرف

|. على سبيل المثال،C:\Example|C:\Example1. لمزيد من المعلومات، راجع ExcludedPaths. -

العمليات المستبعدة هي استثناءات للملفات التي تفتحها عمليات معينة. افصل كل نوع ملف في القائمة بحرف

|. على سبيل المثال،C:\Example. exe|C:\Example1.exe. هذه الاستثناءات ليست للعمليات الفعلية. لاستبعاد العمليات، يمكنك استخدام استثناءات الملفات والمجلدات. لمزيد من المعلومات، راجع ExcludedProcesses.

-

الملحقات المستبعدة هي استثناءات تحددها حسب ملحق نوع الملف. تنطبق هذه الملحقات على أي اسم ملف يحتوي على الملحق المحدد دون مسار الملف أو المجلد. يجب فصل كل نوع ملف في القائمة بحرف

اختر مراجعة + حفظ، ثم اختر حفظ.

استخدام Intune لإنشاء نهج مكافحة فيروسات جديد مع استثناءات

في مركز إدارة Microsoft Intune، اختر Endpoint security>Antivirus>+ Create Policy.

حدد نظاما أساسيا (مثل Windows 10 Windows 11 وWindows Server).

بالنسبة إلى ملف التعريف، حدد Microsoft Defender استثناءات مكافحة الفيروسات، ثم اختر إنشاء.

في خطوة إنشاء ملف تعريف ، حدد اسما ووصفا لملف التعريف، ثم اختر التالي.

في علامة التبويب إعدادات التكوين ، حدد استثناءات مكافحة الفيروسات، ثم اختر التالي.

-

الملحقات المستبعدة هي استثناءات تحددها حسب ملحق نوع الملف. تنطبق هذه الملحقات على أي اسم ملف يحتوي على الملحق المحدد دون مسار الملف أو المجلد. افصل كل نوع ملف في القائمة بحرف

|. على سبيل المثال،lib|obj. لمزيد من المعلومات، راجع ExcludedExtensions. -

المسارات المستبعدة هي استثناءات تحددها حسب موقعها (المسار). تعرف هذه الأنواع من الاستثناءات أيضا باسم استثناءات الملفات والمجلدات. افصل كل مسار في القائمة بحرف

|. على سبيل المثال،C:\Example|C:\Example1. لمزيد من المعلومات، راجع ExcludedPaths. -

العمليات المستبعدة هي استثناءات للملفات التي تفتحها عمليات معينة. افصل كل نوع ملف في القائمة بحرف

|. على سبيل المثال،C:\Example. exe|C:\Example1.exe. هذه الاستثناءات ليست للعمليات الفعلية. لاستبعاد العمليات، يمكنك استخدام استثناءات الملفات والمجلدات. لمزيد من المعلومات، راجع ExcludedProcesses.

-

الملحقات المستبعدة هي استثناءات تحددها حسب ملحق نوع الملف. تنطبق هذه الملحقات على أي اسم ملف يحتوي على الملحق المحدد دون مسار الملف أو المجلد. افصل كل نوع ملف في القائمة بحرف

في علامة التبويب علامات النطاق ، إذا كنت تستخدم علامات النطاق في مؤسستك، فحدد علامات النطاق للنهج الذي تقوم بإنشاءه. (راجع علامات النطاق.)

في علامة التبويب الواجبات ، حدد المستخدمين والمجموعات الذين يجب تطبيق النهج عليهم، ثم اختر التالي. (إذا كنت بحاجة إلى مساعدة في التعيينات، فشاهد تعيين ملفات تعريف المستخدم والجهاز في Microsoft Intune.)

في علامة التبويب مراجعة + إنشاء ، راجع الإعدادات، ثم اختر إنشاء.

مؤشرات ل Defender لنقطة النهاية

تمكن المؤشرات (على وجه التحديد، مؤشرات التسوية أو IoCs) فريق عمليات الأمان من تحديد الكشف عن الكيانات ومنعها واستبعادها. على سبيل المثال، يمكنك تحديد ملفات معينة ليتم حذفها من عمليات الفحص وإجراءات المعالجة في Microsoft Defender لنقطة النهاية. أو يمكن استخدام المؤشرات لإنشاء تنبيهات لملفات معينة أو عناوين IP أو عناوين URL.

لتحديد الكيانات كاستثناءات ل Defender لنقطة النهاية، قم بإنشاء مؤشرات "السماح" لتلك الكيانات. وتنطبق مؤشرات "السماح" هذه على الحماية من الجيل التالي والتحقيق الآلي & المعالجة.

يمكن إنشاء مؤشرات "السماح" من أجل:

مؤشرات الملفات

عند إنشاء مؤشر "السماح" لملف، مثل ملف قابل للتنفيذ، فإنه يساعد على منع حظر الملفات التي تستخدمها مؤسستك. يمكن أن تتضمن الملفات ملفات قابلة للتنفيذ محمولة (PE)، مثل .exe وملفات .dll .

قبل إنشاء مؤشرات للملفات، تأكد من استيفاء المتطلبات التالية:

- Microsoft Defender تم تكوين برنامج الحماية من الفيروسات مع تمكين الحماية المستندة إلى السحابة (راجع إدارة الحماية المستندة إلى السحابة)

- إصدار عميل مكافحة البرامج الضارة هو 4.18.1901.x أو أحدث

- يتم تشغيل الأجهزة Windows 10 أو الإصدار 1703 أو أحدث أو Windows 11؛ Windows Server 2012 R2 وWindows Server 2016 مع الحل الموحد الحديث في Defender لنقطة النهاية أو Windows Server 2019 أو Windows Server 2022

- تم تشغيل ميزة الحظر أو السماح

مؤشرات عناوين IP أو عناوين URL أو المجالات

عند إنشاء مؤشر "السماح" لعنوان IP أو عنوان URL أو مجال، فإنه يساعد على منع حظر المواقع أو عناوين IP التي تستخدمها مؤسستك.

قبل إنشاء مؤشرات لعناوين IP أو عناوين URL أو المجالات، تأكد من استيفاء المتطلبات التالية:

- يتم تمكين حماية الشبكة في Defender لنقطة النهاية في وضع الحظر (راجع تمكين حماية الشبكة)

- إصدار عميل مكافحة البرامج الضارة هو 4.18.1906.x أو أحدث

- يتم تشغيل الأجهزة Windows 10 أو الإصدار 1709 أو أحدث أو Windows 11

يتم تشغيل مؤشرات الشبكة المخصصة في Microsoft Defender XDR. لمعرفة المزيد، راجع الميزات المتقدمة.

مؤشرات شهادات التطبيق

عند إنشاء مؤشر "السماح" لشهادة تطبيق، فإنه يساعد على منع حظر التطبيقات، مثل التطبيقات المطورة داخليا، التي تستخدمها مؤسستك.

.CER أو .PEM يتم دعم ملحقات الملفات.

قبل إنشاء مؤشرات لشهادات التطبيق، تأكد من استيفاء المتطلبات التالية:

- تم تكوين برنامج الحماية من الفيروسات Microsoft Defender مع تمكين الحماية المستندة إلى السحابة (راجع إدارة الحماية المستندة إلى السحابة

- إصدار عميل مكافحة البرامج الضارة هو 4.18.1901.x أو أحدث

- يتم تشغيل الأجهزة Windows 10 أو الإصدار 1703 أو أحدث أو Windows 11؛ Windows Server 2012 R2 وWindows Server 2016 مع الحل الموحد الحديث في Defender لنقطة النهاية أو Windows Server 2019 أو Windows Server 2022

- تعريفات الحماية من الفيروسات والتهديدات محدثة

تلميح

عند إنشاء مؤشرات، يمكنك تعريفها واحدا تلو الآخر، أو استيراد عناصر متعددة في وقت واحد. ضع في اعتبارك أن هناك حد 15000 مؤشر لمستأجر واحد. وقد تحتاج إلى جمع تفاصيل معينة أولا، مثل معلومات تجزئة الملف. تأكد من مراجعة المتطلبات الأساسية قبل إنشاء المؤشرات.

الجزء 4: إرسال ملف للتحليل

يمكنك إرسال الكيانات، مثل الملفات والكشف عن الملفات، إلى Microsoft للتحليل. يحلل باحثو الأمان في Microsoft جميع عمليات الإرسال، وتساعد نتائجهم في إبلاغ Defender لقدرات الحماية من التهديدات لنقطة النهاية. عند تسجيل الدخول إلى موقع الإرسال، يمكنك تعقب عمليات الإرسال.

إرسال ملف للتحليل

إذا كان لديك ملف تم اكتشافه بشكل خاطئ على أنه ضار أو تم تفويته، فاتبع هذه الخطوات لإرسال الملف للتحليل.

راجع الإرشادات هنا: إرسال الملفات للتحليل.

إرسال الملفات في Defender لنقطة النهاية أو زيارة موقع إرسال التحليل الذكي لمخاطر الأمان من Microsoft وإرسال ملفاتك.

إرسال اكتشاف بدون ملف للتحليل

إذا تم الكشف عن شيء ما كبرمجيات ضارة استنادا إلى السلوك، ولم يكن لديك ملف، يمكنك إرسال Mpsupport.cab الملف للتحليل. يمكنك الحصول على ملف .cab باستخدام الأداة المساعدة Command-Line (MPCmdRun.exe) للحماية من البرامج الضارة من Microsoft (MPCmdRun.exe) على Windows 10 أو Windows 11.

انتقل إلى

C:\ProgramData\Microsoft\Windows Defender\Platform\<version>، ثم شغلMpCmdRun.exeكمسؤول.اكتب

mpcmdrun.exe -GetFiles، ثم اضغط على مفتاح الإدخال Enter.يتم إنشاء ملف .cab يحتوي على سجلات تشخيص مختلفة. يتم تحديد موقع الملف في إخراج موجه الأوامر. بشكل افتراضي، الموقع هو

C:\ProgramData\Microsoft\Microsoft Defender\Support\MpSupportFiles.cab.راجع الإرشادات هنا: إرسال الملفات للتحليل.

تفضل بزيارة موقع إرسال التحليل الذكي لمخاطر الأمان من Microsoft (https://www.microsoft.com/wdsi/filesubmission)، ثم أرسل ملفات .cab.

ماذا يحدث بعد إرسال ملف؟

يتم فحص إرسالك على الفور بواسطة أنظمتنا لمنحك أحدث قرار حتى قبل أن يبدأ المحلل في التعامل مع قضيتك. من المحتمل أن يكون أحد المحللين قد قام بالفعل بإرسال ملف ومعالجته. وفي هذه الحالات، يتم اتخاذ قرار بسرعة.

بالنسبة إلى عمليات الإرسال التي لم تتم معالجتها بالفعل، يتم إعطاء الأولوية للتحليل على النحو التالي:

- يتم إعطاء الملفات السائدة التي يحتمل أن تؤثر على عدد كبير من أجهزة الكمبيوتر أولوية أعلى.

- يتم إعطاء العملاء المصادق عليهم، خاصة عملاء المؤسسات الذين لديهم معرفات ضمان البرامج (SAIDs) الصالحة، أولوية أعلى.

- وتولى المعلومات المقدمة التي وضع أصحابها علامة على أنها ذات أولوية عالية اهتماما فوريا.

للتحقق من وجود تحديثات تتعلق بالتقديم، سجل الدخول إلى موقع إرسال التحليل الذكي لمخاطر الأمان من Microsoft.

تلميح

لمعرفة المزيد، راجع إرسال الملفات للتحليل.

الجزء 5: مراجعة إعدادات الحماية من التهديدات وضبطها

يوفر Defender لنقطة النهاية مجموعة متنوعة من الخيارات، بما في ذلك القدرة على ضبط الإعدادات لمختلف الميزات والقدرات. إذا كنت تحصل على العديد من الإيجابيات الخاطئة، فتأكد من مراجعة إعدادات الحماية من التهديدات في مؤسستك. قد تحتاج إلى إجراء بعض التعديلات على:

- الحماية المقدمة من السحابة

- معالجة التطبيقات التي يحتمل أن تكون غير مرغوب فيها

- التحقيق والمعالجة التلقائية

الحماية المقدمة من السحابة

تحقق من مستوى الحماية المقدمة من السحابة بحثا عن برنامج الحماية من الفيروسات Microsoft Defender. بشكل افتراضي، يتم تعيين الحماية المقدمة من السحابة إلى غير مكونة؛ ومع ذلك، نوصي بتشغيله. لمعرفة المزيد حول تكوين الحماية التي توفرها السحابة، راجع تشغيل الحماية السحابية في برنامج الحماية من الفيروسات Microsoft Defender.

يمكنك استخدام Intune أو أساليب أخرى، مثل نهج المجموعة، لتحرير إعدادات الحماية المقدمة من السحابة أو تعيينها.

راجع تشغيل الحماية السحابية في برنامج الحماية من الفيروسات Microsoft Defender.

معالجة التطبيقات التي يحتمل أن تكون غير مرغوب فيها

التطبيقات غير المرغوب فيها (PUA) هي فئة من البرامج التي يمكن أن تتسبب في تشغيل الأجهزة ببطء أو عرض إعلانات غير متوقعة أو تثبيت برامج أخرى قد تكون غير متوقعة أو غير مرغوب فيها. تتضمن أمثلة PUA البرامج الإعلانية وبرامج التجميع وبرامج التهرب التي تتصرف بشكل مختلف مع منتجات الأمان. على الرغم من أن PUA لا يعتبر برامج ضارة، إلا أن بعض أنواع البرامج تعتمد على سلوكها وسمعتها.

لمعرفة المزيد حول PUA، راجع الكشف عن التطبيقات غير المرغوب فيها وحظرها.

اعتمادا على التطبيقات التي تستخدمها مؤسستك، قد تحصل على إيجابيات خاطئة نتيجة لإعدادات حماية PUA الخاصة بك. إذا لزم الأمر، ففكر في تشغيل حماية PUA في وضع التدقيق لفترة من الوقت، أو تطبيق حماية PUA على مجموعة فرعية من الأجهزة في مؤسستك. يمكن تكوين حماية PUA لمستعرض Microsoft Edge ول برنامج الحماية من الفيروسات Microsoft Defender.

نوصي باستخدام Intune لتحرير إعدادات حماية PUA أو تعيينها؛ ومع ذلك، يمكنك استخدام أساليب أخرى، مثل نهج المجموعة.

راجع تكوين حماية PUA في برنامج الحماية من الفيروسات Microsoft Defender.

التحقيق والمعالجة التلقائية

تم تصميم قدرات التحقيق والمعالجة التلقائية (AIR) لفحص التنبيهات واتخاذ إجراءات فورية لحل الخروقات. مع تشغيل التنبيهات، وتشغيل تحقيق تلقائي، يتم إصدار حكم لكل جزء من الأدلة التي يتم التحقيق فيها. يمكن أن تكون الأحكام ضارة أو مريبة أو لا توجد تهديدات.

اعتمادا على مستوى التشغيل التلقائي الذي تم تعيينه لمؤسستك وإعدادات الأمان الأخرى، يتم اتخاذ إجراءات المعالجة على البيانات الاصطناعية التي تعتبر ضارة أو مريبة. في بعض الحالات، تحدث إجراءات المعالجة تلقائيا؛ في حالات أخرى، يتم اتخاذ إجراءات المعالجة يدويا أو فقط بناء على موافقة فريق عمليات الأمان.

هام

نوصي باستخدام التنفيذ التلقائي الكامل للتحقيق والمعالجة التلقائيين. لا تقم بإيقاف تشغيل هذه الإمكانات بسبب إيجابية خاطئة. بدلا من ذلك، استخدم مؤشرات "السماح" لتحديد الاستثناءات، والحفاظ على التحقيق التلقائي والمعالجة المعينة لاتخاذ الإجراءات المناسبة تلقائيا. يساعد اتباع هذه الإرشادات على تقليل عدد التنبيهات التي يجب على فريق عمليات الأمان التعامل معها.

هل ما زلت بحاجة إلى المساعدة؟

إذا كنت قد عملت من خلال جميع الخطوات الواردة في هذه المقالة ولا تزال بحاجة إلى المساعدة، فاتصل بالدعم التقني.

في مدخل Microsoft Defender، في الزاوية العلوية اليسرى، حدد علامة الاستفهام (؟)، ثم حدد دعم Microsoft.

في نافذة مساعد الدعم ، صف المشكلة، ثم أرسل رسالتك. من هناك، يمكنك فتح طلب خدمة.

راجع أيضًا

- إدارة Defender لنقطة النهاية

- إدارة الاستثناءات لبرنامج الحماية من الفيروسات Microsoft Defender لنقطة النهاية Microsoft Defender

- نظرة عامة على مدخل Microsoft Defender

- Microsoft Defender for Endpoint على Mac

- مشكلات الأداء في Microsoft Defender لنقطة النهاية على Linux

- تكوين Microsoft Defender for Endpoint على ميزات iOS

- تكوين Defender for Endpoint على ميزات Android

تلميح

هل تريد معرفة المزيد؟ Engage مع مجتمع أمان Microsoft في مجتمعنا التقني: Microsoft Defender لنقطة النهاية Tech Community.