Бележка

Достъпът до тази страница изисква удостоверяване. Можете да опитате да влезете или да промените директориите.

Достъпът до тази страница изисква удостоверяване. Можете да опитате да промените директориите.

Управлението на достъпа до чувствителна информация и ресурси е от решаващо значение за ИТ администраторите и главните служители по информационна сигурност (CISO) в различните индустрии. Осигуряването на достъп с най-малко привилегии е от съществено значение за поддържането на силна сигурност.

Power Platform се интегрира с Microsoft Entra ID за управление на самоличността и достъпа, като дава възможност на администраторите да управляват сигурно потребителите и техните взаимодействия с Power Platform ресурси. Microsoft Entra ИД е от основно значение за удостоверяването на Microsoft и помага за защита срещу компрометиране на самоличността. Microsoft Entra ID дава на ИТ администраторите видимост и контрол и предлага възможности за сигурност като многофакторно удостоверяване и условен достъп. Управляваната защита предоставя възможности, изградени върху Microsoft Entra ИД, давайки на администраторите подробен контрол, за да гарантират, че само упълномощени потребители имат достъп до данни и ресурси.

Тази статия обяснява контролите за управление на самоличността и достъпа на всеки слой.

Достъп на клиента

Достъпът на ниво клиент е първият слой на защита и използва Microsoft Entra ИД. Той гарантира, че потребителите имат активен потребителски акаунт и спазват всички правила за условен достъп за влизане. Въпреки това, наличието на активен и активиран акаунт само по себе си не дава достъп до платформата. Само потребители със съответните лицензи могат да се удостоверяват и използват платформата.

Роли на администратор на услуги

Можете да зададете две Power Platform свързани роли на администратор на услуги, за да осигурите високо ниво на управление на администратора:

- Power Platform администратор: Тази роля може да изпълнява всички администраторски функции Power Platform, независимо от членството в група за защита на ниво среда.

- Администратор на Dynamics 365: Тази роля може да изпълнява повечето администраторски функции Power Platform, но само за среди, в които принадлежи към групата за защита.

Тези роли не могат да управляват потребителски акаунти, абонаменти и настройки за достъп за други Microsoft 365 приложения. Трябва да си сътрудничите с други администратори във вашата организация, за да изпълнявате тези задачи. За повече информация относно привилегиите на всяка роля прегледайте матрицата за разрешения на администратор на услугата.

Административните самоличности представляват значителни рискове за защитата, тъй като техните задачи изискват привилегирован достъп до много системи и приложения. Компрометирането или злоупотребата може да навреди на вашия бизнес и неговите информационни системи. Сигурността на администрацията е една от най-критичните области на сигурност.

Защитата на привилегирования достъп срещу определени противници изисква цялостен и обмислен подход за изолиране на системите от рискове. Ето няколко стратегии:

- Минимизирайте броя на критичните акаунти за въздействие.

- Използвайте отделни роли, вместо да повишавате привилегиите за съществуващи самоличности.

- Избягвайте постоянен или постоянен достъп, като използвате функциите "точно навреме" (JIT) на вашия доставчик на самоличност. За ситуации със счупени стъкла следвайте процес на авариен достъп. Използвайте Privileged Identity Management (PIM), функция на Microsoft Entra ID, за да управлявате, контролирате и наблюдавате използването на тези роли с високи привилегии.

- Използвайте модерни протоколи за достъп като удостоверяване без парола или многофакторно удостоверяване.

- Налагане на ключови атрибути за защита с помощта на правила за условен достъп.

- Извеждане от експлоатация на административни акаунти, които не се използват.

Условен достъп

Условният достъп, функция на Microsoft Entra ID, ви позволява да прилагате правила въз основа на сигнали за ситуацията на потребителя. Тези сигнали ви помагат да оцените нивото на риска и да наложите подходящи действия. Правилата за условен достъп, най-простият, са оператори "ако-тогава", които определят какво трябва да направят потребителите, за да получат достъп до даден ресурс. Например можете да изисквате от потребителите да използват многофакторно удостоверяване, ако искат да получат достъп до Power Apps приложение за платно, което проследява процес на съответствие.

Не давайте на всички самоличности еднакво ниво на достъп. Базирайте решенията си на два основни фактора:

- Време. Колко дълго самоличността може да има достъп до вашата среда.

- Привилегия. Нивото на разрешенията.

Тези фактори не са взаимно изключващи се. Компрометирана самоличност с повече привилегии и неограничена продължителност на достъпа може да получи по-голям контрол върху системата и данните или да използва този достъп, за да продължи да променя средата. Ограничете тези фактори за достъп както като превантивна мярка, така и за контрол на радиуса на взрива.

Подходите Just in Time (JIT) предоставят необходимите привилегии само когато имате нужда от тях.

Just Enough Access (JEA) предоставя само необходимите привилегии.

Въпреки че времето и привилегиите са основните фактори, важат и други условия. Например можете също да използвате устройството, мрежата и местоположението, от които произхожда достъпът, за да зададете правила.

Използвайте силни контроли, които филтрират, откриват и блокират неупълномощен достъп, включително параметри като самоличност и местоположение на потребителя, изправност на устройството, контекст на работното натоварване, класификация на данните и аномалии.

Например може да се наложи вашето работно натоварване да бъде достъпно от самоличности на трети страни, като доставчици, партньори и клиенти. Те се нуждаят от подходящо ниво на достъп, а не от разрешенията по подразбиране, които предоставяте на служителите на пълен работен ден. Ясното разграничаване на външните акаунти улеснява предотвратяването и откриването на атаки, които идват от тези вектори.

Планирайте как да използвате правилата, за да наложите указанията си за сигурност Power Platform. Можете да използвате правило, за да ограничите Power Platform достъпа до конкретни потребители или условия, като например къде се намират, устройството, което използват, и приложенията, които са инсталирани на него, както и дали използват многофакторно удостоверяване. Условният достъп е гъвкав, но тази гъвкавост може да ви позволи да създавате правила, които имат нежелани резултати, включително блокиране на собствените ви администратори. Ръководството за планиране може да ви помогне да помислите как да планирате използването на условен достъп.

Научете повече:

- Блокиране на достъпа по местоположение с Microsoft Entra условен достъп

- Препоръки за условен достъп и многофакторно удостоверяване in Microsoft Power Automate (Flow)

Непрекъсната оценка на достъпа

Непрекъснатото оценяване на достъпа е функция на Microsoft Entra ИД, която следи определени събития и промени, за да определи дали потребителят трябва да запази или загуби достъп до даден ресурс. OAuth Удостоверяването 2.0 традиционно разчита на изтичане на токена за достъп, за да отмени достъпа на потребителя до съвременните облачни услуги. Потребителите, чиито права за достъп са прекратени, запазват достъпа до ресурси, докато маркерът за достъп изтече – по подразбиране за Power Platform един час. С непрекъсната оценка на достъпа обаче Power Platform услуги като Dataverse непрекъсната оценка на критичните събития на потребителя и промените в местоположението на мрежата. Те проактивно прекратяват активните потребителски сесии или изискват повторно удостоверяване и налагат промени в правилата на клиента почти в реално време, вместо да чакат маркерът за достъп да изтече.

Тъй като организациите продължават да приемат хибридни модели на работа и облачни приложения, Microsoft Entra ID е ключов първичен периметър за сигурност, който защитава потребителите и ресурсите. Условният достъп разширява този периметър отвъд границата на мрежата, за да включи самоличността на потребителя и устройството. Непрекъснатият достъп гарантира, че достъпът се преоценява при промяна на събития или местоположения на потребителите. Като използвате Microsoft Entra ID с Power Platform продукти, можете да приложите последователно управление на защитата във вашето портфолио от приложения.

Прегледайте тези най-добри практики за управление на самоличността за повече съвети как да използвате Microsoft Entra ID с. Power Platform

Достъп до околната среда

Средата Power Platform е логически контейнер и единица за управление на управлението, която представлява границата на сигурността. Power Platform Много функции като виртуална мрежа, заключване и групи за сигурност работят на ниво среда на детайлност от гледна точка на управлението. Тази детайлност позволява да се прилагат различни изисквания за сигурност в различни среди в зависимост от вашите бизнес нужди. Потребителите получават достъп до среда въз основа на права за достъп, която им е присвоена. Простото наличие на лиценз и самоличност на ниво клиент не е достатъчно, за да предоставите достъп до среда, освен ако не е средата поподразбиране.

Среди с Dataverse поддръжка на разширени модели за сигурност за управление на достъпа до данни и услуги в Dataverse база данни.

Присвояване на групи за защита на среди

Използвайте групи за защита, за да контролирате кои лицензирани потребители могат да бъдат членове на определена среда. Можете да използвате групи за защита, за да контролирате кой има достъп до ресурси в Power Platform среди, различни от средата по подразбиране или средите за разработчици. Свържете една група за защита с всяка среда, която има поне един потребител или вложена група за защита. Използването на група за защита за всяка среда гарантира, че само правилните потребители имат достъп до нея. Ако автоматизирате процеса на създаване на среда, можете също да автоматизирате създаването на групата за защита и да гарантирате, че вашите администратори имат достъп до всяка нова среда.

Power Platform Администраторите имат достъп до всички среди, дори и да не са в групата за защита на средата. Администраторите на Dynamics 365 трябва да са в групата за защита, за да имат достъп до средата.

Управление на гост потребители

Може да се наложи да позволите на гост потребителите да имат достъп до среди и Power Platform ресурси. Както при вътрешните потребители, можете да използвате Microsoft Entra условен достъп до ИД и непрекъснато оценяване на достъпа, за да гарантирате, че гостуващите потребители се държат на повишено ниво на защита.

За да подобрите допълнително сигурността и да намалите риска от случайно прекомерно споделяне, можете също така да блокирате или разрешите достъпа на Microsoft Entra гостите до поддържаните от вас Dataverse среди, ако е необходимо. По подразбиране достъпът за гости е ограничен за нови Dataverse подкрепени среди, което гарантира сигурна настройка от самото начало. Можете допълнително да повишите резултата си за сигурност, като активирате тази настройка и за съществуващи среди.

Създателите на маршрути към собствената им среда за разработка

Маршрутизирането на средата позволява Power Platform на администраторите автоматично да насочват нови или съществуващи производители към собствените си лични среди за разработчици, когато влязат в Power Platform продукти като Power Apps или Copilot Studio. Препоръчваме ви да конфигурирате маршрутизирането на средата, за да предложите на създателите лично, безопасно пространство, с Microsoft Dataverse което да изграждате, без да се страхувате, че другите ще имат достъп до техните приложения или данни.

Достъп до ресурси

Ролите за защита контролират възможността за създаване и изпълнение на конкретни приложения и потоци в среди. Например можете да споделяте приложения за платно директно с потребител или Microsoft Entra група ИД, но Dataverse правата за достъп все още се прилагат. Споделяте обаче приложения, управлявани от модел, само чрез Dataverse права за достъп.

Присвояване на роли на самоличности въз основа на техните изисквания

Разрешаване на действия въз основа на отговорността на всяка самоличност. Уверете се, че самоличността не прави повече, отколкото трябва. Преди да зададете правила за упълномощаване, уверете се, че разбирате кой или какво прави заявки, какво е разрешено да прави тази роля и степента на нейните разрешения. Тези фактори ръководят решенията, които съчетават идентичност, роля и обхват.

Помислете върху следните въпроси:

- Самоличността има ли нужда от достъп за четене или запис до данните? Какво ниво на достъп за запис е необходимо?

- Ако самоличността е компрометирана от лош актьор, какво би било въздействието върху системата по отношение на поверителността, целостта и наличността?

- Самоличността има ли нужда от постоянен достъп или може да се обмисли условен достъп?

- Самоличността извършва ли действия, които изискват административни или повишени разрешения?

- Как ще взаимодейства натоварването с услуги, които не са от Microsoft?

Ролята е набор от разрешения, присвоени на самоличност. Присвояване на роли, които позволяват само на самоличността да изпълни задачата и нищо повече. Когато разрешенията на потребителя са ограничени до изискванията за работа, е по-лесно да се идентифицира подозрително или неоторизирано поведение в системата.

Задавайте въпроси като тези:

- Самоличността се нуждае ли от разрешения за изтриване на ресурси?

- Ролята се нуждае ли само от достъп до записите, които е създала?

- Необходим ли е йерархичен достъп въз основа на бизнес единицата, в която се намира потребителят?

- Ролята има ли нужда от административни или повишени разрешения?

- Ролята има ли нужда от постоянен достъп до тези разрешения?

- Какво се случва, ако потребителят смени работата?

Ограничаването на нивото на достъп, което потребителите имат, намалява потенциалната повърхност на атаката. Ако предоставите само минималните разрешения, необходими за изпълнение на конкретни задачи, рискът от успешна атака или неупълномощен достъп се намалява. Например, разработчиците се нуждаят само от достъп на производителя до средата за разработка, но не и от производствената среда. Те се нуждаят от достъп, за да създават ресурси, но не и да променят свойствата на средата. Може да се нуждаят от достъп за четене/запис на данни от Dataverse , но не и за промяна на модела на данните или атрибутите на Dataverse таблицата.

Избягвайте разрешения, насочени към отделни потребители. Подробните и персонализирани разрешения създават сложност и объркване. Те могат да станат трудни за поддържане, тъй като потребителите сменят ролите си и се придвижват в бизнеса или когато нови потребители със сходни изисквания за удостоверяване се присъединяват към екипа. Тази ситуация може да създаде сложна наследена конфигурация, която е трудна за поддръжка и се отразява негативно както на защитата, така и на надеждността.

Предоставяйте роли, които започват с най-малко привилегии и добавят повече въз основа на вашите оперативни нужди или нужди за достъп до данни. Вашите технически екипи трябва да имат ясни насоки за внедряване на разрешения.

Създаване на процеси за управление на жизнения цикъл на самоличността

Достъпът до самоличности не трябва да трае по-дълго от ресурсите, до които имат достъп самоличностите. Уверете се, че имате процес за деактивиране или изтриване на самоличности, когато настъпят промени в структурата на екипа или софтуерните компоненти.

Създайте процес на управление на самоличността, за да управлявате жизнения цикъл на цифрови самоличности, потребители с високи привилегии, външни или гостуващи потребители и потребители на работно натоварване. Внедрете прегледи на достъпа, за да гарантирате, че когато самоличностите напуснат организацията или екипа, техните разрешения за работно натоварване се премахват.

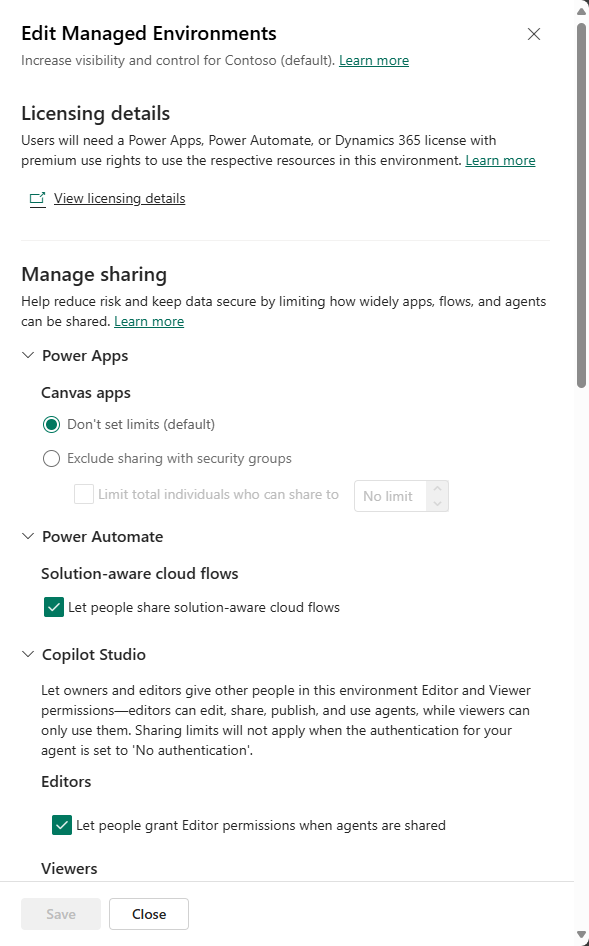

Конфигуриране на ограниченията за споделяне

Тъй като надпреварата за приемане на AI е приоритетна в различните индустрии, администраторите се стремят да се справят с риска от прекомерно споделяне на ресурси. Управляваната защита поддържа подробни ограничения за споделяне за приложения за платно и потоци в облака, които не позволяват на производителите да споделят потоци между групи за защита и с отделни лица.

За Copilot Studio сценарии на агенти администраторите имат фини контроли върху разрешенията на редактора спрямо зрителя на базата на среда или група среда. Те могат също така да ограничат зрителите до конкретни групи за защита, лица или определен брой зрители.

В допълнение към тези подробни ограничения за споделяне, ограничете също така възможността на създателите да използват стенографията на всички , за да споделят приложения с всички в организацията.

Научете повече:

- Споделяне на приложение за платно

- Споделяне на приложение за платно с гост потребители

- Споделяне на облачен поток

- Споделяне на агенти с други потребители

Свързване с ресурси на Azure, които поддържат управлявана самоличност

За да се сведе до минимум рискът, свързан с достъпа до външни ресурси, поддръжката на управлявана самоличност за Dataverse плъгини осигурява сигурно и безпроблемно удостоверяване. Тази поддръжка елиминира необходимостта от твърдо кодирани идентификационни данни и опростява управлението на достъпа до ресурси.

Dataverse достъп

Dataverse Използва богат модел на защита, за да защити целостта на данните и поверителността на потребителите, като същевременно насърчава ефективен достъп до данни и сътрудничество. Можете да комбинирате бизнес единици, защита, базирана на роли, защита, базирана на редове, и защита, базирана на колони, за да дефинирате цялостния достъп до информацията, с която разполагат потребителите в среда на Power Platform. Контролът на достъпа, базиран на роли (RBAC), ви позволява да дефинирате разрешения за достъп и да управлявате достъпа до данни по мащабируем начин. Като използвате различни вградени или персонализирани права за достъп, можете да предоставите разрешения на ниво база данни, таблица или конкретен запис.

Dataverse Позволява прецизни контроли на достъпа за управление на упълномощаване и права на ниво данни. Тези роли определят защита на редове, полета, йерархична и групова защита, които осигуряват детайлност и гъвкавост, необходими за защита на силно чувствителни бизнес данни в приложенията.

Картата на данните на Microsoft Purview е унифицирано и автоматизирано решение, което може да открива, класифицира и маркира чувствителни данни в различни източници на данни и домейни, включително Dataverse. Етикетирането с Purview Data Map позволява на организациите автоматично да класифицират данните и лесно да идентифицират чувствителни данни. С интегрирането на Purview Data Map можете да намалите ръчните усилия и човешката грешка, свързани с етикетирането на данни Dataverse , като използвате предварително дефинирани правила и правила, които отговарят на вашия бизнес и нужди за съответствие.

Разбиране на изискванията за управление на самоличността и достъпа

Като клиент вие носите отговорност за:

- Управление на акаунти и самоличности

- Създаване и конфигуриране на правила за условен достъп

- Създаване и присвояване на права за достъп

- Активиране и конфигуриране на одит и мониторинг

- Удостоверяване и сигурност на компоненти, към които Power Platform може да се свърже

Разберете основните изисквания за работното Power Platform натоварване, което изпълнявате. Задайте си следните въпроси, за да ви помогнете да идентифицирате функциите за управление на самоличността и достъпа, които да конфигурирате.

- Как да внедрите механизми за контрол на достъпа и удостоверяване, за да гарантирате, че само упълномощени потребители имат достъп до работното натоварване?

- Как да осигурите сигурно и безпроблемно удостоверяване на потребителите?

- Как контролирате кои приложения могат да взаимодействат с генеративния AI (агент) и какви мерки гарантират, че тези ограничения са ефективни?

- Как работното натоварване се интегрира сигурно с други вътрешни и външни системи?

- Откъде потребителите имат достъп до това решение? Например, използват ли мобилно устройство или уеб браузър?

- Вашите потребители вътрешни, външни ли са или и двете?

Препоръки

Ефективното управление на производителите, потребителите и гостите е от съществено значение за поддържане на сигурността, съответствието и оперативната ефективност в Power Platform средата. Ето подробни препоръки за управление на достъпа и разрешенията:

Насочване на създателите към собствената им лична среда за разработка: Използвайте маршрутизиране на средата, за да насърчите създателите да използват свои собствени среди за лична разработка за изграждане и тестване на приложения. Този подход изолира дейностите по разработка от производствената среда, намалявайки риска от случайни промени или прекъсвания. Средата за личностно развитие осигурява безопасно пространство за експериментиране и иновации, без да влияе върху критичните бизнес операции.

Не разрешавайте разрешения на производителя в тестова и производствена среда: Ограничете разрешенията на производителя в тестова и производствена среда, за да предотвратите неупълномощени промени и да гарантирате, че се внедряват само одобрени и щателно тествани приложения. Това разделение на задълженията помага да се поддържа целостта и стабилността на производствените системи, като се минимизира рискът от грешки и уязвимости в сигурността.

Контролирайте достъпа с помощта на права за достъп с най-малко привилегии: Внедрете контрол на достъпа, базиран на роли (RBAC), за да присвоявате разрешения въз основа на принципа на най-малките привилегии. Дайте на потребителите само достъпа, от който се нуждаят, за да изпълняват специфичните си задачи. Чрез ограничаване на разрешенията намалявате повърхността на атака и минимизирате потенциалното въздействие на пробиви в защитата.

Диагностициране на проблеми с потребителския достъп чрез извикване на "Изпълнение на диагностика": Използвайте командата Изпълнение на диагностиката , за да отстраните и диагностицирате проблеми с потребителския достъп. Този инструмент помага за идентифициране и разрешаване на проблеми, свързани с разрешенията, като гарантира, че потребителите имат подходящ достъп за изпълнение на задачите си. Редовната диагностика също може да помогне за откриване и отстраняване на потенциални пропуски в сигурността.

Ограничете споделянето с всички и оценете конфигурирането на конкретни ограничения: Избягвайте широки разрешения за споделяне, които позволяват на всеки да има достъп до ресурс. Конфигурирайте конкретни ограничения за споделяне, за да контролирате с колко потребители създателите могат да споделят своите приложения и данни.

Прилагане на правила за данни към средата по подразбиране и средата за разработчици: Приложете правилата за данни към средата по подразбиране и средата за разработчици, за да ограничите достъпа само до конекторите, от които се нуждаят производителите. Този подход помага за предотвратяване на неоторизирани прехвърляния на данни и гарантира, че чувствителната информация е защитена. Редовно преглеждайте и актуализирайте правилата за данни, за да ги приведете в съответствие с променящите се изисквания за защита.

Използване Microsoft Entra на групи ИД за защита на достъпа до средата: Използване Microsoft Entra на групи ИД за управление и защита на достъпа до Power Platform среди. Чрез групиране на потребителите въз основа на техните роли и отговорности можете ефективно да присвоявате и управлявате разрешения. Microsoft Entra ID групите също така опростяват процеса на актуализиране на контролите за достъп с развитието на организационните нужди.

Използвайте Dataverse за да имате вграден гъвкав модел за сигурност RBAC: Dataverse предоставя вграден, гъвкав модел за защита на контрола на достъпа, базиран на роли, който ви позволява да управлявате ефективно потребителските разрешения и достъпа до данни. Този модел ви позволява да дефинирате персонализирани роли и да присвоявате конкретни разрешения въз основа на служебните функции и отговорности. Уверете се, че потребителите имат само необходимия достъп за изпълнение на задачите си. С функции като подробни разрешения, йерархична сигурност и екипен достъп, Dataverse RBAC моделът на RBAC подобрява защитата на данните, поддържа спазването на регулаторните изисквания и опростява управлението на достъпа на потребителите в Power Platform среди.

Вградена удостоверяване на потока и условен достъп

При конфигуриране на политики за условен достъп за Power Platform, имайте предвид, че Microsoft Flow Service (Application ID: 7df0a125-d3be-4c96-aa54-591f83ff541c) не е включен в целевата цел за Office 365 .

Важно

Ако вашите политики изискват MFA за пакета приложения Office 365, потребителите, които достъпват Power Automate потоци от SharePoint, Teams или Excel, може да видят грешки при удостоверяване, тъй като обменът на токени между хост приложението и Power Automate се проваля.

За да предотвратите този проблем, таргетирайте всички облачни приложения , или изрично добавете Microsoft Flow Service към вашата политика заедно с приложението Office 365.

Научете повече за условен достъп и многофакторна автентикация в Power Automate.

Следващи стъпки

Прегледайте подробните статии от тази поредица, за да подобрите допълнително позицията на защитата си:

- Откриване на заплахи за вашата организация

- Установяване на контрол за защита на данните и поверителността

- Прилагане на стратегия за политика за данни

- Спазване на изискванията за съответствие

- Защитете средата по подразбиране

След като прегледате статиите, прегледайте контролния списък за защита, за да се уверите Power Platform , че внедряванията са стабилни, устойчиви и приведени в съответствие с най-добрите практики.