Nota

L'accés a aquesta pàgina requereix autorització. Podeu provar d'iniciar la sessió o de canviar els directoris.

L'accés a aquesta pàgina requereix autorització. Podeu provar de canviar els directoris.

Si ets administrador d'entorns o administrador de Microsoft Power Platform, pots gestionar les aplicacions creades a la teva organització.

Els administradors poden fer el següent des del Centre d'administració del Power Platform:

- Afegir o canviar els usuaris amb els quals es comparteix una aplicació

- Suprimir aplicacions que no estan actualment en ús

Requisits previs

- O bé un pla de Power Apps o de Power Automate. Alternativament, pots inscriure't a una prova Power Apps gratuïta .

- Permisos d'administrador d'entorns de Power Apps o d'administrador de Power Platform. Per a més informació, vegeu Administració d'entorns en Power Apps.

Gestiona Power Apps

- Inicieu la sessió al Centre d'administració del Power Platform.

- A la subfinestra de navegació, seleccioneu Administra.

- A la subfinestra Administra , seleccioneu Entorns.

- A la pàgina Entorns , seleccioneu un entorn.

- Al panell Resources, seleccioneu Power Apps.

- Seleccioneu l'aplicació que vulgueu gestionar.

- A la barra d'ordres, trieu l'acció que vulgueu: Compartir o Suprimir.

Administrar qui pot compartir aplicacions de llenç

Power Apps respecta el privilegi de l'aplicació Canvas Share a Dataverse. Un usuari no podrà compartir aplicacions de llenç en un entorn si no té una funció de seguretat amb el privilegi Compartició d'aplicacions de llenç definit en un valor diferent de Cap seleccionat. Aquest privilegi Ús compartit de l'aplicació de llenç del Dataverse també es respecta a l'entorn per defecte. Llegeix Editar la configuració d'un rol de seguretatper saber-ne més.

Nota

La capacitat de controlar granularment el privilegi Ús compartit de l'aplicació de llenç en una funció de seguretat requereix el Dataverse a l'entorn on el privilegi s'ha de canviar. Power Apps no reconeix discretament els altres privilegis d'entitats d'aplicació Dataverse Canvas establerts per a l'entorn.

Les actualitzacions del sistema poden suprimir les personalitzacions de funcions de seguretat predefinides, incloent-hi el creador de l'entorn. Això significa que la supressió del privilegi d'ús compartit de l'aplicació del llenç es pot tornar a introduir durant una actualització del sistema. Fins que no es conservi la personalització del privilegi d'ús compartit de l'aplicació del llenç durant les actualitzacions del sistema, és possible que sigui necessari tornar a aplicar la personalització del privilegi d'ús compartit.

Surface el contingut dels errors de governança de la teva organització

Si especifiques que el contingut del missatge d'error de governança aparegui en els missatges d'error, s'inclou al missatge d'error que es mostra quan els usuaris observen que no tenen permís per compartir aplicacions en un entorn. Obteniu més informació a Ordres de contingut de missatges d'error de governança del PowerShell.

Distingiu els creadors de formularis personalitzats de Microsoft SharePoint dels creadors d'entorns generals

A més de la capacitat de desar recursos de formularis personalitzats de SharePoint en un entorn no per defecte, també és possible limitar els privilegis del creador perquè només es puguin crear i editar formularis personalitzats de SharePoint en un entorn no per defecte. Fora de l'entorn per defecte, un administrador pot desassignar el rol de seguretat Environment Maker dels usuaris i assignar el rol de seguretat personalitzat de SharePoint form maker.

Nota

La capacitat de distingir els creadors de formularis personalitzats de SharePoint dels creadors d'entorns generals requereix Dataverse a l'entorn on s'ha de canviar el privilegi.

Un usuari amb només el rol de creador de formularis personalitzat SharePoint en un entorn no veurà l'entorn a la llista d'entorns a Power Apps ni a Power Automate.

Fes el següent per limitar els privilegis de creador i només poder crear i editar formularis personalitzats de SharePoint en un entorn no per defecte.

Fes que un administrador designi un entorn per a SharePoint formularis personalitzats que sigui diferent de l'entorn per defecte.

Fes que un administrador instal·li la solució de creador de formularis personalitzats SharePoint des de Marketplace al teu entorn designat per a SharePoint formularis personalitzats.

Al centre d'administració de Power Platform, selecciona l'entorn que has designat per als formularis personalitzats de SharePoint en el primer pas i assigna el rol de seguretat de creador de formularis personalitzat de SharePoint als usuaris que s'espera que creïn formularis personalitzats de SharePoint. Vegeu Assignar funcions de seguretat als usuaris d'un entorn que tingui una base de Dataverse dades.

Preguntes freqüents

Puc editar privilegis en el rol de seguretat de creador de formularis personalitzat de SharePoint?

No, el rol de seguretat de creador de formularis personalitzat de SharePoint s'afegeix a un entorn important una solució no personalitzable. Cal tenir en compte que la creació de formularis personalitzats de SharePoint requereix que l'usuari tingui permisos a SharePoint i Power Platform. La plataforma verifica que un usuari té permisos d'escriptura per a la llista objectiu creada amb Microsoft Lists i que l'usuari té permís a Power Platform per crear o actualitzar el formulari personalitzat de SharePoint. Perquè un creador de formularis personalitzat de SharePoint compleixi la comprovació de Power Platform, l'usuari ha de tenir el rol de seguretat de formularis personalitzat de SharePoint o el rol de seguretat de Creador d'Entorn.

Un usuari només amb el rol de creador de formularis personalitzat SharePoint veurà un entorn al selector d'entorns make.powerapps.com?

No, un creador que no tingui un rol de seguretat escrit a la documentació Choose environments no veurà l'entorn al selector d'entorns a https://make.powerapps.com. Un usuari amb el rol de creador de formularis personalitzat de SharePoint podria intentar navegar fins a l'entorn manipulant l'URI. Si l'usuari intenta crear una aplicació independent, veurà un error de permís.

Gestionar l'estat de quarantena de l'aplicació

Com a complement a les polítiques de prevenció de pèrdua de dades de Power Platform, Power Platform permet als administradors 'posar en quarantena' un recurs, establint límits per al desenvolupament low-code. L'estat de quarantena d'un recurs és gestionat pels administradors i controla si un recurs és accessible per als usuaris finals. En Power Apps, aquesta capacitat permet als administradors limitar directament la disponibilitat d'aplicacions que puguin necessitar atenció per complir els requisits de compliment de l'organització.

Nota

Una aplicació en quarantena no serà accessible per als usuaris que no l'hagin iniciat anteriorment.

Una aplicació en quarantena pot ser accessible, momentàniament, per als usuaris que hagin jugat a l'aplicació abans que es posés en quarantena. És possible que aquests usuaris puguin utilitzar l'aplicació en quarantena durant uns segons si l'han utilitzat en el passat. Però després d'això, rebran un missatge que els indicarà que l'aplicació està en quarantena si intenten obrir-la de nou.

A la taula següent s'explica com afecta l'estat de quarantena a les experiències dels administradors, creadors i usuaris finals.

| Rol | Experiència |

|---|---|

| Administrador | Independentment de l'estat de quarantena d'una aplicació, aquesta és visible per als administradors al Centre d'Administració de Power Platform i als cmdlets de PowerShell. |

| Creador | Independentment de l'estat de quarantena de l'aplicació, aquesta és visible a https://make.powerapps.com i es pot obrir per a l'edició a Power Apps Studio. |

| Usuari final | Una aplicació en quarantena presenta als usuaris finals que l'inicien un missatge indicant que no poden accedir-hi. |

Els usuaris finals veuran un missatge d'error quan iniciïn una aplicació que s'ha posat en quarantena.

A la taula següent es reflecteix l'assistència tècnica de quarantena:

| Tipus Power Apps | Assistència tècnica de quarantena |

|---|---|

| Aplicació de llenç | Disponible de manera general |

| Aplicació basada en models | No s'admet encara |

Posa una aplicació en quarantena

Set-AppAsQuarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

Anul·lar la quarantena d'una aplicació

Set-AppAsUnquarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

Obtén l'estat de quarantena d'una aplicació

Get-AppQuarantineState -EnvironmentName <EnvironmentName> -AppName <AppName>

Entorns administrats: accés condicional a aplicacions individuals

A més de respectar les polítiques d'accés condicional aplicades al servei Power Apps, en entorns gestionats és possible aplicar polítiques d'accés condicional de Microsoft Entra a aplicacions individuals creades amb Power Apps. Per exemple, un administrador pot aplicar una política d'accés condicional que requereixi autenticació multifactor només a les aplicacions que continguin dades sensibles. Power Apps utilitza

Nota

- Els contextos d'autenticació definits en una aplicació no es mouen amb les aplicacions de les solucions i es mouen entre entorns. Això permet aplicar diferents contextos d'autenticació a les aplicacions en diferents entorns. A més, a mida que una aplicació es desplaça entre entorns, es conserva el context d'autenticació definit en un entorn. Per exemple, si el context d'autenticació es defineix en una aplicació en un entorn UAT, aquest context d'autenticació es conservarà.

- És possible que es puguin definir diversos contextos d'autenticació en una aplicació. Un usuari final ha de passar la unió de polítiques d'accés condicional aplicades per diversos contextos d'autenticació.

- L'accés condicional a aplicacions individuals és una característica d'entorns administrats.

A la taula següent es descriu com l'aplicació de l'accés condicional en una aplicació específica afecta les experiències dels administradors, els creadors i els usuaris finals.

| Rol | Experiència |

|---|---|

| Administrador | Independentment de les normes d'accés condicional associades amb una aplicació, una aplicació és visible per als administradors al Power Platform Centre d'administració i als cmdlets del PowerShell. |

| Creador | Independentment de les polítiques d'accés condicional associades a una aplicació, una aplicació és visible a https://make.powerapps.com i es pot obrir per editar a Power Apps Studio. |

| Usuari final | Les normes d'accés condicional aplicades a una aplicació s'apliquen quan els usuaris finals inicien l'aplicació. Un usuari que no supera les comprovacions d'accés condicional rep un diàleg a l'experiència d'autenticació que indica que no pot accedir al recurs. |

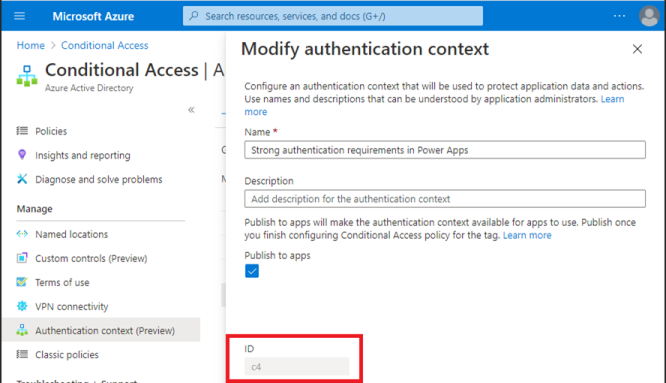

Després que els administradors associïn contextos d'autenticació a polítiques https://portal.azure.com d'accés condicional, poden definir l'identificador de context d'autenticació en una aplicació. La imatge següent il·lustra on s'obté l'ID del context d'autenticació.

Els usuaris finals que no compleixen els requisits de la norma d'accés condicional reben un missatge d'error que indica que no tenen accés.

A la taula següent es reflecteix l'accés condicional en la compatibilitat amb aplicacions granulars:

| Tipus Power Apps | Accés condicional a la compatibilitat amb aplicacions individuals |

|---|---|

| Aplicació de llenç | Disponibilitat en versió preliminar |

| Aplicació basada en models | No s'admet |

Afegir identificadors de context d'autenticació d'accés condicional a una aplicació

Set-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName> -AuthenticationContextIds <id1, id2, etc...>

Obtenir identificadors de context d'autenticació d'accés condicional definits en una aplicació

Get-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>

Suprimir els identificadors de context d'autenticació d'accés condicional en una aplicació

Remove-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>