Nota

L'accés a aquesta pàgina requereix autorització. Podeu provar d'iniciar la sessió o de canviar els directoris.

L'accés a aquesta pàgina requereix autorització. Podeu provar de canviar els directoris.

Nota

Test Engine està obsolet i serà eliminat en una versió futura. Utilitza Power Platform Playwright per a capacitats d'automatització de proves en Power Platform i serveis Dynamics 365.

Aquest document tècnic descriu l'arquitectura de seguretat dels mecanismes d'autenticació en Power Apps Test Engine. Per obtenir orientació centrada en l'usuari sobre la selecció i configuració de mètodes d'autenticació, vegeu Guia d'autenticació.

Visió general dels mètodes d'autenticació

El motor de proves admet dos mètodes d'autenticació principals:

- Autenticació de l'estat d'emmagatzematge: basada en les galetes persistents del navegador i l'estat d'emmagatzematge

- Autenticació basada en certificats: basada en certificats X.509 i Dataverse integració

Tots dos mètodes estan dissenyats per donar suport als requisits de seguretat moderns, com ara l'autenticació multifactor (MFA) i les polítiques d'accés condicional.

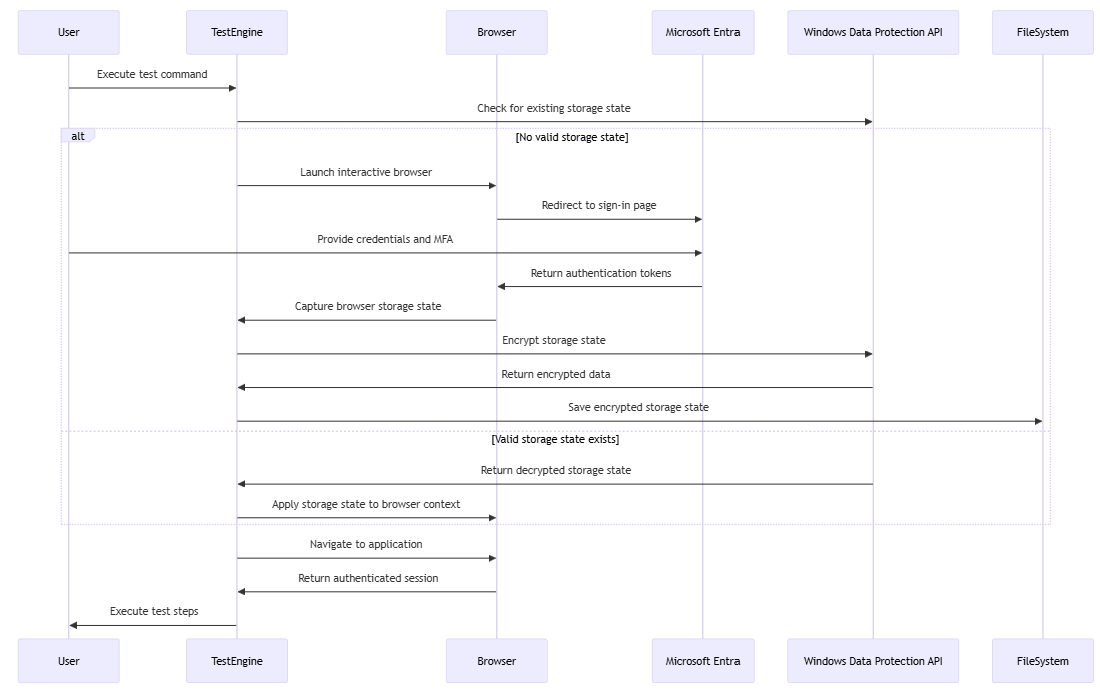

Arquitectura d'autenticació de l'estat d'emmagatzematge

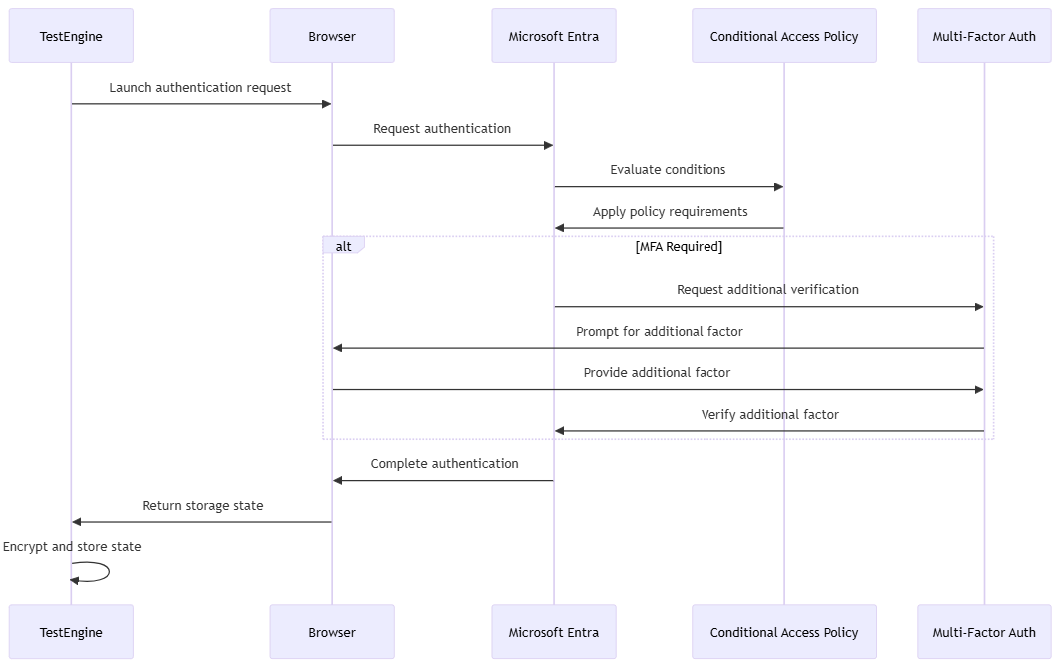

El mètode d'autenticació de l'estat d'emmagatzematge utilitza la gestió del context del navegador de Playwright per emmagatzemar i reutilitzar de manera segura els testimonis d'autenticació.

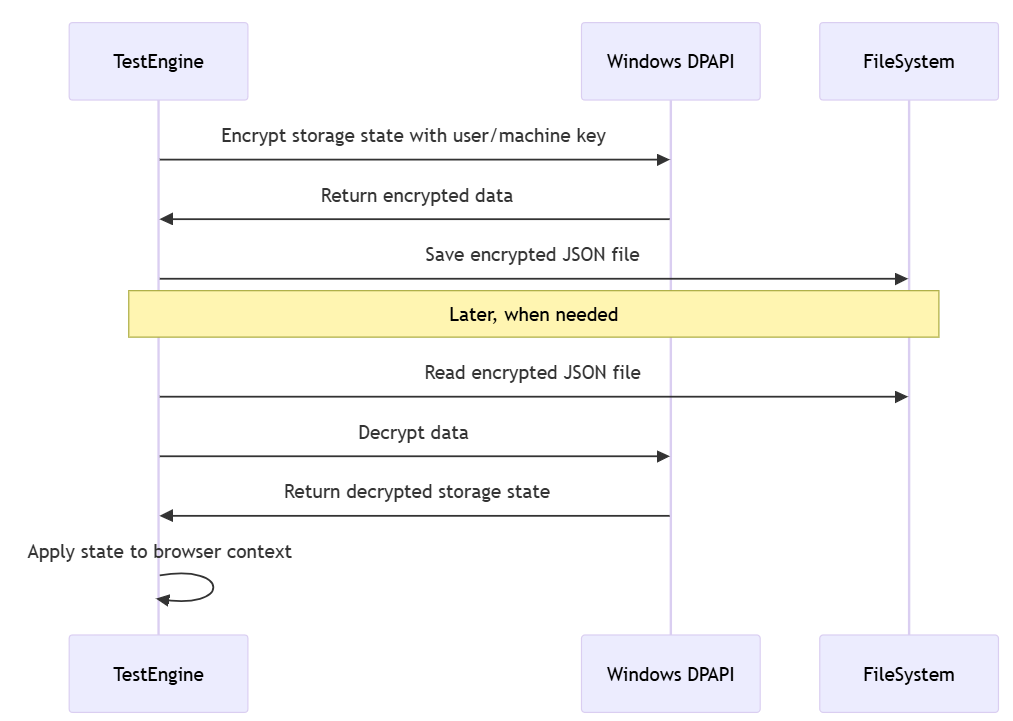

Implementació de la Protecció de Dades de Windows

La implementació de l'estat d'emmagatzematge local utilitza l'API de Protecció de Dades de Windows (DPAPI) per a un emmagatzematge segur:

Consideracions de seguretat

L'arquitectura de seguretat de l'estat d'emmagatzematge proporciona:

- Protecció de testimonis d'autenticació en repòs mitjançant xifratge DPAPI

- Suport per a Microsoft Entra MFA i polítiques d'accés condicional

- Aïllament de sandbox a través dels contextos del navegador de Playwright

- Compliment de les polítiques de per vida de les sessions de Microsoft Entra

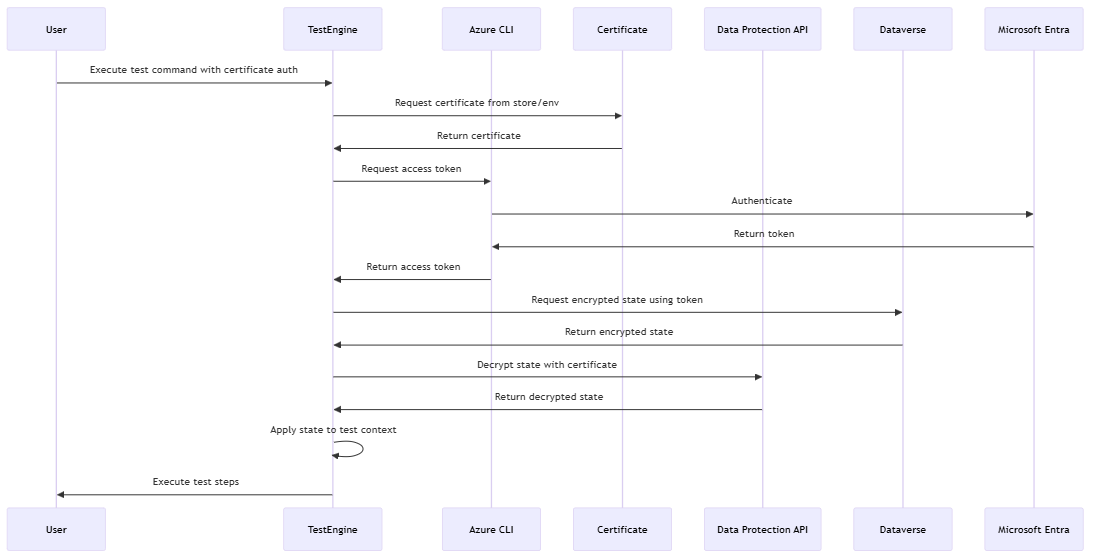

Arquitectura d'autenticació basada en certificats

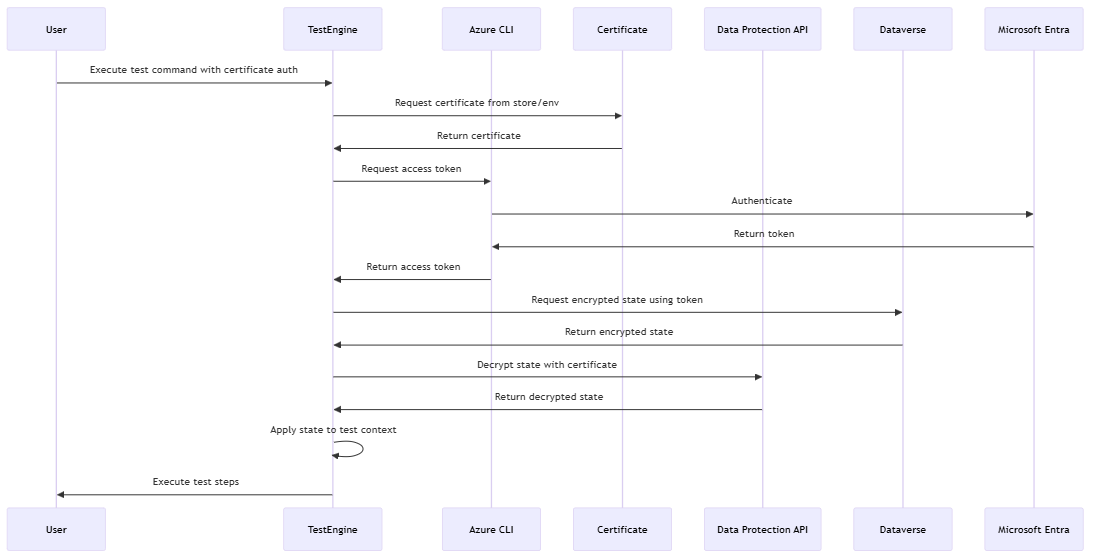

L'autenticació basada en certificats s'integra i Dataverse utilitza certificats X.509 per millorar la seguretat i el xifratge de la informació en repòs.

Dataverse Implementació d'emmagatzematge

La Dataverse implementació utilitza un repositori XML personalitzat per a l'emmagatzematge segur de claus de protecció:

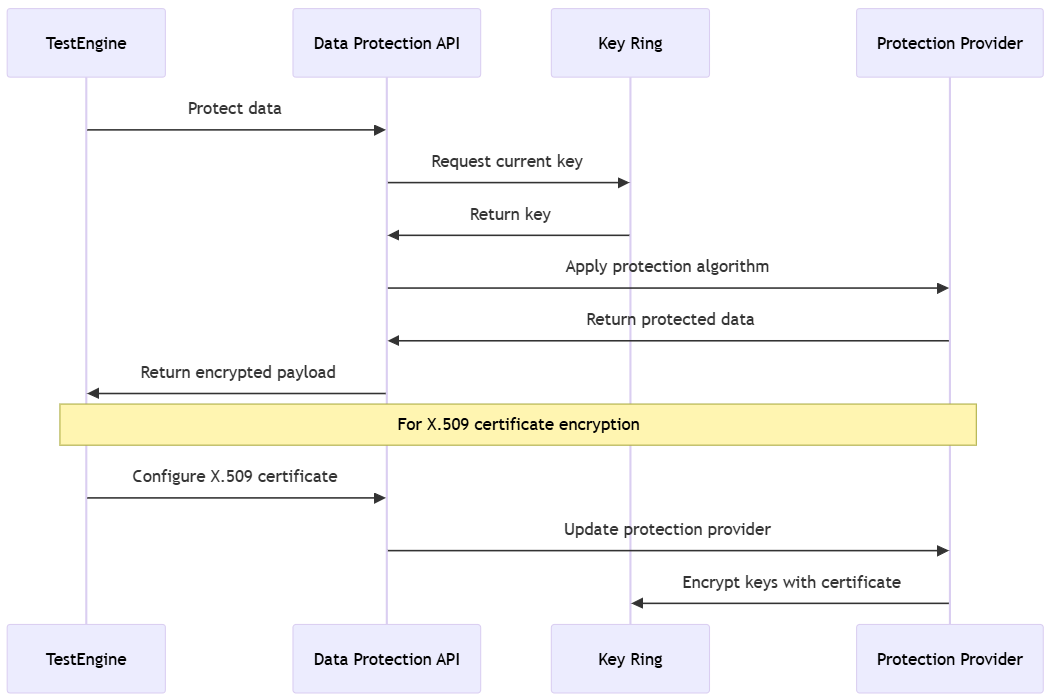

Tecnologia d'encriptació

Les seccions següents descriuen els algorismes de xifratge i els enfocaments d'administració de claus utilitzats pel Test Engine per protegir les dades d'autenticació en repòs i en trànsit.

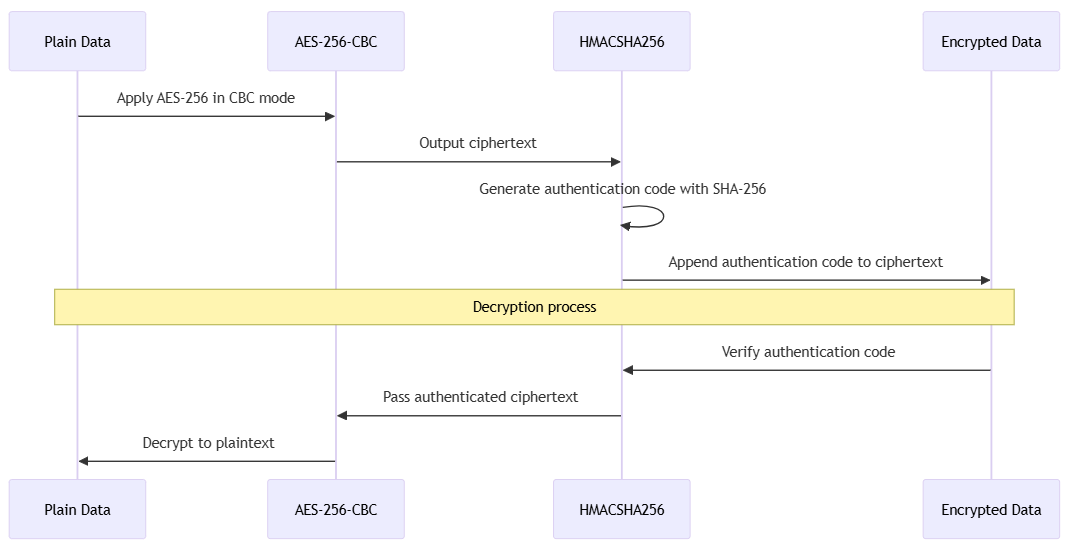

AES-256-CBC + HMACSHA256

Per defecte, els valors de les dades es xifren amb una combinació d'AES-256-CBC i HMACSHA256:

Aquest enfocament proporciona:

- Confidencialitat mitjançant xifratge AES-256

- Integritat mitjançant la verificació HMAC

- Autenticació de la font de dades

Integració de l'API de protecció de dades

El Motor de Proves s'integra amb l'API de Protecció de Dades d'ASP.NET Core per a la gestió de claus i el xifratge:

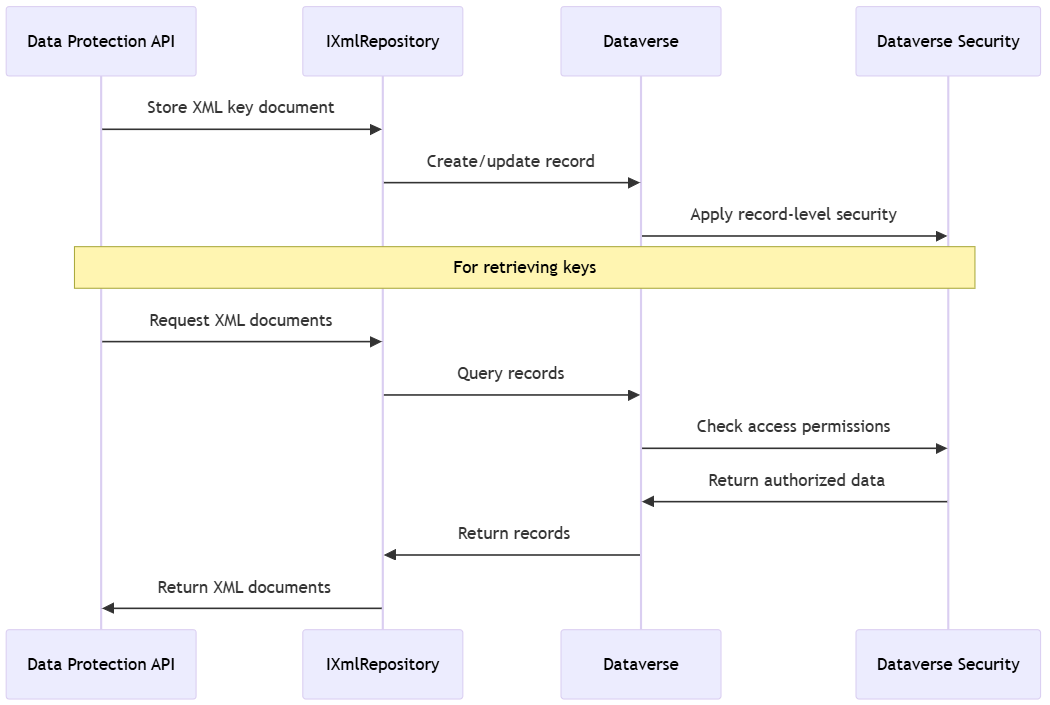

Implementació de repositoris XML personalitzats

Test Engine implementa un IXmlRepository personalitzat per a la Dataverse integració:

Accés condicional i compatibilitat MFA

L'arquitectura d'autenticació de Test Engine està dissenyada per funcionar perfectament amb les polítiques d'accés condicional de Microsoft Entra:

Consideracions de seguretat avançades

Les seccions següents destaquen altres característiques de seguretat i integracions que milloren la protecció de les dades d'autenticació i admeten operacions segures en entorns empresarials.

Dataverse Integració del model de seguretat

Test Engine utilitza Dataverse el model de seguretat robust de la prova:

- Seguretat a nivell de registre: controla l'accés a les dades d'autenticació emmagatzemades

- Model compartit : permet compartir de manera segura els contextos d'autenticació de prova

- Auditoria : fa un seguiment de l'accés a dades d'autenticació sensibles

- Seguretat a nivell de columna: proporciona protecció granular de camps sensibles

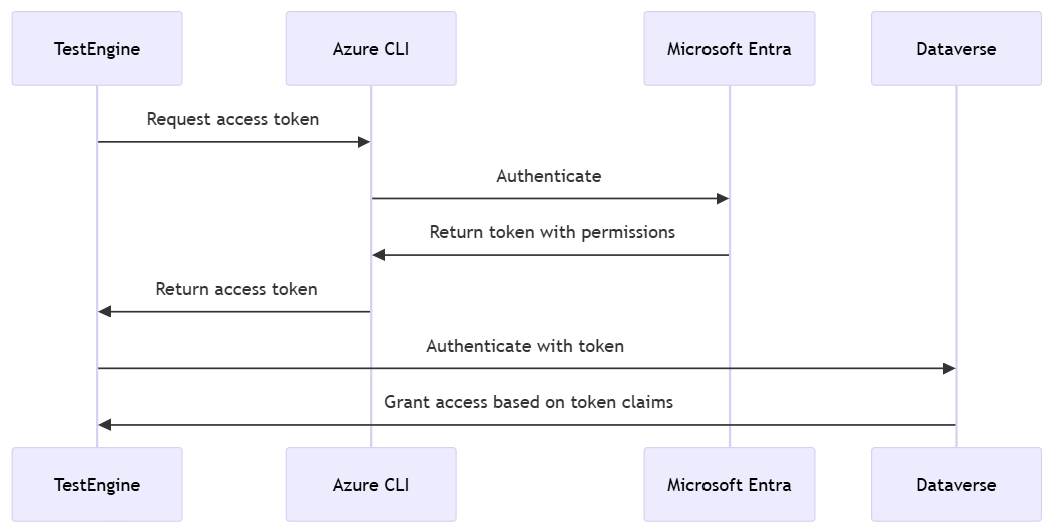

Azure CLI token management

Per a l'autenticació Dataverse , Test Engine obté de manera segura els testimonis d'accés:

Pràctiques recomanades de seguretat

Quan implementeu l'autenticació del motor de proves, tingueu en compte aquestes pràctiques recomanades de seguretat:

- Accés amb privilegis mínims: concediu permisos mínims necessaris per provar els comptes

- Rotació regular de certificats: actualitzeu els certificats periòdicament

- Protegeix les variables CI/CD: protegeix les variables de canonada que contenen dades sensibles

- Audita l'accés : supervisa l'accés als recursos d'autenticació

- Aïllament de l'entorn: utilitzeu entorns separats per a les proves

Millores de seguretat futures

Les possibles millores futures a l'arquitectura de seguretat d'autenticació inclouen:

- Integració amb Azure Key Vault per a una gestió de secrets millorada

- Suport per a identitats gestionades en entorns Azure

- Capacitats millorades de registre i monitorització de seguretat

- Més proveïdors de protecció per a escenaris multiplataforma

Articles relacionats

Protecció de Dades a ASP.NET Core

Windows API de Protecció de Dades

Microsoft Entra autenticació

Dataverse Model de seguretat

Autenticació basada en certificats X.509