Vyhledání a řešení mezer v pokrytí silného ověřování pro správce

Vyžadování vícefaktorového ověřování (MFA) pro správce ve vašem tenantovi je jedním z prvních kroků, které můžete provést, abyste zvýšili zabezpečení tenanta. V tomto článku se budeme zabývat tím, jak zajistit, aby všichni vaši správci byli pokryti vícefaktorovým ověřováním.

Zjištění aktuálního využití pro předdefinované role správce Microsoft Entra

Bezpečnostní skóre Id Microsoft Entra poskytuje skóre pro vyžadování vícefaktorového ověřování pro role správy ve vašem tenantovi. Tato akce vylepšení sleduje využití vícefaktorového ověřování globálního správce, správce zabezpečení, správce Exchange a správce SharePointu.

Existují různé způsoby, jak zjistit, jestli se na správce vztahují zásady vícefaktorového ověřování.

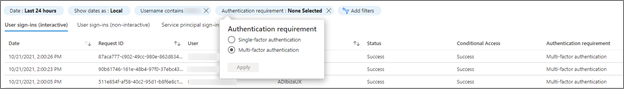

Při řešení potíží s přihlášením pro konkrétního správce můžete použít protokoly přihlašování. Protokoly přihlašování umožňují filtrovat požadavky na ověřování pro konkrétní uživatele. Jakékoli přihlášení, kdy požadavek na ověřování je jednofaktorové ověřování , znamená, že pro přihlášení nebyly vyžadovány žádné zásady vícefaktorového ověřování.

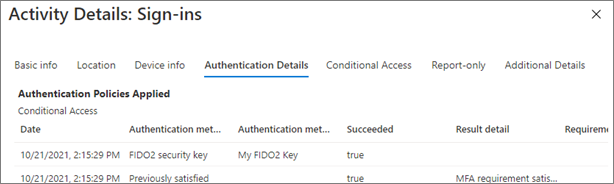

Při prohlížení podrobností konkrétního přihlášení vyberte kartu Podrobnosti o ověřování, kde najdete podrobnosti o požadavcích na vícefaktorové ověřování. Další informace najdete v tématu Podrobnosti o aktivitě protokolu přihlášení.

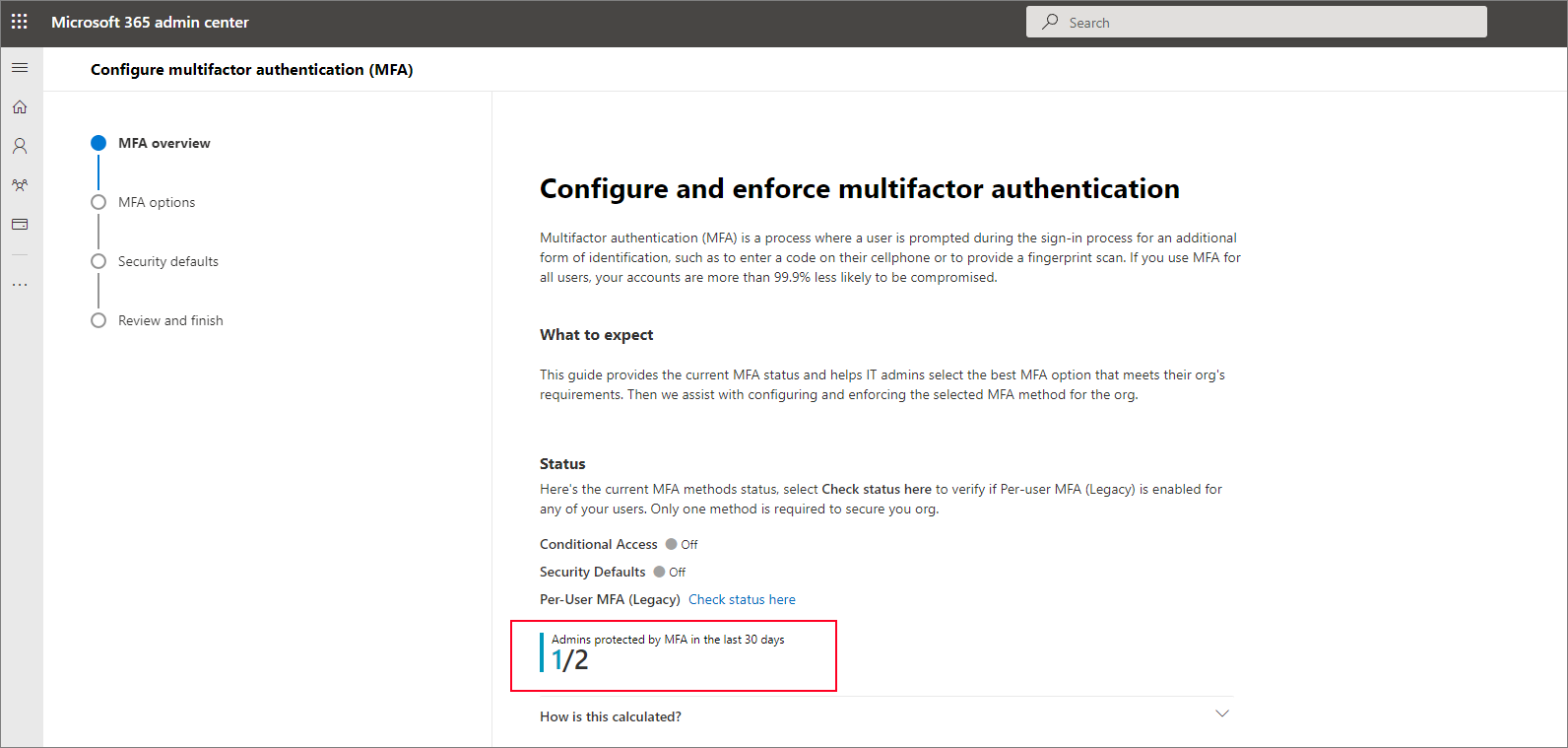

Abychom zvolili, které zásady se mají povolit na základě vašich uživatelských licencí, máme nového průvodce povolením vícefaktorového ověřování, který vám pomůže porovnat zásady vícefaktorového ověřování a zjistit, které kroky jsou pro vaši organizaci vhodné. Průvodce zobrazuje správce, kteří byli během posledních 30 dnů chráněni vícefaktorovými ověřováními.

Tento skript můžete spustit tak, aby programově vygeneroval sestavu všech uživatelů s přiřazením rolí adresáře, kteří se přihlásili pomocí vícefaktorového ověřování za posledních 30 dnů nebo bez tohoto vícefaktorového ověřování. Tento skript zobrazí výčet všech aktivních předdefinovaných a vlastních přiřazení rolí, všech oprávněných předdefinovaných a vlastních přiřazení rolí a skupin s přiřazenými rolemi.

Vynucení vícefaktorového ověřování u správců

Pokud zjistíte, že správci, kteří nejsou chráněni vícefaktorovým ověřováním, můžete je chránit jedním z následujících způsobů:

Pokud jsou správci licencovaní pro Microsoft Entra ID P1 nebo P2, můžete vytvořit zásadu podmíněného přístupu, která vynutí vícefaktorové ověřování pro správce. Tuto zásadu můžete také aktualizovat tak, aby vyžadovala vícefaktorové ověřování od uživatelů, kteří jsou ve vlastních rolích.

Spusťte průvodce povolením vícefaktorového ověřování a zvolte zásadu vícefaktorového ověřování.

Pokud přiřazujete vlastní nebo předdefinované role správce ve službě Privileged Identity Management, při aktivaci role vyžadovat vícefaktorové ověřování.

Použití metod ověřování odolných proti útokům phishing bez hesla pro správce

Jakmile se správci vynucují pro vícefaktorové ověřování a už nějakou dobu ho používají, je čas zvýšit pruh silného ověřování a použít metodu ověřování bez hesla a útoku phishing:

Další informace o těchto metodách ověřování a jejich aspektech zabezpečení najdete v metodách ověřování Microsoft Entra.

Další kroky

Povolení bezheslového přihlašování pomocí aplikace Microsoft Authenticator