Správa zabezpečení zařízení pomocí zásad zabezpečení koncových bodů v Microsoft Intune

Jako správce zabezpečení, který se zabývá zabezpečením zařízení, použijte zásady zabezpečení Intune koncových bodů ke správě nastavení zabezpečení na zařízeních. Tyto profily se v zásadě podobají šabloně zásad konfigurace zařízení nebo standardním hodnotám zabezpečení, což jsou logické skupiny souvisejících nastavení. Pokud ale profily konfigurace zařízení a standardní hodnoty zabezpečení zahrnují velké množství různých nastavení mimo rozsah zabezpečení koncových bodů, každý profil zabezpečení koncového bodu se zaměřuje na určitou podmnožinu zabezpečení zařízení.

Pokud používáte zásady zabezpečení koncových bodů společně s jinými typy zásad, jako jsou standardní hodnoty zabezpečení nebo šablony ochrany koncových bodů ze zásad konfigurace zařízení, je důležité vytvořit plán pro používání více typů zásad, aby se minimalizovalo riziko konfliktních nastavení. Standardní hodnoty zabezpečení, zásady konfigurace zařízení a zásady zabezpečení koncových bodů jsou podle Intune považovány za stejné zdroje nastavení konfigurace zařízení. Ke konfliktu nastavení dojde, když zařízení obdrží dvě různé konfigurace pro nastavení z více zdrojů. Několik zdrojů může obsahovat samostatné typy zásad a více instancí stejné zásady.

Když Intune vyhodnocuje zásady pro zařízení a identifikuje konfliktní konfigurace pro určité nastavení, může se nastavení, které se týká, označit příznakem chyby nebo konfliktu a nepoužít se na zařízení. Informace, které vám můžou pomoct spravovat konflikty, najdete v následujících doprovodných materiálech specifických pro zásady a profil:

Dostupné typy zásad zabezpečení koncových bodů

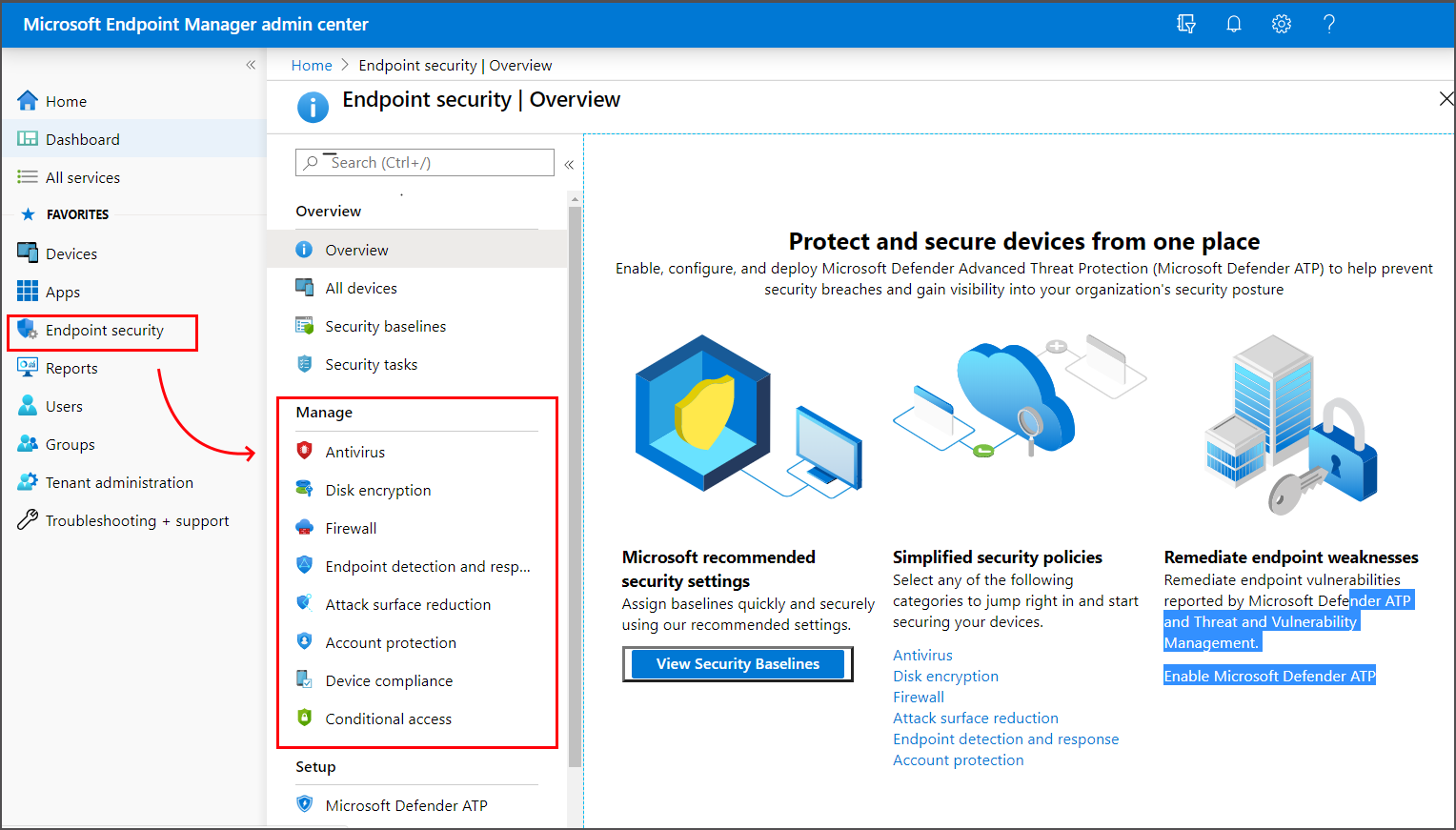

Zásady zabezpečení koncových bodů najdete v části Spravovat v uzlu Zabezpečení koncového boduv Centru pro správu Microsoft Intune.

Následuje stručný popis jednotlivých typů zásad zabezpečení koncového bodu. Další informace o nich, včetně dostupných profilů pro každý z nich, najdete v odkazech na obsah vyhrazený pro jednotlivé typy zásad:

Ochrana účtů – Zásady ochrany účtů pomáhají chránit identitu a účty vašich uživatelů. Zásady ochrany účtů se zaměřují na nastavení pro Windows Hello a Ochranu Credential Guard, která je součástí správy identit a přístupu windows.

Antivirová ochrana – zásady antivirové ochrany pomáhají správcům zabezpečení soustředit se na správu samostatné skupiny nastavení antivirové ochrany pro spravovaná zařízení.

Řízení aplikací pro firmy (Preview) – správa schválených aplikací pro zařízení s Windows pomocí zásad Řízení aplikací pro firmy a spravovaných instalačních programů pro Microsoft Intune. zásady řízení aplikací Intune pro firmy jsou implementací řízení aplikací v programu Windows Defender (WDAC).

Zmenšení potenciální oblasti útoku – Pokud se na vašich zařízeních Windows 10/11 používá antivirová ochrana Defenderu, použijte zásady zabezpečení Intune koncových bodů pro omezení potenciální oblasti útoku ke správě těchto nastavení pro vaše zařízení.

Šifrování disků – Zabezpečení koncového bodu Profily šifrování disků se zaměřují jenom na nastavení, která jsou relevantní pro integrovanou metodu šifrování zařízení, jako je FileVault, BitLocker a Šifrování osobních dat (pro Windows). Díky tomuto zaměření mohou správci zabezpečení snadno spravovat nastavení šifrování na úrovni disku nebo složky, aniž by museli procházet řadu nesouvisejících nastavení.

Detekce a reakce koncových bodů – Když integrujete Microsoft Defender for Endpoint s Intune, použijte zásady zabezpečení koncových bodů pro detekci a odezvu koncových bodů (EDR) ke správě nastavení EDR a připojení zařízení k Microsoft Defender for Endpoint.

Brána firewall – Pomocí zásady brány firewall zabezpečení koncového bodu v Intune nakonfigurujte integrovanou bránu firewall zařízení pro zařízení se systémem macOS a Windows 10/11.

Následující části se týkají všech zásad zabezpečení koncových bodů.

Přiřazení řízení přístupu na základě role pro zásady zabezpečení koncových bodů

Pokud chcete spravovat zásady zabezpečení Intune koncových bodů, musíte použít účet, který zahrnuje oprávnění Intune řízení přístupu na základě role (RBAC) pro danou zásadu a konkrétní práva související s úlohou, kterou spravujete.

Poznámka

Před červnem 2024 byly zásady zabezpečení Intune koncových bodů spravovány prostřednictvím práv poskytovaných oprávněními standardních hodnot zabezpečení. Od června 2024 začal Intune vydávat podrobná oprávnění pro správu jednotlivých úloh zabezpečení koncových bodů.

Při každém přidání nového podrobného oprávnění pro úlohu zabezpečení koncového bodu do Intune se stejná práva odeberou z oprávnění Standardní hodnoty zabezpečení. Pokud používáte vlastní role s oprávněním Standardní hodnoty zabezpečení , nové oprávnění RBAC se automaticky přiřadí vašim vlastním rolím se stejnými právy, která byla udělena prostřednictvím oprávnění standardních hodnot zabezpečení . Toto automatické přiřazení zajistí, že vaši správci budou mít i nadále stejná oprávnění jako dnes.

Role a oprávnění RBAC ke správě úloh zabezpečení koncových bodů

Při přiřazování oprávnění RBAC pro správu aspektů zabezpečení koncových bodů doporučujeme přiřadit správcům minimální oprávnění potřebná k provádění konkrétních úloh. Každé z oprávnění RBAC, která spravují zabezpečení koncových bodů, zahrnuje následující práva, která je možné jednotlivě udělit nebo odečíst při vytváření vlastní role RBAC:

- Přiřadit

- Vytvoření

- Vymazání

- Číst

- Aktualizovat

- Zobrazit sestavy

Použití vlastních rolí RBAC

Následující oprávnění zahrnují práva k úlohám zabezpečení koncových bodů:

Řízení aplikací pro firmy – uděluje práva ke správě zásad řízení aplikací a sestav.

Omezení potenciální oblasti útoku – uděluje práva ke správě některých, ale ne všech zásad a sestav omezení potenciální oblasti útoku . Pro tuto úlohu následující profily (šablony) nadále vyžadují práva poskytnutá oprávněními standardních hodnot zabezpečení :

- Izolace aplikací a prohlížečů pro Windows

- Windows Web Protection

- Řízení aplikací pro Windows

- Ochrana před zneužitím windows

Detekce koncových bodů a reakce na ně – uděluje práva ke správě zásad a sestav detekce a odpovědí koncových bodů (EDR).

Standardní hodnoty zabezpečení – uděluje práva ke správě všech úloh zabezpečení koncových bodů, které nemají vyhrazený pracovní postup.

Konfigurace zařízení – Právo Zobrazit sestavy pro konfigurace zařízení také uděluje práva k zobrazení, generování a exportu sestav pro zásady zabezpečení koncových bodů.

Důležité

Podrobné oprávnění antivirové ochrany pro zásady zabezpečení koncových bodů může být dočasně viditelné v některých tenantech. Toto oprávnění není vydáno a jeho použití není podporováno. Konfigurace oprávnění Antivirové ochrany jsou ignorovány Intune. Jakmile bude antivirová ochrana dostupná pro použití jako podrobné oprávnění, bude její dostupnost oznámena v článku Co je nového v Microsoft Intune.

Použití předdefinovaných rolí RBAC

Následující Intune předdefinované role RBAC je také možné přiřadit správcům, aby jim poskytli práva ke správě některých nebo všech úloh pro úlohy a sestavy zabezpečení koncových bodů.

- Operátor technické podpory

- Operátor s oprávněními jen pro čtení

- Správce zabezpečení koncového bodu

Další informace o konkrétních oprávněních a právech, která každá role zahrnuje, najdete v tématu Předdefinovaná oprávnění rolí pro Microsoft Intune.

Důležité informace o nových oprávněních zabezpečení koncového bodu

Když se přidají nová podrobná oprávnění pro úlohy zabezpečení koncových bodů, má nové oprávnění pro úlohy stejnou strukturu oprávnění a práv jako oprávnění Standardní hodnoty zabezpečení . To zahrnuje správu zásad zabezpečení v rámci těchto úloh, které můžou obsahovat překrývající se nastavení v jiných typech zásad, jako jsou zásady standardních hodnot zabezpečení nebo zásady katalogu Nastavení, které se řídí samostatnými oprávněními RBAC.

Pokud používáte scénář správy nastavení zabezpečení Defenderu for Endpoint, stejné změny oprávnění RBAC platí pro portál Microsoft Defender pro správu zásad zabezpečení.

Vytvoření zásady zabezpečení koncového bodu

Následující postup poskytuje obecné pokyny k vytváření zásad zabezpečení koncových bodů:

Přihlaste se k Centru pro správu Microsoft 365.

Vyberte Zabezpečení koncového bodu , pak vyberte typ zásady, kterou chcete nakonfigurovat, a pak vyberte Vytvořit zásadu. Vyberte si z následujících typů zásad:

- Ochrana účtu

- Antivirus

- Řízení aplikací (Preview)

- Omezení prostoru pro útok

- Šifrování disku

- Detekce a reakce koncového bodu

- Brána firewall

Zadejte tyto vlastnosti:

- Platforma: Zvolte platformu, pro kterou vytváříte zásady. Dostupné možnosti závisí na typu zásady, který vyberete.

- Profil: Vyberte z dostupných profilů pro platformu, kterou jste vybrali. Informace o profilech najdete v části věnované zvolenému typu zásad v tomto článku.

Vyberte Vytvořit.

Na stránce Základy zadejte název a popis profilu a pak zvolte Další.

Na stránce Nastavení konfigurace rozbalte každou skupinu nastavení a nakonfigurujte nastavení, která chcete spravovat pomocí tohoto profilu.

Po dokončení konfigurace nastavení vyberte Další.

Na stránce Značky oboru zvolte Vybrat značky oboru . Otevře se podokno Vybrat značky a přiřaďte značky oboru k profilu.

Pokračujte výběrem možnosti Další.

Na stránce Přiřazení vyberte skupiny, které tento profil obdrží. Další informace o přiřazování profilů najdete v tématu Přiřazení profilů uživatelů a zařízení.

Vyberte Další.

Až budete na stránce Zkontrolovat a vytvořit hotovi, zvolte Vytvořit. Nový profil se zobrazí v seznamu, když vyberete typ zásady pro profil, který jste vytvořili.

Duplikování zásad

Zásady zabezpečení koncových bodů podporují duplikaci při vytváření kopie původní zásady. Scénář, kdy je duplikování zásad užitečné, je situace, kdy potřebujete přiřadit podobné zásady různým skupinám, ale nechcete ručně znovu vytvořit celou zásadu. Místo toho můžete původní zásadu duplikovat a pak zavést jenom změny, které nová zásada vyžaduje. Můžete změnit jenom konkrétní nastavení a skupinu, ke které jsou zásady přiřazené.

Při vytváření duplikátu dáte kopii nový název. Kopie se vytvoří se stejnými konfiguracemi nastavení a značkami oboru jako původní, ale nebude mít žádná přiřazení. Abyste mohli vytvořit přiřazení, budete muset později upravit novou zásadu.

Duplikování podporují následující typy zásad:

- Ochrana účtu

- Řízení aplikací (Preview)

- Antivirus

- Omezení prostoru pro útok

- Šifrování disku

- Detekce a reakce koncového bodu

- Brána firewall

Po vytvoření nové zásady zkontrolujte a upravte zásadu a proveďte změny její konfigurace.

Duplikování zásad

- Přihlaste se k Centru pro správu Microsoft 365.

- V seznamu zásad vyhledejte zásadu, kterou chcete zkopírovat, a pak výběrem tří teček (...) pro tento řádek otevřete místní nabídku.

- Vyberte Duplikovat.

- Zadejte Nový název zásady a pak vyberte Uložit.

Úprava zásady

- Vyberte novou zásadu a pak vyberte Vlastnosti.

- Výběrem možnosti Nastavení rozbalte seznam nastavení konfigurace v zásadách. V tomto zobrazení nemůžete nastavení změnit, ale můžete zkontrolovat, jak jsou nakonfigurovaná.

- Pokud chcete zásadu upravit, vyberte Upravit pro každou kategorii, ve které chcete provést změnu:

- Základy

- Přiřazení

- Značky oboru

- Nastavení konfigurace

- Po provedení změn vyberte Uložit a uložte úpravy. Úpravy jedné kategorie musí být uloženy před zahájením úprav v dalších kategoriích.

Správa konfliktů

Mnoho nastavení zařízení, která můžete spravovat pomocí zásad zabezpečení koncových bodů (zásady zabezpečení), je také k dispozici prostřednictvím jiných typů zásad v Intune. Mezi tyto další typy zásad patří zásady konfigurace zařízení a standardní hodnoty zabezpečení. Vzhledem k tomu, že nastavení je možné spravovat prostřednictvím několika různých typů zásad nebo více instancí stejného typu zásad, připravte se na identifikaci a řešení konfliktů zásad u zařízení, která nedodržují očekávané konfigurace.

- Standardní hodnoty zabezpečení můžou nastavit pro nastavení, které není výchozí, aby bylo v souladu s doporučenou konfigurací, kterou směrný plán řeší.

- Jiné typy zásad, včetně zásad zabezpečení koncových bodů, nastavují ve výchozím nastavení hodnotu Nenakonfigurováno . Tyto další typy zásad vyžadují, abyste v zásadách explicitně nakonfigurovali nastavení.

Bez ohledu na metodu zásad může správa stejného nastavení na stejném zařízení prostřednictvím více typů zásad nebo více instancí stejného typu zásad vést ke konfliktům, kterým byste se měli vyhnout.

Informace na následujících odkazech vám můžou pomoct identifikovat a vyřešit konflikty: