Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

PLATÍ PRO: Vývojáře | Premium

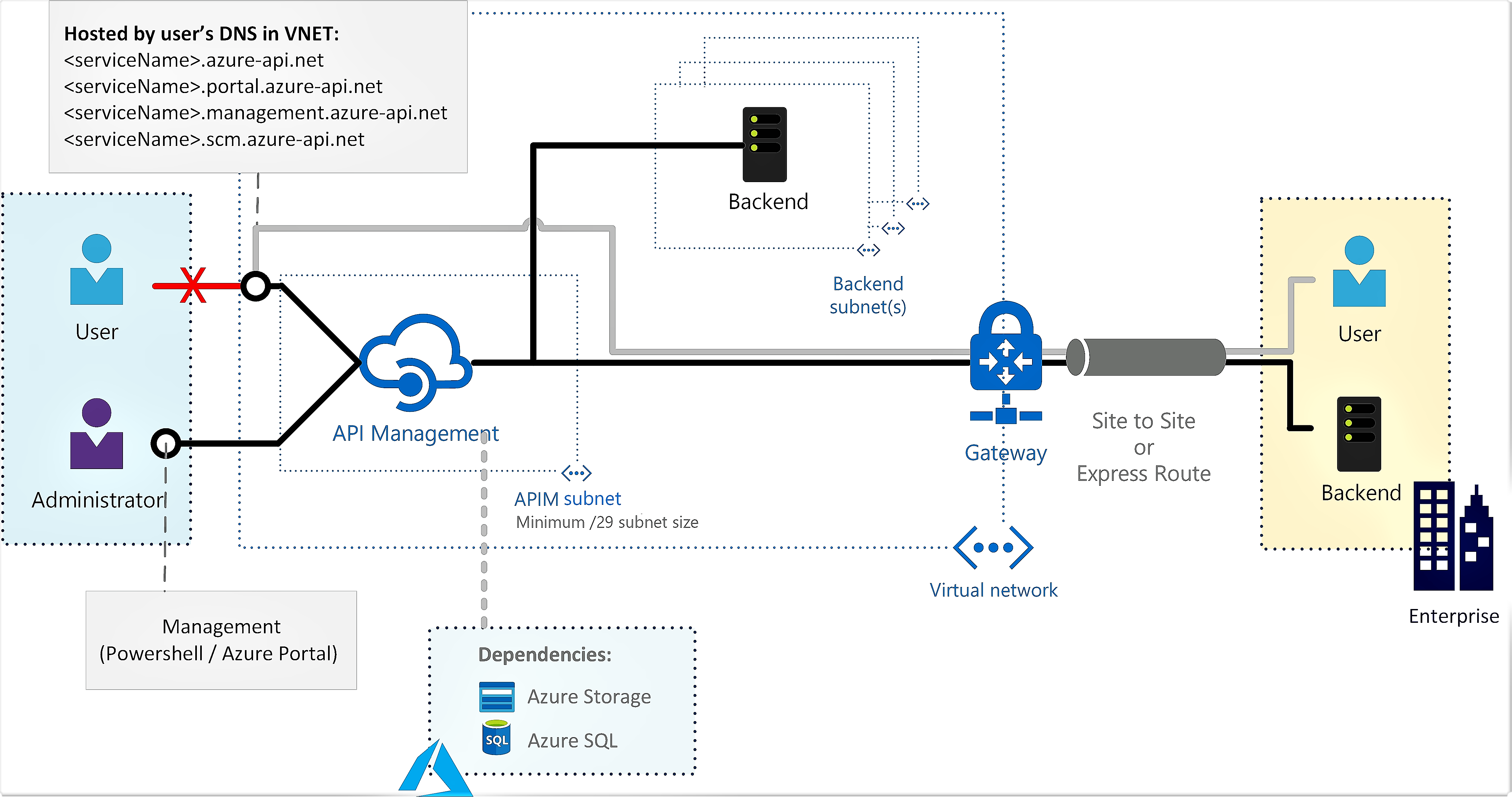

Azure API Management je možné integrovat do virtuální sítě Azure pro přístup k backendovým službám v síti. Informace o možnostech připojení k virtuální síti, požadavcích a důležitých informacích najdete tady:

- Usídání virtuální sítě pomocí Azure API Management

- Požadavky na síťové prostředky pro injektáž služby API Management do virtuální sítě

Tento článek vysvětluje, jak nastavit připojení virtuální sítě pro instanci služby API Management v interním režimu. V tomto režimu můžete přistupovat pouze k následujícím koncovým bodům služby API Management ve virtuální síti, jejichž přístup řídíte.

- Brána rozhraní API

- Portál pro vývojáře

- Přímá správa

- Git

Poznámka:

- Ve veřejném DNS nejsou zaregistrované žádné koncové body služby API Management. Koncové body zůstanou nedostupné, dokud nenakonfigurujete DNS pro virtuální síť.

- Pokud chcete v tomto režimu používat bránu v místním prostředí, povolte také privátní připojení ke koncovému bodu konfigurace brány v místním prostředí.

Použijte službu API Management v interním režimu k:

- Zajistěte, aby rozhraní API hostovaná ve vašem privátním datacentru byla bezpečně přístupná třetími stranami mimo ni pomocí připojení VPN Azure nebo Azure ExpressRoute.

- Povolte hybridní cloudové scénáře zveřejněním cloudových rozhraní API a místních rozhraní API prostřednictvím společné brány.

- Spravujte svá rozhraní API hostovaná v několika geografických umístěních pomocí jednoho koncového bodu brány.

Konfigurace specifické pro režim external, kde jsou koncové body služby API Management přístupné z veřejného internetu a back-endové služby se nacházejí v síti, najdete v tématu Deploy instance Azure API Management do virtuální sítě – externí režim.

Poznámka:

K interakci s Azure doporučujeme použít modul Azure Az PowerShell. Pokud chcete začít, přečtěte si téma Install Azure PowerShell. Informace o migraci do modulu Az PowerShell najdete v tématu Migrace Azure PowerShell z AzureRM do Az.

Důležité

Dokončení změn infrastruktury služby API Management (například konfigurace vlastních domén, přidání certifikátů certifikační autority, škálování, konfigurace virtuální sítě, změny zóny dostupnosti a přidání oblastí) může trvat 15 minut nebo déle v závislosti na úrovni služby a velikosti nasazení. U instance s větším počtem jednotek škálování nebo konfigurací více oblastí (brány ve více umístěních) můžete očekávat delší dobu. Postupné změny ve službě API Management se provádějí pečlivě, aby se zachovala kapacita a dostupnost.

Během aktualizace služby není možné provést jiné změny infrastruktury služeb. Můžete ale nakonfigurovat rozhraní API, produkty, zásady a uživatelská nastavení. Služba nebude mít výpadek brány a služba API Management bude dál obsluhovat požadavky rozhraní API bez přerušení (s výjimkou úrovně Developer).

Požadavky

- Instance správy rozhraní API. Další informace najdete v tématu Vytvoření instance Azure API Management.

Virtuální síť a podsíť ve stejné oblasti a předplatném jako vaše instance služby API Management.

- Podsíť použitá pro připojení k instanci služby API Management může obsahovat jiné typy prostředků Azure.

- Podsíť by neměla mít povolené žádné delegování. Nastavení Delegovat podsíť na službu pro podsíť by mělo být nastaveno na Žádné.

Skupina zabezpečení sítě připojená k výše uvedené podsíti. Skupina zabezpečení sítě (NSG) je nutná k explicitnímu povolení příchozího připojení, protože nástroj pro vyrovnávání zatížení používaný interně službou API Management je ve výchozím nastavení zabezpečený a odmítne veškerý příchozí provoz. Konkrétní konfiguraci najdete v části Konfigurace pravidel NSG dále v tomto článku.

V určitých scénářích povolte koncové body služby v podsíti pro závislé služby, jako jsou Azure Storage nebo Azure SQL. Další informace najdete v tématu Vynucení tunelového provozu do místní brány firewall pomocí ExpressRoute nebo síťového virtuálního zařízení, dále v tomto článku.

(Volitelné) Veřejná IPv4 adresa standardní skladové položky.

Důležité

- Od května 2024 už prostředek veřejné IP adresy není potřeba při nasazování (vkládání) instance služby API Management ve virtuální síti v interním režimu nebo při přesunu interní konfigurace virtuální sítě do nové podsítě. V externím režimu virtuální sítě je zadání veřejné IP adresy optional; Pokud ho nezadáte, automaticky se nakonfiguruje veřejná IP adresa spravovaná Azure a použije se pro provoz rozhraní API modulu runtime. Veřejnou IP adresu zadejte pouze v případě, že chcete vlastnit a řídit veřejnou IP adresu použitou pro příchozí nebo odchozí komunikaci s internetem.

Pokud je poskytována, musí být IP adresa ve stejné oblasti a předplatném jako instance API Management a virtuální síť.

Při vytváření prostředku veřejné IP adresy se ujistěte, že k němu přiřadíte označení názvu DNS. Obecně byste měli použít stejný název DNS jako instance služby API Management. Pokud ji změníte, nasaďte instanci znovu, aby se použil nový popisek DNS.

Pro zajištění nejlepšího výkonu sítě doporučujeme použít výchozí předvolbu Routing: Microsoft síť.

Při vytváření veřejné IP adresy v oblasti, ve které plánujete povolit redundanci zón pro instanci služby API Management, nakonfigurujte zónově redundantní nastavení.

Hodnota IP adresy je přiřazena jako virtuální veřejná IPv4 adresa instance služby API Management v dané oblasti.

Pro nasazení služby API Management pro více oblastí nakonfigurujte prostředky virtuální sítě samostatně pro každé umístění.

Povolení připojení virtuální sítě

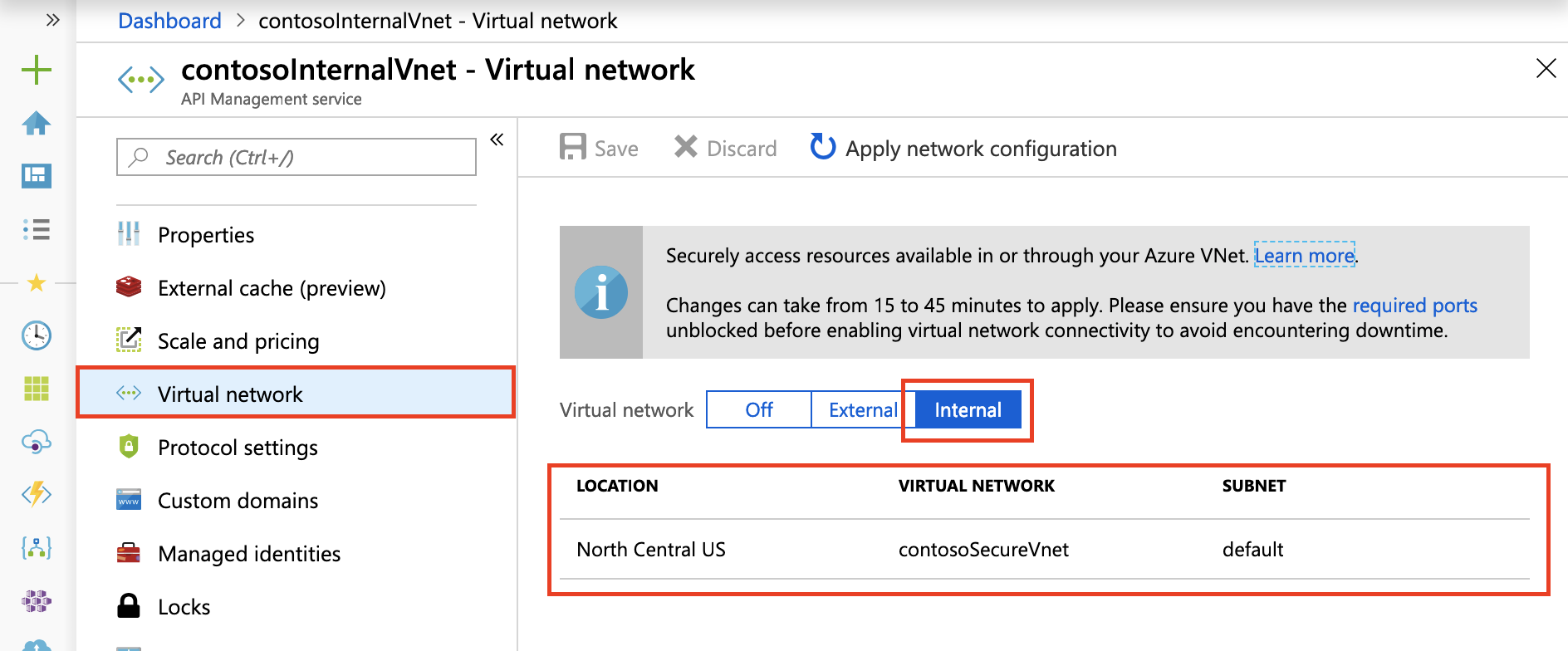

Povolení připojení virtuální sítě pomocí portálu Azure

- Přejděte na portál Azure a vyhledejte instanci služby API Management. Vyhledejte a vyberte API Management služby.

- Zvolte instanci služby API Management.

- Vyberte Síť>Virtuální síť.

- Vyberte typ interního přístupu.

- V seznamu umístění (oblastí), ve kterých je vaše služba API Management zřízená:

- Zvolte Umístění.

- Vyberte virtuální síť a podsíť.

- Seznam VNetů je naplněn virtuálními sítěmi spravovanými Správcem prostředků, které jsou dostupné ve vašich Azure předplatných, a jsou nastaveny v oblasti, kterou konfigurujete.

- Vyberte Použít. Stránka virtuální sítě vaší instance služby API Management se aktualizuje o nové možnosti virtuální sítě a podsítě.

- Pokračujte v konfiguraci nastavení virtuální sítě pro zbývající umístění vaší instance služby API Management.

- V horním navigačním panelu vyberte Uložit.

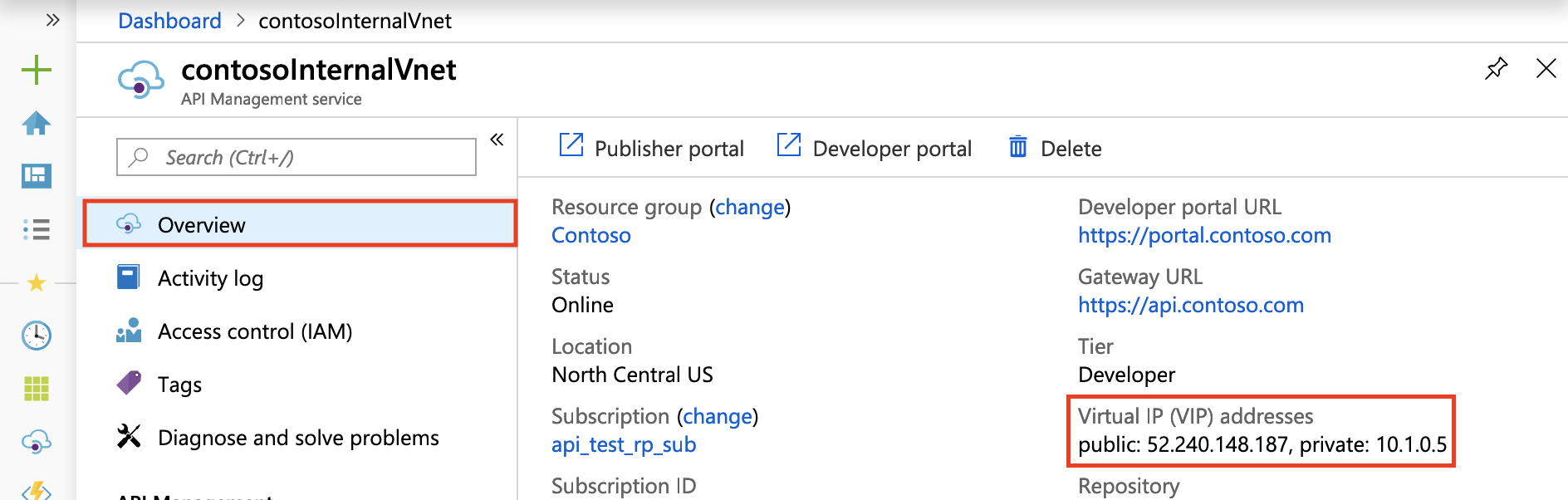

Po úspěšném nasazení by se v okně Přehled měla zobrazit privátní virtuální IP adresa služby API Management a veřejná virtuální IP adresa. Další informace o IP adresách najdete v části Směrování v tomto článku.

Poznámka:

Vzhledem k tomu, že adresa URL brány není zaregistrovaná ve veřejném DNS, testovací konzola dostupná na portálu Azure nebude fungovat pro nasazenou službu virtuální sítě internal. Místo toho použijte testovací konzolu poskytnutou na portálu pro vývojáře.

Povolení připojení pomocí šablony Resource Manager

Azure Resource Manager template (rozhraní API verze 2021-08-01)

Konfigurace pravidel skupin zabezpečení sítě

Nakonfigurujte vlastní pravidla zabezpečení sítě v podsíti služby API Management pro filtrování provozu do a z vaší instance služby API Management. Pro zajištění správného provozu a přístupu k vaší instanci doporučujeme následující minimální pravidla NSG. Pečlivě zkontrolujte prostředí a zjistěte další pravidla, která by mohla být potřeba.

Důležité

V závislosti na použití ukládání do mezipaměti a dalších funkcí možná budete muset nakonfigurovat další pravidla NSG nad rámec minimálních pravidel v následující tabulce. Podrobné nastavení najdete v referenčních informacích ke konfiguraci virtuální sítě.

- Ve většině scénářů použijte k určení zdrojů a cílů sítě značky služeb místo IP adres služeb.

- Nastavte prioritu těchto pravidel vyšší než výchozí pravidla.

| Směr | Značka zdrojové služby | Rozsahy zdrojových portů | Značka cílové služby | Rozsahy cílových portů | Protokol | Akce | Účel | Typ virtuální sítě |

|---|---|---|---|---|---|---|---|---|

| Příchozí | internet | * | Virtuální síť | [80], 443 | protokol TCP | Povolit | Komunikace klientů se službou API Management | Pouze externí |

| Příchozí | ApiManagement | * | Virtuální síť | 3443 | protokol TCP | Povolit | Koncový bod správy pro portál Azure a PowerShell | Externí a interní |

| Příchozí | Vyvažovač zatížení Azure | * | Virtuální síť | 6390 | protokol TCP | Povolit | Azure infrastrukturní vyrovnávač zátěže | Externí a interní |

| Příchozí | AzureTrafficManager | * | Virtuální síť | 443 | protokol TCP | Povolit | směrování Azure Traffic Manager pro nasazení ve více oblastech | Pouze externí |

| Odchozí | Virtuální síť | * | internet | 80 | protokol TCP | Povolit | Ověřování a správa certifikátů spravovaných Microsoft a spravovaných zákazníkem | Externí a interní |

| Odchozí | Virtuální síť | * | Storage | 443 | protokol TCP | Povolit | Závislost na Azure Storage pro základní funkce služby | Externí a interní |

| Odchozí | Virtuální síť | * | SQL | 1433 | protokol TCP | Povolit | Přístup ke koncovým bodům Azure SQL pro základní funkce služby | Externí a interní |

| Odchozí | Virtuální síť | * | Trezor klíčů Azure. | 443 | protokol TCP | Povolit | Přístup k Azure Key Vault pro základní funkce služby | Externí a interní |

| Odchozí | Virtuální síť | * | AzureMonitor | 1886, 443 | protokol TCP | Povolit | Publikování protokolů a metrik Diagnostics, Resource Health a Application Insights | Externí a interní |

Konfigurace DNS

Pokud chcete povolit příchozí přístup ke koncovým bodům služby API Management v interním režimu virtuální sítě, musíte spravovat vlastní server DNS.

Naše doporučení:

- Nakonfigurujte privátní zónu Azure DNS.

- Propojte privátní zónu Azure DNS s virtuální sítí, do které jste nasadili službu API Management.

Zjistěte, jak nastavit privátní zónu v Azure DNS.

Poznámka:

Služba API Management nenaslouchá požadavkům na své IP adresy. Reaguje pouze na požadavky na název hostitele nakonfigurovaný v jeho koncových bodech. Mezi tyto koncové body patří:

- brána rozhraní API

- Portál Azure

- Portál pro vývojáře

- Koncový bod přímé správy

- Git

Přístup k výchozím názvům hostitelů

Při vytváření služby API Management (contosointernalvnetnapříklad) se ve výchozím nastavení konfigurují následující koncové body:

| Koncový bod | Konfigurace koncového bodu |

|---|---|

| Brána rozhraní API | contosointernalvnet.azure-api.net |

| Portál pro vývojáře | contosointernalvnet.portal.azure-api.net |

| Nový portál pro vývojáře | contosointernalvnet.developer.azure-api.net |

| Koncový bod přímé správy | contosointernalvnet.management.azure-api.net |

| Git | contosointernalvnet.scm.azure-api.net |

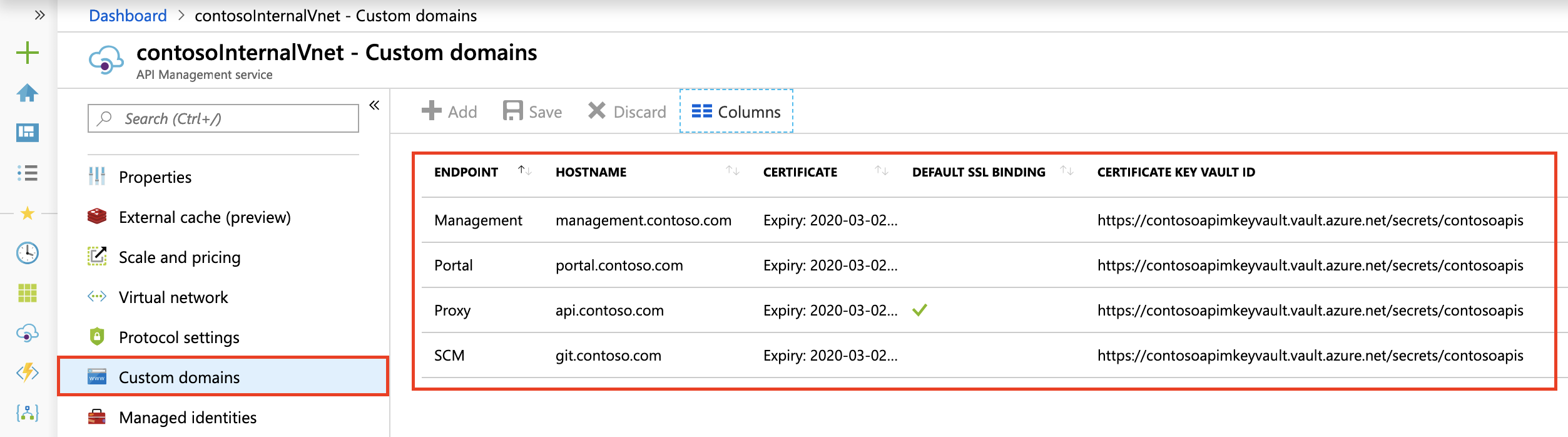

Přístup k vlastním názvům domén

Pokud nechcete získat přístup ke službě API Management s výchozími názvy hostitelů, nastavte vlastní názvy domén pro všechny koncové body, jak je znázorněno na následujícím obrázku:

Konfigurace záznamů DNS

Vytvořte na serveru DNS záznamy pro přístup ke koncovým bodům přístupným z vaší virtuální sítě. Namapujte záznamy koncových bodů na privátní virtuální IP adresu vaší služby.

Pro účely testování můžete aktualizovat soubor hostitelů na virtuálním počítači v podsíti připojené k virtuální síti, ve které je služba API Management nasazená. Za předpokladu, že privátní virtuální IP adresa pro vaši službu je 10.1.0.5, můžete soubor hostitelů mapovat následujícím způsobem. Soubor mapování hostitelů je v %SystemDrive%\drivers\etc\hosts (Windows) nebo /etc/hosts (Linux, macOS).

| Interní virtuální IP adresa | Konfigurace koncového bodu |

|---|---|

| 10.1.0.5 | contosointernalvnet.azure-api.net |

| 10.1.0.5 | contosointernalvnet.portal.azure-api.net |

| 10.1.0.5 | contosointernalvnet.developer.azure-api.net |

| 10.1.0.5 | contosointernalvnet.management.azure-api.net |

| 10.1.0.5 | contosointernalvnet.scm.azure-api.net |

Pak můžete přistupovat ke všem koncovým bodům služby API Management z virtuálního počítače, který jste vytvořili.

Směrování

Následující virtuální IP adresy jsou nakonfigurované pro instanci služby API Management v interní virtuální síti.

| Virtuální IP adresa | Popis |

|---|---|

| Privátní virtuální IP adresa | IP adresa s vyrovnáváním zatížení z rozsahu podsítí (DIP) instance služby API, přes kterou máte přístup k bráně rozhraní API, portálu pro vývojáře, správě a koncovým bodům Gitu. Zaregistrujte tuto adresu u serverů DNS používaných virtuální sítí. |

| Veřejná virtuální IP adresa | Používá se pouze pro provoz řídicí roviny do koncového bodu správy přes port 3443. Je možné ji uzamknout na značku služby ApiManagement . |

Veřejné a privátní IP adresy s vyrovnáváním zatížení najdete v okně Overview na portálu Azure.

Další informace a úvahy naleznete v tématu IP adresy Azure API Management.

VIP a DIP adresy

Dynamické IP adresy (DIP) se přiřadí každému podkladovému virtuálnímu počítači ve službě a použijí se pro přístup ke koncovým bodům a prostředkům ve virtuální síti a v partnerských virtuálních sítích. Veřejná virtuální IP adresa služby API Management bude použita pro přístup k veřejně dostupným prostředkům.

Pokud omezení PROTOKOLU IP uvádí zabezpečené prostředky v rámci virtuální sítě nebo partnerských virtuálních sítí, doporučujeme zadat celý rozsah podsítí, ve kterém je služba API Management nasazená, aby se udělil nebo omezil přístup ze služby.

Přečtěte si další informace o doporučené velikosti podsítě.

Příklad

Pokud nasadíte 1 jednotku kapacity služby API Management na úrovni Premium v interní virtuální síti, použijí se 3 IP adresy: 1 pro privátní IP adresu a po jedné pro IP adresy pro dva virtuální počítače. Pokud rozšíříte počet na 4 jednotky, budou se další IP adresy spotřebovávat pro další DIPs z podsítě.

Pokud cílový koncový bod povolil pouze pevnou sadu datových IP, dojde k selhání připojení, pokud v budoucnu přidáte nové jednotky. Z tohoto důvodu a vzhledem k tomu, že podsíť je plně ve vašem řízení, doporučujeme povolit výpis celé podsítě v back-endu.

Nasměrujte tunelový provoz do místní brány firewall pomocí ExpressRoute nebo síťového virtuálního zařízení.

Vynucené tunelování umožňuje přesměrovat nebo "vynutit" veškerý internetový provoz z vaší podsítě zpět do místního prostředí pro účely kontroly a auditování. Běžně konfigurujete a definujete vlastní výchozí trasu (0.0.0.0/0), která vynutí veškerý provoz z podsítě služby API Management tak, aby procházel přes místní bránu firewall nebo do síťového virtuálního zařízení. Tento tok provozu přeruší připojení ke službě API Management, protože odchozí provoz je buď blokován v místním prostředí, nebo jsou adresy přeloženy (NAT) na nerozpoznatelnou sadu, která už nefunguje s různými koncovými body služby Azure. Tento problém můžete vyřešit následujícími metodami:

Povolte koncové body služby v podsíti, ve které je služba API Management nasazena pro:

- Azure SQL (vyžaduje se pouze v primární oblasti, pokud je služba API Management nasazená do multiple oblastí)

- Azure Storage

- Azure Event Hubs

- Azure Key Vault

Povolením koncových bodů přímo z podsítě služby API Management do těchto služeb můžete použít Microsoft Azure páteřní síť a zajistit tak optimální směrování provozu služeb. Pokud používáte koncové body služby s vynuceným tunelováním API Managementu, provoz pro výše uvedené služby Azure není vynuceně tunelován. Ostatní přenosy závislostí služby API Management však zůstávají vynucené tunelové propojení. Ujistěte se, že vaše brána firewall nebo virtuální zařízení neblokuje tento provoz, jinak nemusí služba API Management fungovat správně.

Poznámka:

Důrazně doporučujeme povolit koncové body služby přímo z podsítě služby API Management do závislých služeb, jako jsou Azure SQL a Azure Storage, které je podporují. Některé organizace ale můžou mít požadavky na vynucení tunelového propojení veškerého provozu z podsítě služby API Management. V takovém případě se ujistěte, že nakonfigurujete bránu firewall nebo virtuální zařízení tak, aby umožňovalo tento provoz. Budete muset povolit úplný rozsah adres IP každé závislé služby a zachovat tuto konfiguraci v aktualizovaném stavu, když se změní Azure infrastruktura. Vaše služba API Management může také zaznamenat latenci nebo vypršení časového limitu kvůli vynucenému tunelování tohoto síťového provozu.

Veškerý provoz řídicí roviny z internetu do koncového bodu správy vaší služby API Management se směruje přes konkrétní sadu příchozích IP adres hostovaných službou API Management, která zahrnuje značku služby ApiManagement. V případě vynuceného tunelování provozu se odpovědi nebudou symetricky mapovat zpět na tyto příchozí zdrojové IP adresy a dojde ke ztrátě připojení ke koncovému bodu pro správu. Pokud chcete toto omezení překonat, nakonfigurujte trasu definovanou uživatelem (UDR) pro značku služby ApiManagement s typem dalšího skoku nastaveným na "Internet", aby byl provoz směrován zpět do Azure.

Poznámka:

Povolení provozu služby API Management pro obejití místní brány firewall nebo síťového virtuálního zařízení se nepovažuje za významné bezpečnostní riziko. Konfigurace poručovaná konfigurace pro vaši podsíť služby API Management umožňuje příchozí provoz správy na portu 3443 pouze ze sady Azure IP adres, které zahrnuje značka služby ApiManagement. Doporučená konfigurace UDR je určena pouze pro návratovou trasu Azure provozu.

(Režim externí virtuální sítě) Provoz datové roviny pro klienty, kteří se pokoušejí připojit k bráně API Management a portálu pro vývojáře z internetu, je ve výchozím nastavení zamítnut kvůli asymetrickému směrování způsobenému vynuceným tunelováním. Pro každého klienta, který vyžaduje přístup, nakonfigurujte explicitní uživatelsky definovanou trasu s typem dalšího skoku "Internet", aby obešla bránu firewall nebo virtuální síťové zařízení.

V případě jiných vynuceně směrovaných závislostí služby API Management rozluštěte název hostitele a navázat spojení s koncovým bodem. Tady jsou některé z nich:

- Metriky a Monitorování stavu

- Diagnostika portálu Azure

- SMTP relé

- Portál pro vývojáře CAPTCHA

- server služby správy klíčů Azure

Další informace najdete v tématu Referenční informace o konfiguraci virtuální sítě.

Běžné problémy s konfigurací sítě

Tento oddíl se přesunul. Viz referenční informace o konfiguraci virtuální sítě.

Řešení problému

Neúspěšné počáteční nasazení služby API Management do podsítě

- Nasaďte virtuální počítač do stejné podsítě.

- Připojte se k virtuálnímu počítači a ověřte připojení k jednomu z následujících prostředků ve vašem Azure předplatném:

- Azure Storage objekt blob

- Azure SQL Database

- tabulka Azure Storage

- Azure Key Vault

Důležité

Po ověření připojení odeberte před nasazením služby API Management do podsítě všechny prostředky v podsíti.

Ověření stavu sítě

Po nasazení služby API Management do podsítě pomocí portálu zkontrolujte připojení vaší instance k závislostem, jako je například Azure Storage.

Na portálu v nabídce bočního panelu v části Nasazení a infrastruktura vyberteStav sítě>.

| Filtr | Popis |

|---|---|

| Povinné | Vyberte, pokud chcete zkontrolovat požadované připojení ke službám Azure pro API Management. Selhání značí, že instance nemůže provádět základní operace pro správu rozhraní API. |

| Volitelné | Vyberte, jestli chcete zkontrolovat možnosti připojení k volitelným službám. Selhání značí, že konkrétní funkce nebudou fungovat (například SMTP). Selhání může vést ke snížení efektivity při používání a monitorování instance API Management a k nesplnění slíbené úrovně SLA. |

Pokud chcete pomoct s řešením potíží s připojením, vyberte:

Metriky – kontrola metrik stavu připojení k síti

Diagnostika – spuštění ověřovatele virtuální sítě v zadaném časovém období

Pokud chcete vyřešit problémy s připojením, zkontrolujte nastavení konfigurace sítě a opravte požadovaná nastavení sítě.

Přírůstkové aktualizace

Při provádění změn v síti se podívejte na rozhraní NETWORKStatus API a ověřte, že služba API Management neztratila přístup k důležitým prostředkům. Stav připojení by se měl aktualizovat každých 15 minut.

Pokud chcete použít změnu konfigurace sítě na instanci služby API Management pomocí portálu:

- V nabídce vlevo pro vaši instanci v části Nasazení a infrastruktura vyberte Síťová>virtuální síť.

- Vyberte Použít síťovou konfiguraci.

Problémy, ke kterým došlo při opětovném přiřazení instance služby API Management k předchozí podsíti

- VNet lock - Při přesunu instance služby API Management zpět do původní podsítě nemusí být okamžité opětovné přiřazení možné kvůli VNet lock, jehož odstranění může trvat až jednu hodinu.

- Zámek skupiny prostředků – Dalším scénářem, který je potřeba vzít v úvahu, je přítomnost zámku na úrovni skupiny prostředků nebo vyšší, což brání procesu odstranění navigačního odkazu prostředku. Pokud chcete tento problém vyřešit, odeberte zámek oboru a počkejte přibližně 4 až 6 hodin, než služba API Management zruší propojení z původní podsítě před odebráním zámku, což umožní nasazení do požadované podsítě.

Řešení potíží s připojením k Microsoft Graph z virtuální sítě

Připojení k síti k Microsoft Graph je potřeba pro funkce, včetně přihlášení uživatele k portálu pro vývojáře pomocí zprostředkovatele identity Microsoft Entra.

Řešení potíží s připojením k Microsoft Graph z virtuální sítě:

Ujistěte se, že je síťová bezpečnostní skupina (NSG) a další síťová pravidla nakonfigurována pro odchozí připojení z vaší instance služby API Management k Microsoft Graph pomocí značky služby AzureActiveDirectory.

Zajistěte překlad DNS a přístup k

graph.microsoft.comzevnitř virtuální sítě (VNet). Například zřiďte nový virtuální počítač ve virtuální síti, připojte se k němu a zkusteGET https://graph.microsoft.com/v1.0/$metadataz prohlížeče nebo pomocí cURL, PowerShellu nebo jiných nástrojů.

Související obsah

Přečtěte si další informace: