Konfigurace komponent Microsoft Defenderu pro kontejnery

Microsoft Defender for Containers je cloudové nativní řešení pro zabezpečení kontejnerů.

Defender pro kontejnery chrání clustery bez ohledu na to, jestli běží:

Azure Kubernetes Service (AKS) – spravovaná služba Microsoftu pro vývoj, nasazování a správu kontejnerizovaných aplikací.

Amazon Elastic Kubernetes Service (EKS) v připojeném účtu Amazon Web Services (AWS) – spravovaná služba Amazonu pro spouštění Kubernetes na AWS bez nutnosti instalovat, provozovat a udržovat vlastní řídicí rovinu nebo uzly Kubernetes.

Google Kubernetes Engine (GKE) v připojeném projektu Google Cloud Platform (GCP) – spravované prostředí Google pro nasazování, správu a škálování aplikací pomocí infrastruktury GCP.

Ostatní distribuce Kubernetes (s podporou Azure Arc Kubernetes) – Cloud Native Computing Foundation (CNCF) certifikované clustery Kubernetes hostované místně nebo v IaaS. Další informace najdete v části Místní/IaaS (Arc) podporovaných funkcí podle prostředí.

Další informace o tomto plánu najdete v přehledu programu Microsoft Defender for Containers.

Napřed se dozvíte, jak připojit a chránit kontejnery v těchto článcích:

- Ochrana kontejnerů Azure pomocí Defenderu pro kontejnery

- Ochrana místních clusterů Kubernetes pomocí defenderu for Containers

- Ochrana kontejnerů účtů Amazon Web Service (AWS) pomocí defenderu for Containers

- Ochrana kontejnerů projektu Google Cloud Platform (GCP) pomocí defenderu for Containers

Další informace získáte také tak, že se budete dívat na tato videa z Programu Defender for Cloud v sérii videí Pole:

- Microsoft Defender for Containers v multicloudovém prostředí

- Ochrana kontejnerů v GCP pomocí Defenderu pro kontejnery

Poznámka:

Podpora Defenderu pro kontejnery pro clustery Kubernetes s podporou Arc je funkce Preview. Funkce Preview je dostupná na samoobslužné bázi s výslovným souhlasem.

Verze Preview jsou poskytovány "tak, jak jsou" a "dostupné" a jsou vyloučeny ze smluv o úrovni služeb a omezené záruky.

Síťové požadavky

Ověřte, že jsou pro odchozí přístup nakonfigurované následující koncové body, aby se senzor Defenderu mohl připojit k Programu Microsoft Defender for Cloud a odesílat data a události zabezpečení:

Podívejte se na požadovaná pravidla plně kvalifikovaného názvu domény nebo aplikace pro Microsoft Defender for Containers.

Ve výchozím nastavení mají clustery AKS neomezený odchozí (výchozí) internetový přístup.

Senzor Defenderu se musí připojit k nakonfigurovaným pracovnímu prostoru služby Azure Monitor Log Analytics. V případě, že výchozí přenos dat z clusteru vyžaduje použití oboru služby Azure Monitor Private Link (AMPLS), musíte:

- Definování clusteru pomocí Container Insights a pracovního prostoru služby Log Analytics

- Konfigurace ampls s režimem přístupu k dotazům a režimem přístupu příjmu dat nastaveným na Otevřít

- Definování pracovního prostoru služby Log Analytics clusteru jako prostředku ve službě AMPLS

- Vytvořte ve službě AMPLS privátní koncový bod virtuální sítě mezi virtuální sítí clusteru a prostředkem Log Analytics. Privátní koncový bod virtuální sítě se integruje s privátní zónou DNS.

Pokyny najdete v tématu Vytvoření služby Azure Monitor Private Link .

Síťové požadavky

Ověřte, že jsou pro odchozí přístup nakonfigurované následující koncové body, aby se senzor Defenderu mohl připojit k Programu Microsoft Defender for Cloud a odesílat data a události zabezpečení:

Pro nasazení veřejného cloudu:

| Doména Azure | Doména Azure Government | Microsoft Azure provozovaný společností 21Vianet Domain | Port |

|---|---|---|---|

| *.ods.opinsights.azure.com | *.ods.opinsights.azure.us | *.ods.opinsights.azure.cn | 443 |

| *.oms.opinsights.azure.com | *.oms.opinsights.azure.us | *.oms.opinsights.azure.cn | 443 |

| login.microsoftonline.com | login.microsoftonline.us | login.chinacloudapi.cn | 443 |

Budete také muset ověřit požadavky na síť Kubernetes s podporou Azure Arc.

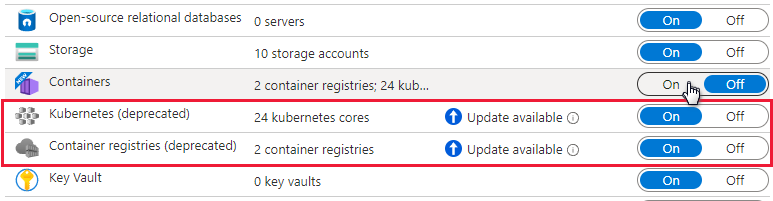

Povolení plánu

Povolení plánu:

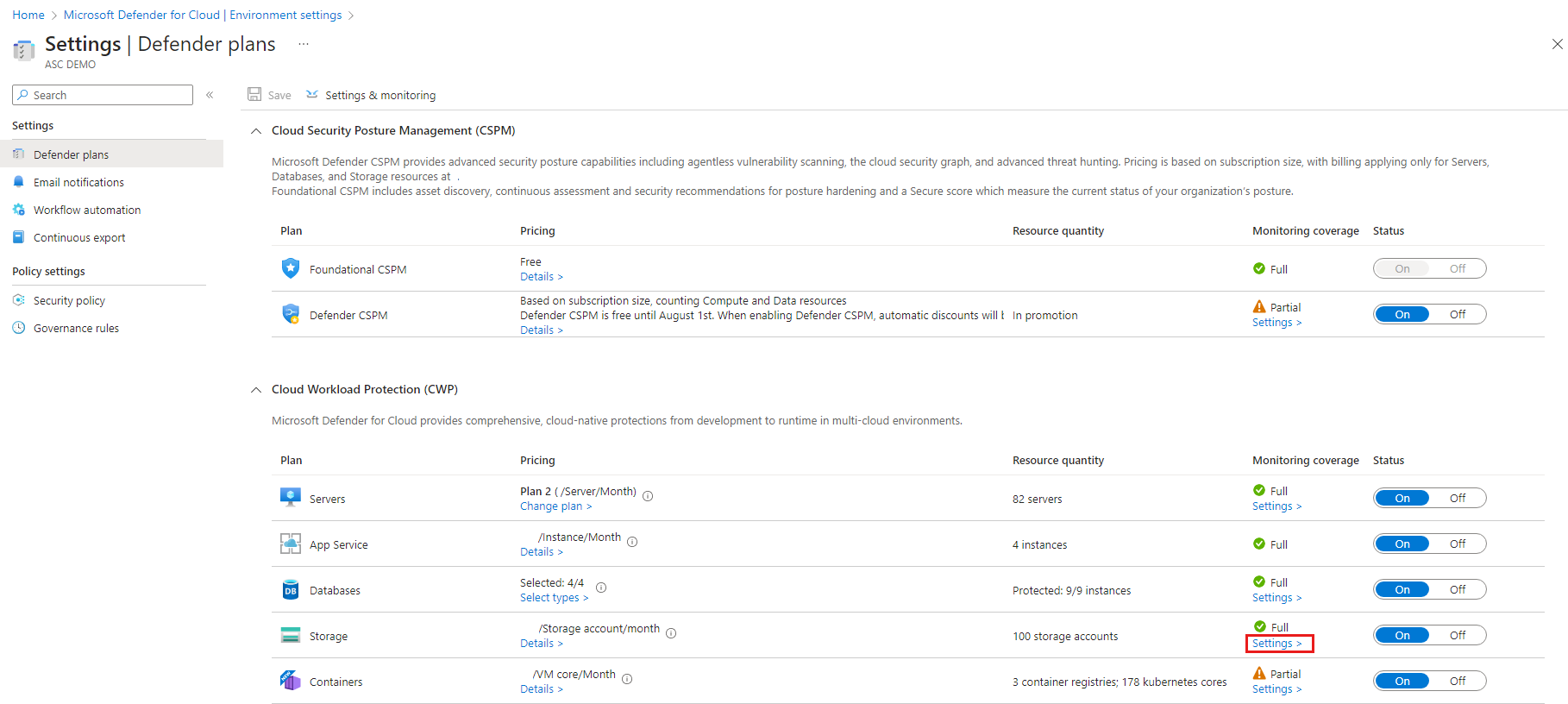

V nabídce Defenderu pro cloud otevřete stránku Nastavení a vyberte příslušné předplatné.

Na stránce Plány Defenderu vyberte Defender for Containers a vyberte Nastavení.

Tip

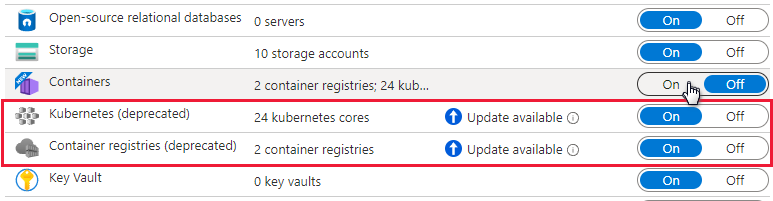

Pokud už předplatné obsahuje Defender pro Kubernetes a/nebo Defender pro registry kontejnerů povolené, zobrazí se oznámení o aktualizaci. V opačném případě bude jedinou možností Defender for Containers.

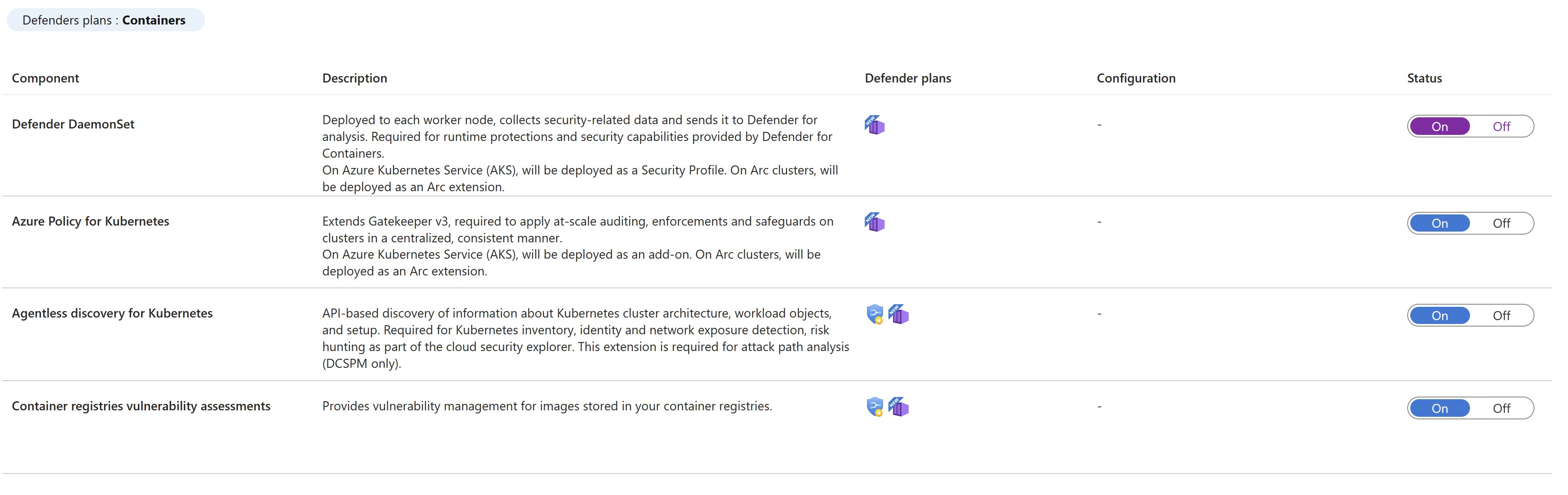

Zapněte příslušnou komponentu a povolte ji.

Poznámka:

- Zákazníci defenderů pro kontejnery, kteří se připojili před srpnem 2023 a nemají povolené zjišťování bez agentů pro Kubernetes v rámci plánu CSPM v programu Defender, musí ručně povolit zjišťování bez agentů pro rozšíření Kubernetes v rámci plánu Defender for Containers.

- Když vypnete Defender for Containers, komponenty se nastaví na vypnuto a nenasadí se do žádného dalšího kontejneru, ale neodeberou se z kontejnerů, na které jsou už nainstalované.

Metoda povolení podle schopností

Ve výchozím nastavení je při povolování plánu prostřednictvím webu Azure Portal nakonfigurovaný Program Microsoft Defender for Containers tak, aby automaticky povoloval všechny funkce a nainstaloval všechny požadované součásti, které plán nabízí, včetně přiřazení výchozího pracovního prostoru.

Pokud nechcete povolit všechny možnosti plánů, můžete ručně vybrat konkrétní možnosti, které chcete povolit, výběrem možnosti Upravit konfiguraci pro plán Kontejnery . Potom na stránce Nastavení a monitorování vyberte možnosti, které chcete povolit. Kromě toho můžete tuto konfiguraci upravit ze stránky plánů Defenderu po počáteční konfiguraci plánu.

Podrobné informace o metodě povolení pro každou z možností najdete v matici podpory.

Role a oprávnění

Přečtěte si další informace o rolích používaných ke zřízení rozšíření Defender for Containers.

Přiřazení vlastního pracovního prostoru pro senzor Defenderu

Vlastní pracovní prostor můžete přiřadit prostřednictvím služby Azure Policy.

Ruční nasazení senzoru Defenderu nebo agenta zásad Azure bez automatického zřizování s využitím doporučení

Funkce, které vyžadují instalaci senzoru, je možné nasadit také v jednom nebo několika clusterech Kubernetes s využitím vhodného doporučení:

| Senzor | Doporučení |

|---|---|

| Senzor defenderu pro Kubernetes | Clustery Azure Kubernetes Service by měly mít povolený profil Defenderu. |

| Senzor defenderu pro Kubernetes s podporou arc | Clustery Kubernetes s podporou Azure Arc by měly mít nainstalované rozšíření Defender. |

| Agent Azure Policy pro Kubernetes | Clustery Azure Kubernetes Service by měly mít nainstalovaný doplněk Azure Policy pro Kubernetes. |

| Agent Azure Policy pro Kubernetes s podporou Arc | Clustery Kubernetes s podporou Azure Arc by měly mít nainstalované rozšíření Azure Policy. |

Provedením následujících kroků proveďte nasazení senzoru Defenderu na konkrétní clustery:

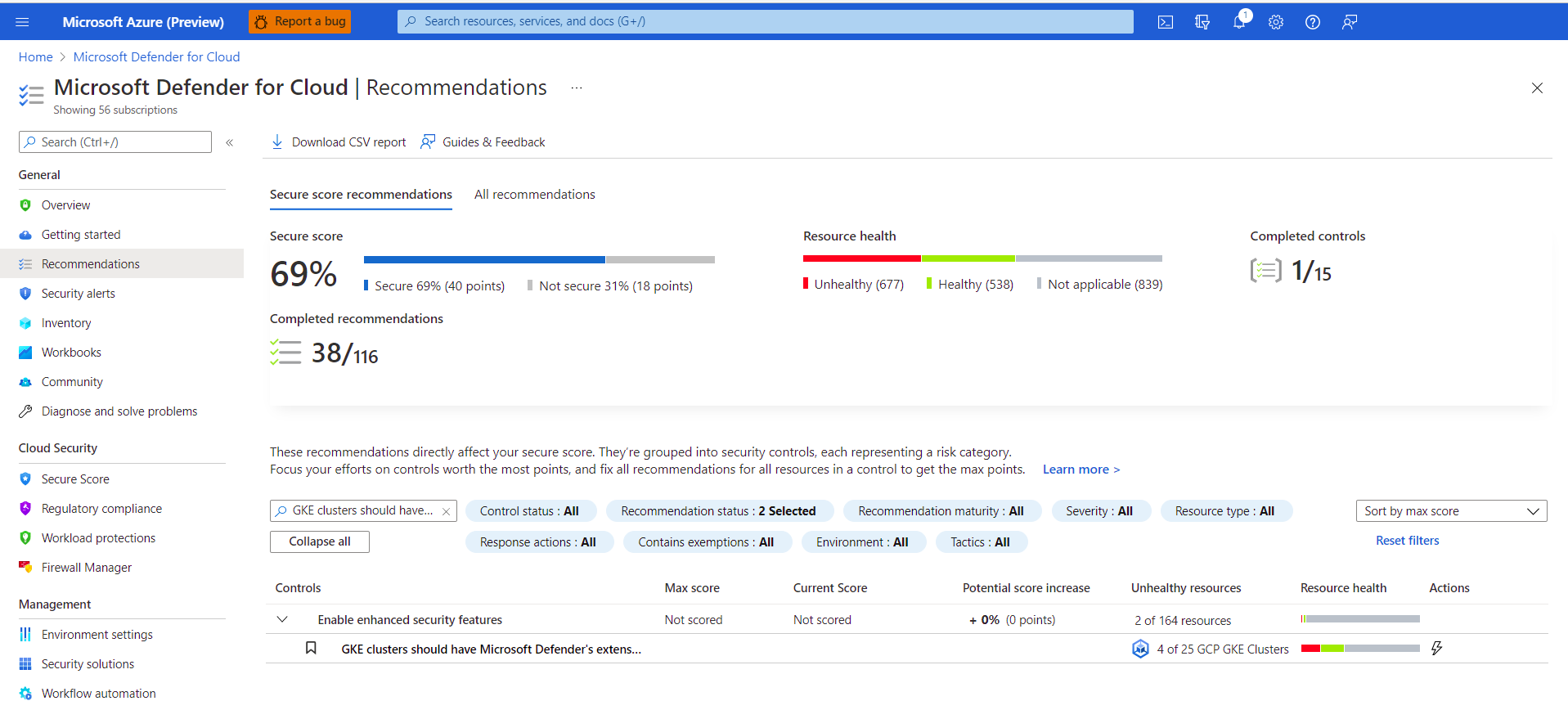

Na stránce s doporučeními v programu Microsoft Defender for Cloud otevřete ovládací prvek Povolit rozšířené zabezpečení nebo vyhledejte přímo jedno z výše uvedených doporučení (nebo použijte výše uvedené odkazy k přímému otevření doporučení).

Zobrazte všechny clustery bez senzoru na kartě Není v pořádku.

Vyberte clustery, na které chcete nasadit požadovaný senzor, a vyberte Opravit.

Vyberte Opravit prostředky X.

Nasazení senzoru Defenderu – všechny možnosti

Plán Defender for Containers můžete povolit a nasadit všechny relevantní komponenty z webu Azure Portal, rozhraní REST API nebo pomocí šablony Resource Manageru. Podrobný postup zobrazíte tak, že vyberete příslušnou kartu.

Po nasazení senzoru Defenderu se automaticky přiřadí výchozí pracovní prostor. Vlastní pracovní prostor můžete přiřadit místo výchozího pracovního prostoru prostřednictvím služby Azure Policy.

Poznámka:

Senzor Defenderu se nasadí do každého uzlu, aby poskytoval ochranu za běhu a shromažďuje signály z těchto uzlů pomocí technologie eBPF.

Použití tlačítka Opravit z doporučení Defenderu pro cloud

Zjednodušený, bezproblémový proces umožňuje používat stránky webu Azure Portal k povolení plánu Defenderu pro cloud a nastavení automatického zřizování všech nezbytných komponent pro ochranu clusterů Kubernetes ve velkém měřítku.

Doporučení vyhrazeného defenderu pro cloud poskytuje:

- Viditelnost toho, který z vašich clusterů má nasazený senzor Defenderu

- Tlačítko Opravit a nasadit ho do těchto clusterů bez senzoru

Na stránce s doporučeními v programu Microsoft Defender for Cloud otevřete ovládací prvek Povolit rozšířené zabezpečení zabezpečení .

Pomocí filtru vyhledejte doporučení pojmenované clustery Azure Kubernetes Service, které by měly mít povolený profil Defenderu.

Tip

Všimněte si ikony Opravit ve sloupci Akce.

Výběrem clusterů zobrazíte podrobnosti o prostředcích, které jsou v pořádku a nejsou v pořádku – clustery se senzorem a bez tohoto senzoru.

V seznamu prostředků, které nejsou v pořádku, vyberte cluster a výběrem možnosti Opravit otevřete podokno s potvrzením nápravy.

Vyberte Opravit prostředky X.

Povolení plánu

Povolení plánu:

V nabídce Defenderu pro cloud otevřete stránku Nastavení a vyberte příslušné předplatné.

Na stránce Plány Defenderu vyberte Defender for Containers a vyberte Nastavení.

Tip

Pokud už předplatné obsahuje Defender pro Kubernetes nebo Defender pro registry kontejnerů povolené, zobrazí se oznámení o aktualizaci. V opačném případě bude jedinou možností Defender for Containers.

Zapněte příslušnou komponentu a povolte ji.

Poznámka:

Když vypnete Defender for Containers, komponenty se nastaví na vypnuto a nenasadí se do žádného dalšího kontejneru, ale neodeberou se z kontejnerů, na které jsou už nainstalované.

Při povolování plánu prostřednictvím webu Azure Portal je ve výchozím nastavení nakonfigurovaný program Microsoft Defender for Containers tak, aby automaticky nainstaloval požadované součásti pro zajištění ochrany, které plán nabízí, včetně přiřazení výchozího pracovního prostoru.

Pokud chcete během procesu onboardingu zakázat automatickou instalaci komponent, vyberte Upravit konfiguraci pro plán Kontejnery . Zobrazí se rozšířené možnosti a můžete zakázat automatickou instalaci pro každou komponentu.

Kromě toho můžete tuto konfiguraci upravit ze stránky plánů Defenderu.

Poznámka:

Pokud se rozhodnete plán kdykoli zakázat po povolení prostřednictvím portálu, jak je znázorněno výše, budete muset ručně odebrat komponenty Defenderu for Containers nasazené ve vašich clusterech.

Vlastní pracovní prostor můžete přiřadit prostřednictvím služby Azure Policy.

Pokud automatickou instalaci jakékoli komponenty zakážete, můžete ji snadno nasadit do jednoho nebo více clusterů pomocí příslušného doporučení:

- Doplněk zásad pro Kubernetes – Clustery Azure Kubernetes Service by měly mít nainstalovaný doplněk Azure Policy pro Kubernetes.

- Profil služby Azure Kubernetes Service – Clustery Azure Kubernetes Service by měly mít povolený profil Defenderu.

- Rozšíření Kubernetes s podporou Azure Arc – clustery Kubernetes s podporou Azure Arc by měly mít nainstalované rozšíření Defender.

- Rozšíření Kubernetes Policy s podporou Azure Arc – Clustery Kubernetes s podporou Azure Arc by měly mít nainstalované rozšíření Azure Policy.

Přečtěte si další informace o rolích používaných ke zřízení rozšíření Defender for Containers.

Požadavky

Před nasazením senzoru se ujistěte, že:

- Připojení clusteru Kubernetes ke službě Azure Arc

- Dokončete požadavky uvedené v dokumentaci k obecným rozšířením clusteru.

Nasazení senzoru Defenderu

Senzor Defenderu můžete nasadit pomocí řady metod. Podrobný postup zobrazíte tak, že vyberete příslušnou kartu.

Použití tlačítka Opravit z doporučení Defenderu pro cloud

Doporučení vyhrazeného defenderu pro cloud poskytuje:

- Viditelnost toho, který z vašich clusterů má nasazený senzor Defenderu

- Tlačítko Opravit a nasadit ho do těchto clusterů bez senzoru

Na stránce s doporučeními v programu Microsoft Defender for Cloud otevřete ovládací prvek Povolit rozšířené zabezpečení zabezpečení .

Pomocí filtru vyhledejte doporučení s názvem clustery Kubernetes s podporou Azure Arc, které by měly mít nainstalované rozšíření Defender for Cloud.

Tip

Všimněte si ikony Opravit ve sloupci Akce.

Výběrem senzoru zobrazíte podrobnosti o prostředcích, které jsou v pořádku a nejsou v pořádku – clustery se senzorem a bez tohoto senzoru.

V seznamu prostředků, které nejsou v pořádku, vyberte cluster a výběrem možnosti Opravit otevřete podokno s možnostmi nápravy.

Vyberte příslušný pracovní prostor služby Log Analytics a vyberte Opravit prostředek x.

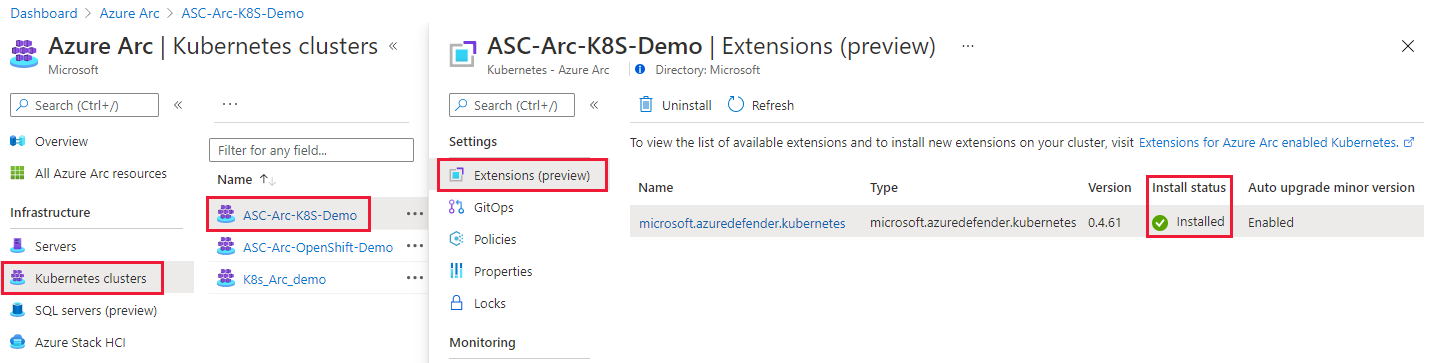

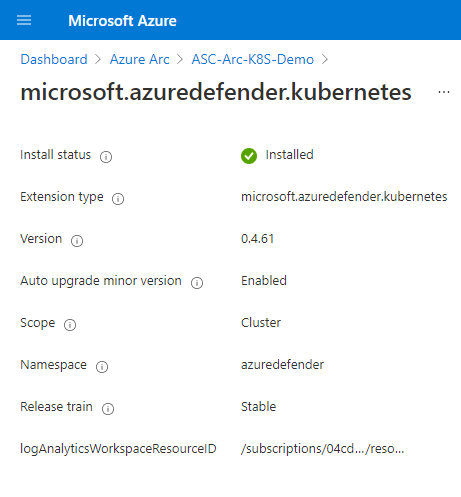

Ověření nasazení

Pokud chcete ověřit, že je v clusteru nainstalovaný senzor Defenderu, postupujte podle kroků na jedné z karet níže:

Ověření stavu senzoru pomocí doporučení Defenderu pro cloud

Na stránce s doporučeními v programu Microsoft Defender for Cloud otevřete ovládací prvek Povolit Microsoft Defender for Cloud Security.

Vyberte doporučení s názvem Clustery Kubernetes s podporou Služby Azure Arc, které by měly mít nainstalované rozšíření Microsoft Defender for Cloud.

Zkontrolujte, jestli je cluster, na kterém jste nasadili senzor, uvedený jako V pořádku.

Povolení plánu

Důležité

- Pokud jste ještě nepřipojili účet AWS, připojte účty AWS ke službě Microsoft Defender for Cloud.

- Pokud jste plán na konektoru už povolili a chcete změnit volitelné konfigurace nebo povolit nové funkce, přejděte přímo ke kroku 4.

Pokud chcete chránit clustery EKS, povolte plán Kontejnerů na příslušném konektoru účtu:

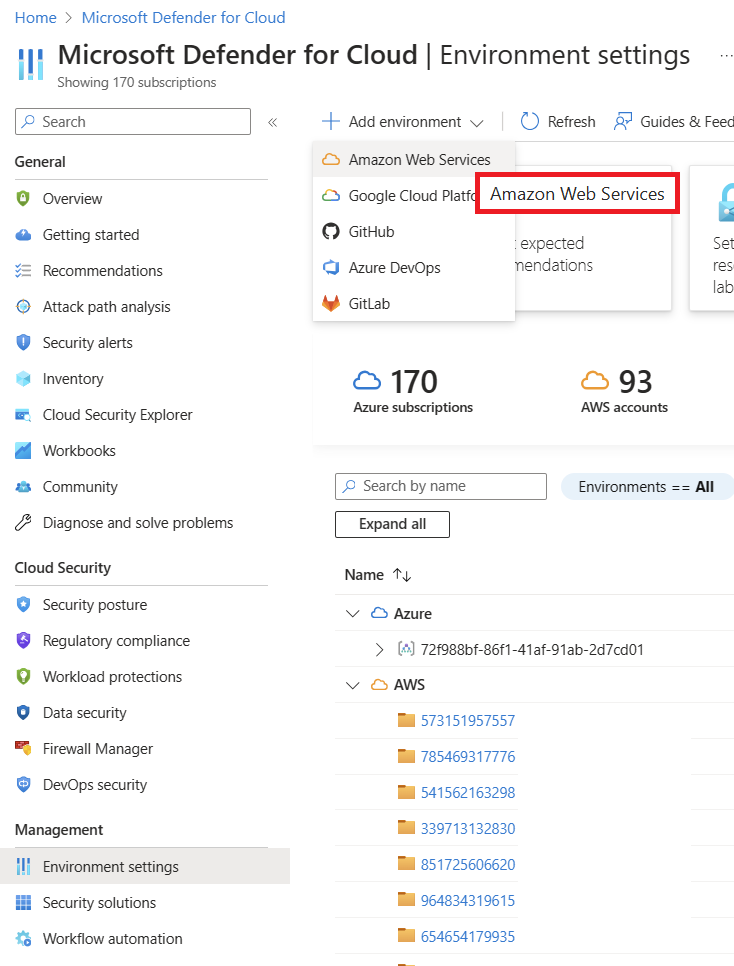

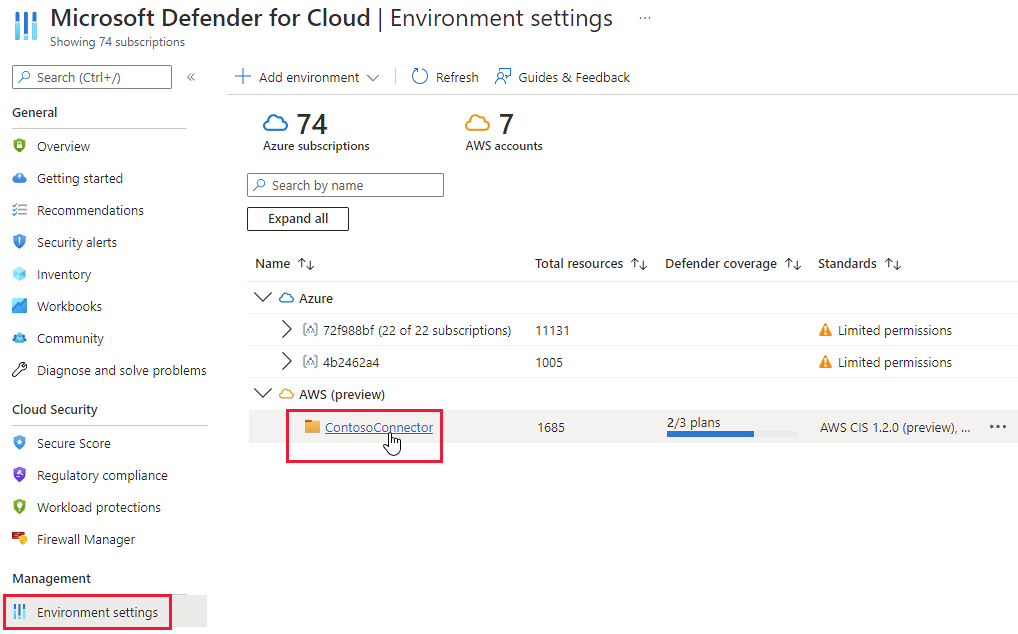

V nabídce Defenderu pro cloud otevřete nastavení prostředí.

Vyberte konektor AWS.

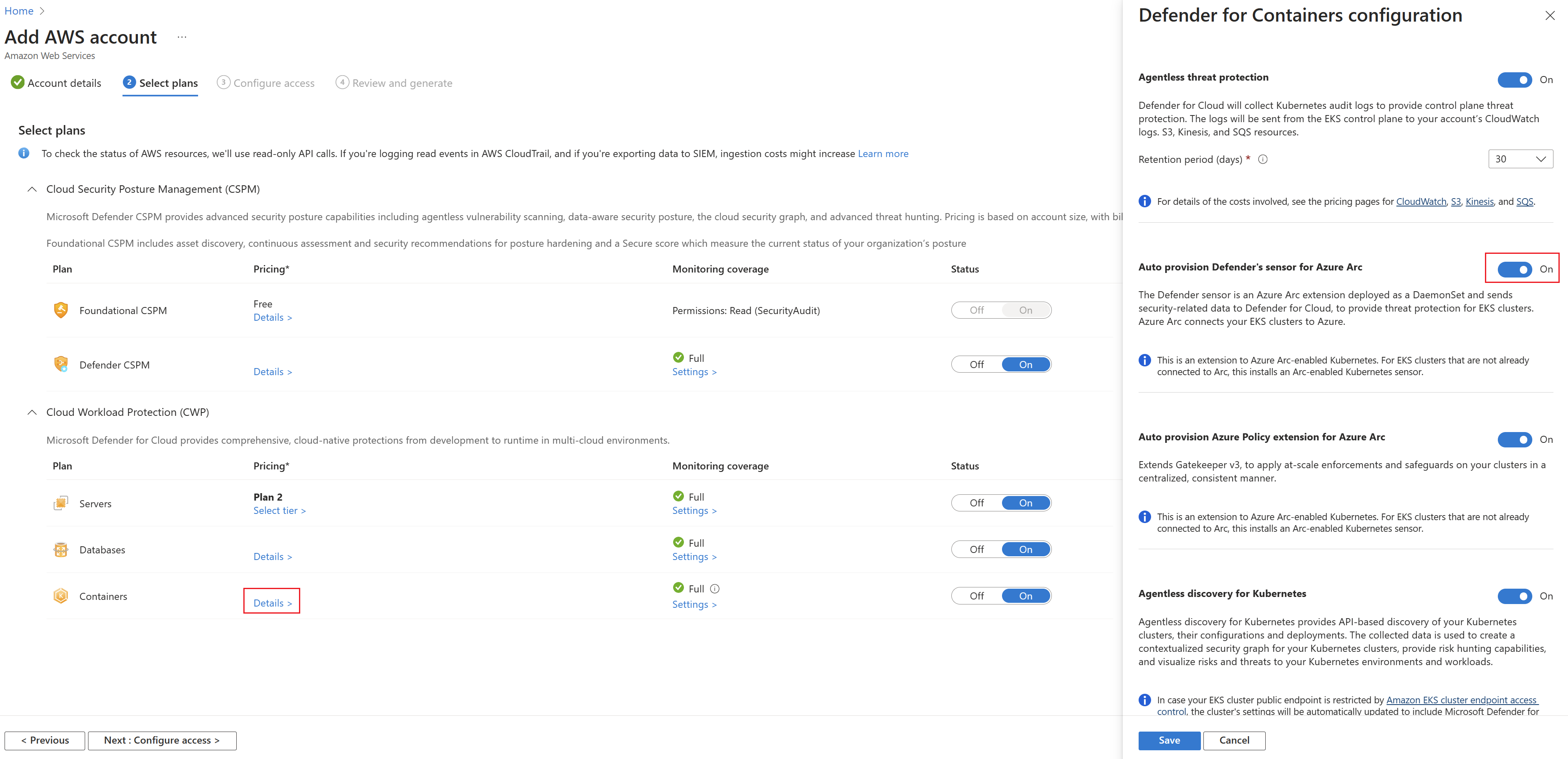

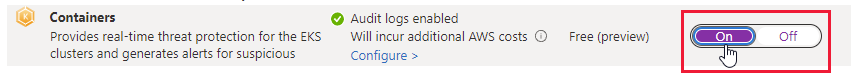

Ověřte, že je přepínač pro plán Kontejnery nastavený na Zapnuto.

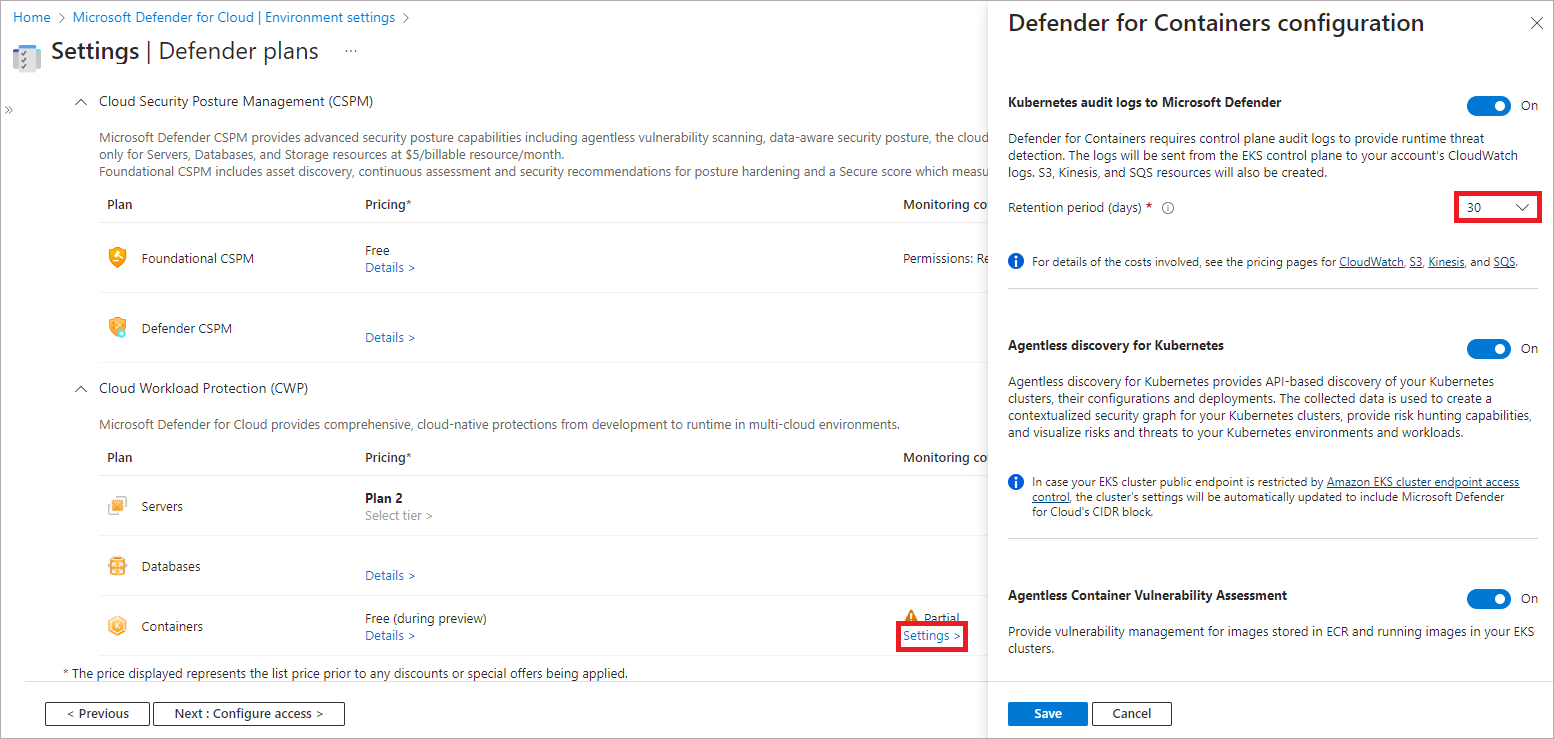

Pokud chcete změnit volitelné konfigurace plánu, vyberte Nastavení.

Defender for Containers vyžaduje protokoly auditu řídicí roviny pro zajištění ochrany před hrozbami za běhu. Pokud chcete odesílat protokoly auditu Kubernetes do Microsoft Defenderu, přepněte nastavení na Zapnuto. Pokud chcete změnit dobu uchovávání protokolů auditu, zadejte požadovaný časový rámec.

Poznámka:

Pokud tuto konfiguraci zakážete,

Threat detection (control plane)funkce bude zakázaná. Přečtěte si další informace o dostupnosti funkcí.Zjišťování bez agentů pro Kubernetes poskytuje zjišťování clusterů Kubernetes založené na rozhraní API. Pokud chcete povolit zjišťování bez agentů pro funkci Kubernetes , přepněte nastavení na Zapnuto.

Posouzení ohrožení zabezpečení kontejneru bez agentů poskytuje správa ohrožení zabezpečení pro image uložené v ECR a spouštění imagí v clusterech EKS. Pokud chcete povolit funkci Posouzení ohrožení zabezpečení kontejneru bez agentů, přepněte nastavení na Zapnuto.

Pokračujte zbývajícími stránkami průvodce konektorem.

Pokud povolíte funkci Zjišťování bez agentů pro Kubernetes , musíte udělit oprávnění řídicí roviny v clusteru. Můžete to udělat jedním z následujících způsobů:

Spuštěním tohoto skriptu Pythonu udělte oprávnění. Skript přidá roli Defender for Cloud MDCContainersAgentlessDiscoveryK8sRole do aws-auth ConfigMap clusterů EKS, které chcete připojit.

Udělte každému clusteru Amazon EKS roli MDCContainersAgentlessDiscoveryK8sRole schopností s clusterem pracovat. Přihlaste se ke všem existujícím a nově vytvořeným clusterům pomocí nástroje eksctl a spusťte následující skript:

eksctl create iamidentitymapping \ --cluster my-cluster \ --region region-code \ --arn arn:aws:iam::account:role/MDCContainersAgentlessDiscoveryK8sRole \ --group system:masters\ --no-duplicate-arnsDalší informace najdete v tématu Povolení přístupu instančního objektu IAM k vašemu clusteru.

Na clusterech EKS by se měl nainstalovat a spustit Kubernetes s podporou Azure Arc, senzor Defenderu a Azure Policy pro Kubernetes. Pro instalaci těchto rozšíření (a v případě potřeby azure Arc) je k dispozici vyhrazený defender pro cloud:

EKS clusters should have Microsoft Defender's extension for Azure Arc installed

Pro každou z doporučení nainstalujte požadovaná rozšíření podle následujících kroků.

Instalace požadovaných rozšíření:

Na stránce Doporučení pro Defender for Cloud vyhledejte jedno z doporučení podle názvu.

Vyberte cluster, který není v pořádku.

Důležité

Clustery musíte vybrat po jednom.

Nevybírejte clustery podle jejich názvů hypertextových odkazů: vyberte kdekoli jinde na příslušném řádku.

Vyberte možnost Opravit.

Defender for Cloud vygeneruje skript v jazyce podle vašeho výběru: vyberte Bash (pro Linux) nebo PowerShell (pro Windows).

Vyberte Možnost Stáhnout logiku nápravy.

Spusťte vygenerovaný skript v clusteru.

Opakujte kroky "a" až "f" pro druhé doporučení.

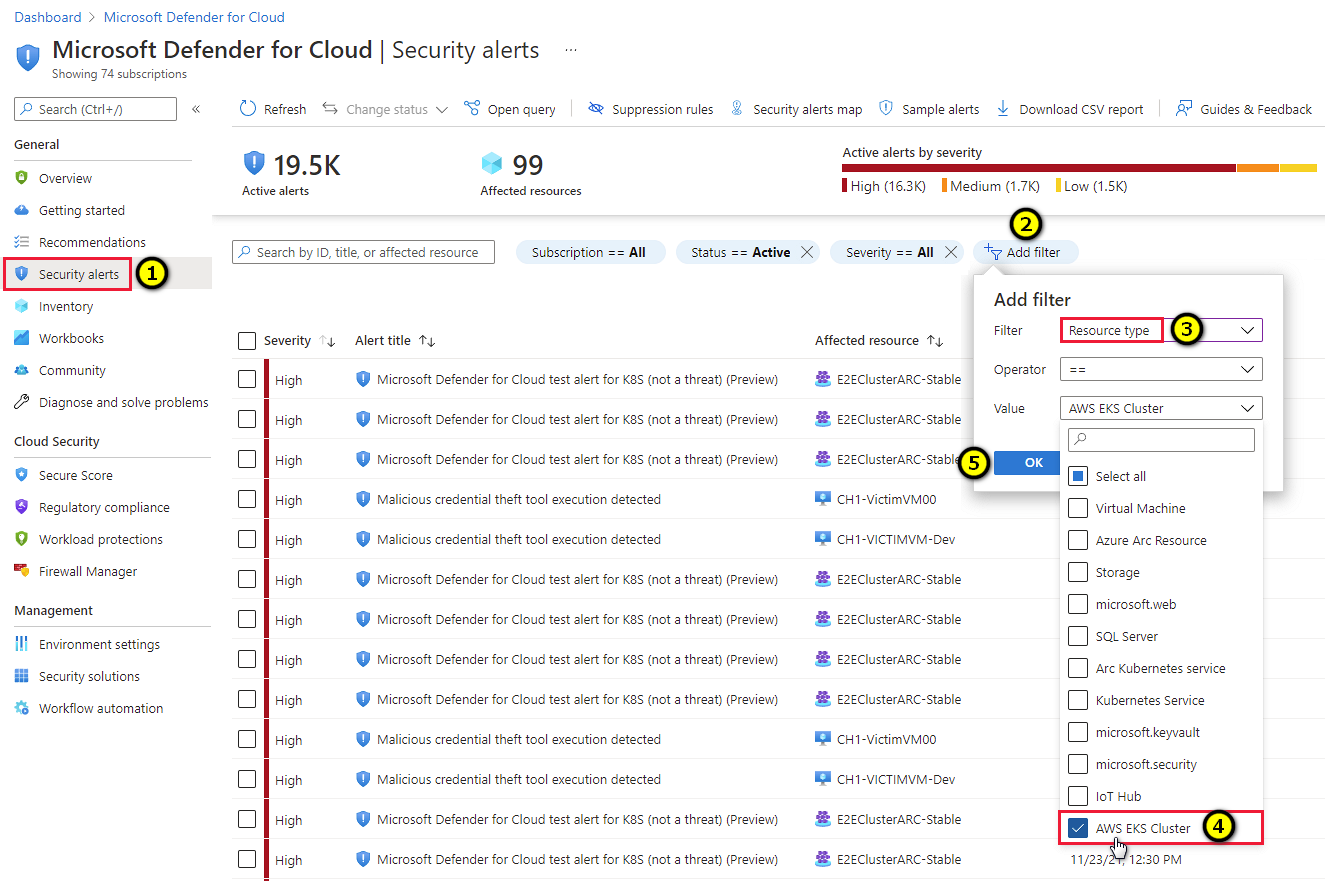

Zobrazení doporučení a upozornění pro clustery EKS

Tip

Výstrahy kontejnerů můžete simulovat podle pokynů v tomto blogovém příspěvku.

Pokud chcete zobrazit výstrahy a doporučení pro vaše clustery EKS, použijte filtry na stránkách výstrah, doporučení a inventáře k filtrování podle typu prostředku clusteru AWS EKS.

Nasazení senzoru Defenderu

Pokud chcete nasadit senzor Defenderu do clusterů AWS, postupujte takto:

Přejděte do programu Microsoft Defender for Cloud ->Environment settings ->Add environment ->Amazon Web Services.

Vyplňte podrobnosti o účtu.

Přejděte na Výběr plánů, otevřete plán Kontejnery a ujistěte se, že je zapnutý senzor automatického zřizování Defenderu pro Azure Arc .

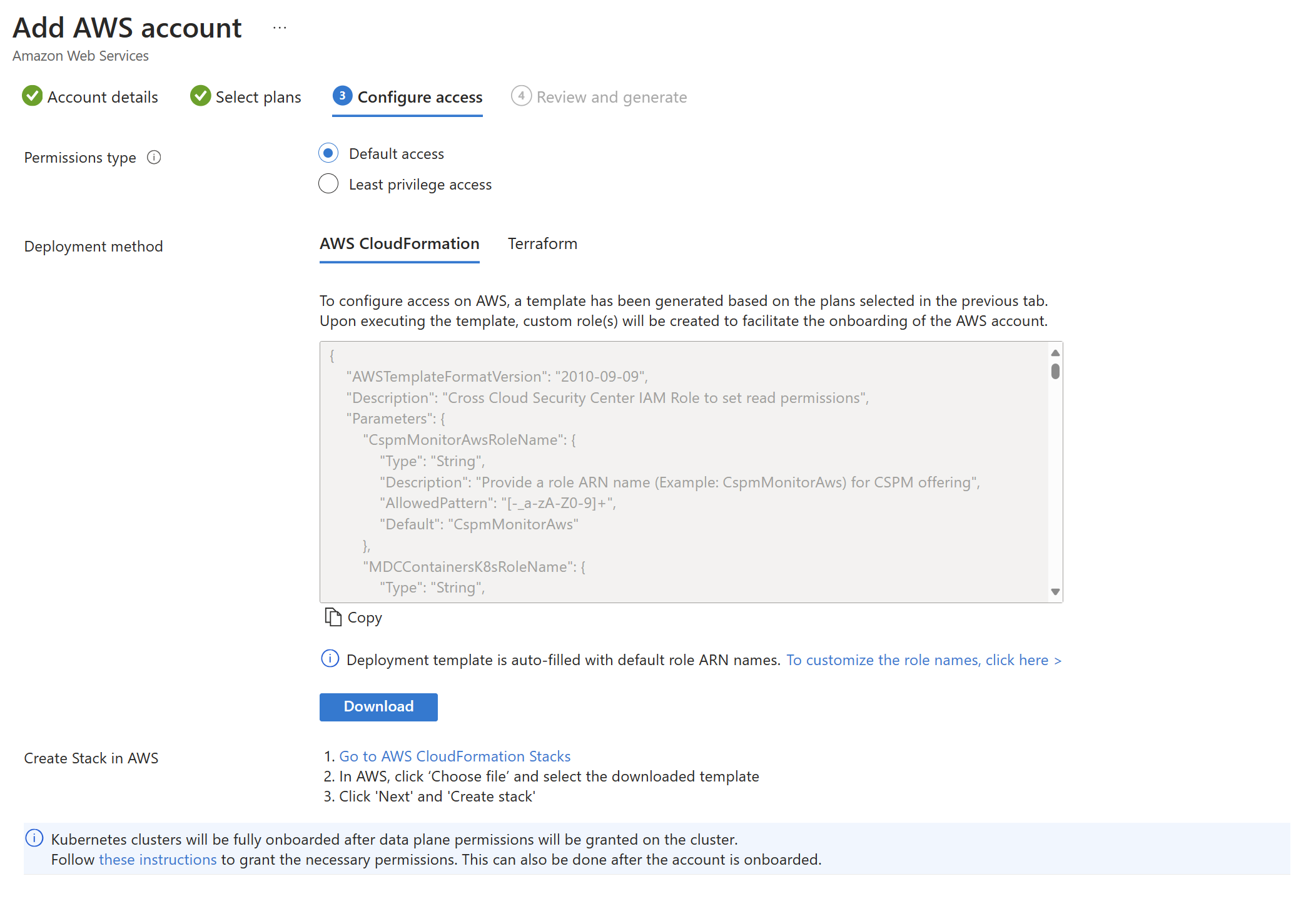

Přejděte na Konfigurovat přístup a postupujte podle pokynů v něm.

Po úspěšném nasazení šablony vytváření cloudu vyberte Vytvořit.

Poznámka:

Z automatického zřizování můžete vyloučit konkrétní cluster AWS. Pro nasazení snímačů ms_defender_container_exclude_agents použijte značku u prostředku s hodnotou true. Pro nasazení bez agentů použijte ms_defender_container_exclude_agentless značku u prostředku s hodnotou true.

Povolení plánu

Důležité

Pokud jste projekt GCP ještě nepřipojili, připojte své projekty GCP k Programu Microsoft Defender for Cloud.

Pokud chcete chránit clustery GKE, budete muset povolit plán Kontejnerů v příslušném projektu GCP.

Poznámka:

Ověřte, že nemáte žádné zásady Azure, které brání instalaci Arc.

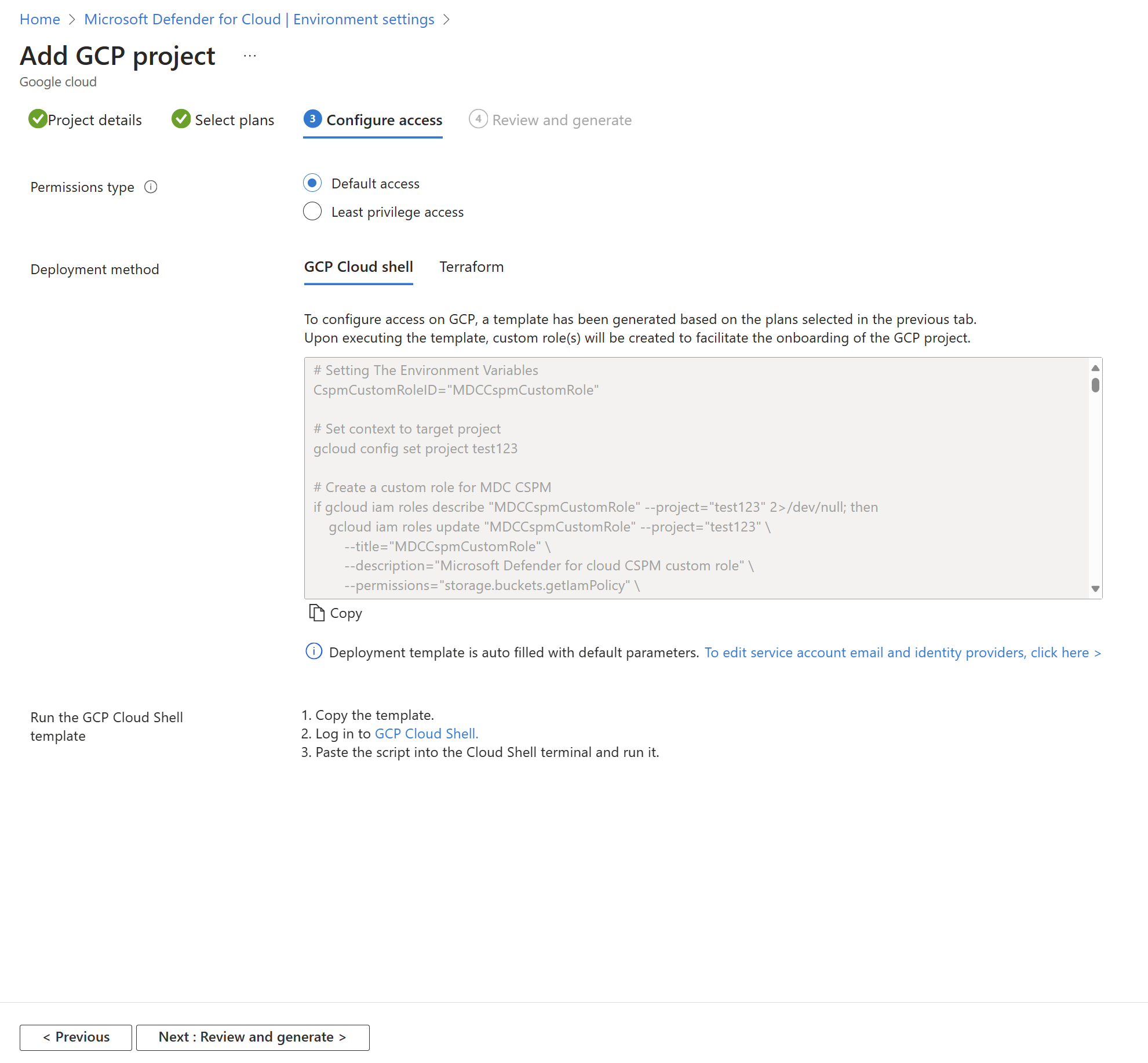

Ochrana clusterů Google Kubernetes Engine (GKE):

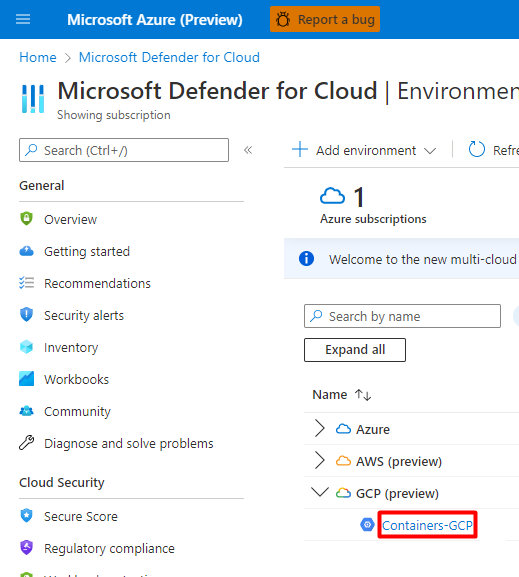

Přihlaste se k portálu Azure.

Přejděte do nastavení cloudového>prostředí v programu Microsoft Defender.

Výběr příslušného konektoru GCP

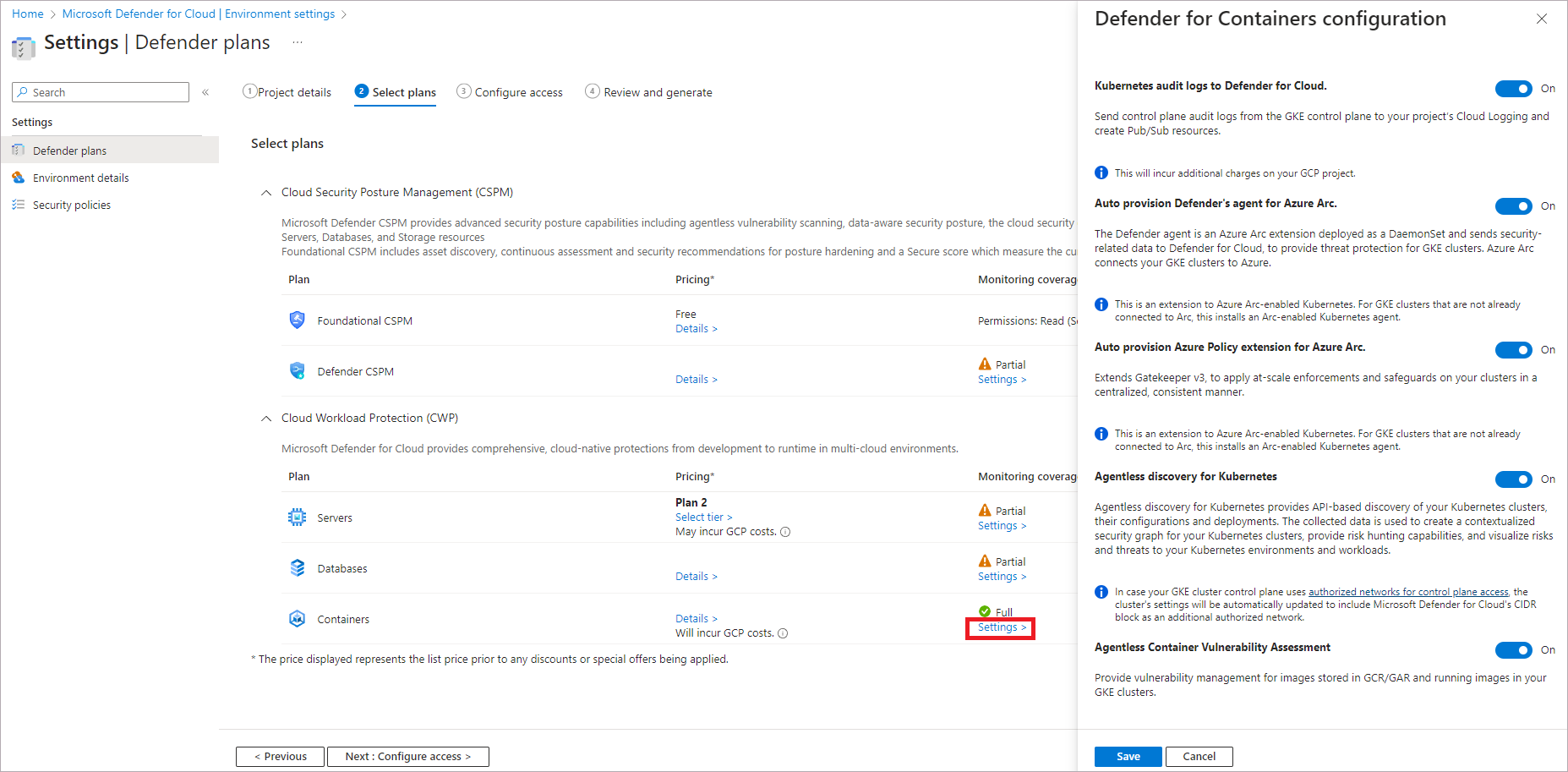

Vyberte tlačítko Další: Vyberte plány>.

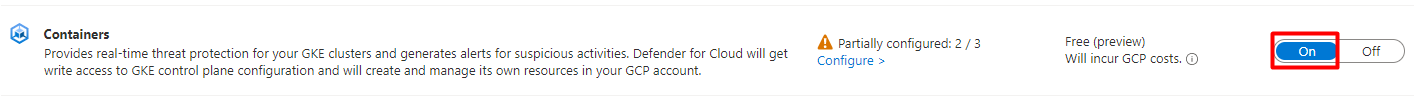

Ujistěte se, že je plán Kontejnery přepnul na Zapnuto.

Pokud chcete změnit volitelné konfigurace plánu, vyberte Nastavení.

Protokoly auditu Kubernetes do Defenderu pro cloud: Ve výchozím nastavení je povoleno. Tato konfigurace je dostupná pouze na úrovni projektu GCP. Poskytuje kolekci dat protokolu auditu bez agentů prostřednictvím protokolování cloudu GCP do back-endu Microsoft Defenderu for Cloud pro účely další analýzy. Defender for Containers vyžaduje protokoly auditu řídicí roviny pro zajištění ochrany před hrozbami za běhu. Pokud chcete odesílat protokoly auditu Kubernetes do Microsoft Defenderu, přepněte nastavení na Zapnuto.

Poznámka:

Pokud tuto konfiguraci zakážete,

Threat detection (control plane)funkce bude zakázaná. Přečtěte si další informace o dostupnosti funkcí.Senzor automatického zřizování Defenderu pro rozšíření Azure Arc a Automatické zřizování azure Policy pro Azure Arc: Ve výchozím nastavení je povoleno. Kubernetes s podporou Azure Arc a jeho rozšíření můžete do clusterů GKE nainstalovat třemi způsoby:

- Povolení automatického zřizování Defenderu pro kontejnery na úrovni projektu, jak je vysvětleno v pokynech v této části. Tuto metodu doporučujeme.

- Pro instalaci jednotlivých clusterů použijte Defender pro cloudová doporučení. Zobrazí se na stránce doporučení Microsoft Defenderu pro cloud. Zjistěte, jak nasadit řešení do konkrétních clusterů.

- Ručně nainstalujte Kubernetes a rozšíření s podporou Arc.

Zjišťování bez agentů pro Kubernetes poskytuje zjišťování clusterů Kubernetes založené na rozhraní API. Pokud chcete povolit zjišťování bez agentů pro funkci Kubernetes , přepněte nastavení na Zapnuto.

Posouzení ohrožení zabezpečení kontejneru bez agentů poskytuje správa ohrožení zabezpečení pro image uložené v registrech Google (GAR a GCR) a spouštění imagí v clusterech GKE. Pokud chcete povolit funkci Posouzení ohrožení zabezpečení kontejneru bez agentů, přepněte nastavení na Zapnuto.

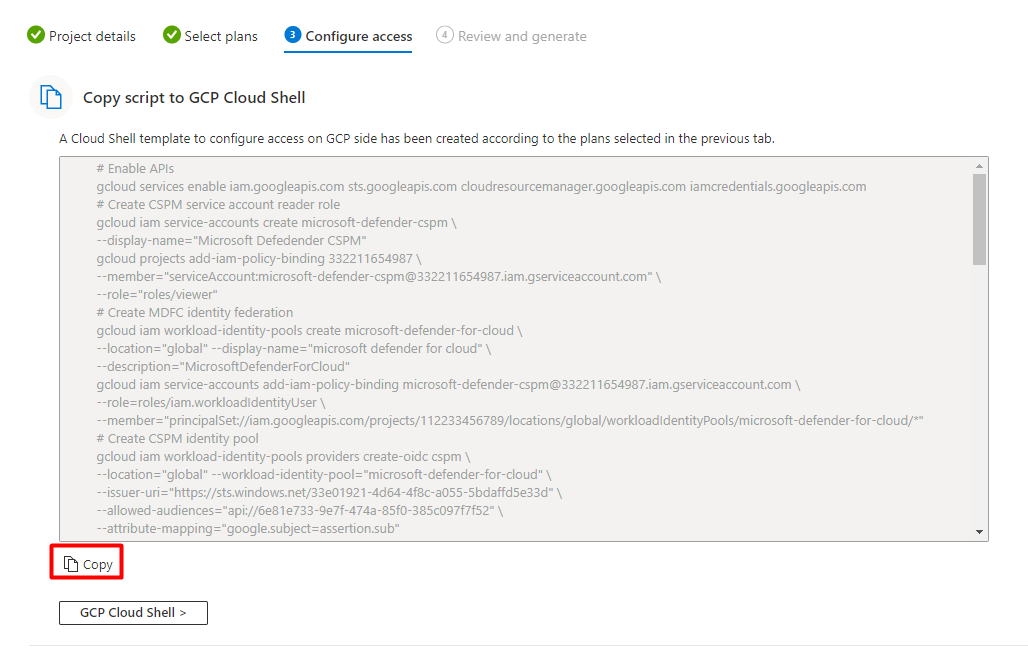

Vyberte tlačítko Kopírovat.

Vyberte tlačítko GCP Cloud Shell>.

Vložte skript do terminálu Cloud Shell a spusťte ho.

Konektor se po spuštění skriptu aktualizuje. Dokončení tohoto procesu může trvat až 6 až 8 hodin.

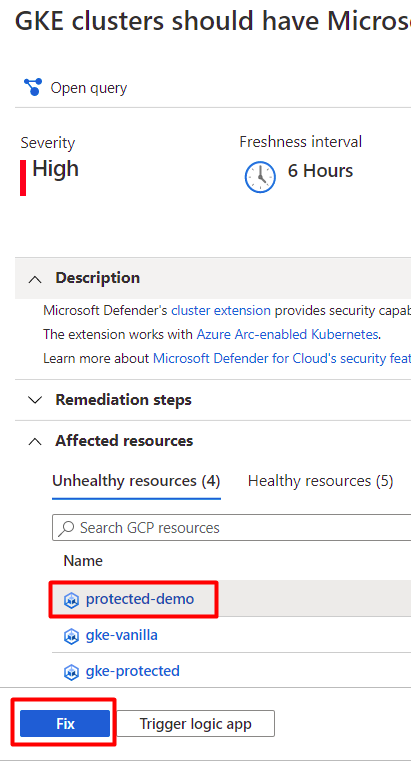

Nasazení řešení do konkrétních clusterů

Pokud jste zakázali některou z výchozích konfigurací automatického zřizování na vypnuto, během procesu onboardingu konektoru GCP nebo potom. Abyste získali plnou hodnotu zabezpečení z Defenderu for Containers, budete muset ručně nainstalovat Kubernetes s podporou Služby Arc, senzoru Defenderu a Azure Policy for Kubernetes do každého clusteru GKE.

Existují 2 vyhrazená doporučení defenderu pro cloud, která můžete použít k instalaci rozšíření (a v případě potřeby Arc):

GKE clusters should have Microsoft Defender's extension for Azure Arc installedGKE clusters should have the Azure Policy extension installed

Poznámka:

Při instalaci rozšíření Arc musíte ověřit, že zadaný projekt GCP je stejný jako projekt v příslušném konektoru.

Nasazení řešení do konkrétních clusterů:

Přihlaste se k portálu Azure.

Přejděte do Microsoft Defenderu pro cloudová>doporučení.

Na stránce Doporučení pro Defender for Cloud vyhledejte jedno z doporučení podle názvu.

Vyberte cluster GKE, který není v pořádku.

Důležité

Clustery musíte vybrat po jednom.

Nevybírejte clustery podle jejich názvů hypertextových odkazů: vyberte kdekoli jinde na příslušném řádku.

Vyberte název prostředku, který není v pořádku.

Vyberte možnost Opravit.

Defender for Cloud vygeneruje skript v jazyce podle vašeho výběru:

- V případě Linuxu vyberte Bash.

- Pro Windows vyberte PowerShell.

Vyberte Možnost Stáhnout logiku nápravy.

Spusťte vygenerovaný skript v clusteru.

Opakujte kroky 3 až 8 pro druhé doporučení.

Zobrazení upozornění clusteru GKE

Přihlaste se k portálu Azure.

Přejděte do programu Microsoft Defender pro výstrahy zabezpečení cloudu>.

Vyberte tlačítko

.

.V rozevírací nabídce Filtr vyberte Typ prostředku.

V rozevírací nabídce Hodnota vyberte cluster GCP GKE.

Vyberte OK.

Nasazení senzoru Defenderu

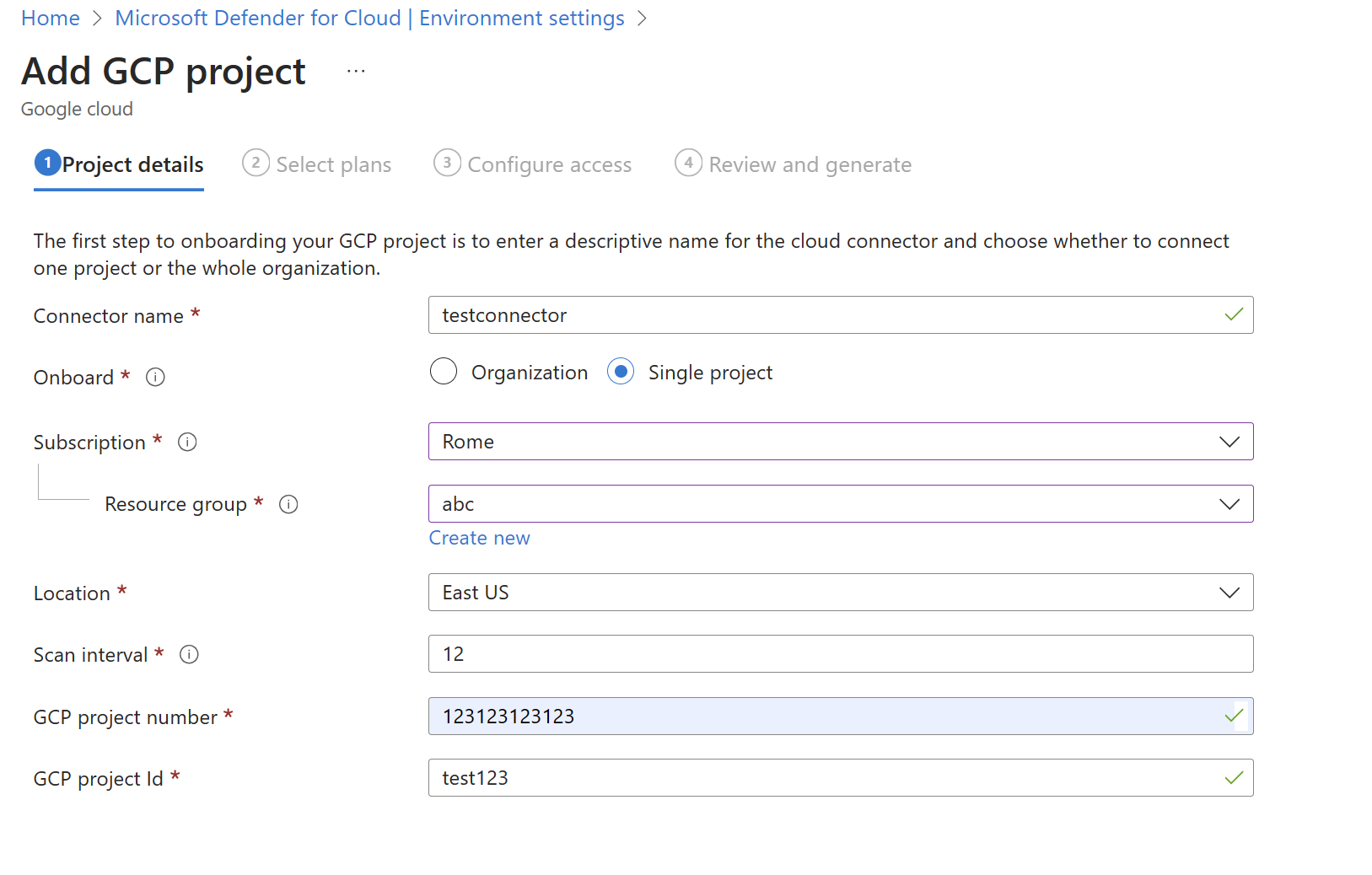

Pokud chcete nasadit senzor Defenderu do clusterů GCP, postupujte takto:

Přejděte do programu Microsoft Defender for Cloud ->Environment settings ->Add environment ->Google Cloud Platform.

Vyplňte podrobnosti o účtu.

Přejděte na Výběr plánů, otevřete plán Kontejnery a ujistěte se, že je zapnutý senzor automatického zřizování Defenderu pro Azure Arc .

Přejděte na Konfigurovat přístup a postupujte podle pokynů v něm.

Po úspěšném spuštění skriptu gcloudu vyberte Vytvořit.

Poznámka:

Z automatického zřizování můžete vyloučit konkrétní cluster GCP. Pro nasazení senzoru ms_defender_container_exclude_agents použijte popisek u prostředku s hodnotou true. Pro nasazení bez agentů použijte ms_defender_container_exclude_agentless popisek u prostředku s hodnotou true.

Simulace výstrah zabezpečení z Microsoft Defenderu pro kontejnery

Úplný seznam podporovaných výstrah je k dispozici v referenční tabulce všech výstrah zabezpečení Defenderu pro cloud.

Pokud chcete simulovat výstrahu zabezpečení, spusťte z clusteru následující příkaz:

kubectl get pods --namespace=asc-alerttest-662jfi039nOčekávaná odpověď je

No resource found.Během 30 minut program Defender for Cloud tuto aktivitu detekuje a aktivuje výstrahu zabezpečení.

Poznámka:

Pokud chcete simulovat upozornění bez agentů pro Defender for Containers, azure Arc není předpokladem.

Na webu Azure Portal otevřete stránku výstrah zabezpečení v programu Microsoft Defender for Cloud a vyhledejte upozornění na příslušném prostředku:

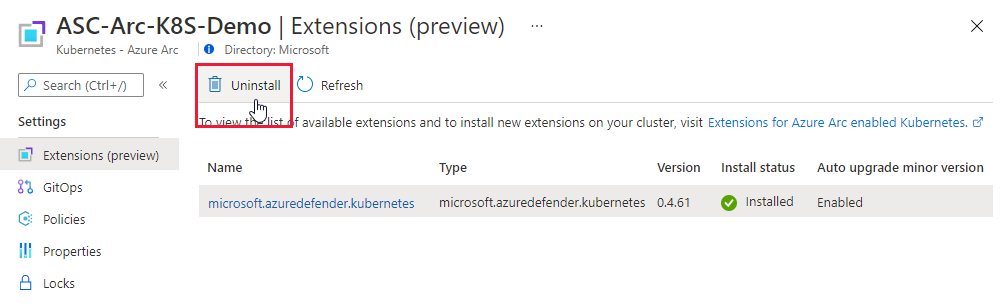

Odebrání senzoru Defenderu

Pokud chcete toto rozšíření Defender for Cloud odebrat, nestačí vypnout automatické zřizování:

- Povolení automatického zřizování, potenciálně ovlivňuje stávající a budoucí počítače.

- Zakázání automatického zřizování pro rozšíření má vliv jenom na budoucí počítače – zakázáním automatického zřizování se nic neodinstaluje.

Poznámka:

Pokud chcete plán Defender for Containers úplně vypnout, přejděte do nastavení prostředí a zakažte plán Microsoft Defenderu for Containers .

Pokud ale chcete zajistit, aby se komponenty Defenderu for Containers od této chvíle automaticky nezřídily pro vaše prostředky, zakažte automatické zřizování rozšíření, jak je vysvětleno v tématu Konfigurace automatického zřizování pro agenty a rozšíření z Microsoft Defenderu pro cloud.

Rozšíření můžete odebrat pomocí webu Azure Portal, Azure CLI nebo rozhraní REST API, jak je vysvětleno na kartách níže.

Odebrání rozšíření pomocí webu Azure Portal

Výchozí pracovní prostor služby Log Analytics pro AKS

Pracovní prostor Služby Log Analytics používá senzor Defenderu jako datový kanál k odesílání dat z clusteru do služby Defender for Cloud bez zachování jakýchkoli dat v samotném pracovním prostoru služby Log Analytics. V důsledku toho se uživatelům v tomto případě použití nebudou účtovat poplatky.

Senzor Defenderu používá výchozí pracovní prostor služby Log Analytics. Pokud ještě nemáte výchozí pracovní prostor služby Log Analytics, Defender for Cloud vytvoří při instalaci senzoru Defenderu novou skupinu prostředků a výchozí pracovní prostor. Výchozí pracovní prostor se vytvoří na základě vaší oblasti.

Zásady vytváření názvů výchozího pracovního prostoru a skupiny prostředků služby Log Analytics jsou následující:

- Pracovní prostor: DefaultWorkspace-[subscription-ID]-[geo]

- Skupina prostředků: DefaultResourceGroup-[geo]

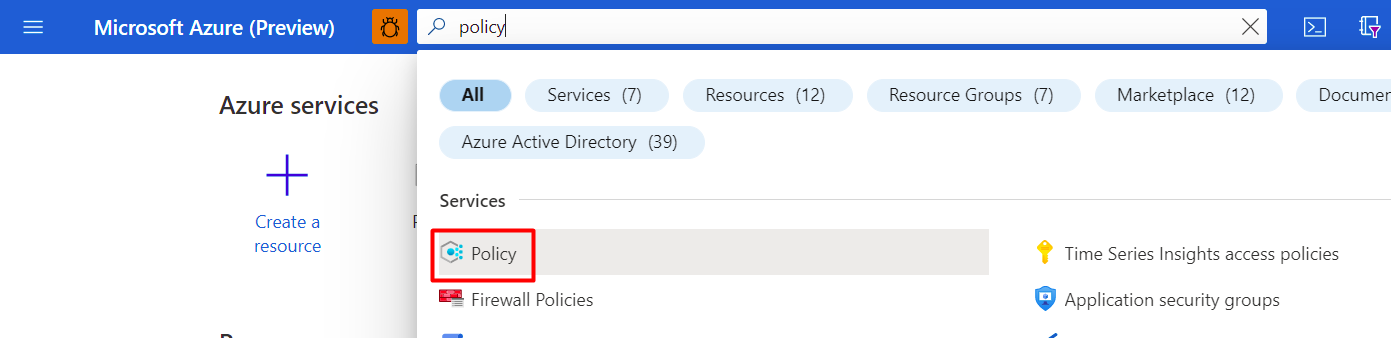

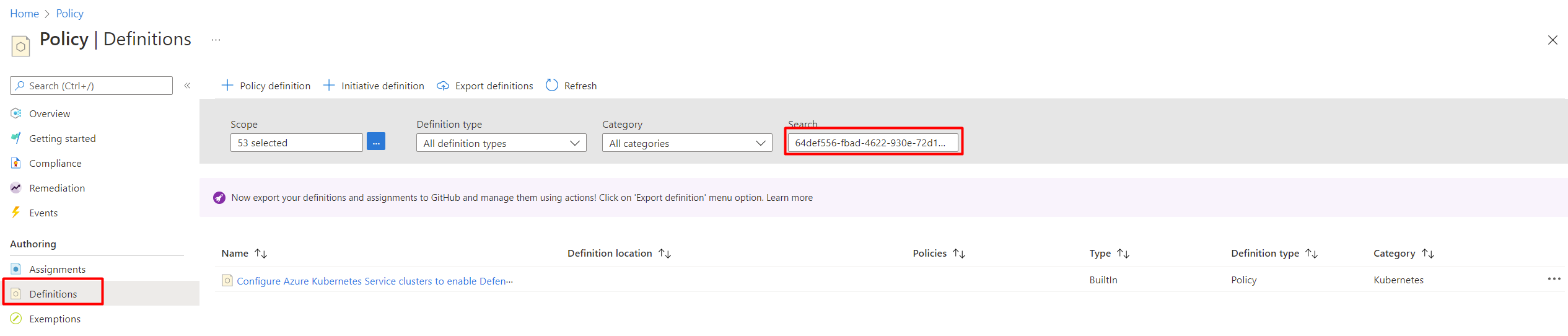

Přiřazení vlastního pracovního prostoru

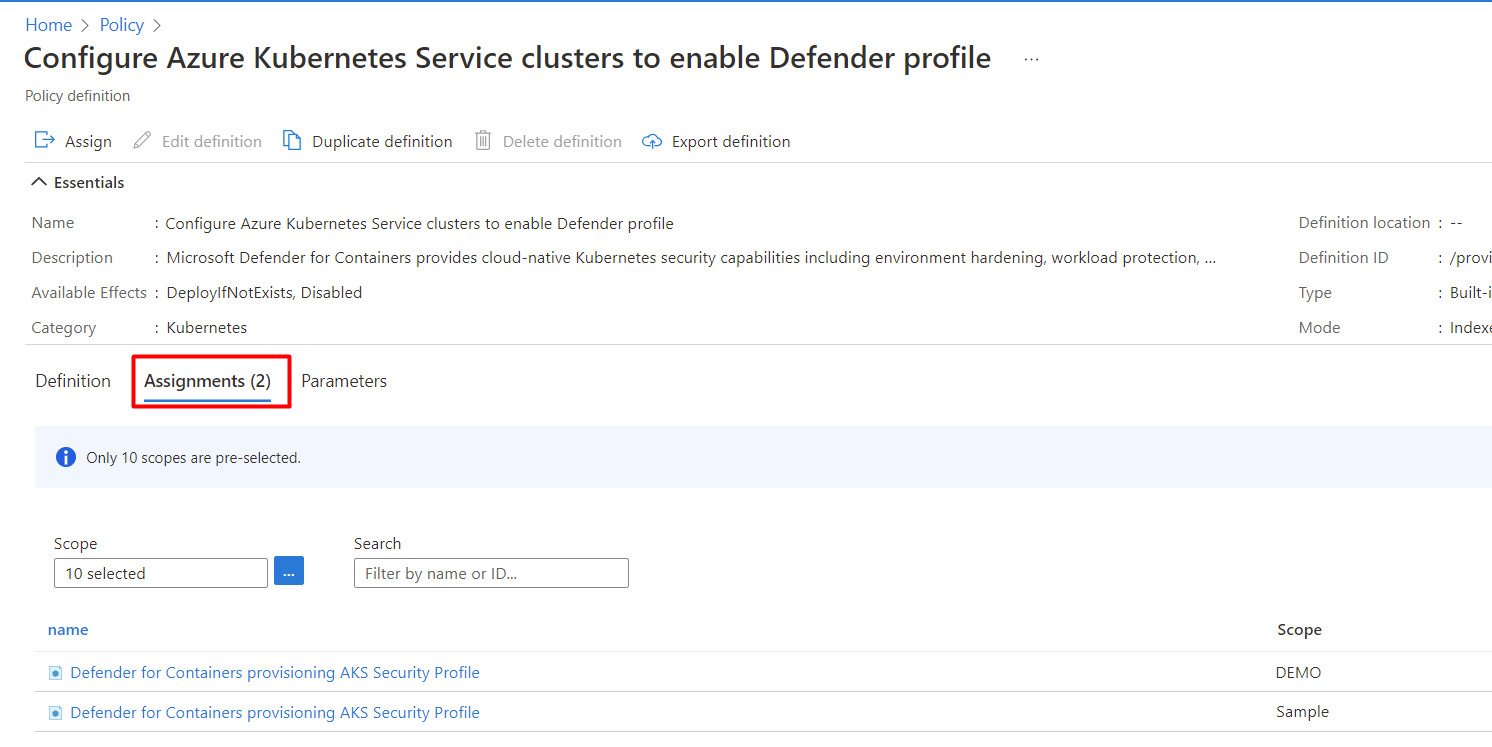

Když povolíte možnost automatického zřizování, automaticky se přiřadí výchozí pracovní prostor. Vlastní pracovní prostor můžete přiřadit prostřednictvím služby Azure Policy.

Pokud chcete zkontrolovat, jestli máte přiřazený pracovní prostor:

Přihlaste se k portálu Azure.

Vyhledejte a vyberte Zásady.

Vyberte definice.

Vyhledejte ID

64def556-fbad-4622-930e-72d1d5589bf5zásad .Výběrem možnosti Konfigurovat clustery Azure Kubernetes Service povolte profil Defenderu.

Vyberte Zadání.

Pokud ještě není zásada přiřazená k příslušnému oboru, postupujte podle pokynů k vytvoření nového přiřazení s vlastním postupem pracovního prostoru. Pokud už je zásada přiřazená a chcete ji změnit tak, aby používala vlastní pracovní prostor, postupujte podle přiřazení aktualizace s vlastními kroky pracovního prostoru .

Vytvoření nového přiřazení s vlastním pracovním prostorem

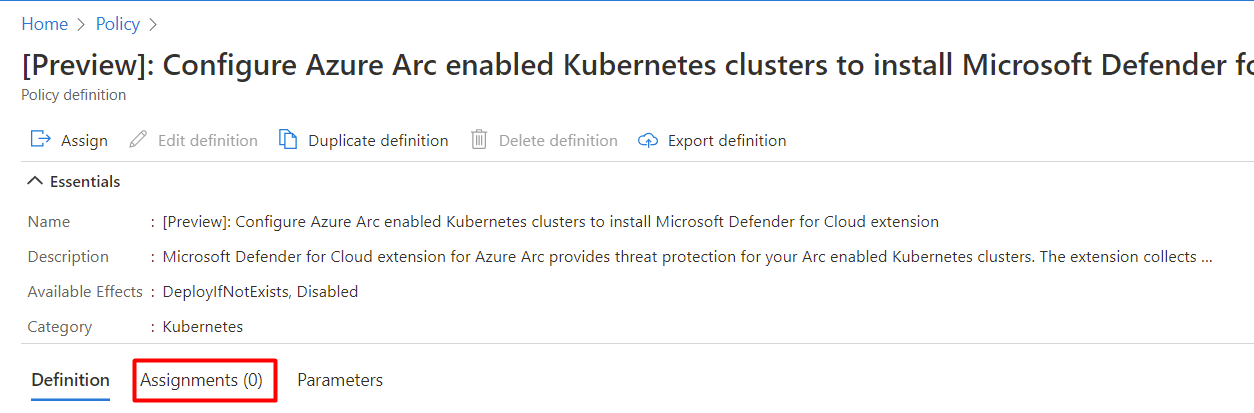

Pokud zásady nebyly přiřazeny, uvidíte Assignments (0).

Přiřazení vlastního pracovního prostoru:

Vyberte Přiřadit.

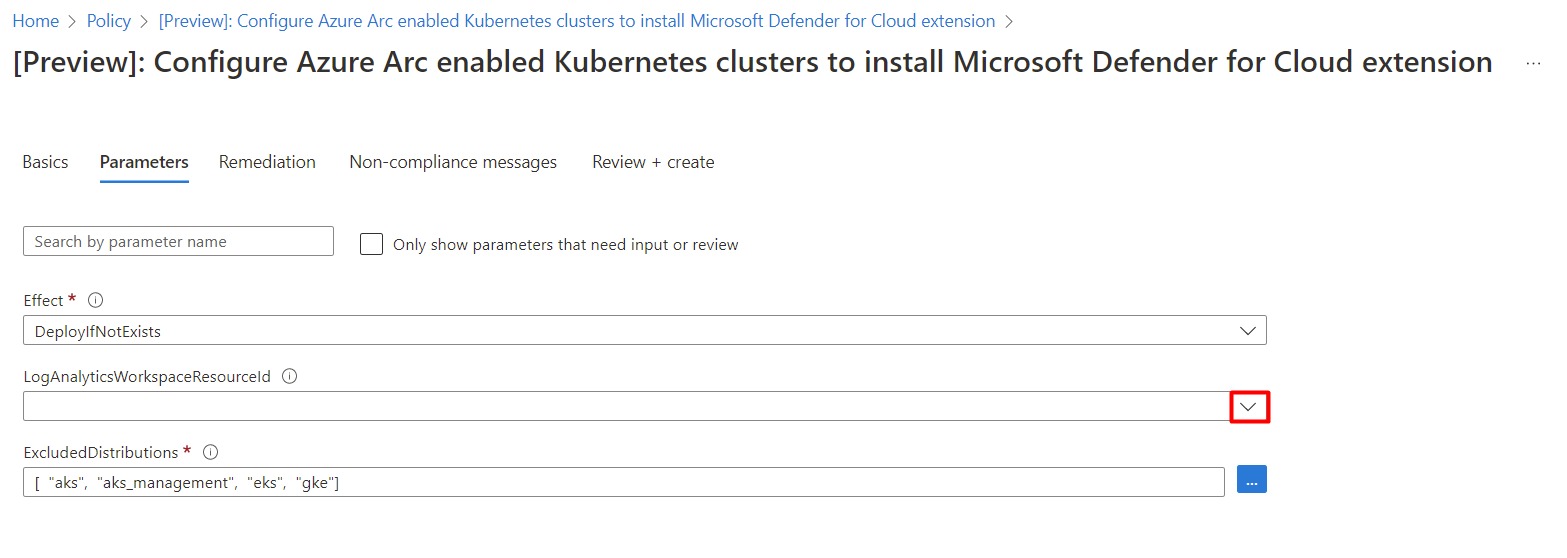

Na kartě Parametry zrušte výběr možnosti Zobrazit pouze parametry, které potřebují zadat nebo zkontrolovat.

V rozevírací nabídce vyberte ID LogAnalyticsWorkspaceResource.

Vyberte Zkontrolovat a vytvořit.

Vyberte Vytvořit.

Aktualizace přiřazení pomocí vlastního pracovního prostoru

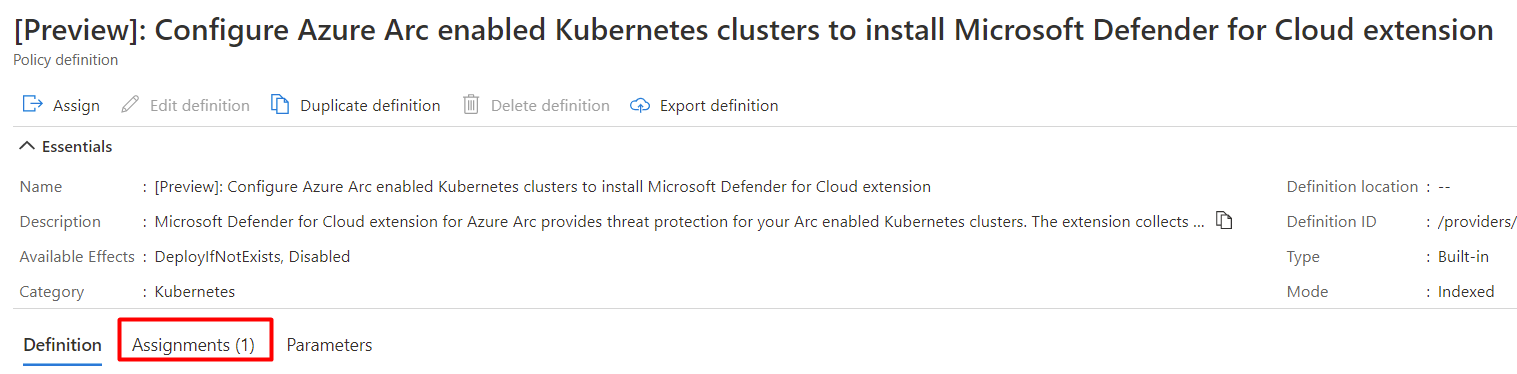

Pokud už jsou zásady přiřazené k pracovnímu prostoru, uvidíte Assignments (1).

Poznámka:

Pokud máte více než jedno předplatné, může být číslo vyšší.

Přiřazení vlastního pracovního prostoru:

Výchozí pracovní prostor služby Log Analytics pro Arc

Pracovní prostor Služby Log Analytics používá senzor Defenderu jako datový kanál k odesílání dat z clusteru do služby Defender for Cloud bez zachování jakýchkoli dat v samotném pracovním prostoru služby Log Analytics. V důsledku toho se uživatelům v tomto případě použití nebudou účtovat poplatky.

Senzor Defenderu používá výchozí pracovní prostor služby Log Analytics. Pokud ještě nemáte výchozí pracovní prostor služby Log Analytics, Defender for Cloud vytvoří při instalaci senzoru Defenderu novou skupinu prostředků a výchozí pracovní prostor. Výchozí pracovní prostor se vytvoří na základě vaší oblasti.

Zásady vytváření názvů výchozího pracovního prostoru a skupiny prostředků služby Log Analytics jsou následující:

- Pracovní prostor: DefaultWorkspace-[subscription-ID]-[geo]

- Skupina prostředků: DefaultResourceGroup-[geo]

Přiřazení vlastního pracovního prostoru

Když povolíte možnost automatického zřizování, automaticky se přiřadí výchozí pracovní prostor. Vlastní pracovní prostor můžete přiřadit prostřednictvím služby Azure Policy.

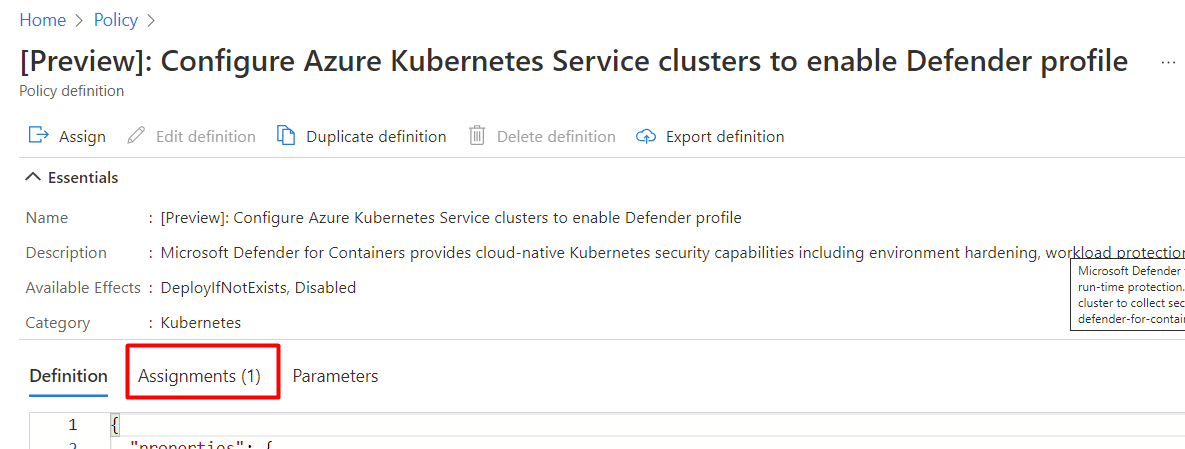

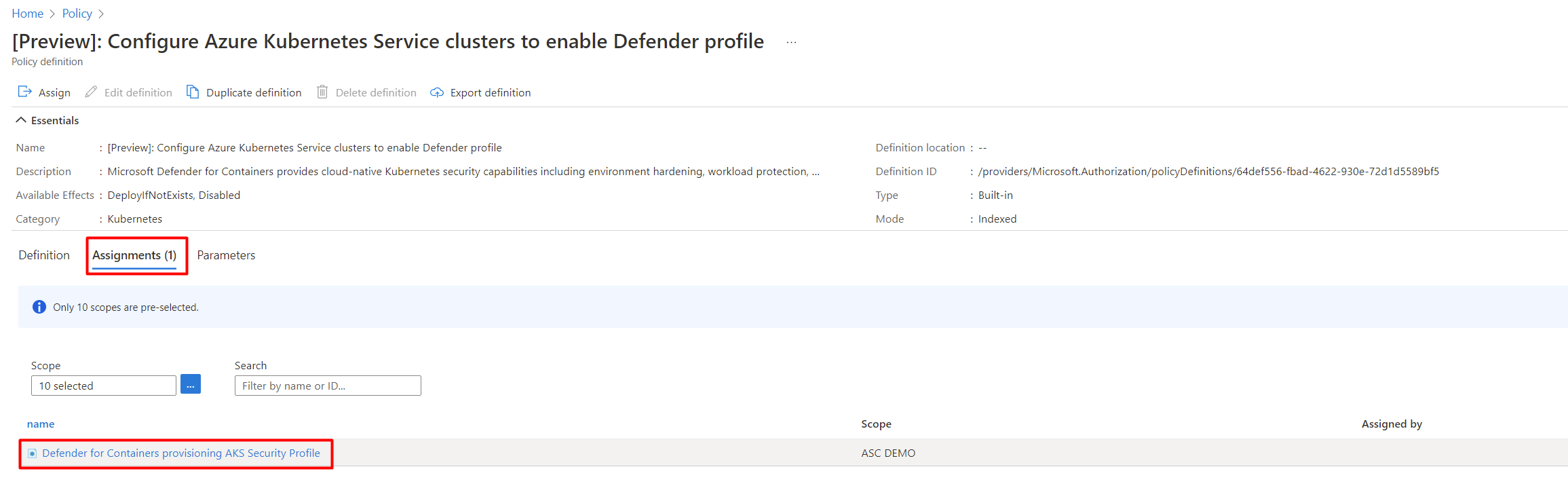

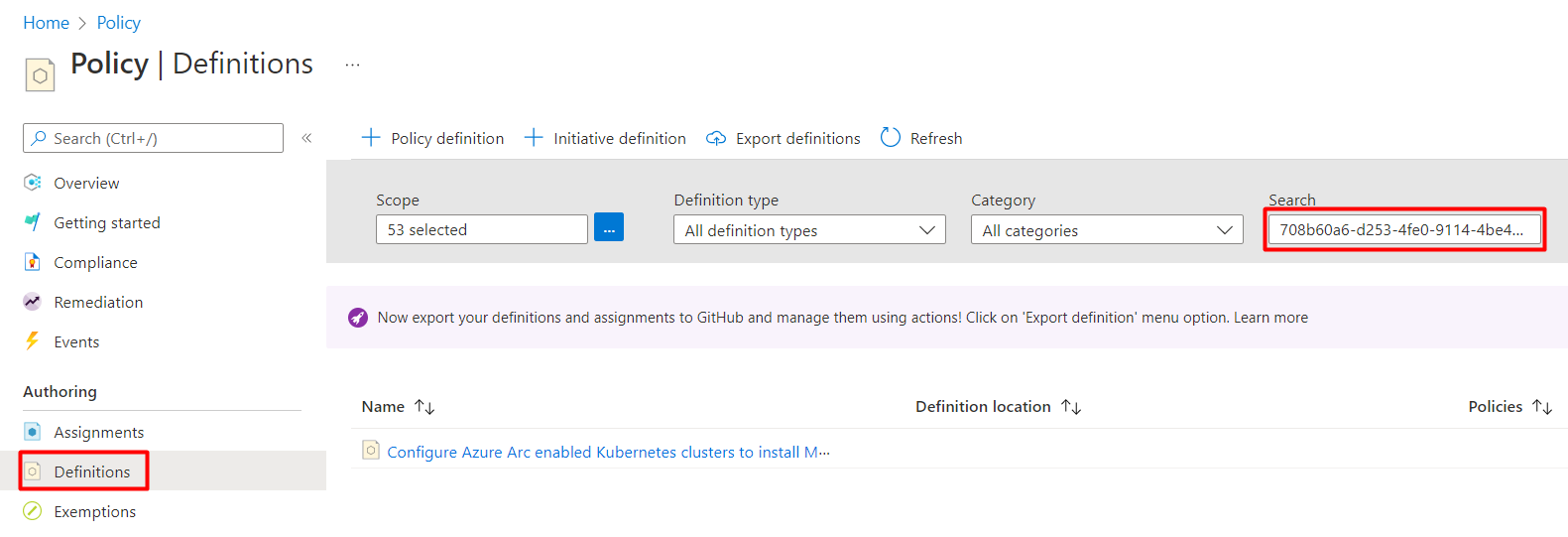

Pokud chcete zkontrolovat, jestli máte přiřazený pracovní prostor:

Přihlaste se k portálu Azure.

Vyhledejte a vyberte Zásady.

Vyberte definice.

Vyhledejte ID

708b60a6-d253-4fe0-9114-4be4c00f012czásad .Výběrem možnosti Konfigurovat clustery Kubernetes s podporou Azure Arc nainstalujte rozšíření Microsoft Defender for Cloud.

Vyberte zadání.

Pokud ještě není zásada přiřazená k příslušnému oboru, postupujte podle pokynů k vytvoření nového přiřazení s vlastním postupem pracovního prostoru. Pokud už je zásada přiřazená a chcete ji změnit tak, aby používala vlastní pracovní prostor, postupujte podle přiřazení aktualizace s vlastními kroky pracovního prostoru .

Vytvoření nového přiřazení s vlastním pracovním prostorem

Pokud zásady nebyly přiřazeny, uvidíte Assignments (0).

Přiřazení vlastního pracovního prostoru:

Vyberte Přiřadit.

Na kartě Parametry zrušte výběr možnosti Zobrazit pouze parametry, které potřebují zadat nebo zkontrolovat.

V rozevírací nabídce vyberte ID LogAnalyticsWorkspaceResource.

Vyberte Zkontrolovat a vytvořit.

Vyberte Vytvořit.

Aktualizace přiřazení pomocí vlastního pracovního prostoru

Pokud už jsou zásady přiřazené k pracovnímu prostoru, uvidíte Assignments (1).

Poznámka:

Pokud máte více než jedno předplatné, může být číslo vyšší. Pokud máte číslo 1 nebo vyšší, přiřazení nemusí být stále v příslušném oboru. V takovém případě budete chtít postupovat podle pokynů k vytvoření nového přiřazení pomocí vlastních kroků pracovního prostoru .

Přiřazení vlastního pracovního prostoru:

Odebrání senzoru Defenderu

Pokud chcete toto rozšíření Defender for Cloud odebrat, nestačí vypnout automatické zřizování:

- Povolení automatického zřizování, potenciálně ovlivňuje stávající a budoucí počítače.

- Zakázání automatického zřizování pro rozšíření má vliv jenom na budoucí počítače – zakázáním automatického zřizování se nic neodinstaluje.

Poznámka:

Pokud chcete plán Defender for Containers úplně vypnout, přejděte do nastavení prostředí a zakažte plán Microsoft Defenderu for Containers .

Pokud ale chcete zajistit, aby se komponenty Defenderu for Containers od této chvíle automaticky nezřídily pro vaše prostředky, zakažte automatické zřizování rozšíření, jak je vysvětleno v tématu Konfigurace automatického zřizování pro agenty a rozšíření z Microsoft Defenderu pro cloud.

Rozšíření můžete odebrat pomocí rozhraní REST API nebo šablony Resource Manageru, jak je vysvětleno na kartách níže.

Odebrání senzoru Defenderu z AKS pomocí rozhraní REST API

Pokud chcete rozšíření odebrat pomocí rozhraní REST API, spusťte následující příkaz PUT:

https://management.azure.com/subscriptions/{{SubscriptionId}}/resourcegroups/{{ResourceGroup}}/providers/Microsoft.ContainerService/managedClusters/{{ClusterName}}?api-version={{ApiVersion}}

| Název | Popis | Povinné |

|---|---|---|

| SubscriptionId | ID předplatného clusteru | Ano |

| ResourceGroup | Skupina prostředků clusteru | Ano |

| Název clusteru | Název clusteru | Ano |

| ApiVersion | Verze rozhraní API musí být >= 2022-06-01 | Ano |

Text požadavku:

{

"location": "{{Location}}",

"properties": {

"securityProfile": {

"defender": {

"securityMonitoring": {

"enabled": false

}

}

}

}

}

Parametry textu požadavku:

| Název | Popis | Povinné |

|---|---|---|

| location | Umístění clusteru | Ano |

| properties.securityProfile.defender.securityMonitoring.enabled | Určuje, jestli se má v clusteru povolit nebo zakázat Microsoft Defender for Containers. | Ano |

Další informace

Můžete se podívat na následující blogy:

- Ochrana úloh Google Cloud pomocí Programu Microsoft Defender for Cloud

- Představujeme Microsoft Defender pro kontejnery

- Nový název pro vícecloudové zabezpečení: Microsoft Defender for Cloud

Další kroky

Teď, když jste povolili Defender for Containers, můžete: