Federace se zprostředkovateli identit SAML/WS-Fed pro uživatele typu host

Poznámka:

- Přímá federace v Microsoft Entra Externí ID se teď označuje jako federace zprostředkovatele identity SAML/WS-Fed.

Tento článek popisuje, jak nastavit federaci s jakoukoli organizací, jejíž zprostředkovatel identity (IdP) podporuje protokol SAML 2.0 nebo WS-Fed. Když nastavíte federaci s zprostředkovatele identity partnera, můžou noví uživatelé typu host z této domény k přihlášení k tenantovi Microsoft Entra používat vlastní účet organizace spravovaný uvedenými hostem a začít s vámi spolupracovat. Uživatel typu host nemusí vytvořit samostatný účet Microsoft Entra.

Důležité

- Teď můžete nastavit federaci SAML/WS-Fed IdP s ověřenými doménami Microsoft Entra ID a nakonfigurovat objednávku uplatnění pozvánky, aby se ujistili, že když se pozvaní uživatelé přihlásí, uplatní pozvánky pomocí federovaného zprostředkovatele identity místo Microsoft Entra ID. Nastavení objednávky uplatnění jsou k dispozici v nastavení přístupu mezi tenanty pro příchozí spolupráci B2B.

- Pro nové federace SAML/WS-Fed IdP už nepodporujeme seznam povolených zprostředkovatele identity. Při nastavování nové externí federace si projděte krok 1: Zjistěte, jestli partner potřebuje aktualizovat svoje textové záznamy DNS.

- V požadavku SAML odeslaném ID Microsoft Entra pro externí federace je adresa URL vystavitele tenantem koncový bod. U všech nových federací doporučujeme, aby všichni naši partneři nastavili cílovou skupinu zprostředkovatele IDENTITY založeného na SAML nebo WS Fedu na tenantovaný koncový bod. Projděte si oddíly s požadovanými atributy a deklaracemi identity SAML 2.0 a WS-Fed. Všechny existující federace nakonfigurované s globálním koncovým bodem budou dál fungovat, ale nové federace přestanou fungovat, pokud váš externí zprostředkovatele identity očekává adresu URL globálního vystavitele v požadavku SAML.

- Odebrali jsme omezení jedné domény. Teď můžete přidružit více domén k individuální konfiguraci federace.

- Odebrali jsme omezení, které vyžadovalo, aby doména adresy URL ověřování odpovídala cílové doméně nebo byla z povoleného zprostředkovatele identity. Podrobnosti najdete v kroku 1: Určení, jestli partner potřebuje aktualizovat svoje textové záznamy DNS.

Kdy je uživatel typu host ověřený federací SAML/WS-Fed IdP?

Po nastavení federace pomocí SAML/WS-Fed IDP organizace:

Pokud doména, se kterou federujete, není ověřená doménou Microsoft Entra ID, budou všichni noví uživatelé typu host, které pozvete, ověřeni pomocí protokolu SAML/WS-Fed IdP.

Pokud je doména ověřená microsoftem Entra ID, musíte také nakonfigurovat nastavení objednávky uplatnění (Preview) v nastavení přístupu mezi tenanty pro příchozí spolupráci B2B a určit prioritu uplatnění u federovaného zprostředkovatele identity. Potom budou všichni noví pozvaní uživatelé typu host ověřeni pomocí protokolu SAML/WS-Fed IdP.

Je důležité si uvědomit, že nastavení federace nezmění metodu ověřování pro uživatele typu host, kteří už od vás pozvánku uplatnili. Několik příkladů:

- Uživatelé typu host už od vás uplatnili pozvánky a pak později nastavíte federaci s federačním protokolem SAML/WS-Fed. Tito uživatelé typu host budou dál používat stejnou metodu ověřování, kterou použili před nastavením federace.

- Nastavíte federaci pomocí SAML/WS-Fed IDP organizace a pozvete uživatele typu host a pak partnerská organizace později přejde na Microsoft Entra ID. Uživatelé typu host, kteří již uplatnili pozvánky, nadále používají federovaný zprostředkovatele IDENTITY SAML/WS-Fed, pokud ve vašem tenantovi existují zásady federace.

- Federaci odstraníte pomocí PROTOKOLU SAML/WS-Fed IDP organizace. Všichni uživatelé typu host, kteří momentálně používají PROTOKOL SAML/WS-Fed IdP, se nemůžou přihlásit.

V některém z těchto scénářů můžete aktualizovat metodu ověřování uživatele typu host resetováním stavu uplatnění.

Federace SAML/WS-Fed IdP je svázaná s obory názvů domén, jako jsou contoso.com a fabrikam.com. Při vytváření federace se službou AD FS nebo zprostředkovatele identity třetí strany organizace přidružují k těmto zprostředkovatele identity jeden nebo více oborů názvů domény.

Prostředí koncového uživatele

S federací SAML/WS-Fed IdP se uživatelé typu host přihlašují k tenantovi Microsoft Entra pomocí vlastního účtu organizace. Když přistupují ke sdíleným prostředkům a zobrazí se výzva k přihlášení, uživatelé se přesměrují na svého zprostředkovatele identity. Po úspěšném přihlášení se uživatelé vrátí do MICROSOFT Entra ID pro přístup k prostředkům. Pokud vyprší platnost relace Microsoft Entra nebo se stane neplatnou a federovaný poskytovatel identity má povolené jednotné přihlašování, uživatelské prostředí jednotné přihlašování. Pokud je relace federovaného uživatele platná, nezobrazí se uživateli výzva k opětovnému přihlášení. Jinak se uživatel přesměruje na svého zprostředkovatele identity pro přihlášení.

Koncové body přihlašování

Uživatelé federačního programu SAML/WS-Fed IDP se teď můžou přihlásit k víceklientům nebo aplikacím Microsoftu pro první strany pomocí společného koncového bodu (jinými slovy obecná adresa URL aplikace, která neobsahuje kontext vašeho tenanta). Během procesu přihlášení uživatel typu host zvolí možnosti přihlášení a pak vybere možnost Přihlásit se k organizaci. Uživatel pak zadá název vaší organizace a bude se dál přihlašovat pomocí svých vlastních přihlašovacích údajů.

Uživatelé federačního hosta SAML/WS-Fed IdP můžou také používat koncové body aplikace, které obsahují informace o vašem tenantovi, například:

https://myapps.microsoft.com/?tenantid=<your tenant ID>https://myapps.microsoft.com/<your verified domain>.onmicrosoft.comhttps://portal.azure.com/<your tenant ID>

Uživatelům typu host můžete také poskytnout přímý odkaz na aplikaci nebo prostředek tak, že zahrnete informace o vašem tenantovi, například https://myapps.microsoft.com/signin/Twitter/<application ID?tenantId=<your tenant ID>.

Nejčastější dotazy

Můžu nastavit federaci SAML/WS-Fed IdP s ověřenými doménami Microsoft Entra ID?

Ano, teď můžete nastavit federaci SAML/WS-Fed IdP s jinými ověřenými doménami Microsoft Entra ID. Patří sem ověřené domény, u kterých tenant prošel převzetím správce. Pokud je doména, se kterou federujete, ověřená pomocí Microsoft Entra ID, musíte také nakonfigurovat nastavení pořadí uplatnění (Preview) v nastavení přístupu mezi tenanty pro příchozí spolupráci B2B, aby se ujistili, že když se pozvaní uživatelé přihlásí, uplatní pozvánky pomocí federovaného zprostředkovatele identity místo Id Microsoft Entra.

V současné době se nastavení objednávky uplatnění nepodporuje napříč cloudy. Pokud doména, se kterou federujete, je MICROSOFT Entra ID ověřené v jiném cloudu Microsoftu, má uplatnění Microsoft Entra vždy přednost.

Můžu nastavit federaci SAML/WS-Fed IdP s doménou, pro kterou existuje nespravovaný tenant (ověřený e-mailem)?

Ano, můžete nastavit federaci SAML/WS-Fed IdP s doménami, které nejsou ověřeny DNS v Microsoft Entra ID, včetně nespravovaných (ověřených e-mailů nebo "virálních") tenantů Microsoft Entra. Tito tenanti se vytvoří, když uživatel uplatní pozvánku B2B nebo provede samoobslužnou registraci k Microsoft Entra ID pomocí domény, která v současné době neexistuje.

Kolikch

V současné době se podporuje maximálně 1 000 federačních vztahů. Tento limit zahrnuje interní federace i federace SAML/WS-Fed IdP.

Můžu nastavit federaci s více doménami ze stejného tenanta?

Ano, teď podporujeme federaci SAML/WS-Fed IdP s více doménami ze stejného tenanta.

Musím podpisový certifikát obnovit, když vyprší jeho platnost?

Pokud zadáte adresu URL metadat v nastavení zprostředkovatele identity, Microsoft Entra ID automaticky obnoví podpisový certifikát, jakmile vyprší jeho platnost. Pokud se však certifikát otočí z nějakého důvodu před vypršením platnosti nebo pokud nezadáte adresu URL metadat, microsoft Entra ID ho nemůže obnovit. V takovém případě potřebujete podpisový certifikát aktualizovat ručně.

Pokud je povolené ověřování jednorázovým heslem SAML/WS-Fed IdP a e-mailem, která metoda má přednost?

Když se vytvoří federace SAML/WS-Fed IdP s partnerskou organizací, bude mít přednost před jednorázovým ověřováním e-mailu pro nové uživatele typu host z této organizace. Pokud uživatel typu host uplatnil pozvánku pomocí jednorázového ověřování hesla před nastavením federace SAML/WS-Fed IdP, bude dál používat jednorázové ověřování hesla.

Řeší problémy s federací SAML/WS-Fed IDP kvůli částečně synchronizované tenantské tenantce?

Ne, v tomto scénáři by se měla používat funkce jednorázového hesla e-mailu. Částečně synchronizovaná tenantská architektura odkazuje na partnerského tenanta Microsoft Entra, kde místní identity uživatelů nejsou plně synchronizované do cloudu. Host, jehož identita ještě v cloudu neexistuje, ale kdo se pokusí uplatnit pozvánku B2B, se nemůže přihlásit. Funkce jednorázového hesla umožní tomuto hostovi přihlásit se. Funkce federace SAML/WS-Fed IdP řeší scénáře, kdy má host vlastní účet organizace spravovaný adresou IDP, ale organizace nemá vůbec žádnou přítomnost Microsoft Entra.

Jakmile je federace SAML/WS-Fed IdP nakonfigurovaná s organizací, musí být každý host odeslán a uplatněn individuální pozvánku?

Při pozvání nových hostů stále potřebujete posílat pozvánky nebo poskytovat přímé odkazy, aby hosté mohli dokončit kroky uplatnění. U stávajících hostů nemusíte posílat nové pozvánky. Stávající hosté budou dál používat metodu ověřování, kterou použili před nastavením federace. Pokud chcete, aby tito hosté začali používat federaci pro ověřování, můžete resetovat jejich stav uplatnění. Když příště přistupují k vaší aplikaci nebo použijí odkaz v pozvánce, zopakují proces uplatnění a začnou jako metodu ověřování používat federaci.

Existuje způsob, jak odeslat podepsaný požadavek zprostředkovateli identity SAML?

V současné době funkce federace Microsoft Entra SAML/WS-Fed nepodporuje odesílání podepsaného ověřovacího tokenu zprostředkovateli identity SAML.

Jaká oprávnění se vyžadují ke konfiguraci zprostředkovatele identity SAML/Ws-Fed?

Abyste mohli nakonfigurovat zprostředkovatele identity SAML/Ws-Fed, musíte být externím zprostředkovatelem identity Správa istratoremglobálního Správa istratoru ve vašem tenantovi Microsoft Entra.

Krok 1: Určení, jestli partner potřebuje aktualizovat svoje textové záznamy DNS

V závislosti na zprostředkovatele identity partnera může partner muset aktualizovat záznamy DNS, aby s vámi povolil federaci. Pomocí následujícího postupu určete, jestli jsou potřeba aktualizace DNS.

Poznámka:

Pro nové federace SAML/WS-Fed IdP už nepodporujeme seznam povolených zprostředkovatele identity.

Zkontrolujte adresu URL pasivního ověřování zprostředkovatele identity partnera a zjistěte, jestli doména odpovídá cílové doméně nebo hostiteli v cílové doméně. Jinými slovy, při nastavování federace pro

fabrikam.com:- Pokud je

https://fabrikam.comkoncový bod pasivního ověřování nebohttps://sts.fabrikam.com/adfs(hostitel ve stejné doméně), nejsou potřeba žádné změny DNS. - Pokud je

https://fabrikamconglomerate.com/adfskoncový bod pasivního ověřování nebohttps://fabrikam.com.uk/adfs, doména neodpovídá fabrikam.com doméně, takže partner musí do konfigurace DNS přidat textový záznam pro adresu URL ověřování.

- Pokud je

Pokud jsou potřeba změny DNS na základě předchozího kroku, požádejte partnera, aby do záznamů DNS své domény přidal záznam TXT, například v následujícím příkladu:

fabrikam.com. IN TXT DirectFedAuthUrl=https://fabrikamconglomerate.com/adfs

Krok 2: Konfigurace zprostředkovatele identity partnerské organizace

V dalším kroku musí vaše partnerová organizace nakonfigurovat svého zprostředkovatele identity s požadovanými deklaracemi identity a vztahy důvěryhodnosti předávající strany.

Poznámka:

Abychom si ukázali, jak nakonfigurovat SAML/WS-Fed IdP pro federaci, použijeme jako příklad Active Directory Federation Services (AD FS) (AD FS). Podívejte se na článek Konfigurace federace SAML/WS-Fed IdP se službou AD FS, která obsahuje příklady konfigurace služby AD FS jako SAML 2.0 nebo WS-Fed IdP při přípravě na federaci.

Konfigurace SAML 2.0

Microsoft Entra B2B je možné nakonfigurovat pro federaci s federovanými ip adresami, které používají protokol SAML s konkrétními požadavky uvedenými v této části. Další informace o nastavení vztahu důvěryhodnosti mezi zprostředkovatelem identity SAML a ID Microsoft Entra najdete v tématu Použití zprostředkovatele identity SAML 2.0 pro jednotné přihlašování.

Poznámka:

Teď můžete nastavit federaci SAML/WS-Fed IdP s jinými ověřenými doménami Microsoft Entra ID. Podrobnosti najdete v části Nejčastější dotazy .

Požadované atributy a deklarace identity SAML 2.0

V následujících tabulkách jsou uvedené požadavky na konkrétní atributy a deklarace identity, které musí být nakonfigurovány na zprostředkovatele identity třetí strany. Pokud chcete nastavit federaci, musí být v odpovědi SAML 2.0 z zprostředkovatele identity přijaty následující atributy. Tyto atributy lze nakonfigurovat propojením se souborem XML služby tokenů zabezpečení online nebo ručním zadáním.

Poznámka:

Ujistěte se, že hodnota odpovídá cloudu, pro který nastavujete externí federaci.

Požadované atributy pro odpověď SAML 2.0 z zprostředkovatele identity:

| Atribut | Hodnota |

|---|---|

| AssertionConsumerService | https://login.microsoftonline.com/login.srf |

| Cílová skupina | https://login.microsoftonline.com/<tenant ID>/ (Doporučeno) Nahraďte <tenant ID> ID tenanta Microsoft Entra, se kterým nastavujete federaci.V požadavku SAML odeslaném ID Microsoft Entra pro externí federace je adresa URL vystavitele tenantem koncový bod (například https://login.microsoftonline.com/<tenant ID>/). U všech nových federací doporučujeme, aby všichni naši partneři nastavili cílovou skupinu zprostředkovatele IDENTITY založeného na SAML nebo WS Fedu na tenantovaný koncový bod. Všechny existující federace nakonfigurované s globálním koncovým bodem (například urn:federation:MicrosoftOnline) budou dál fungovat, ale nové federace přestanou fungovat, pokud váš externí zprostředkovatele identity očekává adresu URL globálního vystavitele v požadavku SAML odeslaném ID Microsoft Entra. |

| Issuer | Identifikátor URI vystavitele zprostředkovatele identity partnera, například http://www.example.com/exk10l6w90DHM0yi... |

Požadované deklarace identity pro token SAML 2.0 vystavený zprostředkovatelem identity:

| Název atributu | Hodnota |

|---|---|

| Formát NameID | urn:oasis:names:tc:SAML:2.0:nameid-format:persistent |

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress |

Emailaddress |

Konfigurace WS-Fed

Microsoft Entra B2B je možné nakonfigurovat pro federaci s federovanými ip adresami, které používají protokol WS-Fed. Tato část popisuje požadavky. V současné době jsou dva poskytovatelé WS-Fed otestovaní na kompatibilitu s ID Microsoft Entra, mezi které patří AD FS a Shibboleth. Další informace o vytvoření vztahu důvěryhodnosti předávající strany mezi zprostředkovatelem kompatibilním s WS-Fed s Microsoft Entra ID naleznete v dokumentu "STS Integration Paper using WS Protocols" k dispozici v dokumentaci k kompatibilitě zprostředkovatele identity Microsoft Entra.

Poznámka:

Teď můžete nastavit federaci SAML/WS-Fed IdP s jinými ověřenými doménami Microsoft Entra ID. Podrobnosti najdete v části Nejčastější dotazy .

Požadované atributy a deklarace identity WS-Fed

V následujících tabulkách jsou uvedené požadavky na konkrétní atributy a deklarace identity, které musí být nakonfigurované u zprostředkovatele IDENTITY WS-Fed jiného výrobce. Chcete-li nastavit federaci, musí být následující atributy přijaty ve zprávě WS-Fed z zprostředkovatele identity. Tyto atributy lze nakonfigurovat propojením se souborem XML služby tokenů zabezpečení online nebo ručním zadáním.

Poznámka:

Ujistěte se, že hodnota odpovídá cloudu, pro který nastavujete externí federaci.

Požadované atributy ve zprávě WS-Fed z zprostředkovatele identity:

| Atribut | Hodnota |

|---|---|

| PassiveRequestorEndpoint | https://login.microsoftonline.com/login.srf |

| Cílová skupina | https://login.microsoftonline.com/<tenant ID>/ (Doporučeno) Nahraďte <tenant ID> ID tenanta Microsoft Entra, se kterým nastavujete federaci.V požadavku SAML odeslaném ID Microsoft Entra pro externí federace je adresa URL vystavitele tenantem koncový bod (například https://login.microsoftonline.com/<tenant ID>/). U všech nových federací doporučujeme, aby všichni naši partneři nastavili cílovou skupinu zprostředkovatele IDENTITY založeného na SAML nebo WS Fedu na tenantovaný koncový bod. Všechny existující federace nakonfigurované s globálním koncovým bodem (například urn:federation:MicrosoftOnline) budou dál fungovat, ale nové federace přestanou fungovat, pokud váš externí zprostředkovatele identity očekává adresu URL globálního vystavitele v požadavku SAML odeslaném ID Microsoft Entra. |

| Issuer | Identifikátor URI vystavitele zprostředkovatele identity partnera, například http://www.example.com/exk10l6w90DHM0yi... |

Požadované deklarace identity pro token WS-Fed vystavený zprostředkovatelem identity:

| Atribut | Hodnota |

|---|---|

| ImmutableID | http://schemas.microsoft.com/LiveID/Federation/2008/05/ImmutableID |

| Emailaddress | http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress |

Krok 3: Konfigurace federace SAML/WS-Fed IdP v Microsoft Entra ID

Dále nakonfigurujte federaci s federačním programem nakonfigurovaným v kroku 1 v Microsoft Entra ID. Můžete použít centrum pro správu Microsoft Entra nebo rozhraní Microsoft Graph API. Než se zásady federace projeví, může to trvat 5 až 10 minut. Během této doby se nepokoušejte uplatnit pozvánku pro federační doménu. Jsou vyžadovány následující atributy:

- Identifikátor URI vystavitele zprostředkovatele identity partnera

- Koncový bod pasivního ověřování zprostředkovatele identity partnera (podporuje se pouze https)

- Certifikát

Konfigurace federace v Centru pro správu Microsoft Entra

Tip

Postup v tomto článku se může mírně lišit v závislosti na portálu, od který začínáte.

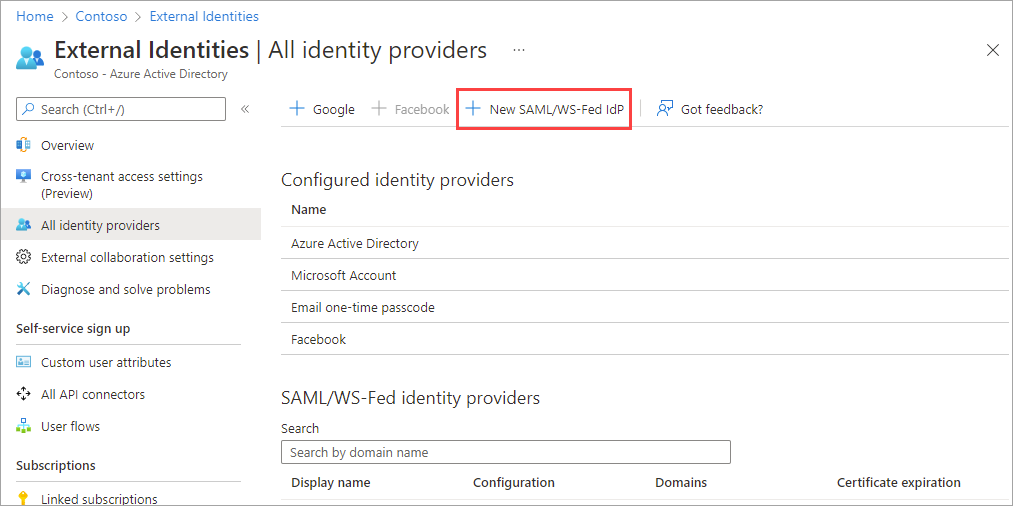

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce externího zprostředkovatele identity.

Přejděte k >externím identitám>Identity Všechny zprostředkovatele identity.

Vyberte Nový zprostředkovatele IDENTITY SAML/WS-Fed.

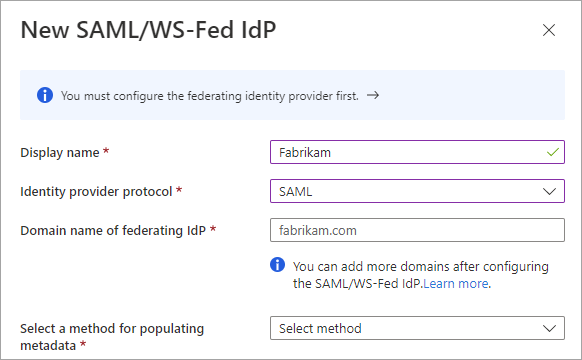

Na stránce New SAML/WS-Fed IdP zadejte následující:

- Zobrazovaný název – Zadejte jméno, které vám pomůže identifikovat zprostředkovatele identity partnera.

- Protokol zprostředkovatele identity – Vyberte SAML nebo WS-Fed.

- Název domény federačního zprostředkovatele identity – Zadejte cílový název domény zprostředkovatele identity partnera pro federaci. Během této počáteční konfigurace zadejte pouze jeden název domény. Další domény můžete přidat později.

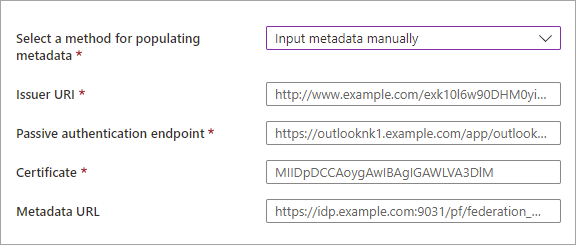

Vyberte metodu pro naplnění metadat. Metadata vstupu můžete zadat ručně nebo pokud máte soubor, který obsahuje metadata, můžete pole automaticky naplnit výběrem souboru parsovat metadata a procházením souboru.

- Identifikátor URI vystavitele – identifikátor URI vystavitele zprostředkovatele identity partnera.

- Koncový bod pasivního ověřování – koncový bod pasivního žadatele partnera zprostředkovatele identity.

- Certifikát – ID podpisového certifikátu.

- Adresa URL metadat – umístění metadat zprostředkovatele identity pro automatické prodlužování podpisového certifikátu.

Poznámka:

Adresa URL metadat je volitelná, ale důrazně ji doporučujeme. Pokud zadáte adresu URL metadat, může id Microsoft Entra automaticky obnovit podpisový certifikát, jakmile vyprší jeho platnost. Pokud se certifikát z nějakého důvodu před vypršením platnosti obměňuje nebo pokud nezadáte adresu URL metadat, Nebude možné ho obnovit. V takovém případě budete muset podpisový certifikát aktualizovat ručně.

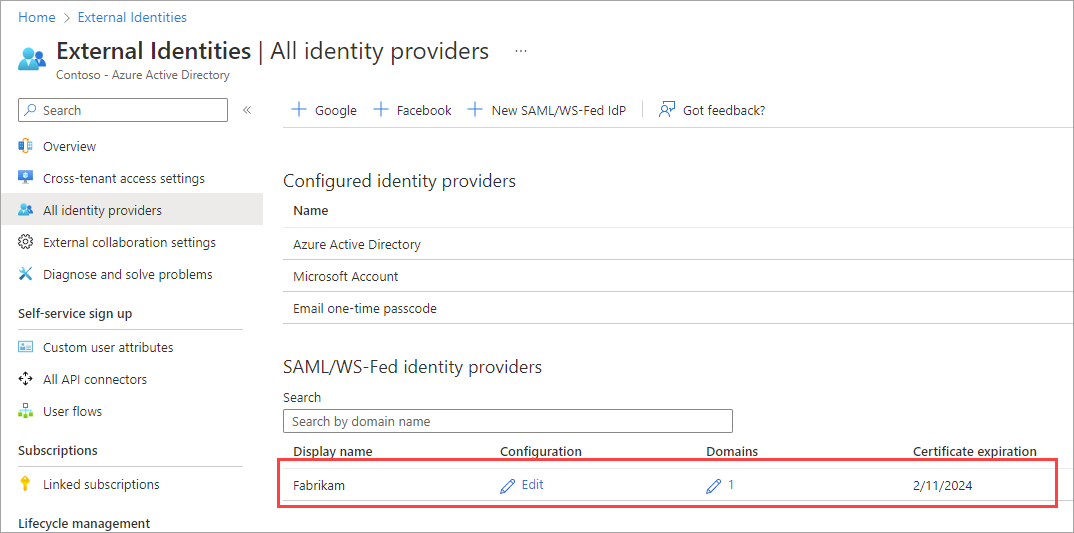

Zvolte Uložit. Zprostředkovatel identity se přidá do seznamu zprostředkovatelů identity SAML/WS-Fed.

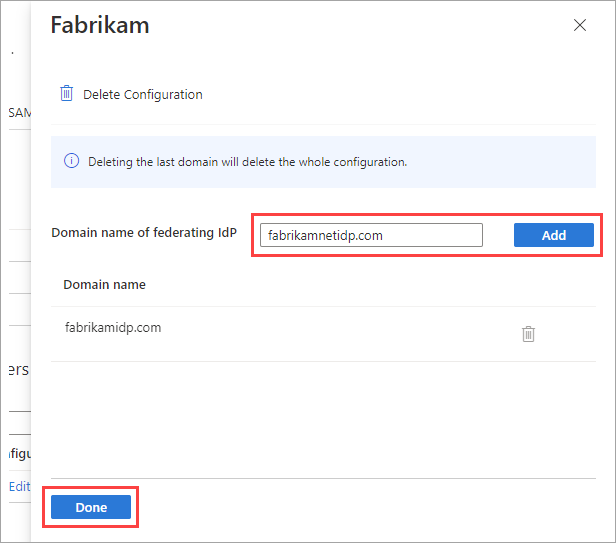

(Volitelné) Přidání dalších názvů domén k zprostředkovateli federující identity:

Vyberte odkaz ve sloupci Domény .

Vedle názvu domény federovaného zprostředkovatele identity zadejte název domény a pak vyberte Přidat. Opakujte pro každou doménu, kterou chcete přidat. Jakmile budete hotovi, vyberte Hotovo.

Konfigurace federace pomocí rozhraní Microsoft Graph API

K nastavení federace s zprostředkovatelem identity, který podporuje protokol SAML nebo WS-Fed, můžete použít typ prostředku SamlOrWsFedExternalDomainFederation.

Krok 4: Konfigurace objednávky uplatnění pro ověřené domény Microsoft Entra ID

Pokud je doména ověřená microsoftem Entra ID, nakonfigurujte nastavení pořadí uplatnění v nastavení přístupu mezi tenanty pro příchozí spolupráci B2B. Přesuňte zprostředkovatele identity SAML/WS-Fed na začátek seznamu primárních zprostředkovatelů identity, abyste upřednostnit uplatnění u federovaného zprostředkovatele identity.

Poznámka:

Nastavení Centra pro správu Microsoft Entra pro konfigurovatelnou funkci uplatnění v současné době zavádíme zákazníkům. Dokud nebudou nastavení dostupná v Centru pro správu, můžete nakonfigurovat objednávku uplatnění pozvánky pomocí rozhraní MICROSOFT Graph REST API (beta verze). Viz příklad 2: Aktualizace výchozí konfigurace uplatnění pozvánky v referenční dokumentaci k Microsoft Graphu.

Krok 5: Testování federace zprostředkovatele IDENTITY SAML/WS-Fed v Microsoft Entra ID

Teď otestujte nastavení federace pozváním nového uživatele typu host B2B. Podrobnosti najdete v tématu Přidání uživatelů spolupráce Microsoft Entra B2B v Centru pro správu Microsoft Entra.

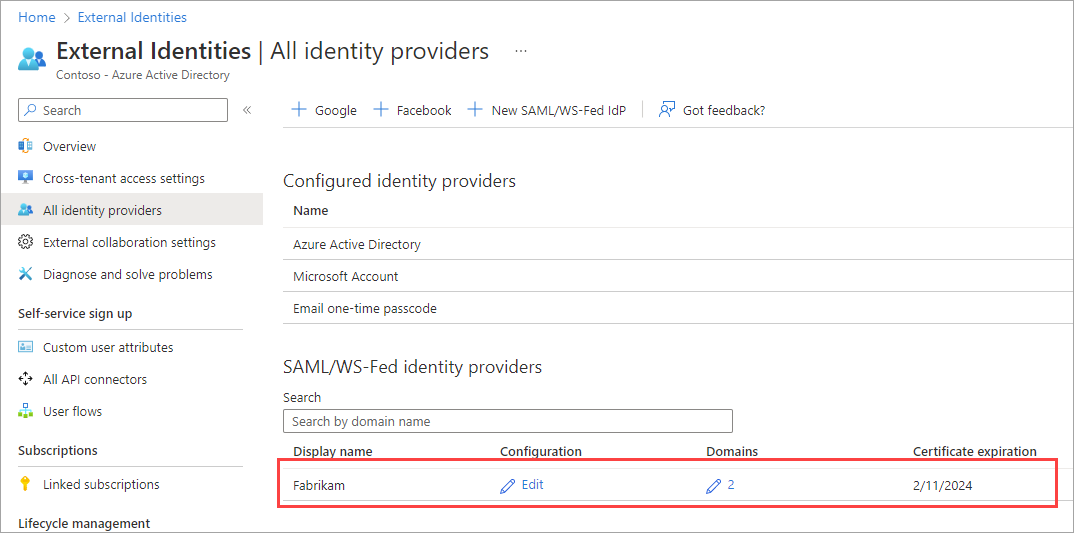

Návody aktualizovat podrobnosti o certifikátu nebo konfiguraci?

Na stránce Všichni zprostředkovatelé identity můžete zobrazit seznam zprostředkovatelů identity SAML/WS-Fed, které jste nakonfigurovali, a data vypršení platnosti certifikátu. V tomto seznamu můžete obnovit certifikáty a upravit další podrobnosti konfigurace.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce externího zprostředkovatele identity.

Přejděte k >externím identitám>Identity Všechny zprostředkovatele identity.

V části Zprostředkovatelé identity SAML/WS-Fed se posuňte na zprostředkovatele identity v seznamu nebo použijte vyhledávací pole.

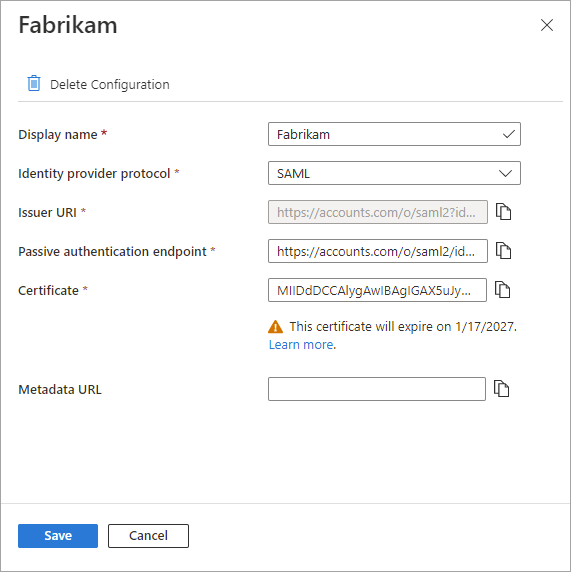

Aktualizace certifikátu nebo úprava podrobností konfigurace:

- Ve sloupci Konfigurace pro zprostředkovatele identity vyberte odkaz Upravit .

- Na stránce konfigurace upravte některé z následujících podrobností:

- Zobrazovaný název – zobrazovaný název pro organizaci partnera.

- Protokol zprostředkovatele identity – Vyberte SAML nebo WS-Fed.

- Koncový bod pasivního ověřování – koncový bod pasivního žadatele partnera zprostředkovatele identity.

- Certifikát – ID podpisového certifikátu. Pokud ho chcete obnovit, zadejte nové ID certifikátu.

- Adresa URL metadat – adresa URL obsahující metadata partnera, která slouží k automatickému prodlužování podpisového certifikátu.

- Zvolte Uložit.

Pokud chcete upravit domény přidružené k partnerovi, vyberte odkaz ve sloupci Domény . V podokně podrobností domény:

- Pokud chcete přidat doménu, zadejte název domény vedle názvu domény federovaného zprostředkovatele identity a pak vyberte Přidat. Opakujte pro každou doménu, kterou chcete přidat.

- Pokud chcete odstranit doménu, vyberte ikonu odstranění vedle domény.

- Jakmile budete hotovi, vyberte Hotovo.

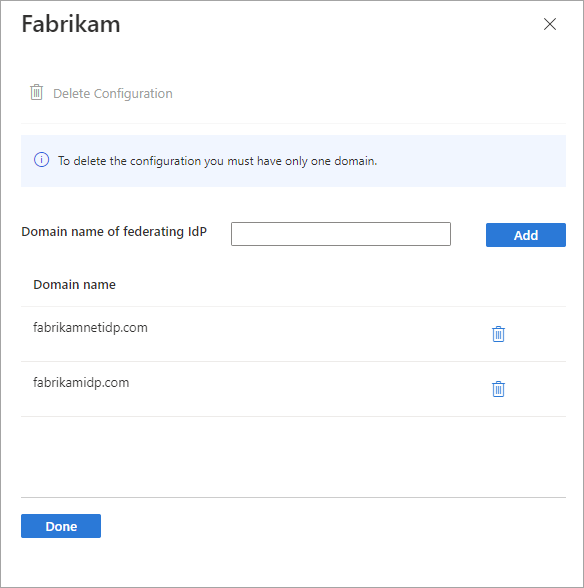

Poznámka:

Pokud chcete odebrat federaci s partnerem, odstraňte všechny domény kromě jedné z těchto domén a postupujte podle kroků v další části.

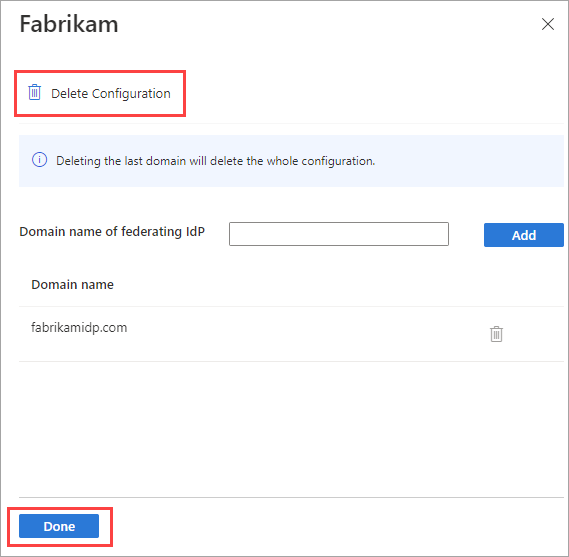

Návody odebrat federaci?

Konfiguraci federace můžete odebrat. Pokud to uděláte, uživatelé typu host federace, kteří už uplatnili své pozvánky, se už nemůžou přihlásit. Můžete jim ale znovu udělit přístup k vašim prostředkům resetováním stavu uplatnění. Odebrání konfigurace zprostředkovatele identity v Centru pro správu Microsoft Entra:

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce externího zprostředkovatele identity.

Přejděte k >externím identitám>Identity Všechny zprostředkovatele identity.

V části Zprostředkovatelé identity SAML/WS-Fed se posuňte na zprostředkovatele identity v seznamu nebo použijte vyhledávací pole.

Výběrem odkazu ve sloupci Domény zobrazíte podrobnosti domény zprostředkovatele identity.

Odstraňte všechny domény kromě jedné z domén v seznamu názvů domén.

Vyberte Odstranit konfiguraci a pak vyberte Hotovo.

Odstranění potvrďte tak, že vyberete OK .

Federaci můžete také odebrat pomocí typu prostředku SamlOrWsFedExternalDomainFederation rozhraní Microsoft Graph API.

Další kroky

Přečtěte si další informace o prostředí pro uplatnění pozvánky, když se externí uživatelé přihlásí pomocí různých zprostředkovatelů identity.