Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

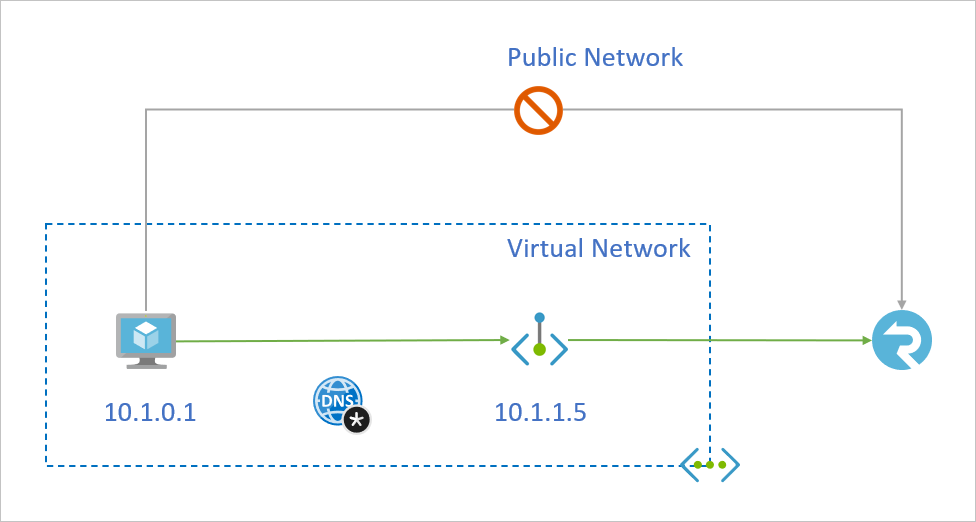

Privátní koncové body pro službu Azure SignalR můžete použít k tomu, aby klienti ve virtuální síti (VNet) mohli bezpečně přistupovat k datům přes Private Link. Privátní koncový bod používá IP adresu z adresního prostoru virtuální sítě pro vaši službu Azure SignalR. Síťový provoz mezi klienty ve virtuální síti a službou Azure SignalR Prochází přes privátní propojení v páteřní síti Microsoftu, čímž se eliminuje vystavení z veřejného internetu.

Použití privátních koncových bodů pro službu Azure SignalR umožňuje:

- Zabezpečte službu Azure SignalR pomocí řízení přístupu k síti a zablokujte všechna připojení ve veřejném koncovém bodu pro službu Azure SignalR.

- Zvýšení zabezpečení virtuální sítě tím, že vám umožní zablokovat exfiltraci dat z virtuální sítě.

- Bezpečně se připojte ke službám Azure SignalR z místních sítí, které se připojují k virtuální síti pomocí sítě VPN nebo ExpressRoutes s privátním partnerským vztahem.

V tomto článku se dozvíte, jak používat privátní koncové body pro službu Azure SignalR.

Koncepční přehled

Privátní koncový bod je speciální síťové rozhraní pro službu Azure ve vaší virtuální síti . Když vytvoříte privátní koncový bod pro službu Azure SignalR, poskytuje zabezpečené připojení mezi klienty ve vaší virtuální síti a vaší službou. Privátní koncový bod má přiřazenou IP adresu z rozsahu IP adres vaší virtuální sítě. Připojení mezi privátním koncovým bodem a službou Azure SignalR Service používá zabezpečené privátní propojení.

Aplikace ve virtuální síti se můžou bez problémů připojit ke službě Azure SignalR přes privátní koncový bod pomocí stejných připojovací řetězec a autorizačních mechanismů, které by jinak používaly. Privátní koncové body je možné používat se všemi protokoly podporovanými službou Azure SignalR, včetně rozhraní REST API.

Když ve virtuální síti vytvoříte privátní koncový bod pro službu Azure SignalR, odešle se žádost o souhlas ke schválení vlastníkovi služby Azure SignalR. Pokud je uživatel, který žádá o vytvoření privátního koncového bodu, také vlastníkem služby Azure SignalR, tato žádost o souhlas se automaticky schválí.

Vlastníci služby Azure SignalR mohou spravovat žádosti o souhlas a privátní koncové body prostřednictvím karty Privátní koncové body pro službu Azure SignalR na webu Azure Portal.

Tip

Pokud chcete omezit přístup ke službě Azure SignalR pouze prostřednictvím privátního koncového bodu, nakonfigurujte řízení přístupu k síti tak, aby odepřel nebo kontrolovalo přístup prostřednictvím veřejného koncového bodu.

Připojení k privátním koncovým bodům

Klienti ve virtuální síti používající privátní koncový bod by měli používat stejnou připojovací řetězec pro službu Azure SignalR jako klienti připojující se k veřejnému koncovému bodu. Při automatickém směrování připojení z virtuální sítě do služby Azure SignalR přes privátní propojení spoléháme na překlad DNS.

Důležité

Stejný připojovací řetězec použijte pro připojení ke službě Azure SignalR pomocí privátních koncových bodů, jak byste použili v opačném případě. Nepřipojujte se ke službě Azure SignalR pomocí adresy URL subdomény privatelink .

Ve výchozím nastavení vytvoříme privátní zónu DNS připojenou k virtuální síti s potřebnými aktualizacemi privátních koncových bodů. Pokud ale používáte vlastní server DNS, možná budete muset provést další změny konfigurace DNS. Změny DNS oddílu pro privátní koncové body popisují aktualizace vyžadované pro privátní koncové body.

Změny DNS pro privátní koncové body

Při vytváření privátního koncového bodu se záznam prostředku DNS CNAME pro vaši službu Azure SignalR aktualizuje na alias v subdoméně s předponou privatelink. Ve výchozím nastavení vytvoříme také privátní zónu DNS odpovídající privatelink subdoméně se záznamy prostředků DNS A pro privátní koncové body.

Když přeložíte název domény služby Azure SignalR mimo virtuální síť s privátním koncovým bodem, přeloží se na veřejný koncový bod služby Azure SignalR. Při překladu z virtuální sítě hostující privátní koncový bod se název domény přeloží na IP adresu privátního koncového bodu.

V ilustrovaném příkladu budou záznamy prostředků DNS pro službu Azure SignalR Service foobar při překladu mimo virtuální síť hostující privátní koncový bod:

| Name | Typ | Hodnota |

|---|---|---|

foobar.service.signalr.net |

CNAME | foobar.privatelink.service.signalr.net |

foobar.privatelink.service.signalr.net |

A | <Veřejná IP adresa služby Azure SignalR> |

Jak jsme už zmínili dříve, můžete zakázat nebo řídit přístup klientů mimo virtuální síť prostřednictvím veřejného koncového bodu pomocí řízení přístupu k síti.

Záznamy prostředků DNS pro "foobar" při překladu klientem ve virtuální síti, která je hostitelem privátního koncového bodu, bude následující:

| Name | Typ | Hodnota |

|---|---|---|

foobar.service.signalr.net |

CNAME | foobar.privatelink.service.signalr.net |

foobar.privatelink.service.signalr.net |

A | 10.1.1.5 |

Tento přístup umožňuje přístup ke službě Azure SignalR pomocí stejného připojovací řetězec pro klienty ve virtuální síti hostující privátní koncové body a klienty mimo virtuální síť.

Pokud ve své síti používáte vlastní server DNS, klienti musí být schopni přeložit plně kvalifikovaný název domény koncového bodu služby Azure SignalR na IP adresu privátního koncového bodu. Server DNS byste měli nakonfigurovat tak, aby delegovali subdoménu privátního propojení do privátní zóny DNS pro virtuální síť nebo nakonfigurovali záznamy A s foobar.privatelink.service.signalr.net IP adresou privátního koncového bodu.

Tip

Při použití vlastního nebo místního serveru DNS byste měli nakonfigurovat server DNS tak, aby přeložil název služby Azure SignalR v privatelink subdoméně na IP adresu privátního koncového bodu. Můžete to udělat tak, že delegujete privatelink subdoménu do privátní zóny DNS virtuální sítě nebo nakonfigurujete zónu DNS na serveru DNS a přidáte záznamy DNS A.

Doporučený název zóny DNS pro privátní koncové body pro službu Azure SignalR je: privatelink.service.signalr.net.

Další informace o konfiguraci vlastního serveru DNS pro podporu privátních koncových bodů najdete v následujících článcích:

Vytvoření privátního koncového bodu

Vytvoření privátního koncového bodu společně s novou službou Azure SignalR na webu Azure Portal

Při vytváření nové služby Azure SignalR vyberte kartu Sítě . Jako metodu připojení zvolte privátní koncový bod .

Vyberte Přidat. Vyplňte předplatné, skupinu prostředků, umístění, název nového privátního koncového bodu. Zvolte virtuální síť a podsíť.

Vyberte Zkontrolovat a vytvořit.

Vytvoření privátního koncového bodu pro existující službu Azure SignalR na webu Azure Portal

Přejděte do služby Azure SignalR.

Vyberte v nabídce nastavení s názvem Připojení privátního koncového bodu.

Nahoře vyberte tlačítko + privátní koncový bod .

Zadejte předplatné, skupinu prostředků, název prostředku a oblast pro nový privátní koncový bod.

Zvolte cílový prostředek služby Azure SignalR.

Volba cílové virtuální sítě

Vyberte Zkontrolovat a vytvořit.

Vytvoření privátního koncového bodu pomocí Azure CLI

- Přihlášení k Azure CLI

az login - Nastavení předplatného Azure

az account set --subscription {AZURE SUBSCRIPTION ID} - Vytvoření nové skupiny prostředků

az group create -n {RG} -l {AZURE REGION} - Registrace služby Microsoft.SignalRService jako poskytovatele

az provider register -n Microsoft.SignalRService - Vytvoření nové služby Azure SignalR

az signalr create --name {NAME} --resource-group {RG} --location {AZURE REGION} --sku Standard_S1 - Vytvoření virtuální sítě

az network vnet create --resource-group {RG} --name {vNet NAME} --location {AZURE REGION} - Přidání podsítě

az network vnet subnet create --resource-group {RG} --vnet-name {vNet NAME} --name {subnet NAME} --address-prefixes {addressPrefix} - Zakázání zásad virtuální sítě

az network vnet subnet update --name {subnet NAME} --resource-group {RG} --vnet-name {vNet NAME} --disable-private-endpoint-network-policies true - Přidání zóny Privátní DNS

az network private-dns zone create --resource-group {RG} --name privatelink.service.signalr.net - Propojení zóny Privátní DNS s virtuální sítí

az network private-dns link vnet create --resource-group {RG} --virtual-network {vNet NAME} --zone-name privatelink.service.signalr.net --name {dnsZoneLinkName} --registration-enabled true - Vytvoření privátního koncového bodu (automatické schválení)

az network private-endpoint create --resource-group {RG} --vnet-name {vNet NAME} --subnet {subnet NAME} --name {Private Endpoint Name} --private-connection-resource-id "/subscriptions/{AZURE SUBSCRIPTION ID}/resourceGroups/{RG}/providers/Microsoft.SignalRService/SignalR/{NAME}" --group-ids signalr --connection-name {Private Link Connection Name} --location {AZURE REGION} - Vytvoření privátního koncového bodu (ruční žádost o schválení)

az network private-endpoint create --resource-group {RG} --vnet-name {vNet NAME} --subnet {subnet NAME} --name {Private Endpoint Name} --private-connection-resource-id "/subscriptions/{AZURE SUBSCRIPTION ID}/resourceGroups/{RG}/providers/Microsoft.SignalRService/SignalR/{NAME}" --group-ids signalr --connection-name {Private Link Connection Name} --location {AZURE REGION} --manual-request - Zobrazit stav připojení

az network private-endpoint show --resource-group {RG} --name {Private Endpoint Name}

Ceny

Podrobnosti o cenách najdete v tématu s cenami služby Azure Private Link.

Známé problémy

Mějte na paměti následující známé problémy týkající se privátních koncových bodů pro službu Azure SignalR Service.

Úroveň Free

Pro službu Azure SignalR Service úrovně Free nemůžete vytvořit žádný privátní koncový bod.

Omezení přístupu pro klienty ve virtuálních sítích s privátními koncovými body

Klienti ve virtuálních sítích s existujícími privátními koncovými body čelí omezením při přístupu k jiným instancím služby Azure SignalR, které mají privátní koncové body. Příklad:

- Pokud má síť VNet N1 privátní koncový bod pro instanci služby Azure SignalR S1

- Pokud má služba Azure SignalR Service S2 privátní koncový bod ve virtuální síti N2, klienti ve virtuální síti N1 musí také přistupovat ke službě Azure SignalR Service S2 pomocí privátního koncového bodu.

- Pokud služba Azure SignalR Service S2 nemá žádné privátní koncové body, můžou klienti ve virtuální síti N1 přistupovat ke službě Azure SignalR v daném účtu bez privátního koncového bodu.

Toto omezení je výsledkem změn DNS provedených při vytvoření privátního koncového bodu služby Azure SignalR Service S2.