Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Během místního vývoje se aplikace musí ověřit v Azure, aby bylo možné přistupovat k různým službám Azure. Dvěma běžnými přístupy k místnímu ověřování je použití vývojářského účtu nebo služba principal. Tento článek vysvětluje, jak používat instanční objekt aplikace. V následujících částech se dozvíte:

- Jak zaregistrovat aplikaci v Microsoft Entra ke vytvoření zástupce služby

- Jak používat skupiny Microsoft Entra k efektivní správě oprávnění

- Přiřazení rolí k oprávněním oboru

- Ověření pomocí služebního principálu z kódu vaší aplikace

Pomocí vyhrazených principálů služby aplikace můžete při přístupu k prostředkům Azure dodržovat princip nejnižších oprávnění. Omezte oprávnění na konkrétní požadavky aplikace během vývoje, což brání náhodnému přístupu k prostředkům Azure určeným pro jiné aplikace nebo služby. Tento přístup také pomáhá vyhnout se problémům při přesunu aplikace do produkčního prostředí tím, že zajišťuje, že ve vývojovém prostředí není příliš privilegovaný.

Když aplikaci zaregistrujete v Azure, vytvoříte instanční objekt aplikace. Pro místní vývoj:

- Vytvořte samostatnou registraci aplikace pro každého vývojáře pracujícího na aplikaci, aby každý vývojář měli vlastní instanční objekt aplikace a nemuseli sdílet přihlašovací údaje.

- Vytvořte pro každou aplikaci samostatnou registraci aplikace, která omezí oprávnění aplikace jenom na to, co je potřeba.

Během místního vývoje nastavte proměnné prostředí s hlavní identitou služby aplikace. Knihovna Azure Identity načte tyto proměnné prostředí, aby aplikaci autentizovala k požadovaným prostředkům Azure.

Registrace aplikace v Azure

Objekty tenantů služby aplikace se vytvářejí prostřednictvím registrace aplikace v Azure pomocí Azure portálu nebo Azure CLI.

Na webu Azure Portal pomocí panelu hledání přejděte na stránku Registrace aplikací.

Na stránce Registrace aplikací vyberte + Nová registrace.

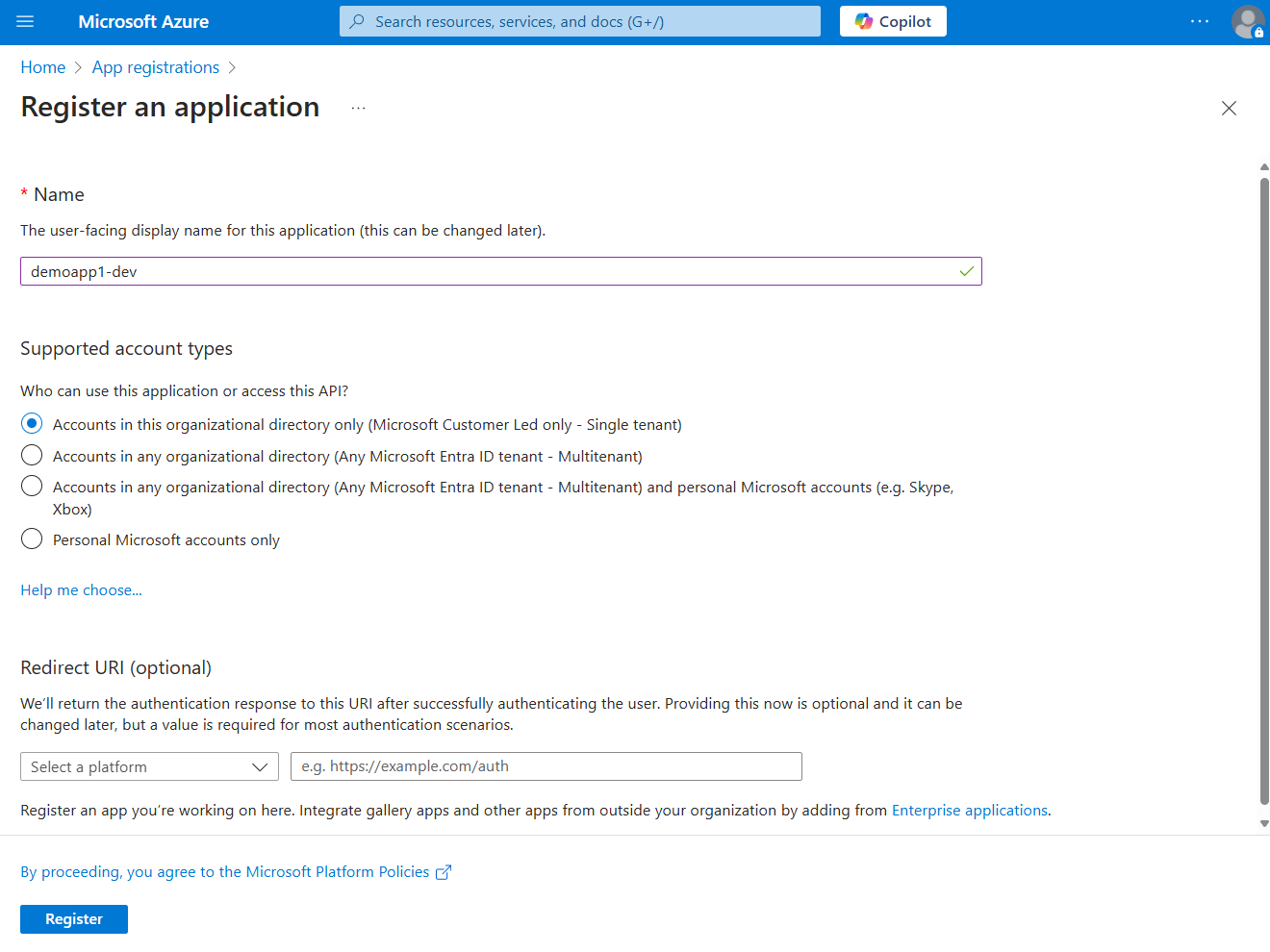

Na stránce registrace aplikace :

- Do pole Název zadejte popisnou hodnotu, která obsahuje název aplikace a cílové prostředí.

- Pro Podporované typy účtůvyberte Účty pouze v tomto organizačním adresáři (pouze Microsoft Customer Led – jednotná instance), nebo vyberte možnost, která nejlépe vyhovuje vašim požadavkům.

Vyberte Register pro registraci vaší aplikace a vytvoření service principal.

Na stránce registrace aplikace aplikace zkopírujte ID aplikace (klienta) a ID adresáře (tenanta) a vložte je do dočasného umístění pro pozdější použití v konfiguracích kódu aplikace.

Vyberte Přidání certifikátu nebo tajného kódu pro nastavení přihlašovacích údajů pro vaši aplikaci.

Na stránce Certifikáty a tajemství vyberte + Nový tajný klíč klienta.

V panelu, který se otevře Přidat tajný klíč klienta:

- Jako popiszadejte hodnotu Current.

- Pro hodnotu u Expires ponechte výchozí doporučenou hodnotu 180 dnů.

- Chcete-li přidat tajný kód, vyberte Přidat .

Na stránce Certifikáty & tajných kódů zkopírujte vlastnost Hodnota tajného klíče klienta pro použití v dalším kroku.

Poznámka:

Hodnota tajného klíče klienta se zobrazí jenom jednou po vytvoření registrace aplikace. Můžete přidat další tajné kódy klienta bez zneplatnění tohoto tajného klíče klienta, ale neexistuje způsob, jak tuto hodnotu znovu zobrazit.

Vytvoření skupiny Microsoft Entra pro místní vývoj

Vytvořte skupinu Microsoft Entra, která zapouzdří role (oprávnění), jež aplikace potřebuje pro místní vývoj, spíše než přiřazovat role jednotlivým služebním hlavním objektům. Tento přístup nabízí následující výhody:

- Každý vývojář má stejné role přiřazené na úrovni skupiny.

- Pokud je pro aplikaci potřeba nová role, stačí ji přidat jenom do skupiny aplikace.

- Pokud se nový vývojář připojí k týmu, vytvoří se nový instanční objekt aplikace pro vývojáře a přidá se do skupiny, aby vývojář získal správná oprávnění pro práci s aplikací.

V Azure portálu přejděte na stránku přehledu Microsoft Entra ID.

V nabídce vlevo vyberte Všechny skupiny .

Na stránce Skupiny vyberte Nová skupina.

Na stránce Nová skupina vyplňte následující pole formuláře:

- Typ skupiny: Vyberte zabezpečení.

- Název skupiny: Zadejte název skupiny, která obsahuje odkaz na název aplikace nebo prostředí.

- Popis skupiny: Zadejte popis, který vysvětluje účel skupiny.

Vyberte odkaz Žádné členy vybrané v části Členové a přidejte do skupiny členy.

V rozbalovacím panelu, který se otevře, vyhledejte aplikační objekt služby, který jste vytvořili dříve, a vyberte ho z filtrovaných výsledků. Výběrem tlačítka Vybrat v dolní části panelu potvrďte výběr.

Výběrem možnosti Vytvořit v dolní části stránky Nová skupina vytvořte skupinu a vraťte se na stránku Všechny skupiny . Pokud novou skupinu nevidíte, chvíli počkejte a aktualizujte stránku.

Přiřazení rolí ke skupině

Dále určete, jaké role (oprávnění) vaše aplikace potřebuje k jakým prostředkům, a přiřaďte tyto role skupině Microsoft Entra, kterou jste vytvořili. Skupinám lze přiřadit roli v rámci prostředku, skupiny prostředků nebo předplatného. Tento příklad ukazuje, jak přiřadit role v oboru skupiny prostředků, protože většina aplikací seskupuje všechny prostředky Azure do jedné skupiny prostředků.

Na webu Azure Portal přejděte na stránku Přehled skupiny prostředků, která obsahuje vaši aplikaci.

V levém navigačním panelu vyberte řízení přístupu (IAM).

Na stránce Řízení přístupu (IAM) vyberte + Přidat a pak v rozevírací nabídce zvolte Přidat přiřazení role . Stránka Přidat přiřazení role poskytuje několik záložek pro konfiguraci a přiřazení rolí.

Na kartě Role vyhledejte roli, kterou chcete přiřadit, pomocí vyhledávacího pole. Vyberte roli a pak zvolte Další.

Na kartě Členové :

- V části Přiřadit přístup k hodnotě vyberte Uživatel, skupina nebo instanční objekt .

- Pro hodnotu Členové zvolte + Vybrat členy , aby se otevřel informační panel Vybrat členy .

- Vyhledejte skupinu Microsoft Entra, kterou jste vytvořili dříve, a vyberte ji z filtrovaných výsledků. Výběrem možnosti Vybrat vyberte skupinu a zavřete informační panel.

- V dolní části karty Členové vyberte Zkontrolovat a přiřadit.

Na kartě Revize a Přiřazení vyberte Revize a Přiřazení v dolní části stránky.

Nastavení proměnných prostředí aplikace

Za běhu určité přihlašovací údaje z knihovny Azure Identity Library, jako jsou DefaultAzureCredential, EnvironmentCredentiala ClientSecretCredential, vyhledávají informace instančního objektu podle konvence v proměnných prostředí. V závislosti na nástrojích a prostředích existuje několik způsobů konfigurace proměnných prostředí při práci s JavaScriptem.

Bez ohledu na zvolený přístup nakonfigurujte pro instanční objekt následující proměnné prostředí:

-

AZURE_CLIENT_ID: Slouží k identifikaci registrované aplikace v Azure. -

AZURE_TENANT_ID: ID tenanta Microsoft Entra. -

AZURE_CLIENT_SECRET: Tajné přihlašovací údaje vygenerované pro aplikaci.

V editoru Visual Studio Code lze proměnné prostředí nastavit v souboru launch.json projektu. Tyto hodnoty se automaticky načítají při spuštění aplikace. Tyto konfigurace ale během nasazování necestují s vaší aplikací, takže potřebujete nastavit proměnné prostředí v cílovém hostitelském prostředí.

"configurations": [

{

"env": {

"NODE_ENV": "development",

"AZURE_CLIENT_ID": "<your-client-id>",

"AZURE_TENANT_ID":"<your-tenant-id>",

"AZURE_CLIENT_SECRET": "<your-client-secret>"

}

}

Ověřování ve službách Azure z vaší aplikace

Knihovna Identit Azure poskytuje různé přihlašovací údaje – implementace TokenCredential přizpůsobené podpoře různých scénářů a toků ověřování Microsoft Entra. Následující kroky ukazují, jak používat DefaultAzureCredential při práci s uživatelskými účty místně.

Implementace kódu

DefaultAzureCredential je názorná a uspořádaná posloupnost mechanismů pro ověřování v Microsoft Entra ID. Každý mechanismus ověřování je třídou odvozenou z třídy TokenCredential a je známý jako credential. Během běhu aplikace se DefaultAzureCredential pokusí ověřit pomocí prvního přihlašovacího údaje. Pokud se tento přihlašovací údaj nepodaří získat přístupový token, pokusí se další přihlašovací údaje v této sekvenci atd., dokud se přístupový token úspěšně nezíská. Aplikace tak může používat různé přihlašovací údaje v různých prostředích bez psaní kódu specifického pro prostředí.

Pokud chcete použít DefaultAzureCredential, přidejte do aplikace balíčky @azure/identity . V terminálu podle vašeho výběru přejděte do adresáře projektu aplikace a spusťte následující příkaz:

npm install @azure/identity

Ke službám Azure se přistupuje pomocí specializovaných klientských tříd z různých klientských knihoven Azure SDK. Tyto třídy a vaše vlastní služby by se měly zaregistrovat, aby k nim bylo možné přistupovat v celé aplikaci. Pomocí následujících programových kroků vytvořte klientskou třídu a DefaultAzureCredential:

- Importujte balíček

@azure/identity. - Vytvořte klienta služby Azure a předejte mu novou instanci

DefaultAzureCredential.

import { DefaultAzureCredential } from "@azure/identity";

import { SomeAzureServiceClient } from "@azure/arm-some-service";

const client = new SomeAzureServiceClient(new DefaultAzureCredential());