Použití spravovaných identit pro přístup k certifikátům služby Azure Key Vault

Spravovaná identita vygenerovaná id Microsoft Entra umožňuje vaší instanci služby Azure Front Door snadno a bezpečně přistupovat k dalším prostředkům chráněným Microsoft Entra, jako je Azure Key Vault. Azure spravuje prostředek identity, takže nemusíte vytvářet ani obměňovat tajné kódy. Další informace o spravovaných identitách najdete v tématu Co jsou spravované identity pro prostředky Azure?

Jakmile povolíte spravovanou identitu pro Azure Front Door a udělíte správná oprávnění pro přístup ke službě Azure Key Vault, služba Front Door pro přístup k certifikátům používá jenom spravovanou identitu. Pokud ke službě Key Vault nepřidáte oprávnění ke spravované identitě, vlastní autorotace certifikátů a přidání nových certifikátů selže bez oprávnění ke službě Key Vault. Pokud spravovanou identitu zakážete, Azure Front Door se vrátí k použití původní nakonfigurované aplikace Microsoft Entra. Toto řešení se nedoporučuje a v budoucnu bude vyřazeno.

Profil služby Azure Front Door můžete udělit dvěma typům identit:

Identita přiřazená systémem je svázaná s vaší službou a při odstranění služby se odstraní. Služba může mít pouze jednu identitu přiřazenou systémem.

Identita přiřazená uživatelem je samostatný prostředek Azure, který je možné přiřadit k vaší službě. Služba může mít více identit přiřazených uživatelem.

Spravované identity jsou specifické pro tenanta Microsoft Entra, kde je vaše předplatné Azure hostované. Neaktualizují se, pokud se předplatné přesune do jiného adresáře. Pokud se předplatné přesune, musíte identitu znovu vytvořit a znovu nakonfigurovat.

Máte také možnost nakonfigurovat přístup ke službě Azure Key Vault pomocí řízení přístupu na základě role (RBAC) nebo zásad přístupu.

Požadavky

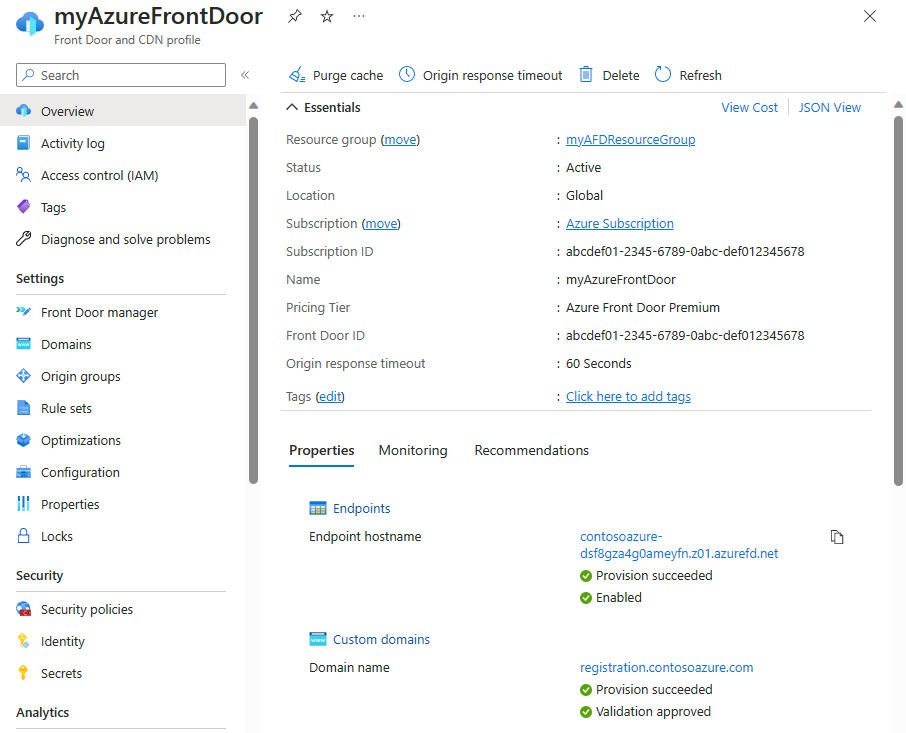

Než budete moct nastavit spravovanou identitu pro Azure Front Door, musíte mít vytvořený profil Azure Front Door Standard nebo Premium. Pokud chcete vytvořit nový profil služby Front Door, přečtěte si téma Vytvoření služby Azure Front Door.

Povolení spravované identity

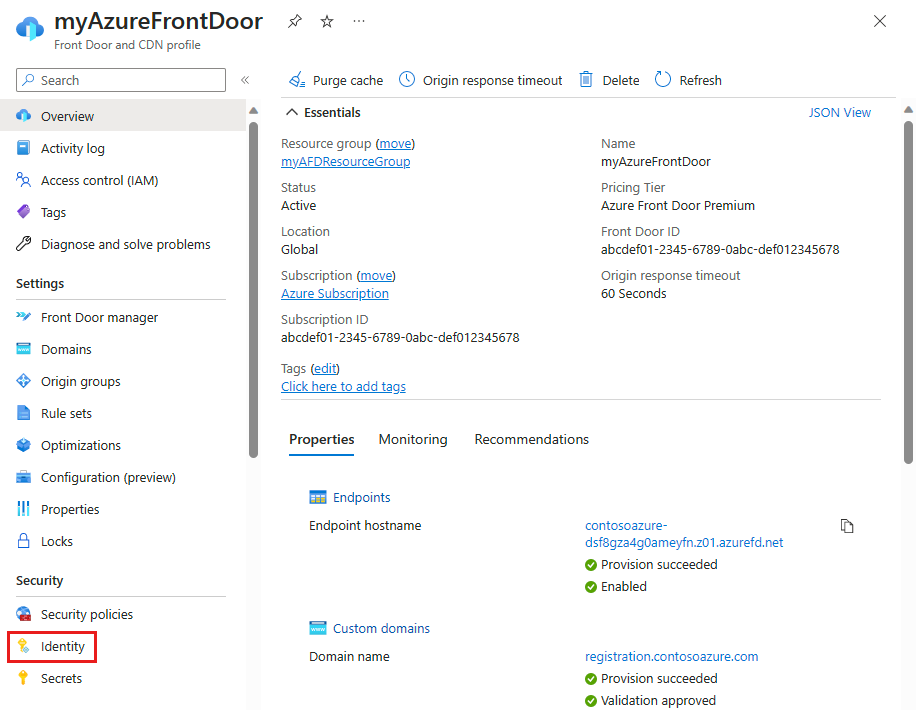

Přejděte na existující profil služby Azure Front Door. V části Zabezpečení v podokně nabídek na levé straně vyberte Identitu.

Vyberte spravovanou identitu přiřazenou systémem nebo spravovanou identitu přiřazenou uživatelem.

Přiřazený systém – spravovaná identita se vytvoří pro životní cyklus profilu služby Azure Front Door a používá se pro přístup ke službě Azure Key Vault.

Přiřazený uživatel – k ověření ve službě Azure Key Vault se používá samostatný prostředek spravované identity a má vlastní životní cyklus.

Přiřazená systémem

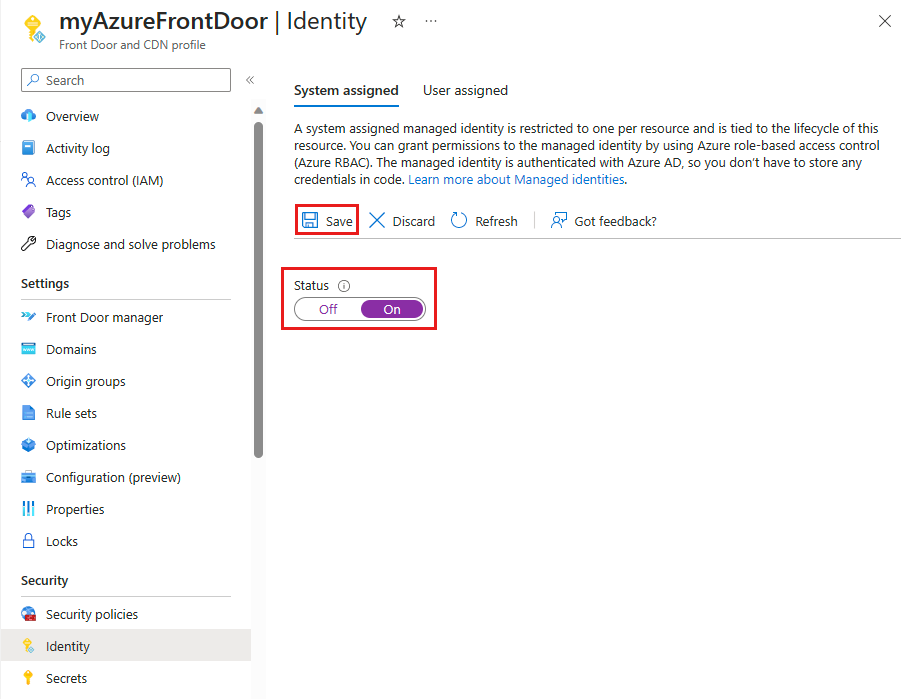

Přepněte stav na Zapnuto a pak vyberte Uložit.

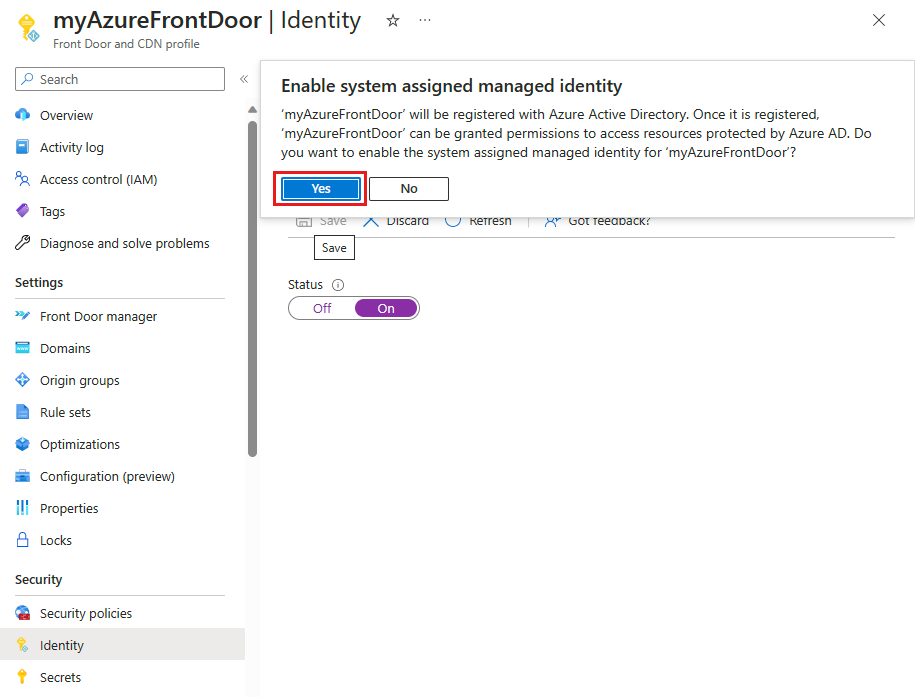

Zobrazí se výzva se zprávou, že chcete pro svůj profil služby Front Door vytvořit spravovanou identitu systému. Potvrďte výběrem možnosti Ano.

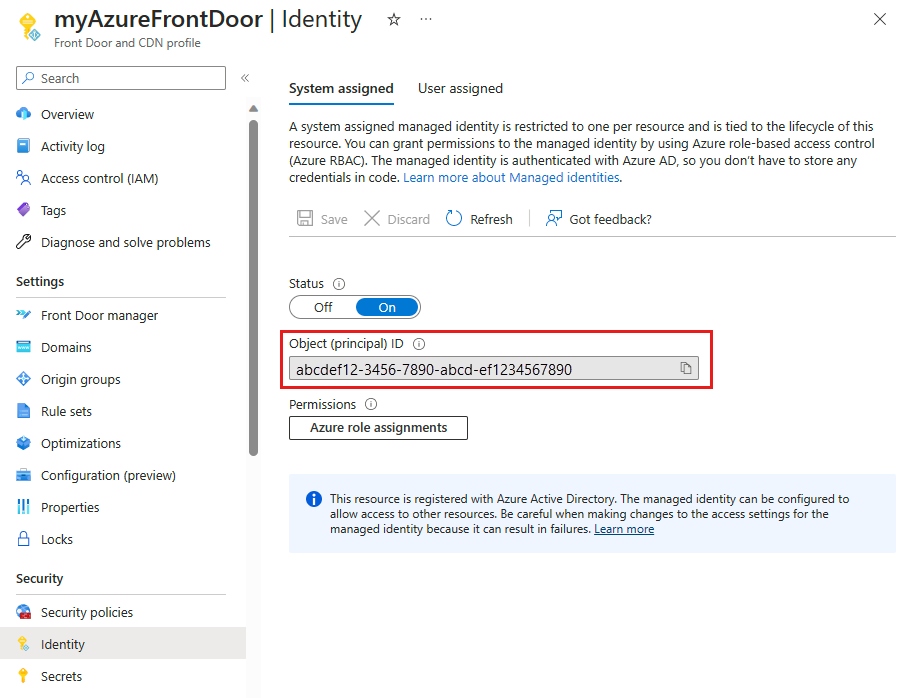

Jakmile se spravovaná identita přiřazená systémem vytvoří a zaregistruje pomocí ID Microsoft Entra, můžete pomocí ID objektu (objektu) udělit službě Azure Front Door přístup ke službě Azure Key Vault.

Přiřazená uživatelem

Už musíte mít vytvořenou identitu spravovanou uživatelem. Pokud chcete vytvořit novou identitu, přečtěte si téma Vytvoření spravované identity přiřazené uživatelem.

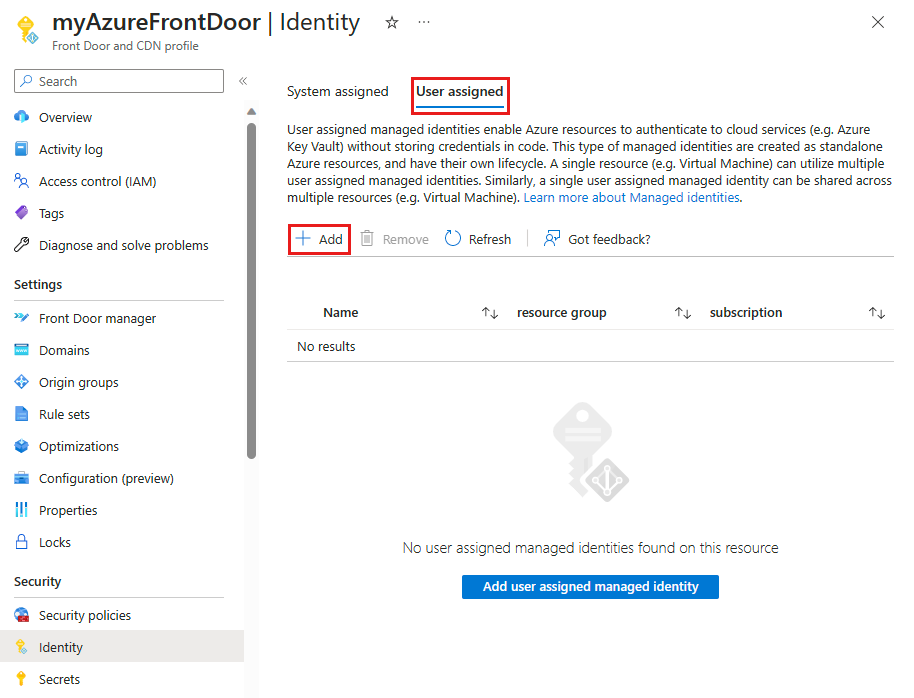

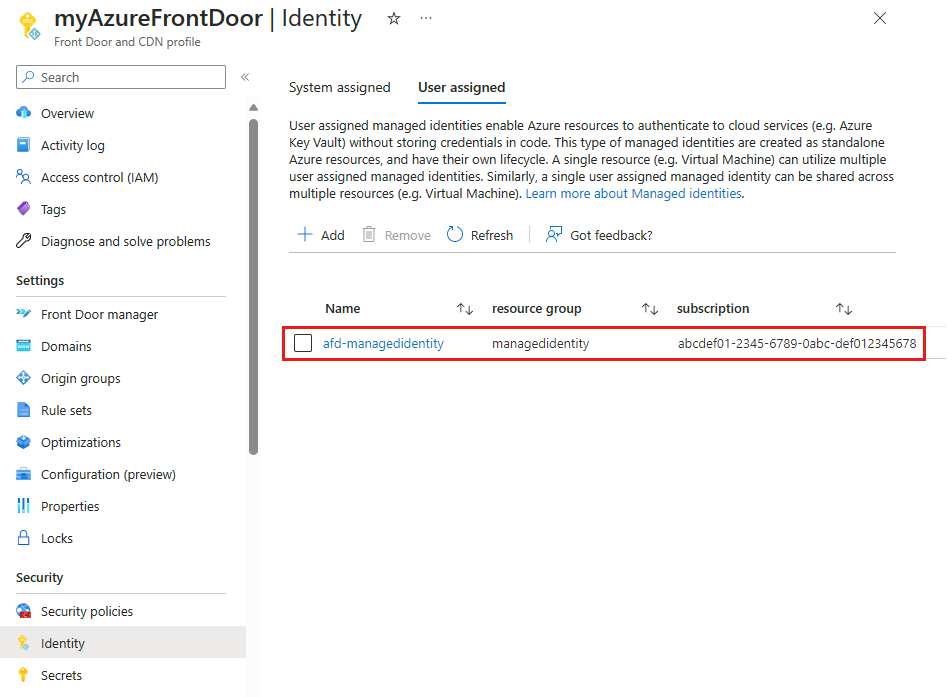

Na kartě Přiřazené uživatelem vyberte + Přidat a přidejte spravovanou identitu přiřazenou uživatelem.

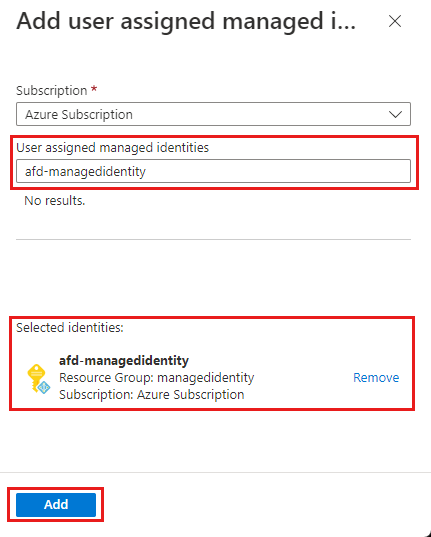

Vyhledejte a vyberte spravovanou identitu přiřazenou uživatelem. Potom vyberte Přidat a přidejte identitu spravovanou uživatelem do profilu služby Azure Front Door.

Zobrazí se název spravované identity přiřazené uživatelem, kterou jste vybrali v profilu služby Azure Front Door.

Konfigurace přístupu ke službě Key Vault

- Řízení přístupu na základě role – Udělte službě Azure Front Door přístup ke službě Azure Key Vault s jemně odstupňovaným řízením přístupu pomocí Azure Resource Manageru.

- Zásady přístupu – Nativní řízení přístupu ke službě Azure Key Vault za účelem udělení přístupu ke službě Azure Key Vault službě Azure Front Door

Další informace najdete v tématu Řízení přístupu na základě role v Azure (Azure RBAC) vs. zásady přístupu.

Řízení přístupu na základě role (RBAC)

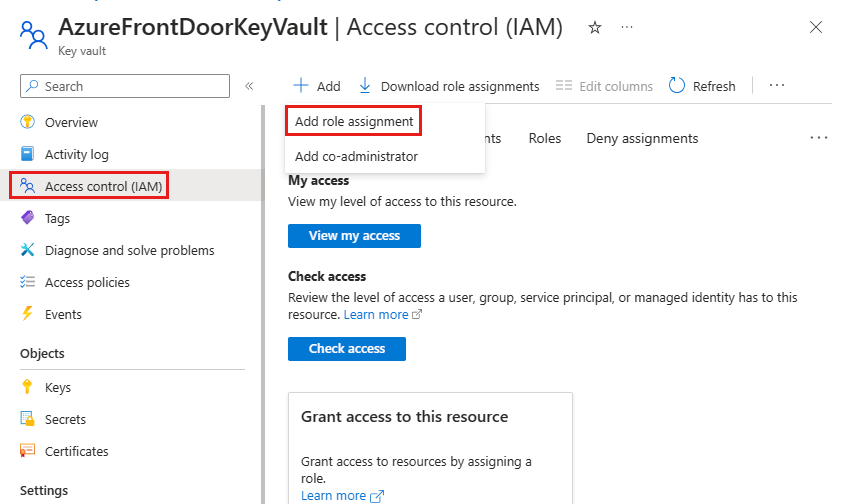

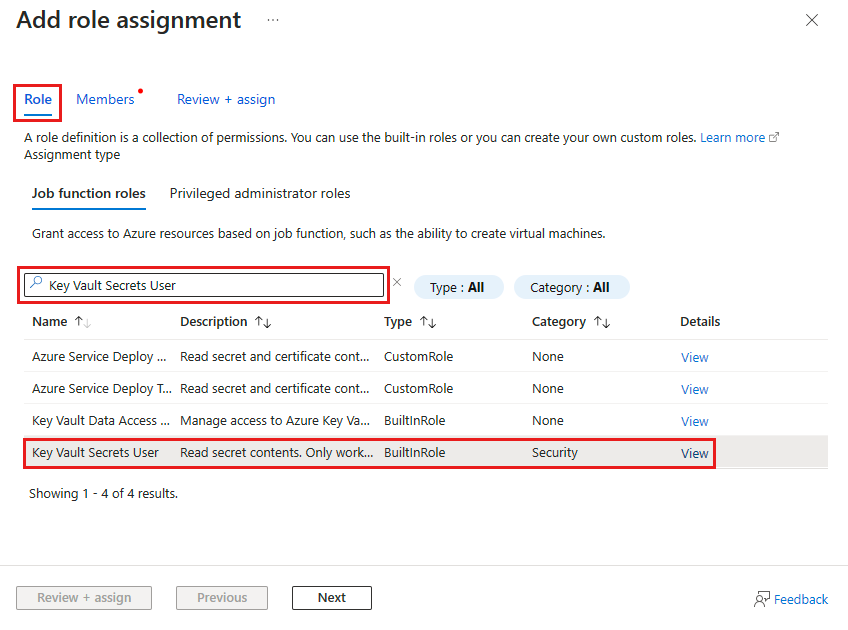

Přejděte do služby Azure Key Vault. V části Nastavení vyberte Řízení přístupu (IAM) a pak vyberte + Přidat. V rozevírací nabídce vyberte Přidat přiřazení role.

Na stránce Přidat přiřazení role vyhledejte ve vyhledávacím poli tajný klíč key vaultu uživatele. Pak ve výsledcích hledání vyberte uživatele tajného klíče služby Key Vault.

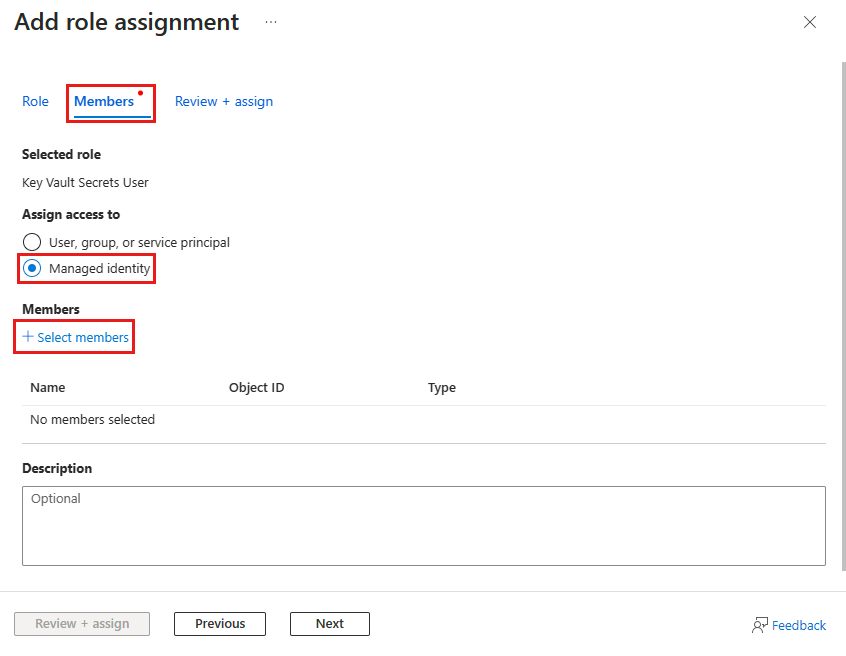

Vyberte kartu Členové a pak vyberte Spravovaná identita. Výběrem + Vybrat členy přidejte spravovanou identitu k přiřazení role.

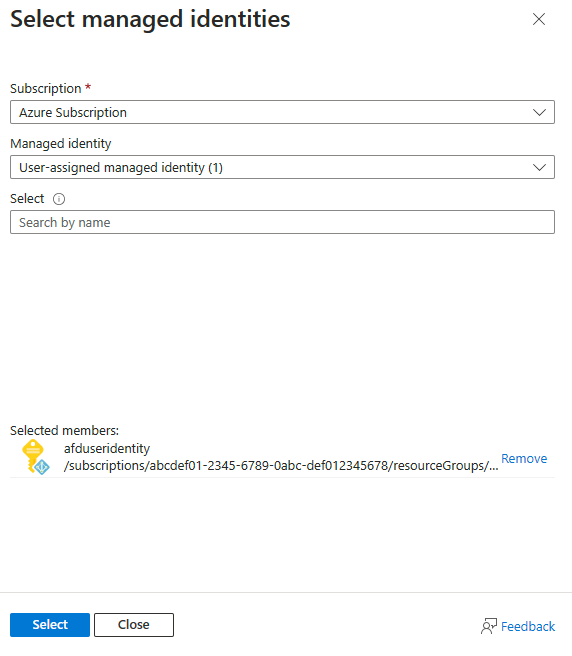

Vyberte spravovanou identitu přiřazenou systémem nebo přiřazenou uživatelem přidruženou k vaší službě Azure Front Door a pak vyberte Vybrat a přidejte spravovanou identitu k přiřazení role.

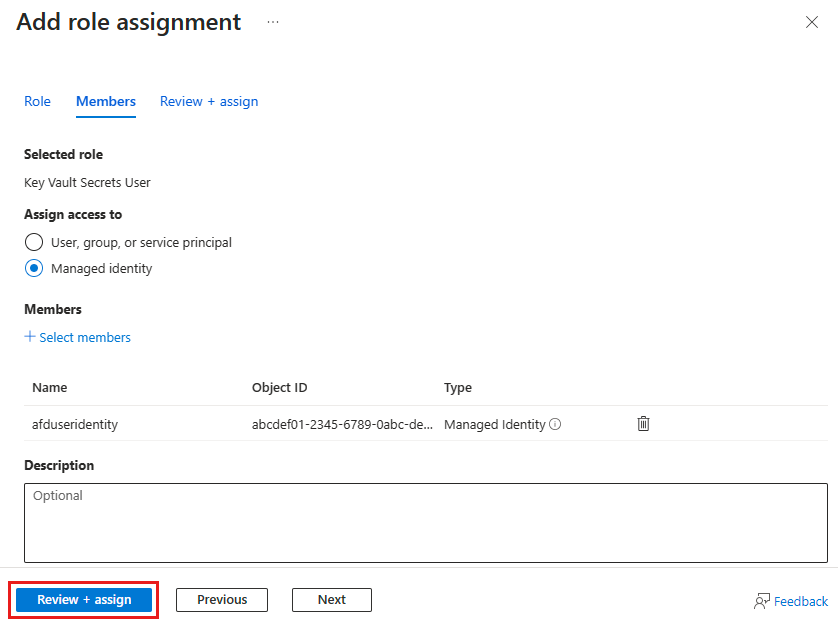

Výběrem možnosti Zkontrolovat a přiřadit nastavte přiřazení role.

Zásady přístupu

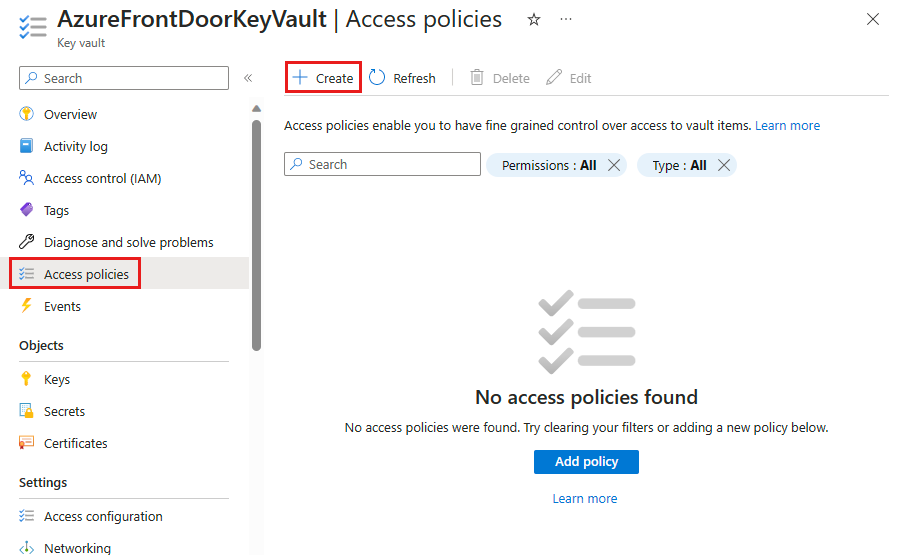

Přejděte do služby Azure Key Vault. V části Nastavení vyberte Zásady přístupu a pak vyberte + Vytvořit.

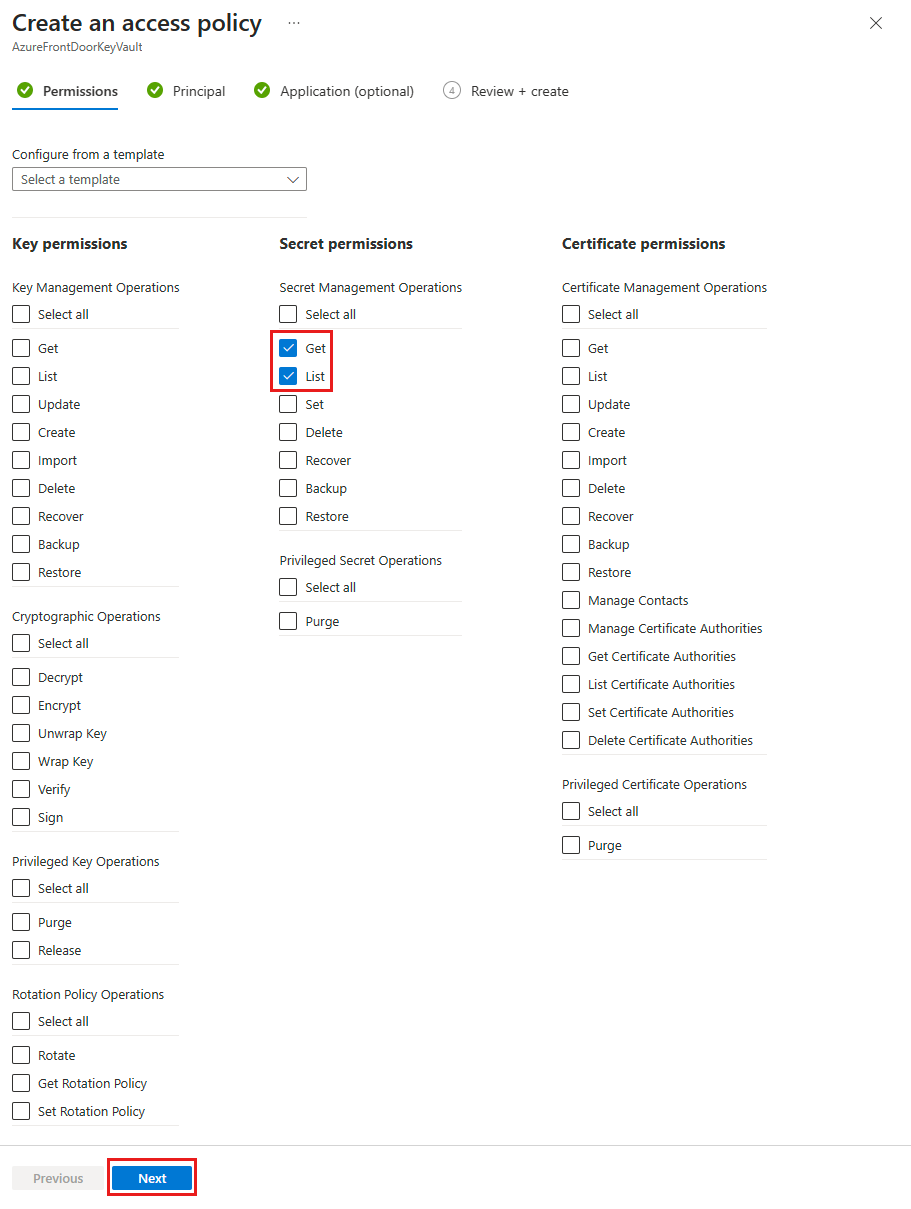

Na kartě Oprávnění na stránce Vytvořit zásadu přístupu vyberte Seznam a Získat v části Oprávnění tajných kódů. Pak vyberte Další a nakonfigurujte kartu objektu zabezpečení.

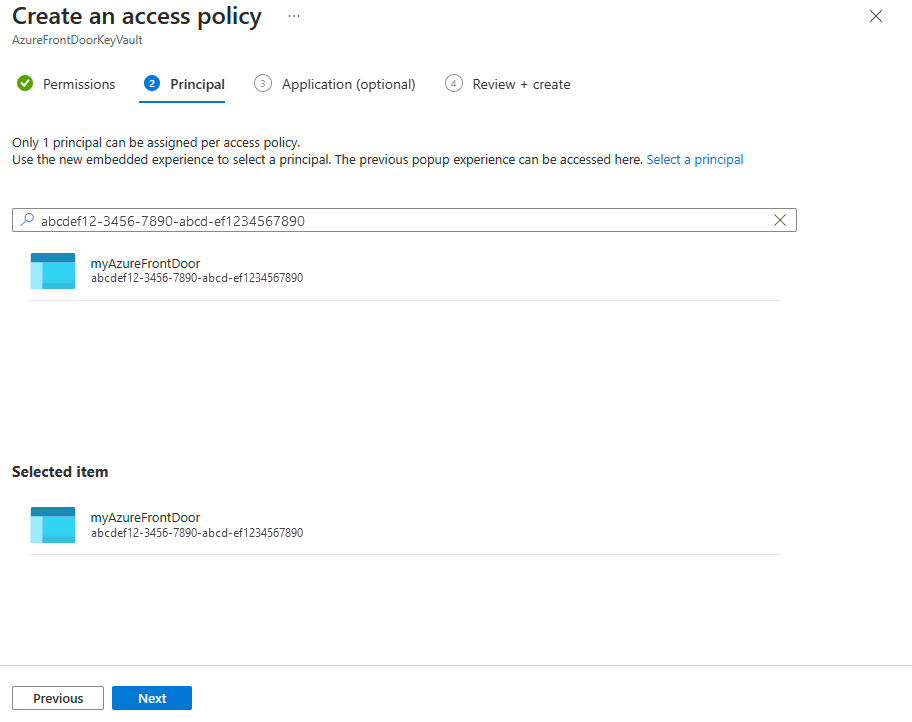

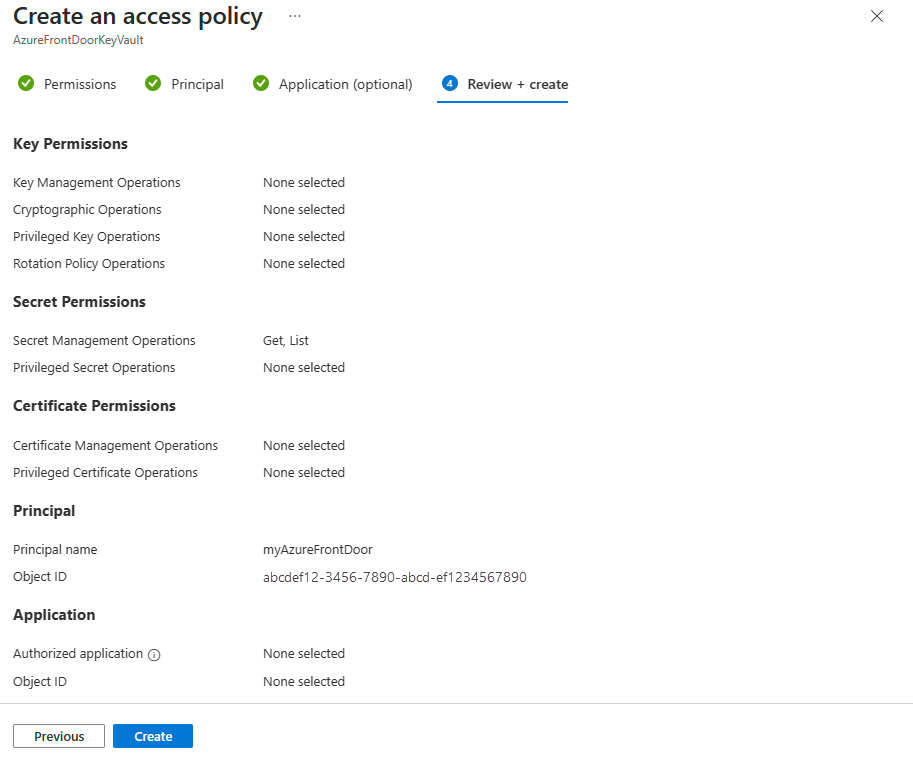

Na kartě Objekt zabezpečení vložte ID objektu (objektu zabezpečení), pokud používáte spravovanou identitu systému, nebo zadejte název, pokud používáte spravovanou identitu přiřazenou uživatelem. Pak vyberte Zkontrolovat a vytvořit kartu. Karta Aplikace se přeskočí, protože už je vybraná služba Azure Front Door.

Zkontrolujte nastavení zásad přístupu a pak vyberte Vytvořit a nastavte zásady přístupu.

Ověření přístupu

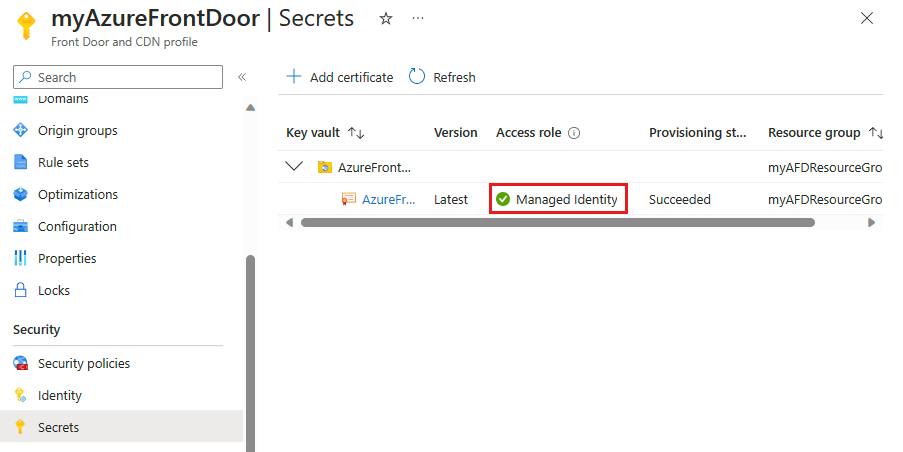

Přejděte do profilu služby Azure Front Door, který jste povolili spravovanou identitu, a v části Zabezpečení vyberte Tajné kódy.

Ověřte, že se spravovaná identita zobrazí ve sloupci role Access pro certifikát použitý ve službě Front Door. Pokud spravovanou identitu nastavujete poprvé, musíte do služby Front Door přidat certifikát, aby se tento sloupec zobrazil.

Další kroky

- Přečtěte si další informace o kompletním šifrování TLS.

- Zjistěte, jak nakonfigurovat HTTPS pro vlastní doménu služby Azure Front Door.