Přehled podnikového zabezpečení ve službě Azure HDInsight

Azure HDInsight nabízí řadu metod, jak řešit potřeby podnikového zabezpečení. Většina těchto řešení není ve výchozím nastavení aktivovaná. Tato flexibilita vám umožňuje zvolit funkce zabezpečení, které jsou pro vás nejdůležitější, a pomůže vám vyhnout se placení za funkce, které nechcete. Tato flexibilita také znamená, že je vaší zodpovědností zajistit, aby byla pro vaše nastavení a prostředí povolená správná řešení.

Tento článek se zabývá řešeními zabezpečení rozdělením řešení zabezpečení do čtyř tradičních pilířů zabezpečení: hraniční zabezpečení, ověřování, autorizace a šifrování.

Tento článek také představuje balíček zabezpečení Azure HDInsight Enterprise Security Package (ESP), který poskytuje ověřování založené na službě Active Directory, podporu více uživatelů a řízení přístupu na základě role pro clustery HDInsight.

Pilíře podnikového zabezpečení

Jedním ze způsobů, jak se podívat na podnikové zabezpečení, rozdělí řešení zabezpečení do čtyř hlavních skupin na základě typu řízení. Tyto skupiny se také nazývají pilíře zabezpečení a jsou to následující typy: hraniční zabezpečení, ověřování, autorizace a šifrování.

Zabezpečení hraniční sítě

Zabezpečení hraniční sítě ve službě HDInsight se dosahuje prostřednictvím virtuálních sítí. Podnikový správce může vytvořit cluster uvnitř virtuální sítě a pomocí skupin zabezpečení sítě (NSG) omezit přístup k virtuální síti. S clusterem HDInsight můžou komunikovat pouze povolené IP adresy v příchozích pravidlech NSG. Tato konfigurace poskytuje zabezpečení hraniční sítě.

Všechny clustery nasazené ve virtuální síti budou mít také privátní koncový bod. Koncový bod se přeloží na privátní IP adresu uvnitř virtuální sítě pro privátní přístup HTTP k branám clusteru.

Ověřování

Balíček zabezpečení podniku ze služby HDInsight poskytuje ověřování založené na službě Active Directory, podporu více uživatelů a řízení přístupu na základě rolí. Integrace služby Active Directory se dosahuje prostřednictvím služby Microsoft Entra Domain Services. Pomocí těchto možností můžete vytvořit cluster HDInsight připojený k doméně služby Active Directory. Potom nakonfigurujte seznam zaměstnanců z podniku, kteří se můžou ověřit v clusteru.

Díky tomuto nastavení se podnikoví zaměstnanci můžou přihlásit k uzlům clusteru pomocí svých přihlašovacích údajů k doméně. Můžou také použít přihlašovací údaje k doméně k ověření s jinými schválenými koncovými body. Podobně jako zobrazení Apache Ambari, ODBC, JDBC, PowerShell a rozhraní REST API pro interakci s clusterem.

Autorizace

Osvědčeným postupem, který většina podniků dodržuje, je zajistit, aby každý zaměstnanec neměl úplný přístup ke všem zdrojům organizace. Správce může také definovat zásady řízení přístupu na základě role pro prostředky clusteru. Tato akce je dostupná jenom v clusterech ESP.

Správce Hadoopu může nakonfigurovat řízení přístupu na základě role (RBAC). Konfigurace zabezpečují Apache Hive, HBase a Kafka pomocí modulů plug-in Apache Ranger. Konfigurace zásad RBAC umožňuje přidružit oprávnění k roli v organizaci. Tato vrstva abstrakce usnadňuje zajištění, aby lidé měli jenom oprávnění potřebná k plnění svých pracovních povinností. Ranger také umožňuje auditovat přístup k datům zaměstnanců a všechny změny provedené v zásadách řízení přístupu.

Správce může například nakonfigurovat Apache Ranger, aby nastavil zásady řízení přístupu pro Hive. Tato funkce zajišťuje filtrování na úrovni řádků a sloupců (maskování dat). A filtruje citlivá data od neoprávněných uživatelů.

Auditování

Auditování přístupu k prostředkům clusteru je nezbytné ke sledování neoprávněného nebo neúmyslného přístupu k prostředkům. Stejně důležité je chránit prostředky clusteru před neoprávněným přístupem.

Správce může zobrazit a hlásit veškerý přístup k prostředkům a datům clusteru HDInsight. Správce může zobrazit a nahlásit změny zásad řízení přístupu.

Pokud chcete získat přístup k protokolům auditu Apache Ranger a Ambari a protokolům přístupu SSH, povolte Azure Monitor a zobrazte tabulky, které poskytují záznamy auditování.

Šifrování

Ochrana dat je důležitá pro splnění požadavků organizace na zabezpečení a dodržování předpisů. Kromě omezení přístupu k datům od neoprávněných zaměstnanců byste je měli zašifrovat.

HDInsight podporuje šifrování neaktivních uložených dat s využitím klíčů spravovaných platformou i klíčů spravovaných zákazníkem. Šifrování přenášených dat se zpracovává protokolem TLS i IPSec. Další informace najdete v tématu Šifrování během přenosu pro Azure HDInsight .

Kompatibilita

Nabídky dodržování předpisů Azure jsou založené na různých typech záruk, včetně formálních certifikací. Ověření identity, ověřování a autorizace. Hodnocení vytvořená nezávislými auditorskými firmami třetích stran. Smluvní změny, samohodnocení a dokumenty s pokyny pro zákazníky vytvořené Microsoftem Informace o dodržování předpisů služby HDInsight najdete v Centru zabezpečení Microsoftu.

Model sdílené odpovědnosti

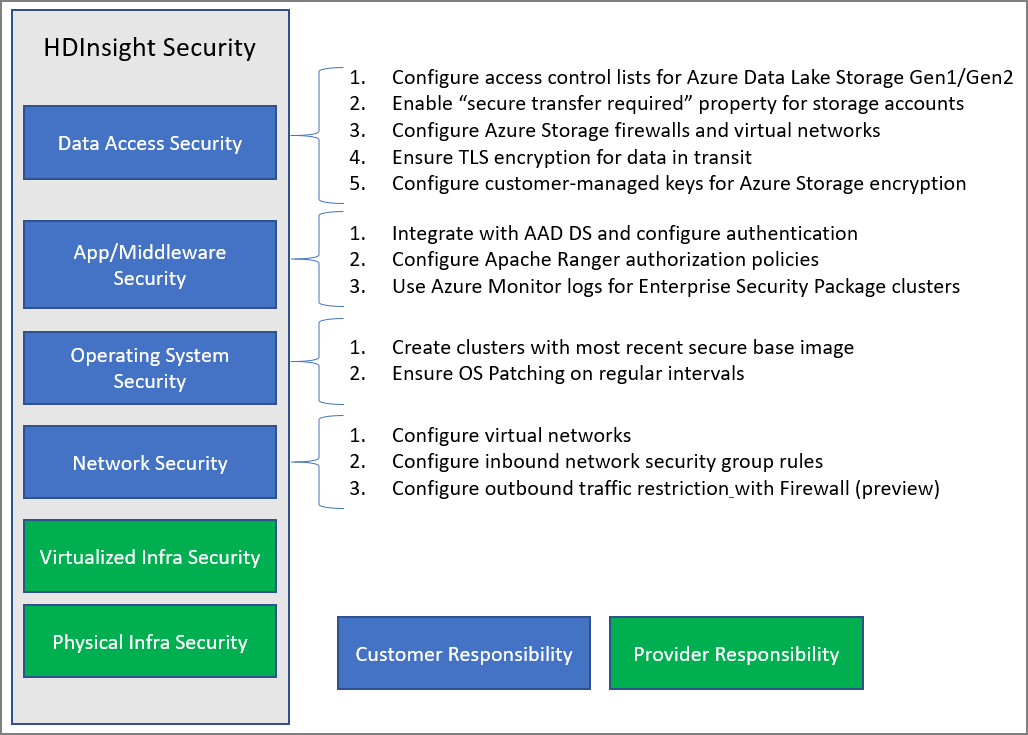

Následující obrázek shrnuje hlavní oblasti zabezpečení systému a řešení zabezpečení, která jsou pro vás k dispozici v jednotlivých oblastech. Také zdůrazňuje, které oblasti zabezpečení jsou vaší odpovědností za zákazníka. A za které oblasti zodpovídá HDInsight jako poskytovatel služeb.

Následující tabulka obsahuje odkazy na prostředky pro každý typ řešení zabezpečení.

| Oblast zabezpečení | Dostupná řešení | Zodpovědná strana |

|---|---|---|

| Zabezpečení přístupu k datům | Konfigurace seznamů řízení přístupu pro seznamy ACL pro Azure Data Lake Storage Gen2 | Zákazník |

| U účtů úložiště povolte vlastnost Vyžadovat zabezpečený přenos. | Zákazník | |

| Konfigurace bran firewall služby Azure Storage a virtuálních sítí | Zákazník | |

| Konfigurace koncových bodů služby virtuální sítě Azure pro službu Azure Cosmos DB a Azure SQL DB | Zákazník | |

| Ujistěte se, že je funkce šifrování při přenosu povolená pro komunikaci v rámci clusteru pomocí protokolu TLS a IPSec. | Zákazník | |

| Konfigurace klíčů spravovaných zákazníkem pro šifrování služby Azure Storage | Zákazník | |

| Řízení přístupu k datům podpora Azure pomocí Customer Lockboxu | Zákazník | |

| Zabezpečení aplikací a middlewaru | Integrace se službou Microsoft Entra Domain Services a konfigurace ESP nebo použití HIB pro ověřování OAuth | Zákazník |

| Konfigurace zásad autorizace Apache Ranger | Zákazník | |

| Použití protokolů služby Azure Monitor | Zákazník | |

| Zabezpečení operačního systému | Vytváření clusterů s nejnovější zabezpečenou základní imagí | Zákazník |

| Zajištění oprav operačního systému v pravidelných intervalech | Zákazník | |

| Zajištění šifrování disků CMK pro virtuální počítače | Zákazník | |

| Zabezpečení sítě | Konfigurace virtuální sítě | |

| Konfigurace příchozích pravidel skupiny zabezpečení sítě (NSG) nebo privátního propojení | Zákazník | |

| Konfigurace omezení odchozího provozu pomocí brány firewall | Zákazník | |

| Konfigurace šifrování PROTOKOLU IPSec při přenosu mezi uzly clusteru | Zákazník | |

| Virtualizovaná infrastruktura | – | HDInsight (poskytovatel cloudu) |

| Zabezpečení fyzické infrastruktury | – | HDInsight (poskytovatel cloudu) |