Povolení skrytí SUPI

Trvalý identifikátor předplatného (SUPI) je jedinečný trvalý identifikátor zařízení. Aby se zabránilo přenosu tohoto identifikátoru ve formátu prostého textu, může být skryt prostřednictvím šifrování. Šifrovaná hodnota se označuje jako skrytý identifikátor předplatného (SUCI). Šifrování (SUPI maskování) provádí UE při registraci a pokaždé vygeneruje novou SUCI, aby se zabránilo sledování uživatele. Dešifrování (dekódování SUCI) provádí funkce sjednocené sítě Správa dat (UDM) v jádru paketů.

Supi maskování vyžaduje veřejný klíč domácí sítě (HNPK) a odpovídající privátní klíč. Veřejný klíč je uložený na SIM kartě. Privátní klíč je uložený ve službě Azure Key Vault a odkazuje se na adresu URL nakonfigurovanou v jádru paketů. V tomto průvodci postupy se dozvíte, jak nakonfigurovat jádro paketů s privátním klíčem pro oddělení SUCI.

SupI maskování a oddělení SUCI jsou definovány v 3GPP TS 33.501: Architektura zabezpečení a postupy pro systém 5G.

Důležité

U některých uživatelských zařízení může být vyžadováno zakryvování SUPI. Podrobnosti najdete v dokumentaci k dodavateli vybavení.

Požadavky

Ujistěte se, že se můžete přihlásit k webu Azure Portal pomocí účtu s přístupem k aktivnímu předplatnému, které jste identifikovali v části Dokončení požadovaných úloh pro nasazení privátní mobilní sítě. Tento účet musí mít integrovanou roli Přispěvatel v oboru předplatného.

Určete název prostředku mobilní sítě odpovídající vaší privátní mobilní síti.

Určete schéma ochrany SUPI, které chcete použít (profil A nebo profil B).

Obraťte se na dodavatele SIM karty a prodiskutujte programování SIM s veřejnými klíči. Budete muset odsouhlasit, které schéma ochrany SUPI použít (profil A nebo profil B) a jaké identifikátory klíčů použít.

Generování privátních klíčů domácí sítě

Pomocí nástroje OpenSSL v Bash můžete vygenerovat dvojici veřejného a privátního klíče pro profil A nebo B.

Profil A

Při použití schématu ochrany SUPI Profil A musí být klíč privátním klíčem X25519.

Přihlaste se k Azure CLI pomocí Azure Cloud Shellu a v rozevírací nabídce vyberte Bash .

Vygenerujte pár klíčů a uložte privátní klíč do souboru s názvem

hnpk_profile_a.pem:openssl genpkey -algorithm x25519 -outform pem -out hnpk_profile_a.pemZískejte odpovídající veřejný klíč a uložte ho do souboru s názvem

hnpk_profile_a.pub:openssl pkey -in hnpk_profile_a.pem -pubout -out hnpk_profile_a.pub

Profil B

Při použití schématu ochrany SUPI Profile B musí být klíčem privátní klíč elliptické křivky pomocí křivky prime256v1.

Přihlaste se k Azure CLI pomocí Azure Cloud Shellu a v rozevírací nabídce vyberte Bash .

Vygenerujte pár klíčů a uložte privátní klíč do souboru s názvem

hnpk_profile_b.pem:openssl genpkey -algorithm ec -pkeyopt ec_paramgen_curve:prime256v1 -outform pem -out hnpk_profile_b.pemZískejte odpovídající veřejný klíč a uložte ho do souboru s názvem

hnpk_profile_b.pub:openssl pkey -in hnpk_profile_b.pem -pubout -out hnpk_profile_b.pub

Přidání privátních klíčů domácí sítě do služby Azure Key Vault

Privátní klíče domovské sítě jsou uložené ve službě Azure Key Vault.

Důležité

Klíče musíte nahrát pomocí příkazového řádku Azure, protože portál nepodporuje položky s více řádky.

Vytvořte službu Azure Key Vault nebo zvolte existující, která bude hostovat vaše privátní klíče. Ujistěte se, že služba Key Vault k autorizaci používá řízení přístupu na základě role (RBAC). Uživatel bude potřebovat roli Tajné kódy služby Key Vault.

Nahrajte privátní klíč do služby Key Vault jako tajný klíč a zadejte název, který ho identifikuje:

az keyvault secret set --vault-name "<Key Vault name>" --name "<secret name, e.g. hnpk-a-123>" --file <Key file name>Poznamenejte si adresu URL identifikátoru tajného kódu . Toto je ve výstupu příkazu nebo můžete přejít do služby Key Vault na portálu a vybrat tajný kód. S touto adresou URL budete muset nakonfigurovat jádro paketů.

Opakujte pro všechny další privátní klíče.

Vytvoření spravované identity přiřazené uživatelem

Vytvořte spravovanou identitu přiřazenou uživatelem. Poznamenejte si ID prostředku UAMI.

Přiřaďte uživateli přístup tajných kódů služby Key Vault ke službě Key Vault pro spravovanou identitu.

Na portálu přejděte k prostředku mobilní sítě a v levé nabídce Nastavení vyberte Identita. Výběrem možnosti Přidat přidáte spravovanou identitu přiřazenou uživatelem do mobilní sítě.

Konfigurace privátních klíčů domácí sítě v jádru paketů

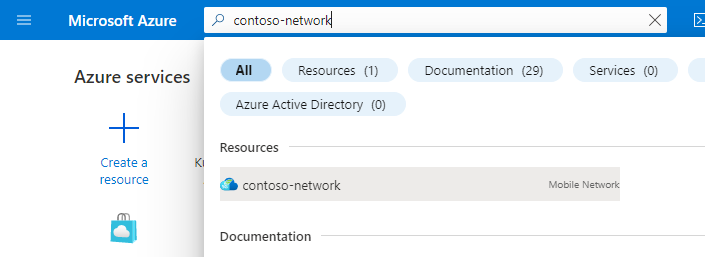

Přihlaste se k portálu Azure.

Vyhledejte a vyberte prostředek mobilní sítě představující privátní mobilní síť, pro kterou chcete zřídit SIM.

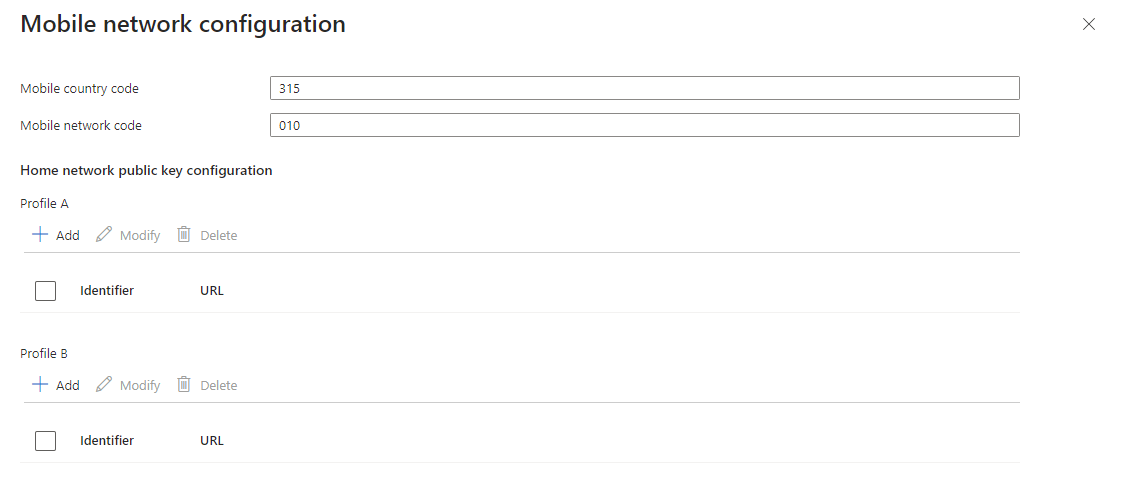

Vyberte Upravit mobilní síť.

V části Konfigurace veřejného klíče domácí sítě vyberte Přidat pro profil A nebo Profil B.

Přidejte podrobnosti o klíči.

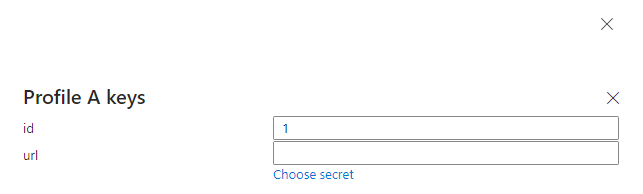

- Zvolte ID mezi 1 a 255 a zadejte ho do pole ID . ID se musí shodovat s identifikátorem klíče zřízeným na SIM, jak je dohodnuto s vaším dodavatelem SIM karty.

- Zadejte adresu URL tajného klíče privátního klíče do pole adresy URL nebo vyberte Vybrat tajný kód a vyberte ho z rozevírací nabídky.

Vyberte Přidat.

Opakujte pro všechny další privátní klíče.

Vraťte se k prostředku mobilní sítě . Teď by se měly zobrazit veřejné klíče domácí sítě: úspěšné.

Přejděte k prostředku řídicí roviny jádra paketů. Teď by se mělo zobrazovat zřizování privátních klíčů domovské sítě: úspěšné.

Zakázání skrytí SUPI

Pokud potřebujete zakázat skrytí SUPI, odeberte konfiguraci z prostředku mobilní sítě .

Rotující klávesy

Veřejný klíč je trvale uložený na SIM kartě, takže pokud ho chcete změnit, budete muset vydávat nové SIM. Proto doporučujeme vytvořit nový pár klíčů s novým ID a vydat nové SIM. Jakmile jsou všechny staré SIM mimo službu, můžete odebrat konfiguraci jádra paketů pro staré klíče.

Další kroky

Distribuované trasování můžete použít k potvrzení, že se v síti provádí skrytí SUPI.