Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Microsoft Azure zahrnuje nástroje pro ochranu dat podle potřeb vaší společnosti v oblasti zabezpečení a dodržování předpisů. Tento článek se zaměřuje na:

- Jak jsou chráněna data za běhu i v klidu v rámci Microsoft Azure.

- Různé komponenty, které se účastní implementace ochrany dat.

- Výhody a nevýhody různých přístupů ochrany správy klíčů.

Šifrování neaktivních uložených dat je běžným požadavkem na zabezpečení. V Azure se neaktivní uložená data ve výchozím nastavení šifrují pomocí klíčů spravovaných platformou. Tento přístup poskytuje organizacím automatické šifrování bez rizika nebo nákladů na vlastní řešení správy klíčů. Organizace se můžou spolehnout na Azure k úplné správě šifrování neaktivních uložených dat pomocí klíčů spravovaných platformou nebo můžou používat klíče spravované zákazníkem, pokud potřebují větší kontrolu nad šifrovacími klíči a zásadami správy klíčů.

Co je šifrování neaktivních uložených dat?

Šifrování je zabezpečené kódování dat používaných k ochraně důvěrnosti dat. Šifrování neaktivních uložených dat v Azure používá symetrické šifrování k rychlému šifrování a dešifrování velkých objemů dat podle jednoduchého konceptuálního modelu:

- Symetrický šifrovací klíč šifruje data při zápisu do úložiště.

- Stejný šifrovací klíč dešifruje data, když jsou připravována k použití v paměti.

- Data je možné rozdělit na oddíly a pro každý oddíl je možné použít různé klíče.

- Klíče musí být uložené v zabezpečeném umístění pomocí řízení přístupu na základě identit a zásad auditu. Pokud jsou šifrovací klíče dat uložené mimo zabezpečená umístění, jsou šifrované pomocí šifrovacího klíče klíče, který je uložen v zabezpečeném umístění.

V praxi vyžadují scénáře správy klíčů a řízení i záruky škálování a dostupnosti další konstrukce. Následující části popisují Microsoft Azure koncepty a komponenty šifrování neaktivních uložených dat.

Účel šifrování dat v klidu

Šifrování dat v klidu chrání uložená data. Útoky na neaktivní uložená data zahrnují pokusy o získání fyzického přístupu k hardwaru, ve kterém jsou uložená data, a pak ohrozit obsažená data. V takovém útoku může být pevný disk serveru během údržby špatně ošetřen, což útočníkovi umožňuje odebrat pevný disk. Útočník později umístí pevný disk do počítače pod jeho kontrolu, aby se pokusil získat přístup k datům.

Šifrování neaktivních uložených dat je navržené tak, aby zabránilo útočníkovi v přístupu k nešifrovaným datům tím, že zajistí šifrování dat na disku. Pokud útočník získá pevný disk se zašifrovanými daty, ale ne šifrovacími klíči, musí porazit šifrování pro čtení dat. Tento útok je mnohem složitější a spotřeba prostředků než přístup k nešifrovaným datům na pevném disku. Z tohoto důvodu se důrazně doporučuje šifrování neaktivních uložených dat a je to požadavek na vysokou prioritu pro mnoho organizací.

Potřeba organizace pro správu dat a dodržování předpisů může také vyžadovat šifrování dat v klidu. Oborové a vládní předpisy, jako jsou HIPAA, PCI a FedRAMP, stanoví konkrétní bezpečnostní opatření týkající se ochrany dat a požadavků na šifrování. Šifrování neaktivních uložených dat je povinné opatření vyžadované pro dodržování některých těchto předpisů. Další informace o přístupu Microsoft k ověřování FIPS 140 najdete v tématu Federal Information Processing Standard (FIPS) 140.

Kromě splnění požadavků na dodržování předpisů a zákonných požadavků poskytuje šifrování dat v klidu ochranu prostřednictvím vrstvené bezpečnosti. Microsoft Azure poskytuje kompatibilní platformu pro služby, aplikace a data. Poskytuje také komplexní zařízení a fyzické zabezpečení, řízení přístupu k datům a auditování. V případě selhání některého z dalších bezpečnostních opatření je ale důležité poskytnout další "překrývající se" bezpečnostní opatření. Šifrování dat v klidovém stavu poskytuje takové bezpečnostní opatření.

Microsoft se zavazuje k šifrování neaktivních dat v rámci cloudových služeb a poskytuje zákazníkům kontrolu nad šifrovacími klíči a záznamy o použití klíčů. Kromě toho Microsoft ve výchozím nastavení pracuje na šifrování všech neaktivních uložených dat zákazníků.

Možnosti správy klíčů

Azure poskytuje dva primární přístupy pro správu šifrovacích klíčů:

Platformně spravované klíče (výchozí) (někdy označované také jako klíče spravované službou): Azure automaticky zpracovává všechny aspekty správy šifrovacích klíčů, včetně generování klíčů, úložiště, obměny a zálohování. Tento přístup poskytuje šifrování neaktivních uložených dat s nulovou konfigurací vyžadovanou zákazníky a ve výchozím nastavení je povolený napříč službami Azure. Klíče spravované platformou nabízejí nejvyšší úroveň pohodlí a nevyžadují žádné další náklady ani režijní náklady na správu.

Spravované klíče (volitelné): Zákazníci, kteří vyžadují větší kontrolu nad šifrovacími klíči, se můžou rozhodnout spravovat své vlastní klíče pomocí Azure Key Vault nebo spravovaného HSM Azure. Tento přístup umožňuje zákazníkům řídit životní cyklus klíčů, zásady přístupu a kryptografické operace. Klíče spravované zákazníkem poskytují další kontrolu za cenu zvýšené odpovědnosti za správu a složitosti.

Volba mezi těmito přístupy závisí na požadavcích vaší organizace na zabezpečení, potřebách dodržování předpisů a provozních preferencích. Většina organizací se může spoléhat na klíče spravované platformou pro robustní ochranu šifrování, zatímco organizace s konkrétními zákonnými požadavky nebo požadavky na zabezpečení se můžou rozhodnout pro klíče spravované zákazníkem.

Azure šifrování součástí neaktivních uložených dat

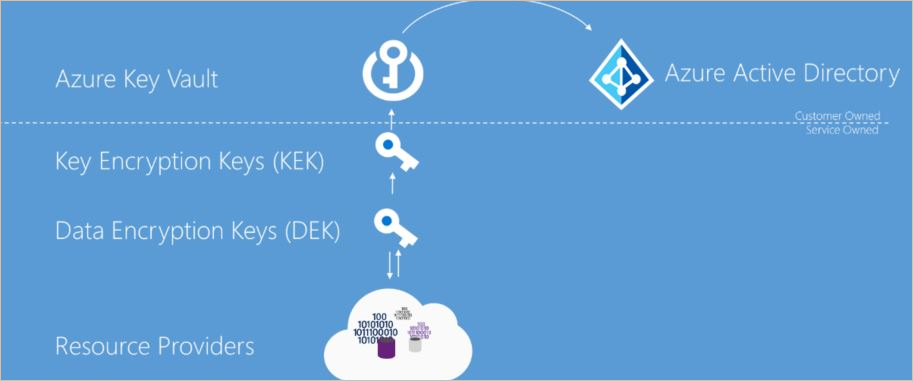

Jak jsme popsali dříve, cílem šifrování neaktivních uložených dat je, že data uložená na disku jsou šifrovaná pomocí tajného šifrovacího klíče. K dosažení tohoto cíle je potřeba poskytnout zabezpečené vytváření klíčů, úložiště, řízení přístupu a správu šifrovacích klíčů. I když se mohou podrobnosti lišit, šifrování dat v klidu u služeb Azure lze popsat prostřednictvím následujícího diagramu.

Azure Key Vault

Umístění šifrovacích klíčů a řízení přístupu k těmto klíčům je zásadní pro model šifrování v klidu. Klíče potřebujete vysoce zabezpečit, ale nastavit je jako spravovatelné určitými uživateli a zpřístupnit je konkrétním službám. Pro Azure služby je doporučeným řešením úložiště klíčů Azure Key Vault (úroveň Premium) nebo Azure managed HSM a poskytuje společné prostředí pro správu napříč službami. Klíče ukládáte a spravujete v trezorech klíčů a uživatelům nebo službám můžete udělit přístup k trezoru klíčů. Azure Key Vault podporuje vytváření klíčů zákazníka nebo import klíčů zákazníků pro použití ve scénářích šifrovacích klíčů spravovaných zákazníkem.

Microsoft Entra ID

Účtům Microsoft Entra můžete udělit oprávnění k používání klíčů uložených v Azure Key Vault, a to buď ke správě, nebo přístupu k nim pro šifrování neaktivních uložených dat a dešifrování.

Šifrování obálek s hierarchií klíčů

V implementaci šifrování neaktivních uložených dat používáte více než jeden šifrovací klíč. Uložení šifrovacího klíče do Azure Key Vault zajišťuje zabezpečený přístup ke klíčům a centrální správu klíčů. Místní přístup k šifrovacím klíčům služby je však efektivnější pro hromadné šifrování a dešifrování než interakce s Key Vault pro každou operaci dat, což umožňuje silnější šifrování a lepší výkon. Omezení použití jednoho šifrovacího klíče snižuje riziko ohrožení klíče a náklady na opětovné šifrování, když je nutné klíč nahradit. Azure šifrování neaktivních uložených dat používá šifrování obálky, kde šifrovací klíč klíče šifruje šifrovací klíč dat. Tento model tvoří klíčovou hierarchii, která je lépe schopná řešit požadavky na výkon a zabezpečení:

- Šifrovací klíč dat (DEK) – symetrický klíč AES256 používaný k šifrování oddílu nebo bloku dat, někdy označovaný také jako jednoduchý datový klíč. Jeden prostředek může mít mnoho oddílů a mnoho šifrovacích klíčů pro data. Šifrování každého bloku dat pomocí jiného klíče ztěžuje útoky kryptografických analýz. Zachování DEKů místních pro službu šifrující a dešifrující data maximalizuje výkon.

- Klíč pro šifrování klíčů (KEK) – šifrovací klíč používaný k šifrování datových šifrovacích klíčů pomocí obalového šifrování, označovaný také jako zabalení. Pomocí klíče pro šifrování klíčů, který nikdy neopustí Key Vault, můžete řídit a šifrovat klíče pro šifrování dat. Entita, která má přístup k klíči KEK, se může lišit od entity, která vyžaduje klíč DEK. Entita může zprostředkovat přístup k DEK, aby omezila přístup každého DEK ke konkrétnímu oddílu. Vzhledem k tomu, že se KEK vyžaduje k dešifrování DEK, můžou zákazníci kryptograficky vymazat DEK a data zakázáním KEK. Upozorňujeme, že zakázání KEK znepřístupňuje všechny závislé služby (například Azure SQL databáze s transparentním šifrováním dat (TDE), Azure Storage účty s klíči spravovanými zákazníkem a virtuální počítače chráněné pomocí Azure Disk Encryption). Zakázání ovlivňuje pouze trezor, v němž se tento klíč nachází. Pokud se klíč zálohoval a obnovil do jiného trezoru, obnovená kopie zůstane plně funkční a není ovlivněná operací zakázání (viz aspekty zabezpečení zálohování).

Poskytovatelé prostředků a instance aplikací ukládají šifrované šifrovací klíče dat jako metadata. Dešifrování těchto datových šifrovacích klíčů může provést pouze entita s přístupem k klíči šifrující klíče. Podporují se různé modely úložiště klíčů. Další informace najdete v tématu Modely šifrování dat.

Když služby ukládají klíče DEK do mezipaměti místně pro aktivní kryptografické operace, klíče uložené v mezipaměti jsou chráněné bezpečnostními prvky platformy Azure, včetně izolace výpočetních prostředků na úrovni hostitele a ochrany na úrovni procesů. Provozní klíče uložené v mezipaměti představují mechanismus dostupnosti a výkonu – klíč KEK v Key Vault zůstává kořenem důvěryhodnosti a odvolání klíčů řídí přístup k šifrovaným datům.

Šifrování neaktivních uložených dat v cloudových službách Microsoft

Služby Microsoft Cloud používáte ve všech třech cloudových modelech: IaaS, PaaS a SaaS. Následující příklady ukazují, jak se vejdou do jednotlivých modelů:

- Softwarové služby, označované jako Software jako služba nebo SaaS, které mají aplikace poskytované cloudem, jako je Microsoft 365.

- Služby platformy, ve kterých zákazníci používají cloud pro funkce úložiště, analýzy a služby Service Bus ve svých aplikacích.

- Služby infrastruktury nebo infrastruktura jako služba (IaaS), ve kterých zákazník nasazuje operační systémy a aplikace hostované v cloudu a případně využívají další cloudové služby.

Šifrování dat v klidu pro zákazníky SaaS

Zákazníci se softwarem jako službou (SaaS) obvykle mají šifrování neaktivních uložených dat povolené nebo dostupné v každé službě. Microsoft 365 má několik možností, aby zákazníci mohli ověřit nebo povolit šifrování dat v klidu. Informace o službách Microsoft 365 najdete v tématu Encryption v Microsoft 365.

Šifrování dat v klidu pro zákazníky PaaS

Zákazníci typu Platforma jako služba (PaaS) obvykle ukládají svá data do služby úložiště, jako je Blob Storage. Data se ale můžou ukládat také do mezipaměti nebo ukládat do spouštěcího prostředí aplikace, jako je například virtuální počítač. Pokud chcete zobrazit dostupné možnosti šifrování neaktivních uložených dat, projděte si modely šifrování dat pro platformy úložiště a aplikací, které používáte.

Šifrování dat v klidu pro zákazníky IaaS

Zákazníci typu Infrastruktura jako služba (IaaS) můžou používat různé služby a aplikace. Služby IaaS mohou povolit šifrování dat v klidu ve svých virtuálních počítačích hostovaných na Azure pomocí šifrování na hostiteli.

Šifrované úložiště

Podobně jako PaaS mohou řešení IaaS využívat dalších služeb Azure, které ukládají data šifrovaná v klidu. V těchto případech můžete povolit podporu šifrování neaktivních uložených dat, jak poskytuje každá spotřebovaná služba Azure. Modely šifrování dat uvádí hlavní platformy pro úložiště, služby a aplikace a model šifrování dat v klidu.

Šifrované výpočetní prostředky

Všechny Managed Disks, snímky a image se ve výchozím nastavení šifrují pomocí šifrování služby Storage s klíči spravovanými platformou. Toto výchozí šifrování nevyžaduje žádnou konfiguraci zákazníka ani další náklady. Komplexnější řešení šifrování zajišťuje, že všechna data se nikdy neuchovávají v nezašifrované podobě. Při zpracování dat na virtuálním počítači může systém uchovávat data do stránkovacího souboru Windows nebo linuxového stránkovacího souboru, výpisu stavu systému nebo do protokolu aplikace. Aby se zajistilo, že se tato data šifrují i v klidovém stavu, můžou aplikace IaaS používat šifrování na hostiteli na virtuálním počítači Azure IaaS, které ve výchozím nastavení používají klíče spravované platformou, ale dají se volitelně nakonfigurovat s klíči spravovanými zákazníkem pro další kontrolu.

Vlastní šifrování dat v klidu

Kdykoli je to možné, aplikace IaaS by měly využívat šifrování na hostiteli a šifrování dat v klidu, které poskytují jakékoli spotřebované služby Azure. V některých případech, jako jsou nepravidelné požadavky na šifrování nebo úložiště, které není založené na Azure, může vývojář aplikace IaaS potřebovat implementovat šifrování dat v klidu sám. Vývojáři řešení IaaS můžou lépe integrovat se správou Azure a očekáváními zákazníků s využitím určitých komponent Azure. Konkrétně by vývojáři měli používat službu Azure Key Vault k zajištění zabezpečeného úložiště klíčů a poskytovat svým zákazníkům možnosti správy klíčů v souladu se službami platformy Azure. Kromě toho by vlastní řešení měla používat Azure spravované identity služeb k povolení účtům služeb přístupu k šifrovacím klíčům. Informace pro vývojáře o Azure Key Vault a spravovaných identitách služby najdete v příslušných sadách SDK.

podpora šifrovacího modelu poskytovatelů prostředků Azure

Microsoft Azure Služby podporují jeden nebo více modelů šifrování neaktivních uložených dat. U některých služeb ale nemusí být možné použít jeden nebo více modelů šifrování. U služeb, které podporují scénáře s klíči spravovanými zákazníkem, může být podporována pouze podmnožina typů klíčů, které Azure Key Vault podporuje pro šifrování klíčů. Kromě toho mohou služby vydávat podporu pro tyto scénáře a klíčové typy v různých plánech. Tato část popisuje podporu šifrování neaktivních uložených dat v době psaní tohoto zápisu pro každou z hlavních Azure služeb úložiště dat.

šifrování disků virtuálního počítače Azure

Každý zákazník, který používá funkce Azure IaaS (Infrastructure as a Service), může šifrovat své IaaS VM disky, které nejsou aktivně používány, díky šifrování na úrovni hostitele. Další informace najdete v tématu Šifrování na hostiteli – kompletní šifrování pro váš virtuální počítač.

Azure úložiště

Všechny služby Azure Storage (Blob Storage, Queue Storage, Table Storage a Azure Files) podporují šifrování neaktivních uložených dat na straně serveru a některé služby navíc podporují šifrování na straně klienta.

- Server-side (výchozí): Všechny služby Azure Storage automaticky povolují šifrování na straně serveru pomocí klíčů spravovaných platformou. Toto šifrování je pro aplikaci transparentní a nevyžaduje žádnou konfiguraci. Další informace najdete, viz Služba šifrování Azure Storage pro data v klidu. Zákazníci si můžou volitelně zvolit použití klíčů spravovaných zákazníkem v Azure Key Vault pro další kontrolu. Další informace najdete v tématu Storage Service Encryption pomocí klíčů spravovaných zákazníkem v Azure Key Vault.

- Na straně klienta (volitelné): Azure objekty blob, tabulky a fronty podporují šifrování na straně klienta pro zákazníky, kteří potřebují šifrovat data, než dosáhnou platformy Azure. Při šifrování na straně klienta šifrují zákazníci data a nahrají je jako šifrovaný objekt blob. Správu klíčů provádí zákazník. Další informace najdete v tématu Client-Side Encryption and Azure Key Vault for Microsoft Azure Storage.

Azure SQL Database

Azure SQL Database aktuálně podporuje šifrování neaktivních dat pro scénáře šifrování spravované platformou a šifrování na straně klienta.

Podpora šifrování serveru je aktuálně poskytována prostřednictvím funkce SQL označované jako Transparent Data Encryption. Jakmile zákazník Azure SQL Database povolí TDE (transparentní šifrování dat), klíče jsou pro ně automaticky vytvořeny a spravovány. Šifrování neaktivních uložených dat můžete povolit na úrovni databáze a serveru. Od června 2017 je Transparent Data Encryption (TDE) ve výchozím nastavení povolena u nově vytvořených databází. Azure SQL Database v Azure Key Vault podporuje 2048bitové klíče spravované zákazníkem RSA. Další informace najdete v tématu Transparent Data Encryption s podporou funkce Přineste si vlastní klíč pro Azure SQL Database a Data Warehouse.

Šifrování dat Azure SQL Database na straně klienta se podporuje prostřednictvím funkce Always Encrypted. Funkce Always Encrypted používá klíč, který klient vytvoří a uloží. Zákazníci můžou hlavní klíč uložit do úložiště certifikátů Windows, Azure Key Vault nebo místního modulu hardwarového zabezpečení. Pomocí SQL Server Management Studio si uživatelé SQL vyberou, jaký klíč by chtěli použít k šifrování sloupce.

Závěr

Ochrana zákaznických dat uložených v rámci služeb Azure má pro Microsoft zásadní význam. Všechny hostované služby Azure se zavazují poskytovat možnosti šifrování dat v klidu. Azure služby podporují klíče spravované platformou, klíče spravované zákazníkem nebo šifrování na straně klienta. Azure služby široce vylepšují dostupnost neaktivních uložených dat šifrování a v nadcházejících měsících se plánují nové možnosti pro verzi Preview a obecnou dostupnost.

Další kroky

- Další informace o klíčích spravovaných platformou a klíčích spravovaných zákazníkem najdete v modelech šifrování dat .

- Zjistěte, jak Azure používá dvojité šifrování ke zmírnění hrozeb, které přicházejí s šifrováním dat.

- Zjistěte, co Microsoft dělá pro zajištění integrity a zabezpečení platformy hostitelů, kteří procházejí procesy rozšiřování hardwaru a firmwaru, integrace, zprovoznění a opravy.