Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Vrstva chování User and Entity Behavior Analytics (UEBA) v Microsoft Sentinelu agreguje a shrnuje surové protokoly s velkým objemem do jasných vzorů zabezpečení v prostém jazyce a vysvětluje „kdo co komu udělal“ v strukturované podobě.

Na rozdíl od výstrah nebo anomálií nemusí chování nutně značit riziko – vytvářejí abstrakční vrstvu, která optimalizuje vaše data pro účely vyšetřování, proaktivního vyhledávání a zjišťování vylepšením:

- Efektivita: Zkracujte dobu šetření tím, že stehujte související události do soudržných příběhů.

- Srozumitelnost: Přeloží hlučné protokoly nízké úrovně do souhrnů v prostém jazyce.

Kontext : Přidání mapování MITRE ATT&CK a rolí entit pro okamžitou relevantnost zabezpečení- Konzistence: Poskytuje jednotné schéma napříč různými zdroji protokolů.

Tato abstrakce umožňuje rychlejší detekci, vyšetřování a reakci na hrozby napříč vašimi operacemi zabezpečení, aniž by vyžadovala hlubokou znalost každého zdroje protokolů.

Tento článek vysvětluje, jak funguje vrstva chování UEBA, jak povolit vrstvu chování a jak používat chování k vylepšení operací zabezpečení.

Podívejte se na webinář o chování UEBA , kde najdete úplný přehled a ukázku vrstvy chování UEBA.

Jak funguje vrstva chování UEBA

Chování jsou součástí funkcí UEBA (User and Entity Behavior Analytics) microsoft Sentinelu, které poskytují normalizované kontextové souhrny aktivit, které doplňují detekci anomálií a obohacení vyšetřování.

Porovnání chování, anomálií a upozornění

Tato tabulka ukazuje, jak se chování liší od anomálií a upozornění:

| Schopnost | Co to představuje | Purpose |

|---|---|---|

| Anomalies | Vzory, které se odchylují od zavedených výchozích hodnot | Zvýraznit neobvyklou nebo podezřelou aktivitu |

| Výstrahy | Signalizovat potenciální problém se zabezpečením vyžadující pozornost | Aktivace pracovních postupů reakce na incidenty |

| Chování | Neutrální, strukturované souhrny aktivit – ať už normálních nebo neobvyklých – založené na časových intervalech nebo spouštěčích, doplněné mapováním MITRE ATT&CK a rolemi entit. | Poskytnutí kontextu a přehlednosti pro vyšetřování, proaktivní vyhledávání a zjišťování |

Typy chování a záznamy

Když povolíte vrstvu chování UEBA, Microsoft Sentinel zpracuje protokoly zabezpečení, které shromáždíte do pracovního prostoru služby Sentinel téměř v reálném čase, a shrnuje dva typy vzorů chování:

| Typ chování | Description | Examples | Případ použití |

|---|---|---|---|

| Agregované chování | Zjišťování objemových vzorů shromažďováním souvisejících událostí v časových oknech |

|

Převeďte protokoly ve velkém objemu na užitečné bezpečnostní přehledy. Tento typ chování exceluje na identifikaci neobvyklých úrovní aktivit. |

| Sekvencované chování | Identifikace vícekrokových vzorů nebo složitých řetězů útoků, které nejsou zřejmé při pohledu na jednotlivé události | Přístupový klíč vytvořený > z nových volání rozhraní API s privilegovanými IP > adresami | Detekujte sofistikované sekvence útoků a vícefázové hrozby. |

Vrstva chování UEBA shrnuje chování v přizpůsobených časových intervalech specifických pro každou logiku chování a vytváří záznamy chování okamžitě při identifikaci vzorů nebo při zavření časových intervalů.

Každý záznam chování zahrnuje:

- Jednoduchý kontextový popis: Vysvětlení přirozeného jazyka, co se stalo v relevantních termínech zabezpečení – například kdo udělalco s kým a proč na tom záleží.

- Jednotné schéma a odkazy na podkladové nezpracované protokoly: Všechna chování používají konzistentní datovou strukturu napříč různými produkty a typy protokolů, takže analytici nemusí překládat různé formáty protokolů nebo připojovat tabulky s velkými objemy.

- Mapování MITRE ATT&CK: Každé chování je označené relevantní taktikou a technikami MITRE, které poskytují na první pohled standardní kontext. Nevidíte jenom to, co se stalo, ale také to, jak zapadá do architektury útoku nebo časové osy.

- Mapování vztahů entit: Každé chování identifikuje zahrnuté entity (uživatele, hostitele, IP adresy) a jejich role (objekt actor, cíl nebo jiný).

Úroveň abstrakce chování

Tento diagram znázorňuje, jak vrstva chování UEBA transformuje nezpracované protokoly na strukturované záznamy chování, které vylepšují operace zabezpečení:

Úložiště a tabulky chování

Vrstva chování UEBA ukládá záznamy chování ve dvou typech tabulek:

- Tabulka informací o chování , která obsahuje název chování, popis, mapování MITRE, kategorie a odkazy na nezpracované protokoly a

- Tabulka entit souvisejících s chováním , která obsahuje seznam všech entit zapojených do chování a jejich rolí.

Tyto tabulky se bezproblémově integrují s vašimi stávajícími pracovními postupy pro pravidla detekce, vyšetřování a analýzu incidentů. Zpracovávají všechny typy aktivit zabezpečení – nejen podezřelé události – a poskytují komplexní přehled o normálních i neobvyklých vzorech chování.

Informace o používání tabulek chování najdete v tématu Osvědčené postupy a tipy pro řešení potíží s dotazováním chování.

Důležité

Generování umělé inteligence využívá vrstvu chování UEBA k vytváření a škálování přehledů, které poskytuje. Společnost Microsoft navrhla funkci Chování na základě zásad ochrany osobních údajů a zodpovědné umělé inteligence , aby zajistila transparentnost a vysvětlitelnost. Chování nepřináší nová rizika pro shodu ani neprůhlednou analýzu "černé skříňky" do vašeho SOC. Podrobnosti o tom, jak se AI používá v této funkci a přístupu Microsoftu k zodpovědné umělé inteligenci, najdete v tématu Nejčastější dotazy k zodpovědné umělé inteligenci pro vrstvu chování UEBA Od Microsoftu.

Případy použití a příklady

Tady je, jak mohou analytici, hledači a inženýři detekce používat vzorce chování při vyšetřování, proaktivním vyhledávání a vytváření výstrah.

Rozšiřování vyšetřování a incidentů

Chování poskytuje analytikům SOC okamžitou přehled o tom, co se stalo s upozorněním, aniž by museli přecházet mezi několika nezpracovanými tabulkami protokolů.

Pracovní postup bez chování: Analytici často potřebují ručně rekonstruovat časové osy dotazováním tabulek specifických pro události a spojováním výsledků.

Příklad: Upozornění se aktivuje u podezřelé aktivity AWS. Analytik nejprve zkoumá tabulku

AWSCloudTrail, poté přejde k datům firewallu, aby pochopil, co uživatel nebo hostitel udělal. To vyžaduje znalost každého schématu a zpomaluje třídění.Pracovní postup s chováním: Vrstva chování UEBA automaticky agreguje související události do položek chování, které je možné připojit k incidentu nebo dotazovat na vyžádání.

Příklad: Výstraha indikuje možnou exfiltraci přihlašovacích údajů.

BehaviorInfoV tabulce analytik vidí chování podezřelého hromadného tajného přístupu přes AWS IAM uživatelem User123 namapovaný na MITRE Technique T1552 (nezabezpečené přihlašovací údaje). Vrstva chování UEBA toto chování vygenerovala agregací 20 položek protokolu AWS. Analytik okamžitě chápe, že Uživatel123 přistupoval k mnoha tajným kódům – zásadní kontext pro eskalaci incidentu – bez ruční kontroly všech 20 položek protokolu.

Vyhledávání hrozeb

Lovci mohou pomocí chování vyhledávat TTP a souhrny aktivit, aniž by museli sami psát složité spojení nebo normalizovat nezpracované protokoly.

Pracovní postup bez chování: Vyhledávání vyžaduje komplexní KQL, spojení tabulek a znalost každého formátu zdroje dat. Důležitá aktivita může být uložená ve velkých datových sadách s malým integrovaným kontextem zabezpečení.

Příklad: Vyhledávání příznaků získávání informací může vyžadovat skenování

AWSCloudTrailudálostí a určitých vzorů připojení brány firewall samostatně. Kontext se nachází převážně v incidentech a výstrahách, což ztěžuje proaktivní vyhledávání.Pracovní postup s chováním: Chování se normalizuje, rozšiřuje a mapuje na taktiku a techniky MITRE. Lovci můžou hledat smysluplné vzory bez závislosti na schématu jednotlivých zdrojů.

Hunter může filtrovat tabulku BehaviorInfo podle taktiky (

Categories), techniky, názvu nebo entity. Například:BehaviorInfo | where Categories has "Discovery" | summarize count() by TitleLovci mohou také:

- Identifikujte vzácné chování pomocí

count distinctTitlepole. - Prozkoumejte zajímavý typ chování, identifikujte zúčastněné entity a prozkoumejte je podrobněji.

- Prohlédněte si podrobněji nezpracované protokoly pomocí sloupců

BehaviorIdaAdditionalFields, které často odkazují na podkladové nezpracované protokoly.

Příklad: Lovec, který hledá nepozorovatelný přístup k přihlašovacím údajům, provádí dotazy na chování obsahující "výčet přihlašovacích údajů" ve sloupci

Title. Výsledky vrátí několik instancí "Pokus o výpis přihlašovacích údajů z trezoru uživatelem AdminJoe" (odvozené zCyberArkprotokolů). I když se upozornění neaktivovala, toto chování je neobvyklé pro službu AdminJoe a vyzývá k dalšímu šetření – něco, co je obtížné rozpoznat v podrobných protokolech auditu trezoru.Lovci mohou lovit také:

Taktika MITRE:

// Find behaviors by MITRE tactic BehaviorInfo | where Categories == "Lateral Movement"Technika:

// Find behaviors by MITRE technique BehaviorInfo | where AttackTechniques has "T1078" // Valid Accounts | extend AF = parse_json(AdditionalFields) | extend TableName = tostring(AF.TableName) | project TimeGenerated, Title, Description, TableNameKonkrétní uživatel:

// Find all behaviors for a specific user over last 7 days BehaviorInfo | join kind=inner BehaviorEntities on BehaviorId | where TimeGenerated >= ago(7d) | where EntityType == "User" and AccountUpn == "user@domain.com" | project TimeGenerated, Title, Description, Categories | order by TimeGenerated descVzácné chování (potenciální anomálie):

// Find rare behaviors (potential anomalies) BehaviorInfo | where TimeGenerated >= ago(30d) | summarize Count=count() by Title | where Count < 5 // Behaviors seen less than 5 times | order by Count asc

- Identifikujte vzácné chování pomocí

Upozorňování a automatizace

Chování zjednodušuje logiku pravidel tím, že poskytuje normalizované, vysoce kvalitní signály s integrovaným kontextem a umožňují nové možnosti korelace.

Pracovní postup bez chování: Pravidla korelace mezi zdroji jsou složitá, protože každý formát protokolu je jiný. Pravidla často vyžadují:

- Logika normalizace

- Podmínky specifické pro schéma

- Více samostatných pravidel

- Spoléhání na výstrahy místo nezpracované aktivity

Automatizace se také může aktivovat příliš často, pokud je řízena událostmi nízké úrovně.

Pracovní postup s chováním: Chování již agreguje související události a zahrnuje mapování MITRE, role entit a konzistentní schémata, aby technici detekce mohli vytvářet jednodušší a jasnější pravidla detekce.

Příklad: Pokud chcete upozorňovat na potenciální ohrožení klíčů a eskalaci oprávnění, technik detekce zapíše pravidlo detekce pomocí této logiky: "Výstraha, pokud má uživatel chování vytvoření nového přístupového klíče AWS" následované chováním zvýšení oprávnění v AWS do 1 hodiny.

Bez vrstvy chování UEBA by toto pravidlo vyžadovalo spojování nezpracovaných

AWSCloudTrailudálostí a jejich interpretaci v logice pravidla. Díky chování je snadné a odolné vůči změnám v logovém schématu, protože schéma je sjednocené.Chování také slouží jako spolehlivé triggery pro automatizaci. Místo vytváření výstrah pro neriskované aktivity použijte chování k aktivaci automatizace – například k odeslání e-mailu nebo zahájení ověření.

Podporované zdroje dat a chování

Vyvíjí se seznam podporovaných zdrojů dat a dodavatelů nebo služeb, které do těchto zdrojů dat odesílají protokoly. Vrstva chování UEBA automaticky agreguje přehledy pro všechny podporované dodavatele na základě protokolů, které shromažďujete.

Vrstva chování UEBA se v současné době zaměřuje na tyto zdroje dat od jiných společností než Microsoft, které tradičně v Microsoft Sentinelu nemají snadný kontext chování:

| Zdroj dat | Podporovaní dodavatelé, služby a protokoly | Connector | Podporované chování |

|---|---|---|---|

| CommonSecurityLog1 |

|

||

| AWSCloudTrail |

|

|

|

| GCPAuditLogs |

|

1CommonSecurityLog může obsahovat protokoly od mnoha dodavatelů. Vrstva chování UEBA generuje chování pouze pro podporované dodavatele a typy protokolů. Pokud tabulka přijímá protokoly od nepodporovaného dodavatele, neuvidíte žádné chování, i když je zdroj dat připojený.

Důležité

Tyto zdroje musíte povolit odděleně od ostatních funkcí UEBA. Pokud jste například povolili AWSCloudTrail pro analýzy a anomálie UEBA, musíte ho povolit samostatně pro chování.

Požadavky

Pokud chcete použít vrstvu chování UEBA, potřebujete:

- Pracovní prostor Služby Microsoft Sentinel, který je onboardovaný na portálu Defender.

- Ingestování jednoho nebo více podporovaných zdrojů dat do úrovně Analytics Další informace o datových vrstvách najdete v tématu Správa datových vrstev a uchovávání v Microsoft Sentinelu.

Požadována oprávnění

Pokud chcete povolit a používat vrstvu chování UEBA, potřebujete tato oprávnění:

| Akce uživatele | Požadovaná oprávnění |

|---|---|

| Povolení chování | Alespoň role Správce zabezpečení v Microsoft Entra ID a role Přispěvatel Microsoft Sentinelu v pracovním prostoru Služby Sentinel. |

| Tabulky charakteristik dotazů |

|

Další informace o jednotném řízení přístupu na základě role na portálu Defender najdete v tématu Řízení přístupu na základě role (RBAC) v programu Microsoft Defender XDR.

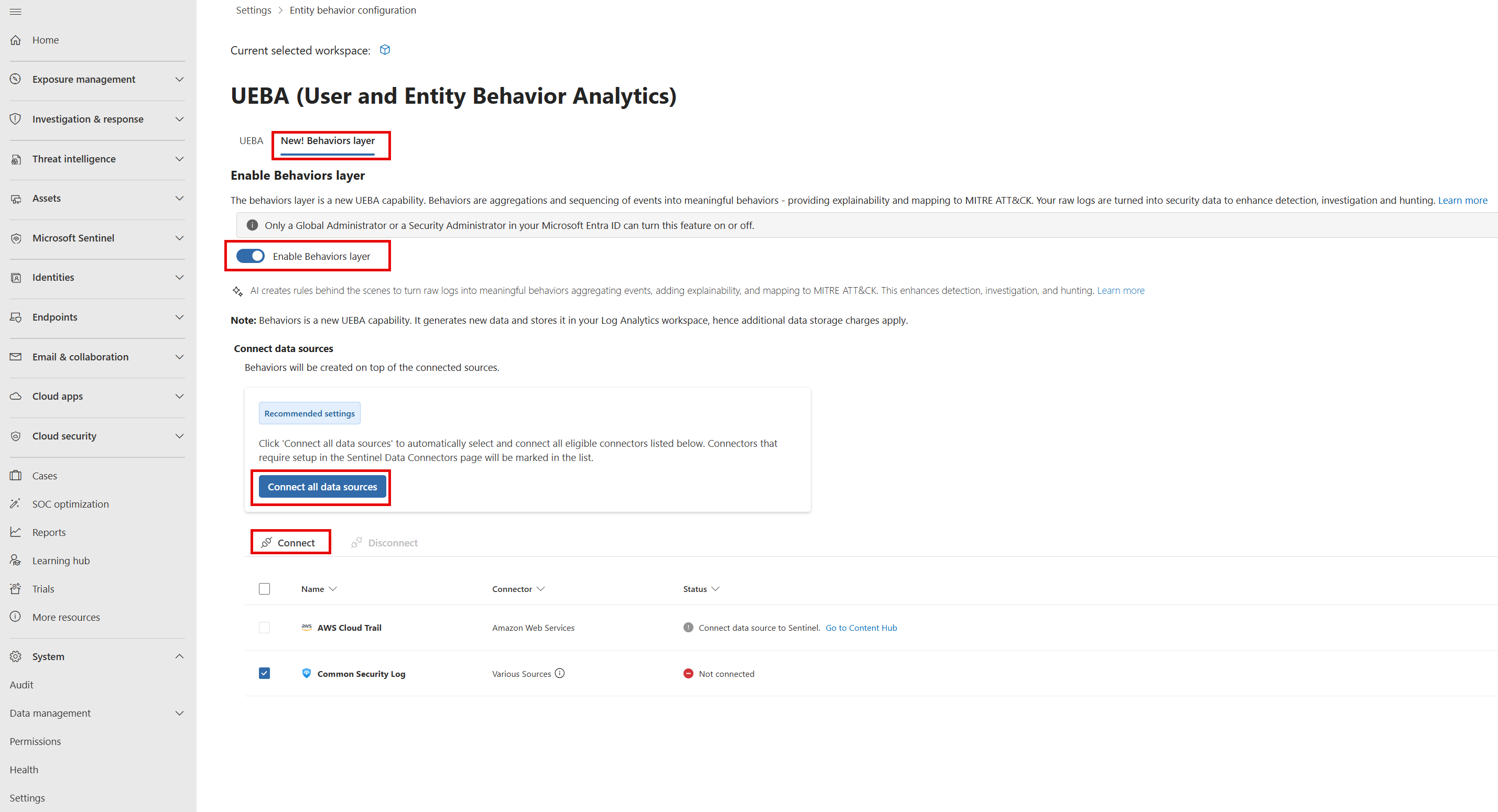

Povolení vrstvy chování UEBA

Pokud chcete začít agregovat chování UEBA, nezapomeňte připojit aspoň jeden podporovaný zdroj dat. Vrstva chování UEBA agreguje chování pouze v případech, kdy jsou podporované zdroje dat připojené a aktivně odesílají protokoly do úrovně Analytics.

Povolení vrstvy chování UEBA v pracovním prostoru:

Na portálu Defender vyberte

nastavení systému Microsoft Sentinel pracovní prostory SIEM . Vyberte pracovní prostor služby Sentinel, ve kterém chcete povolit vrstvu chování UEBA.

Vyberte Povolit analýzu chování, > Konfigurovat UEBA, > Nový! Vrstva chování.

Zapněte vrstvu Povolit chování.

Vyberte Připojit všechny zdroje dat nebo ze seznamu vyberte konkrétní zdroje dat.

Pokud jste ještě nepřipojili žádné podporované zdroje dat k pracovnímu prostoru Služby Sentinel, vyberte Přejít do centra obsahu a vyhledejte a připojte relevantní konektory.

Vyberte Připojit.

Důležité

V současné době můžete povolit chování v jednom pracovním prostoru ve vašem tenantu.

Cenový model

Použití vrstvy chování UEBA vede k následujícím nákladům:

Žádné další licenční náklady: Chování je součástí služby Microsoft Sentinel. Nepotřebujete samostatnou skladovou položku, doplněk UEBA ani další licencování. Pokud je váš pracovní prostor připojený ke službě Sentinel a integrován do portálu Defender, můžete využívat chování bez dodatečných nákladů na funkce.

Poplatky za příjem dat protokolu: Záznamy chování se ukládají do tabulek

SentinelBehaviorInfoaSentinelBehaviorEntitiesv pracovním prostoru služby Sentinel. Každé chování přispívá k objemu příjmu dat vašeho pracovního prostoru a účtuje se za stávající míru příjmu dat Log Analytics nebo Sentinelu. Chování jsou doplňkové – nenahrazuje vaše stávající nezpracované protokoly.

Osvědčené postupy a tipy pro řešení potíží s chováním při dotazování

Tato část vysvětluje, jak dotazovat chování z portálu Defenderu i pracovního prostoru služby Sentinel. I když jsou schémata stejná, obor dat se liší:

- Tabulky chování na portálu Defender zahrnují chování UEBA a chování z připojených služeb Defenderu, jako je Microsoft Defender for Cloud Apps a Microsoft Defender for Cloud.

- Tabulky chování v pracovním prostoru Služby Sentinel zahrnují pouze chování UEBA vygenerované z protokolů přijatých do daného pracovního prostoru.

Tato tabulka ukazuje, které tabulky chování se mají použít v jednotlivých prostředích:

| Prostředí | Tabulky, které se mají použít | Případy použití |

|---|---|---|

| Portál Defender – rozšířené proaktivní vyhledávání |

BehaviorInfo BehaviorEntities |

Pravidla detekce, vyšetřování incidentů, proaktivní vyhledávání hrozeb na portálu Defender |

| Pracovní prostor služby Sentinel |

SentinelBehaviorInfo SentinelBehaviorEntities |

Sešity služby Azure Monitor, monitorování příjmu dat, dotazy KQL v pracovním prostoru služby Sentinel |

Praktičtější příklady použití chování najdete v tématu Případy použití a příklady.

Další informace o dotazovacím jazyku Kusto (KQL) najdete v tématu Přehled dotazovacího jazyka Kusto.

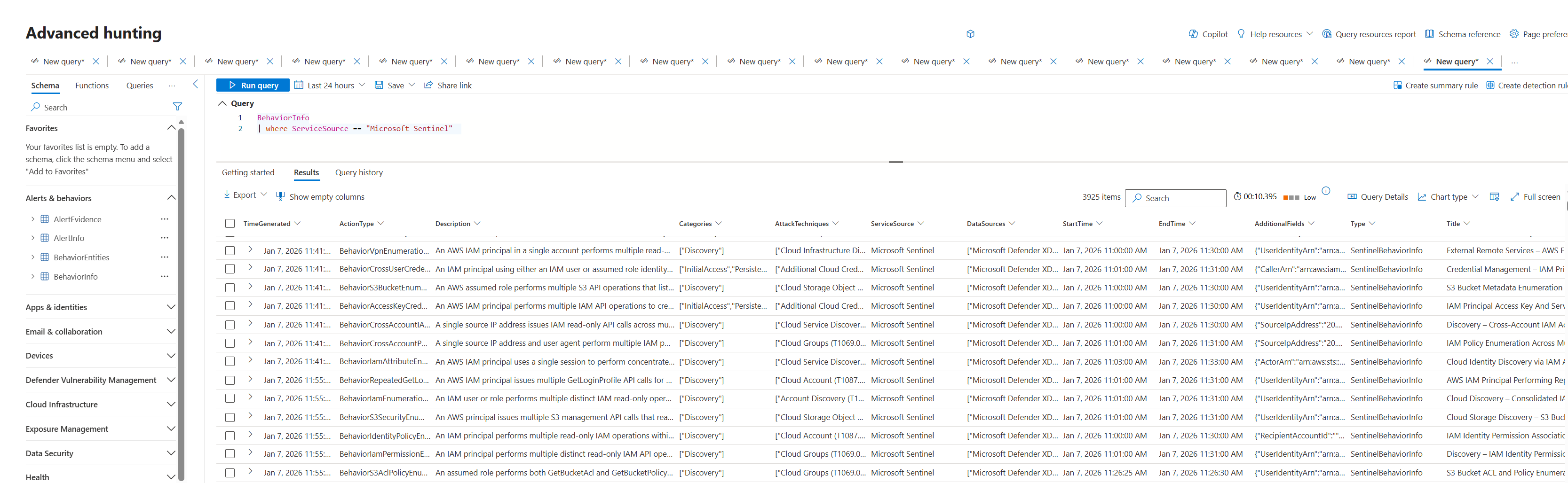

Filtrování chování UEBA na portálu Defender

Tabulky

BehaviorInfoaBehaviorEntitieszahrnují všechna chování UEBA a mohou také zahrnovat chování ze služeb Microsoft Defender.Pokud chcete filtrovat chování z vrstvy chování UEBA služby Microsoft Sentinel, použijte

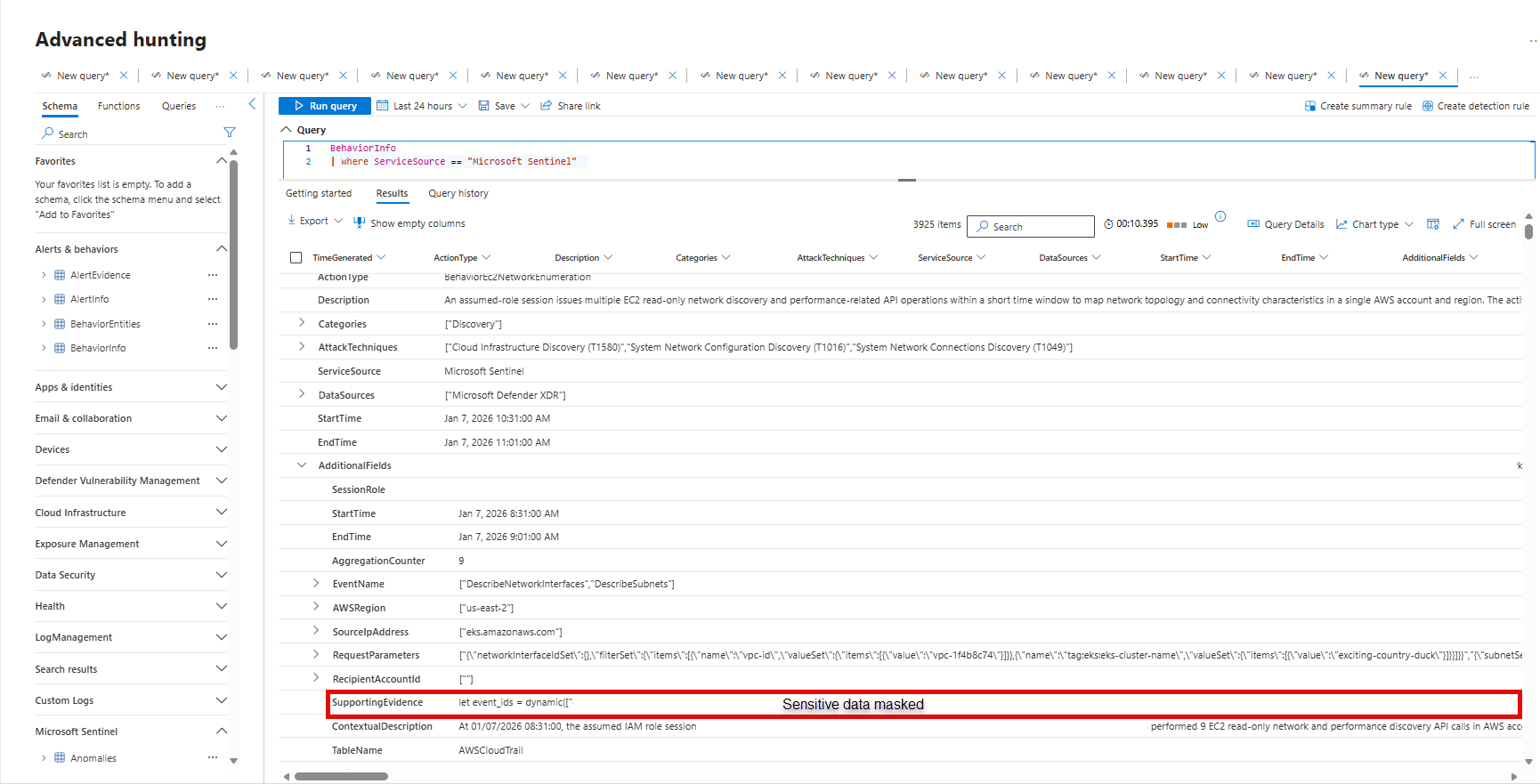

ServiceSourcesloupec. Například:BehaviorInfo | where ServiceSource == "Microsoft Sentinel"Nahlédnout do hloubky od chování k nezpracovaným protokolům

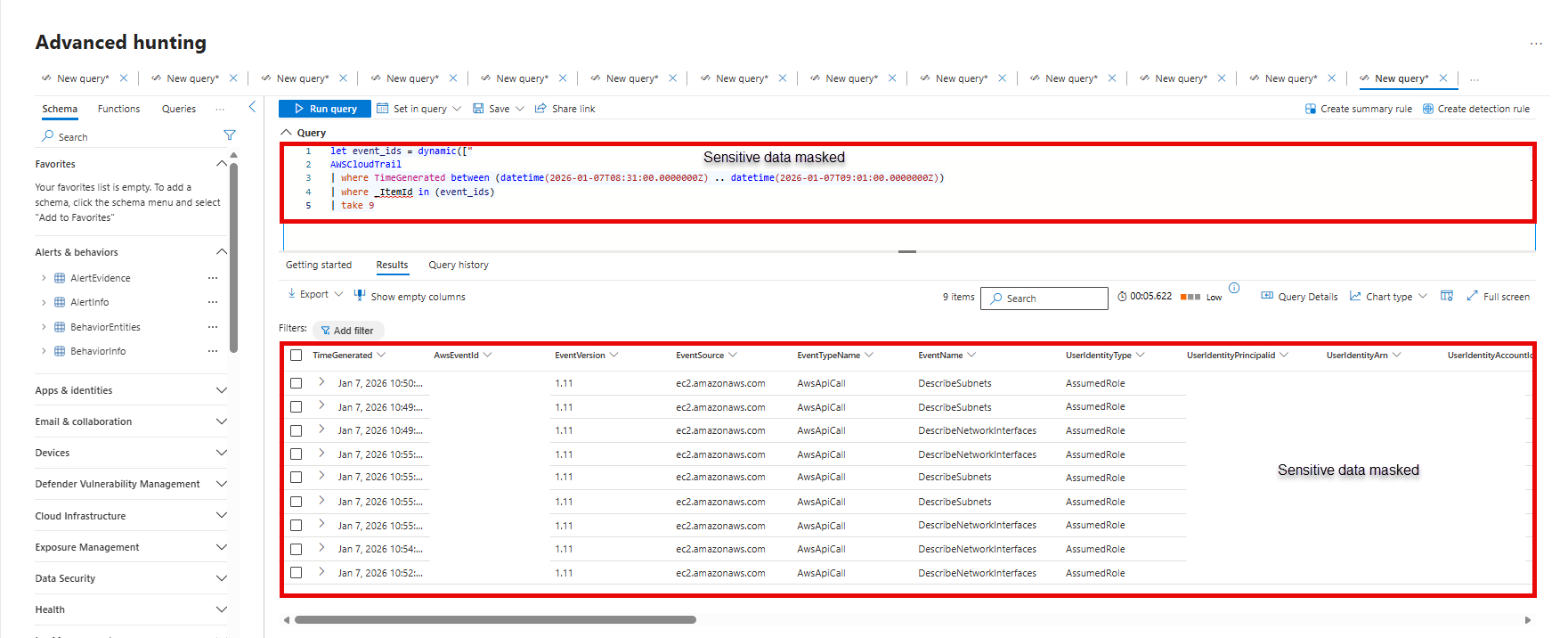

Použijte sloupec

AdditionalFieldsveBehaviorInfo, který obsahuje odkazy na původní ID událostí v poliSupportingEvidence.Spusťte dotaz na hodnotu pole

SupportingEvidencea vyhledejte surové protokoly, které přispěly k chování.Join BehaviorInfo and BehaviorEntities

BehaviorIdPoužijte pole pro spojeníBehaviorInfosBehaviorEntities.Například:

BehaviorInfo | join kind=inner BehaviorEntities on BehaviorId | where TimeGenerated >= ago(1d) | project TimeGenerated, Title, Description, EntityType, EntityRole, AccountUpnTím získáte každé chování a každou entitu, která je do ní zapojená. Informace

AccountUpnnebo informace identifikující entitu je vBehaviorEntities, zatímcoBehaviorInfov textu může odkazovat na "Uživatel" nebo "Hostitel".Monitorování příjmu dat o chování

Pokud chcete monitorovat příjem dat o chování, zadejte dotaz na

Usagetabulku pro záznamy související sSentinelBehaviorInfoaSentinelBehaviorEntities.Vytváření pravidel automatizace, sešitů a detekce na základě chování

-

BehaviorInfoTabulku použijte jako zdroj dat pro pravidla detekce nebo playbooky automatizace na portálu Defender. Můžete například vytvořit naplánované pravidlo dotazu, které se aktivuje, když se zobrazí konkrétní chování. - V sešitech Azure Monitor a artefaktech vytvořených přímo v pracovním prostoru Sentinel se ujistěte, že dotazujete tabulky

SentinelBehaviorInfoSentinelBehaviorEntitiesve vašem pracovním prostoru Sentinel.

-

Řešení problémů

- Pokud se chování negeneruje: Ujistěte se, že podporované zdroje dat aktivně odesílají protokoly do úrovně Analytics, ověřte, že je zapnutý přepínač zdroje dat, a počkejte 15 až 30 minut po povolení.

- Vidím méně chování, než se čekalo: Naše pokrytí podporovaných typů chování je částečné a roste. Další informace najdete v tématu Podporované zdroje dat a chování. Vrstva chování UEBA také nemusí být schopna rozpoznat vzor chování, pokud existuje velmi málo instancí konkrétního typu chování.

- Počty chování: Jedno chování může představovat desítky nebo stovky nezpracovaných událostí – to je navržené tak, aby se snížil šum.

Omezení

Tato omezení se aktuálně vztahují na vrstvu chování UEBA:

- Můžete povolit chování v jednom pracovním prostoru služby Sentinel na tenanta.

- Vrstva chování UEBA generuje chování pro omezenou sadu podporovaných zdrojů dat a dodavatelů nebo služeb.

- Vrstva chování UEBA v současné době nezachytává všechny možné akce nebo techniky útoku, a to ani u podporovaných zdrojů. Některé události nemusí způsobit odpovídající chování. Nepředpokládáte, že absence chování znamená, že nedošlo k žádné aktivitě. Pokud máte podezření, že by něco mohlo chybět, vždy zkontrolujte nezpracované protokoly.

- Chování se zaměřuje na snížení šumu agregací a sekvencováním událostí, ale stále můžete vidět příliš mnoho záznamů chování. Vítáme vaši zpětnou vazbu týkající se konkrétních typů chování, abychom vám pomohli zlepšit pokrytí a relevanci.

- Chování nejsou upozornění ani anomálie. Jedná se o neutrální pozorování, která nejsou klasifikovaná jako škodlivá nebo neškodná. Přítomnost chování znamená , že se to stalo, ne "to je hrozba". Detekce anomálií zůstává v UEBA oddělená. Pomocí úsudku nebo kombinování chování s daty anomálií UEBA identifikujte důležité vzory.