Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Jako bezpečnostní analytici a vyšetřovatelé chcete být aktivní při hledání bezpečnostních hrozeb, ale vaše různé systémy a bezpečnostní zařízení generují hory dat, které může být obtížné analyzovat a filtrovat do smysluplných událostí. Microsoft Sentinel nabízí výkonné nástroje pro vyhledávání a dotazování proaktivního vyhledávání pro vyhledávání bezpečnostních hrozeb napříč zdroji dat vaší organizace. Aby analytici zabezpečení mohli aktivně hledat nové anomálie, které nerozpoznají vaše aplikace zabezpečení nebo dokonce ani plánovaná analytická pravidla, proaktivní dotazy vás navedou k kladení správných otázek, abyste našli problémy s daty, která už máte v síti.

Například jeden z těchto dotazů poskytuje data o nejneobvyklejších procesech spuštěných ve vaší infrastruktuře. Nechcete upozornění při každém spuštění. Mohli by být zcela nevinní. Můžete se ale na dotaz občas podívat, jestli není něco neobvyklého.

Důležité

Po 31. březnu 2027 už se Microsoft Sentinel nebudou v Azure Portal podporovat a budou dostupné jenom na portálu Microsoft Defender. Všichni zákazníci používající Microsoft Sentinel v Azure Portal budou přesměrováni na portál Defender a budou používat Microsoft Sentinel jenom na portálu Defender.

Pokud v Azure Portal stále používáte Microsoft Sentinel, doporučujeme začít plánovat přechod na portál Defender, abyste zajistili hladký přechod a plně využili jednotné prostředí operací zabezpečení, které nabízí Microsoft Defender.

Poznámka

Microsoft Sentinel živé přenosy budou k dispozici déle. K automatizaci dotazů a oznámení použijte úlohy KQL, analytická pravidla nebo playbooky. Tyto alternativy nabízejí výsledky trvalých dotazů a podporu pro různé platformy zasílání zpráv.

Vyhledávání v Microsoft Sentinel (Preview)

Při hledání v Microsoft Sentinel můžete hledat nezjištěné hrozby a škodlivé chování vytvořením hypotézy, prohledáváním dat, ověřením hypotézy a jednáním v případě potřeby. Vytvářejte nová analytická pravidla, analýzu hrozeb a incidenty na základě vašich zjištění.

| Funkce | Popis |

|---|---|

| Definování hypotézy | Pokud chcete definovat hypotézu, inspirujte se mapou MITRE, nedávnými výsledky dotazů proaktivního vyhledávání, řešeními centra obsahu nebo vygenerujte vlastní vyhledávání. |

| Zkoumání dotazů a výsledků záložek | Po definování hypotézy přejděte na kartu Dotazy na stránce Proaktivní vyhledávání. Začněte tím, že vyberete dotazy související s vaší hypotézou a Nový lov . Spusťte dotazy související s vyhledáváním a prozkoumejte výsledky pomocí prostředí protokolů. Výsledky hledání si můžete uložit do záložek, abyste mohli svá zjištění anotovat, extrahovat identifikátory entit a zachovat relevantní dotazy. |

| Prošetření a provedení akce | Prozkoumání ještě hlouběji pomocí stránek entit UEBA Spouštět playbooky specifické pro entity v záložkách. Pomocí předdefinovaných akcí můžete vytvářet nová analytická pravidla, indikátory hrozeb a incidenty na základě zjištění. |

| Sledování výsledků | Zaznamenejte výsledky hledání. Sledujte, jestli je vaše hypotéza ověřená, nebo ne. V komentářích zanechte podrobné poznámky. Vyhledávání automaticky propojuje nová analytická pravidla a incidenty. Pomocí pruhu metrik můžete sledovat celkový dopad programu proaktivního vyhledávání. |

Pokud chcete začít, přečtěte si téma Provádění komplexního proaktivního vyhledávání hrozeb v Microsoft Sentinel.

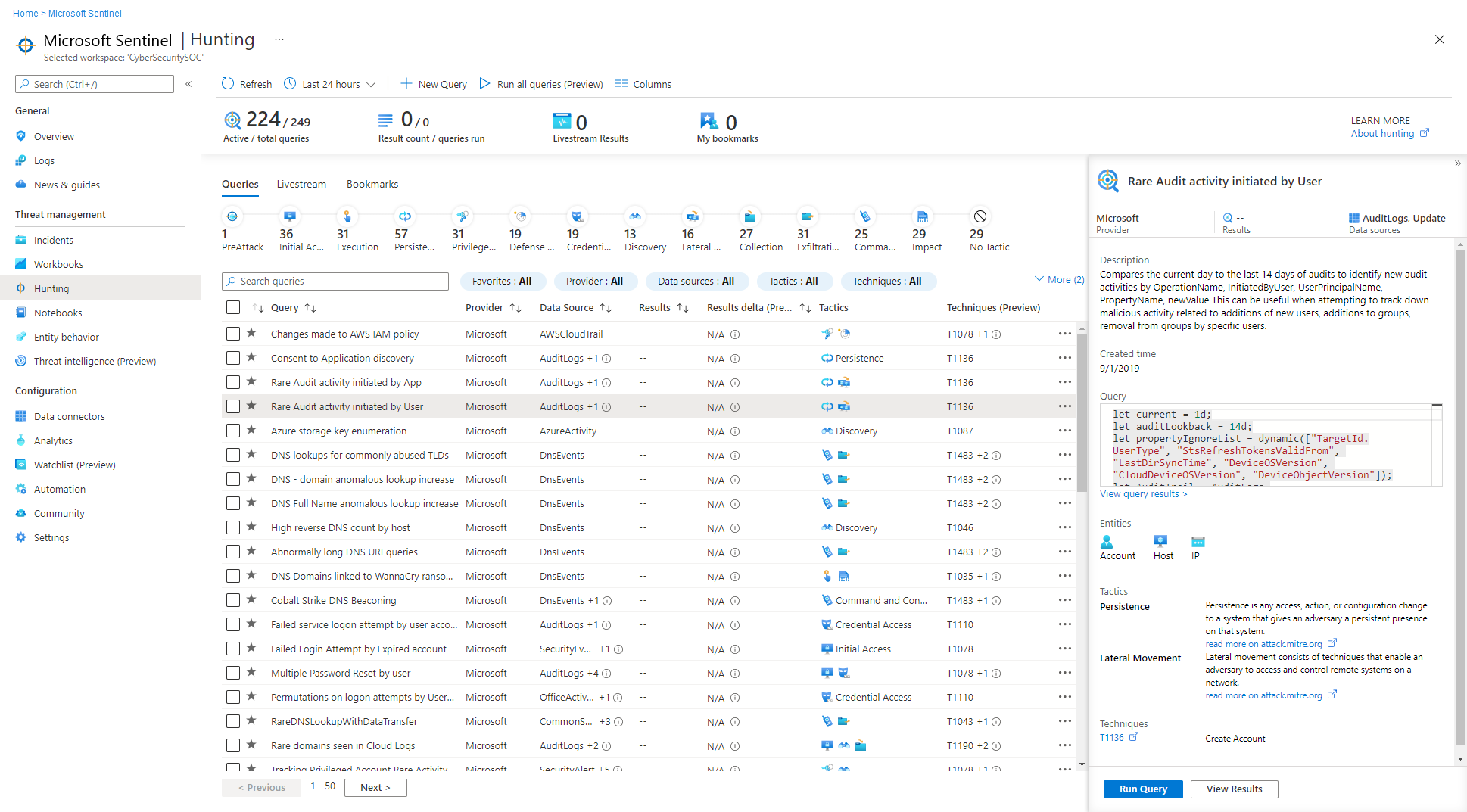

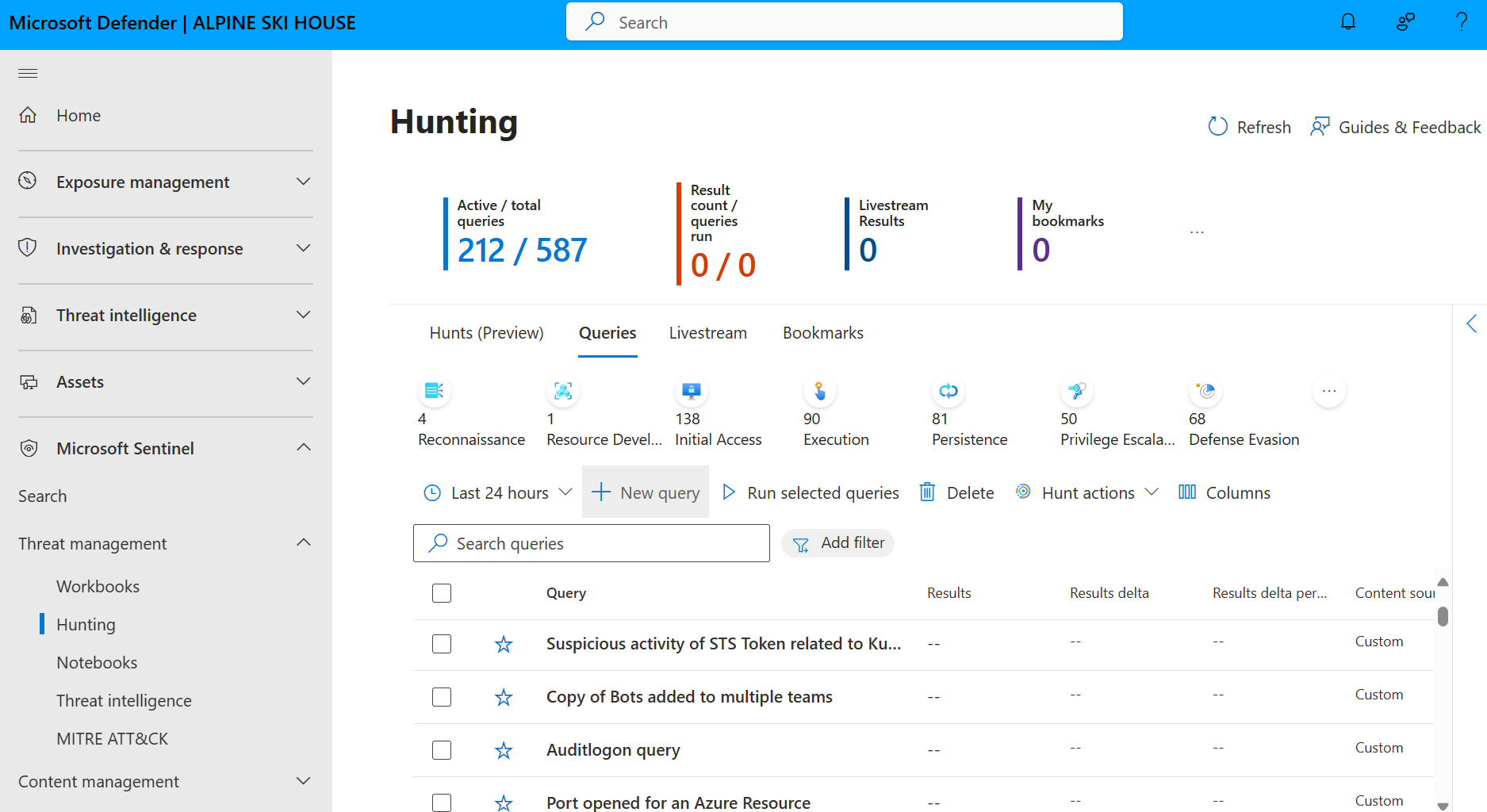

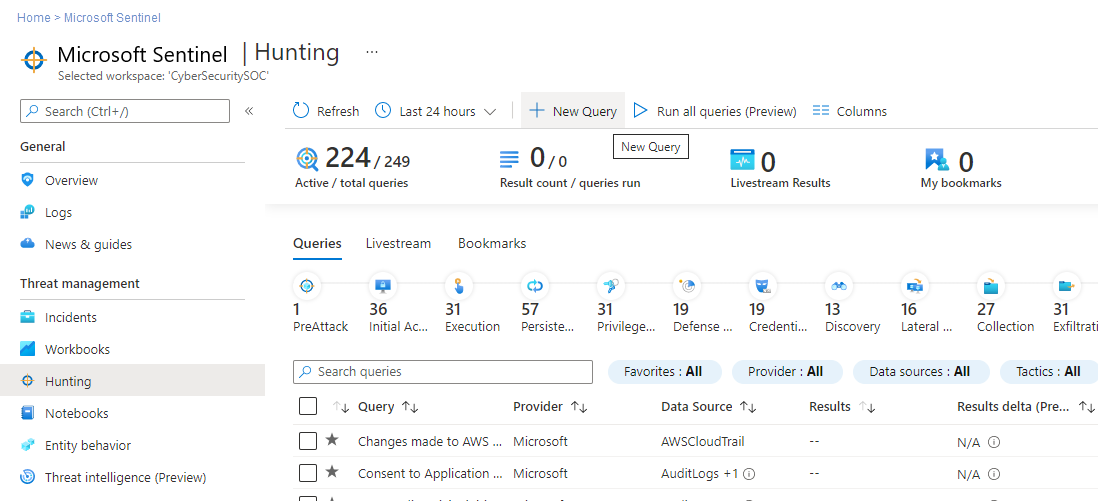

Dotazy proaktivního vyhledávání

V Microsoft Sentinel v Programu Defender vyberteProaktivní vyhledávánísprávy> hrozeb a pak na kartě Dotazy spusťte všechny dotazy nebo vybranou podmnožinu. Karta Dotazy obsahuje seznam všech dotazů proaktivního vyhledávání nainstalovaných s řešeními zabezpečení z centra Obsah a všech dalších dotazů, které jste vytvořili nebo upravili. Každý dotaz poskytuje popis toho, co hledá a na jakém typu dat běží. Tyto dotazy jsou seskupeny podle taktiky MITRE ATT &CK. Ikony nahoře kategorizují typ hrozby, jako je počáteční přístup, trvalost a exfiltrace. Techniky MITRE ATT&CK jsou uvedené ve sloupci Techniky a popisují konkrétní chování identifikované dotazem proaktivního vyhledávání.

Na kartě Dotazy můžete určit, kde začít proaktivní vyhledávání, a to pomocí počtu výsledků, špiček nebo změny počtu výsledků v průběhu 24 hodin. Řazení a filtrování podle oblíbených položek, zdroje dat, MITRE ATT&taktika nebo technika CK, výsledky, rozdíly výsledků nebo procento rozdílu výsledků. Zobrazte dotazy, které stále potřebují připojené zdroje dat, a získejte doporučení, jak tyto dotazy povolit.

Následující tabulka popisuje podrobné akce dostupné na řídicím panelu proaktivního vyhledávání:

| Akce | Popis |

|---|---|

| Podívejte se, jak se dotazy vztahují na vaše prostředí. | Vyberte tlačítko Spustit všechny dotazy nebo pomocí zaškrtávacích políček nalevo od každého řádku vyberte podmnožinu dotazů a vyberte tlačítko Spustit vybrané dotazy . Spuštění dotazů může trvat od několika sekund až po mnoho minut v závislosti na tom, kolik dotazů je vybraných, časový rozsah a množství dotazovaných dat. |

| Zobrazení dotazů, které vrátily výsledky | Po dokončení spuštění dotazů zobrazte dotazy, které vrátily výsledky, pomocí filtru Výsledky : – Seřaďte, abyste zjistili, které dotazy měly nejvíce nebo nejméně výsledků. – Výběrem možnosti N/A ve filtru Výsledky zobrazte dotazy, které nejsou ve vašem prostředí vůbec aktivní. – Najeďte myší na ikonu informací (i) vedle položky Není k dispozici a podívejte se, které zdroje dat jsou potřeba k tomu, aby byl tento dotaz aktivní. |

| Identifikace špiček v datech | Identifikujte špičky v datech řazením nebo filtrováním podle hodnoty Výsledky delta nebo Procento rozdílu výsledků. Porovná výsledky za posledních 24 hodin s výsledky z předchozích 24 až 48 hodin a zvýrazní všechny velké rozdíly nebo relativní rozdíly v objemu. |

| Zobrazení dotazů namapovaných na taktiku MITRE ATT&CK |

Panel taktiky MITRE ATT&CK v horní části tabulky uvádí, kolik dotazů se mapuje na každou taktiku MITRE ATT&CK. Panel taktik se dynamicky aktualizuje na základě aktuální sady použitých filtrů. Umožňuje vám zjistit, které taktiky MITRE ATT&CK se zobrazí při filtrování podle daného počtu výsledků, rozdílu vysokého výsledku, výsledků N/A nebo jakékoli jiné sady filtrů. |

| Zobrazení dotazů mapovaných na techniky MITRE ATT&CK | Dotazy je také možné mapovat na techniky MITRE ATT&CK. Pomocí filtru Technique můžete filtrovat nebo řadit podle MITRE ATT&techniky CK. Otevřením dotazu můžete vybrat techniku a zobrazit popis mitre ATT&CK popis techniky. |

| Uložení dotazu do oblíbených položek | Dotazy uložené do oblíbených položek se automaticky spustí při každém přístupu ke stránce proaktivního vyhledávání . Můžete vytvořit vlastní dotaz proaktivního vyhledávání nebo naklonovat a přizpůsobit existující šablonu dotazu proaktivního vyhledávání. |

| Spouštění dotazů | Vyberte Spustit dotaz na stránce s podrobnostmi dotazu proaktivního vyhledávání a spusťte dotaz přímo ze stránky proaktivního vyhledávání. Počet shod se zobrazí v tabulce ve sloupci Výsledky . Projděte si seznam dotazů proaktivního vyhledávání a jejich shody. |

| Kontrola podkladového dotazu | Proveďte rychlou kontrolu podkladového dotazu v podokně podrobností dotazu. Výsledky můžete zobrazit kliknutím na odkaz Zobrazit výsledky dotazu (pod oknem dotazu) nebo na tlačítko Zobrazit výsledky (v dolní části podokna). Dotaz otevře stránku Protokoly (Log Analytics) a pod dotazem můžete zkontrolovat shody dotazu. |

Pomocí dotazů před, během a po ohrožení zabezpečení proveďte následující akce:

Než dojde k incidentu: Čekání na detekce nestačí. Proveďte proaktivní akci tím, že aspoň jednou týdně spustíte všechny dotazy proaktivního vyhledávání hrozeb související s daty, která do pracovního prostoru ingestujete.

Výsledky proaktivního vyhledávání poskytují včasný přehled o událostech, které můžou potvrdit, že probíhá nějaký kompromis, nebo alespoň ukázat slabší oblasti ve vašem prostředí, které jsou ohrožené a vyžadují pozornost.

Během ohrožení zabezpečení: Aktivně monitorujte události, které vám pomůžou určit další akci aktéra hrozby, odesílat oznámení správným lidem a provádět akce k zastavení probíhajícího útoku.

- Pomocí úloh KQL můžete monitorovat chování útočníka a zachovat výsledky dotazů v Microsoft Sentinel Data Lake.

- Analyzujte trvalé výsledky pomocí nástrojů, jako jsou Security Copilot, poznámkové bloky Jupyter, rozšířené proaktivní vyhledávání a dotazy KQL.

- Posílejte oznámení do Teams, e-mailu a dalších platforem pro zasílání zpráv.

Po ohrožení zabezpečení: Jakmile dojde k ohrožení zabezpečení nebo incidentu, nezapomeňte zlepšit pokrytí a přehled, abyste podobným incidentům v budoucnu předešli.

Upravte stávající dotazy nebo vytvořte nové, které vám pomůžou s včasným zjišťováním na základě přehledů získaných z vašeho ohrožení zabezpečení nebo incidentu.

Pokud jste zjistili nebo vytvořili dotaz proaktivního vyhledávání, který poskytuje vysoce hodnotný přehled o možných útocích, vytvořte na základě tohoto dotazu vlastní pravidla detekce a zobrazte tyto přehledy jako výstrahy pro vaše osoby reagující na incidenty zabezpečení.

Zobrazte výsledky dotazu a vyberte Nové pravidlo> upozorněníVytvořit Microsoft Sentinel upozornění. Pomocí Průvodce analytickými pravidly vytvořte nové pravidlo založené na vašem dotazu. Další informace najdete v tématu Vytvoření vlastních analytických pravidel pro detekci hrozeb.

Exportujte zjištění a propojte je s konkrétními případy pro lepší spolupráci SOC.

Můžete také vytvářet dotazy proaktivního vyhledávání na data uložená v Azure Data Explorer. Další informace najdete v podrobnostech o vytváření dotazů mezi prostředky v dokumentaci ke službě Azure Monitor.

Pokud chcete najít další dotazy a zdroje dat, přejděte do centra Obsah v Microsoft Sentinel nebo se podívejte na komunitní prostředky, jako je Microsoft Sentinel úložiště GitHub.

Dotazy proaktivního vyhledávání

Mnoho řešení zabezpečení zahrnuje dotazy proaktivního vyhledávání. Po instalaci řešení, které zahrnuje dotazy proaktivního vyhledávání z centra Obsah, se na kartě Dotazy proaktivního vyhledávání zobrazí výchozí dotazy pro toto řešení. Dotazy se spouští na data uložená v tabulkách protokolů, například pro vytváření procesů, události DNS nebo jiné typy událostí.

Mnoho dostupných dotazů proaktivního vyhledávání vyvíjí výzkumní pracovníci Microsoftu v oblasti zabezpečení průběžně. Přidávají nové dotazy do řešení zabezpečení a vylaďují stávající dotazy, aby vám poskytly vstupní bod pro hledání nových detekcí a útoků.

Vlastní dotazy proaktivního vyhledávání

Vytvořte nebo upravte dotaz a uložte ho jako svůj vlastní dotaz nebo ho sdílejte s uživateli, kteří jsou ve stejném tenantovi. V Microsoft Sentinel vytvořte vlastní proaktivní dotaz na kartě Proaktivní>dotazy.

Další informace najdete v tématu Vytváření vlastních dotazů proaktivního vyhledávání v Microsoft Sentinel.

Záložky pro sledování dat

Proaktivní vyhledávání hrozeb obvykle vyžaduje kontrolu hor dat protokolů a hledání důkazů o škodlivém chování. Během tohoto procesu vyšetřovatelé najdou události, které si chtějí zapamatovat, znovu se k nim vrátit a analyzovat v rámci ověřování potenciálních hypotéz a pochopení celého příběhu o kompromisu.

Během procesu proaktivního vyhledávání a vyšetřování můžete narazit na výsledky dotazů, které vypadají neobvykle nebo podezřele. Přidejte si tyto položky do záložek, abyste je mohli v budoucnu znovu odkážet, například při vytváření nebo rozšiřování incidentu k prošetření. Události, jako jsou potenciální původní příčiny, indikátory ohrožení zabezpečení nebo jiné události, by měly být vyvolány jako záložka. Pokud je klíčová událost, kterou jste si na záložku přisoudili, dostatečně závažná, aby odůvodňovala šetření, eskalujte ji na incident.

Ve výsledcích zaškrtněte políčka u všech řádků, které chcete zachovat, a vyberte Přidat záložku. Tím se pro každý označený řádek vytvoří záložka obsahující výsledky řádku a dotaz, který výsledky vytvořil. Ke každé záložce můžete přidat vlastní značky a poznámky.

- Stejně jako u pravidel naplánované analýzy můžete své záložky rozšířit o mapování entit, které extrahují více typů entit a identifikátorů, a MITRE ATT&mapování CK, která přidružují konkrétní taktiky a techniky.

- Záložky ve výchozím nastavení používají stejnou entitu a mapování techniky MITRE ATT&CK jako dotaz proaktivního vyhledávání, který vytvořil výsledky se záložkami.

Kliknutím na kartu Záložky na hlavní stránce Proaktivního vyhledávání zobrazíte všechny nálezy se záložkami. Přidáním značek do záložek je klasifikujte pro filtrování. Pokud například prošetřujete kampaň útoku, můžete pro kampaň vytvořit značku, použít značku u všech relevantních záložek a potom filtrovat všechny záložky na základě kampaně.

Prozkoumejte jeden nález se záložkou tak, že záložku vyberete a potom kliknutím na Prozkoumat v podokně podrobností otevřete prostředí pro šetření. Zobrazte, prošetřujte a vizuálně sdělujte svá zjištění pomocí interaktivního diagramu a časové osy grafu entit. Můžete také přímo vybrat entitu uvedenou v seznamu a zobrazit tak odpovídající stránku entity této entity.

Můžete také vytvořit incident z jedné nebo více záložek nebo přidat jednu nebo více záložek do existujícího incidentu. Zaškrtněte políčko nalevo od záložek, které chcete použít, a pak vyberte Akce >incidentůVytvořit nový incident nebo Přidat k existujícímu incidentu. Proveďte posouzení a prošetřete incident stejně jako jakékoli jiné.

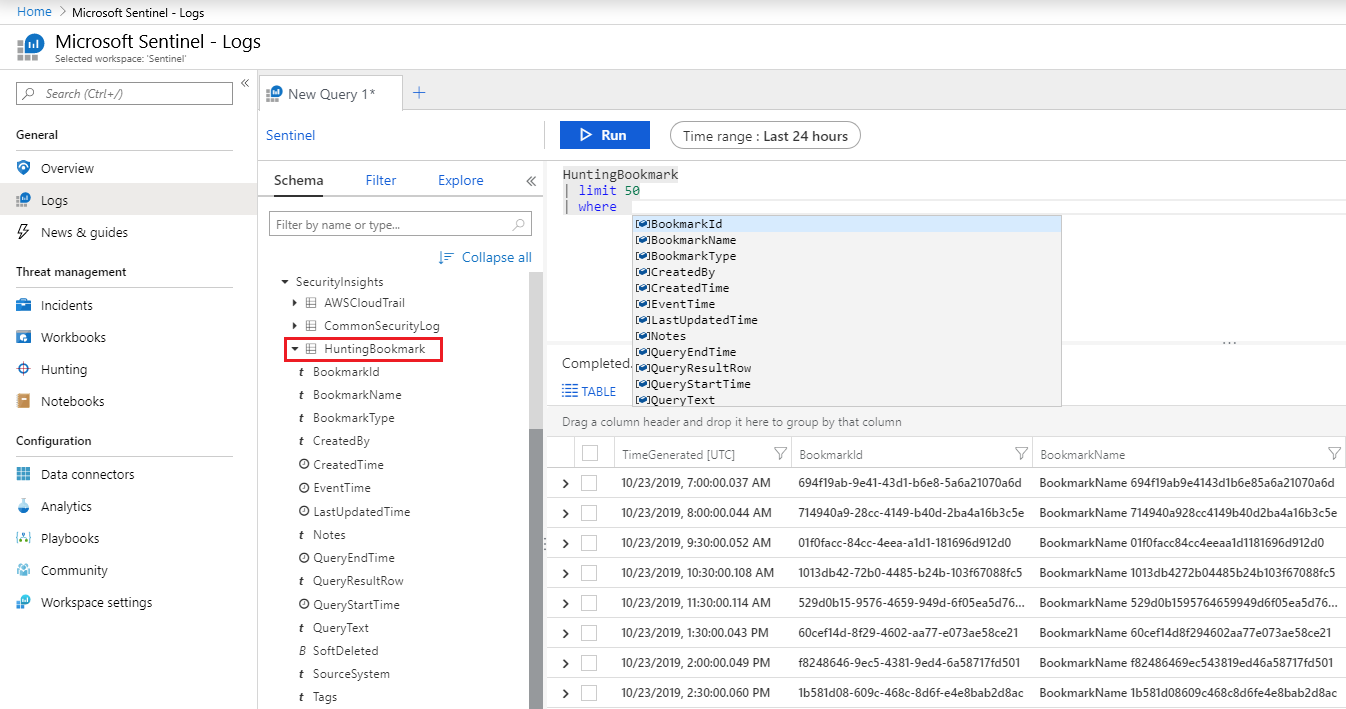

Data se záložkou můžete zobrazit přímo v tabulce HuntingBookmark v pracovním prostoru služby Log Analytics. Příklady:

Zobrazení záložek z tabulky vám umožní filtrovat, sumarizovat a spojovat data se záložkami s jinými zdroji dat, což usnadňuje hledání potvrzovacích důkazů.

Pokud chcete začít používat záložky, přečtěte si téma Sledování dat během vyhledávání pomocí Microsoft Sentinel.

Poznámkové bloky pro šetření

Když se proaktivní vyhledávání a šetření stane složitějším, využijte Microsoft Sentinel poznámkové bloky a vylepšete své aktivity pomocí strojového učení, vizualizací a analýzy dat.

Poznámkové bloky poskytují druh virtuálního sandboxu s vlastním jádrem, kde můžete provést úplné šetření. Poznámkový blok může obsahovat nezpracovaná data, kód, který na nich spustíte, výsledky a jejich vizualizace. Uložte si poznámkové bloky, abyste je mohli sdílet s ostatními a opakovaně je používat ve vaší organizaci.

Poznámkové bloky můžou být užitečné, když se proaktivní vyhledávání nebo šetření stane příliš velkými na to, abyste si je mohli snadno zapamatovat, zobrazit podrobnosti nebo když potřebujete ukládat dotazy a výsledky. Abyste mohli vytvářet a sdílet poznámkové bloky, Microsoft Sentinel poskytuje jupyter Notebooks, opensourcové interaktivní vývojové prostředí a prostředí pro manipulaci s daty, které je integrované přímo na stránce Microsoft Sentinel Poznámkové bloky.

Další informace najdete tady:

- Použití Jupyter Notebook k vyhledávání bezpečnostních hrozeb

- Dokumentace k projektu Jupyter

- Úvodní dokumentace k Jupyteru.

- The Infosec Jupyter Book

- Kurzy k Reálnému Pythonu

Následující tabulka popisuje některé metody použití poznámkových bloků Jupyter, které pomáhají vašim procesům v Microsoft Sentinel:

| Metoda | Popis |

|---|---|

| Trvalost dat, opakovatelnost a backtracking | Pokud pracujete s mnoha dotazy a sadami výsledků, pravděpodobně budete mít nějaké slepé uličky. Musíte se rozhodnout, které dotazy a výsledky se mají zachovat a jak se v jedné sestavě nashromáždí užitečné výsledky. Pomocí aplikace Jupyter Notebooks můžete ukládat dotazy a data za určitou dobu, pomocí proměnných spouštět dotazy s různými hodnotami nebo daty nebo ukládat dotazy, abyste je mohli znovu spustit při budoucích šetřeních. |

| Skriptování a programování | Pomocí aplikace Jupyter Notebooks můžete do dotazů přidat programování, včetně: - Deklarativní jazyky, jako je dotazovací jazyk Kusto (KQL) nebo SQL, pro kódování logiky do jednoho, případně složitého příkazu. - Procedurální programovací jazyky pro spouštění logiky v řadě kroků. Rozdělte logiku na kroky, které vám pomůžou zobrazit a ladit průběžné výsledky, přidat funkce, které nemusí být dostupné v dotazovacím jazyce, a znovu použít částečné výsledky v pozdějších krocích zpracování. |

| Odkazy na externí data | I když Microsoft Sentinel tabulky obsahují většinu telemetrických dat a dat událostí, aplikace Jupyter Notebooks může propojit všechna data, která jsou přístupná přes vaši síť nebo ze souboru. Použití poznámkových bloků Jupyter umožňuje zahrnout data, jako jsou: – Data v externích službách, které nevlastníte, jako jsou data o geografické poloze nebo zdroje analýzy hrozeb – Citlivá data, která jsou uložená jenom ve vaší organizaci, jako jsou databáze lidských zdrojů nebo seznamy prostředků s vysokou hodnotou - Data, která jste ještě nemigrovali do cloudu. |

| Specializované nástroje pro zpracování dat, strojové učení a vizualizace | Jupyter Notebooks poskytuje více vizualizací, knihoven strojového učení a funkcí pro zpracování a transformaci dat. Použijte například Poznámkové bloky Jupyter s následujícími funkcemi Pythonu : - pandas pro zpracování, čištění a inženýrství dat - Matplotlib, HoloViews a Plotly pro vizualizaci - NumPy a SciPy pro pokročilé numerické a vědecké zpracování - scikit-learn pro strojové učení - TensorFlow, PyTorch a Keras pro hluboké učení Tip: Jupyter Notebooks podporuje jádra více jazyků. Pomocí kouzel můžete kombinovat jazyky v rámci stejného poznámkového bloku tím, že povolíte spouštění jednotlivých buněk v jiném jazyce. Můžete například načíst data pomocí buňky skriptu PowerShellu, zpracovat je v Pythonu a pomocí JavaScriptu vykreslit vizualizaci. |

Nástroje zabezpečení MSTIC, Jupyter a Pythonu

Microsoft Threat Intelligence Center (MSTIC) je tým bezpečnostních analytiků a techniků Microsoftu, kteří tvoří detekce zabezpečení pro několik platforem Microsoftu a pracují na identifikaci a vyšetřování hrozeb.

MSTIC vytvořil MSTICPy, knihovnu pro zkoumání zabezpečení informací a proaktivní vyhledávání v poznámkových blocích Jupyter Notebooks. MSTICPy poskytuje opakovaně použitelné funkce, které mají za cíl urychlit vytváření poznámkových bloků a usnadnit uživatelům čtení poznámkových bloků v Microsoft Sentinel.

MSTICPy může například:

- Dotazování dat protokolu z více zdrojů

- Obohaťte data pomocí analýzy hrozeb, geografické polohy a Azure dat prostředků.

- Extrahujte z protokolů indikátory aktivity (IoA) a rozbalte zakódovaná data.

- Proveďte sofistikované analýzy, jako je detekce neobvyklých relací a rozklad časových řad.

- Vizualizujte data pomocí interaktivních časových os, procesních stromů a multidimenzionálních morfingových grafů.

MSTICPy také obsahuje některé nástroje poznámkového bloku, které šetří čas, jako jsou widgety, které nastavují časové hranice dotazů, vybírají a zobrazují položky ze seznamů a konfigurují prostředí poznámkového bloku.

Další informace najdete tady:

- Dokumentace k MSTICPy

- Poznámkové bloky Jupyter s funkcemi proaktivního vyhledávání Microsoft Sentinel

- Pokročilé konfigurace pro poznámkové bloky Jupyter a MSTICPy v Microsoft Sentinel

Užitečné operátory a funkce

Dotazy proaktivního vyhledávání jsou sestavené v dotazovací jazyk Kusto (KQL), což je výkonný dotazovací jazyk s jazykem IntelliSense, který vám poskytuje výkon a flexibilitu, kterou potřebujete k tomu, abyste mohli proaktivní vyhledávání přenést na další úroveň.

Je to stejný jazyk, který používají dotazy v analytických pravidlech i jinde v Microsoft Sentinel. Další informace najdete v tématu Referenční informace k dotazovacímu jazyku.

Následující operátory jsou užitečné zejména v dotazech proaktivního vyhledávání Microsoft Sentinel:

where – Filtruje tabulku na podmnožinu řádků, které splňují predikát.

summarize – vytvoří tabulku, která agreguje obsah vstupní tabulky.

join – sloučením řádků dvou tabulek vytvoříte novou tabulku podle odpovídajících hodnot zadaných sloupců z každé tabulky.

count – vrátí počet záznamů ve vstupní sadě záznamů.

top – vrátí první N záznamů seřazených podle zadaných sloupců.

limit – vrátí až zadaný počet řádků.

project – vyberte sloupce, které chcete zahrnout, přejmenovat nebo odstranit a vložit nové počítané sloupce.

extend – vytvoří počítané sloupce a připojí je k sadě výsledků.

makeset – vrátí dynamické pole (JSON) sady jedinečných hodnot, které Výraz ve skupině převezme.

find – Vyhledá řádky, které odpovídají predikátu v sadě tabulek.

adx() – tato funkce provádí dotazy mezi prostředky Azure Data Explorer zdrojů dat z prostředí proaktivního vyhledávání Microsoft Sentinel a Log Analytics. Další informace najdete v tématu Azure Data Explorer dotazů mezi prostředky pomocí Azure Monitoru.

Související články

- Poznámkové bloky Jupyter s funkcemi proaktivního vyhledávání Microsoft Sentinel

- Sledování dat během proaktivního vyhledávání pomocí Microsoft Sentinel

- Naučte se z příkladu použití vlastních analytických pravidel při monitorování lupy pomocí vlastního konektoru.