Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Microsoft Sentinel je řešení SIEM nativní pro cloud, které poskytuje škálovatelné a nákladově efektivní zabezpečení napříč multicloudovými a multiplatformovými prostředími. Kombinuje umělou inteligenci, automatizaci a analýzu hrozeb, aby podporovala detekci hrozeb, vyšetřování, reakci a proaktivní proaktivní proaktivní vyhledávání.

Microsoft Sentinel SIEM umožňuje analytikům rychleji a přesně předvídat a zastavit útoky napříč cloudy a platformami.

Tento článek popisuje klíčové funkce v Microsoft Sentinel.

Microsoft Sentinel zdědí Azure Monitor a postupy kontroly proti neoprávněné manipulaci a neměnnosti. I když je Azure Monitor datová platforma určená jen pro připojení, zahrnuje ustanovení pro odstranění dat pro účely dodržování předpisů.

Tato služba podporuje Azure Lighthouse, která poskytovatelům služeb umožňuje přihlásit se k vlastnímu tenantovi a spravovat předplatná a skupiny prostředků, které zákazníci delegovali.

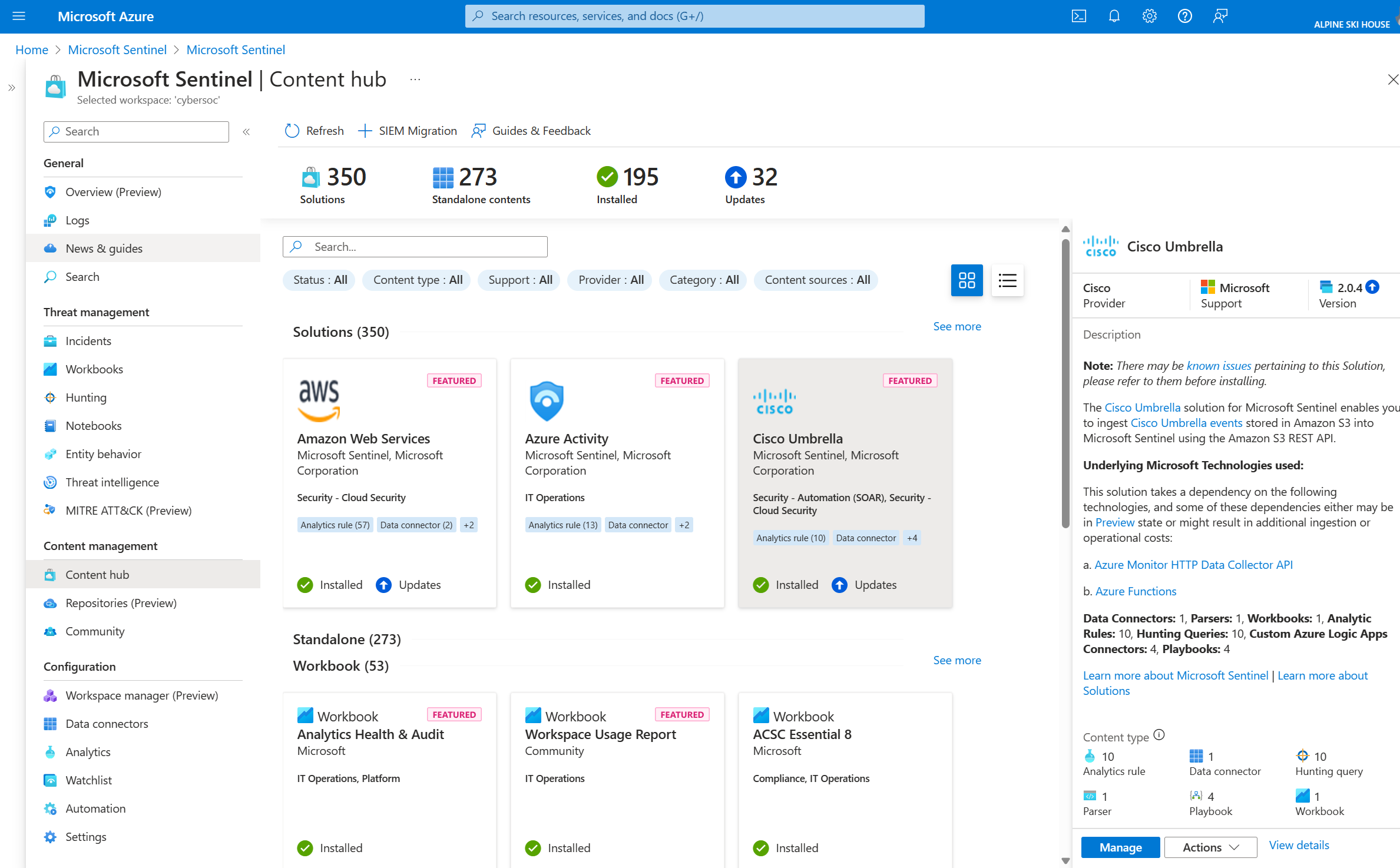

Povolit obsah zabezpečení pro první použití

Microsoft Sentinel poskytuje bezpečnostní obsah zabalený v řešeních SIEM, který umožňuje ingestovat data, monitorovat, upozorňovat, vyhledávat, zkoumat, reagovat a připojovat se k různým produktům, platformám a službám.

Další informace najdete v tématu Informace o Microsoft Sentinel obsahu a řešeních.

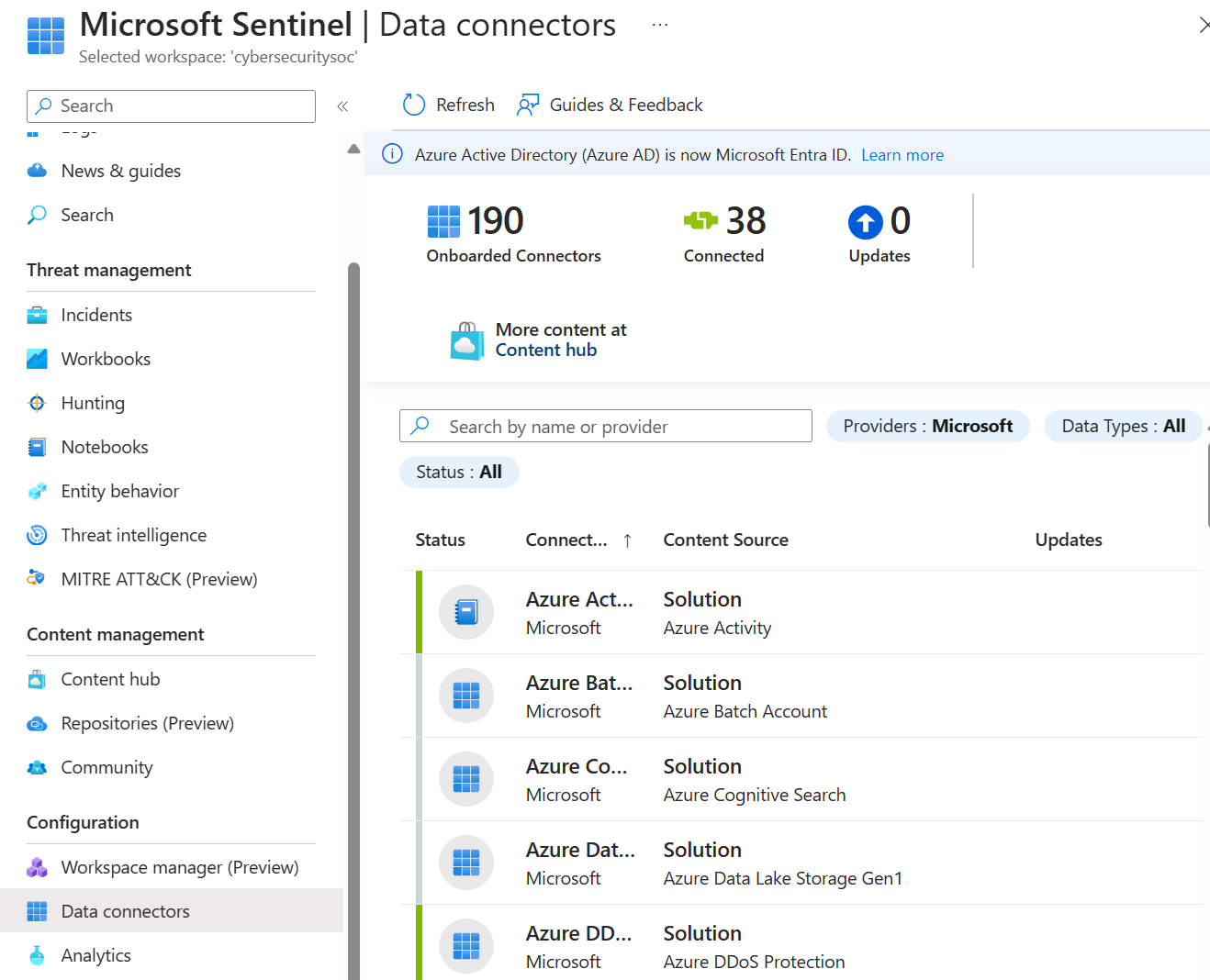

Shromažďování dat ve velkém měřítku

Shromážděte data ze všech uživatelů, zařízení, aplikací a infrastruktury, a to jak místně, tak i v několika cloudech.

Tato tabulka zvýrazňuje klíčové funkce v Microsoft Sentinel pro shromažďování dat.

| Schopnosti | Popis | Začínáme |

|---|---|---|

| Výchozí datové konektory | Mnoho konektorů je zabaleno s řešeními SIEM pro Microsoft Sentinel a poskytují integraci v reálném čase. Mezi tyto konektory patří zdroje Microsoftu a Azure zdroje, jako jsou Microsoft Entra ID, aktivita Azure, Azure Storage a další. Konektory jsou k dispozici také pro širší ekosystémy zabezpečení a aplikací pro řešení od jiných společností než Microsoft. K připojení zdrojů dat pomocí Microsoft Sentinel můžete také použít běžný formát událostí, Syslog nebo rozhraní REST-API. |

Microsoft Sentinel datových konektorů |

| Vlastní konektory | Microsoft Sentinel podporuje ingestování dat z některých zdrojů bez vyhrazeného konektoru. Pokud nemůžete připojit zdroj dat k Microsoft Sentinel pomocí existujícího řešení, vytvořte vlastní konektor zdroje dat. | Prostředky pro vytváření Microsoft Sentinel vlastních konektorů |

| Normalizace dat | Microsoft Sentinel používá čas dotazu i normalizaci doby příjmu k překladu různých zdrojů do jednotného, normalizovaného zobrazení. | Normalizace a model ASIM (Advanced Security Information Model) |

Detekce hrozeb

Pomocí analýz Microsoftu a bezkonkurenční analýzy hrozeb můžete detekovat dříve nezjištěné hrozby a minimalizovat falešně pozitivní výsledky.

Tato tabulka uvádí klíčové funkce v Microsoft Sentinel pro detekci hrozeb.

| Kapacita | Popis | Začínáme |

|---|---|---|

| Analýzy | Pomáhá snížit šum a minimalizovat počet výstrah, které musíte zkontrolovat a prošetřit. Microsoft Sentinel pomocí analýz seskupuje výstrahy do incidentů. Použijte analytická pravidla tak, jak jsou, nebo jako výchozí bod pro vytváření vlastních pravidel. Microsoft Sentinel také poskytuje pravidla pro mapování chování sítě a následné hledání anomálií napříč vašimi prostředky. Tyto analýzy propojují tečky tím, že zkombinují upozornění na různé entity s nízkou věrností do potenciálních incidentů zabezpečení s vysokou věrností. | Předdefinované zjišťování hrozeb |

| Pokrytí MITRE ATT&CK | Microsoft Sentinel analyzuje přijatá data, a to nejen za účelem detekce hrozeb a pomoci vám prošetřit, ale také vizualizovat povahu a pokrytí stavu zabezpečení vaší organizace na základě taktik a technik z rozhraní MITRE ATT&CK®. | Vysvětlení pokrytí zabezpečení architekturou MITRE ATT&CK® |

| Analýza hrozeb | Integrujte do Microsoft Sentinel řadu zdrojů analýzy hrozeb, abyste ve svém prostředí detekovali škodlivé aktivity a poskytli bezpečnostním vyšetřovatelům kontext pro informovaná rozhodnutí o reakcích. | Analýza hrozeb v Microsoft Sentinel |

| Seznamy ke zhlédnutí | Korelace dat ze zdroje dat, který zadáte ( v seznamu ke zhlédnutí), s událostmi ve vašem Microsoft Sentinel prostředí. Můžete například vytvořit seznam ke zhlédnutí se seznamem vysoce hodnotných prostředků, ukončených zaměstnanců nebo účtů služeb ve vašem prostředí. Používejte seznamy ke zhlédnutí ve svých playbookech hledání, pravidel detekce, proaktivního vyhledávání hrozeb a reakcí. | Seznamy ke zhlédnutí v Microsoft Sentinel |

| Sešity | Vytvářejte interaktivní vizuální sestavy pomocí sešitů. Microsoft Sentinel se dodává s integrovanými šablonami sešitů, které vám umožní rychle získat přehled o datech, jakmile připojíte zdroj dat. Nebo vytvořte vlastní sešity. | Vizualizujte shromážděná data. |

Zkoumání hrozeb

Zkoumání hrozeb s využitím umělé inteligence a vyhledávání podezřelých aktivit ve velkém měřítku a využití let práce microsoftu v oblasti kybernetického zabezpečení

V této tabulce jsou zvýrazněny klíčové možnosti Microsoft Sentinel pro vyšetřování hrozeb.

| Funkce | Popis | Začínáme |

|---|---|---|

| Incidenty | Microsoft Sentinel nástroje pro hloubkové šetření vám pomůžou pochopit rozsah a najít původní příčinu potenciální bezpečnostní hrozby. V interaktivním grafu můžete vybrat entitu, která bude klást zajímavé otázky pro konkrétní entitu, a přejít k podrobnostem o této entitě a jejích připojeních, abyste se dostali k původní příčině hrozby. | Navigace a vyšetřování incidentů v Microsoft Sentinel |

| Lovy | Microsoft Sentinel výkonné nástroje pro vyhledávání a dotazování založené na architektuře MITRE umožňují proaktivně vyhledávat bezpečnostní hrozby napříč zdroji dat vaší organizace před aktivací upozornění. Vytvořte vlastní pravidla detekce na základě dotazu proaktivního vyhledávání. Pak tyto přehledy zobrazíte jako výstrahy pro osoby reagující na bezpečnostní incidenty. | Proaktivní vyhledávání hrozeb v Microsoft Sentinel |

| Notebooky | Microsoft Sentinel podporuje poznámkové bloky Jupyter v pracovních prostorech Azure Machine Learning, včetně úplných knihoven pro strojové učení, vizualizace a analýzu dat. Pomocí poznámkových bloků v Microsoft Sentinel můžete rozšířit rozsah toho, co můžete dělat s Microsoft Sentinel daty. Příklady: – Proveďte analýzy, které nejsou integrované do Microsoft Sentinel, jako jsou některé funkce strojového učení Pythonu. – Vytvářejte vizualizace dat, které nejsou integrované do Microsoft Sentinel, jako jsou vlastní časové osy a stromy procesů. – Integrujte zdroje dat mimo Microsoft Sentinel, například místní datovou sadu. |

Poznámkové bloky Jupyter s funkcemi proaktivního vyhledávání Microsoft Sentinel |

Rychlá reakce na incidenty

Automatizujte své běžné úlohy a zjednodušte orchestraci zabezpečení pomocí playbooků, které se integrují se službami Azure a vašimi stávajícími nástroji. Automatizace a orchestrace Microsoft Sentinel poskytuje vysoce rozšiřitelná architektura, která umožňuje škálovatelnou automatizaci s tím, jak se objevují nové technologie a hrozby.

Playbooky v Microsoft Sentinel jsou založené na pracovních postupech integrovaných v Azure Logic Apps. Pokud například používáte systém lístků ServiceNow, použijte Azure Logic Apps k automatizaci pracovních postupů a otevření lístku v ServiceNow při každém vygenerování konkrétní výstrahy nebo incidentu.

Tato tabulka zvýrazňuje klíčové funkce v Microsoft Sentinel pro reakci na hrozby.

| Funkce | Popis | Začínáme |

|---|---|---|

| Pravidla automatizace | Centrálně spravujte automatizaci zpracování incidentů v Microsoft Sentinel definováním a koordinací malé sady pravidel, která pokrývají různé scénáře. | Automatizace reakce na hrozby v Microsoft Sentinel pomocí pravidel automatizace |

| Playbooky | Automatizujte a orchestrujte reakci na hrozby pomocí playbooků, které jsou kolekcí nápravných akcí. Spuštění playbooku na vyžádání nebo automaticky v reakci na konkrétní výstrahy nebo incidenty aktivované pravidlem automatizace Pokud chcete vytvářet playbooky pomocí Azure Logic Apps, vyberte si z neustále se rozšiřující galerie konektorů pro různé služby a systémy, jako je ServiceNow, Jira a další. Tyto konektory umožňují použít v pracovním postupu libovolnou vlastní logiku. |

Automatizace reakce na hrozby pomocí playbooků v Microsoft Sentinel Seznam všech konektorů aplikace logiky |

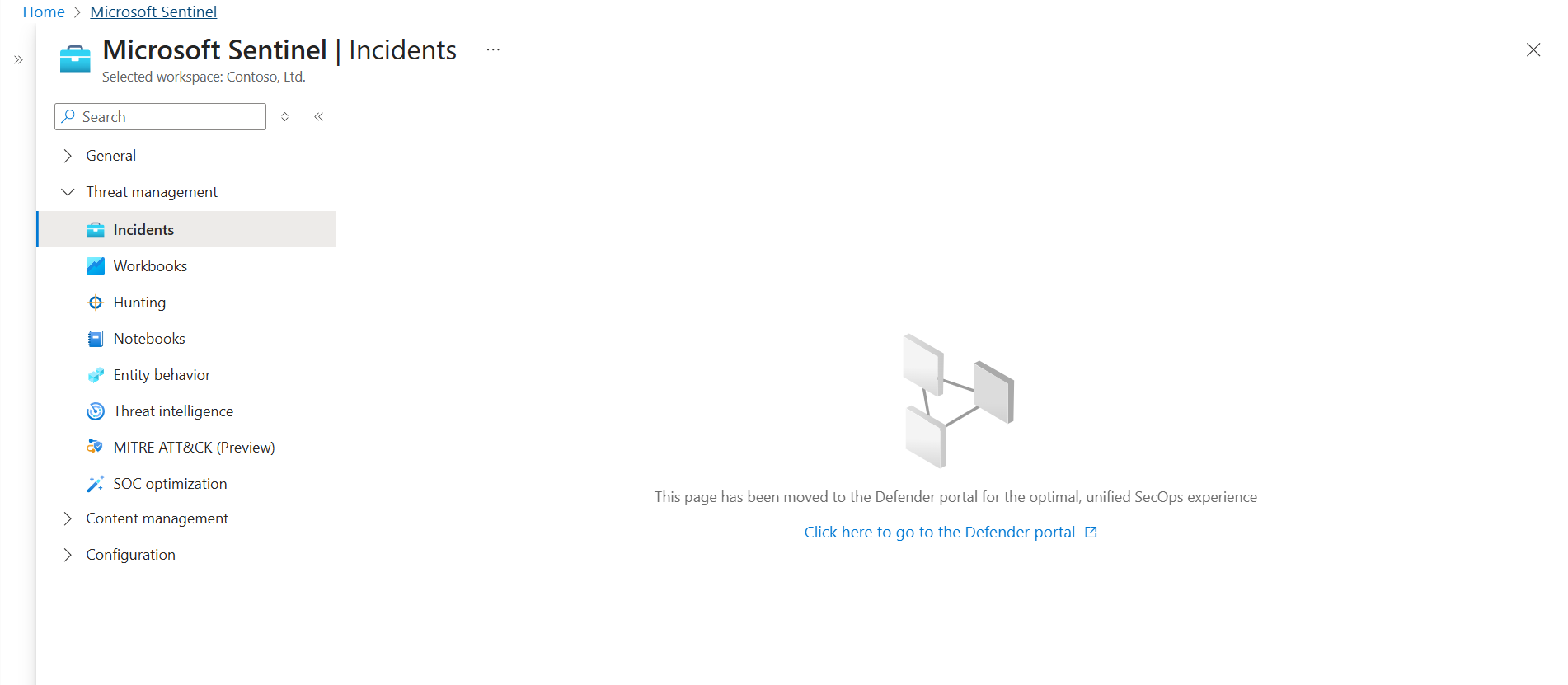

Microsoft Sentinel na časové ose Azure Portal vyřazení

Microsoft Sentinel je obecně k dispozici na portálu Microsoft Defender, a to i pro zákazníky bez Microsoft Defender XDR nebo licence E5. To znamená, že Microsoft Sentinel na portálu Defender můžete používat i v případě, že nepoužíváte jiné Microsoft Defender služby.

Po 31. březnu 2027 už se Microsoft Sentinel nebudou v Azure Portal podporovat a budou dostupné jenom na portálu Microsoft Defender.

Pokud v Azure Portal aktuálně používáte Microsoft Sentinel, doporučujeme začít plánovat přechod na portál Defender, abyste zajistili hladký přechod a plně využili jednotné prostředí operací zabezpečení, které nabízí Microsoft Defender.

Další informace najdete tady:

- Microsoft Sentinel na portálu Microsoft Defender

- Přechod prostředí Microsoft Sentinel na portál Defender

- Plánování přechodu na portál Microsoft Defender pro všechny zákazníky Microsoft Sentinel (blog)

Změny pro nové zákazníky od července 2025

V zájmu změn popsaných v této části jsou novými zákazníky Microsoft Sentinel zákazníci, kteří onboardují první pracovní prostor ve svém tenantovi, aby Microsoft Sentinel.

Od července 2025 mají tito noví zákazníci, kteří mají také oprávnění vlastníka předplatného nebo správce uživatelských přístupů a nejsou Azure delegovanými uživateli Lighthouse, automaticky onboardují své pracovní prostory na portál Defender společně s onboardingem do Microsoft Sentinel.

Uživatelům takových pracovních prostorů, kteří také nejsou Azure delegovanými uživateli Lighthouse, se v Microsoft Sentinel v Azure Portal zobrazí odkazy, které je přesměrují na portál Defender.

Příklady:

Tito uživatelé používají Microsoft Sentinel jenom na portálu Defender.

Noví zákazníci, kteří nemají příslušná oprávnění, se automaticky nepřipojují na portál Defender, ale stále se jim v Azure Portal zobrazují odkazy na přesměrování spolu s výzvami, aby uživatel s příslušnými oprávněními ručně nasadil pracovní prostor na portál Defender.

Tato tabulka shrnuje tyto možnosti:

| Typ zákazníka | Prostředí |

|---|---|

| Stávající zákazníci vytvářejí nové pracovní prostory v tenantovi s povoleným pracovním prostorem pro Microsoft Sentinel | Pracovní prostory se automaticky nepřipojují a uživatelům se nezobrazují odkazy na přesměrování |

| Azure delegovaní uživatelé lighthouse vytvářející nové pracovní prostory v libovolném tenantovi | Pracovní prostory se automaticky nepřipojují a uživatelům se nezobrazují odkazy na přesměrování |

| Noví zákazníci, kteří onboardují první pracovní prostor ve svém tenantovi, aby Microsoft Sentinel |

-

Uživatelé, kteří mají požadovaná oprávnění , mají svůj pracovní prostor automaticky onboardovaný. Jiní uživatelé takových pracovních prostorů uvidí odkazy přesměrování v Azure Portal. - Uživatelé, kteří nemají požadovaná oprávnění , nemají svůj pracovní prostor automaticky onboardovaný. Všichni uživatelé těchto pracovních prostorů uvidí odkazy pro přesměrování v Azure Portal a uživatel s požadovanými oprávněními musí pracovní prostor připojit na portál Defender. |