Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

MITRE ATT&CK je veřejně přístupný znalostní báze taktik a technik, které útočníci běžně používají a která se vytváří a udržuje pozorováním z reálného světa. Mnoho organizací používá MITRE ATT&CK znalostní báze k vývoji konkrétních modelů hrozeb a metodologií, které se používají k ověření stavu zabezpečení ve svých prostředích.

Microsoft Sentinel analyzuje ingestované údaje, a to nejen proto, aby odhalovala hrozby a pomohla vám prošetřit, ale také vizualizuje povahu a pokrytí stavu zabezpečení vaší organizace.

Tento článek popisuje, jak používat stránku MITRE v Microsoft Sentinel k zobrazení analytických pravidel (detekcí) již aktivních ve vašem pracovním prostoru a detekcí dostupných ke konfiguraci, abyste porozuměli zabezpečení vaší organizace na základě taktik a technik z architektury MITRE ATT&CK®.

Důležité

Stránka MITRE v Microsoft Sentinel je aktuálně ve verzi PREVIEW. Dodatkové podmínky Azure Preview zahrnují právní podmínky, které se vztahují na Azure funkce, které jsou v beta verzi, verzi Preview nebo jinak ještě nejsou obecně dostupné.

Požadavky

Než budete moct zobrazit pokrytí MITRE pro vaši organizaci v Microsoft Sentinel, ujistěte se, že splňujete následující požadavky:

- Aktivní Microsoft Sentinel instance.

- Potřebná oprávnění k zobrazení obsahu v Microsoft Sentinel Další informace najdete v tématu Role a oprávnění v Microsoft Sentinel.

- Datové konektory nakonfigurované tak, aby do Microsoft Sentinel ingestovaly relevantní data zabezpečení. Další informace najdete v tématu Microsoft Sentinel datových konektorů.

- Pravidla aktivního naplánovaného dotazu a pravidla téměř v reálném čase (NRT) nastavená v Microsoft Sentinel. Další informace najdete v tématu Detekce hrozeb v Microsoft Sentinel.

- Znalost architektury MITRE ATT&CK a jejích taktik a technik.

Verze architektury MITRE ATT&CK

Microsoft Sentinel je aktuálně v souladu s architekturou MITRE ATT&CK verze 18.

Zobrazení aktuálního pokrytí MITRE

Ve výchozím nastavení jsou v matici pokrytí uvedena pravidla aktuálně aktivního naplánovaného dotazu i pravidla téměř v reálném čase (NRT).

V závislosti na portálu, který používáte, proveďte jednu z následujících věcí:

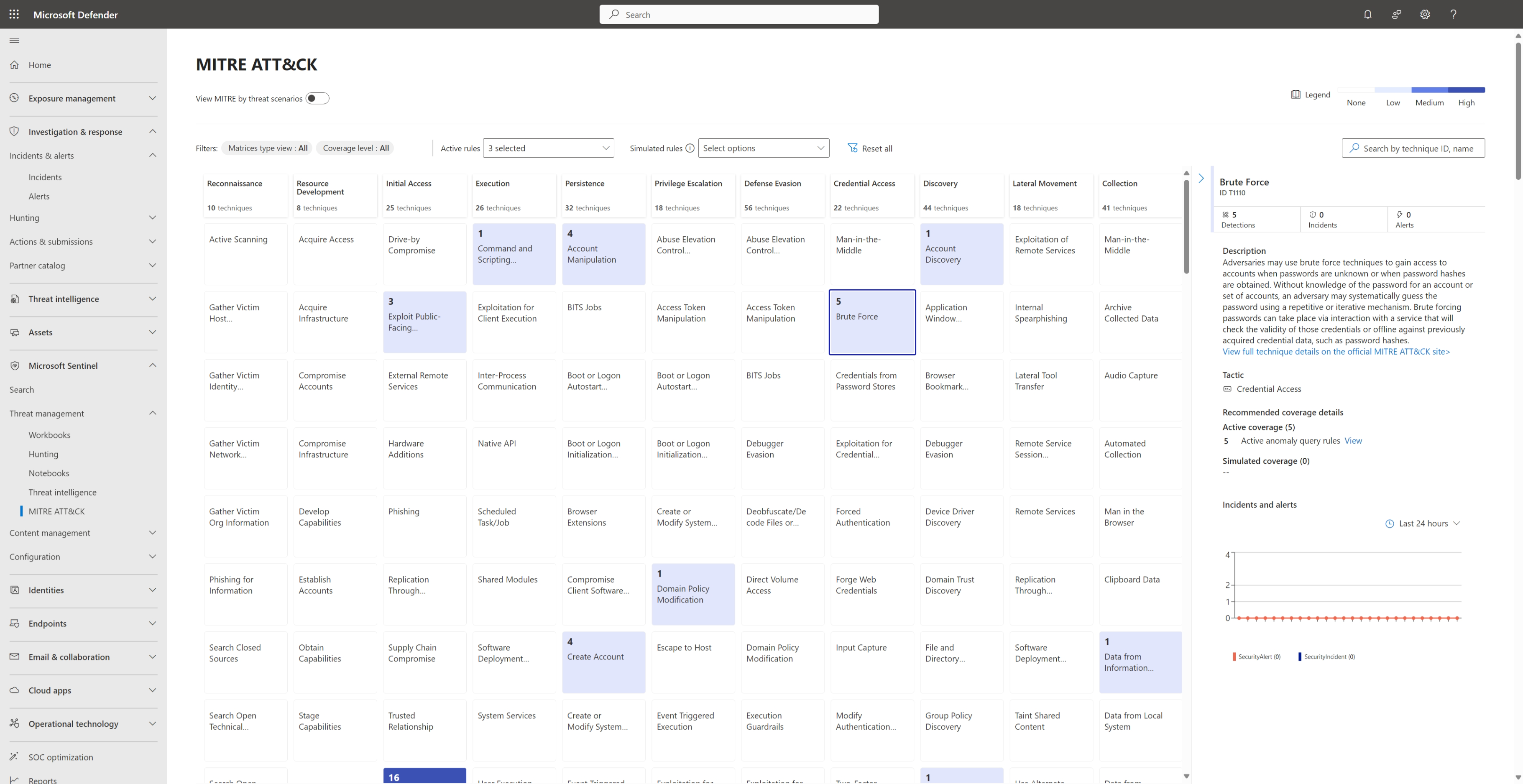

Na portálu Defender vyberte Microsoft Sentinel > Správa > hrozeb MITRE ATT&CK.

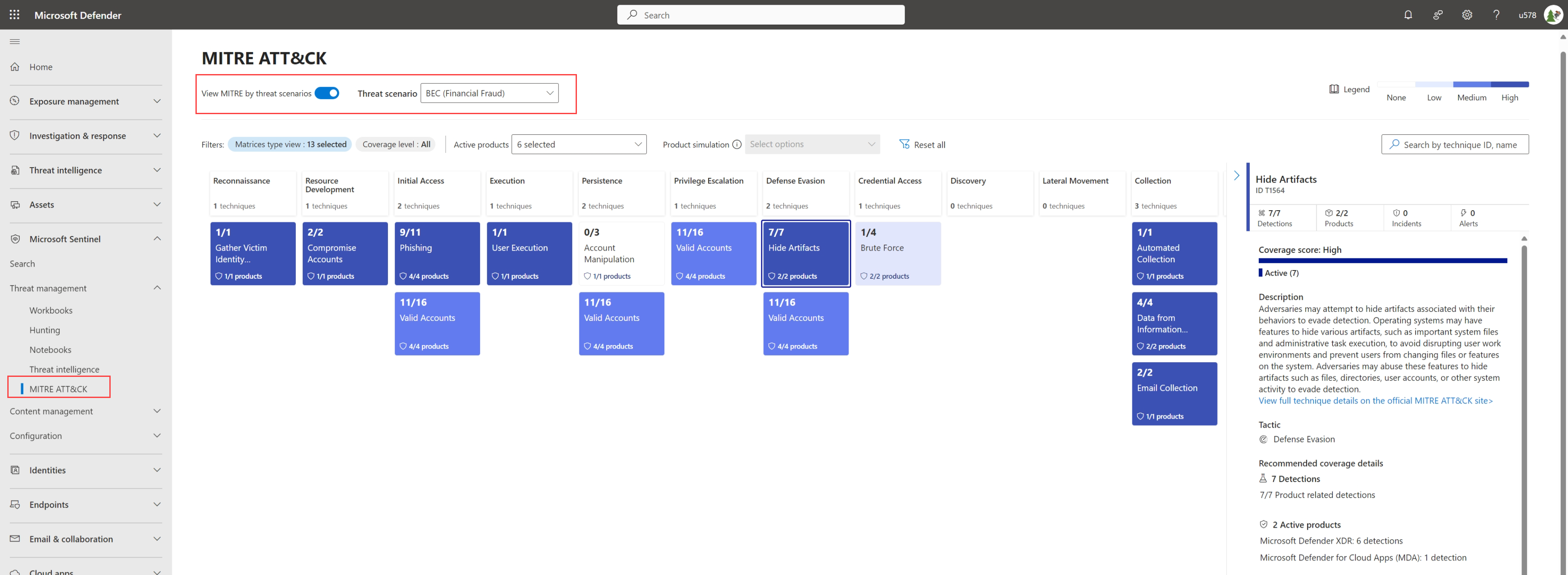

Pokud chcete stránku filtrovat podle konkrétního scénáře hrozby, zapněte možnost Zobrazit mitre podle scénáře hrozeb a pak vyberte scénář hrozby z rozevírací nabídky. Stránka se odpovídajícím způsobem aktualizuje. Příklady:

Použijte některou z následujících metod:

Pomocí legendy můžete zjistit, kolik detekcí je aktuálně aktivních ve vašem pracovním prostoru pro konkrétní techniku.

Pomocí panelu hledání vyhledejte konkrétní techniku v matici pomocí názvu nebo ID techniky a zobrazte stav zabezpečení vaší organizace pro vybranou techniku.

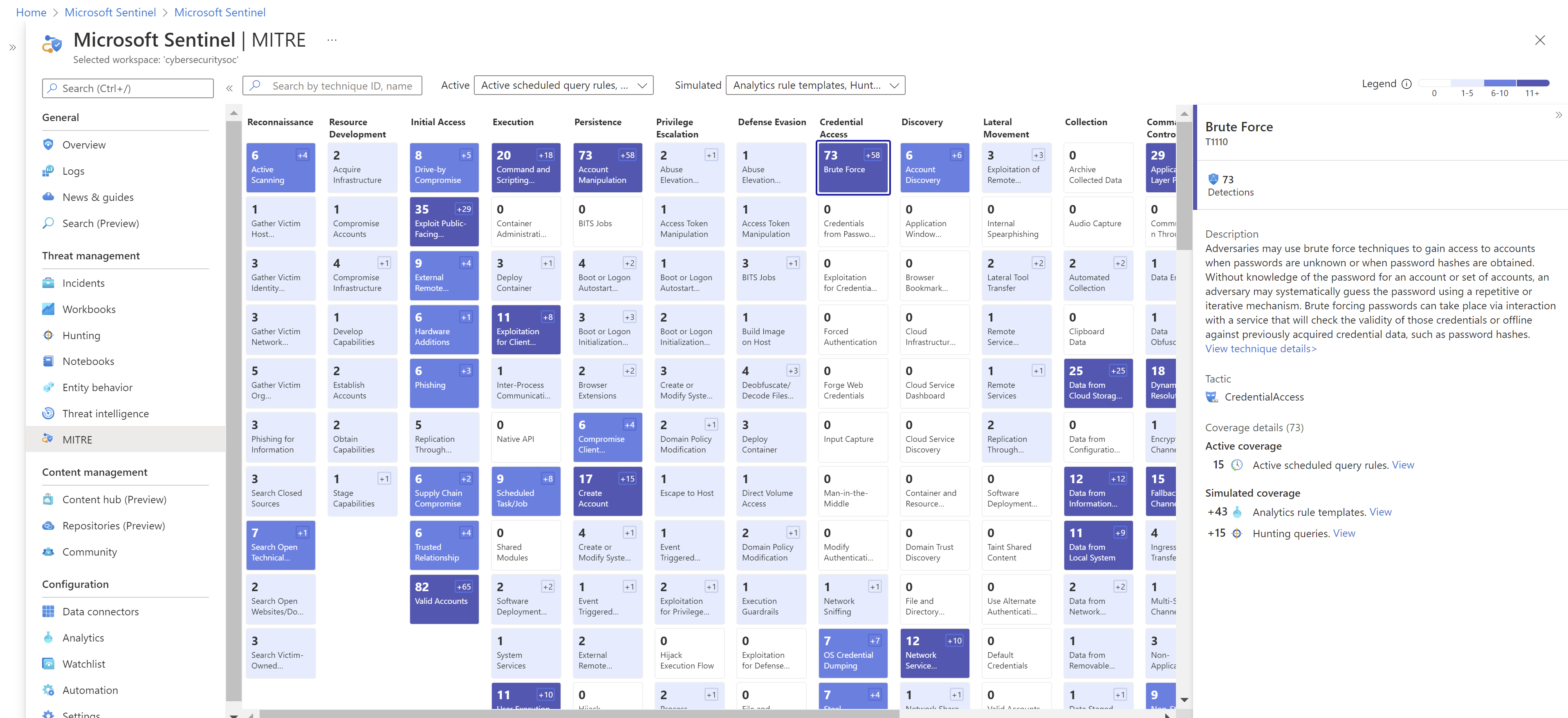

Výběrem konkrétní techniky v matici zobrazíte další podrobnosti v podokně podrobností. Tam pomocí odkazů přejděte do některého z následujících umístění:

V oblasti Popis vyberte Zobrazit úplné podrobnosti o technice ... a zobrazte tak další informace o vybrané technice v znalostní báze rozhraní MITRE ATT&CK.

Posuňte se v podokně dolů a výběrem odkazů na některou z aktivních položek přejděte do příslušné oblasti v Microsoft Sentinel.

Pokud například chcete přejít na stránku Proaktivní vyhledávání, vyberte Dotazy proaktivního vyhledávání . Tam uvidíte filtrovaný seznam dotazů proaktivního vyhledávání, které jsou přidružené k vybrané technice a které můžete nakonfigurovat ve svém pracovním prostoru.

Na portálu Defender se v podokně podrobností také zobrazují doporučené podrobnosti o pokrytí, včetně poměru aktivních detekcí a bezpečnostních služeb (produktů) ze všech doporučených detekcí a služeb pro vybranou techniku.

Simulace možného pokrytí pomocí dostupných detekcí

V matici pokrytí MITRE simulované pokrytí odkazuje na detekce, které jsou k dispozici, ale nejsou aktuálně nakonfigurované ve vašem pracovním prostoru Microsoft Sentinel. Zobrazte si simulované pokrytí, abyste porozuměli možnému stavu zabezpečení vaší organizace, pokud jste nakonfigurovali všechna detekce, která máte k dispozici.

V Microsoft Sentinel v části Správa hrozeb vyberte MITRE ATTA&CK (Preview) a pak vyberte položky v nabídce Simulovaná pravidla, které simulují možný stav zabezpečení vaší organizace.

Odsud použijte prvky stránky stejně jako jinak k zobrazení simulovaného pokrytí pro konkrétní techniku.

Použití architektury MITRE ATT&CK v analytických pravidlech a incidentech

Naplánované pravidlo s technikami MITRE, které se pravidelně používají ve vašem pracovním prostoru Microsoft Sentinel, zvyšuje stav zabezpečení, který se pro vaši organizaci zobrazuje v matici pokrytí MITRE.

Analytická pravidla:

- Při konfiguraci analytických pravidel vyberte konkrétní techniky MITRE, které chcete použít na vaše pravidlo.

- Při hledání analytických pravidel filtrujte pravidla zobrazená podle techniky, abyste je našli rychleji.

Další informace najdete v tématech Předdefinované zjišťování hrozeb a Vytváření vlastních analytických pravidel pro detekci hrozeb.

Incidenty:

Když se vytvoří incidenty pro výstrahy, které jsou uvedené v pravidlech s nakonfigurovanými technikami MITRE, přidají se do incidentů také techniky.

Další informace najdete v tématu Vyšetřování incidentů pomocí Microsoft Sentinel. Pokud je Microsoft Sentinel onboardovaný na portálu Defender, prošetřete incidenty na portálu Microsoft Defender.

Proaktivní vyhledávání hrozeb:

- Při vytváření nového proaktivního dotazu vyberte konkrétní taktiku a techniky, které chcete u dotazu použít.

- Při hledání aktivních dotazů proaktivního vyhledávání vyfiltrujte dotazy zobrazené taktikou tak, že vyberete položku ze seznamu nad mřížkou. Výběrem dotazu zobrazíte podrobnosti o taktikě a technice v podokně podrobností na straně.

- Při vytváření záložek použijte buď mapování techniky zděděné z dotazu proaktivního vyhledávání, nebo vytvořte vlastní mapování.

Další informace najdete v tématech Vyhledávání hrozeb pomocí Microsoft Sentinel a Sledování dat během proaktivního vyhledávání pomocí Microsoft Sentinel.

Související obsah

Další informace najdete tady: