Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Pomocí souhrnných pravidel v Microsoft Sentinelu můžete agregovat velké sady dat na pozadí pro plynulejší operace zabezpečení napříč všemi úrovněmi protokolů. Souhrnná data se předkompilují ve vlastních tabulkách protokolů a poskytují rychlý výkon dotazů, včetně dotazů spouštěných na datech odvozených z úrovní protokolů s nízkými náklady. Souhrnná pravidla vám můžou pomoct optimalizovat data pro:

- Analýzy a sestavy, zejména nad velkými datovými sadami a časovými rozsahy, podle potřeby pro analýzu zabezpečení a incidentů, měsíčních nebo ročních obchodních sestav atd.

- Úspora nákladů na podrobné protokoly, které můžete uchovat tak dlouho, jak potřebujete, v levnější úrovni protokolu, a odesílat pouze souhrnná data do tabulky pro analytiku k analýzám a sestavám.

- Zabezpečení a ochrana osobních údajů, odebráním nebo zamaskováním detailů ochrany osobních údajů ve souhrnných dat určených ke sdílení a omezením přístupu k tabulkám s nezpracovanými daty.

Microsoft Sentinel ukládá výsledky souhrnných pravidel do vlastních tabulek s datovým plánem Analytics . Další informace o datových plánech a nákladech na úložiště najdete v tématu Plány tabulek protokolů.

Tento článek vysvětluje, jak vytvořit souhrnná pravidla nebo nasadit předem sestavené šablony souhrnných pravidel v Microsoft Sentinelu a uvádí příklady běžných scénářů použití souhrnných pravidel.

Important

Po 31. březnu 2027 už Microsoft Sentinel nebude podporován na webu Azure Portal a bude dostupný jenom na portálu Microsoft Defender. Všichni zákazníci používající Microsoft Sentinel na webu Azure Portal budou přesměrováni na portál Defender a budou používat Microsoft Sentinel jenom na portálu Defender. Od července 2025 se mnoho nových zákazníků automaticky onboarduje a přesměruje na portál Defender.

Pokud na webu Azure Portal stále používáte Microsoft Sentinel, doporučujeme začít plánovat přechod na portál Defender , abyste zajistili hladký přechod a plně využili sjednoceného prostředí operací zabezpečení, které nabízí Microsoft Defender. Další informace najdete v tématu Je čas přesunout: Vyřazování webu Azure Portal od Microsoft Sentinelu pro zajištění vyššího zabezpečení.

Prerequisites

Vytvoření souhrnných pravidel v Microsoft Sentinelu:

Microsoft Sentinel musí být povolený alespoň v jednom pracovním prostoru a aktivně využívat protokoly.

Musíte mít přístup k Microsoft Sentinelu s oprávněními přispěvatele Microsoft Sentinelu . Další informace najdete v tématu Role a oprávnění v Microsoft Sentinelu.

Pokud chcete vytvořit souhrnná pravidla na portálu Microsoft Defender, musíte nejprve připojit pracovní prostor k portálu Defender. Další informace najdete v tématu Připojení Služby Microsoft Sentinel k portálu Microsoft Defender.

Před vytvořením pravidla doporučujeme experimentovat s dotazem na souhrnné pravidlo na stránce Protokoly . Ověřte, že dotaz nedosahuje limitu dotazu nebo se blíží k němu, a zkontrolujte, jestli dotaz produkuje zamýšlené schéma a očekávané výsledky. Pokud se dotaz blíží limitům dotazů, zvažte použití menšího binSize k zpracování méně dat na koš. Dotaz můžete také upravit tak, aby vracel méně záznamů nebo odebral pole s větším objemem.

Vytvoření nového souhrnného pravidla

Vytvořte nové souhrnné pravidlo pro agregaci konkrétní velké sady dat do dynamické tabulky. Nakonfigurujte frekvenci pravidel, abyste zjistili, jak často se agregovaná datová sada aktualizuje z nezpracovaných dat.

Otevřete průvodce souhrnným pravidlem:

Vyberte + Vytvořit a zadejte následující podrobnosti:

Name. Zadejte smysluplný název pravidla.

Description. Zadejte volitelný popis.

Cílová tabulka Definujte vlastní tabulku protokolů, ve které se data agregují:

Pokud vyberete Existující vlastní tabulku protokolů, vyberte tabulku, kterou chcete použít.

Pokud vyberete Možnost Nová vlastní tabulka protokolů, zadejte smysluplný název tabulky. Úplný název tabulky používá následující syntaxi:

<tableName>_CL.

Doporučujeme povolit nastavení diagnostiky SummaryLogs ve vašem pracovním prostoru, abyste získali přehled o historických spuštěních a selháních. Pokud není povoleno nastavení SummaryLogs diagnostiky, zobrazí se výzva k jejich povolení v oblasti Nastavení diagnostiky.

Pokud jsou nastavení diagnostiky SummaryLogs už povolená, ale chcete nastavení upravit, vyberte Konfigurovat upřesňující nastavení diagnostiky. Až se vrátíte na stránku Průvodce souhrnem pravidla , nezapomeňte vybrat Aktualizovat a aktualizovat podrobnosti nastavení.

Important

Nastavení diagnostiky SummaryLogs má dodatečné náklady. Další informace najdete v tématu Nastavení diagnostiky ve službě Azure Monitor.

Vyberte Další: Nastavte souhrnnou logiku > , aby pokračovala.

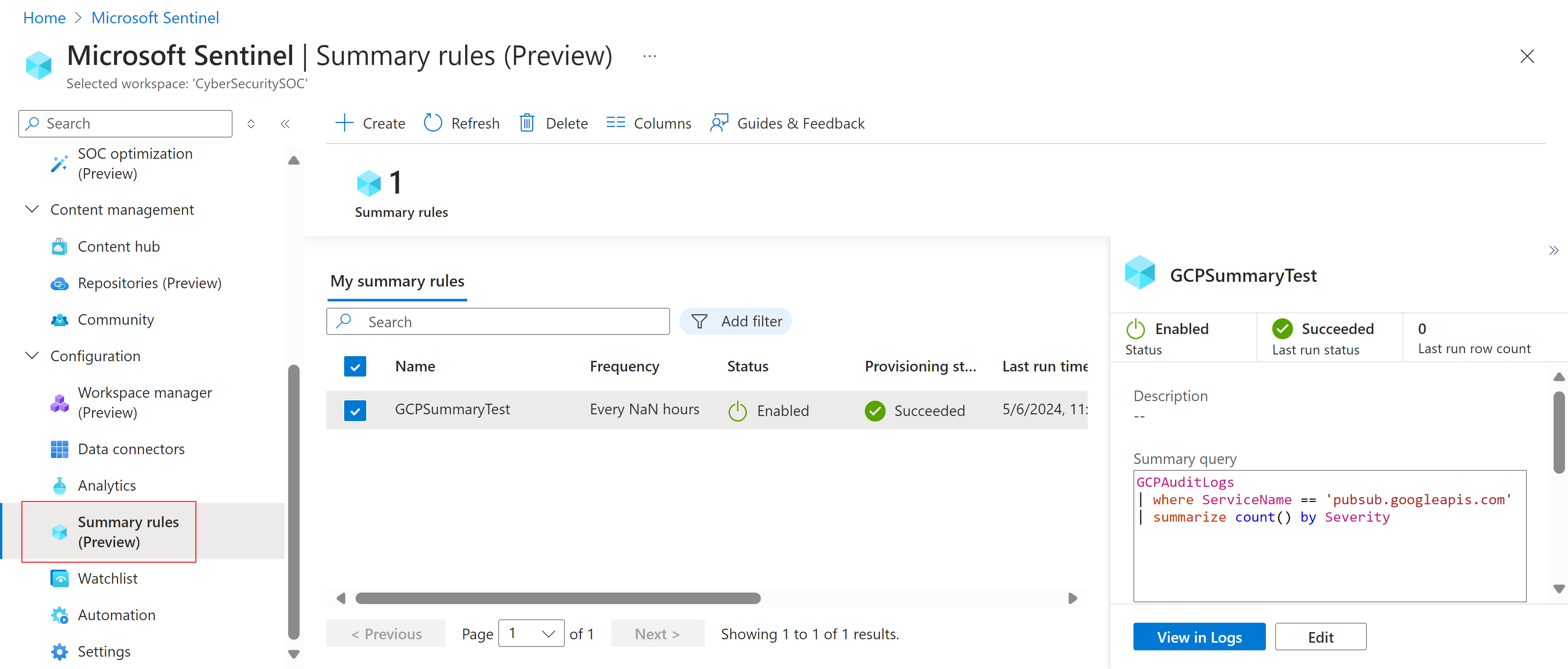

Na stránce Nastavit souhrnnou logiku zadejte souhrnný dotaz. Pokud chcete například shrnout data z Google Cloud Platform, můžete zadat:

GCPAuditLogs | where ServiceName == 'pubsub.googleapis.com' | summarize count() by SeverityDalší informace najdete ve scénářích ukázkových souhrnných pravidel a dotazovacím jazyku Kusto (KQL) ve službě Azure Monitor.

Výběrem náhledu výsledků zobrazíte příklad dat, která byste shromáždili s nakonfigurovaným dotazem.

V oblasti plánování dotazů definujte následující podrobnosti:

- Jak často se má pravidlo spouštět

- Určuje, zda má být pravidlo spouštěno se zpožděním vyjádřeným v minutách.

- Pokud chcete, aby pravidlo začalo běžet

Časy definované v plánování jsou založené na sloupci

timegeneratedve vašich datech.Vyberte Další: Zkontrolovat a vytvořit >>Uložit, aby bylo dokončeno souhrnné pravidlo.

Existující souhrnná pravidla jsou uvedená na stránce Souhrn pravidel , kde můžete zkontrolovat stav pravidla. Pro každé pravidlo vyberte nabídku možností na konci řádku a proveďte některou z následujících akcí:

- Zobrazte aktuální data pravidla na stránce Protokoly , jako byste dotaz spustili okamžitě.

- Zobrazení historie spuštění pro vybrané pravidlo

- Zakažte nebo povolte pravidlo.

- Úprava konfigurace pravidla

Pokud chcete pravidlo odstranit, vyberte řádek pravidla a potom na panelu nástrojů v horní části stránky vyberte Odstranit .

Note

Azure Monitor také podporuje vytváření souhrnných pravidel prostřednictvím rozhraní API nebo šablony Azure Resource Monitoru (ARM). Další informace najdete v tématu Vytvoření nebo aktualizace souhrnného pravidla.

Nasazení předdefinovaných šablon souhrnných pravidel

Šablony souhrnných pravidel jsou předem sestavená souhrnná pravidla, která můžete nasadit as-is nebo přizpůsobit vašim potřebám.

Nasazení šablony souhrnného pravidla:

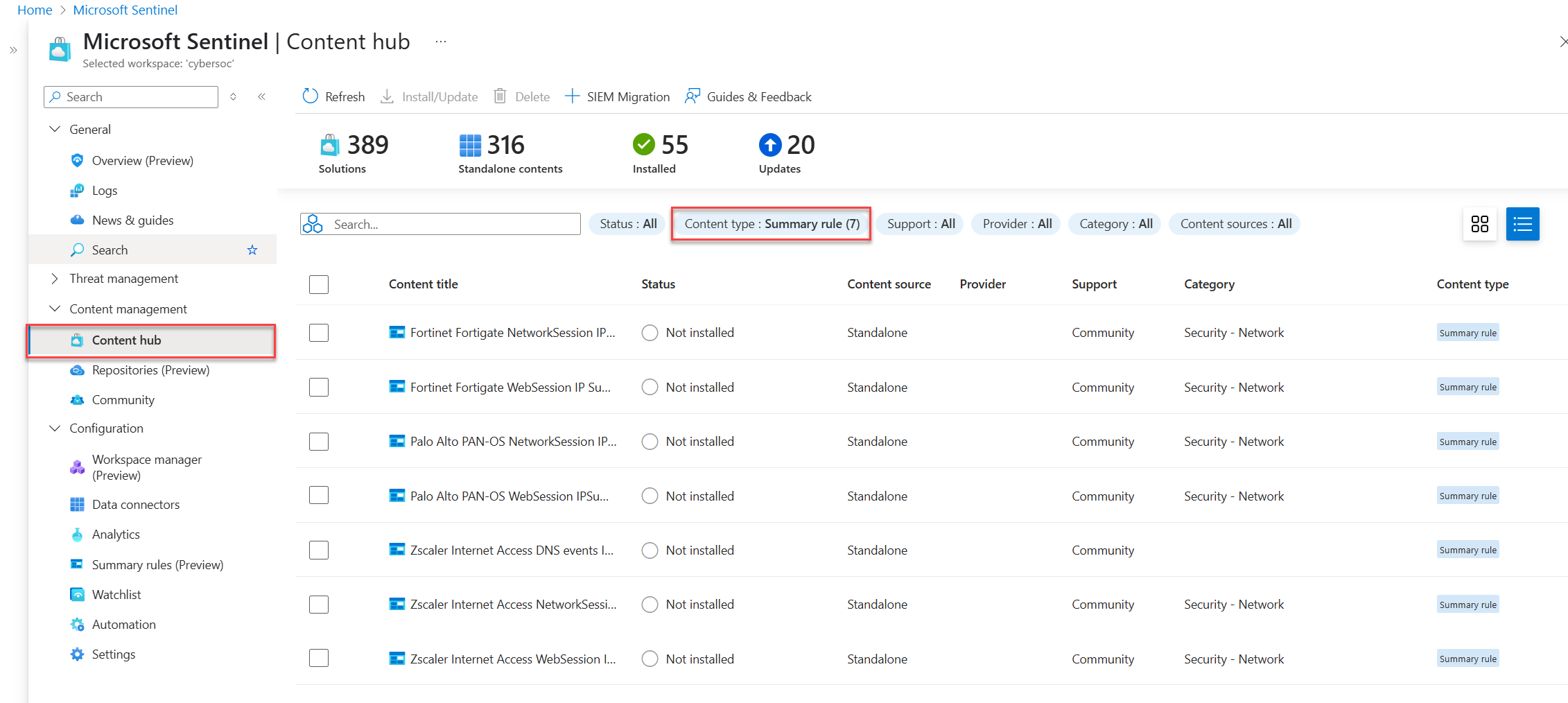

Otevřete centrum obsahu a vyfiltrujte typ obsahu podle pravidel souhrnu a zobrazte dostupné šablony souhrnných pravidel.

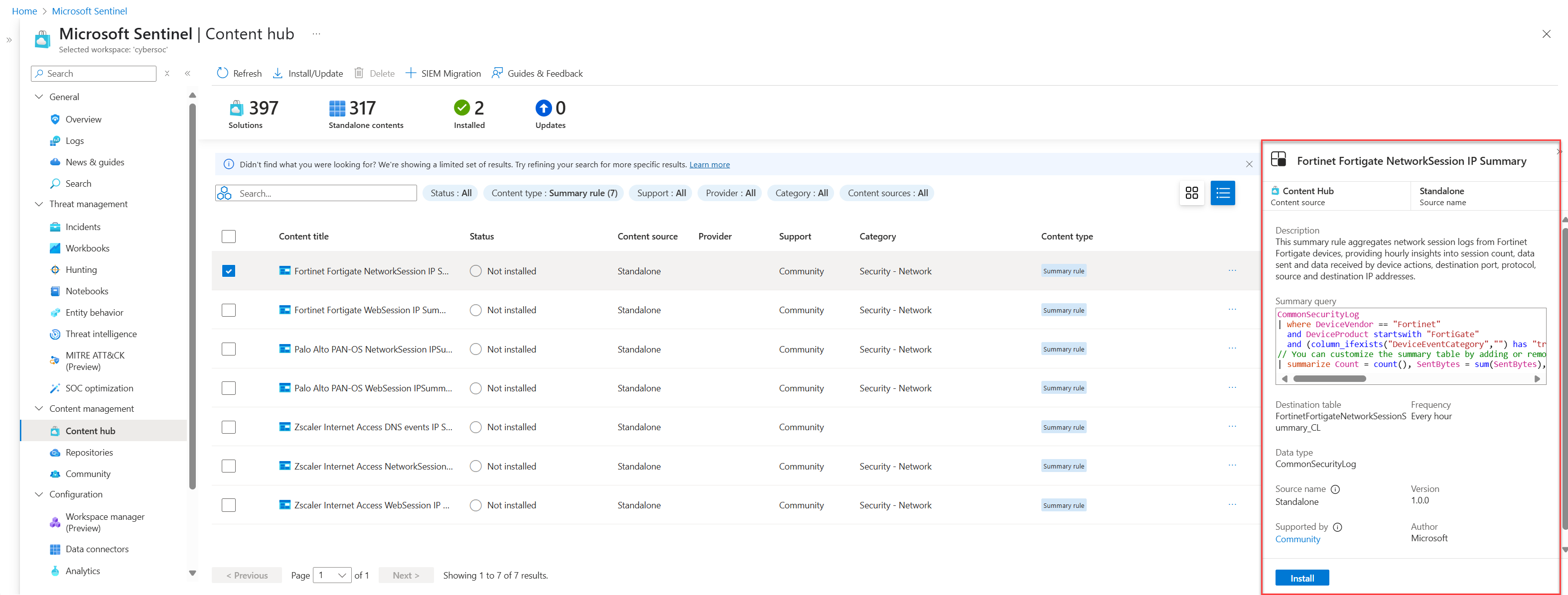

Vyberte šablonu souhrnného pravidla.

Otevře se panel s informacemi o šabloně souhrnného pravidla, zobrazí pole, jako je popis, souhrnný dotaz a cílová tabulka.

Vyberte Instalovat pro instalaci šablony.

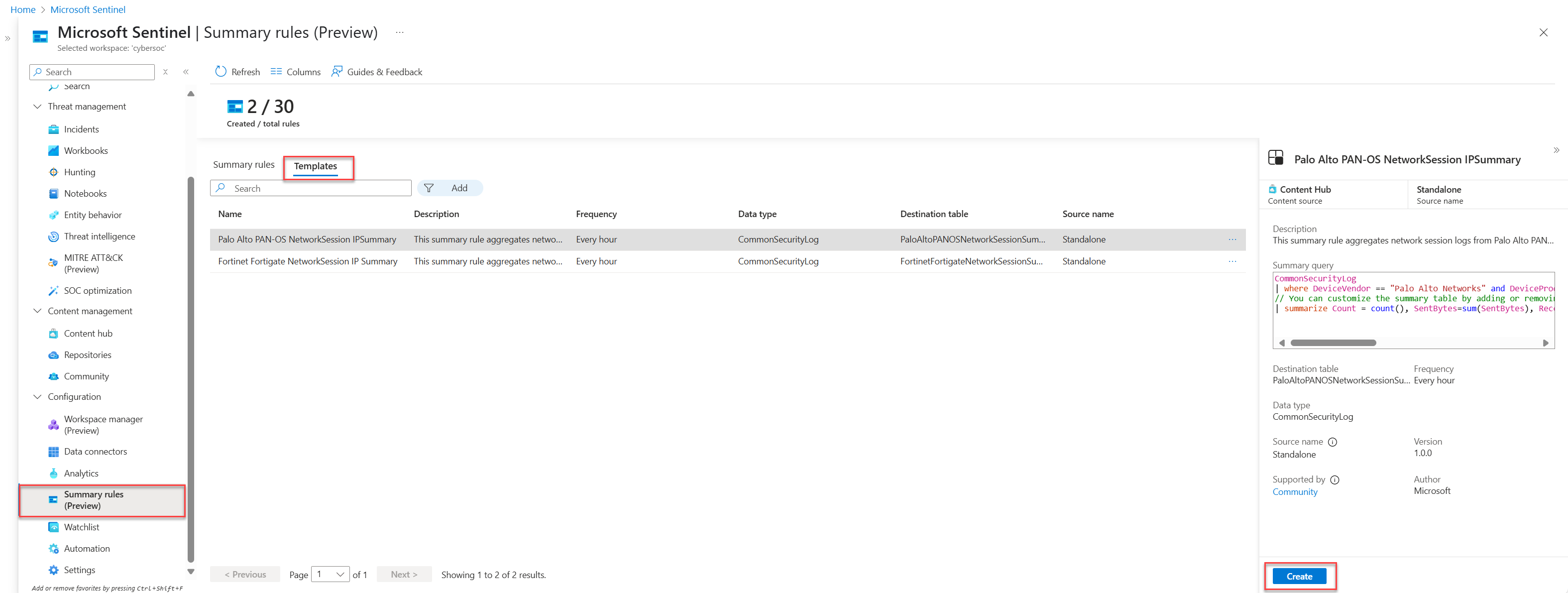

Na stránce Pravidla souhrnu vyberte kartu Šablony a vyberte pravidlo souhrnu, které jste nainstalovali.

Výběrem Vytvořit otevřete průvodce souhrnným pravidlem, ve kterém jsou všechna pole předem vyplněná.

Projděte průvodce souhrnným pravidlem a výběrem možnosti Uložit nasaďte souhrnné pravidlo.

Další informace o průvodci souhrnným pravidlem naleznete v tématu Vytvoření nového souhrnného pravidla.

Ukázkové scénáře souhrnných pravidel v Microsoft Sentinelu

Tato část popisuje běžné scénáře vytváření souhrnných pravidel v Microsoft Sentinelu a naše doporučení pro konfiguraci jednotlivých pravidel. Další informace a příklady najdete v tématu Souhrnutí přehledů z nezpracovaných dat do pomocné tabulky a následně do analytické tabulky v Microsoft Sentinelu a zdroje protokolů k použití při příjmu pomocných protokolů.

Rychlé vyhledání škodlivé IP adresy v síťovém provozu

Scénář: Jste lovcem hrozeb a jedním z cílů vašeho týmu je identifikace všech instancí, kdy škodlivá IP adresa interagovala v protokolech síťového provozu z aktivního incidentu za posledních 90 dnů.

Výzva: Microsoft Sentinel v současné době ingestuje několik terabajtů síťových protokolů denně. Potřebujete je rychle projít, abyste našli shody pro nebezpečnou IP adresu.

Řešení: K provedení následujících postupů doporučujeme použít souhrnná pravidla:

Vytvořte souhrnnou datovou sadu pro každou IP adresu související s incidentem, včetně

SourceIP,DestinationIPMaliciousIP, ,RemoteIP, každý výpis důležitých atributů, napříkladIPType,FirstTimeSeenaLastTimeSeen.Souhrnná datová sada umožňuje rychle vyhledat konkrétní IP adresu a zúžit časový rozsah, ve kterém se IP adresa nachází. Můžete to udělat i v případě, že k prohledáným událostem došlo před více než 90 dny, což přesahuje dobu uchování jejich pracovního prostoru.

V tomto příkladu nakonfigurujte souhrn tak, aby se spouštěl každý den, čímž dotaz každý den přidá nové souhrnné záznamy, dokud nevyprší platnost.

Vytvořte analytické pravidlo , které pro souhrnnou datovou sadu běží méně než dvě minuty a rychle přejde do konkrétního časového rozsahu, když škodlivá IP adresa interaguje se sítí společnosti.

Nezapomeňte nakonfigurovat intervaly spuštění na minimálně pět minut, aby vyhovovaly různým velikostem souhrnných dat. Tím se zajistí, že nedojde ke ztrátě, i když dojde ke zpoždění příjmu událostí.

Například:

let csl_columnmatch=(column_name: string) { summarized_CommonSecurityLog | where isnotempty(column_name) | extend Date = format_datetime(TimeGenerated, "yyyy-MM-dd"), IPaddress = column_ifexists(column_name, ""), FieldName = column_name | extend IPType = iff(ipv4_is_private(IPaddress) == true, "Private", "Public") | where isnotempty(IPaddress) | project Date, TimeGenerated, IPaddress, FieldName, IPType, DeviceVendor | summarize count(), FirstTimeSeen = min(TimeGenerated), LastTimeSeen = min(TimeGenerated) by Date, IPaddress, FieldName, IPType, DeviceVendor }; union csl_columnmatch("SourceIP") , csl_columnmatch("DestinationIP") , csl_columnmatch("MaliciousIP") , csl_columnmatch("RemoteIP") // Further summarization can be done per IPaddress to remove duplicates per day on larger timeframe for the first run | summarize make_set(FieldName), make_set(DeviceVendor) by IPType, IPaddressSpuštěním následného hledání nebo korelace s jinými daty dokončete scénář útoku.

Generování upozornění na shody analýzy hrozeb vůči síťovým datům

Generování výstrah na shody v analýze hrozeb proti hlučným síťovým datům s velkým objemem a nízkou hodnotou zabezpečení.

Scénář: Musíte vytvořit analytické pravidlo pro protokoly brány firewall tak, aby odpovídaly názvům domén v systému, který byl navštíven v seznamu názvů domén analýzy hrozeb.

Většina zdrojů dat jsou nezpracované protokoly, které jsou hlučné a mají velký objem, ale mají nižší hodnotu zabezpečení, včetně IP adres, provozu služby Azure Firewall, provozu Fortigate atd. Celkový objem je přibližně 1 TB za den.

Problém: Vytvoření samostatných pravidel vyžaduje více aplikací logiky a vyžaduje další režii a náklady na nastavení a údržbu.

Řešení: K provedení následujících postupů doporučujeme použít souhrnná pravidla:

Vytvoření souhrnného pravidla:

Rozšiřte dotaz tak, aby extrahovali pole klíčů, jako je zdrojová adresa, cílová adresa a cílový port z tabulky CommonSecurityLog_CL , což je CommonSecurityLog s pomocným plánem.

Proveďte vnitřní vyhledávání vůči aktivním indikátorům analýzy hrozeb, abyste identifikovali všechny shody s naší zdrojovou adresou. To vám umožní propojit vaše data se známými hrozbami.

Důležité informace o projektu, včetně času vygenerovaného, typu aktivity a všech škodlivých zdrojových IP adres spolu s podrobnostmi o cíli. Nastavte frekvenci, s jakou má být dotaz spuštěn, a cílovou tabulku, například MaliciousIPDetection. Výsledky v této tabulce jsou na analytické úrovni a účtují se odpovídajícím způsobem.

Vytvoření výstrahy:

Vytvoření analytického pravidla v Microsoft Sentinelu, které generuje výstrahy na základě výsledků z tabulky MaliciousIPDetection. Tento krok je zásadní pro proaktivní detekci hrozeb a reakci na incidenty.

Ukázkové souhrnné pravidlo:

CommonSecurityLog_CL

| extend sourceAddress = tostring(parse_json(Message).sourceAddress), destinationAddress = tostring(parse_json(Message).destinationAddress), destinationPort = tostring(parse_json(Message).destinationPort)

| lookup kind=inner (ThreatIntelligenceIndicator | where Active == true ) on $left.sourceAddress == $right.NetworkIP

| project TimeGenerated, Activity, Message, DeviceVendor, DeviceProduct, sourceMaliciousIP =sourceAddress, destinationAddress, destinationPort