Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Jedním z rychlých a snadných způsobů, jak vyhodnotit závažnost incidentu, je zjistit, jestli jsou některé IP adresy v něm známé jako zdroje škodlivých aktivit. Automatický způsob, jak to udělat, vám může ušetřit spoustu času a úsilí.

V tomto kurzu se dozvíte, jak pomocí pravidel automatizace a playbooků Microsoft Sentinel automaticky kontrolovat IP adresy ve vašich incidentech proti zdroji analýzy hrozeb a zaznamenávat každý výsledek příslušného incidentu.

Po dokončení tohoto kurzu budete umět:

- Vytvoření playbooku ze šablony

- Konfigurace a autorizace připojení playbooku k jiným prostředkům

- Vytvoření pravidla automatizace pro vyvolání playbooku

- Zobrazení výsledků automatizovaného procesu

Důležité

Po 31. březnu 2027 už se Microsoft Sentinel nebudou v Azure Portal podporovat a budou dostupné jenom na portálu Microsoft Defender. Všichni zákazníci používající Microsoft Sentinel v Azure Portal budou přesměrováni na portál Defender a budou používat Microsoft Sentinel jenom na portálu Defender.

Pokud v Azure Portal stále používáte Microsoft Sentinel, doporučujeme začít plánovat přechod na portál Defender, abyste zajistili hladký přechod a plně využili jednotné prostředí operací zabezpečení, které nabízí Microsoft Defender.

Požadavky

Pokud chcete absolvovat tento kurz, ujistěte se, že máte:

Předplatné Azure. Vytvořte si bezplatný účet , pokud ho ještě nemáte.

Pracovní prostor služby Log Analytics s nasazeným řešením Microsoft Sentinel a ingestována do něj data.

Uživatel Azure s následujícími rolemi přiřazenými k následujícím prostředkům:

- Microsoft Sentinel Přispěvatel v pracovním prostoru služby Log Analytics, ve kterém je nasazená Microsoft Sentinel.

- Přispěvatel aplikace logiky a vlastník nebo ekvivalentní ve skupině prostředků, která bude obsahovat playbook vytvořený v tomto kurzu.

Nainstalované řešení VirusTotal z centra obsahu

Pro tento kurz bude stačit (zdarma) účet VirusTotal . Produkční implementace vyžaduje účet VirusTotal Premium.

Agent Azure Monitor nainstalovaný alespoň na jednom počítači ve vašem prostředí, aby se incidenty vygenerovaly a odesílaly do Microsoft Sentinel.

Vytvoření playbooku ze šablony

Microsoft Sentinel obsahuje připravené šablony playbooků, které si můžete přizpůsobit a použít k automatizaci velkého počtu základních úkolů a scénářů SecOps. Pojďme najít takový, který by obohatil informace o IP adresách v našich incidentech.

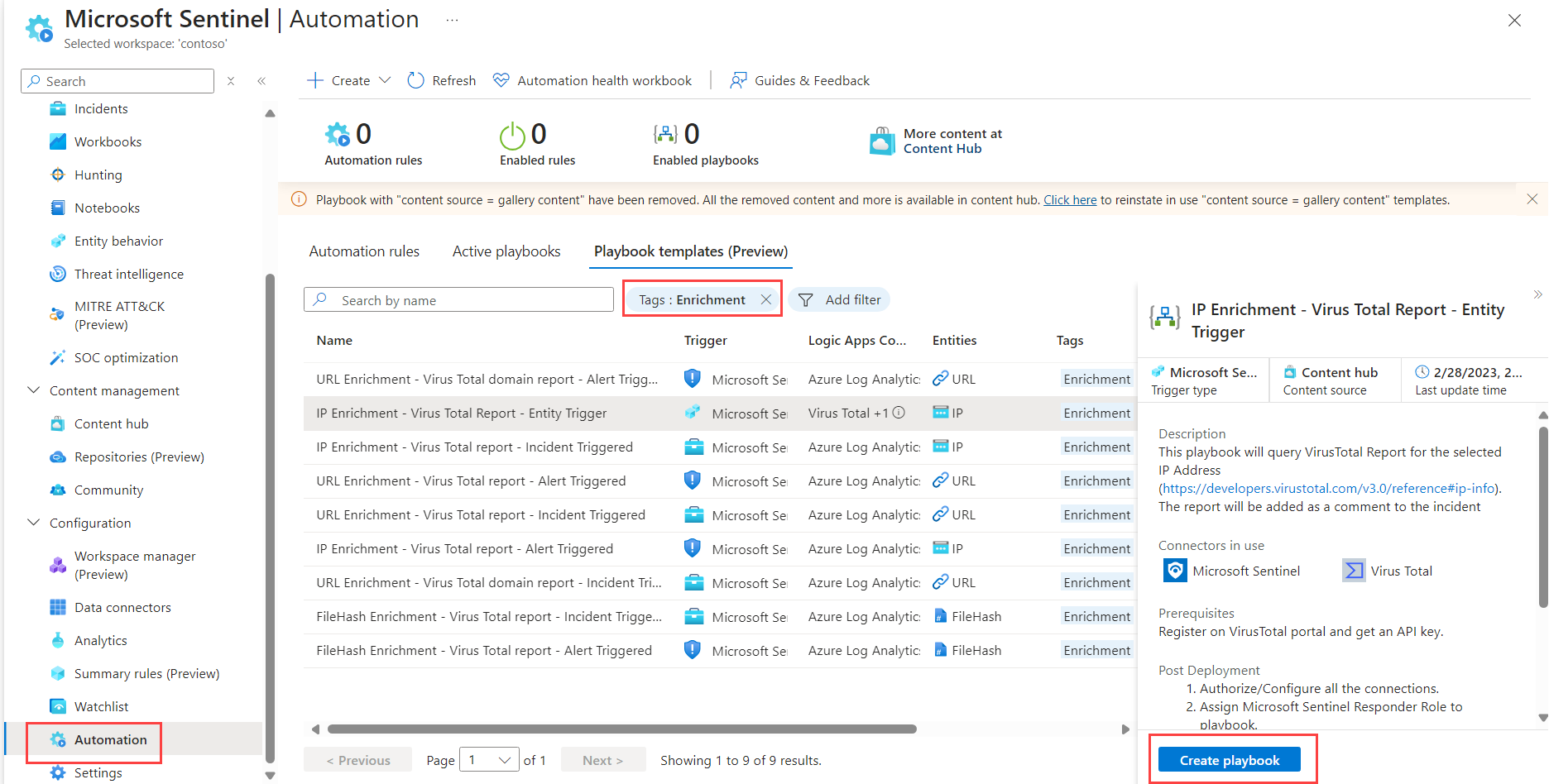

V Microsoft Sentinel vyberte Automatizace konfigurace>.

Na stránce Automatizace vyberte kartu Šablony playbooků (Preview).

Vyhledejte a vyberte jednu ze šablon sestavy Rozšíření IP adresy – Virus Total pro triggery entity, incidentu nebo upozornění. V případě potřeby vyfiltrujte seznam podle značky Rozšiřování a vyhledejte šablony.

V podokně podrobností vyberte Vytvořit playbook . Příklady:

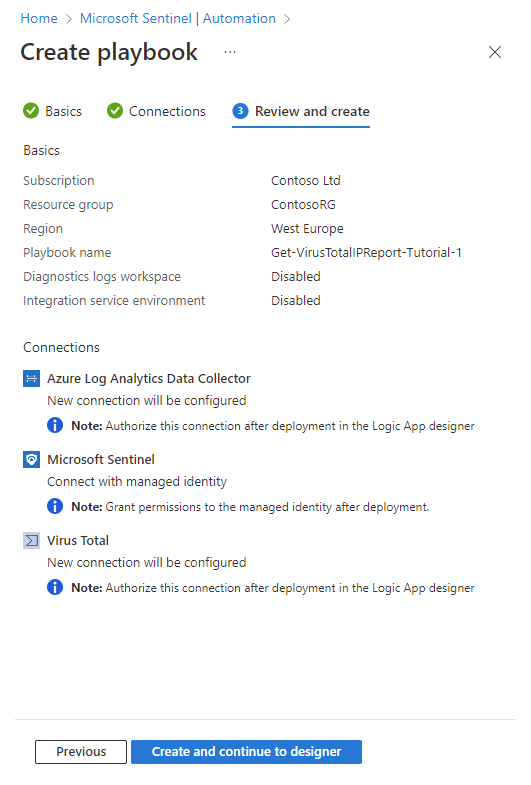

Otevře se průvodce vytvořením playbooku . Na kartě Základy :

V příslušných rozevíracích seznamech vyberte předplatné, skupinu prostředků a oblast .

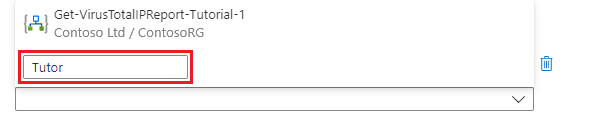

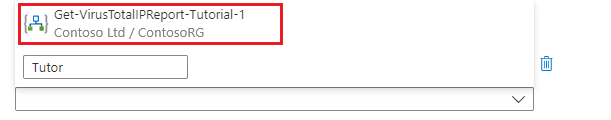

Upravte název playbooku tak, že na konec navrhovaného názvu přidáte "Get-VirusTotalIPReport". Tímto způsobem budete moct zjistit, ze které původní šablony tento playbook pochází, a zároveň zajistíte, že má jedinečný název pro případ, že budete chtít vytvořit další playbook z této stejné šablony. Nazvěme ho "Get-VirusTotalIPReport-Tutorial-1".

Možnost Povolit diagnostické protokoly v Log Analytics nechte nezaškrtnutou.

Vyberte Další: Připojení >.

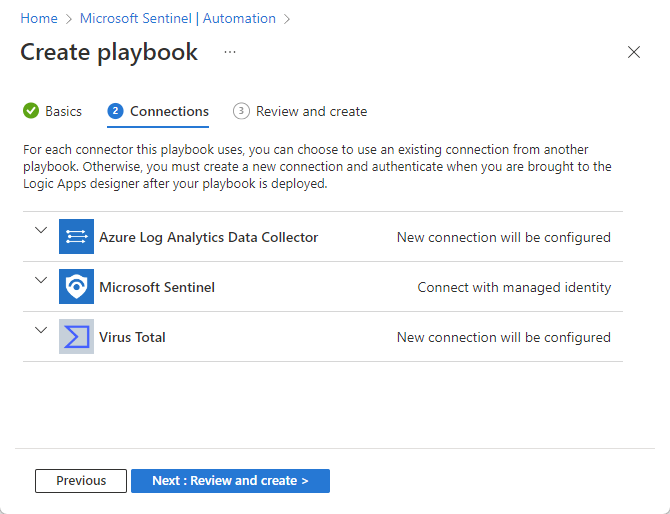

Na kartě Připojení uvidíte všechna připojení, která tento playbook potřebuje k jiným službám, a metodu ověřování, která se použije, pokud už bylo připojení provedeno v existujícím pracovním postupu aplikace logiky ve stejné skupině prostředků.

Microsoft Sentinel připojení ponechte tak, jak je (mělo by být uvedeno Připojit se se spravovanou identitou).

Pokud některá připojení řeknou "Nové připojení se nakonfiguruje", zobrazí se výzva, abyste to udělali v další fázi kurzu. Pokud už máte připojení k těmto prostředkům, vyberte šipku rozbalení nalevo od připojení a v rozbaleném seznamu vyberte existující připojení. Pro toto cvičení to necháme tak, jak je.

Vyberte Další: Zkontrolovat a vytvořit >.

Na kartě Zkontrolovat a vytvořit zkontrolujte všechny informace, které jste zadali tak, jak se tady zobrazují, a vyberte Vytvořit playbook.

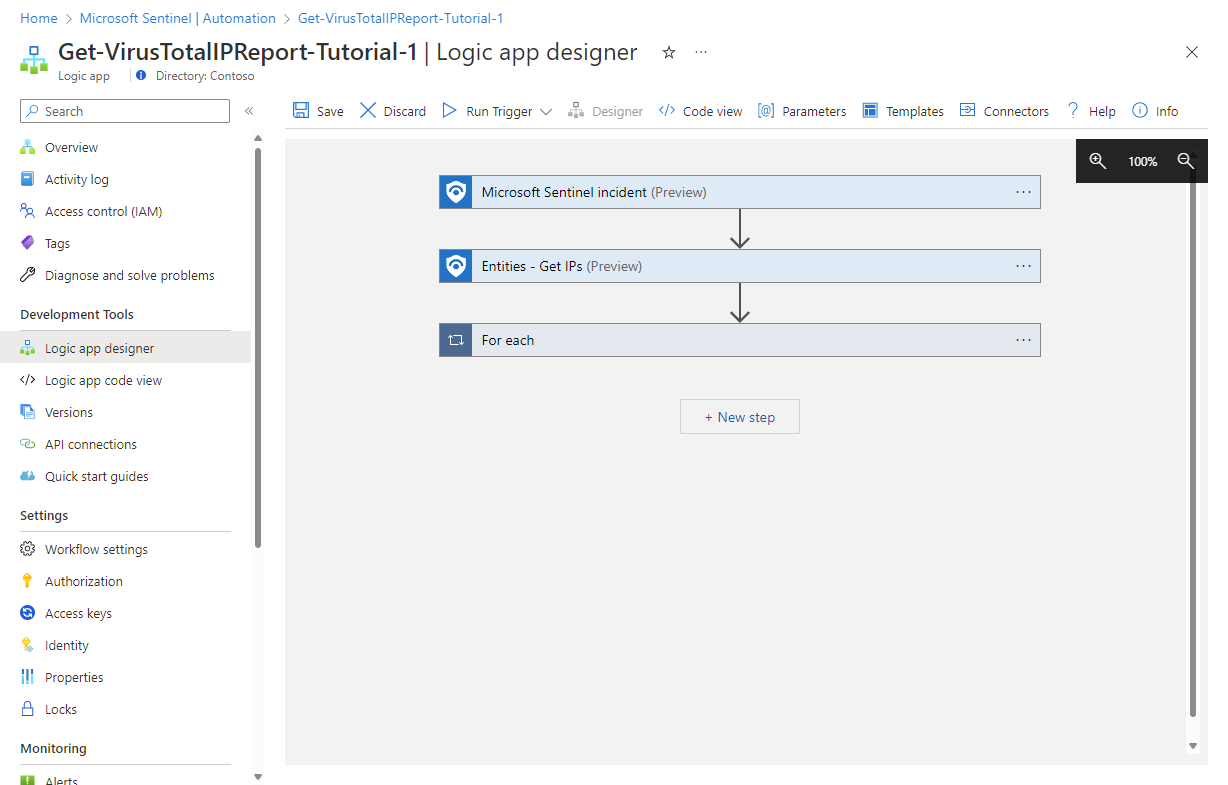

Při nasazení playbooku se zobrazí rychlá řada oznámení o jeho průběhu. Pak se otevře návrhář aplikace logiky se zobrazeným playbookem. Stále potřebujeme autorizovat připojení aplikace logiky k prostředkům, se kterými komunikuje, aby se playbook mohl spustit. Potom zkontrolujeme jednotlivé akce v playbooku, abychom se ujistili, že jsou vhodné pro naše prostředí, a v případě potřeby provedeme změny.

Autorizace připojení aplikací logiky

Vzpomeňte si, že když jsme vytvořili playbook ze šablony, bylo nám řečeno, že Azure kolektor dat Log Analytics a připojení Virus Total se nakonfigurují později.

Tady to děláme.

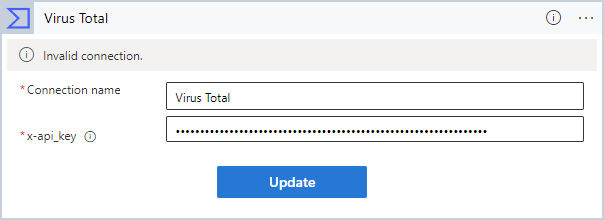

Autorizovat připojení Virus Total

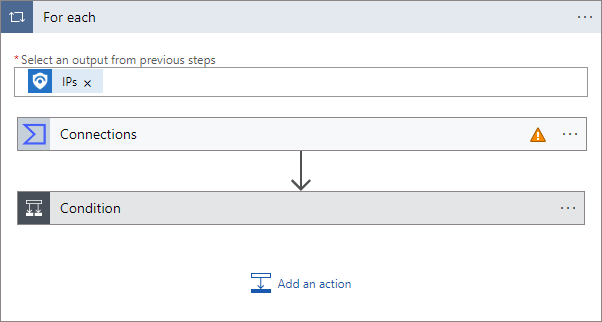

Výběrem akce Pro každou položku rozbalte a zkontrolujte její obsah, včetně akcí, které budou provedeny pro každou IP adresu. Příklady:

První položka akce, kterou uvidíte, je označená jako Připojení a má oranžový trojúhelník s upozorněním.

Pokud je místo toho tato první akce označená jako Získat sestavu IP (Preview), znamená to, že už máte existující připojení k Virus Total a můžete přejít k dalšímu kroku.

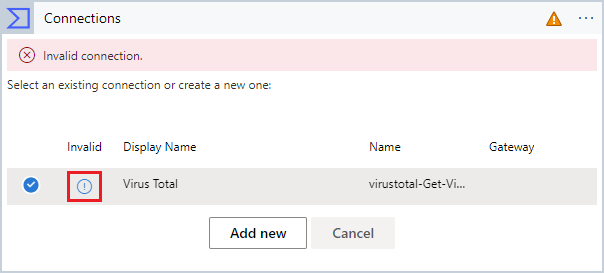

Výběrem akce Připojení ji otevřete.

Vyberte ikonu ve sloupci Neplatné pro zobrazené připojení.

Zobrazí se výzva k zadání informací o připojení.

Jako název připojení zadejte Virus Total.

V případě x-api_key zkopírujte a vložte klíč rozhraní API ze svého účtu Virus Total.

Vyberte Aktualizovat.

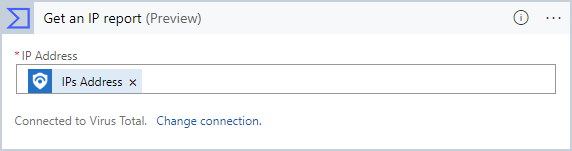

Teď se zobrazí akce Získat sestavu IP adres (Preview) správně. (Pokud jste už měli účet Virus Total, budete už v této fázi.)

Autorizace připojení Log Analytics

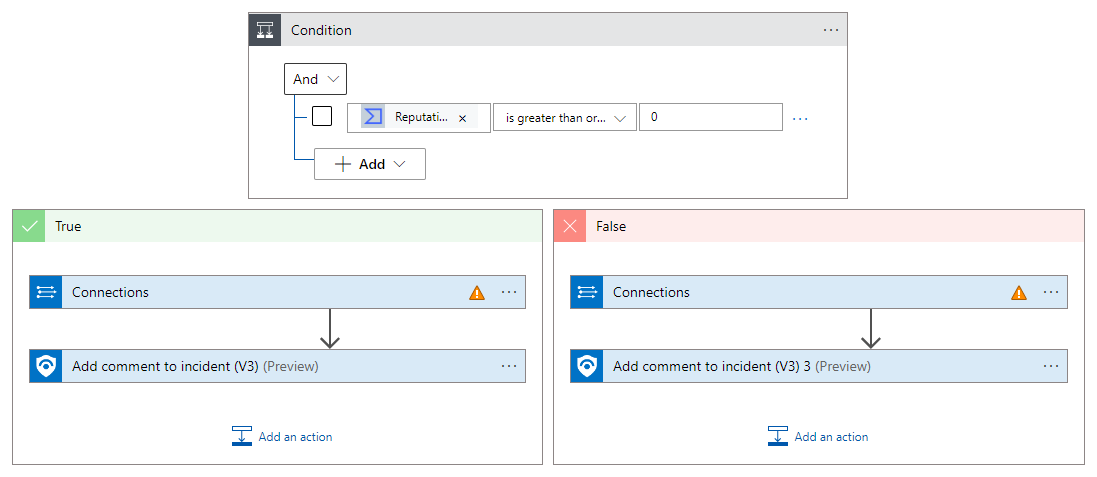

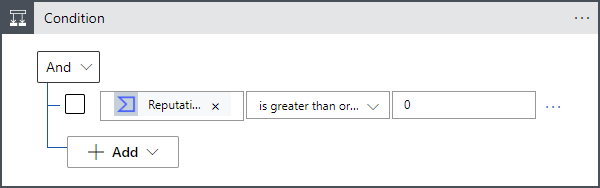

Další akcí je Podmínka , která určuje zbytek akcí smyčky for-each na základě výsledku sestavy IP adres. Analyzuje skóre reputace zadané IP adrese v sestavě. Skóre vyšší než 0 znamená, že adresa je neškodná; skóre nižší než 0 značí, že je škodlivý.

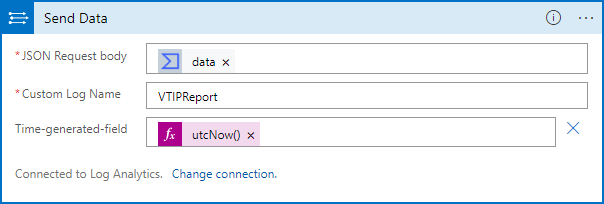

Bez ohledu na to, jestli je podmínka pravdivá nebo nepravdivá, chceme data v sestavě odeslat do tabulky v Log Analytics, aby se na ni bylo možné dotazovat a analyzovat, a přidat k incidentu komentář.

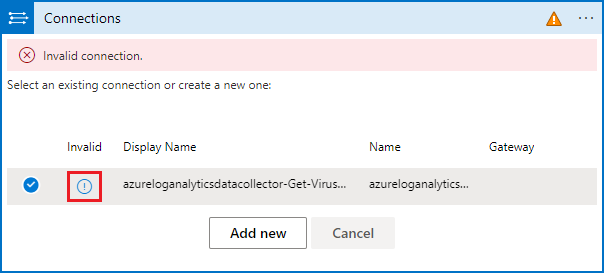

Jak ale uvidíte, máme více neplatných připojení, která potřebujeme autorizovat.

V rámci True vyberte akci Připojení.

Vyberte ikonu ve sloupci Neplatné pro zobrazené připojení.

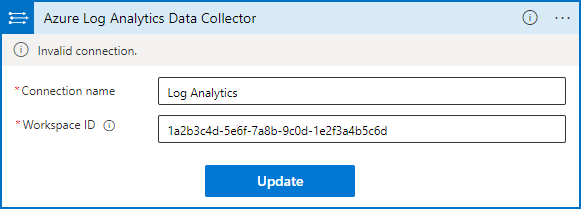

Zobrazí se výzva k zadání informací o připojení.

Jako název připojení zadejte Log Analytics.

V části ID pracovního prostoru zkopírujte a vložte ID ze stránky Přehled nastavení pracovního prostoru služby Log Analytics.

Vyberte Aktualizovat.

Teď se akce Odeslat data zobrazí správně. (Pokud jste už měli připojení Log Analytics z Logic Apps, budete už v této fázi.)

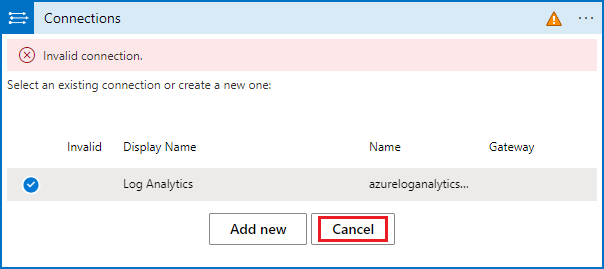

Teď vyberte akci Připojení v rámci Nepravda . Tato akce používá stejné připojení jako v rámci True.

Ověřte, že je připojení s názvem Log Analytics označené a vyberte Zrušit. Tím se zajistí, že se akce v playbooku zobrazí správně.

Teď uvidíte celý svůj playbook, který je správně nakonfigurovaný.

Velmi důležité! Nezapomeňte vybrat Uložit v horní části okna návrháře aplikace logiky . Jakmile se zobrazí oznámení o úspěšném uložení playbooku, zobrazí se váš playbook na stránce Automation na kartě Aktivní playbooky*.

Vytvoření pravidla automatizace

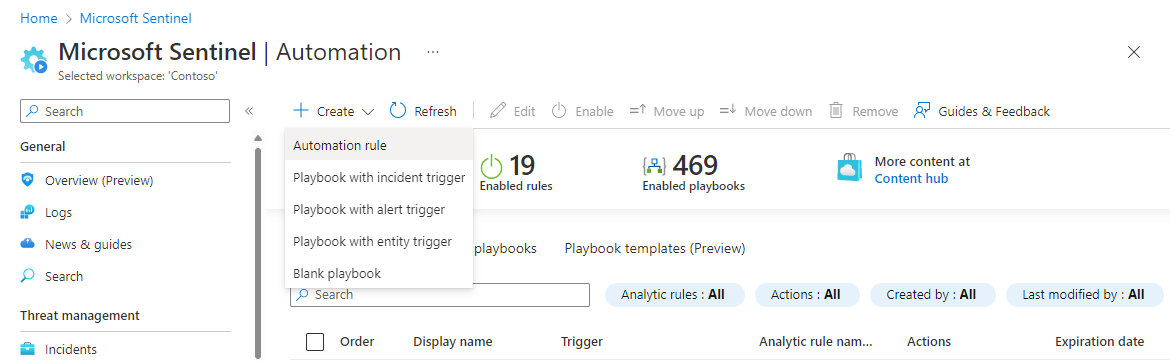

Pokud teď chcete tento playbook skutečně spustit, budete muset vytvořit pravidlo automatizace, které se spustí při vytvoření incidentů a vyvolá playbook.

Na stránce Automatizace vyberte v horním banneru + Vytvořit . V rozevírací nabídce vyberte Pravidlo automatizace.

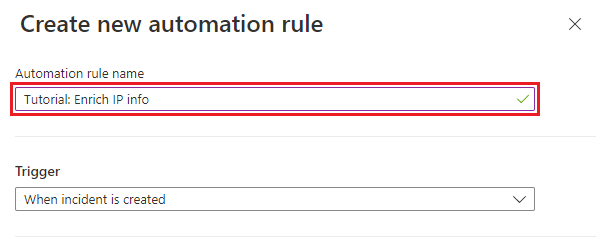

Na panelu Vytvořit nové pravidlo automatizace pojmenujte pravidlo Kurz: Obohacení informací o IP adrese.

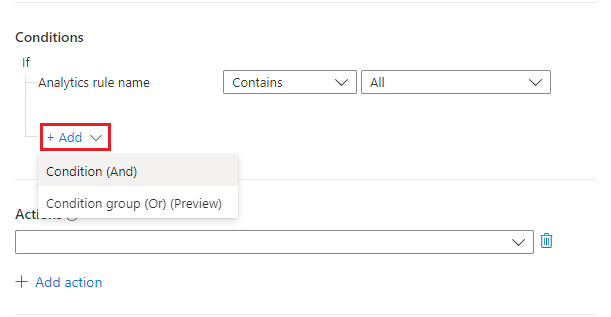

V části Podmínky vyberte + Přidat a Podmínka (And).

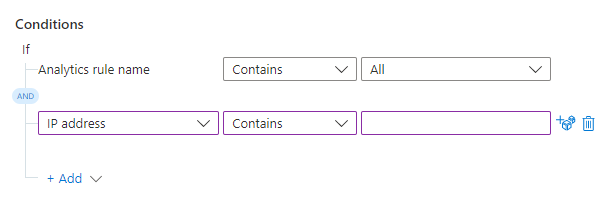

V rozevíracím seznamu vlastností na levé straně vyberte IP adresa . V rozevíracím seznamu operátoru vyberte Obsahuje a pole s hodnotou nechte prázdné. To ve skutečnosti znamená, že pravidlo se použije na incidenty, které mají pole IP adresy, které obsahuje cokoli.

Nechceme zabránit tomu, aby byla touto automatizací pokryta žádná analytická pravidla, ale nechceme, aby se automatizace aktivovala zbytečně, takže omezíme pokrytí na incidenty, které obsahují entity IP adres.

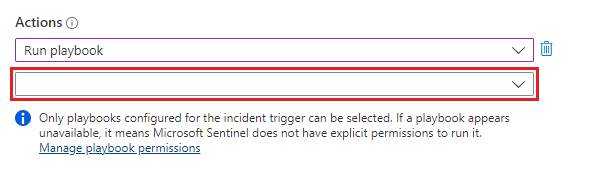

V části Akce vyberte v rozevíracím seznamu Spustit playbook .

Vyberte nový rozevírací seznam, který se zobrazí.

Zobrazí se seznam všech playbooků ve vašem předplatném. Šedé jsou ty, ke kterým nemáte přístup. Do textového pole Prohledat playbooky začněte psát název playbooku, který jsme vytvořili výše, nebo jeho část. Seznam playbooků bude dynamicky filtrován s každým písmenem, které zadáte.

Až se playbook zobrazí v seznamu, vyberte ho.

Pokud je playbook zašedlý, vyberte odkaz Spravovat oprávnění playbooku (v níže uvedeném odstavci, kde jste vybrali playbook – viz výše uvedený snímek obrazovky). Na panelu, který se otevře, vyberte v seznamu dostupných skupin prostředků skupinu prostředků obsahující playbook a pak vyberte Použít.

Znovu vyberte + Přidat akci . Teď v rozevíracím seznamu nové akce, který se zobrazí, vyberte Přidat značky.

Vyberte + Přidat značku. Jako text značky zadejte "Tutorial-Enriched IP addresses" a vyberte OK.

Zbývající nastavení nechte beze zbytku a vyberte Použít.

Ověření úspěšné automatizace

Na stránce Incidenty zadejte do panelu Hledání text značky Tutorial-Enriched IP adresy a stisknutím klávesy Enter vyfiltrujte seznam incidentů s použitou značkou. Toto jsou incidenty, na které se naše pravidlo automatizace spustilo.

Otevřete některý z těchto incidentů a podívejte se, jestli tam nejsou komentáře k IP adresám. Přítomnost těchto komentářů značí, že se playbook na incidentu spustil.

Vyčistit prostředky

Pokud nebudete pokračovat v používání tohoto scénáře automatizace, odstraňte playbook a pravidlo automatizace, které jste vytvořili, pomocí následujícího postupu:

Na stránce Automatizace vyberte kartu Aktivní playbooky .

Na panelu Hledání zadejte název (nebo část názvu) playbooku, který jste vytvořili.

(Pokud se nezobrazí, ujistěte se, že jsou všechny filtry nastavené na Vybrat vše.)V seznamu zaškrtněte políčko vedle svého playbooku a v horním banneru vyberte Odstranit .

(Pokud ho nechcete odstranit, můžete místo toho vybrat Zakázat .)Vyberte kartu Pravidla automatizace .

Do vyhledávacího panelu zadejte název (nebo část názvu) pravidla automatizace, které jste vytvořili.

(Pokud se nezobrazí, ujistěte se, že jsou všechny filtry nastavené na Vybrat vše.)V seznamu zaškrtněte políčko vedle pravidla automatizace a v horním banneru vyberte Odstranit .

(Pokud ho nechcete odstranit, můžete místo toho vybrat Zakázat .)

Související obsah

Teď, když jste se naučili, jak automatizovat základní scénář rozšiřování incidentů, přečtěte si další informace o automatizaci a dalších scénářích, ve které ji můžete použít.

- Podívejte se na další příklady použití playbooků společně s pravidly automatizace.

- Ponořte se hlouběji do přidávání akcí do playbooků.

- Prozkoumejte některé základní scénáře automatizace , které nevyžadují playbooky.