Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Tento článek vám pomůže s využitím starších možností vyšetřování incidentů Microsoft Sentinel. Pokud používáte novější verzi rozhraní, použijte novější sadu pokynů, které se mají shodovat. Další informace najdete v tématu Navigace a vyšetřování incidentů v Microsoft Sentinel.

Po připojení zdrojů dat k Microsoft Sentinel chcete dostávat upozornění, když se stane něco podezřelého. Abyste to mohli udělat, Microsoft Sentinel vám umožní vytvářet pokročilá analytická pravidla, která generují incidenty, které můžete přiřadit a prošetřit.

Incident může zahrnovat více výstrah. Jedná se o agregaci všech relevantních důkazů pro konkrétní šetření. Incident se vytvoří na základě analytických pravidel, která jste vytvořili na stránce Analýza . Vlastnosti související s výstrahami, jako je závažnost a stav, se nastavují na úrovni incidentu. Jakmile Microsoft Sentinel dáte vědět, jaké druhy hrozeb hledáte a jak je najít, můžete zjištěné hrozby monitorovat vyšetřováním incidentů.

Důležité

Uvedené funkce jsou aktuálně ve verzi PREVIEW. Dodatkové podmínky Azure Preview obsahují další právní podmínky, které se vztahují na Azure funkce, které jsou ve verzi beta, preview nebo jinak ještě nejsou obecně dostupné.

Požadavky

Incident budete moct prozkoumat jenom v případě, že jste při nastavování analytického pravidla použili pole mapování entit. Graf šetření vyžaduje, aby původní incident obsahoval entity.

Pokud máte uživatele typu host, který potřebuje přiřadit incidenty, musí mít ve vašem tenantovi Microsoft Entra přiřazenou roli Čtenář adresáře. Běžní (nehostní) uživatelé mají ve výchozím nastavení tuto roli přiřazenou.

Jak vyšetřovat incidenty

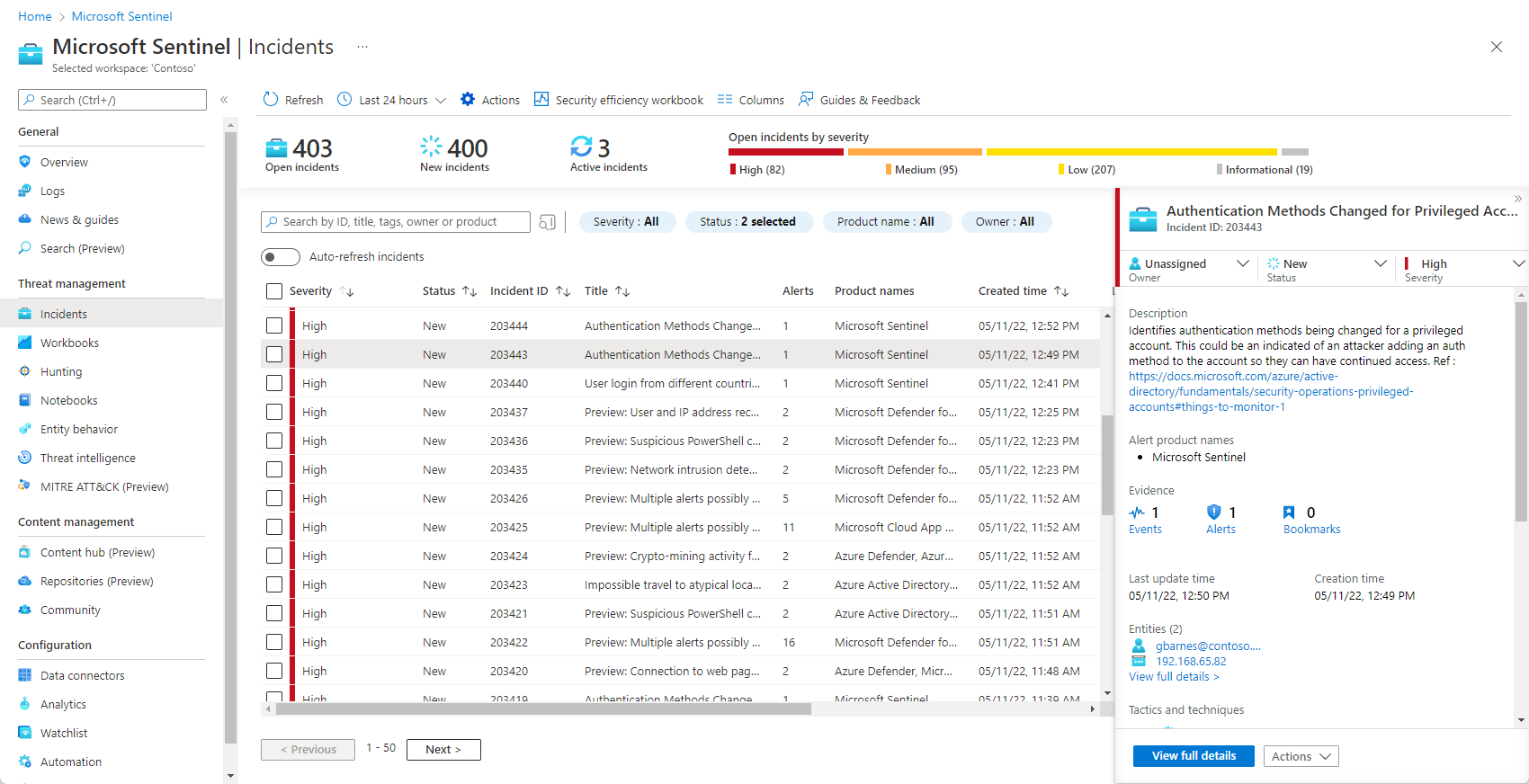

Vyberte Incidenty. Na stránce Incidents (Incidenty ) se dozvíte, kolik incidentů máte a jestli jsou nové, aktivní nebo uzavřené. U každého incidentu uvidíte čas, kdy k němu došlo, a stav incidentu. Podívejte se na závažnost a rozhodněte se, které incidenty se mají zpracovat jako první.

Incidenty můžete filtrovat podle potřeby, například podle stavu nebo závažnosti. Další informace najdete v tématu Hledání incidentů.

Pokud chcete zahájit šetření, vyberte konkrétní incident. Na pravé straně uvidíte podrobné informace o incidentu, včetně jeho závažnosti, souhrnu počtu zapojených entit, nezpracovaných událostí, které tento incident aktivovaly, jedinečného ID incidentu a všech mapovaných mitre ATT&taktikách nebo technikách CK.

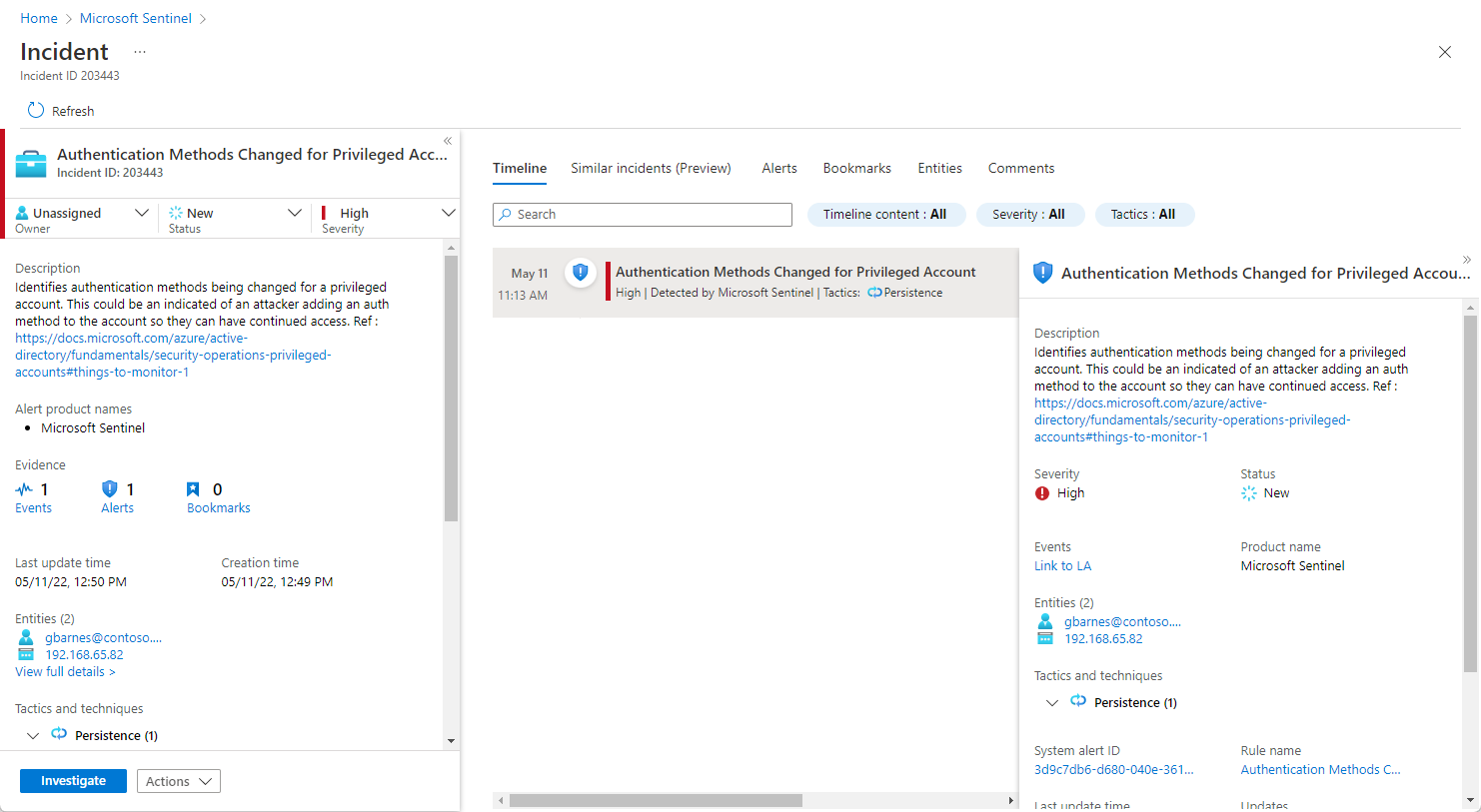

Pokud chcete zobrazit další podrobnosti o výstrahách a entitách v incidentu, vyberte na stránce incidentu Zobrazit úplné podrobnosti a zkontrolujte příslušné karty, které shrnují informace o incidentu.

Pokud aktuálně používáte nové prostředí, vypněte ho v pravém horním rohu stránky podrobností incidentu, abyste místo toho použili starší verzi.

Na kartě Časová osa zkontrolujte časovou osu upozornění a záložek v incidentu, což vám může pomoct rekonstruovat časovou osu aktivity útočníka.

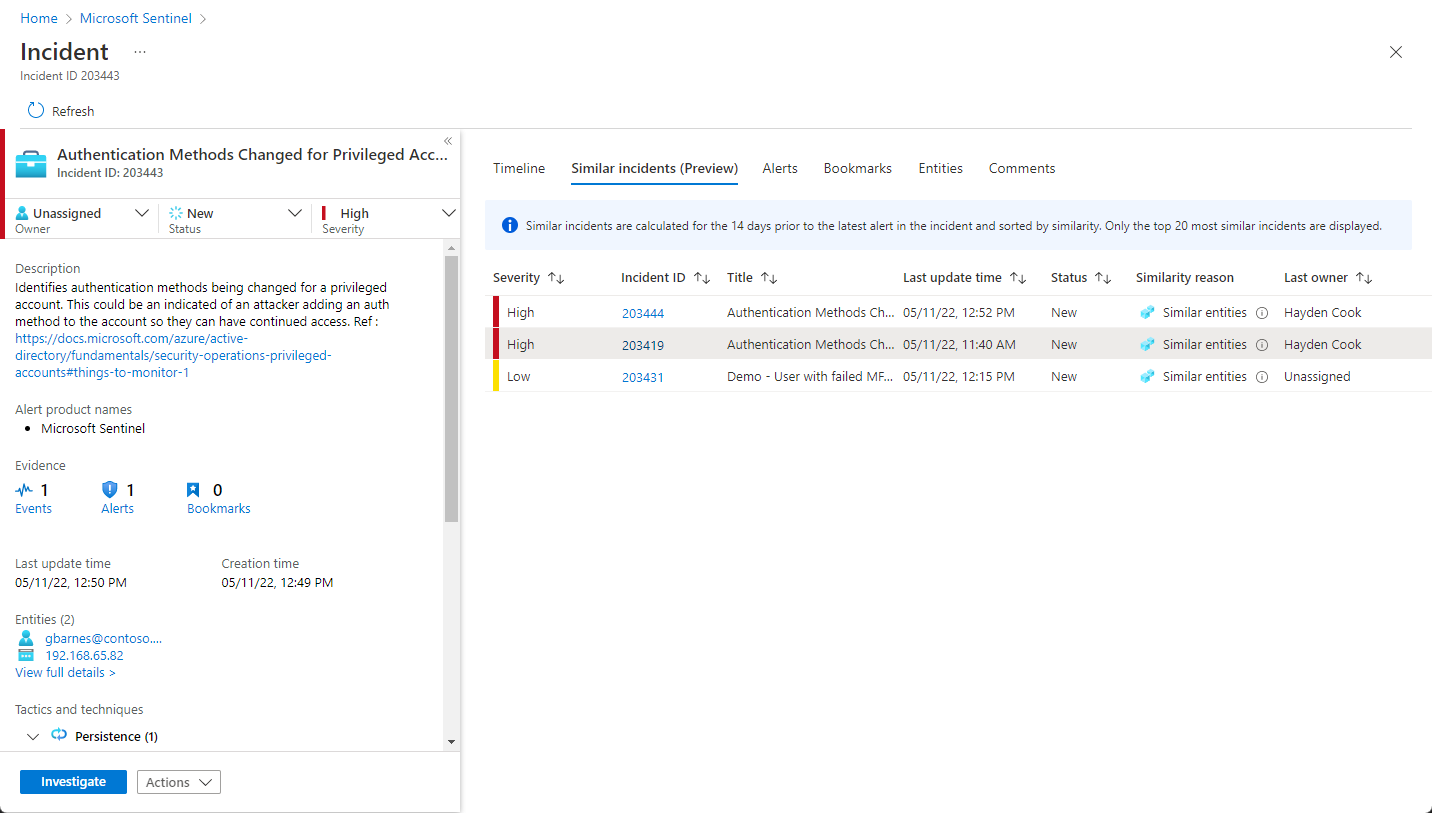

Na kartě Podobné incidenty (Preview) uvidíte kolekci až 20 dalších incidentů, které se nejvíce podobají aktuálnímu incidentu. To vám umožní zobrazit incident ve větším kontextu a pomůže vám nasměrovat šetření. Další informace o podobných incidentech najdete níže.

Na kartě Výstrahy zkontrolujte výstrahy zahrnuté v tomto incidentu. Zobrazí se všechny relevantní informace o výstrahách – analytická pravidla, která je vytvořila, počet vrácených výsledků pro výstrahu a možnost spouštět playbooky s upozorněními. Pokud chcete přejít k podrobnostem incidentu, vyberte počet událostí. Otevře se dotaz, který vygeneroval výsledky, a události, které aktivovaly upozornění v Log Analytics.

Na kartě Záložky uvidíte všechny záložky, které jste vy nebo jiní vyšetřovatelé propojili s tímto incidentem. Přečtěte si další informace o záložkách.

Na kartě Entity uvidíte všechny entity , které jste namapovali jako součást definice pravidla upozornění. Jedná se o objekty, které v incidentu hrály roli, ať už se jedná o uživatele, zařízení, adresy, soubory nebo jakékoli jiné typy.

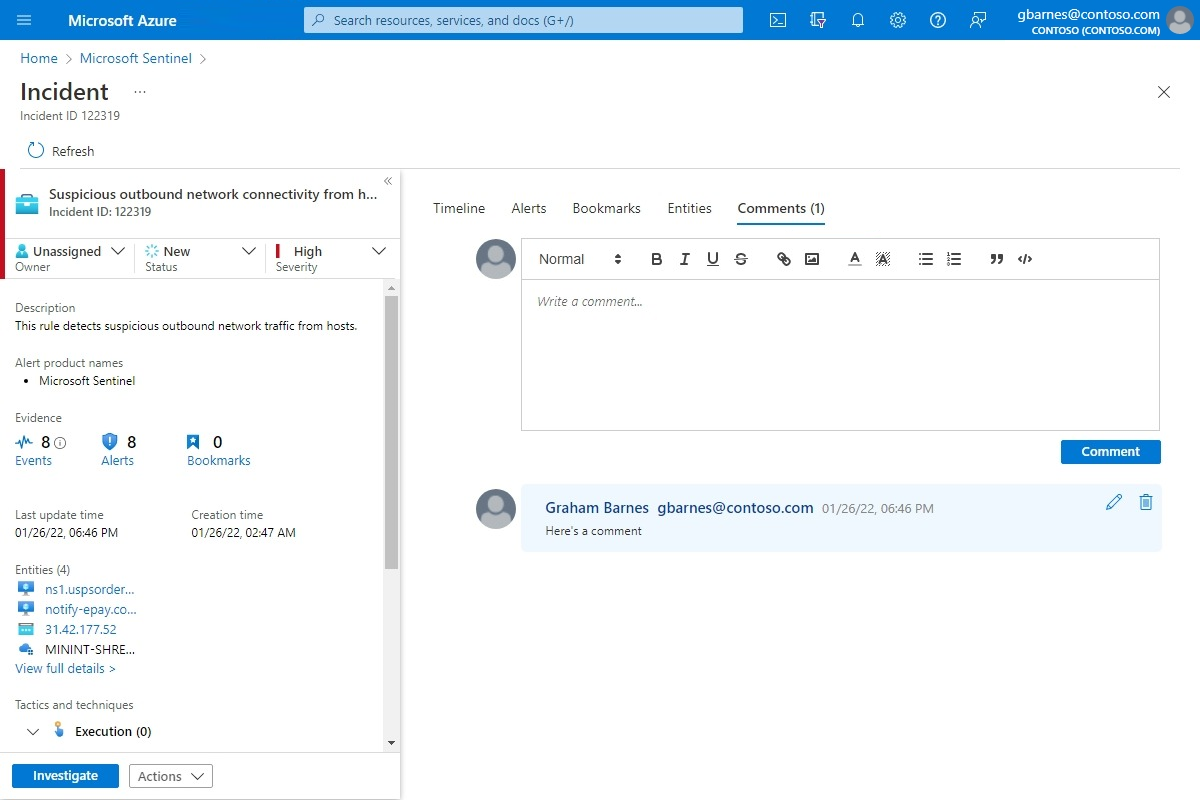

Nakonec na kartě Komentáře můžete přidat své komentáře k vyšetřování a zobrazit všechny komentáře ostatních analytiků a vyšetřovatelů. Přečtěte si další informace o komentářích.

Pokud incident aktivně prošetřujete, je vhodné nastavit stav incidentu na Aktivní , dokud ho nezavřete.

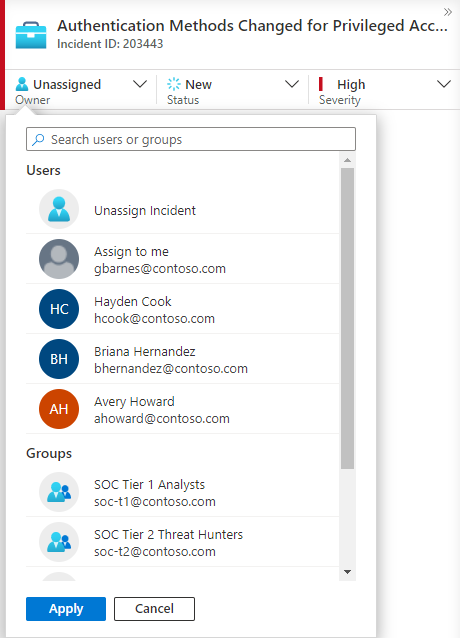

Incidenty je možné přiřadit konkrétnímu uživateli nebo skupině. Pro každý incident můžete přiřadit vlastníka nastavením pole Vlastník . Všechny incidenty začínají jako nepřiřazené. Můžete také přidat komentáře, aby ostatní analytici pochopili, co jste prošetřili a jaké jsou vaše obavy ohledně incidentu.

Nedávno vybraní uživatelé a skupiny se zobrazí v horní části obrázkového rozevíracího seznamu.

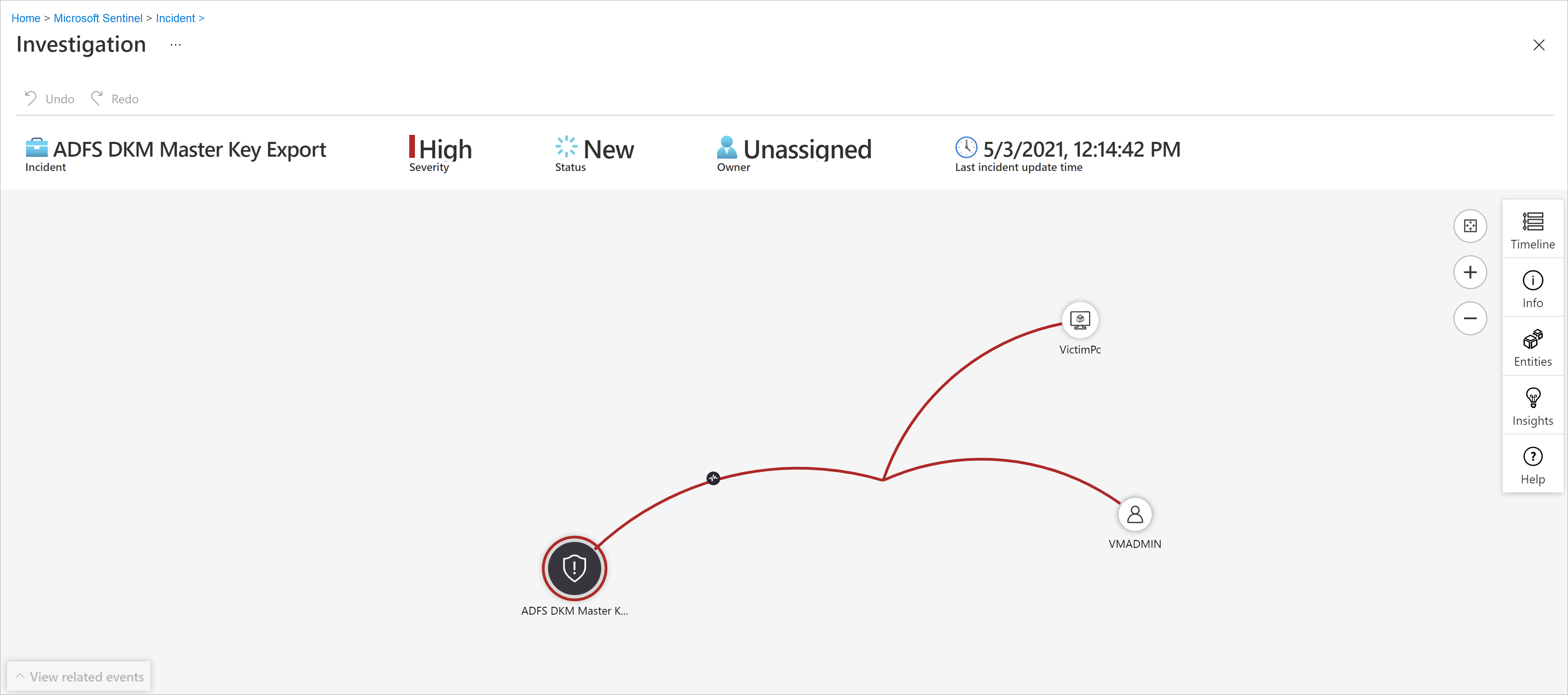

Vyberte Prozkoumat a zobrazte mapu šetření.

Použití grafu šetření k podrobnému prozkoumání

Graf šetření umožňuje analytikům klást pro každé šetření správné otázky. Graf šetření vám pomůže porozumět rozsahu potenciální bezpečnostní hrozby a identifikovat původní příčinu tím, že koreluje relevantní data s jakoukoli zapojenou entitou. Můžete se ponořit hlouběji a prozkoumat libovolnou entitu zobrazenou v grafu tak, že ji vyberete a zvolíte mezi různými možnostmi rozšíření.

Graf šetření poskytuje:

Vizuální kontext z nezpracovaných dat: Živý vizuální graf zobrazuje vztahy entit extrahované automaticky z nezpracovaných dat. Díky tomu můžete snadno zobrazit připojení mezi různými zdroji dat.

Zjišťování úplného rozsahu šetření: Rozšiřte rozsah šetření pomocí integrovaných průzkumných dotazů, abyste mohli zobrazit úplný rozsah porušení zabezpečení.

Integrované kroky šetření: Pomocí předdefinovaných možností zkoumání se ujistěte, že se tváří v tvář hrozbě ptáte na správné otázky.

Použití grafu šetření:

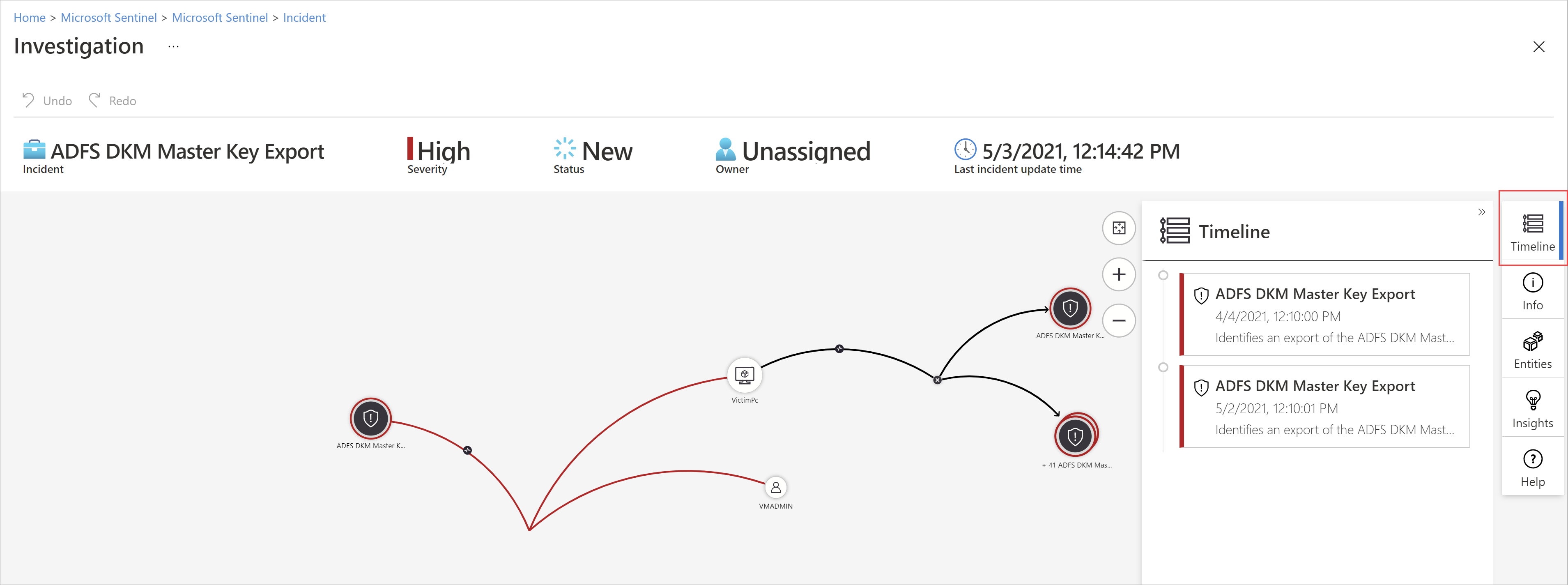

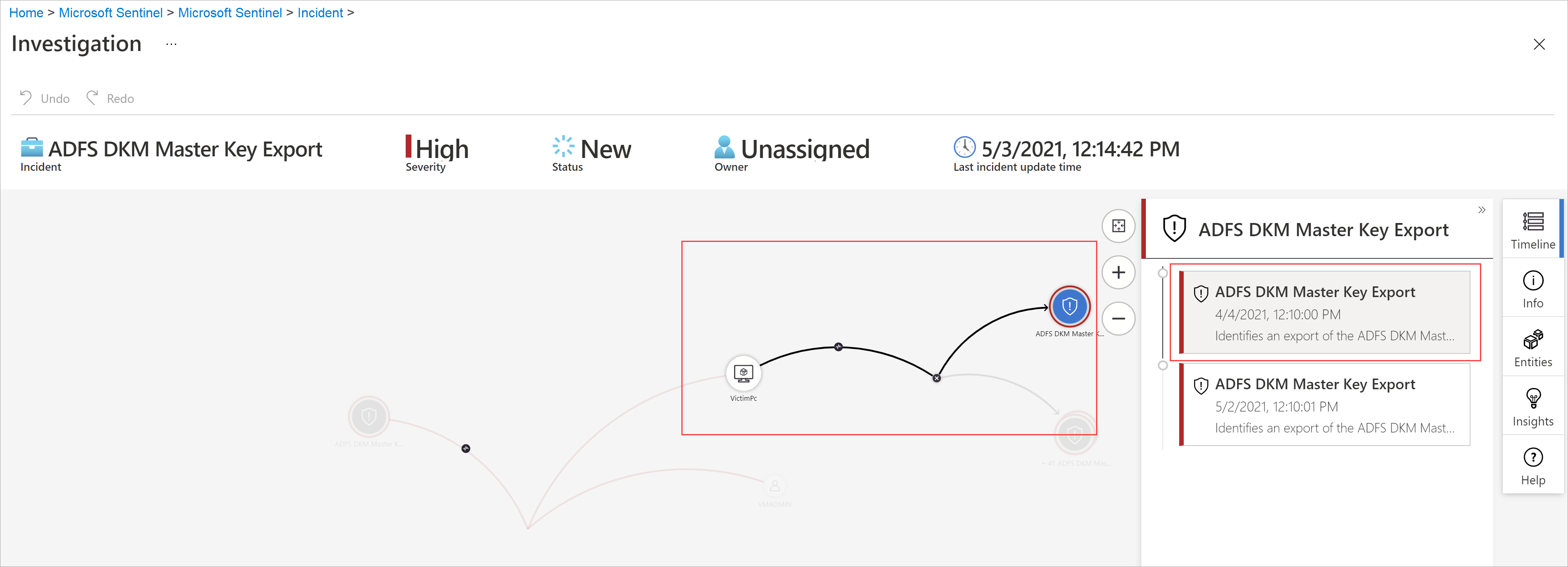

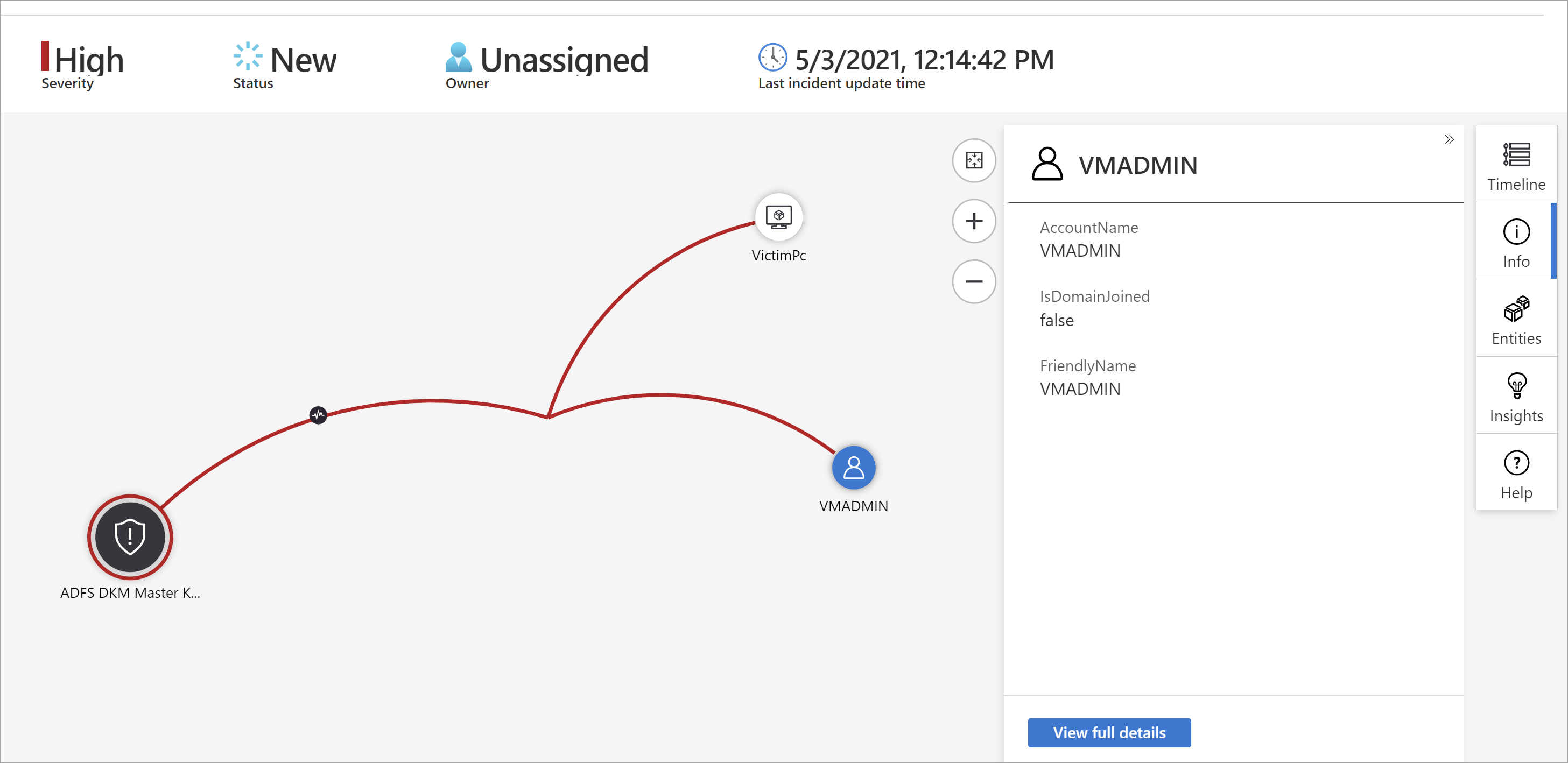

Vyberte incident a pak vyberte Prošetřit. Tím přejdete na graf šetření. Graf poskytuje ilustrativní mapu entit přímo připojených k upozornění a jednotlivých prostředků připojených dále.

Důležité

Incident budete moct prozkoumat jenom v případě, že jste při nastavování analytického pravidla použili pole mapování entit. Graf šetření vyžaduje, aby původní incident obsahoval entity.

Microsoft Sentinel v současné době podporuje vyšetřování incidentů starých až 30 dnů.

Výběrem entity otevřete podokno Entity , abyste mohli zkontrolovat informace o této entitě.

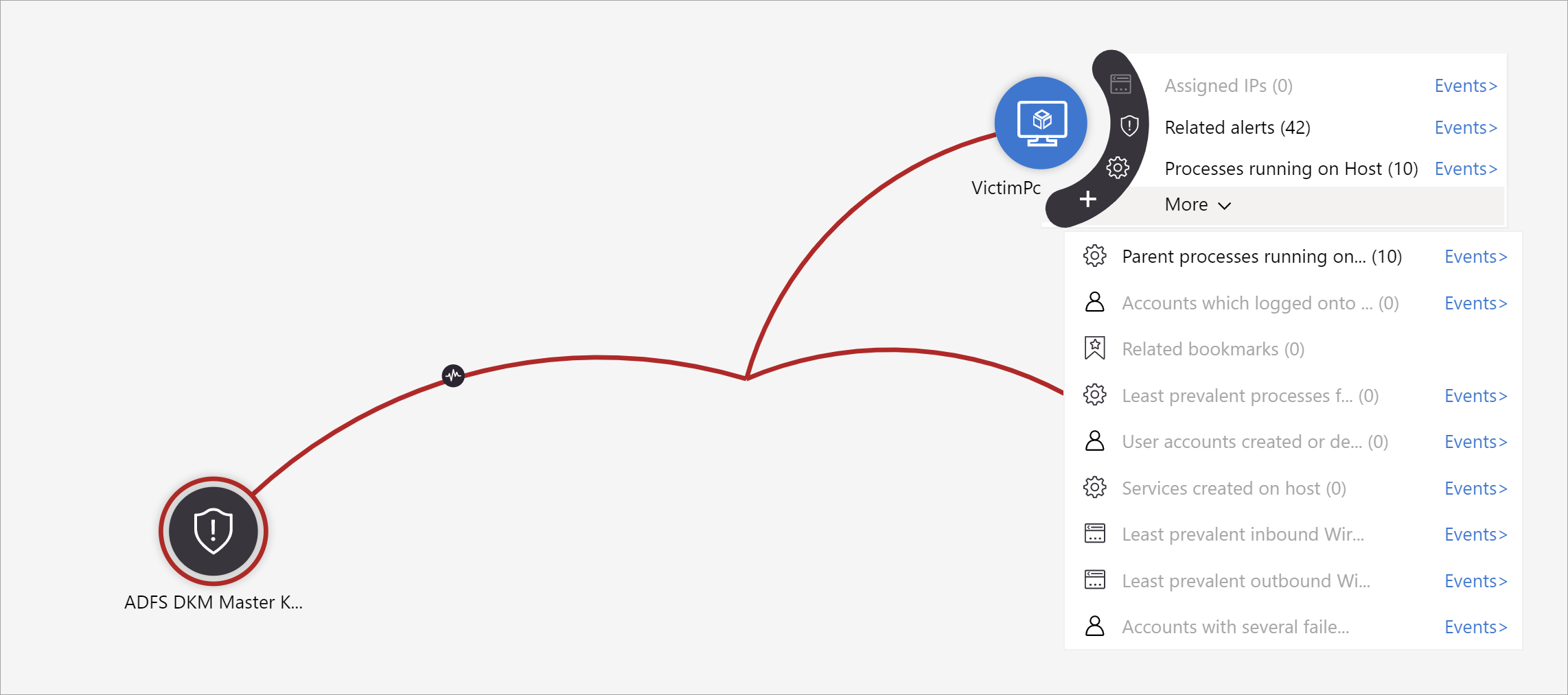

Rozšiřte šetření tak, že najedete myší na každou entitu a zobrazí se seznam otázek, které navrhli naši odborníci na zabezpečení a analytici pro jednotlivé typy entit, aby se šetření prohloubilo. Těmto možnostem říkáme průzkumné dotazy.

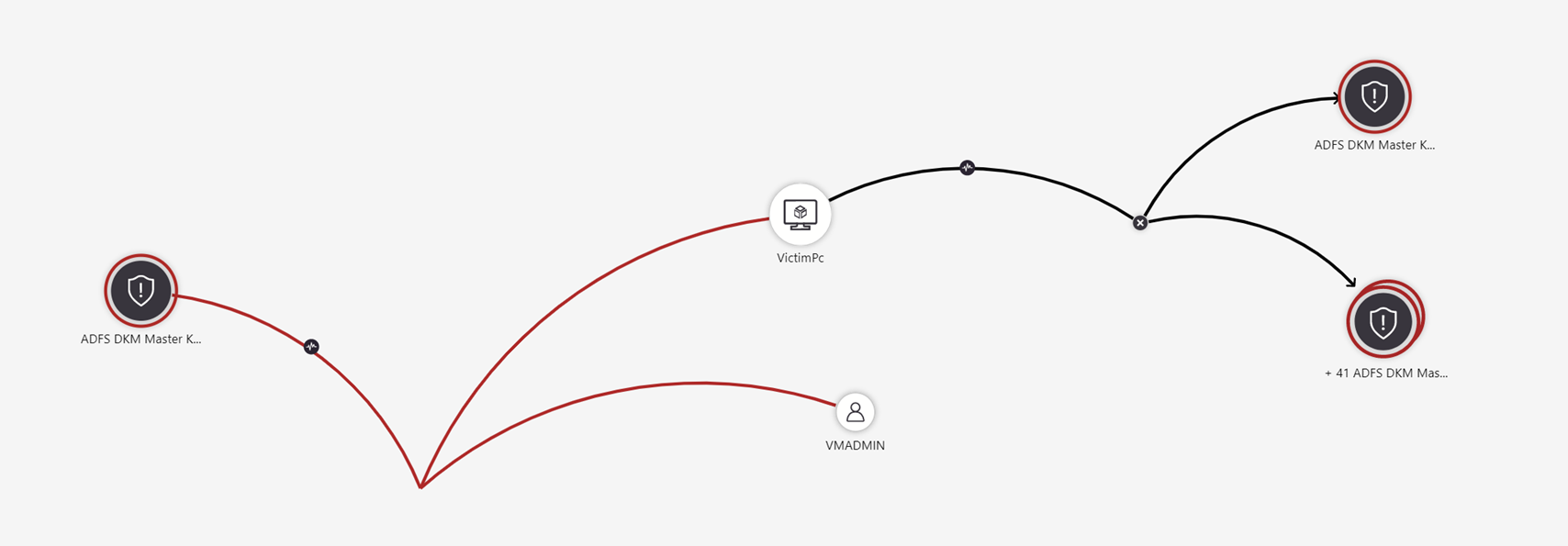

Můžete například požádat o související výstrahy. Pokud vyberete průzkumný dotaz, výsledné oprávnění se přidají zpět do grafu. V tomto příkladu se při výběru Souvisejících výstrahy vrátily do grafu následující výstrahy:

Podívejte se, že se související výstrahy zobrazují jako propojené s entitou pomocí tečkovaných čar.

Pro každý průzkumný dotaz můžete vybrat možnost otevření nezpracovaných výsledků událostí a dotazu použitého v Log Analytics tak, že vyberete Události>.

Abyste pochopili incident, graf vám poskytne paralelní časovou osu.

Když najedete myší na časovou osu, uvidíte, ke kterým věcem v grafu došlo v jakém okamžiku v čase.

Zaměřte se na šetření

Zjistěte, jak můžete rozšířit nebo zúžit rozsah vyšetřování přidáním výstrah do incidentů nebo odebráním výstrah z incidentů.

Podobné incidenty (Preview)

Jako analytik operací zabezpečení chcete při vyšetřování incidentu věnovat pozornost jeho širšímu kontextu. Budete například chtít zjistit, jestli k jiným incidentům, jako je tento, došlo dříve nebo k nim dochází teď.

Možná budete chtít identifikovat souběžné incidenty, které můžou být součástí stejné větší strategie útoku.

Můžete chtít identifikovat podobné incidenty v minulosti a použít je jako referenční body pro vaše aktuální šetření.

Možná budete chtít identifikovat vlastníky minulých podobných incidentů a najít lidi ve vašem soc, kteří mohou poskytnout další kontext nebo kterým můžete eskalovat šetření.

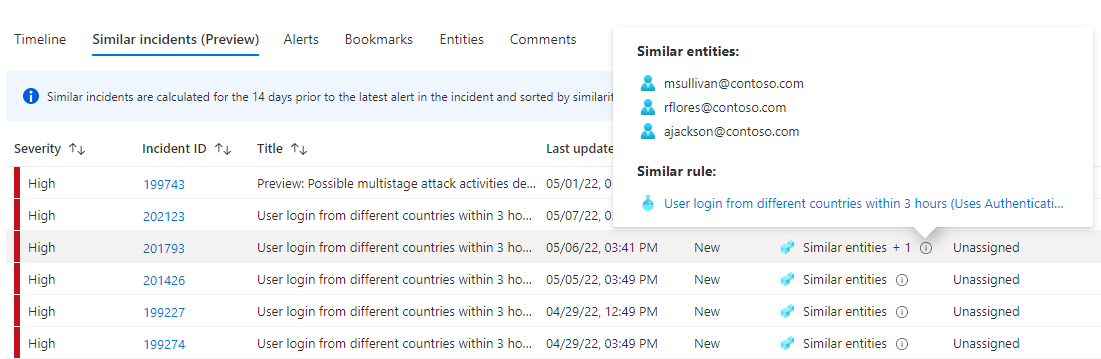

Karta Podobné incidenty na stránce s podrobnostmi o incidentech , která je teď ve verzi Preview, obsahuje až 20 dalších incidentů, které se nejvíce podobají aktuálnímu incidentu. Podobnost se počítá pomocí interních algoritmů Microsoft Sentinel a incidenty se seřadí a zobrazí se sestupně podle podobnosti.

Výpočet podobnosti

Podobnost se určuje třemi kritérii:

Podobné entity: Incident se považuje za podobný jinému incidentu, pokud oba zahrnují stejné entity. Čím více entit mají dva incidenty společného, tím více se považují za podobné.

Podobné pravidlo: Incident se považuje za podobný jinému incidentu, pokud byl vytvořen stejným analytickým pravidlem.

Podobné podrobnosti upozornění: Incident se považuje za podobný jinému incidentu, pokud má stejný název, název produktu nebo vlastní podrobnosti.

Důvody, proč se incident zobrazí v seznamu podobných incidentů, se zobrazí ve sloupci Důvod podobnosti . Když najedete myší na ikonu informací, zobrazí se běžné položky (entity, název pravidla nebo podrobnosti).

Časový rámec podobnosti

Podobnost incidentů se počítá na základě dat ze 14 dnů před poslední aktivitou v incidentu, která jsou časem ukončení poslední výstrahy v incidentu.

Podobnost incidentů se přepočítá pokaždé, když zadáte stránku s podrobnostmi incidentu, takže výsledky se můžou v jednotlivých relacích lišit, pokud se vytvořily nebo aktualizovaly nové incidenty.

Komentář k incidentům

Jako analytik operací zabezpečení budete chtít při vyšetřování incidentu důkladně zdokumentovat kroky, které jste podnikli, a to jak kvůli zajištění přesného hlášení managementu, tak k zajištění bezproblémové spolupráce a spolupráce mezi spolupracovníky. Microsoft Sentinel vám poskytne bohaté prostředí pro komentování, které vám pomůže toho dosáhnout.

Další důležitou věcí, kterou můžete dělat s komentáři, je automatické obohacení incidentů. Když spustíte playbook pro incident, který načítá relevantní informace z externích zdrojů (například kontrola malwaru v souboru na webu VirusTotal), můžete do komentářů k incidentu umístit odpověď externího zdroje spolu s dalšími informacemi, které definujete.

Použití komentářů je jednoduché. Dostanete se k nim prostřednictvím karty Komentáře na stránce s podrobnostmi incidentu.

Nejčastější dotazy k komentářům k incidentu

Při používání komentářů k incidentům je potřeba vzít v úvahu několik aspektů. Následující seznam otázek ukazuje na tyto aspekty.

Jaké typy vstupů se podporují?

Text: Komentáře v Microsoft Sentinel podporují textové vstupy ve formátu prostého textu, základní kód HTML a Markdown. Do okna komentáře můžete také vložit zkopírovaný text, KÓD HTML a Markdown.

Obrázky: V komentářích můžete vložit odkazy na obrázky a obrázky se zobrazují v textu, ale obrázky už musí být hostované ve veřejně přístupném umístění, jako je Dropbox, OneDrive, Disk Google a podobně. Obrázky se nedají nahrávat přímo do komentářů.

Existuje u komentářů omezení velikosti?

Za komentář: Jeden komentář může obsahovat až 30 000 znaků.

Jednotlivé incidenty: Jeden incident může obsahovat až 100 komentářů.

Poznámka

Limit velikosti jednoho záznamu incidentu v tabulce SecurityIncident v Log Analytics je 64 kB. Pokud je tento limit překročen, komentáře (počínaje nejstarším) se zkrátí, což může mít vliv na komentáře, které se zobrazí ve výsledcích rozšířeného hledání .

Skutečné záznamy incidentů v databázi incidentů nebudou ovlivněny.

Kdo může komentáře upravovat nebo odstraňovat?

Úpravy: Oprávnění k úpravám komentáře má jenom autor.

Odstranění: Oprávnění k odstranění komentářů mají jenom uživatelé s rolí přispěvatele Microsoft Sentinel. Tuto roli musí mít i autor komentáře, aby ho mohl odstranit.

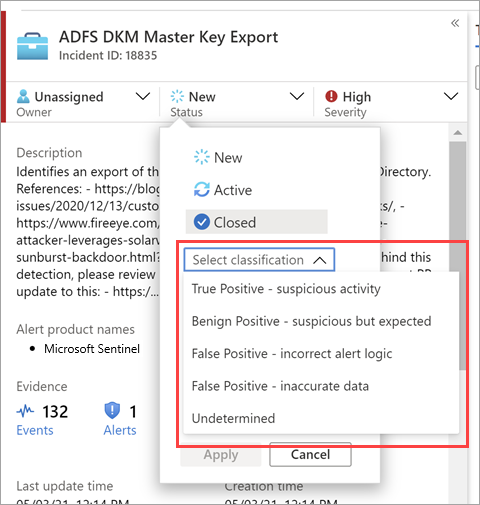

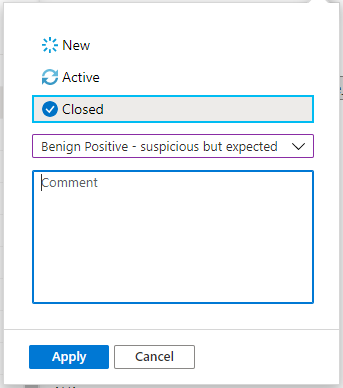

Uzavření incidentu

Jakmile vyřešíte konkrétní incident (například když vaše šetření dospělo k závěru), měli byste nastavit stav incidentu na Uzavřeno. Když to uděláte, budete požádáni o klasifikaci incidentu zadáním důvodu, proč ho zavíráte. Tento krok je povinný. Vyberte Vybrat klasifikaci a v rozevíracím seznamu zvolte jednu z následujících možností:

- Pravdivě pozitivní – podezřelá aktivita

- Benigní pozitivní – podezřelé, ale očekávané

- Falešně pozitivní – nesprávná logika upozornění

- Falešně pozitivní – nesprávná data

- Neurčené

Další informace o falešně pozitivních a neškodných pozitivech najdete v tématu Zpracování falešně pozitivních výsledků v Microsoft Sentinel.

Po výběru vhodné klasifikace přidejte do pole Komentář nějaký popisný text. To je užitečné v případě, že se k tomuto incidentu potřebujete vrátit. Až budete hotovi, vyberte Použít a incident se zavře.

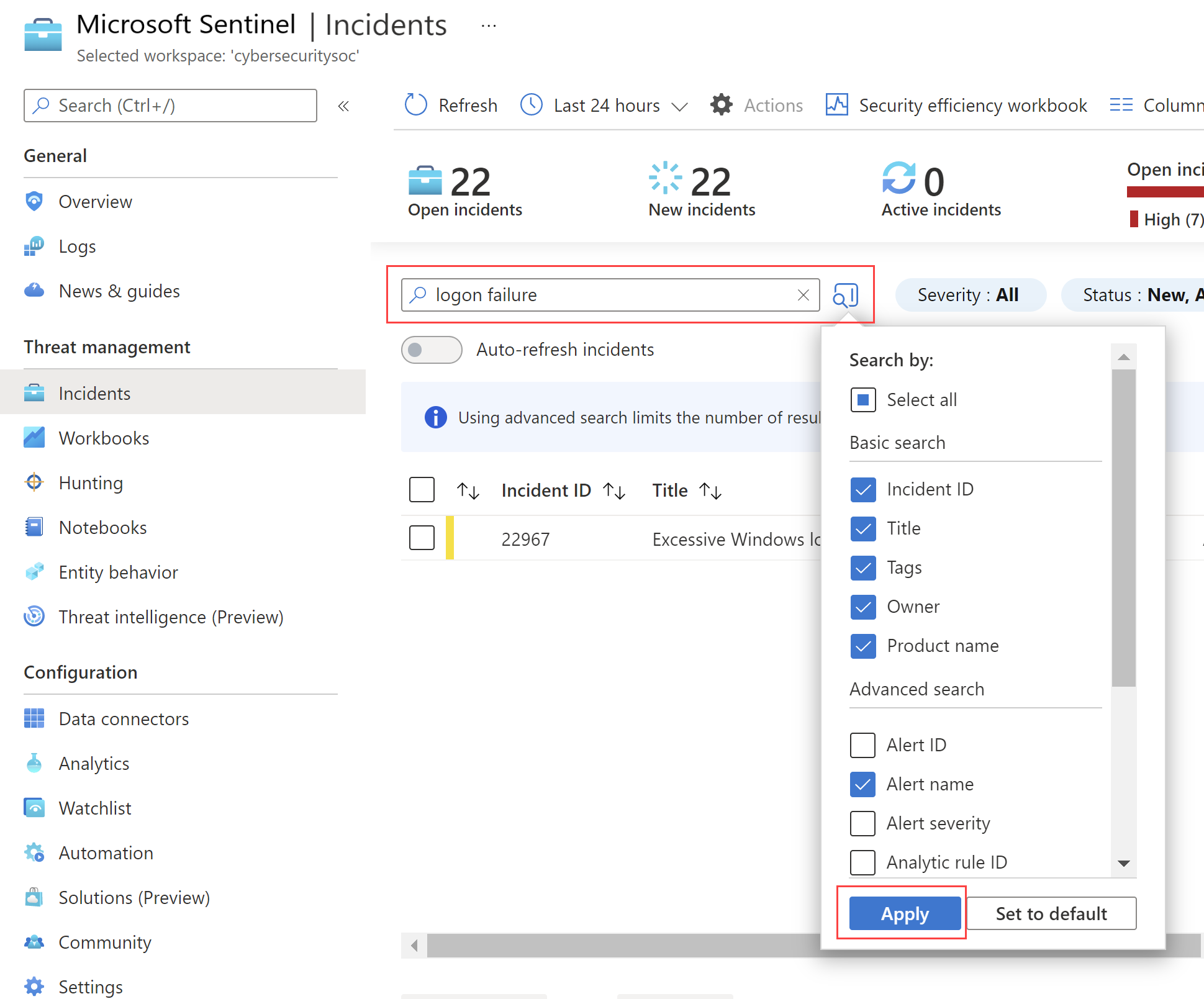

Hledání incidentů

Pokud chcete rychle najít konkrétní incident, zadejte hledaný řetězec do vyhledávacího pole nad mřížkou incidentů a stisknutím klávesy Enter odpovídajícím způsobem upravte seznam incidentů. Pokud váš incident není součástí výsledků, můžete hledání upřesnit pomocí rozšířených možností hledání .

Pokud chcete parametry hledání upravit, vyberte tlačítko Hledat a pak vyberte parametry, u kterých chcete vyhledávání spustit.

Příklady:

Ve výchozím nastavení se vyhledávání incidentů spouští pouze v hodnotách ID incidentu, Název, Značky, Vlastník a Název produktu . V podokně hledání se posuňte v seznamu dolů, vyberte jeden nebo více dalších parametrů, které chcete hledat, a výběrem možnosti Použít aktualizujte parametry hledání. Výběrem možnosti Nastavit obnovíte výchozí nastavení vybraných parametrů na výchozí možnost.

Poznámka

Hledání v poli Vlastník podporuje jména i e-mailové adresy.

Při použití rozšířených možností vyhledávání se chování hledání změní takto:

| Chování hledání | Popis |

|---|---|

| Barva tlačítka Hledat | Barva tlačítka hledání se mění v závislosti na typech parametrů, které se při hledání aktuálně používají.

|

| Automatická aktualizace | Použití rozšířených parametrů vyhledávání vám zabrání ve výběru automatické aktualizace výsledků. |

| Parametry entity | Všechny parametry entity jsou podporovány pro rozšířené vyhledávání. Při hledání v libovolném parametru entity se hledání spustí ve všech parametrech entity. |

| Hledané řetězce | Hledání řetězce slov zahrnuje všechna slova ve vyhledávacím dotazu. V hledaných řetězcích se rozlišují malá a velká písmena. |

| Podpora napříč pracovními prostory | Rozšířené hledání se nepodporuje pro zobrazení mezi pracovními prostory. |

| Počet zobrazených výsledků hledání | Pokud používáte rozšířené parametry hledání, zobrazí se najednou jenom 50 výsledků. |

Tip

Pokud nemůžete najít incident, který hledáte, rozbalte hledání odebráním parametrů hledání. Pokud hledání obsahuje příliš mnoho položek, přidejte další filtry, abyste výsledky zúžili.

Související obsah

V tomto článku jste zjistili, jak začít vyšetřovat incidenty pomocí Microsoft Sentinel. Další informace najdete tady: